安全威脅情報周報

惡意Telegram安裝程序分發Purple Fox惡意軟件

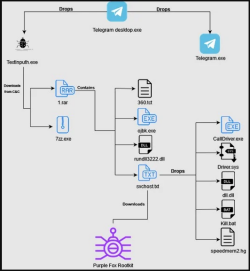

近日,一個桌面版的惡意 Telegram 安裝程序正在分發 Purple Fox 惡意軟件,以在受感染設備上安裝更多惡意負載。尚不清楚惡意軟件的分發方式,但冒充合法軟件的類似惡意軟件活動已通過 YouTube 視頻、論壇垃圾郵件和可疑軟件站點分發。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3006

MalSmoke組織利用微軟簽名驗證,部署Zloader惡意軟件

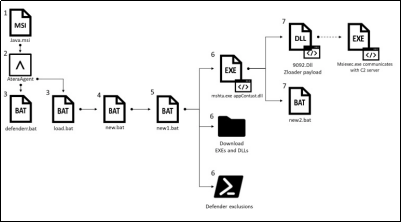

Zloader(又名 Terdot 和 DELoader)是一種銀行惡意軟件,最早于 2015 年被發現,可以從受感染系統中竊取帳戶憑據和各種類型的敏感信息。研究人員發現,MalSmoke組織正利用 Microsoft 的數字簽名驗證來部署Zloader惡意軟件負載,竊取來自 111 個國家的數千名受害者的用戶憑據。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3012

【熱點事件威脅情報】

黑客通過撞庫攻擊竊取110萬個客戶賬戶

2022年1月5日,紐約州總檢察長辦公室 (NY OAG) 發布警告稱,17 家知名公司的110萬客戶的在線帳戶在撞庫攻擊中遭到入侵。撞庫是指黑客通過收集互聯網已泄露的用戶和密碼信息,自動重復嘗試訪問用戶帳戶。攻擊者的最終目標是訪問盡可能多的帳戶,以竊取相關的個人和財務信息,這些信息可以在黑客論壇或暗網上出售。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3011

美國宇航局局長推特賬號被入侵

近日,美國宇航局局長兼航空運輸系統高級技術專家 Parimal Kopardekar先生的 Twitter 帳戶被希臘黑客組織(Powerful Greek Army)入侵。

根據該黑客組織的發言來看,入侵美國宇航局局長只是覺得很有趣,這次攻擊并不是出于政治動機。他們選擇 Kopardekar 作為目標是因為他們正在尋找在 NASA 工作的人。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3004

iOS惡意軟件通過假裝關機實現持久性

近日,研究人員發現了一種新型攻擊手法,通過偽造iPhone關機或重啟,防止惡意軟件被刪除,并允許黑客秘密監聽麥克風,利用實時網絡連接以收集敏感數據。這種攻擊手段被稱為“NoReboot”,由于這類攻擊沒有利用 iOS 上的漏洞,而是依賴于人為欺騙,因此蘋果公司無法對其進行修補。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3016

【金融行業威脅情報】

Elephant Beetle組織攻擊拉丁美洲金融實體

Elephant Beetle(象甲蟲)又名TG2003,是一個出于經濟動機的威脅組織,攻擊目標為拉丁美洲金融和商業部門的組織。Elephant Beetle使用 80 多種獨特的工具和腳本,已從世界各地的組織中竊取數百萬美元。考慮到Elephant Beetle正在利用舊的和未修補的漏洞進行初始攻擊,因此研究人員建議用戶使用最新的安全補丁更新應用程序。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3013

【媒體行業威脅情報】

葡萄牙最大媒體公司遭Lapsus$勒索軟件攻擊

在跨年假期期間,Lapsus$ 勒索軟件團伙入侵了葡萄牙最大的媒體集團 Impresa,該公司旗下包含葡萄牙最大的報紙 Expresso 和主要廣播公司 SIC TV ,受攻擊影響,Expresso和SIC TV 的網站現已關閉。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3001

耶路撒冷郵報及以色列日報遭黑客攻擊

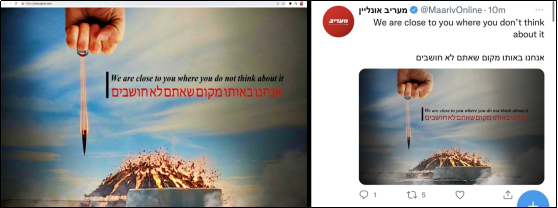

2022年1月3日,黑客攻擊了耶路撒冷郵報的官方網站,并入侵了以色列日報 Maariv 的 Twitter 帳戶。黑客在耶路撒冷郵報的網站上展示了一枚形似導彈的物體從戴有戒指的拳中射出的圖像。Maariv的Twitter帳戶上也出現了類似的圖片。耶路撒冷郵報指出,黑客的攻擊持續了幾個小時,而Maariv表示,帖子被迅速刪除。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3008

【醫療衛生威脅情報】

Broward Health公共衛生系統泄露130萬名患者信息

近日,美國Broward Health公共衛生系統披露了一起數據泄露事件,攻擊發生時間是2021年10月15日,當時攻擊者入侵了醫院的網絡并訪問了患者數據,受攻擊影響的人數約為1357879人。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3007

【政府部門威脅情報】

美國羅德島州公共交通管理局遭黑客攻擊,導致個人信息被泄露

12月21日,美國羅得島州公共交通管理局(RIPTA)發出通知表示,RIPTA在8月5日期間遭到網絡攻擊,攻擊者從系統中竊取包含關于RIPTA健康計劃的信息,社會安全號碼、地址、出生日期、醫療保險標識號和資格信息、健康計劃成員標識號和索賠信息。美國衛生與公眾服務部的泄密網站顯示,目前有5015人受到影響。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3003

【汽車行業威脅情報】

本田和謳歌汽車受Y2K22錯誤影響,時間倒退回2002年

自2022年1月1日開始,本田汽車和其旗下的謳歌汽車受Y2K22錯誤影響,導致其導航系統時間重置到2002年1月1日,時間會根據車型或地區重置為12:00、2:00、4:00或其他時間,且無法更改。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3010

【勒索專題】

網站服務提供商FinalSite遭勒索攻擊,數千所學校網站受到影響

FinalSite 是一家軟件即服務 (SaaS) 提供商,為 K-12 學區和大學提供網站設計、托管和內容管理解決方案。FinalSite 聲稱為 115 個不同國家的 8,000 多所學校和大學提供解決方案。近日,領先的學校網站服務提供商 FinalSite 遭到勒索軟件攻擊,導致全球數千所學校網站無法訪問。

目前尚不清楚勒索團伙的身份,以及數據是否在勒索攻擊中被盜。由于大多數針對企業的勒索軟件操作會在加密之前竊取數據,因此研究人員預測數據已被訪問。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3014

Night Sky新型勒索軟件分析

“Night Sky”是一種新型勒索軟件,自12 月 27 日開始運營。該軟件以企業網絡為目標,采用雙重勒索模式,加密受害者系統的同時竊取數據。目前,Night Sky已公布了兩名受害者的數據。研究人員表示,雖然目前Night Sky勒索軟件的受害者較少,但仍是2022年需要密切關注的目標。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3015

【攻擊活動威脅情報】

攻擊者使用Skimmer針對房地產網站發起供應鏈攻擊

近日,研究人員發現了一個利用云視頻平臺分發skimmer(又名formjacking)的供應鏈攻擊活動,攻擊者通過注入惡意JavaScript代碼入侵網站,并接管網站HTML表單頁面的功能,以收集用戶的敏感信息。目前,已有100多個房地產網站都受到了相同的skimmer攻擊。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3017

【高級威脅情報】

BlackTech組織使用Flagpro惡意軟件攻擊日本實體

近期,研究人員發現BlackTech組織使用Flagpro惡意軟件攻擊日本實體,攻擊活動長達一年,涉及國防技術、媒體和通信行業在內的多個領域。

從BlackTech組織在2020年10月使用Flagpro惡意軟件進行的多起攻擊案例來看,其攻擊手法變化不大,但使用的規避手法越來越多。例如,他們根據目標調整誘餌文件和文件名,并仔細檢查目標所處的環境。最近,他們在攻擊中使用名為“SelfMake Loader”和“Spider RAT”的其他新惡意軟件。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3002

Konni組織利用新年活動誘餌攻擊俄羅斯外交部門

近日,研究人員發現朝鮮APT組織Konni的攻擊活動,該組織向俄羅斯大使館外交官發送以新年問候為主題的電子郵件,以進行情報收集活動。在本次攻擊活動中,最終的植入物是新版本的 Konni RAT,其代碼和行為與其以前的版本相似。攻擊中所使用的殺傷鏈與該組織的TTP重疊,包括使用 CAB 文件作為感染階段以及使用 bat 文件自動安裝 Konni RAT 并設為服務。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3005