安全威脅情報(2022.5.14~5.20)

本期目錄

2022.5.14-5.20

全球情報資訊“

1 惡意軟件

- 虛假移動應用程序可以竊取用戶Facebook憑據

- Cryware信息竊取惡意軟件瞄準加密錢包

- Jester Stealer竊密木馬及其背后的黑客團伙分析

- UpdateAgent惡意軟件分析

- 攻擊者利用惡意編譯的HTML文件交付Agent Tesla

- RedLine Stealer通過YouTube視頻傳播

- XorDdos木馬的攻擊活動激增254%

“

2 熱點事件

- 朝鮮IT人員冒充自由職業者,以獲取對美國公司的訪問權限

“

3 勒索專題

- 美國司法部將Thanos和Jigsaw勒索軟件與法國醫生聯系起來

- 加拿大戰斗機培訓公司遭LockBit勒索軟件攻擊

“

4 汽車行業

- 針對德國汽車經銷商和制造商的信息竊取活動

“

5 惡意活動

- 匿影團伙攻擊活動新變化

- 攻擊者以烏克蘭局勢為誘餌攻擊德國用戶

- 攻擊者通過DISCORD平臺分發新的SYK Crypter加密器

- 網絡釣魚活動提供三種無文件惡意軟件

“

6 攻擊團伙

- Wizard Spider網絡犯罪團伙的內部運作分析

- Operation Dragon Breath(APT-Q-27):針對博彩行業的降維打擊

“

7 高級威脅情報

- 烏克蘭CERT-UA警告與Gamaredon APT相關的攻擊

- Gamaredon組織的網絡蹤跡

- Operation RestyLink:針對日本公司的 APT 活動

- Lazarus組織利用Log4Shell漏洞針對韓國目標

- APT29組織濫用合法軟件攻擊歐洲目標

- Lyceum組織針對高科技芯片行業攻擊活動的簡要分析

- APT-C-24響尾蛇最新攻擊活動簡報

惡意軟件威脅情報

1.虛假移動應用程序可以竊取用戶Facebook憑據

Facestealer是于2021年7月披露的一款間諜軟件,可以通過Google Play的欺詐性應用程序竊取用戶的Facebook憑據。近日,研究人員發現了200多款與Facestealer間諜軟件有關的應用程序,用戶成功登錄帳戶后,應用程序會收集cookie,隨后間諜軟件會加密所有個人身份信息(PII)并將其發送到遠程服務器。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3435

2.Cryware信息竊取惡意軟件瞄準加密錢包

5月17日,微軟披露了一種針對聯網加密貨幣錢包的新威脅“cryware”。cryware是直接從非托管加密貨幣錢包(也稱為熱錢包)收集和竊取數據的信息竊取程序。獲得熱錢包數據訪問權限的攻擊者可以借助cryware,快速將目標的加密貨幣轉移到他們自己的錢包中。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3441

3.Jester Stealer竊密木馬及其背后的黑客團伙分析

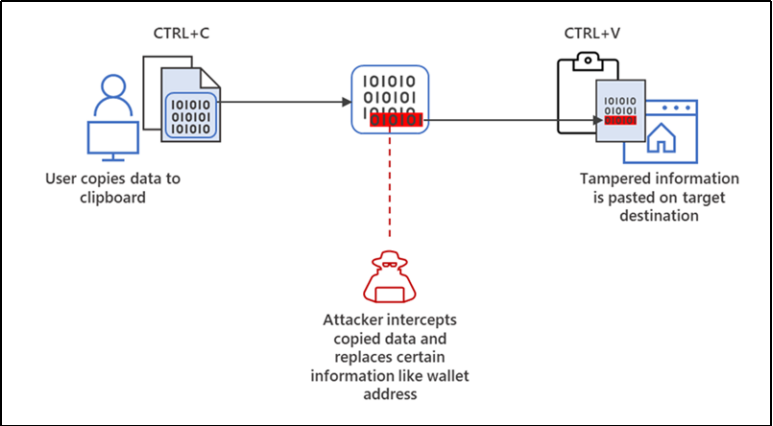

近日,研究人員捕獲到一個同時釋放Jester Stealer竊密木馬和Merlynn Cliper剪貼板劫持器的惡意樣本。其中,Jester Stealer竊密木馬能夠竊取受害者系統憑據、Wi-Fi密碼、屏幕截圖、瀏覽器保存的密碼、Cookies、軟件數據等重要數據,將其打包為zip格式壓縮包后通過HTTP或Tor匿名網絡回傳,也支持上傳到AnonFiles匿名網盤的備用回傳方式;Merlynn Cliper剪貼板劫持器會將剪貼板中的數字錢包地址替換為攻擊者預設的錢包地址,以此劫持受害者的挖礦地址配置和數字貨幣轉賬等操作,造成受害者虛擬財產的損失。對本次樣本進行關聯分析發現,該樣本釋放的竊密木馬及剪貼板劫持器均由Jester Stealer黑客團伙開發售賣。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3439

4.UpdateAgent惡意軟件分析

UpdateAgent是一種惡意軟件釋放器,可促進廣告軟件等第二階段有效負載的分發。研究人員最近發現了UpdateAgent惡意軟件釋放器的更改,這些更改主要集中在用 Swift 編寫的新可執行文件上,可執行文件與服務器聯系以獲取要執行的 bash 腳本。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3434

5.攻擊者利用惡意編譯的HTML文件交付Agent Tesla

近日,研究人員發現了攻擊者利用惡意編譯的HTML幫助文件交付Agent Tesla的惡意活動。Agent Tesla可以從受害者的計算機中竊取敏感信息,并通過 FTP、SMTP 或 HTTP 將竊取到的信息發送給攻擊者。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3430

6.RedLine Stealer通過YouTube視頻傳播

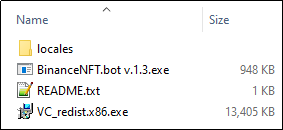

2022 年 4 月,研究人員在 YouTube上發現了一個新的 RedLine Stealer 活動。惡意軟件通過 YouTube 視頻傳播,誘使受害者下載虛假bot以自動購買Binance NFT Mystery Box。所有視頻都指向同一個 GitHub URL,下載一個名為“ BinanceNFT.bot v.1.3.zip ”的文件,解壓ZIP文件后可以得到打包的RedLine樣本(“ BinanceNFT.bot v.1.3.exe ”)和一個 Microsoft Visual C++ Redistributable 安裝程序(“ VC_redist.x86.exe ”)。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3426

7.XorDdos木馬的攻擊活動激增254%

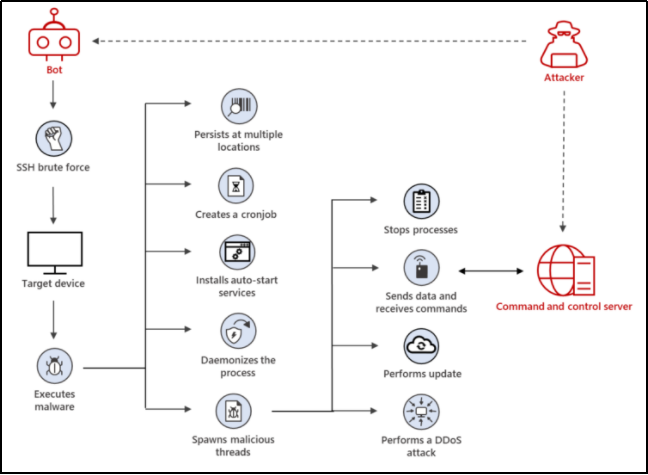

在過去的6個月中,Linux木馬XorDdos的攻擊活動激增了254%。XorDdos于2014年首次被發現,該惡意軟件使用了多種繞過機制和保持持久性的策略,使其難以被清除。在近期的活動中,XorDdos還通過用空字節覆蓋敏感文件來隱藏惡意活動以防止被分析。此外,除了發起DDoS攻擊外,XorDdos還被用來安裝其它惡意軟件,如Tsunami后門。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3446

熱點事件威脅情報

1.朝鮮IT人員冒充自由職業者,以獲取對美國公司的訪問權限

美國政府警告稱,朝鮮 (DPRK) 正在派遣其 IT 員工在世界各地的公司中獲得自由職業,以獲得用于促進網絡入侵的特權訪問權限。這些員工使用偽造的文件或竊取的身份來將自己偽造成美國或非朝鮮的遠程工作人員,以避免美國和聯合國對支持朝鮮政權的個人和組織的制裁。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3437

勒索專題

1.美國司法部將Thanos和Jigsaw勒索軟件與法國醫生聯系起來

5月16日,美國司法部表示,擁有法國和委內瑞拉國籍的 55 歲心臟病醫生莫伊塞斯·路易斯·扎加拉·岡薩雷斯 (Zagala) ,是Jigsaw 和 Thanos勒索軟件的創建者。Zagala不僅創建并向黑客銷售勒索軟件產品,還會培訓黑客如何使用惡意軟件。如果罪名成立,Zagala 將因企圖入侵計算機而面臨最高五年的監禁。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3432

2.加拿大戰斗機培訓公司遭LockBit勒索軟件攻擊

5月11日,加拿大戰斗機培訓公司Top Aces表示已經遭到勒索軟件攻擊。Top Aces總部位于加拿大蒙特利爾,自稱其擁有“全球規模最大的私營作戰戰斗機”。Top Aces公司目前已經出現在 LockBit 勒索軟件組織的泄密網站上。LockBit勒索軟組織將5月15日設為最后期限,如未支付贖金,則將泄露其竊取的 44GB 數據。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3427

汽車行業威脅情報

1.針對德國汽車經銷商和制造商的信息竊取活動

近日,研究人員披露了一起針對德國企業的攻擊活動,其主要目標是汽車經銷商,旨在部署各種類型的信息竊取惡意軟件。攻擊者使用了旨在模仿現有德國汽車經銷商和制造商的基礎設施,在網絡釣魚電子郵件中使用了ISO磁盤映像存檔作為附件,其中包含HTA文件,如果打開這些HTA文件,就會下載并執行各種信息竊取惡意軟件以感染受害者。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3436

惡意活動威脅情報

1.匿影團伙攻擊活動新變化

匿影為2019年3月披露的一個攻擊團伙,該團伙擅長使用公共資源(圖床、網盤等)存放其攻擊載荷以降低被防火墻攔截的概率。近期,該家族活躍趨勢顯著增加且其攻擊鏈路再一次有了新的變化。相關家族持久項下載執行的載荷動態變化實現動態下發不同攻擊的能力,該家族有如下特點:

1. 擅長利用破解程序、下載器、激活工具等進行傳播;

2. 利用永恒之藍漏洞+弱口令爆破進行橫向擴散;

3. 每個失陷主機都被創建無文件持久項(計劃任務/WMI)定時下載執行惡意載荷。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3440

2.攻擊者以烏克蘭局勢為誘餌攻擊德國用戶

一個未知的攻擊者正在以對烏克蘭局勢感興趣的德國用戶為目標,使用自定義 PowerShell RAT(遠程訪問木馬)感染并竊取受害者數據。活動中使用了看起來像巴登-符騰堡(德國南部聯邦州)官方網站的假冒網站作為誘餌,聲稱提供有關烏克蘭當前威脅情況的最新信息,文件實際上安裝支持遠程命令執行和文件操作的用PowerShell編寫的自定義RAT。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3431

3.攻擊者通過DISCORD平臺分發新的SYK Crypter加密器

攻擊者正在使用 Discord 作為攻擊鏈的一部分,分發新的SYK Crypter惡意軟件并竊取簽名。攻擊鏈包括兩個主要部分;一個 .NET 加載器DNetLoader,和一個.NET加密器SYK Crypter。SYK Crypter加密器可以提供多種惡意軟件家族,例如 AsyncRAT、njRAT、QuasarRAT、WarzoneRAT、NanoCore RAT 和 RedLine Stealer。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3425

4.網絡釣魚活動提供三種無文件惡意軟件

研究人員捕獲了一個網絡釣魚活動,該活動將三個無文件惡意軟件傳送到受害者的設備上。這三種無文件惡意軟件為AveMariaRAT、BitRAT、PandoraHVNC,一旦執行,就能夠從受害者設備竊取敏感信息。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3424

攻擊團伙威脅情報

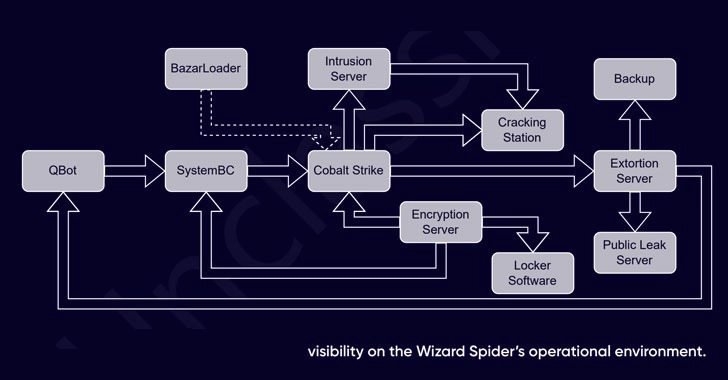

1.Wizard Spider網絡犯罪團伙的內部運作分析

5月16日,研究人員曝光了一個名為“Wizard Spider”的網絡犯罪組織的內部運作方式,揭示了其組織結構和動機。Wizard Spider又名Gold Blackburn,主要攻擊目標為歐洲和美國的企業,該組織與TrickBot 僵尸網絡的運營有關。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3442

2.Operation Dragon Breath:針對博彩行業的降維打擊

金眼狗( APT-Q-27)是一個針對在東南亞從事博彩、狗推相關人員以及海外華人群體的黑客團伙,其業務范圍涵蓋遠控、挖礦、DDOS和流量相關。樣本主要在Telegram群組中進行傳播,樣本免殺效果好,有些誘餌針對性強,且極具誘惑性。5月16日,研究人員發布了金眼狗新活動的分析報告。

在兩年的水坑活動中,APT-Q-27使用了.net、c++、golang、delphi等主流語言開發惡意軟件,整體免殺水平較高,體現出較高的戰術素養。研究人員認為在APT-Q-27之上存在著一個規模更大、水平更高的集團,該集團人員眾多,且流動性較大,目前沒有證據證明與其他組織之間存在關聯,因此暫且將其命名為Miuuti Group。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3429

高級威脅情報

1.烏克蘭CERT-UA警告與Gamaredon APT相關的攻擊

烏克蘭計算機應急響應小組(CERT-UA)報告了一項網絡釣魚活動,其主題為“On revenge in Kherson!(在赫爾松復仇)”。活動中包含“Plan Kherson.htm”附件,HTM文件將解碼并創建一個名為“Herson.rar”的檔案,其中包含一個.lnk文件。點擊鏈接文件后,會加載并執行HTA文件“precarous.xml”,從而創建并執行文件“desktop.txt”和“user.txt”。

在攻擊鏈的最后階段,將在受害者的計算機上下載并執行GammaLoad.PS1_v2惡意軟件。烏克蘭政府專家將此次攻擊歸因于與俄羅斯有關的Armageddon APT組織(UAC-0010,又名Gamaredon、Primitive Bear、Armageddon、Winterflounder或Iron Tilden)。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3433

2.Gamaredon組織的網絡蹤跡

Gamaredon組織又名Primitive Bear、Shuckworm和ACTINIUM,是位于俄羅斯的高級持續性威脅組織 (APT),其活動最早可以追溯到2013年。此前,Gamaredon域名主要由REG[.]RU注冊,而后注冊人電子郵件逐漸發生了變化。最近的WHOIS記錄中的域創建日期為2022 年 3 月。參考文件類型,研究人員發現Gamaredon組織經常利用帶有宏的惡意文檔。此外,該組織還使用了Pterodo自定義后門。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3443

3.Operation RestyLink:針對日本公司的 APT 活動

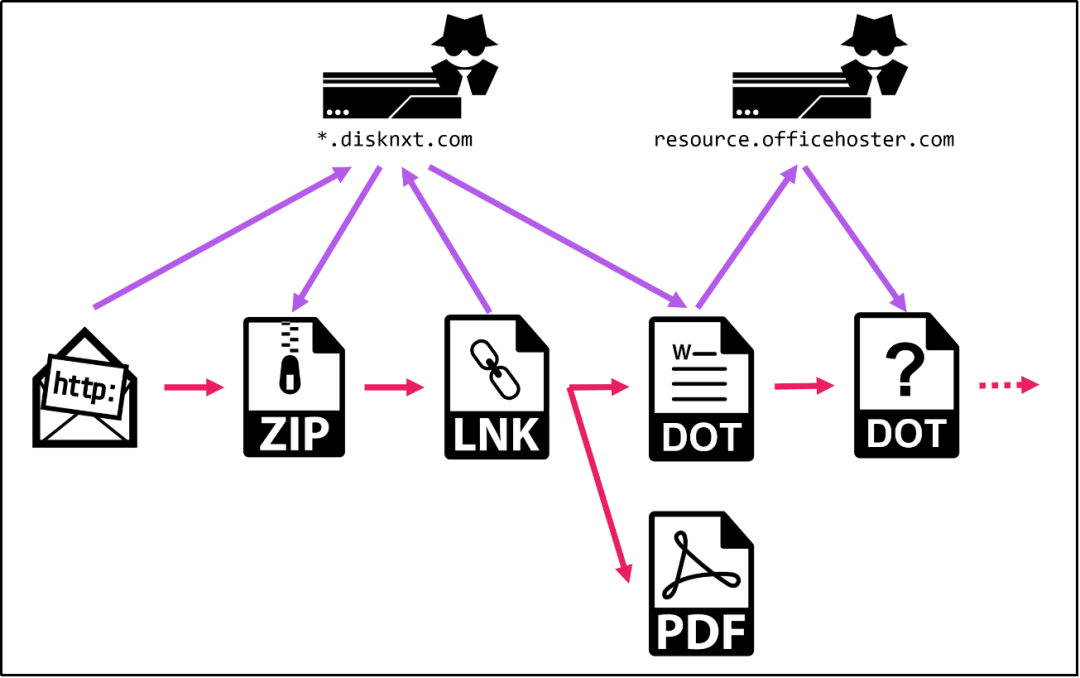

2022 年 4 月中旬,研究人員觀察到一起針對日本公司的APT活動。攻擊者分發魚叉式網絡釣魚電子郵件,一旦用戶點擊其中的 URL,就會從攻擊者操作的服務器下載一個 ZIP 文件。執行 ZIP 文件中包含的 LNK 文件后,會使用Windows命令從服務器下載一個 DOT 文件,并將其放置在 Microsoft Word 啟動文件夾中。在此階段,會顯示誘餌 PDF 文件以吸引用戶注意。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3444

4.Lazarus組織利用Log4Shell漏洞針對韓國目標

Apache Log4j 2 漏洞 (CVE-2021-44228) 是 Log4j 軟件中的遠程代碼執行 (RCE) 漏洞。研究人員推測,Lazarus組織在其攻擊活動中利用了Log4j漏洞 (CVE-2021-44228),以傳播NukeSped惡意軟件。NukeSped 是一種后門惡意軟件,Lazarus組織在此次攻擊使用的是 NukeSped 變種之一。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3447

5.APT29組織濫用合法軟件攻擊歐洲目標

Cozy Bear組織又名Nobelium、APT29、The Dukes,是一個俄羅斯APT組織,主要針對西方政府和相關組織,特別關注政府、外交官、政治和智庫部門。研究人員分析了幾個與Cozy Bear相關的魚叉式網絡釣魚活動,這些活動通過簽名軟件(如Adobe 套件)和合法的 Web服務(如Dropbox)作為命令和控制(C&C) 的通信載體,以規避自動分析軟件的檢測。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3448

6.Lyceum組織針對高科技芯片行業攻擊活動的簡要分析

Lyceum是一個很少被曝光的威脅組織,在僅有的幾次攻擊披露中,主要以中東和非洲為主要目標。該組織的活動最早可追溯到2018年4月,因為攻擊中東石油和天然氣、電信公司而逐漸被發現。研究人員發現,Lyceum在其最近的活動中針對突尼斯進行了集中的信息竊取,且Lyceum與APT34等伊朗威脅組織具有高度相似性。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3438

7.APT-C-24響尾蛇最新攻擊活動簡報

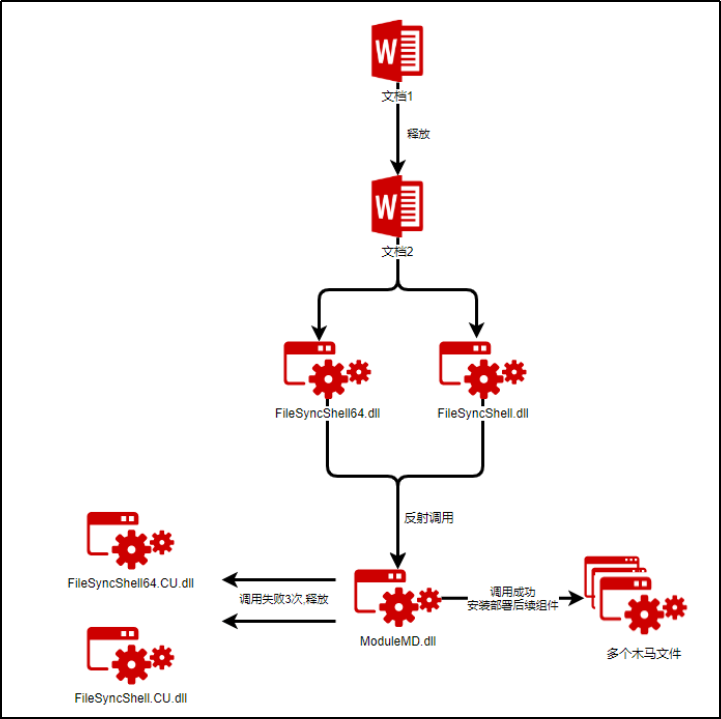

研究人員捕獲了一起略為特殊的攻擊活動事件。該攻擊活動由APT-C-24(響尾蛇SideWinder)組織發起,一改往日的攻擊框架,使用了全新的攻擊方式和流程。在這次攻擊活動中,因為軟件版本原因,導致按照正常代碼執行邏輯無法正常完成攻擊活動,似乎是響尾蛇APT組織在代碼的測試環境上并未完全與中文環境同步。

響尾蛇組織在本次攻擊活動圍繞FileSyncShell.dll構建了前期的執行流程,使用惡意程序替換FileSyncShell.dll,以DLL側加載的方式通過explorer.exe來啟動FileSyncShell.dll,從而實現攻擊流程。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3438