E周觀察-安全威脅情報(2022.4.23~4.29)

本期目錄

惡意軟件

1、Certishell:針對捷克目標的新型惡意軟件

2、Prynt Stealer新型信息竊取器分析

3、新的RIG Exploit Kit活動傳播RedLine Stealer惡意軟件

4、Bumblebee新型惡意軟件加載程序分析

勒索專題

1、Stormous勒索軟件團伙攻擊可口可樂公司

2、里約熱內盧財政部門遭LockBit勒索軟件攻擊

3、Quantum勒索軟件可以發起快速的網絡攻擊

4、Nokoyawa:Karma勒索軟件新變體

5、Conti勒索團伙攻擊哥斯達黎加政府機構

6、新型Onyx勒索軟件使用隨機數據破壞文件

電信行業

1、Lapsus$組織獲得了對T-Mobile公司內部工具和源代碼的訪問權限

攻擊團伙

1、朝鮮Stonefly組織針對工程公司展開間諜活動

2、TA542組織以新的交付技術傳播Emotet惡意軟件

惡意活動

1、針對申請泰國通行證用戶的攻擊活動

2、針對烏克蘭實體的網絡釣魚攻擊

3、傳播SocGholish和Zloader的攻擊活動

APT組織事件

1、疑似印度蔓靈花組織通過巴基斯坦政府機構作為跳板攻擊孟加拉國

2、APT35組織利用關鍵的VMware RCE漏洞部署后門

3、Lazarus APT組織攻擊鏈分析

4、APT37組織使用新型惡意軟件攻擊朝鮮記者

5、APT-C-36(盲眼鷹)針對哥倫比亞國家攻擊簡報

6、Lazarus武器庫更新:Andariel近期攻擊樣本分析

7、Elephant Framework:針對烏克蘭的新網絡威脅

8、“透明部落”利用走私情報相關誘餌針對印度的攻擊活動分析

惡意軟件

1、Certishell:針對捷克目標的新型惡意軟件

研究人員發現了一個疑似由斯洛伐克攻擊者開發的惡意軟件,并將其命名為Certishell。Certishell最終部署的有效載荷是多樣的,研究人員目前發現了三種不同的 RAT、一些由攻擊者創建的不同的礦工,以及勒索軟件的打包程序。Certishell的受害者僅來自捷克共和國和斯洛伐克。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3353

2、Prynt Stealer新型信息竊取器分析

研究人員發現了一種名為Prynt Stealer的新信息竊取器。除了竊取受害者的數據外,Prynt Stealer還可以使用clipper和鍵盤記錄操作進行財務盜竊。Prynt Stealer可以針對30多種基于 Chromium 的瀏覽器、超過5種基于 Firefox 的瀏覽器以及一系列 VPN、FTP、消息傳遞和游戲應用程序。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3354

3、新的RIG Exploit Kit活動傳播RedLine Stealer惡意軟件

2022年年初,研究人員發現了一個新的RIG Exploit Kit活動,活動利用Internet Explorer中發現的CVE-2021-26411漏洞,傳播RedLine Stealer密碼竊取惡意軟件。一旦被執行,RedLine Stealer會根據從C2基礎設施收到的指令,竊取保存在瀏覽器中的密碼、cookie 和信用卡數據,以及加密錢包、聊天日志、VPN登錄憑據和文件中的文本。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3367

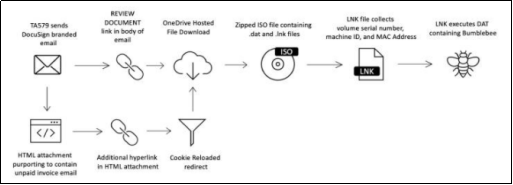

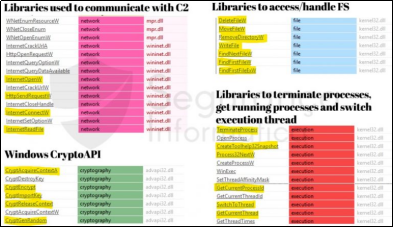

4、Bumblebee新型惡意軟件加載程序分析

研究人員在3月份的網絡釣魚活動中發現了新的惡意軟件加載程序“Bumblebee“。Bumblebee是用C++編寫的下載器,用于檢索和執行下一階段的有效負載,如Cobalt Strike、Sliver、Meterpreter和shellcode。研究人員認為,攻擊者試圖用Bumblebee取代用于傳遞勒索軟件有效負載的BazarLoader后門。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3371

勒索專題

1、Stormous勒索軟件團伙攻擊可口可樂公司

俄羅斯Stormous黑客組織在其網站上發布消息稱,該組織已經入侵了可口可樂的服務器并竊取了 161 GB 的數據。Stormous組織稱,竊取的文件包括財務數據、密碼和賬戶,且目前正試圖以超過 64 萬美元或價值1600 萬美元的比特幣出售這些數據。Stormous組織還表示,支持俄羅斯政府入侵烏克蘭的行動。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3362

2、里約熱內盧財政部門遭LockBit勒索軟件攻擊

LockBit勒索軟件組織聲稱攻擊了連接到里約熱內盧政府辦公室的系統,竊取了大約420GB信息。該組織威脅稱要在周一泄露竊取的數據。里約熱內盧財政部長表示,目前正在處理針對其系統的勒索軟件攻擊。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3349

3、Quantum勒索軟件可以發起快速的網絡攻擊

Quantum是2021年8月首次發現的一種勒索軟件,是MountLocker勒索軟件操作的更名。攻擊者使用IcedID惡意軟件作為其初始訪問媒介之一,部署Cobalt Strike進行遠程訪問,最終部署Quantum Locker以進行數據竊取和加密。研究人員分析了Quantum勒索軟件攻擊的技術細節,發現從最初感染到完成設備加密,攻擊僅持續了3小時44分鐘。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3357

4、Nokoyawa:Karma勒索軟件新變體

2022年2月上旬,研究人員觀察到了兩個名為“Nokoyawa”的新 Nemty 變體樣本,認為Nokoyawa 是以前的Nemty勒索軟件菌株 Karma 的演變。Nokoyawa和Karma變體都通過創建輸入/輸出 (I/O) 完成端口來管理多線程加密,加密和贖金記錄的公鑰都使用Base64進行編碼。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3352

5、Conti勒索團伙攻擊哥斯達黎加政府機構

Conti勒索軟件組織攻擊了至少五個哥斯達黎加政府機構,包括財政部,科學、創新、技術和電信部(MICITT),國家氣象研究所,Radiográfica Costarricense(RACSA)以及哥斯達黎加社會保障門戶。

Conti在針對MICITT的攻擊中,只修改了網頁的內容,沒有發現任何信息被提取的證據,而在針對國家氣象研究所RACSA的攻擊中,勒索團伙竊取了電子郵件檔案。Conti組織表示,已經獲得了對哥斯達黎加財政部大約 800 臺服務器的訪問權限,其中近 1TB 的數據已被泄露。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3350

6、新型Onyx勒索軟件使用隨機數據破壞文件

Onyx是一項新的勒索軟件操作,目前為止已在其數據泄露頁面上列出了六名受害者。4月27日,研究人員發現,Onyx僅對小于 2MB 的文件進行加密。對于任何大于 2MB 的文件,Onyx勒索軟件會用隨機數據覆蓋文件,而不是對其進行加密。因此即使受害者付費,解密器也只能恢復較小的加密文件,無法解密大于2MB的文件。捷克共和國CERT的分析師稱,Onyx勒索軟件是Chaos勒索軟件的變體。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3373

電信行業

1、Lapsus$組織獲得了對T-Mobile公司內部工具和源代碼的訪問權限

電信公司T-Mobile證實,LAPSUS$團伙曾于3月多次入侵該公司。攻擊者使用被盜憑據訪問內部系統,訪問的系統不包含客戶或政府信息或其他類似敏感信息。用于初始訪問的 VPN 憑據是從俄羅斯市場等非法網站獲得的,目的是獲得對 T-Mobile 員工賬戶的控制權,最終允許攻擊者隨意進行SIM 交換攻擊。除了訪問名為 Atlas 的內部客戶賬戶管理工具外,LAPSUS$還入侵了T-Mobile的Slack和Bitbucket賬戶,下載了 30,000 多個源代碼存儲庫。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3348

攻擊團伙

1、朝鮮Stonefly組織針對工程公司展開間諜活動

Stonefly組織又名DarkSeoul、BlackMine、Operation Troy和Silent Chollima,是與朝鮮有關的威脅組織。該組織于2009年7月首次被發現,當時針對一些韓國、美國政府和金融網站發起了分布式拒絕服務(DDoS)攻擊。研究人員發現,Stonefly組織最近的攻擊目標是一家在能源和軍事領域工作的工程公司。攻擊者于2022年2月入侵了該組織,很可能利用了Log4j漏洞(CVE-2021-44228) 。攻擊者在活動中使用了 Stonefly 的自定義Preft后門的更新版本,并傳播了用于惡意用途的開源工具,包括公開可用的3proxy、WinSCP和Invoke-TheHash。攻擊者還部署了一個似乎是定制開發的信息竊取程序。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3370

2、TA542組織以新的交付技術傳播Emotet惡意軟件

Emotet是一個多產的僵尸網絡和木馬,以Windows平臺為目標分發后續惡意軟件。近日,研究人員觀察到少量分發Emotet的電子郵件,郵件正文僅包含OneDrive URL,不包含其他內容。OneDrive URL托管包含Microsoft Excel加載項 (XLL)文件的zip文件,XLL文件在執行時會利用Epoch4僵尸網絡釋放并運行Emotet。研究人員以高置信度將這一活動歸因于TA542組織。此次發現的活動郵件數量很低,且使用了OneDrive URL和XLL文件,這表明攻擊者正在小規模測試新的攻擊技術,然后再將它們用于更大規模的活動。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3368

惡意活動

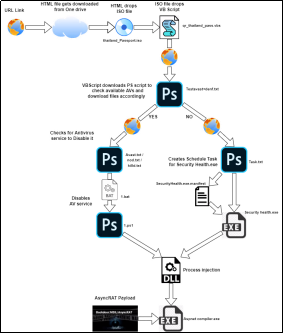

1、針對申請泰國通行證用戶的攻擊活動

研究人員最近發現了針對申請泰國旅行通行證的用戶的惡意軟件活動。攻擊者使用偽裝成泰國通行證的網頁欺騙受害者,最終誘使用戶下載AsyncRAT。AsyncRAT是一種遠程訪問木馬,可用于監視、控制和竊取受害者機器上的敏感數據。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3368

2、針對烏克蘭實體的網絡釣魚攻擊

4月18日,烏克蘭計算機應急響應小組(CERT-UA)警告針對烏克蘭的網絡釣魚攻擊。網絡釣魚郵件使用“Azovstal”(亞速鋼鐵廠)主題和武器化的辦公文件。打開附件并啟用宏后,它將啟動感染過程。惡意代碼將下載、在磁盤上創建并運行惡意 DLL “pe.dll”。安裝在受感染系統上的最后階段惡意軟件是 Cobalt Strike Beacon。政府專家根據攻擊中使用的加密技術的分析將該活動與網絡犯罪組織Trickbot 聯系起來。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3355

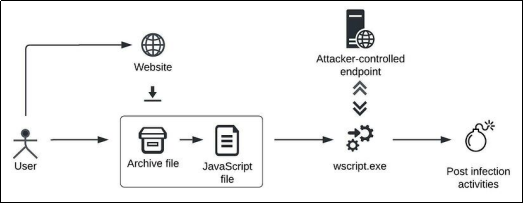

3、傳播SocGholish和Zloader的攻擊活動

4月25日,研究人員發布報告,深入分析了三種攻擊。攻擊涉及偽裝成合法軟件更新和流行應用程序安裝程序的SocGholish和Zloader惡意軟件。SocGholish是攻擊者至少從2020年開始使用的攻擊框架,感染SocGholish可能會導致部署Cobalt Strike框架和勒索軟件。Zloader惡意軟件主要用于竊取憑據和敏感數據,也具有后門功能,可以充當惡意軟件加載程序,在受感染的系統上提供更多惡意軟件。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3358

APT組織事件

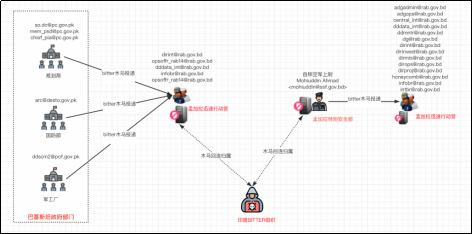

1、疑似印度蔓靈花組織通過巴基斯坦政府機構作為跳板攻擊孟加拉國

近期安恒安全數據部獵影實驗室捕獲到多個疑似蔓靈花組織(Bitter)利用得到權限的巴基斯坦、孟加拉國政府郵箱發起的網絡攻擊活動樣本。該批樣本無論在攻擊手法或者武器代碼等方面都與該組織此前的攻擊活動極為相似,延續了其一貫的攻擊特征。

另外,其中一處回連域名使用了中文拼音,疑似偽裝為我國進行攻擊。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3356

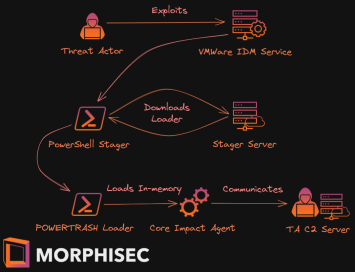

2、APT35組織利用關鍵的VMware RCE漏洞部署后門

和伊朗有關的網絡攻擊者APT35組織(又名Rocket Kitten)正在積極利用VMware的關鍵遠程代碼執行(RCE)漏洞CVE-2022-22954。攻擊者利用此漏洞獲得初始訪問權限,最終在易受攻擊的系統上部署Core Impact高級滲透測試工具。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3364

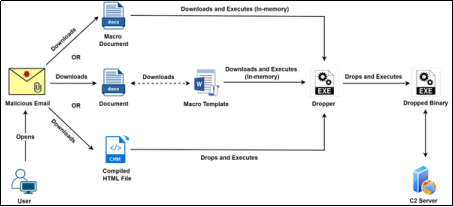

3、Lazarus APT組織攻擊鏈分析

在過去的兩個月中,來自朝鮮的Lazarus組織經常更新其攻擊鏈。研究人員確定了該組織用來在電子郵件中分發惡意軟件的三個獨特的攻擊鏈。Lazarus組織濫用了與韓國電信提供商KT Corporation相關的多個IP地址,誘餌內容包括Ahnlab安全公司、Menlo Security公司,以及與加密貨幣投資有關的主題。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3363

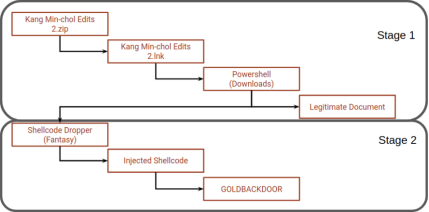

4、APT37組織使用新型惡意軟件攻擊朝鮮記者

APT37組織又名Ricochet Chollima,據信是由朝鮮政府支持的APT組織。研究人員發現,APT37組織以朝鮮記者為目標,通過釣魚攻擊傳播了名為“Goldbackdoor”的新型惡意軟件。研究人員以中高置信度評估GOLDBACKDOOR是惡意軟件BLUELIGHT的繼承者,或與惡意軟件BLUELIGHT并行使用。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3360

5、APT-C-36(盲眼鷹)針對哥倫比亞國家攻擊簡報

APT-C-36(盲眼鷹),是一個疑似來自南美洲的、主要針對哥倫比亞的APT組織,該組織自2018年持續發起針對哥倫比亞的攻擊活動。近期,研究人員監測到了APT-C-36組織針對哥倫比亞國家發起的多次釣魚郵件定向攻擊。APT-C-36經常使用魚叉攻擊,通過偽裝成政府部門對受害者發送釣魚郵件,此次發現的兩次行動都采用了郵件投遞第一階段的載荷。第一次行動偽裝DHL包裹投遞,主題使用出貨通知單來迷惑中招目標;第二次投遞偽裝成政府郵件,發送偽裝成pdf文件的惡意文檔。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3365

6、Lazarus武器庫更新:Andariel近期攻擊樣本分析

Andariel團伙是Lazarus APT組織的下屬團體,主要攻擊韓國的組織機構,尤其是金融機構,以獲取經濟利益和開展網絡間諜活動。研究人員捕獲到一批與Andariel相關的攻擊樣本,均為PE可執行文件。根據這批樣本上傳VT的時間可知相關攻擊活動至少從今年2月份開始發起。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3366

7、Elephant Framework:針對烏克蘭的新網絡威脅

4月25日,研究人員發布了與UAC-0056組織有關的Elephant Framework攻擊的深入分析報告。UAC-0056組織又名Lorec53、SaintBear和TA471,至少自2021年3月以來一直活躍,其主要目標疑似是網絡間諜活動,攻擊重點是關鍵的國家部門。在Elephant Framework攻擊中,攻擊者使用魚叉式網絡釣魚策略進行初始攻擊,并使用了GraphSteel 惡意軟件和GrimPlant后門組件。GraphSteel是用Go語言編寫的,主要目的是獲取憑據,還試圖泄露最常見的檔案和Office格式(如.docx或.xlsx)并定位敏感文件。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3359

8、“透明部落”利用走私情報相關誘餌針對印度的攻擊活動分析

研究人員捕獲了Transparent Tribe(透明部落)的多個Crimson RAT攻擊樣本。在此攻擊活動中,攻擊者使用惡意宏文件進行魚叉攻擊,當受害者點擊執行誘餌文件之后,將會在本地釋放并執行一個惡意程序,惡意程序就是Transparent Tribe組織自有的遠控軟件Crimson RAT,在后續關聯中,研究人員還發現了Transparent Tribe組織的USBWorm組件。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3375