安全威脅情報(2022.4.3~4.8)

本期目錄

惡意軟件威脅情報

1、Borat RAT:新型遠程訪問惡意軟件

2、攻擊者利用3LOSH加密器規避檢測

3、FFDroider Stealer:針對社交媒體平臺用戶的新型竊取惡意軟件

4、Denonia:首個公開披露的針對 AWS Lambda 的惡意軟件

5、攻擊者使用SocGholish和BLISTER釋放LockBit有效載荷

6、Colibri Loader使用新技術以保持持久性

7、SharkBot銀行木馬通過Google Play商店傳播

金融行業

1、攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶

攻擊團伙

1、Anonymous組織泄露了俄羅斯東正教教堂的數據

2、FIN7黑客組織持續改進其工具集

惡意活動

1、Parrot TDS惡意網頁重定向服務感染16500個網站

高級威脅情報

1、Kimsuky組織使用加密貨幣主題的Word文件進行攻擊

2、Operation Bearded Barbie:APT-C-23組織針對以色列官員的攻擊活動

3、烏克蘭發現與俄羅斯Gamaredon組織有關的網絡釣魚攻擊活動

4、多個APT組織利用俄烏沖突進行網絡間諜活動

5、“盲眼鷹”近期偽造司法禁令的攻擊活動分析

惡意軟件威脅情報

1、Borat RAT:新型遠程訪問惡意軟件

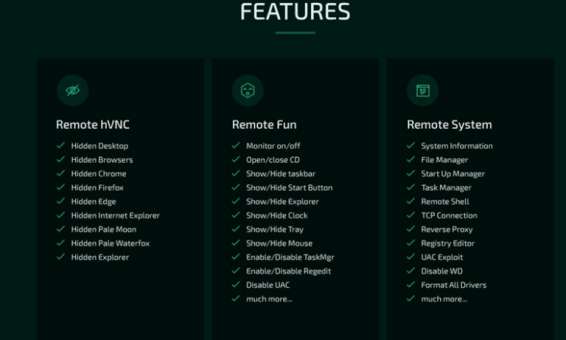

3月31日,研究人員發布報告稱,發現了一個名為Borat的新遠程訪問木馬 (RAT) 。與其他 RAT 不同,Borat可以向攻擊者提供勒索軟件、DDOS 服務以及常見的 RAT 功能。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3276

2、攻擊者利用3LOSH加密器規避檢測

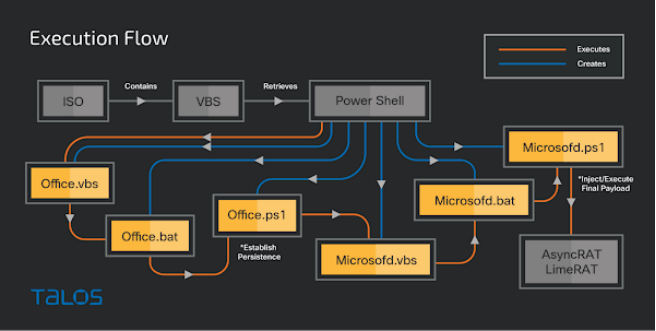

在過去的幾個月里,研究人員觀察到了一系列利用3LOSH加密器的活動。攻擊者使用3LOSH生成負責初始感染過程的混淆代碼。根據對與這些活動相關的樣本中存儲的嵌入式配置的分析,研究人員認為同一攻擊者可能正在分發多種商品 RAT,例如 AsyncRAT 和 LimeRAT。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3279

3、FFDroider Stealer:針對社交媒體平臺用戶的新型竊取惡意軟件

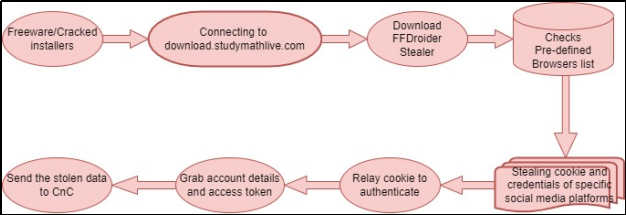

近日,研究人員發現了一種基于Windows 的新型惡意軟件,并將這種惡意軟件命名為 Win32.PWS.FFDroider。FFDroider在受害者的機器上偽裝成即時消息應用程序Telegram,旨在將竊取的憑據和 cookie 發送到命令與控制服務器。FFDroid主要針對存儲在 Google Chrome(和基于 Chrome 的瀏覽器)、Mozilla Firefox、Internet Explorer 和 Microsoft Edge 中的 cookie 和帳戶憑據。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3280

4、Denonia:首個公開披露的針對AWS Lambda 的惡意軟件

AWS Lambda 是 Amazon在2014年推出的無服務器計算平臺。近日,研究人員發現了專門設計用于在 AWS Lambda 環境中執行的第一個公開的惡意軟件樣本,并將此惡意軟件命名為 Denonia。該惡意軟件是用Go語言編寫的,并且似乎包含 XMRig 挖礦軟件的自定義變體,以及其他未知功能。樣本目前只運行加密挖礦軟件,但展示了攻擊者如何使用先進的云特定知識來利用復雜的云基礎設施,并預示著未來潛在的、更危險的攻擊。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3281

5、攻擊者使用SocGholish和BLISTER釋放LockBit有效載荷

BLISTER和SocGholish都以其隱蔽性和規避策略而聞名,可以提供破壞性的有效載荷。研究人員發現,至少自2021年11月起,攻擊者使用SocGholish釋放了BLISTER作為第二階段加載程序,并最終執行LockBit 有效負載。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3289

6、Colibri Loader使用新技術以保持持久性

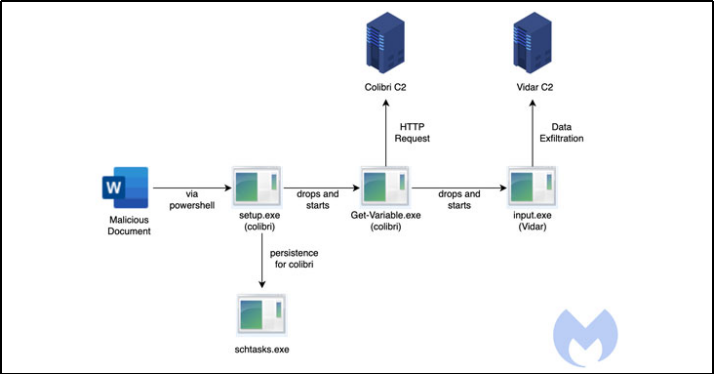

Colibri Loader 是一種相對較新的惡意軟件,于 2021 年 8 月首次出現在地下論壇上,旨在將有效負載交付到受感染的計算機上。研究人員發現了一個新的 Colibri Loader 活動,攻擊始于部署 Colibri bot 的惡意 Word 文檔,最終部署Mars Stealer信息竊取程序。活動攻擊鏈利用一種稱為遠程模板注入的技術,通過武器化的 Microsoft Word 文檔下載 Colibri 加載程序(“setup.exe”)。攻擊者使用了獨特的技術以保持持久性,即創建一個執行帶有隱藏窗口的PowerShell的計劃任務。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3287

7、SharkBot銀行木馬通過Google Play商店傳播

Sharkbot是一種銀行木馬,可以竊取用戶的憑據和銀行信息。研究人員在 Google Play 商店中發現了六種正在傳播 Sharkbot的應用程序。這些應用程序偽裝成防病毒解決方案,來自三個開發者帳戶Zbynek Adamcik,Adelmio Pagnotto和Bingo Like Inc。

SharkBot 利用 Android 的輔助功能服務權限在合法的銀行應用程序之上呈現偽造的覆蓋窗口,當用戶在窗口中輸入他們的用戶名和密碼時,捕獲的數據將被發送到惡意服務器。SharkBot攻擊的主要目標是意大利和英國。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3292

金融行業

攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶至少自2021年11月以來,攻擊者一直在通過三款惡意Android應用程序,攻擊馬來西亞八家銀行的客戶。目標銀行包括馬來亞銀行、艾芬銀行、馬拉西亞大眾銀行、聯昌國際銀行、BSN銀行、馬來西亞興業銀行、馬來西亞伊斯蘭銀行以及豐隆銀行。攻擊者建立冒充合法服務的欺詐性網站,誘騙用戶下載應用程序,以獲取銀行憑據。應用程序還將受害者的所有短信轉發給惡意軟件運營商,因為短信可能包含銀行發送的雙因素身份驗證代碼。

攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶

參考鏈接:https://ti.dbappsecurity.com.cn/info/3291

1、攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶

至少自2021年11月以來,攻擊者一直在通過三款惡意Android應用程序,攻擊馬來西亞八家銀行的客戶。目標銀行包括馬來亞銀行、艾芬銀行、馬拉西亞大眾銀行、聯昌國際銀行、BSN銀行、馬來西亞興業銀行、馬來西亞伊斯蘭銀行以及豐隆銀行。攻擊者建立冒充合法服務的欺詐性網站,誘騙用戶下載應用程序,以獲取銀行憑據。應用程序還將受害者的所有短信轉發給惡意軟件運營商,因為短信可能包含銀行發送的雙因素身份驗證代碼。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3291

攻擊團伙

攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶至少自2021年11月以來,攻擊者一直在通過三款惡意Android應用程序,攻擊馬來西亞八家銀行的客戶。目標銀行包括馬來亞銀行、艾芬銀行、馬拉西亞大眾銀行、聯昌國際銀行、BSN銀行、馬來西亞興業銀行、馬來西亞伊斯蘭銀行以及豐隆銀行。攻擊者建立冒充合法服務的欺詐性網站,誘騙用戶下載應用程序,以獲取銀行憑據。應用程序還將受害者的所有短信轉發給惡意軟件運營商,因為短信可能包含銀行發送的雙因素身份驗證代碼。

攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶

參考鏈接:https://ti.dbappsecurity.com.cn/info/3291

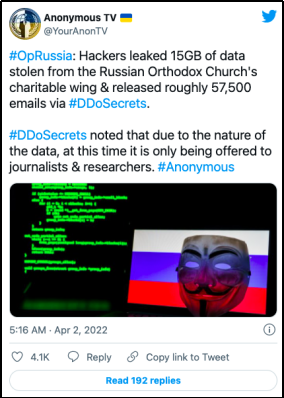

1、Anonymous組織泄露了俄羅斯東正教教堂的數據

4月2日,匿名者組織聲稱已經入侵了俄羅斯東正教教堂的慈善機構,并泄露了 15GB 的數據以及 57,000 封電子郵件。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3274

2、FIN7黑客組織持續改進其工具集

FIN7(又名 Carbanak)是一個講俄語、出于經濟動機的威脅組織,以其多樣化的策略、定制的惡意軟件和隱秘的后門而聞名。4月4日,研究人員發布關于 2021 年底至 2022 年初 FIN7 運營的詳細技術報告,該組織持續活躍、不斷發展并嘗試新的貨幣化方法。

FIN7 影響了一些勒索軟件團伙的運營,包括REVIL、DARKSIDE、BLACKMATTER 和BlackCat/ALPHV 等。FIN7 利用多種方法對受害者網絡進行初始和二次訪問,包括網絡釣魚、入侵第三方系統、Atera代理安裝程序、GoToAssist和 RDP。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3275

惡意活動

攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶至少自2021年11月以來,攻擊者一直在通過三款惡意Android應用程序,攻擊馬來西亞八家銀行的客戶。目標銀行包括馬來亞銀行、艾芬銀行、馬拉西亞大眾銀行、聯昌國際銀行、BSN銀行、馬來西亞興業銀行、馬來西亞伊斯蘭銀行以及豐隆銀行。攻擊者建立冒充合法服務的欺詐性網站,誘騙用戶下載應用程序,以獲取銀行憑據。應用程序還將受害者的所有短信轉發給惡意軟件運營商,因為短信可能包含銀行發送的雙因素身份驗證代碼。

攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶

參考鏈接:https://ti.dbappsecurity.com.cn/info/3291

1、Parrot TDS惡意網頁重定向服務感染16500個網站

在最近幾個月里,研究人員發現了一種名為 Parrot TDS 的新流量分配系統服務(TDS),它已經感染了托管 16,500 多個網站的各種 Web 服務器,包括成人內容網站、個人網站、大學網站和地方政府網站。運行惡意活動的攻擊者購買 TDS 服務來過濾傳入流量并將其發送到提供惡意內容的最終目的地。

Parrot TDS目前被用于名為 FakeUpdate 的活動,該活動通過虛假的瀏覽器更新通知提供遠程訪問木馬 (RAT)。Parrot TDS在惡意活動中將匹配特定配置文件(位置、語言、操作系統、瀏覽器)的潛在受害者重定向到網絡釣魚和惡意軟件投放站點等在線資源。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3288

高級威脅情報

攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶至少自2021年11月以來,攻擊者一直在通過三款惡意Android應用程序,攻擊馬來西亞八家銀行的客戶。目標銀行包括馬來亞銀行、艾芬銀行、馬拉西亞大眾銀行、聯昌國際銀行、BSN銀行、馬來西亞興業銀行、馬來西亞伊斯蘭銀行以及豐隆銀行。攻擊者建立冒充合法服務的欺詐性網站,誘騙用戶下載應用程序,以獲取銀行憑據。應用程序還將受害者的所有短信轉發給惡意軟件運營商,因為短信可能包含銀行發送的雙因素身份驗證代碼。

攻擊者利用惡意Android應用程序攻擊馬來西亞銀行用戶

參考鏈接:https://ti.dbappsecurity.com.cn/info/3291

1、Kimsuky組織使用加密貨幣主題的Word文件進行攻擊

3 月 21 日,研究人員團隊發現了 Kimsuky 組織的 APT 攻擊活動,活動中使用包含加密貨幣信息的 Word 文件作為誘餌,針對的目標為加密貨幣公司。攻擊中共有三個 Word 文件,所有的文件都是由一位名為 Acer 的作者修改的,文件使用相同的宏,均采用相同的分發方式和執行流程。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3290

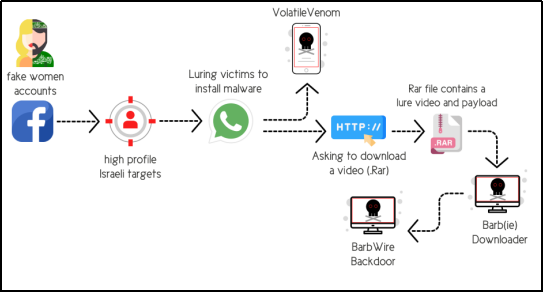

2、Operation Bearded Barbie:APT-C-23組織針對以色列官員的攻擊活動

APT-C-23是一個講阿拉伯語且具有政治動機的APT組織,與哈馬斯(伊斯蘭抵抗運動)有關,攻擊活動主要針對中東講阿拉伯語的個人。研究人員最近發現了一項針對以色列個人的新的精心策劃的活動,目標為在國防、執法、緊急服務和其他政府相關組織工作的知名官員。該攻擊涉及一個虛假消息應用程序(稱為VolatileVenom)、一個下載程序(稱為Barbie Downloader)和一個后門程序(BarbWire Backdoor),目的疑似是為了進行間諜活動。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3282

3、烏克蘭發現與俄羅斯Gamaredon組織有關的網絡釣魚攻擊活動

烏克蘭計算機應急響應小組 (CERT-UA) 發現了新的網絡釣魚嘗試,并將這些嘗試歸因于俄羅斯Gamaredon威脅組織。惡意電子郵件試圖使用以烏克蘭戰爭為主題的誘餌來欺騙收件人,并使用以間諜活動為重點的惡意軟件感染目標系統。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3278

4、多個APT組織利用俄烏沖突進行網絡間諜活動

2022 年 3 月中旬,來自世界各地的至少三個不同的APT組織發起了魚叉式網絡釣魚活動,利用正在進行的俄烏戰爭作為誘餌,分發惡意軟件并竊取敏感信息。這些活動由El Machete、Lyceum 和 SideWinder發起,針對多個行業,包括尼加拉瓜、委內瑞拉、以色列、沙特阿拉伯和巴基斯坦的能源、金融和政府部門。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3277

5、“盲眼鷹”近期偽造司法禁令的攻擊活動分析

盲眼鷹(APT-C-36)組織是一個疑似來自南美洲的、主要針對哥倫比亞的APT組織。近日,研究人員捕獲到了盲眼鷹的攻擊活動樣本,感染鏈與之前的攻擊活動保持相對一致,使用誘餌PDF作為入口點,誘導受害者點擊短鏈接下載壓縮包,解壓后點擊執行偽裝為pdf的VBS腳本,從而開啟一個復雜的多階段無文件感染鏈。此次活動的誘餌偽裝成哥倫比亞國家司法部門,使用西班牙語的誘餌文檔,最終加載njRAT。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3285