安全威脅情報(2022.3.12~3.18)

本期目錄

2022.3.12-3.18 全球情報資訊

1惡意軟件

Escobar:Aberebot銀行木馬的新變體

CaddyWiper:針對烏克蘭的新型數據擦除惡意軟件

Gh0stCringe RAT 被分發到易受攻擊的數據庫服務器

Trickbot在C2基礎設施中使用物聯網設備

Cyclops Blink 僵尸網絡針對華碩路由器發起攻擊

DirtyMoe 僵尸網絡利用蠕蟲模塊迅速傳播

2熱點事件

德國政府建議不要使用卡巴斯基殺毒軟件

HackerOne 就錯誤地阻止支付向烏克蘭黑客道歉

CISA、FBI 警報:美國和全球衛星通信網絡面臨潛在威脅

3漏洞情報

CISA增加了 15 個已知的被利用漏洞

FBI警報:俄羅斯攻擊者使用 MFA 漏洞進行橫向移動

4勒索專題

育碧娛樂公司遭Lapsus$勒索軟件攻擊

知名輪胎制造商遭LockBit勒索軟件攻擊

Lapsus$勒索團伙公開招募科技公司內部人員

LokiLocker勒索軟件家族分析

5媒體行業

匿名者黑客攻擊俄羅斯聯邦安全局 (FSB) 網站

Anonymous黑客入侵俄羅斯Roskomnadzor機構

6能源行業

Anonymous組織攻擊俄羅斯石油公司的德國分公司

7惡意活動

大規模網絡釣魚活動使用 500 多個域以竊取憑據

攻擊者通過YouTube分發RedLine信息竊取程序

冒充美國國稅局的Emotet釣魚郵件活動

8高級威脅情報

俄羅斯勒索團伙重用其他 APT 組織的自定義黑客工具

惡意軟件威脅情報

1.Escobar:Aberebot銀行木馬的新變體

Aberebot是一種流行的Android銀行木馬,受害者包括18個國家/地區的140多家銀行和金融機構的客戶,可以竊取登錄憑據等敏感信息。研究人員發現了一個名為“Escobar”的Aberebot新變體,該變體通過名稱和圖標類似于McAfee防病毒應用程序的惡意軟件傳播,可以從 Google身份驗證器竊取數據并使用 VNC 控制受感染的設備屏幕。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3202

2.CaddyWiper:針對烏克蘭的新型數據擦除惡意軟件

3月14日,研究人員在針對烏克蘭組織的攻擊中觀察到新的數據擦除惡意軟件CaddyWiper,這種惡意軟件會從連接的驅動器中刪除用戶數據和分區信息,目前已在少數組織的幾十個系統上觀察到了該惡意軟件。CaddyWiper 是通過 GPO 部署的,這表明攻擊者事先已經控制了目標的網絡。

CaddyWiper 是自 2022 年初以來在烏克蘭攻擊中部署的第四個數據擦除惡意軟件。此前,研究人員還披露了HermeticWiper、IsaacWiper以及WhisperGate擦除器,CaddyWiper擦除器與已知的其他惡意軟件沒有任何明顯的代碼相似性。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3208

3.Gh0stCringe RAT 被分發到易受攻擊的數據庫服務器

Gh0stCringe又名CirenegRAT,是基于 Gh0st RAT 代碼的惡意軟件變種之一。它于 2018 年 12 月首次被發現,已知是通過 SMB 漏洞(使用 ZombieBoy 的 SMB 漏洞工具)分發的。近日,研究人員發現,Gh0stCringe RAT正在被分發到易受攻擊的數據庫服務器(MS-SQL、MySQL 服務器)。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3212

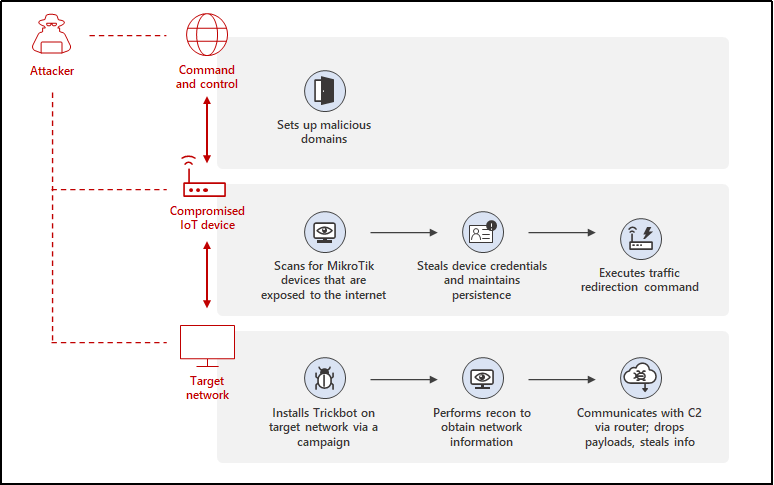

4.Trickbot在C2基礎設施中使用物聯網設備

Trickbot 是一種復雜的特洛伊木馬,自 2016 年被發現以來已經發生了重大變化,并不斷擴展其功能。研究團隊最近發現,Trickbot 的 C2 基礎架構中使用了MikroTik 設備,其目的是在受 Trickbot 影響的設備和網絡中的標準防御系統無法檢測到的 C2 服務器之間創建一條通信線路。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3217

5.Cyclops Blink 僵尸網絡針對華碩路由器發起攻擊

Cyclops Blink 是一種先進的模塊化僵尸網絡,疑似與Sandworm或Voodoo Bear APT組織有關。研究人員發現了針對華碩路由器的 Cyclops Blink 惡意軟件系列的變種。模塊化惡意軟件能夠從設備的閃存中讀取和寫入,從而實現持久性。其他模塊可以收集設備信息并允許僵尸網絡從 Web 下載和執行其他文件。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3222

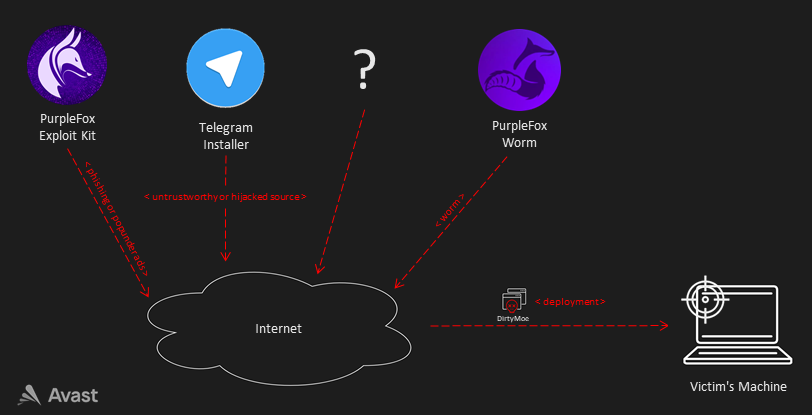

6.DirtyMoe 僵尸網絡利用蠕蟲模塊迅速傳播

DirtyMoe 僵尸網絡自 2016 年開始活躍,用于執行加密劫持和分布式拒絕服務 (DDoS) 攻擊,通過PurpleFox等外部漏洞利用工具包或 Telegram Messenger 的注入安裝程序進行部署。研究人員發現,DirtyMoe惡意軟件獲得了新的類似蠕蟲的傳播能力,使其能夠在不需要任何用戶交互的情況下擴大其影響范圍。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3221

熱點事件

1.德國政府建議不要使用卡巴斯基殺毒軟件

卡巴斯基是一家總部位于莫斯科的網絡安全和反病毒提供商,成立于 1997 年。卡巴斯基有著悠久的成功歷史,但也存在該公司可能與俄羅斯政府有關系的爭議。由于俄羅斯對歐盟、北約和德國的威脅,德國聯邦信息安全辦公室 (BSI) 警告德國公司,使用非俄羅斯供應商的軟件代替卡巴斯基的產品。卡巴斯基認為,BSI 對刪除卡巴斯基產品的警告是一項政治決定,而不是對其產品的技術評估。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3213

2.HackerOne 就錯誤地阻止支付向烏克蘭黑客道歉

當地時間3月15日,漏洞賞金平臺 HackerOne 的 CISO就錯誤阻止烏克蘭黑客的漏洞賞金支付而道歉。在俄烏武力沖突爆發后,HackerOne平臺對烏克蘭、俄羅斯和白俄羅斯實施制裁,凍結了他們的漏洞賞金支付。然而,在大眾一致反對凍結烏克蘭賬戶后,HackerOne 退縮并恢復了烏克蘭黑客的賬戶,允許他們再次提取收入。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3214

3.CISA、FBI 警報:美國和全球衛星通信網絡面臨潛在威脅

3月17日,網絡安全和基礎設施安全局 (CISA) 和聯邦調查局 (FBI) 發布安全警告,稱已經意識到美國和全球衛星通信 (SATCOM) 網絡面臨的“潛在威脅”,成功入侵 SATCOM 網絡可能會給 SATCOM 網絡提供商的客戶環境帶來風險。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3223

漏洞情報

1.CISA增加了 15 個已知的被利用漏洞

CISA 在其已知利用漏洞目錄中添加了 15 個新漏洞,這些漏洞是攻擊者的常見攻擊媒介,可以對企業構成重大風險。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3211

2.FBI警報:俄羅斯攻擊者使用 MFA 漏洞進行橫向移動

3月15日,FBI發布警報稱,俄羅斯國家支持的攻擊者已通過利用默認 MFA 協議和已知漏洞獲得網絡訪問權限。早在 2021 年 5 月,俄羅斯攻擊者就利用了一個非政府組織 (NGO) 設置為默認 MFA 協議的錯誤配置帳戶,然后利用一個關鍵的 Windows Print Spooler 漏洞“PrintNightmare”(CVE-2021-34527)以系統權限運行任意代碼。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3215

勒索專題

1.育碧娛樂公司遭Lapsus$勒索軟件攻擊

育碧娛樂軟件公司(Ubisoft Entertainment)是一家跨國的游戲制作、發行和代銷商。3月10日,該公司稱遭遇了一起“網絡安全事件”,導致其游戲、系統和服務中斷,但目前沒有證據表明玩家的個人信息遭泄露。據悉,Lapsus$勒索軟件團伙為此次事件的攻擊者,該團伙此前還攻擊了三星、英偉達和 Mercado Libre 公司。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3203

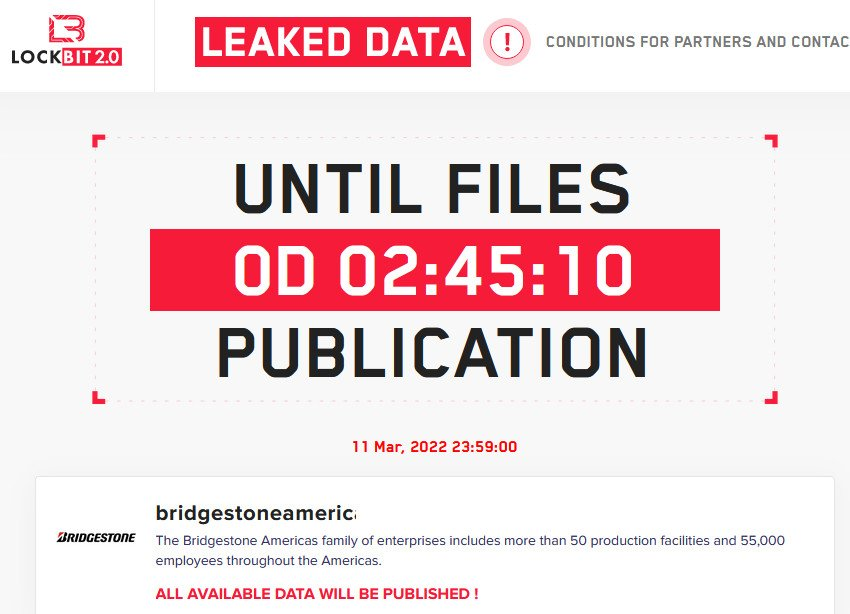

2.知名輪胎制造商遭LockBit勒索軟件攻擊

普利司通美洲公司是全球最大的輪胎制造商之一,在全球擁有數十個生產單位和超過 130,000 名員工。3月11日,LockBit 勒索軟件團伙聲稱攻擊了普利司通美洲公司,并宣布將泄露從該公司竊取的數據。目前尚不清楚 LockBit 從普利司通公司竊取了哪些數據,或者泄露這些數據會對公司造成多大的不利影響。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3204

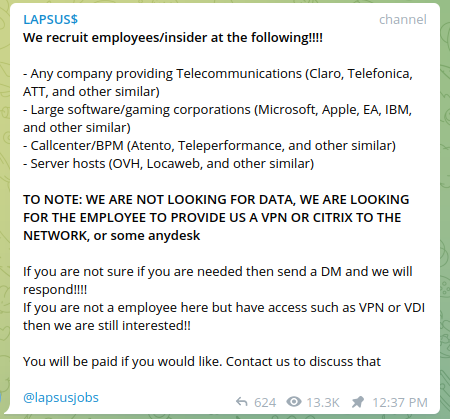

3.Lapsus$勒索團伙公開招募科技公司內部人員

3月10日,Lapsus$ 勒索軟件團伙宣布開始招募受雇于主要科技巨頭和 ISP 的內部人員,包括微軟、蘋果、EA Games 和 IBM公司職員。他們的興趣范圍還包括主要的電信公司,如巴西移動運營商Claro、西班牙電信公司Telefonica和美國電話電報公司AT&T。Lapsus$求購遠程VPN訪問權限,邀請潛在的內部人員通過 Telegram 私下聯系他們,通過支付報酬以換取訪問權限。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3210

4.LokiLocker勒索軟件家族分析

LokiLocker是一個相對較新的勒索軟件家族,于2021年8月中旬首次在野被發現,攻擊目標為講英語的受害者和Windows 設備。該軟件與 LockBit 勒索軟件有一些相似之處(如注冊表值、勒索文件文件名),但它似乎不是LockBit的變體。

LokiLocker RaaS還擁有一個可選的擦除器功能,如果受害者沒有在攻擊者指定的時間范圍內付款,所有非系統文件將被刪除并覆蓋 MBR,使受害者的文件全部被刪除并使系統無法使用。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3218

政府部門威脅情報

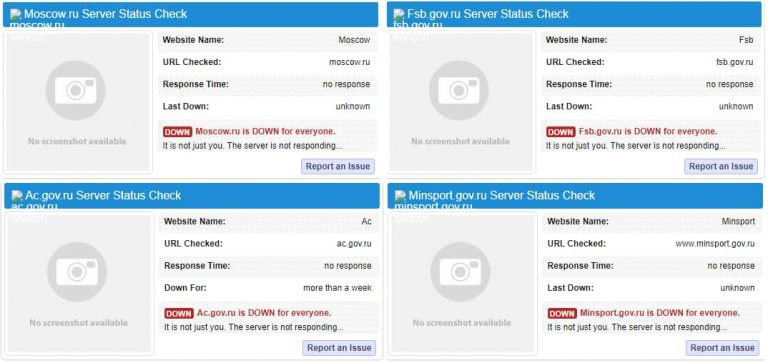

1.匿名者黑客攻擊俄羅斯聯邦安全局 (FSB) 網站

3月15日,Anonymous表示針對俄羅斯頂級政府網站發起了DDoS攻擊,導致聯邦安全局FSB、證券交易所、俄羅斯聯邦政府分析中心和俄羅斯聯邦體育部的官方網站被迫關閉離線。此次攻擊是Anonymous組織正在進行的名為 OpRussia 的行動的一部分,發生在 2022 年 3 月 15 日下午 12:12(格林威治標準時間)左右。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3219

2.Anonymous黑客入侵俄羅斯Roskomnadzor機構

國際黑客組織Anonymous再次對俄羅斯發起攻擊,聲稱已經入侵了俄羅斯主要的聯邦機構 Roskomnadzor(又名聯邦通信、信息技術和大眾媒體監督局)。此外,Anonymous組織還聲稱已竊取了超過 360,000 個文件。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3205

能源行業威脅情報

1.Anonymous組織攻擊俄羅斯石油公司的德國分公司

美國聯邦信息安全辦公室 (BSI) 14日表示,俄羅斯能源巨頭 Rosneft 的德國子公司遭到網絡攻擊。黑客組織 Anonymous 聲稱對此次攻擊負責,并表示已經竊取了 20 TB 的數據。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3206

惡意活動威脅情報

1.大規模網絡釣魚活動使用 500 多個域以竊取憑據

2022 年 1 月下旬,研究人員發現了一項大規模網絡釣魚活動,活動使用數百個域,旨在竊取Naver的憑據。Naver 是韓國類似谷歌的在線平臺,提供電子郵件、新聞和搜索等多種服務。Naver 的大量有效憑據緩存可能非常有價值:它可以提供對各種受害者的個人 Naver 帳戶的訪問權限,同時由于密碼重用,還可以提供對其他幾個企業登錄名的訪問權限。研究人員確定的第一個關鍵節點是 IP 172.93.201[.]253;大量具有共同注冊人 (mouraesse@gmail[.]com) 的以 Naver 為主題的網絡釣魚域都解析為該 IP。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3220

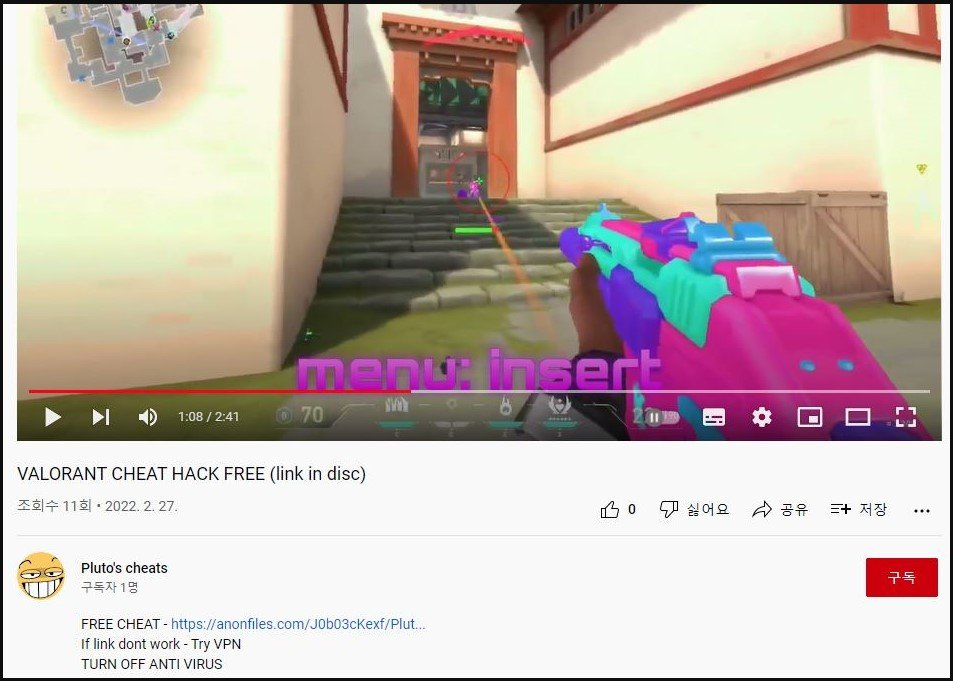

2.攻擊者通過YouTube分發RedLine信息竊取程序

近日,研究人員發現了一個通過YouTube分發惡意軟件的活動,攻擊者使用Valorant游戲作弊器為誘餌,誘使玩家下載信息竊取程序 RedLine。該活動針對的是Valorant的游戲社區,這是一款適用于Windows的免費第一人稱射擊游戲。RedLine可從受感染的系統中竊取以下數據:基本信息、Web 瀏覽器信息、加密貨幣錢包、主機地址、端口號、用戶名和密碼等。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3207

3.冒充美國國稅局的Emotet釣魚郵件活動

Emotet 是一種惡意軟件感染,通常通過帶有包含惡意宏的附加 Word 或 Excel 文檔的網絡釣魚電子郵件傳播。近日,研究人員發現了多個網絡釣魚活動,發件人冒充美國國稅局,郵件使用與 2022 年美國稅收季節相關的誘餌,向目標發送納稅表格或聯邦申報表。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3216

高級威脅情報

1.俄羅斯勒索團伙重用其他 APT 組織的自定義黑客工具

新的研究發現,一個講俄語的勒索軟件組織可能通過重新利用其他 APT 組織(如伊朗MuddyWater)開發的定制工具,針對歐洲和中美洲賭博和游戲行業的實體。

此次攻擊發生在 2022 年 2 月,攻擊者利用了ADFind、NetScan、SoftPerfect和LaZagne等后期利用工具,還使用了一個 AccountRestore 可執行文件來暴力破解管理員憑據。Ligolo 是伊朗APT組織 MuddyWater使用的主要反向隧道工具,攻擊者在此次攻擊中使用了一個Ligolo工具的變體:Sockbot。Sockbot 的修改變體是一個 Golang 二進制文件,旨在以隱蔽和安全的方式將內部資產從受感染的網絡公開到互聯網。

參考鏈接

https://ti.dbappsecurity.com.cn/info/3209