安全威脅情報(2022.3.19~3.25)

惡意軟件威脅情報

1、“NOPEN”遠控木馬分析報告

近日,國家計算機病毒應急處理中心對名為“NOPEN”的木馬工具進行了攻擊場景復現和技術分析。該木馬工具針對Unix/Linux平臺,可實現對目標的遠程控制。根據“影子經紀人”泄露的NSA內部文件,該木馬工具為美國國家安全局開發的網絡武器。“NOPEN”木馬工具是一款功能強大的綜合型木馬工具,也是美國國家安全局接入技術行動處(TAO)對外攻擊竊密所使用的主戰網絡武器之一。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3225

2、針對葡萄牙用戶的巴西木馬變種

自2022年2月以來,一種巴西木馬的新變種已經影響了葡萄牙的互聯網終端用戶。該變種與Maxtrilha、URSA和Javali等其他知名木馬沒有顯著差異和復雜性。該木馬通過冒充葡萄牙稅務服務的網絡釣魚模板進行傳播,會安裝或修改 Windows受信任的證書,通過打開窗口進行檢查以執行銀行窗口覆蓋,以竊取憑據,并且可以部署通過DLL注入技術執行的其他有效負載。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3232

3、BitRAT惡意軟件作為Windows 10許可證激活器傳播

近日,研究人員發現了一項新的分發BitRAT軟件的惡意活動。BitRAT是一種強大的遠程訪問木馬,在網絡犯罪論壇和暗網市場上以低至20美元的價格出售給網絡犯罪分子。在最新的BitRAT惡意軟件分發活動中,攻擊者將惡意軟件作為Windows 10Pro許可證激活器分發到網絡硬盤上。研究人員根據代碼片段中的韓語字符及其分發方式推測,新的BitRAT活動的攻擊者疑似是韓國人。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3233

4、攻擊者通過ClipBanker惡意軟件攻擊其他黑客

研究人員發現了一項新的惡意活動,攻擊者通過偽裝成破解RAT和惡意軟件構建工具的ClipBanker惡意軟件來攻擊其他黑客。分發ClipBanker的網站名為“Russia black hat”,該網站提供各種黑客所需的程序,包括木馬、惡意軟件創建工具。ClipBanker通常用于監視受害者的剪貼板內容,以識別加密貨幣錢包地址并將其替換為屬于惡意軟件運營商的地址。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3238

熱點事件

1、俄羅斯因不實戰爭信息禁用谷歌新聞

俄羅斯電信監管機構Roskomnadzor已禁止Alphabet公司的Google News服務,并禁止用戶訪問news.google.com域,因為它提供了有關俄羅斯烏克蘭戰爭的“不可靠信息”。本月早些時候,Roskomnadzor曾要求谷歌停止在YouTube視頻上傳播有關俄羅斯入侵烏克蘭的錯誤信息。目前,俄羅斯已封鎖了Facebook、Twitter和Instagram社交軟件, 并阻止了對多個外國新聞媒體的訪問,包括美國之音、英國廣播公司、德國之聲和自由歐洲電臺。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3239

2、美國指控4名俄羅斯政府雇員攻擊關鍵基礎設施

美國已起訴四名俄羅斯政府雇員,稱這些雇員參與了2012年至2018年期間針對全球能源行業數百家公司的黑客活動。其中一名雇員來自俄羅斯聯邦中央化學與力學科學研究所 (TsNIIKhM) ,其余三名雇員來自俄羅斯聯邦安全局 (FSB) 。美國司法部表示,這些攻擊活動針對大約135個國家的數百家公司和組織的數千臺計算機。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3243

3、針對烏克蘭企業的DoubleZero擦除器分析

烏克蘭CERT在針對烏克蘭組織的攻擊中,發現一種名為DoubleZero的擦除器。這是一種用C語言開發的惡意破壞程序,攻擊者使用該軟件發起魚叉式網絡釣魚攻擊,目前該活動已被跟蹤為UAC-0088。DoubleZero擦除文件使用兩種方法破壞文件:用4096字節的零塊覆蓋其內容或使用API調用NtFileOpen、NtFsControlFile。惡意軟件會在關閉受感染的系統之前刪除以下Windows注冊表HKCU、HKU、HKLM、HKLM\BCD。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3245

勒索專題

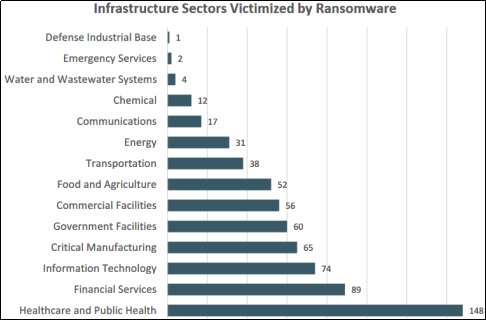

1、FBI:勒索軟件在2021年襲擊了649個美國關鍵基礎設施組織

根據互聯網犯罪投訴中心(IC3)2021年互聯網犯罪報告,勒索軟件團伙去年已經入侵了來自美國多個關鍵基礎設施部門的至少649個組織的網絡。鑒于FBI僅在2021年6月才開始跟蹤報告勒索軟件事件,因此實際攻擊數量可能更高。根據攻擊次數,入侵關鍵基礎設施組織網絡的前三大勒索軟件團伙為CONTI(有87名受害者)、LockBit(有58名)和REvil/Sodinokibi(有51名)。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3241

2、微軟確認遭Lapsus$ 勒索團伙入侵

3月20日,Lapsus$團伙聲稱入侵了微軟的Azure DevOps服務器,隨后發布了一個9GB 7zip檔案的種子,表示其中包含90%的Bing源代碼以及大約45%的Bing Maps和Cortana代碼。3月22日,微軟確認其員工的賬戶遭到了Lapsus$黑客組織的入侵,黑客因此獲得了對源代碼存儲庫的有限訪問權限。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3235

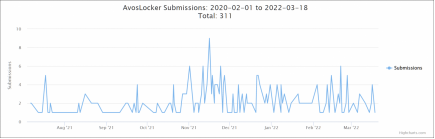

3、Avoslocker勒索軟件攻擊多個美國關鍵基礎設施組織

3月17日,聯邦調查局(FBI)發布警告稱,AvosLocker勒索軟件已被用于針對美國多個關鍵基礎設施部門的攻擊。AvosLocker是一個基于勒索軟件即服務 (RaaS) 的附屬組織,攻擊目標包括美國多個關鍵基礎設施部門,包括但不限于金融服務、關鍵制造行業和政府部門。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3227

4、烏克蘭研究人員再次泄露Conti勒索軟件源代碼

Conti是一個由俄羅斯攻擊者運營的勒索軟件團伙。2月27日,一名twitter名為“Conti Leaks”的烏克蘭研究人員入侵了該團伙的內部服務器,泄露了大量的Conti組織內部數據。3月20日,Conti Leaks將Conti v3的源代碼上傳到了VirusTotal,并在Twitter上發布了鏈接。該源代碼比之前發布的版本新很多,最后修改日期為2021年1月25日。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3228

5、Exotic Lily:與Conti有聯系的初始訪問代理

2021年9月上旬,谷歌威脅分析小組發現了一個新的初始訪問代理(IAB),名為Exotic Lily,該代理疑似傳播了Conti和Diavol勒索軟件。在活動高峰期,攻擊者每天向全球650個目標組織發送超過5000封電子郵件。在2021年11月之前,攻擊者似乎針對特定行業,如IT、網絡安全和醫療保健,但近期,攻擊者的目標比較廣泛,沒有特別針對的目標。研究人員認為Exotic Lily似乎與俄羅斯網絡犯罪團伙FIN12(又名WIZARD SPIDER)有關。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3226

6、Okta身份供應商確認被黑,約375名客戶將受到影響

3月21日,Lapsus$勒索團伙在電報頻道上發布了一系列Okta身份驗證公司的內部通訊的截圖,該團伙稱其重點"僅針對Okta客戶"。3月22日,Okta證實,公司一名工程師的筆記本電腦在1月份遭黑客入侵,攻擊者在2022年1月 16日至21日之間可以訪問Okta的客戶支持面板和公司的Slack服務器,大約 375名客戶將受到此次網絡攻擊的影響。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3234

7、蘇格蘭心理健康慈善機構遭RansomEXX勒索軟件攻擊

3月21日,蘇格蘭心理健康慈善機構SAMH宣布,該機構已遭到勒索軟件攻擊,攻擊者為RansomEXX勒索軟件團伙。RansomEXX團伙從蘇格蘭慈善機構竊取了12GB數據,包括未經編輯的個人駕駛執照照片、護照、志愿者家庭地址和電話號碼等個人信息,甚至包括密碼和信用卡詳細信息。SAMH明確表示,不會向RansomEXX勒索團伙支付贖金。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3242

政府部門

1、伊朗黑客泄露以色列情報機構負責人的個人信息

3月16日,伊朗黑客在一個匿名Telegram頻道上發布了一段視頻,其中包含據稱從以色列情報機構負責人Barnea的妻子使用的手機中獲取的個人照片和文件。該視頻發布在“Open Hands”頻道上,據以色列媒體報道,該頻道于3月15日創建。其所有者聲稱在2014年開始的針對Barnea的“長期情報行動”中獲得了這些信息。目前為止,該頻道的關注人數不到100人,此次泄露事件仍在調查中。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3230

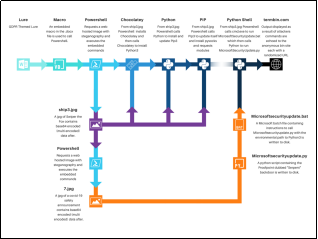

2、攻擊者針對法國政府和建筑實體分發Serpent后門

3月21日,研究人員披露了影響法國建筑和政府部門實體的新的、有針對性的攻擊活動。攻擊者使用法語誘餌,偽裝成與歐盟通用數據保護條例 (GDPR) 有關的信息,文檔執行惡意宏以分發Chocolatey安裝程序包,使用隱寫術(包括卡通圖像)下載并安裝名為Serpent的新后門。研究人員目前暫未確定攻擊者,但認為這可能是一個具有高超的技術和能力,且與其他的已知團伙沒有聯系的新組織。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3236

金融行業

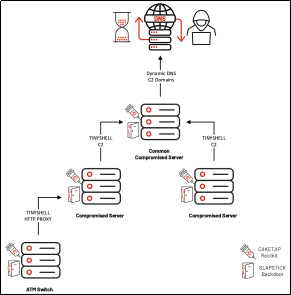

1、UNC2891使用新的Rootkit攻擊銀行網絡

在調查UNC2891集群的活動時,研究人員發現了一個名為“Caketap”的以前未知的Unix rootkit,該模塊部署在運行Oracle Solaris操作系統的服務器上,用于竊取ATM銀行數據和進行欺詐交易。Caketap可以隱藏網絡連接、進程和文件,同時將幾個hooks安裝到系統函數中以接收遠程命令和配置。此外,攻擊中還使用了2個名為SLAPSTICK和TINYSHELL的后門。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3231

高級威脅情報

1、疑似DarkHotel APT組織針對澳門豪華酒店展開攻擊

DarkHotel是一個韓國黑客組織,其主要攻擊目標是酒店業。2021年11月以來,研究人員發現了疑似DarkHotel組織針對中國澳門豪華酒店的惡意活動。此次活動確定的兩家連鎖酒店分別是路環海逸度假酒店和永利皇宮,均為5星級酒店。這些酒店計劃舉辦有關貿易、投資和環境的國際會議,因此此次活動可能是DarkHotel組織在為未來的間諜活動做準備。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3229

2、InvisiMole組織針對烏克蘭國家機構發起魚叉式釣魚攻擊

烏克蘭計算機緊急事件響應政府小組 (CERT-UA)警告稱,UAC-0035組織(又名InvisiMole)針對烏克蘭國家機構發起了魚叉式網絡釣魚郵件攻擊。釣魚郵件使用名為“501_25_103.zip”的存檔,其中包含一個快捷方式文件。打開LNK文件后,將下載并執行一個HTA文件,文件包含一個VBScript代碼,用于獲取和解碼誘餌文件和惡意程序 LoadEdge后門。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3237

3、APT35組織利用ProxyShell漏洞獲取初始訪問權限

2021年12月,研究人員觀察到攻擊者利用Microsoft Exchange ProxyShell漏洞通過多個Web Shell獲取初始訪問權限并執行代碼,經分析,研究人員將此活動歸因于APT35組織(又名Charming Kitten、TA453、COBALT ILLUSION、ITG18、Phosphorus、Newscaster)。攻擊者利用的漏洞包括:CVE-2021-34473;CVE-2021-34523;CVE-2021-31207。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3240

4、朝鮮攻擊者利用CVE-2022-0609遠程代碼執行漏洞

2月10日,研究人員發現兩個不同的朝鮮支持的攻擊者組織利用了CVE-2022-0609遠程代碼執行漏洞。這些團體的活動已被公開跟蹤為Operation Dream Job和Operation AppleJeus。Operation Dream Job活動針對為 10家不同的新聞媒體、域名注冊商、網絡托管服務提供商和軟件供應商工作的 250多名個人。Operation AppleJeus活動針對加密貨幣和金融科技行業的 85多名用戶。攻擊者通過電子郵件、虛假網站或受感染的合法網站攻擊受害者,這些網站最終將激活CVE-2022-0609漏洞利用工具包。

參考鏈接:https://ti.dbappsecurity.com.cn/info/3244