漏洞復現 | Fortinet FortiPortal 遠程代碼執行漏洞(CVE-2021-32588)復現

0x01 漏洞描述

Fortinet FortiPortal是美國飛塔(Fortinet)公司開發的一款幫助Managed Scurity Service Provider(MSSP)操作基于云的安全管理和日志保留服務的產品。

2021年8月4日,360漏洞云監測到Fortinet發布安全公告,修復了FortiPortal的一個遠程代碼執行漏洞(CVE-2021-32588)。該漏洞源于硬編碼憑據,未經認證的遠程攻擊者可使用默認的硬編碼Tomcat管理器用戶名和密碼上傳和部署惡意Web應用程序存檔文件,從而以root身份執行未授權的命令。

今天,360漏洞云監測到安全研究人員公布了CVE-2021-32588、CVE-2021-36168、CVE-2021-32602的細節,并成功復現了該漏洞。

0x02 危害等級

嚴重:9.3

0x03 漏洞復現

360漏洞云已成功復現該漏洞,演示如下:

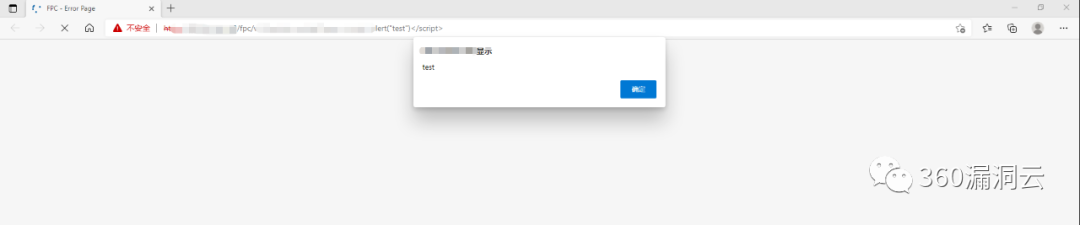

CVE-2021-32602

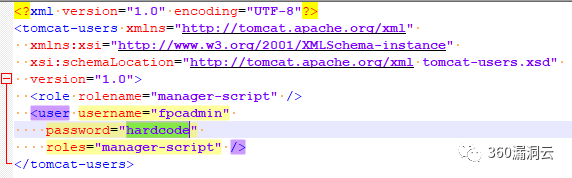

FortiPortal是運行在Tomcat上的一個Java應用,tomcat用戶fpcadmin的密鑰經過加密后存放在tomcat/conf/tomcat-users.xml配置文件中,由于在tomcat/webapps/fpc/WEB-INF/classes/com/ftnt/fpcs/util/CipherUtils.class中硬編碼了加密使用的 AES 密鑰值以及解密方法,未經認證的遠程攻擊者可以使用解密出的明文密碼部署惡意程序到服務器上,并以root身份執行未授權的命令。

CVE-2021-32588

完整POC代碼已在360漏洞云情報平臺發布,360漏洞云情報平臺用戶可通過平臺下載進行安全自檢。

0x04 影響版本

- FortiPortal <=5.2.5

- FortiPortal <=5.3.5

- FortiPortal <=6.0.4

- FortiPortal 5.0.x

- FortiPortal 5.1.x

0x05 修復版本

- FortiPortal >=5.2.6

- FortiPortal >=5.3.6

- FortiPortal >=6.0.5

0x06 修復建議

廠商已發布升級修復漏洞,用戶請盡快更新至安全版本。