在變化的威脅場景中,它幫助你立足現實:BlackCat技術分析

寫在前面:7月22日和23日,BlackCat攻擊了Encevo S.A. electricity 和天然氣管道子公司Creos Luxemboung S.A.,8月1日,BlackCat又勒索了luxembourg power company公司,最近非常活躍。本文介紹了黑貓的技術特點,攻擊手法,也可以了解到黑客組織背后的一些變化。

7月20日

這份報告是AdvIntel關于ALPHV(又名BlackCat)勒索軟件組織的新系列的第一部分。在接下來的第二部分中,AdvIntel將對BlackCat的組織結構、招聘和運營過程進行分析。本文介紹了背景,并深入了解該集團的技術能力,這可能預示著一批新的威脅行動者進入網絡犯罪生態系統。

本例的情報分析源于AdvIntel對BlackCat集團的直接攻擊接受,基于一手情報,而不是間接證據。

ALPHV介紹

ALPHV(通常被稱為BlackCat)是一個勒索軟件組織,以其高度定制的功能集和Rust編寫的惡意軟件locker而聞名,允許對各種企業環境進行攻擊,并成功執行了一些引人注目的攻擊,包括意大利奢侈品牌Moncler和航空公司Swissport。

BlackCat的勒索軟件包括許多先進的技術特性,這些特性使它與大多數勒索軟件的操作不同,包括惡意軟件完全使用命令行、人工操作和適應力強、以及它使用不同加密程序,在設備之間傳播,關閉虛擬機,甚至擦除它們的快照以防止恢復。

簡而言之,BlackCat的獨特優勢似乎在于它的適應性,或者說愿意改變自己以適應當前的需求。那么是什么讓BlackCat與眾不同呢?

回到起點

長期以來,人們一直推測BlackCat其他同類組織不同,它不僅使用一種不常見的基于rust的惡意軟件(相比更常用的基于C的變體),而且傾向于避免使用任何勒索軟件操作中常見的工具(如Cobalt Strike,Metasploit,Atera等)。

這直接解決了當今勒索軟件社區可能面臨的最緊迫問題——對攻擊方法的疲勞已經導致了多個現有威脅組織的解散。

多年來,只有少數工具被網絡犯罪分子武器化,以執行網絡滲透,其中Cobalt Strike最為常見。這造就了整整一代的滲透攻擊罪犯,他們為勒索軟件集團工作,被困在自己狹窄的工具箱里。這反過來使得網絡防御組織將Cobalt Strike的攻陷標志作為確鑿的告警信號,增加了罪犯被發現的機會,并最終降低了他們攻擊的持久性。此外,Cobalt Strike是一種合法的滲透測試工具,最初并沒有想成為一個惡意軟件,這使得應對Cobalt Strike武器化攻擊的網絡防御效率更加有效,因為從某種意義上說,該軟件是為被打擊而設計的。

因此,勒索軟件團體一直在積極策劃逃離工具箱思維模式的狹窄視野。例如,現在已經不存在的Conti,準備了一份超過100種不同的網絡滲透和攻擊性替代方案的清單,其中包括合法工具和地下惡意軟件。但這些計劃從未付諸實現。

不過,BlackCat的情況與主流敘事有所不同,因為該組織已經圍繞自己編寫的攻擊性腳本建立了一套行動方案。通過創造全新的工具來執行他們的行動,BlackCat不僅找到了一種似乎是繞過現有防御策略的有效方法,而且還通過隨著時代的變化確保了自己的存在壽命。這使BlackCat領先于其競爭對手。

BlackCat的邊緣-勒索軟件二進制文件技術分析

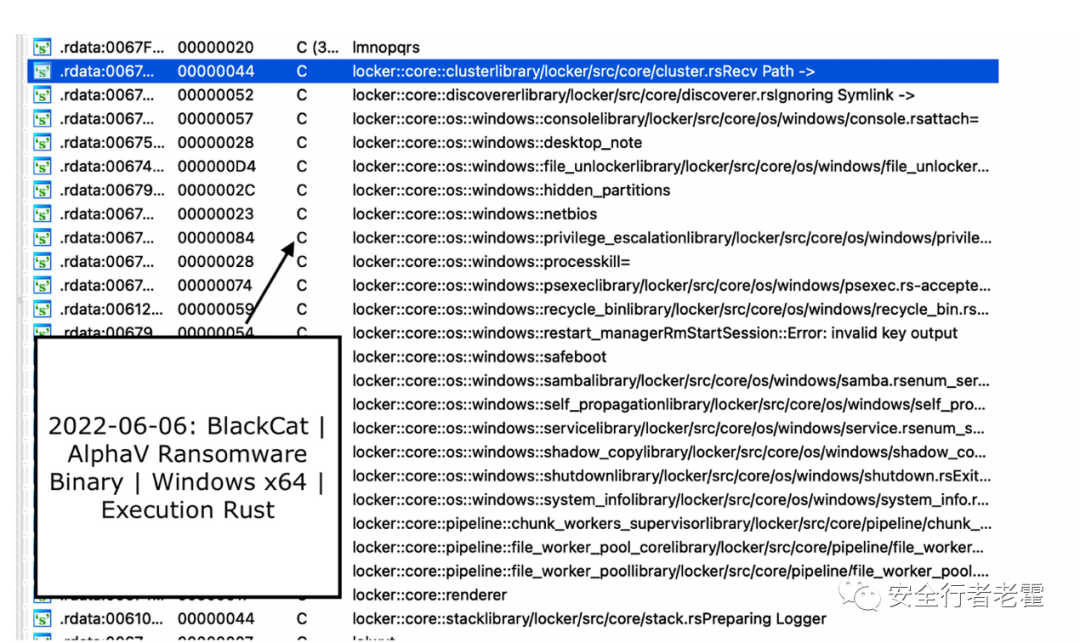

AdvIntel已經觀察到,針對它可能遇到的各種操作系統架構的不同特點,包括ESXI,BlackCat的勒索軟件有相當多的不同二進制版本。因為這個勒索病毒二進制文件的范圍,由于它使用了Rust編程語言,我們的團隊有很多機會來分析AlphV的內部操作。

AdvIntel發現BlackCat部署操作涉及使用域和企業管理員硬編碼憑證直接執行。

此外,犯罪分子通過從SYSVOL目錄執行域控制器全局策略更新操作和netlogon計劃任務,來啟動加密操作,然后使用主域控制器(PDC)的以下參數:

/c \\DOMAIN.LOCAL \netlogon\locker.exe --access-token CODE

gpupdate /force

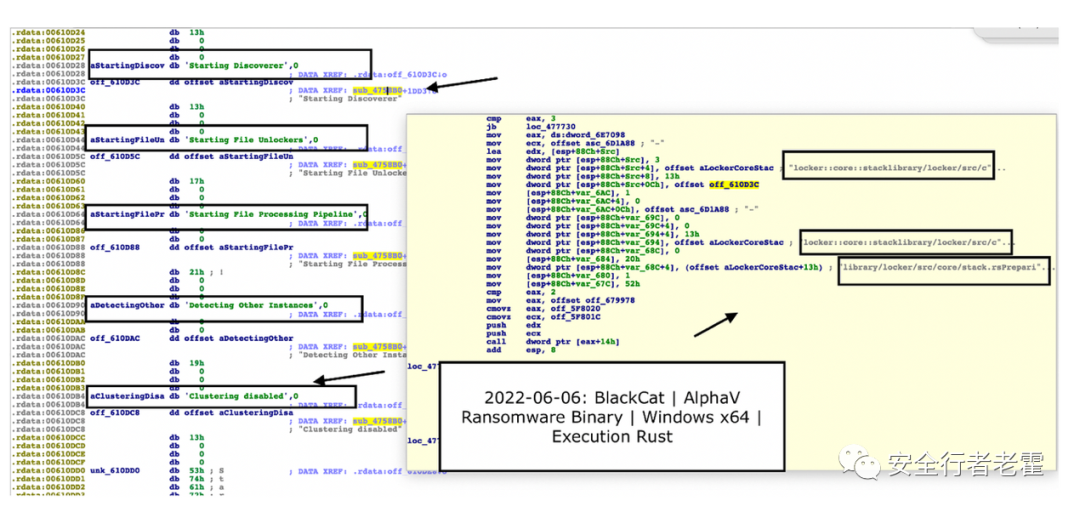

Windows x64版本

BlackCat的勒索軟件二進制文件是由成熟且經驗豐富的程序員用Rust編寫的,每個版本的Windows或Linux庫都利用Salsa20/AES和RSA的私有和公開加密的常見組合。惡意軟件編碼人員將Windows庫的編譯器路徑設置為“C:\Users\runneradmin”。有趣的是,二進制有自己的完整的用戶圖形界面通過訪問令牌啟動,二級使用者從他們的勒索軟件面板獲得。

一些顯著的惡意軟件功能包括自傳播枚舉服務和共享,PsExec在網絡范圍內執行(“arp -a”枚舉),并利用廣泛的安全啟動功能,同時修改啟動加載程序,在安全啟動時,把自己作為“服務”,使其能夠繞過某些反病毒和端點檢測和響應產品。勒索病毒二進制文件還清除日志、刪除卷影副本和清理回收站。

該惡意軟件包含將域憑證傳遞給“net use”功能,允許單臺機器通過UAC繞過,利用進程環境塊(process environment block,PEB)遍歷技術獲得API調用,實現整個系統范圍內的訪問,如下所示:

win7_plus=true

token_is_admin=

token_is_domain_admin=

masquerade_peb

Uac_bypass::

escalate=success

escalate=failure

此外,該惡意軟件利用通常的Restart Manager API來訪問某些文件,以及發現“隱藏分區”。

Linux Debian x64 ESXI Version

惡意軟件的ESXI版本在/vmfs/volumes中包含了加密ESXI卷,以及通過命令行刪除所有虛擬機快照的邏輯,如下圖所示:

esxi/bin/esxclilog | | esxcli --formatter=csv --format-param=fields=="WorldID,DisplayName" vm process list | awk -F"\"*,\"*" '{system("esxcli vm process kill --type=force --world-id="$1)}'for i in `vim-cmd vmsvc/getallvms| awk '{print$1}'`;do vim-cmd vmsvc/snapshot.removeall $i & done

網絡罪犯的鏡像世界

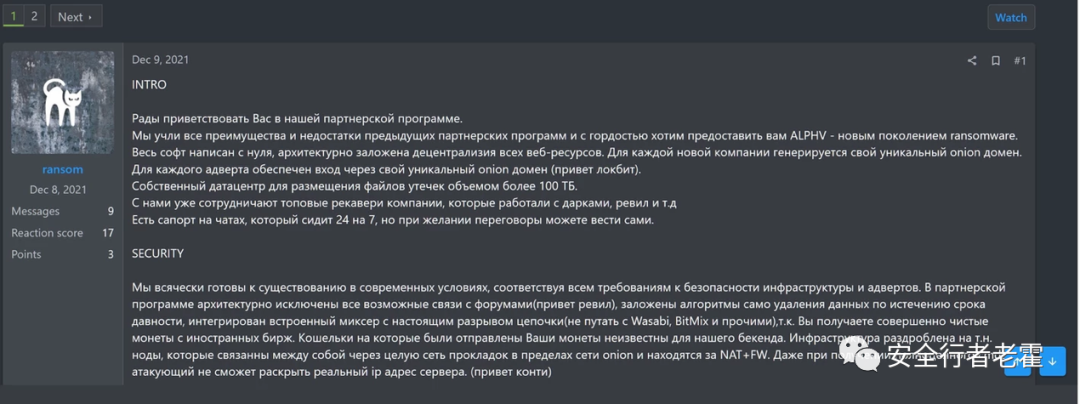

BlackCat的最新消息發布在犯罪論壇RAMP上

值得注意的是,BlackCat的輕裝開始的基礎更多的是團隊的心態,而不是它的工具包。從一開始,BlackCat就一直在尋找解決勒索軟件最大障礙的非常規方案,無論是在操作上還是在組織上。

多年來,勒索組織主要遵循RaaS(勒索軟件即服務)模式,使其二級使用者能夠租用已經完成開發的勒索軟件工具獨立執行攻擊。除了Conti,Cl0p和DoppelPaymer之外,大多數勒索軟件集團都趨向于松散的組織,很少有內部結構將他們聯系在一起,成為網絡犯罪生態系統,由于其存在的非法性質,本質上是不穩定和混亂的,在業務很短的生命周期內,團體不斷地解散和重新命名。

這種持續的、動態的活動奇怪地讓人聯想到初創公司的高流失率。網絡犯罪社區,特別是勒索軟件社區,有時可以是現實世界犯罪集團甚至合法企業的黑鏡:初創公司的高流失率和威脅行為者在勒索軟件集體進進出出類似,因為這兩個行業往往遭受類似的問題:這可能包括缺乏監管、高度競爭、“狙擊”有才能的成員、結構性問題,以及普遍缺乏保持增長和奉獻精神及結構。

BlackCat & REvil:避免過去的錯誤

相反,RaaS模型既以軟件即服務模型命名,又體現了該模型特點,該模型在整個企業軟件行業中幾乎普遍使用。

最初,“按需軟件”的SaaS模式專注于管理和托管來自獨立供應商的第三方軟件。然而,隨著時間的推移,SaaS廠商開始開發自己的專有軟件,從而省去了中間環節。

BlackCat在運營模式上也做了同樣的事情。該組織的管理人員(根據AdvIntel的調查)曾是REvil的成員,該組織在2022年初FSB突襲后被解散。然而,當需要重新塑造品牌時,BlackCat并沒有只是重新創造REvil的有效載荷,而是決定創造自己的游戲。

該組織似乎在避免重蹈REvil的覆轍,而且理由很充分——如前所述,基于“按需軟件”的勒索軟件團隊沒有個人創新模式,在曇花一現之前有惡名滿天下的趨勢。例如,Avaddon、Maze、 Egregor、 and REvil。據大家所知,當他們的成員被逮捕時,已經處于死亡的邊緣。

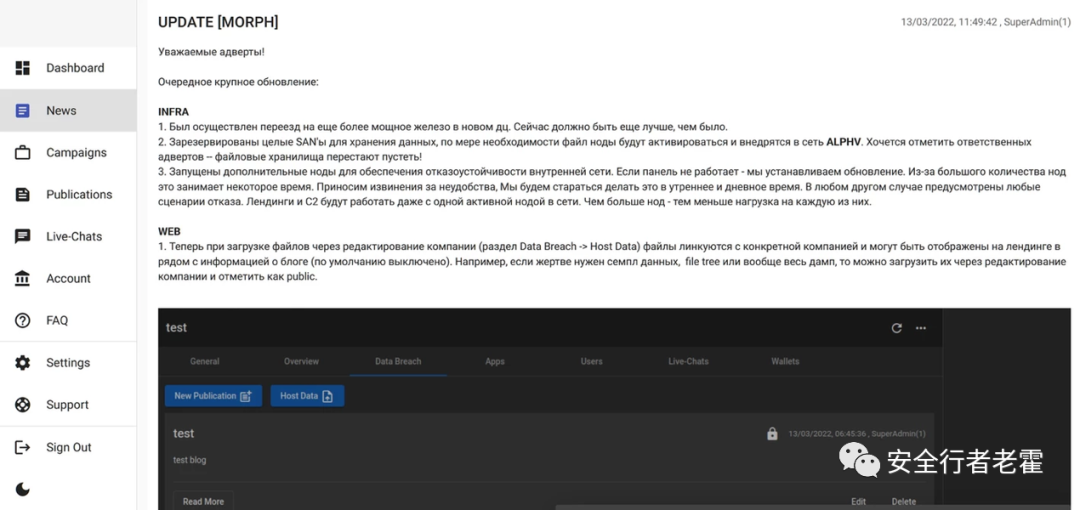

AdvIntel顯示了BlackCat的面板—模仿了REvil之前的面板。

BlackCat決定“從零開始”,用一種使用率較低的編程語言編寫新的、高度可定制的惡意軟件,這反映了RaaS和SaaS的同樣需求:對新的、專門工具的需求,在別的威脅集團為了生存而開發軟件時,使BlackCat能夠壟斷勒索軟件市場。

趨勢:壟斷黑市

此外,SaaS最近的發展也見證了另一個顯著的趨勢:從橫向SaaS(即廣泛應用于各種行業的軟件)到垂直SaaS(針對特定的行業利基和標準)的轉變。

RaaS作為威脅領域的一種模式的變化表明,它的下一步是類似的:包括BlackCat在內的最具創新性的威脅組織似乎正在不斷改進,他們更強調惡意軟件的排他性、自定義特性以及針對特定實體的能力。就目前而言,BlackCat獨家的、高度可配置的基于Rust的locker似乎是前所未有的,隨著他們的目標數量繼續上升,政府機構爭相將組織作為攻陷指標。

目前的威脅格局正在發生變化,最近幾周才變得更加明顯,像Conti這樣規模更大、更成熟的組織迅速解體,其以前的分支機構或秘密組成新的組織,或加入現有的組織。

這種分裂產生的新威脅集團可以利用其新成員曾經作為更大、更成熟的勒索軟件集團的前附屬機構更先進的能力。新小組的成員產生了非常小眾的操作技能,反過來使小組的功能日益專業化。如果訪問經紀業務的趨勢進一步朝著特定的組織和行業目標發展,組織專業化甚至可能開始影響不同組織使用和開發的工具,正如我們目前看到的BazarCall攻擊方式的驚人演變。

結論-RaaS: Resiliency-as-a-Service(RaaS,從勒索軟件即服務,向彈性即服務轉變)

盡管BlackCat在模式上有所創新,但和同時代的公司一樣,它仍然屬于“勒索軟件即服務”的范疇。RaaS從SaaS獲得這個頭銜并不僅僅是一個玩笑;這兩種模型都具有“按需”的功能,或者正如它們的名稱所表明的那樣,“作為服務”。隨著犯罪生態系統繼續以驚人的速度發展,隨著對特殊性需求的增加,BlackCat的方法可能很快就會成為這種情況代表——那些未能適應的更廣泛的威脅群體將被淘汰。

對手評估摘要[ALPHV/BlackCat]

ALPHV / BlackCat[威脅組織]

惡意軟件類型:勒索軟件

產地:東歐

情報來源:非常可靠

功能:

- 數據加密

- 數據竊取

- 生成locker

- 惡意軟件的可配置性和自適應性

MITRE ATT&CK框架:

- T1070 -離開主機指標

- T1070.001 -清除Windows事件日志

- T1078.003 -本地帳號

- T1562.001 -禁用或修改工具

- T1048 -可替代協議泄露

- T1048.002 -非對稱加密非C2協議的泄露

- T1486 -數據加密影響

軟件分發:

- 私有locker惡意軟件(Rust編碼)

- Fortinet VPN漏洞利用

駐留性:非常高

感染率:高

解密:沒有公布

威脅評估:嚴重

建議和緩解措施[ALPHV/BlackCat]

聯邦調查局最近發布了一份關于BlackCat勒索軟件的官方資料。政府機構建議BlackCat的受害者不要支付要求的贖金,如果可能的話,并報告所有與BlackCat相關的事件給機構本身。

AdvIntel和FBI都支持以下針對ALPHV/BlackCat勒索病毒的緩解和預防建議:

- 檢查域控制器、服務器、工作站和活動目錄是否有新的或無法識別的用戶帳戶

- 定期備份數據、物理隔離和使用密碼保護離線備份副本。確保關鍵數據的副本在修改或刪除數據所在系統時不可訪問

- 查看任務調度器,查找無法識別的計劃任務。此外,手動檢查操作系統定義或識別的計劃任務中未識別的“操作”(例如:檢查每個計劃任務預期執行的步驟)

- 查看防病毒日志,看看是否有異常關閉的跡象

- 實現網絡分段

- 安裝軟件時需要管理員憑證

- 實施恢復計劃,在物理隔離、分段、安全的位置(如硬盤、存儲設備、云)維護和保留敏感或專有數據和服務器的多個副本

- 在更新/補丁發布后,立即安裝操作系統、軟件和固件的更新/補丁

- 盡可能使用多因素身份驗證

- 定期修改網絡系統和賬戶的密碼,避免不同帳戶的密碼重復使用

- 為密碼更改實現可接受的最短時間幀

- 關閉未使用的遠程訪問/RDP (remote access/ remote Desktop Protocol)端口,監控遠程訪問/RDP日志

- 審計具有管理員權限的用戶賬戶,并以最低權限配置訪問控制

- 在所有主機上安裝防病毒及防惡意軟件,并定期更新

- 請使用安全網絡,避免使用公共Wi-Fi網絡。請考慮安裝和使用虛擬專用網絡(VPN)

- 考慮在從組織外部接收的電子郵件中添加電子郵件聲明

- 禁用接收郵件中的超鏈接