一種名為 Cactus 的新型勒索軟件一直在利用 VPN 設備中的漏洞對“大型商業實體”的網絡進行初始訪問。

Cactus 勒索軟件行動至少從 3 月開始就一直活躍,并正在尋求受害者的大筆支出。

雖然新的威脅參與者采用了勒索軟件攻擊中常見的策略——文件加密和數據竊取——但它增加了自己的手段來避免被發現。

Kroll 公司調查和風險咨詢公司的研究人員認為,Cactus 通過利用 Fortinet VPN 設備中的已知漏洞獲得對受害網絡的初始訪問權限。

該評估基于以下觀察:在調查的所有事件中,黑客都使用 VPN 服務帳戶從 VPN 服務器轉向內部。

Cactus 與其他操作的不同之處在于使用加密來保護勒索軟件二進制文件。攻擊者使用批處理腳本通過 7-Zip 獲取加密器二進制文件。

刪除原始 ZIP 存檔,并使用允許其執行的特定標志部署二進制文件。整個過程不尋常,研究人員認為這是為了防止檢測到勒索軟件加密器。

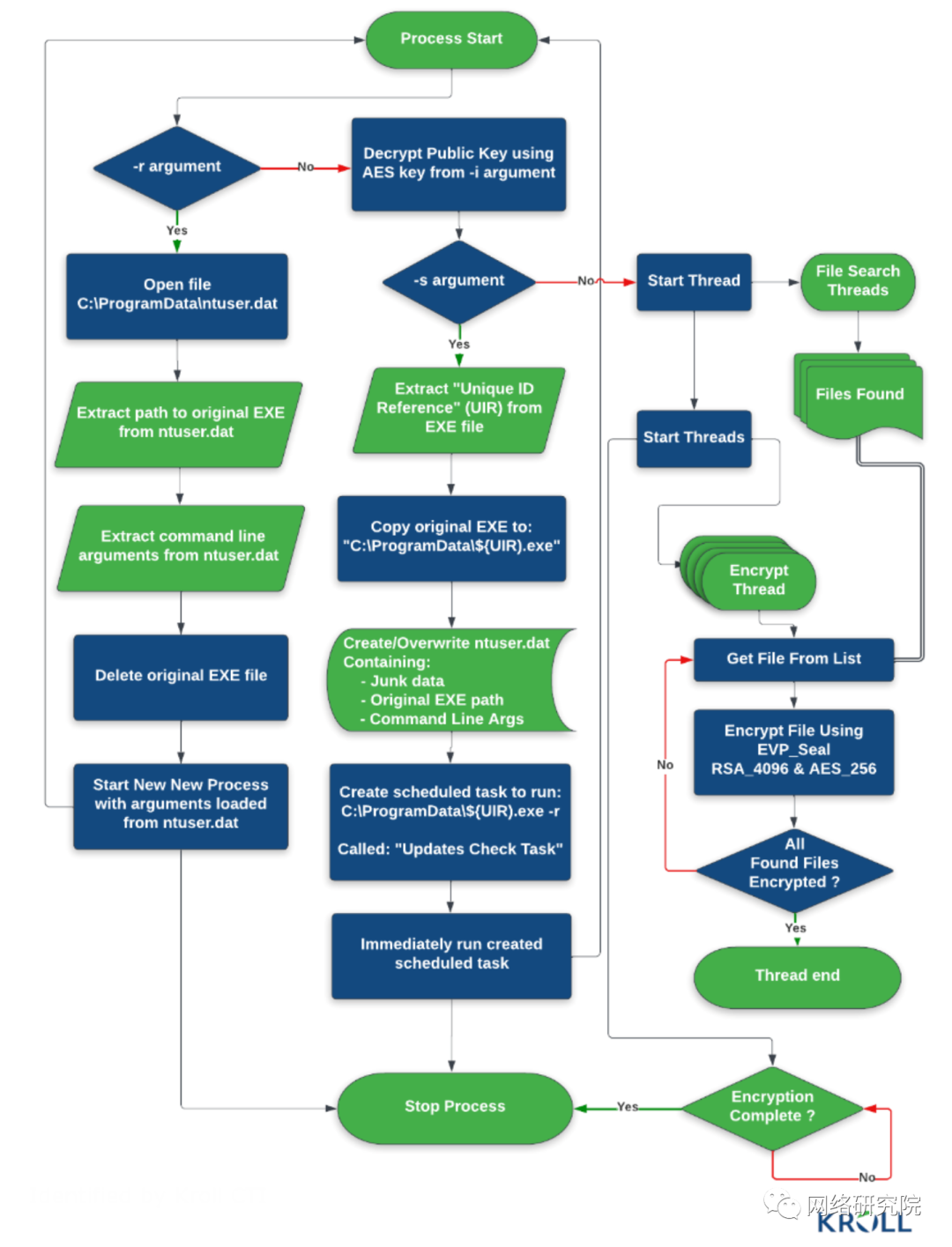

在一份技術報告中,Kroll 調查人員解釋說,存在三種主要的執行模式,每種模式都使用特定的命令行開關進行選擇:設置 ( -s )、讀取配置 ( -r ) 和加密 ( -i )。

-s和-r參數允許威脅參與者設置持久性并將數據存儲在C:\ProgramData\ntuser.dat文件中,加密器稍后在使用-r命令行參數運行時讀取該文件。

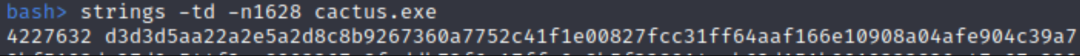

但是,要使文件加密成為可能,必須使用-i命令行參數提供只有攻擊者知道的唯一 AES 密鑰。

此密鑰是解密勒索軟件的配置文件所必需的,也是加密文件所需的公共 RSA 密鑰。它可以作為加密器二進制文件中硬編碼的 HEX 字符串使用。

解碼 HEX 字符串提供一段加密數據,可以使用 AES 密鑰解鎖。

CACTUS 本質上是對自身進行加密,使其更難被檢測并幫助它逃避防病毒和網絡監控工具。

使用正確的 -i (加密)參數密鑰運行二進制文件可解鎖信息并允許惡意軟件搜索文件并啟動多線程加密過程。

Kroll 研究人員提供了下圖,以根據所選參數更好地解釋 Cactus 二進制執行過程。

勒索軟件專家 Michael Gillespie 還分析了 Cactus 如何加密數據,該惡意軟件根據處理狀態對其目標文件使用多個擴展名。

在準備加密文件時,Cactus 將其擴展名更改為 .CTS0。加密后,擴展名變為.CTS1。

Cactus 也有一個“快速模式”,類似于輕度加密通行證。在快速和正常模式下連續運行惡意軟件會導致對同一個文件加密兩次,并在每個過程后附加一個新的擴展名(例如 .CTS1.CTS7)。

Kroll 觀察到,在歸因于 Cactus 勒索軟件的多起事件中,.CTS 擴展名末尾的數字各不相同。

進入網絡后,威脅參與者使用可從命令和控制 (C2) 服務器訪問的 SSH 后門使用計劃任務進行持久訪問。

據 Kroll 調查人員稱,Cactus 依靠 SoftPerfect Network Scanner (netscan) 在網絡上尋找有趣的目標。

為了進行更深入的偵察,攻擊者使用 PowerShell 命令枚舉端點,通過在 Windows 事件查看器中查看成功登錄來識別用戶帳戶,并對遠程主機執行 ping 操作。

研究人員還發現,Cactus 勒索軟件使用了開源 PSnmap 工具的修改變體,它是nmap網絡掃描儀的 PowerShell 等價物 。

為了啟動攻擊所需的各種工具,調查人員表示,Cactus 勒索軟件嘗試通過合法工具(例如 Splashtop、AnyDesk、SuperOps RMM)以及 Cobalt Strike 和基于 Go 的代理工具 Chisel 進行多種遠程訪問方法。

Kroll 調查人員表示,在提升機器權限后,Cactus 操作員會運行一個批處理腳本來卸載最常用的防病毒產品。

與大多數勒索軟件操作一樣,Cactus 也會竊取受害者的數據。對于此過程,威脅參與者使用 Rclone 工具將文件直接傳輸到云存儲。

竊取數據后,黑客使用名為 TotalExec 的 PowerShell 腳本(通常出現在 BlackBasta 勒索軟件攻擊中)來自動部署加密過程。

Gillespie 告訴我們,Cactus 勒索軟件攻擊中的加密程序是獨一無二的。盡管如此,它似乎并不是 Cactus 特有的,因為最近 BlackBasta 勒索軟件團伙也采用了類似的加密過程。

目前還沒有關于仙人掌向受害者索要贖金的公開信息,但從消息來源獲悉,贖金數以百萬計。

即使黑客確實從受害者那里竊取了數據,他們似乎也沒有像其他涉及雙重勒索的勒索軟件操作那樣設置泄漏站點。

然而,威脅者確實威脅受害者發布被盜文件,除非他們得到報酬。這在贖金記錄中是明確的:

目前無法獲得有關 Cactus 行動、他們針對的受害者以及黑客是否遵守諾言并提供可靠的解密器(如果付費)的詳細信息。

顯而易見的是,到目前為止,黑客的入侵很可能是利用了 Fortinet VPN 設備中的漏洞,并遵循標準的雙重勒索方法,即在加密數據之前竊取數據。

應用來自供應商的最新軟件更新、監控網絡以執行大型數據滲漏任務并快速響應應該可以防止勒索軟件攻擊的最后和最具破壞性的階段。

安全圈

安全圈

黑白之道

黑白之道

看雪學苑

看雪學苑

安全圈

安全圈

看雪學苑

看雪學苑

安全圈

安全圈

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

安全圈

安全圈

安全圈

安全圈

安全內參

安全內參

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心