勒索軟件團伙入侵網絡常用漏洞清單

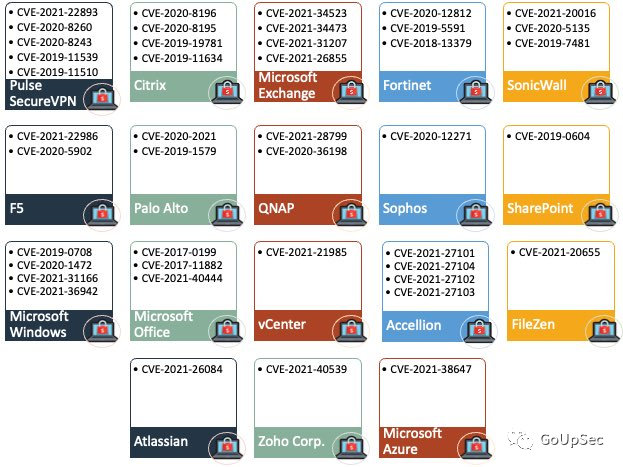

近日網絡安全研究人員編制了一份勒索軟件漏洞利用列表,其中列出了勒索軟件團伙入侵受害者網絡并初始訪問權限時,最常用的漏洞清單(下圖)。

該列表由Recorded Future的CSIRT(計算機安全事件響應小組)的成員Allan Liska發起,在其他幾位貢獻者的幫助下,該列表迅速增長,目前已經包括在來自十多個不同軟件和硬件供應商的產品中發現的安全漏洞。

該列表以圖表的形式出現,為防御者提供了一個起點,以保護其網絡基礎設施免受傳入的勒索軟件攻擊。

012021年勒索軟件組織主要針對的漏洞

僅在今年,勒索軟件組織和附屬機構就在他們的武器庫中添加了多個漏洞利用程序,以積極利用目標漏洞。

例如,本周,一些未公開數量的勒索軟件即服務附屬組織已開始針對最近修補的Windows MSHTML漏洞(CVE-2021-40444)的RCE漏洞。

9月初,Conti勒索軟件也開始針對Microsoft Exchange服務器,利用ProxyShell漏洞(CVE-2021-34473、CVE-2021-34523、CVE-2021-31207)破壞企業網絡。

8月,LockFile開始利用PetitPotam NTLM中繼攻擊方法(CVE-2021-36942)接管全球的Windows域,Magniber開始利用PrintNightmare漏洞(CVE-2021-34527),而eCh0raix也被發現開始針對QNAP和Synology NAS設備(CVE-2021-28799)。

HelloKitty勒索軟件在7月針對易受攻擊的SonicWall設備(CVE-2019-7481),而REvil破壞了Kaseya的網絡(CVE-2021-30116、CVE-2021-30119和CVE-2021-30120)并進一步攻擊了大約60個MSP VSA服務器和1500個下游業務客戶。

正如Mandiant在6月報道的那樣,FiveHands勒索軟件正忙于利用CVE-2021-20016 SonicWall漏洞,然后于2021年2月下旬修補。

QNAP還警告說,AgeLocker勒索軟件在4月份使用過時固件中的未公開漏洞對NAS設備進行攻擊,就像大規模的Qlocker勒索軟件活動針對未針對硬編碼憑據漏洞(CVE-2021-28799)修補的QNAP設備一樣。

同月,在FBI和CISA聯合警告威脅行為者正在掃描易受攻擊的Fortinet設備后,Cring勒索軟件開始加密工業部門公司網絡上未打補丁的Fortinet VPN設備(CVE-2018-13379)。

3月,全球Microsoft Exchange服務器遭到Black Kingdom和DearCry勒索軟件的攻擊,這是針對ProxyLogon漏洞(CVE-2021-26855、CVE-2021-26857、CVE-2021-26858、CVE-2021-27065)。

最后,2020年12月至2021年1月Clop勒索軟件團伙攻擊Accellion服務器(CVE-2021-27101、CVE-2021-27102、CVE-2021-27103、CVE-2021-27104)后,直接拉高了今年前三個月的平均勒索贖金的價格。

02如何對抗不斷升級的勒索軟件威脅?

除了Liska和他的貢獻者正在做的抵御勒索軟件攻擊的工作,其他組織也在紛紛行動,例如:

上個月,作為聯合網絡防御協作(JCDC)合作伙伴關系的一部分,微軟、谷歌云、亞馬遜網絡服務、AT&T、Crowdstrike、FireEye Mandiant、Lumen、Palo Alto Networks和Verizon加入了CISA,專注于保護關鍵基礎設施免受勒索軟件的侵害和其他網絡威脅。

美國聯邦機構還在6月發布了一種新的勒索軟件自我評估安全審計工具CEST(https://github.com/cisagov/cset),旨在幫助處于風險中的組織了解他們是否有能力抵御針對信息技術(IT)、運營技術(OT)、或工業控制系統(ICS)資產的勒索軟件攻擊。

CISA為遭受勒索軟件攻擊的組織提供勒索軟件響應清單、有關如何防范勒索軟件的建議以及有關勒索軟件的常見問題解答。

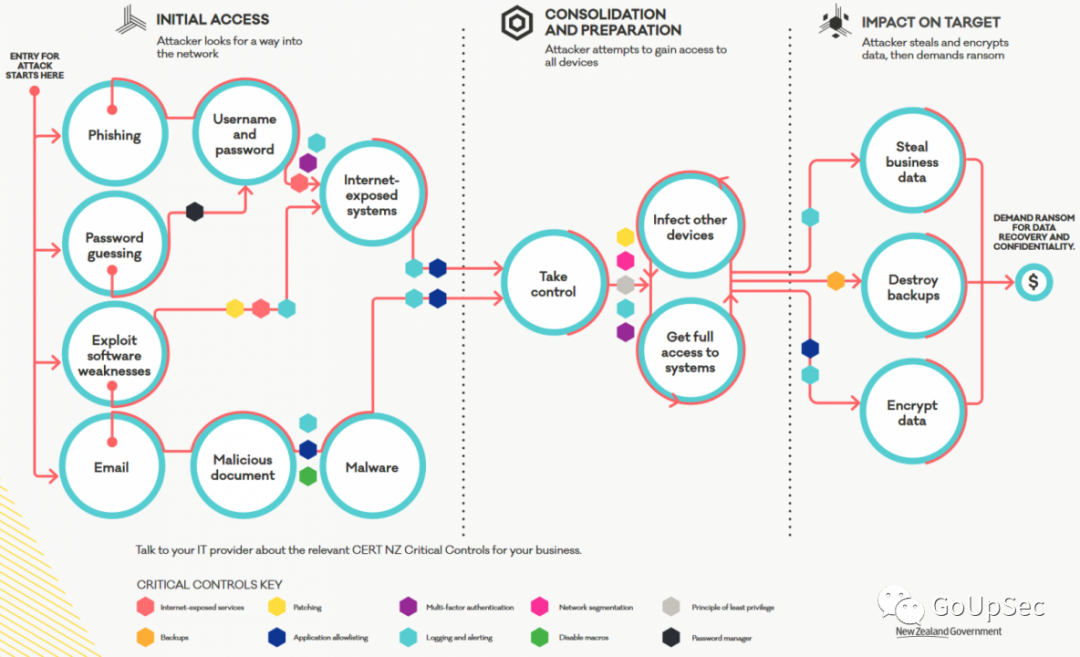

新西蘭計算機應急響應小組(CERT NZ)最近發布了企業勒索軟件保護指南(https://www.cert.govt.nz/business/guides/protecting-from-ransomware/)。

CERT NZ的指南概述了勒索軟件攻擊途徑,并說明了可以設置哪些安全控制來防止或阻止攻擊。

CERT NZ發布的勒索軟件攻擊指南