起底國家級APT組織:蔓靈花(APT-Q-37)

國家級APT(Advanced Persistent Threat,高級持續性威脅)組織是有國家背景支持的頂尖黑客團伙,專注于針對特定目標進行長期的持續性網絡攻擊。

奇安信旗下的高級威脅研究團隊紅雨滴(RedDrip Team)每年會發布全球APT年報【1】、中報,對當年各大APT團伙的活動進行分析總結。

虎符智庫特約奇安信集團旗下紅雨滴團隊,開設“起底國家級APT組織”欄目,逐個起底全球各地區活躍的主要APT組織。本次鎖定南亞地區比較活躍的APT組織之一:蔓靈花。

05 蔓靈花

蔓靈花是據稱有南亞背景的APT組織,具有強烈的政治背景,至少從2013年11月以來就開始活躍。

蔓靈花組織主要針對巴基斯坦、中國兩國,其攻擊目標為政府部門、電力、軍工業相關單位,意圖竊取敏感資料。奇安信內部跟蹤編號為APT-Q-37

背景

蔓靈花又名BITTER、APT-C-08、苦象、T-APT-17等稱號,是一個據稱有南亞背景的APT組織。該組織至少從2013年11月以來就開始活躍,但一直未被發現,直到2016年才被國外安全廠商Forcepoint【2】首次披露。

Forcepoint根據其遠程訪問工具(RAT)所使用的網絡通信標頭將該組織命名為“BITTER”。同年,奇安信威脅情報中心發現國內也遭受到了相關攻擊,并將其命名為“蔓靈花”。

自從被曝光后,該組織就修改了數據包結構,不再以“BITTER”作為數據包的標識。至此,蔓靈花正式浮出水面,隨著其攻擊活動不斷被發現披露,蔓靈花組織的全貌越來越清晰。

該組織具有強烈的政治背景,主要針對巴基斯坦、中國兩國,2018年也發現了其針對沙特阿拉伯的活動【3】,其攻擊瞄準政府部門、電力、軍工業相關單位,意圖竊取敏感資料,2019年還加強了對我國進出口相關的攻擊。

有意思的是,在多份報告中均有指出,蔓靈花組織跟疑似南亞某國的多個攻擊組織,包括摩訶草(Patchwork)、魔羅桫、肚腦蟲(donot)等存在著千絲萬縷的關系。

攻擊手段與工具

蔓靈花針對Windows和Android平臺進行攻擊活動。

魚叉郵件攻擊是其最為常用的攻擊手段,用以投遞攻擊載荷,接著釋放downloader進行下一階段的間諜活動。同時該組織也會進行水坑攻擊和社工攻擊。

蔓靈花使用的數字武器包括ArtraDownloader,BitterRAT,也會結合商業或開源RAT實施攻擊活動,比如Async RAT,Warzone RAT。

通過總結蔓靈花以往的攻擊活動,該組織具有以下特點:

- 主要使用的攻擊手法是魚叉郵件->Dropper-Downloader->后續插件、RAT、Keylogger等;

- 在魚叉攻擊階段,偏好投遞帶有office漏洞的惡意文檔;

- BITTER比較喜歡通過CreateSemaphoreA來防止多開;

- BITTER針對不同的攻擊對象,誘餌文件名和誘餌內容完全不同,完全定制化;

- 具備使用0day漏洞進行攻擊的能力;

- 主要針對Windows進行攻擊,其Android平臺攻擊活動披露不多

(一)攻擊手段

1. 魚叉攻擊

魚叉攻擊,是蔓靈花組織最常用的攻擊手段,其魚叉郵件使用的攻擊誘餌大都根據不同攻擊對象進行定制,因而具有較強的迷惑性。并且通過魚叉郵件投遞的誘餌類型多樣,在歷次攻擊活動中出現過以下類型攻擊誘餌:

(1) 攜帶漏洞利用的Office文檔;

(2)自解壓文件,主要使用word程序圖標進行偽裝的;

(3) Chm文件誘餌;

(4) Lnk文件誘餌;

2. 水坑攻擊

蔓靈花采用兩種手段制作水坑:攻陷合法網站,在合法網站上托管其攻擊載荷,或者搭建偽裝為合法網站的惡意網站,誘使受害者下載。蔓靈花通過水坑網站除了直接向目標投遞惡意軟件,還結合社會工程學手段,制作釣魚頁面竊取攻擊目標的郵箱賬號。

3. 社工攻擊

蔓靈花也被觀察到使用社會工程學進行攻擊。

該組織會通過偽造身份向目標發送魚叉郵件,投遞惡意附件誘導受害者運行,或者先會選定部分容易攻破的郵箱進行針對性的攻擊,獲取部分種子受害者的郵箱賬戶及密碼,然后攻擊者會利用種子受害者郵箱賬戶,針對信任種子受害者的聯系人定制誘餌郵件,再次發起二次攻擊并擴大攻擊范圍。

更有甚者,該組織還冒充過某旅游公司的短信進行Android平臺的攻擊活動。

(二)使用工具及技術特征

在攻擊初始階段,蔓靈花通過魚叉郵件或水坑攻擊投遞初始攻擊載荷,包括漏洞文檔、自解壓文件、chm文件、Lnk文件,其中漏洞文檔使用的漏洞包括:CVE-2012-0158、CVE-2014-6352、CVE-2017-11882、CVE-2017-12824;

接下來,自解壓文件會釋放執行下載器,而漏洞文檔、Lnk文件和chm文件均會通過下載msi來安裝下載器,所使用的下載器為ArtraDownloader、MuuyDownLoader,之后下載器收集受害者系統信息,返回C2,并根據C2命令下發后續功能模塊。后續功能模塊主要有遠控RAT、文件竊密模塊、鍵盤記錄三類。

著名攻擊事件

(一)BITTER首次現世

2016年,Forcepoint披露了一起針對巴基斯坦的攻擊活動,并將其幕后黑手命名為“BITTER”。據Forcepoint稱該活動至少自 2013 年 11 月以來就已存在,攻擊者利用魚叉式網絡釣魚電子郵件瞄準巴基斯坦政府部門,其附件文件包含 CVE-2012-0158 漏洞,而在另一例攻擊中還投遞了偽裝為巴基斯坦女人照片的sfx文件誘餌。

隨后,奇安信威脅情報中心發現中國地區也遭受到了相關攻擊的影響,并將其命名為“蔓靈花”。攻擊者采用了與巴基斯坦攻擊中同樣的手法攻擊了國內政府、工業、電力相關部門和機構。

(二)針對我國重點單位進行釣魚攻擊

2018年,某國內安全廠商披露了BITTER組織針對我國軍工業、核能、政府等重點單位的攻擊活動。

本次攻擊主要采用魚叉釣魚的方式,對相關目標單位的個人直接發送嵌入了攻擊誘餌的釣魚郵件。攻擊誘餌使用了偽裝為word圖標的自解壓文件。此外,為了提高成功率,攻擊者先對目標發送安全提示相關的釣魚郵件,誘使被釣魚用戶修改郵件賬戶密碼,從而獲取用戶的郵箱密碼,而后再用被控制的郵箱繼續對企業內的其他人進行嵌入攻擊誘餌的釣魚郵件。

從本次攻擊誘餌來看,其文件名和內容完全不同,攻擊者根據不同的攻擊目標對誘餌進行了完全定制化的處理。在此次攻擊活動中捕獲了三類功能模塊:模塊一,設置開機啟動項;模塊二,鍵盤記錄;模塊三,遠程控制木馬(RAT)。

(三)BITTER首次針對沙特阿拉伯

2019年初,Palo Alto Networks發布報告稱在 2018 年 9 月中旬至 2019 年 1 月期間,BITTER利用水坑攻擊,攻陷合法網站后,在其上托管其新的自定義下載器,將目標鎖定在巴基斯坦、中國和沙特阿拉伯。該下載器利用獨特的自定義混淆例程通過 HTTP 下載并執行 BitterRAT 惡意軟件系列。

Palo Alto Networks將該組織在此次攻擊中使用的下載器命名為ArtraDownloader。

(四)蔓靈花C2控制后臺曝光

2019年10月27日,推特@MisterCh0c發布一張照片,通過分析,發現該C2控制臺隸屬于“蔓靈花”APT組織(Bitter),該后臺控制界面顯示多個我國IP地址被控制上線。

控制臺界面顯示了木馬控制后臺的主機信息界面,包括最后上線時間、主機版本信息、用戶名稱、電腦名稱等。通過該控制頁面,攻擊者可以對目標繼續下發任務。

(五)蔓靈花移動平臺攻擊活動

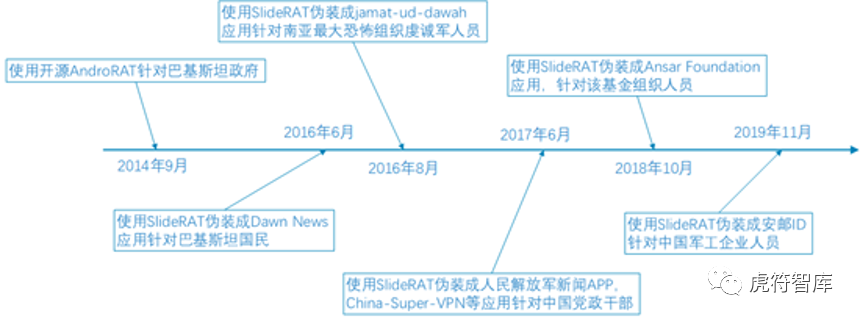

2019年8月,國內某安全廠商在日常樣本分析中發現一新型Android木馬【4】,根據其CC特點將其命名為SlideRAT,深入分析后發現該家族木馬屬于蔓靈花組織。2016年6月開始,蔓靈花組織便開始使用定制木馬SlideRAT針對中國和巴基斯坦展開了長期有組織、有計劃的攻擊活動。

根據已有數據,我們發現該組織在攻擊活動中常用的載荷投遞方式包括水坑、釣魚、短信、社交工具,受害者包括中國軍工行業人員、中國黨政干部、企業客服人員以及其他中國群眾,也包括巴基斯坦和印度克什米爾區域群體。

值得一提的是,此次攻擊內置了黎巴嫩政府等與誘餌文件相符的Exchange郵箱賬戶登陸憑證,推測攻擊者在先期準備階段已成功入侵了有關組織或與其具有信任關系的郵件賬戶,并借高可信Exchange服務器為信任節點中轉通信,隱藏惡意行為。

圖1 蔓靈花組織移動平臺攻擊活動時間線【4】

(六)首次發現使用0DAY漏洞進行攻擊

2020年12月,國內某安全廠商在對BITTER攻擊樣本的分析過程中,發現一個可疑的Windows內核提權漏洞,隨后確認為0day漏洞。

蔓靈花組織先攻擊了國內某船舶貿易公司,并從中獲取了一些信息,其中包括這個發件人郵箱,然后再通過這個郵箱發送釣魚郵件給其他目標,如政府部門、科研機構相關人員。投遞chm惡意文件,從遠程服務器下載后續載荷(CERT.msi,downloader)執行。

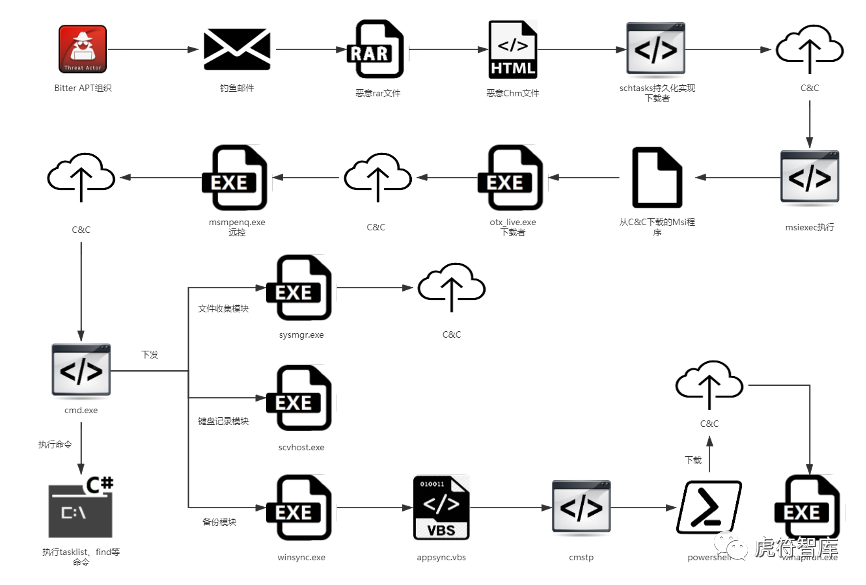

(七)蔓靈花利用惡意chm文件攻擊

2021年3月,奇安信威脅情報中心發現,蔓靈花APT組織開始通過郵箱投遞包含有惡意腳本Chm文件的RAR壓縮包【5】,對國內外相關單位發起定向攻擊。經過遙測,此類的攻擊行動已經持續兩年,并將其命名為operation magichm。

本次攻擊活動中蔓靈花采用了與以往截然不同的攻擊鏈,在其ArtraDownloader被查殺后,該組織提供了一種名為MuuyDownLoader免殺的下載器。蔓靈花組織還將隨后下發的.net遠控程序作為節點執行命令或者下發插件,并下發了一個之前從未被披露過的新模塊,BackupDownloader,由CAB-SFX打包而成,執行過程中釋放并執行appsync.vbs腳本。

攻擊全流程如下:

圖2 Operation magichm攻擊流程【5】

總結

總體而言,蔓靈花(BITTER)作為南亞地區比較活躍的APT組織之一,至今保持著一定的活躍度,其主要針對巴基斯坦、中國兩國發起攻擊。

從以往的攻擊活動來看,雖然蔓靈花組織未曾對其TTPs作出較大的改變,但就其具體攻擊能力來看,蔓靈花組織也在不斷升級改進攻擊手段,會結合開源RAT進行魔改來擴充其武器庫。

另外,從蔓靈花組織開始使用.NET遠控也可看出其攻擊能力在不斷提升。

該組織還具有強烈的政治背景,基于政治原因,蔓靈花組織也是值得我們持續跟蹤關注的。

注解

- https://ti.qianxin.com/uploads/2021/02/08/dd941ecf98c7cb9bf0111a8416131aa1.pdf

- https://www.forcepoint.com/blog/x-labs/bitter-targeted-attack-against-pakistan

- https://unit42.paloaltonetworks.com/multiple-artradownloader-variants-used-by-bitter-to-target-pakistan/

- https://blogs.#/post/analysis_of_APT_C_08.html?from=timeline&isappinstalled=0

- https://ti.qianxin.com/blog/articles/%22operation-magichm%22:CHM-file-release-and-subsequent-operation-of-BITTER-organization/

關于作者

奇安信集團紅雨滴團隊(RedDrip Team,@RedDrip7),依托全球領先的安全大數據能力、多維度多來源的安全數據和專業分析師的豐富經驗,自2015年持續發現多個包括海蓮花在內的APT組織在中國境內的長期活動,并發布國內首個組織層面的APT事件揭露報告,開創了國內APT攻擊類高級威脅體系化揭露的先河。截至目前,持續跟蹤分析的主要APT團伙超過46個,獨立發現APT組織13個,持續發布APT組織的跟蹤報告超過90篇,定期輸出半年和全年全球APT活動綜合性分析報告。