2015年上線的Discord最初定位是年輕人(尤其是游戲玩家)的興趣分享社交平臺,如今Discord已經發展成一個功能完備的社交網絡,月活用戶超過1.4億。

不幸的是,近年來Discord已成為惡意軟件和黑客攻擊的滋生地,經常被用于分發惡意軟件、竊取數據,同時Discord本身也成為并成為黑客竊取用戶身份驗證令牌的目標。

根據Trellix發布的最新報告,來越來越多的APT(高級持續威脅)黑客組織也開始青睞Discord,并濫用Discord來攻擊目標關鍵基礎設施,而Discord未能采取有效的遏制措施。

惡意軟件濫用Discord的主要方式

黑客濫用Discord的方式主要有三種:

- 利用其內容交付網絡(CDN)傳播惡意軟件

- 修改Discord客戶端以竊取密碼

- 濫用Discord Webhooks從受害者系統竊取數據。

Discord的CDN通常用于在受害者的計算機上傳遞惡意負載,幫助惡意軟件操作者逃避AV檢測,并在文件從受信任的“cdn.discordapp.com”域發送時進行阻止。

Trellix的數據顯示,至少有1萬個惡意軟件樣本使用Discord CDN在系統上加載第二階段有效負載,主要是惡意軟件加載器和通用加載器腳本。

通過Discord的CDN獲取的第二階段有效負載主要是RedLinestealer、Vidar、AgentTesla、zgRAT和Raccoonstealer:

Trellix表示,自2021年8月以來,以下17個惡意軟件家族濫用了Discord webhooks從受害者設備竊取數據:

- MercurialGrabber

- AgentTesla

- UmbralStealer

- Stealerium

- Sorano

- zgRAT

- SectopRAT

- NjRAT

- Caliber44Stealer

- InvictaStealer

- StormKitty

- TyphonStealer

- DarkComet

- VenomRAT

- GodStealer

- NanocoreRAT

- GrowtopiaStealer

上述惡意軟件從受感染的系統收集憑據、瀏覽器cookie、加密貨幣錢包和其他數據,然后使用Webhooks將它們上傳到Discord服務器。

然后,控制此Discord服務器的攻擊者可以收集被盜的數據包以用于其他攻擊。

2023年最具影響力的惡意軟件家族AgentTesla、UmbralStealer、Stealerium和zgRAT,都在最近幾個月利用Discord webhook開展了活動。

與濫用Discord的CDN的原因類似,Discord的webhook為網絡犯罪分子提供了一種竊取數據的隱秘方式,使流量能順利通過網絡監控工具。

此外,Webhooks易于設置和使用,只需很少的編碼知識,可實現實時滲透,具有成本效益,并且具有Discord基礎設施可用性和冗余的額外優勢。

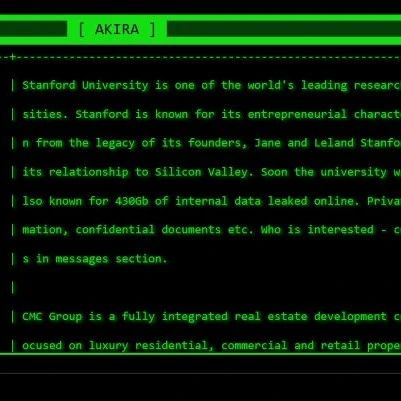

APT組織紛紛加入Discord濫用行為

報告指出,越來越多的APT組織也開始使用Discord,特別是那些喜歡利用合法工具的組織,因為利用合法工具可以將攻擊活動與無數其他活動混合在一起,難以被跟蹤和歸因。

Trellix表示,服務器和帳戶被注銷導致的數據丟失風險已不足以阻止APT濫用Discord的功能。

研究人員重點介紹了一個案例,其中一個未知的APT組織使用魚叉式網絡釣魚誘餌攻擊烏克蘭的一個關鍵基礎設施。

這些惡意電子郵件帶有一個冒充來自烏克蘭非營利組織的OneNote附件,其中包含一個嵌入式按鈕,單擊該按鈕會觸發VBS代碼執行,解密一系列腳本,能夠與GitHub存儲庫建立通信以下載最后階段的有效負載,進而利用Discord Webhook來竊取受害者數據。

Trellix在報告中寫道:“利用Discord的APT惡意軟件活動給威脅態勢帶來了新的復雜性。”

“APT以其復雜和針對性的攻擊而聞名,通過滲透流行的通信平臺(如Discord),APT可以在網絡中建立長期立足點,給關鍵基礎設施和敏感數據帶來風險。”

即便目前APT對Discord的濫用仍僅限于攻擊的最初偵察階段,但事態的發展令人擔憂。

不幸的是,鑒于Discord平臺自身的規模、所采用的加密數據交換、網絡威脅的動態性質,以及被濫用的功能是服務于大多數用戶的合法服務這一事實,Discord幾乎不可能區分普通用戶和黑客。

此外,封禁涉嫌惡意行為的帳戶并不能阻止攻擊者創建新帳戶并恢復其活動,因此Discord的濫用問題將來可能會繼續惡化。

一顆小胡椒

一顆小胡椒

RacentYY

RacentYY

安全內參

安全內參

E安全

E安全

安全內參

安全內參

一顆小胡椒

一顆小胡椒

安全牛

安全牛

一顆小胡椒

一顆小胡椒

E安全

E安全

D1Net

D1Net

GoUpSec

GoUpSec

007bug

007bug