每周高級威脅情報解讀(2022.08.04~08.11)

攻擊團伙情報

01 Operation(верность)mercenary:陷陣于東歐平原的鋼鐵洪流

披露時間:2022年08月10日

情報來源:https://mp.weixin.qq.com/s/cGS8FocPnUdBconLbbaG-g

相關信息:

奇安信威脅情報中心一直在對俄語威脅者以及活躍的地下論壇保持高強度的跟蹤,最近我們觀察到聞名全球的Conti Group在這半年內使用Exchange漏洞對風險投資公司、奢侈品企業、芯片制造業、外企合資制造業發起定向性攻擊活動,這些被攻擊的企業都有一個共同的特點:“富有”。

除了Conti Group,我們也觀察到其他俄語威脅者通過爆破主流數據庫或者利用Nday漏洞的形式植入CobatStrike或者anydesk遠程控制軟件,等到時機成熟后下發GlobeImposter或者Leakthemall勒索軟件,我們將其命名為BruteSql Group。我們在上半年曾經發表過《死灰復燃!新型REvil勒索軟件在野攻擊活動分析》介紹了REvil勒索軟件最新的攻擊活動,但是在之后的數月里并沒有看到類似的攻擊活動,暗網頁面也沒有更新,攻擊團伙轉入了不活躍的狀態。

02 Bitter組織使用“Dracarys”Android間諜軟件

披露時間:2022年08月09日

情報來源:https://blog.cyble.com/2022/08/09/bitter-apt-group-using-dracarys-android-spyware/

相關信息:

研究人員發現,Bitter APT 積極參與桌面和移動惡意軟件活動,并使用魚叉式網絡釣魚電子郵件等技術,利用已知漏洞傳遞遠程訪問木馬 (RAT) 和其他惡意軟件系列。

Bitter最近的攻擊表明其武器庫中增加了針對Android的一種新惡意軟件,名為“Dracarys”,它濫用可訪問性服務,在未經用戶同意的情況下為自己增加權限,然后注入各種Android應用程序充當間諜軟件,竊取短信,安裝應用程序,錄制音頻。Dracarys在所有現有的反病毒軟件上都未被檢測到,突出了Bitter開發隱蔽惡意軟件的能力。

Dracarys Android間諜軟件冒充正版應用程序,例如 Signal、Telegram、WhatsApp、YouTube 和其他聊天應用程序,并通過網絡釣魚站點進行分發。在分析過程中,研究人員觀察到其中一個網絡釣魚站點仍然存在并分發 Dracarys。網絡釣魚站點模仿真正的 Signal 站點并提供木馬化 Signal 應用程序。

03 APT32組織針對我國關基單位攻擊活動分析

披露時間:2022年08月06日

情報來源:https://mp.weixin.qq.com/s/u2iEmGMi-SN2G-Isnp2pdg

相關信息:

2022年5月,研究人員于國家某關基單位發現異常外聯IP,通過攻擊活動中捕獲的攻擊流量分析,確認此次攻擊活動是由境外APT組織APT32所發起。

研究人員利用主機行為監控技術對攻擊者攻擊活動進行了全周期監控,并對其攻擊活動進行阻斷。在監控過程中,觀察到攻擊者活動持續至7月中下旬,時間長達2個月。攻擊者針對關基單位負責重點課題的研究員發起APT定向攻擊,瞄準文檔類資料進行竊取,以竊取機密資料和重要文件為目標。如攻擊者竊取成功,將造成嚴重損失。

通過流量分析,發現國內某核心制造業廠商也同樣遭受該組織攻擊,并持續處于活躍狀態。

04 Lazarus以虛假的工作機會瞄準金融科技

披露時間:2022年08月07日

情報來源:https://www.bleepingcomputer.com/news/security/north-korean-hackers-target-crypto-experts-with-fake-coinbase-job-offers/

相關信息:

臭名昭著的朝鮮Lazarus組織發起了一項新的社會工程活動,黑客冒充Coinbase以針對金融科技行業的員工。

該黑客組織使用的一種常見策略是通過 LinkedIn 接近目標以提供工作機會并進行初步討論,作為社會工程攻擊的一部分。

當受害者下載他們認為是關于工作職位的PDF文件時,他們實際上是在使用PDF圖標獲取惡意可執行文件。在這種情況下,該文件被命名為“Coinbase_online_careers_2022_07.exe”,該文件在執行時會顯示如下所示的誘餌PDF文檔,同時還會加載惡意DLL。一旦執行,惡意軟件將使用GitHub作為命令和控制服務器來接收命令以在受感染的設備上執行。

05 Lazarus組織針對deBridge Finance加密平臺

披露時間:2022年08月08日

情報來源:https://www.bleepingcomputer.com/news/security/debridge-finance-crypto-platform-targeted-by-lazarus-hackers/

相關信息:

疑似來自朝鮮的Lazarus組織試圖從deBridge Finance竊取加密貨幣,這是一種跨鏈協議,可以在各種區塊鏈之間進行資產分散轉移。

攻擊者向公司員工發送帶有“工資變化”主題的網絡釣魚電子郵件,其中包含一個名為“新薪金調整”的HTML文件,該文件偽裝成PDF文件,以及一個偽裝成包含密碼的純文本文件的Windows快捷方式文件(.LNK),該LNK文件會執行命令提示符,從遠程位置檢索有效負載。攻擊者以此來誘騙公司員工點擊啟動惡意軟件,該惡意軟件從Windows系統收集各種信息,并允許為攻擊的后續階段提供額外的惡意代碼。

攻擊行動或事件情報

01 黑客利用開放重定向漏洞進行LogoKit網絡釣魚活動

披露時間:2022年08月07日

情報來源:https://resecurity.com/blog/article/logokit-update-the-phishing-kit-leveraging-open-redirect-vulnerabilities

相關信息:

研究人員發現攻擊者利用在線服務和應用程序中的開放重定向漏洞繞過垃圾郵件過濾器進行網絡釣魚活動。攻擊者會使用高度信任的服務域(如Snapchat)和其他在線服務來創建特殊的URL,然后通過網絡釣魚工具包生成釣魚郵件。這些攻擊中使用的一個工具是LogoKit,該工具此前曾用于針對國際上多家金融機構和在線服務的攻擊。

LogoKit基于JavaScript編程語言,可以實時更改(模擬服務的)徽標和登錄頁面上的文本,從而使攻擊者有可能與目標受害者進行交互。一旦受害者導航到該URL,他們的電子郵件就會自動填充到電子郵件或用戶名字段中,誘使他們相信他們之前已經登錄過該服務。受害者輸入密碼后,LogoKit會執行AJAX請求,將目標的電子郵件和密碼發送到攻擊者服務器。

此外,Open Redirect漏洞的使用極大地促進了LogoKit的分發,因為許多(甚至流行的)在線服務并不將此類錯誤視為關鍵,甚至在某些情況下不打補丁,為此類工具的濫用提供了便利。

02 P2PPhish團伙針對P2P平臺投資者進行釣魚詐騙

披露時間:2022年08月10日

情報來源:https://mp.weixin.qq.com/s/45cycP3E-ERxSDkyDAfSpg

相關信息:

近日,研究人員監測發現,有不法分子偽裝為某部級機構,搭建釣魚網站實施詐騙。由于該團伙主要通過模仿相關平臺域名并以清退為由進行詐騙,因此將其命名為P2PPhish組織。研究人員對其手法及特點展開分析,具體分析如下:

● 該團伙至少于2021年開始通過發布虛假新聞進行引誘受害者點擊釣魚鏈接實施詐騙活動,主要通過在新聞社交等渠道發布虛假信息,引誘受害者訪問其搭建的偽造釣魚網站,以“官方回款”、“清退回款”等名義實施詐騙,并附加成功案例彈窗吸引受害者;

● 該團伙選擇的目標主要是目前市面上暴雷的P2P平臺投資者,利用投資者迫切回款的心理進行定向詐騙,騙取個人隱私信息以及所謂的“債權轉讓金”進行獲利;

● 該團伙使用的域名資產大多以中文拼音和縮寫命名,迷惑受害者,例如:“qingtui”、“huikuan”、“cbirc”等字符,且其具有較強的反偵察意識,相關域名、管理后臺站點均隱藏信息,大量使用香港短租服務器,可以方便銷毀清理痕跡;

03 疑似伊朗黑客攻擊阿爾巴尼亞政府

披露時間:2022年08月04日

情報來源:https://www.mandiant.com/resources/likely-iranian-threat-actor-conducts-politically-motivated-disruptive-activity-against

相關信息:

研究人員發現了一個名為ROADSWEEP的新勒索軟件家族,該家族發布了一個以政治為主題的勒索字條,表明它針對的是阿爾巴尼亞政府。此外,一個名為“HomeLand Justice”的陣線聲稱對2022年7月18日影響阿爾巴尼亞政府網站和公民服務的破壞性活動負責。相關攻擊活動涉及一個以前未知的后門CHIMNEYSWEEP和ZEROCLEAR惡意擦除軟件的新變體。

CHIMNEYSWEEP使用Telegram或參與者擁有的基礎設施進行命令和控制,能夠截屏、列出和收集文件、生成反向shell,并支持鍵盤記錄功能。CHIMNEYSWEEP與ROADSWEEP共享代碼,根據觀察到的誘餌內容可能早在2012年就已用于針對講波斯語和阿拉伯語的人。

CHIMNEYSWEEP惡意軟件分發數據和誘餌內容、操作的時間安排和政治主題內容,以及ZEROCLEAR擦除器的可能參與表明伊朗威脅行為者可能對此負責。

惡意代碼情報

01 惡意軟件SmokeLoader針對Windows用戶

披露時間:2022年08月08日

情報來源:https://www.fortinet.com/blog/threat-research/smokeloader-using-old-vulnerabilities

相關信息:

研究者最近發現惡意軟件SmokeLoader的變體樣本,可在其部署鏈中利用CVE-2017-0199和CVE-2017-11882。SmokeLoader(也稱為Dofoil)其主要目的是支持其他惡意軟件系列的分發,例如Trickbot。最新的樣本使用了zgRAT,與SmokeLoader通常提供的負載相比,這是一種罕見的有效負載。

本次攻擊活動中,攻擊者使用了主題為敦促收件人查看采購訂單并檢查與運輸時間相關日期的釣魚郵件,郵件中附有“Purchase Order FG-20220629.xlsx”文件。打開此文件后會看到一個相當標準的像素化圖像視圖和關于查看受保護內容的虛假Microsoft說明。分析確定該文件是一個富文本文件(RTF),旨在利用CVE-2017-11882在受害者的系統上遠程執行代碼。另外,在執行惡意代碼時會嘗試連接到某個URL,連接成功將從遠程位置拉取文件“Vymxn_Zfbgctbp.jpg”,對該文件元數據的審查表明它是一個壓縮的GZip存檔,即被稱為zgRAT的有效負載。

02 新的RapperBot可通過SSH暴力攻擊針對Linux服務器

披露時間:2022年08月03日

情報來源:https://www.fortinet.com/blog/threat-research/rapperbot-malware-discovery

相關信息:

近日,研究人員披露了可通過SSH暴力攻擊針對Linux服務器的新惡意軟件RapperBot。研究人員表明,RapperBot是基于Mirai木馬,但它與其他IoT惡意軟件家族的不同之處在于其內置的暴力破解能力強制憑據并獲得對SSH服務器的訪問權限,而不是在Mirai中實現的Telnet。此外,最近的樣本顯示其開發人員已開始添加代碼以保持持久性,這樣一來,即使在設備重新啟動或惡意軟件已被刪除后,也使威脅參與者可以通過SSH繼續訪問受感染的設備。

RapperBot自2022年6月中旬以來一直被用于攻擊活動,已使用全球3500多個唯一的IP來掃描并嘗試SSH暴力破解Linux服務器。SSH暴力破解依賴于通過主機唯一TCP請求從C2下載的憑據列表,而惡意軟件在成功時會向C2報告。此外,RapperBot的目標并不明顯,且其開發者一直在限制其DDoS功能。

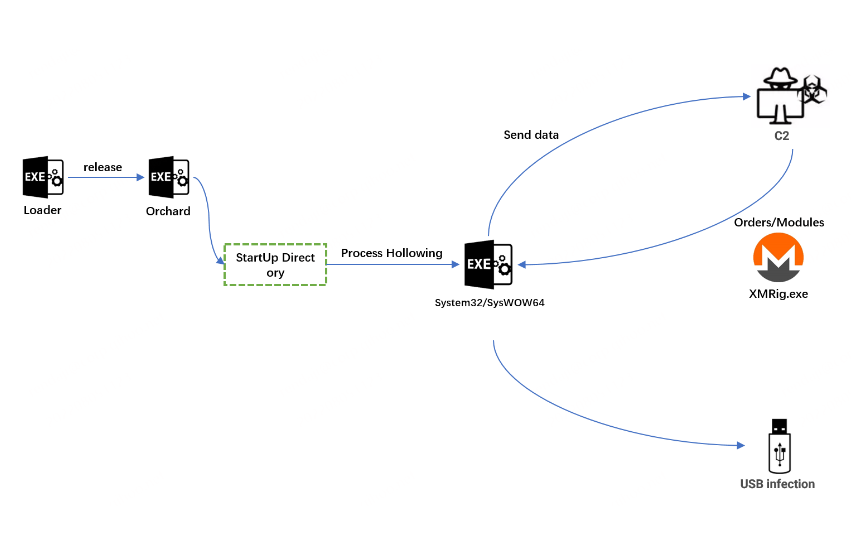

03 Orchard僵尸網絡基于比特幣交易信息生成DGA域名

披露時間:2022年08月05日

情報來源:https://blog.netlab.360.com/a-new-botnet-orchard-generates-dga-domains-with-bitcoin-transaction-information/

相關信息:

DGA是僵尸網絡隱藏C2的經典技術之一,最近研究人員發現了一個新的僵尸網絡,它利用中本聰的比特幣賬戶交易信息生成DGA域名。由于比特幣交易的不確定性,這種技術比使用常見的時間生成的DGA更不可預測,因此更難以防御。

該技術被名為Orchard的僵尸網絡家族使用。自2021年2月以來,該僵尸網絡已經經歷了3個版本,甚至在其間切換了編程語言。對該僵尸網絡的分析要點如下:

● Orchard是一個僵尸網絡家族,它使用DGA技術,其核心功能是在受害者的機器上安裝各種惡意軟件。

● 從2021年2月至今,檢測到3個版本的Orchard樣本,均使用DGA技術。

● Orchard的DGA算法保持不變,但日期的使用一直在變化,最新版本還支持使用比特幣賬戶信息生成單獨的DGA域。

● 除了DGA,Orchard還對C2域進行硬編碼。

● Orchard仍然活躍并致力于門羅幣的開采。

漏洞相關

01 微軟補丁通告:2022年8月版

披露時間:2022年08月10日

情報來源:https://mp.weixin.qq.com/s/Q6Cg5sDvitI1ohWHAJ5oPw

相關信息:

本月,微軟共發布了121個漏洞的補丁程序,修復了Microsoft Exchange Server、Windows Server、Microsoft Office、Microsoft Visual Studio等產品中的漏洞。經研判,34個重要漏洞值得關注(包括17個緊急漏洞和17個重要漏洞)。詳見情報來源鏈接。

其中,以下2個漏洞細節已公開披露,其中CVE-2022-34713 Microsoft Windows 支持診斷工具 (MSDT) 遠程代碼執行漏洞已檢測到在野利用:

● CVE-2022-34713 Microsoft Windows 支持診斷工具 (MSDT) 遠程代碼執行漏洞 (Y/Y/D)

● CVE-2022-30134 Microsoft Exchange 信息泄露漏洞 (Y/N/U)