Linux用戶請注意:“Spinning YARN”惡意軟件活動針對的是在Apache Hadoop YARN、Docker、Confluence和Redis上運行的配置錯誤的服務器。

Cado安全實驗室發現了一種名為Spinning Yarn的新興Linux 惡意軟件活動,其目標是運行Apache Hadoop YARN、Docker、Confluence和Redis面向Web服務的配置錯誤的服務器。

鑒于最近針對Linux設備和服務器的威脅激增,新型Linux惡意軟件的出現并不令人意外。就在幾天前,一種名為Bifrost RAT的舊Linux惡意軟件再次出現,并帶有模仿VMware域的新變種。

根據Cado Security在周三發布之前分享的研究報告,Spinning Yarn是一種惡意活動,利用了各行業企業使用的流行Linux軟件的弱點。

這些服務是組織IT基礎設施中的重要組成部分。Docker對于開發、部署和管理容器化應用程序至關重要。Apache Hadoop允許分布式處理大型數據集。Redis是一種廣泛使用的內存數據存儲,有助于緩存實時應用程序,而Confluence則支持協作和知識管理。

通過破壞這些應用程序,攻擊者可以獲得對系統的未經授權的訪問、竊取敏感數據、破壞操作或部署勒索軟件,從而對服務器和關鍵基礎設施構成重大威脅。

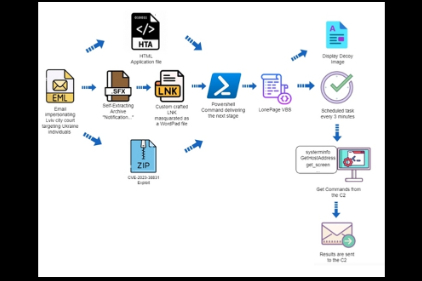

在Spinning Yarn中,威脅行為者使用了幾種獨特的有效負載,包括四個Golang二進制文件,它們可以自動發現和感染主機并讓它們利用代碼。他們使用Confluence來利用常見的錯誤配置和漏洞,發起遠程代碼執行(RCE)攻擊并感染新主機。

攻擊者利用Confluence中的一個nday漏洞CVE-2022-26134并部署一個容器來進行Docker攻擊。該漏洞自2022年以來一直被利用,包括Mirai惡意軟件變體V3G4針對物聯網設備進行DDoS攻擊

進一步的探測揭示了一系列shell腳本和標準Linux攻擊技術,用于提供加密貨幣挖礦程序、生成反向shell以及實現對受感染主機的持久訪問。他們還部署了Platypus開源反向shell實用程序的實例來維護訪問。

為了逃避檢測,部署了多個用戶模式??Rootkit。研究人員觀察到,該活動中使用的shell腳本有效負載與之前的云攻擊中使用的有效負載有相似之處。

在他們的博客文章中,Cado Security Labs詳細介紹了此IP地址上的docker Engine API蜜罐的初始訪問活動:47966971。攻擊者使用Alpine Linux生成了一個新容器,并為底層服務器的根目錄創建了綁定掛載。這種技術在Docker 攻擊中很常見,攻擊者可以將文件寫入主機并為Cron調度程序執行作業,最終實現RCE。

在此活動中,攻擊者編寫了一個可執行文件并注冊了一個Cron作業來執行Base64編碼的shell命令。針對Linux應用程序的如此廣泛的攻擊表明,攻擊者在針對云環境中面向Web的服務、及時發現漏洞方面的技術日益成熟。

為了降低Spinning Yarn等活動帶來的風險,請定期更新軟件、啟用強密碼、對員工進行網絡安全最佳實踐教育、對網絡進行分段以限制潛在損害,并部署端點安全解決方案和防火墻等安全解決方案來檢測和防止惡意軟件感染。這將有助于防止已知漏洞并確保安全的環境。

安全俠

安全俠

安全俠

安全俠

007bug

007bug

X0_0X

X0_0X

Anna艷娜

Anna艷娜

安全俠

安全俠

安全俠

安全俠

安全俠

安全俠

FreeBuf

FreeBuf

X0_0X

X0_0X