黑客利用Ivanti VPN中的零日漏洞部署惡意軟件和加密貨幣挖礦程序,目標包括財富500強公司、政府機構和國防承包商。

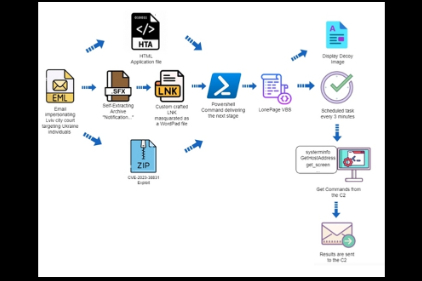

隨著黑客試圖利用Ivanti VPN設備中的零日漏洞來部署惡意軟件和加密貨幣挖礦程序,網絡安全問題日益嚴重。這些漏洞分別為CVE-2023-46805和CVE-2024-21887,是在Ivanti Connect Secure(ICS)和Ivanti Policy Secure Gateway設備中發現的,允許攻擊者在目標主機上遠程執行任意命令,以加載名為KrustyLoader。

“Ivanti Connect Secure(ICS)(以前稱為Pulse Connect Secure和Ivanti Policy Secure網關)中發現了漏洞。這些漏洞影響所有受支持的版本——版本9.x和22.x。”Ivanti在最近的一份通報中證實。

CVE-2023-46805是一個身份驗證繞過缺陷,CVSS評分為8.2。它允許遠程攻擊者繞過Ivanti ICS 9.x、22.x和Ivanti Policy Secure的Web組件中的控制檢查。

CVE-2024-21887,是一個命令注入漏洞,CVSS評分為9.1。它在Ivanti Connect Secure(9.x、22.x)和Ivanti Policy Secure Web組件中被發現,允許經過身份驗證的管理員通過發送精心設計的請求和執行任意命令來利用Ivanti設備。

目標包括全球小型到大型企業,包括財富500強公司、政府部門、電信、國防承包商、技術公司、銀行、金融、會計機構、咨詢服務和航空航天實體。

這些問題首先由Volexity報告,據其稱,這些漏洞早在2023年12月3日就已被作為零日漏洞利用。他們確定了一個名為UTA0178(Mandiant追蹤為UNC5221)的APT組織對此次利用負責。Volexity在發現攻擊者在多個內部和面向外部的Web服務器上執行Webshel??l后收到警報。

該公司發起了一項調查,并于2023年12月使用GIFTEDVISITOR Webshel??l發現了2100多臺受感染的Ivanti Connect Secure VPN設備。2024年1月的一次新掃描發現了另外368臺受感染的設備。

研究人員檢查了受損的Connect Secure VPN設備,發現UTA0178對內置完整性檢查工具進行了修改,導致該工具報告沒有新文件或不匹配的文件。

Synacktiv研究員Théo Letailleur進行了廣泛的調查,發現威脅行為者正在利用Ivanti零日漏洞安裝XMRig加密貨幣挖礦程序,并從遠程服務器執行基于Golang的Sliver后門。

KrustyLoader充當加載程序,在受感染的主機上下載/執行Sliver。由于它基于Rust語言,因此完全理解惡意軟件的行為具有挑戰性。

Bishop Fox的Sliver是一個后利用工具包,專為網絡犯罪分子設計,以保持對受感染系統的控制。2023年,執法部門試圖關閉Cobalt Strike的“破解”版本后,它在網絡犯罪分子中廣受歡迎。

該后門提供廣泛的功能,包括網絡間諜、命令執行、加載反射DLL和生成會話。Synacktiv報告稱,所有樣本都從不同的URL下載Sliver,并使用HTTP/HTTPS通信與C2建立連接。

Ivanti的通報表明,如果同時使用CVE-2024-21887和CVE-2023-46805,攻擊者可以在未經身份驗證的情況下向未修補的系統發送惡意請求,從而允許執行任意命令。

Ivanti和Mandiant正在努力解決2100多個系統漏洞,并計劃于1月30日發布補丁。但是,目前沒有可用的補丁。

安全俠

安全俠

安全俠

安全俠

Andrew

Andrew

一顆小胡椒

一顆小胡椒

Anna艷娜

Anna艷娜

安全俠

安全俠

Anna艷娜

Anna艷娜

007bug

007bug

007bug

007bug

X0_0X

X0_0X

安全俠

安全俠

安全俠

安全俠