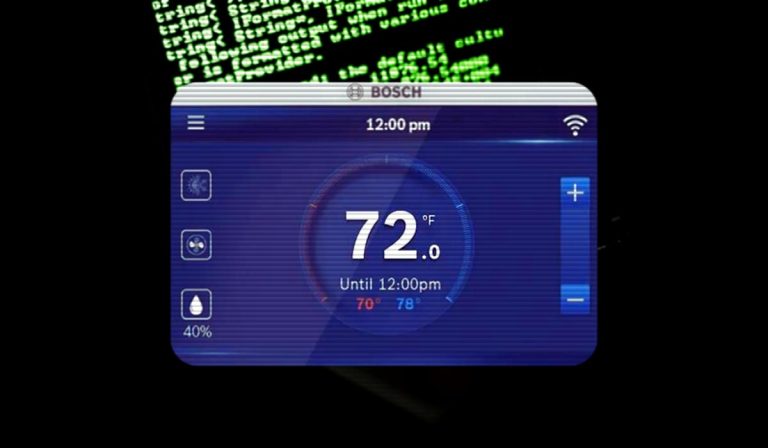

Bitdefender實驗室發現流行的博世恒溫器型號BCC100容易受到網絡安全威脅CVE-2023-49722。此漏洞可能允許遠程攻擊者操縱設置并在設備上安裝惡意軟件。

Bitdefender實驗室發現流行的博世恒溫器型號BCC100容易受到網絡安全威脅。此漏洞可能允許遠程攻擊者操縱設置并在設備上安裝惡意軟件。

研究人員發現博世BCC100恒溫器存在漏洞,可能會損害用戶的隱私和舒適度。Bitdefender實驗室發現的這些漏洞允許攻擊者訪問恒溫器設置和數據、遠程操縱設置以及安裝惡意軟件。

關于物聯網設備易受攻擊狀態的最新披露應該不足為奇。從電子滑板到咖啡機,從跑步機到房間里的安全攝像頭,所有連接到互聯網的東西都容易受到潛在威脅。

至于最新進展,第一個智能家居網絡安全中心的創建者Bitdefender Labs定期審核流行的物聯網硬件是否存在漏洞。其最新研究揭示了博世BCC100恒溫器中的漏洞,影響版本1.7.0 – HD版本4.13.22。

Bitdefender研究人員于2023年8月29日發現了該漏洞,但其詳細信息直到2024年1月11日才發布。該漏洞允許攻擊者用流氓版本替換設備固件(CVE-2023-49722)。該漏洞于2023年10月得到確認并進行分類,博世立即開始修復。Bitdefender于2024年1月11日負責任地披露了該漏洞。

要了解該缺陷,必須了解BCC100恒溫器的工作原理。該恒溫器使用兩個微控制器:用于Wi-Fi功能的海飛芯片(HF-LPT230)和用于實現主邏輯的意法半導體芯片(STM32F103)。

STM芯片缺乏聯網功能,依賴Wi-Fi芯片進行通信。Wi-Fi芯片偵聽LAN上的TCP端口8899,并通過UART數據總線將直接接收到的任何消息鏡像到主微控制器。

然而,如果格式正確,微控制器無法區分云服務器發送的惡意消息和真實消息。攻擊者可以利用此漏洞向恒溫器發送命令,包括惡意更新。

恒溫器通過WebSocket上的JSON編碼有效負載與connect.boschconnectedcontrol.com服務器進行通信,該有效負載是公開的且易于模仿。設備在端口8899上啟動“device/update”命令,觸發恒溫器向云服務器請求詳細信息。

盡管出現錯誤代碼,設備仍接受偽造的響應,其中包含固件更新詳細信息,包括URL、大小、MD5校驗和和版本。然后,設備請求云服務器下載固件并通過WebSocket發送,確保URL可訪問。一旦設備收到文件,它就會執行升級,最終完成妥協。

根據Bitdefender Labs的博客文章,建議用戶遵循必要的安全實踐。這包括更新恒溫器固件、更改默認管理密碼、避免不必要地將恒溫器連接到互聯網,以及使用防火墻限制未經授權的設備的訪問。

Bitdefender Labs強調了選擇安全的智能家居設備并確保其及時更新最新安全補丁的重要性。具體詳情請參閱博世2023年1月9日發布的安全公告。

然而,這項研究強調,即使看似無害的智能設備也可能帶來安全風險。隨著智能家居市場的不斷增長,制造商必須優先考慮安全性,確保安全可靠的互聯環境。

ManageEngine卓豪

ManageEngine卓豪

一顆小胡椒

一顆小胡椒

CNCERT國家工程研究中心

CNCERT國家工程研究中心

一顆小胡椒

一顆小胡椒

Anna艷娜

Anna艷娜

X0_0X

X0_0X

Anna艷娜

Anna艷娜

007bug

007bug

上官雨寶

上官雨寶

安全圈

安全圈

007bug

007bug