Android 銀行木馬善于偽裝,在日常使用中很難被發現,是想要自動竊取在線資金的網絡犯罪分子最喜歡的黑客工具之一。僅去年一年就檢測到了 88,500 個Android 銀行木馬,對用戶構成嚴重威脅。

什么是 Android 銀行木馬?

Android 銀行木馬(以及所有網絡木馬)背后的想法很簡單:就像“特洛伊木馬”一樣,Android 銀行木馬偽裝成良性、合法的移動應用程序,一旦安裝在設備上,就會暴露出其惡意。通過偽裝成二維碼閱讀器、健身追蹤器以及攝影工具等日常移動應用程序,攔截用戶的某個應用程序,然后提供一種惡意工具供網絡犯罪分子濫用。

錯誤的移動應用程序下載可能會導致設備被完全控制或泄露詳細的私人信息,例如您的電子郵件、社交媒體和銀行登錄信息。

Android 銀行木馬如此棘手的原因在于,一旦安裝,它們就會呈現看似合法的權限屏幕,要求用戶以改進功能的幌子,向新應用程序授予對其設備的各種訪問權限。

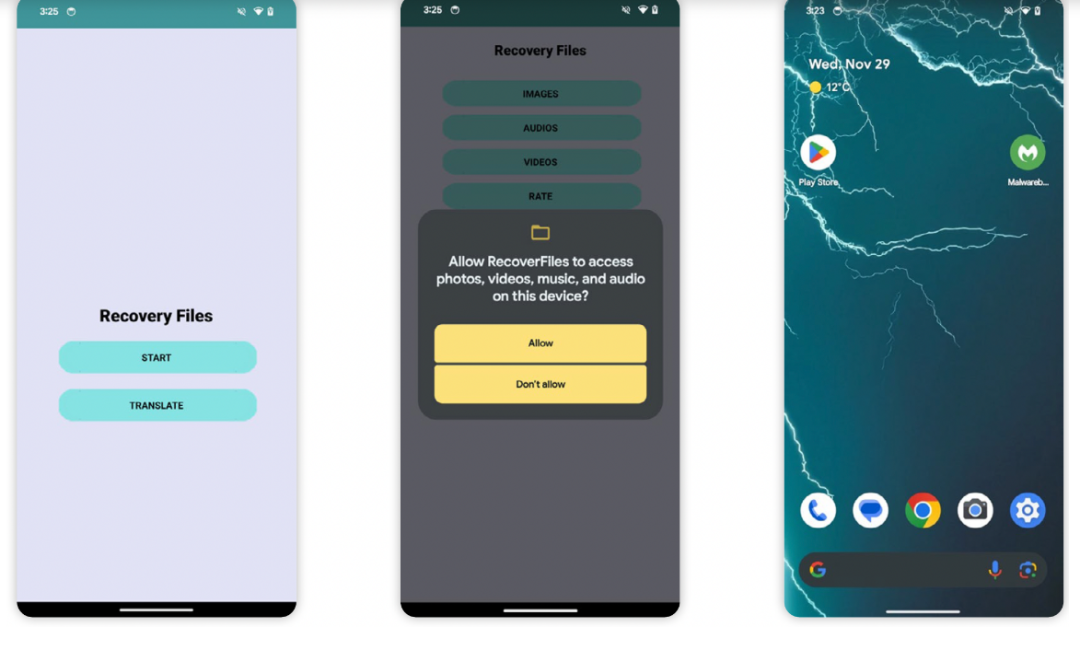

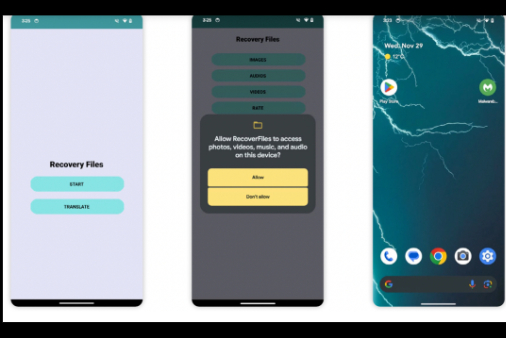

以SharkBot銀行木馬為例,Android 銀行木馬將自己隱藏為名叫“RecoverFiles”的文件恢復工具。一旦安裝在設備上,“RecoverFiles”就會要求訪問“該設備上的照片、視頻、音樂和音頻”,以及訪問文件、映射和與其他應用程序對話,甚至可以通過 Google Play 進行付款。

這些正是惡意軟件想要竊取用戶名、密碼和其他重要信息所需的權限。

打開“RecoverFiles”時的介紹屏幕可以看見它要求用戶提供的后續權限,而安裝后,它在設備主屏幕上不可見。

該應用程序不僅是 Android 銀行木馬的巧妙包裝,而且還可以被視為隱藏包裝。一旦安裝在設備上,“RecoverFiles”應用程序圖標本身不會顯示在設備的主屏幕上。這種隱形策略類似于跟蹤軟件類型應用程序的功能,可用于在未經同意的情況下監視他人的活動。

在 Android 銀行木馬開發領域,網絡犯罪分子設計出了比簡單偽裝更為狡猾的方案。

隱藏在看似良性的應用程序之下

Android 銀行木馬的制造者必須克服 Google 類似(而且更先進)的安全措施。隨著 Google Play 商店已成為Android 應用程序的首選市場,網絡犯罪分子試圖將其惡意應用程序放在 Google Play 上,以捕獲最多的受害者。但 Google Play 的安全措施經常檢測到惡意軟件并阻止其被列出。

那么,網絡犯罪分子會怎么辦?

在這些情況下,網絡犯罪分子會制作看似良性的應用程序,實際上從互聯網上的其他地方下載惡意軟件,

據報道,進入 Google Play 商店的惡意應用程序看似是PDF 閱讀器讀取 PDF,文件管理器管理文件,但隱藏在應用程序代碼中的用戶實際上是在下載一組指示其設備安裝惡意軟件的指令。這些惡意軟件包有時被稱為“惡意軟件植入程序”。

這對用戶來說意味著什么?

任何 Android 銀行木馬內部都有大量技術人員,這些技術人員都是為了實現最終目標,即竊取受害者的錢。

所有偽裝、詭計和隱藏代碼執行都是較長攻擊鏈的一部分,其中 Android 銀行木馬會竊取您的密碼和個人身份信息,然后使用該信息竊取您的資金。

正如在 2024 年 ThreatDown 惡意軟件狀況報告中所寫的:“一旦獲得訪問權限,惡意軟件就會初始化其自動傳輸系統(ATS)框架,這是一組復雜的腳本和命令,旨在在無需用戶干預的情況下執行自動銀行交易。”

遠離 Android 銀行木馬

保護自己免受 Android 銀行木馬的侵害并不像發現網絡釣魚電子郵件中的語法錯誤或拒絕點擊來自未知號碼的短信中發送的任何鏈接那么簡單。

雖然 Android 銀行木馬難以用肉眼檢測,但并不意味著它們無法被阻止,利用安全工具可以檢測和阻止意外安裝在設備上的 Android 銀行木馬。

參考及來源:https://www.malwarebytes.com/blog/news/2024/02/android-banking-trojans-how-they-steal-passwords-and-drain-bank-accounts

X0_0X

X0_0X

Anna艷娜

Anna艷娜

Andrew

Andrew

FreeBuf

FreeBuf

安全俠

安全俠

Anna艷娜

Anna艷娜

安全俠

安全俠

X0_0X

X0_0X

ManageEngine卓豪

ManageEngine卓豪

Anna艷娜

Anna艷娜

X0_0X

X0_0X

X0_0X

X0_0X