德國網絡安全公司DCSO發現了2024年1月上傳到VirusTotal的惡意軟件樣本,據信該樣本是針對俄羅斯外交部(MID)的與朝鮮相關活動的一部分。該惡意軟件被認為是KONNI,這是一款自2014年以來使用的朝鮮關系工具。

KONNI于2014年首次被發現,與Konni Group和TA406等朝鮮民主主義人民共和國(DPRK)關系體有關聯。該惡意軟件具有獨特的竊取功能和遠程管理功能。它安裝在MSI文件中,其中包含使用AES-CTR加密的C2服務器,以及用于檢測和有效負載選擇的CustomAction。

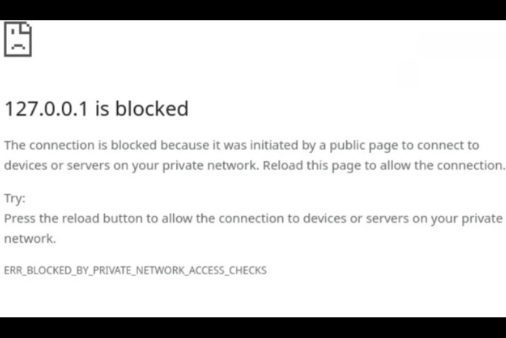

在最新發現中,研究人員指出,KONNI的命令集保持不變,允許操作員執行命令、上傳/下載文件、指定睡眠間隔、通過HTTP進行通信以及將文件擴展名壓縮到.CAB存檔中。

有趣的是,分析的DCSO樣本是通過帶后門的俄語軟件安裝程序交付的,類似于之前觀察到的KONNI交付技術。該樣本針對名為“Statistika KZU”的工具,據信該工具旨在供俄羅斯MID內部使用。該軟件用于通過安全通道將年度報告文件從海外領事館轉發到MID領事部。

此外,在后門安裝程序中還發現了兩份用戶手冊,詳細介紹了“Statistika KZU”程序的安裝和使用。第一個手冊解釋了在管理帳戶上安裝程序,提供最低軟件要求和屏幕截圖。

第二本22頁手冊“StatRKZU_Pyкoвoдcтвo”概述了如何使用該軟件生成有關KZU領事活動的年度報告文件,包括用于計算登記和被拘留公民的模板。

MID的軟件被稱為“GosNIIAS”(一家主要從事航空航天研究的俄羅斯聯邦研究機構),經過離線測試并被證明是合法的。盡管GosNIIAS和Statistika KZU之間沒有直接關聯,但仍發現了合同參考,包括自動化系統維護和數據保護軟件的采購訂單。

這一發現是在俄羅斯于2022年再次入侵烏克蘭之后,俄羅斯與朝鮮之間的地緣政治日益接近的背景下出現的。

這并不是俄羅斯和朝鮮第一次因網絡安全威脅而集體成為頭條新聞。2023年8月,世界見證了另一起重大事件,隸屬于OpenCarrot和Lazarus組織的“朝鮮精英黑客”入侵了俄羅斯主要導彈開發商NPO Mashinostroyeniya。這次入侵持續了至少五個月,暴露了攻擊者令人震驚的能力和決心。

KONNI已被用于許多針對俄羅斯機構的網絡間諜活動。FortiGuard Labs于2023年11月發現了KONNI惡意軟件活動,通過帶有惡意宏的Word文檔針對Windows系統。Malwarebytes研究人員發現,2021年中期,有一場使用俄語誘餌的活動,涉及俄羅斯-韓國貿易和經濟問題以及俄羅斯-蒙古政府間委員會的一次會議。

2017年,一個未知的黑客組織使用KONNI惡意軟件針對朝鮮組織。當時發現了三起活動,其中兩起是由思科旗下網絡安全公司Talos Intelligence發起的,第三起是由Cylance安全公司報告的。

為了獲得對此的見解,我們聯系了Bambenek Consulting總裁John Bambenek,他強調說:“情報機構甚至對他們假定的盟友進行間諜活動的情況并不少見,即使不為別的,也是為了尋求加強關系或破壞關系的見解。”識別并減輕威脅。”

班貝內克先生強調,“在幾乎完全由俄羅斯外交部使用的軟件中使用后門的情況很引人注目,這表明朝鮮在這里進行了研究,以針對受害者進行特定的鉤子,具有諷刺意味的是,這是一種更有針對性和更精確的改編俄羅斯情報機構對NotPetya使用的方法。”

“間諜活動有一些細微差別,有時您需要更復雜的工具,而對于某些攻擊,您需要狹窄且更簡單的工具。對于間諜活動,您需要長期持續的感染,而復雜的交互式工具可以為防御者提供更多的檢測機會。用于間諜活動的工具缺乏網絡犯罪工具中常見的一些混淆功能的情況并不少見,”他補充道。

Anna艷娜

Anna艷娜

X0_0X

X0_0X

FreeBuf

FreeBuf

Andrew

Andrew

ManageEngine卓豪

ManageEngine卓豪

安全牛

安全牛

ManageEngine卓豪

ManageEngine卓豪

安全牛

安全牛

GoUpSec

GoUpSec

Anna艷娜

Anna艷娜

X0_0X

X0_0X