自2023年11月23日,烏克蘭政府首次官方承認對俄羅斯目標開展網絡攻擊以來,烏克蘭軍事情報機構、國家安全機構以及親烏克蘭黑客組織對俄羅斯開展了九次具有嚴重破壞性影響的網絡攻擊。主要情況如下:

一是官民協同,攻擊主體眾多。對俄羅斯開展網絡攻擊的主體涉及:烏克蘭政府機構,包括烏克蘭國防部情報總局(GUR)、烏克蘭國家安全局(SBU);親烏克蘭黑客組織,包括“Blackjack”“IT軍隊”“BO Team”等。分析認為,攻擊者既有烏克蘭政府的網絡專家,也有民間志愿者黑客;雙方能夠聚合各自的資源、力量和工具,并已在對俄羅斯開展網絡攻擊方面形成了相對成熟的合作機制。

二是精選目標,攻擊范圍廣泛。俄羅斯遭攻擊的主體涉及:俄羅斯政府機構,包括俄羅斯聯邦航空運輸局、俄羅斯聯邦稅務局、俄羅斯國防部;俄羅斯軍工企業,包括俄羅斯國防工業服務公司IPL Consulting以及參與俄羅斯軍隊建設的某國有企業;俄羅斯關鍵民生服務提供商,包括俄羅斯電信公司M9 Telecom、俄羅斯網絡提供商Qwerty、俄羅斯供水公司Rosvodokanal;俄羅斯國家研究機構,包括俄羅斯遠東空間水文氣象研究中心。分析認為,烏克蘭政府和民間黑客在攻擊前期開展了大量準備活動,并選擇對俄羅斯高價值目標實施網絡攻擊,力圖達成最大破壞影響效果。

三是手段多樣,攻擊破壞力強。烏克蘭黑客攻擊手段涉及:竊取數據,通過獲取俄羅斯政府、軍隊及民間機構大量數據并開展分析來生成有價值情報;刪除數據,通過不可逆地擦除數據對俄羅斯國計民生、國家經濟和軍事安全造成長期損失;中斷服務,通過破壞通信、供水、數據傳輸等服務給俄羅斯社會正常運轉、軍事作戰行動造成短期沖擊。分析認為,烏克蘭政府和民間黑客已具備較強的網絡滲透攻擊能力,能夠對俄羅斯政府、軍隊以及關鍵基礎設施部門等高價值、嚴防護目標開展針對性攻擊,并為當前與俄羅斯的戰爭提供戰術性支持。

奇安網情局編譯有關情況,供讀者參考。

第一攻:俄羅斯聯邦航空運輸局

烏克蘭國防部情報總局(GUR)2023年11月23日年聲稱對俄羅斯聯邦航空運輸局(也稱為 Rosaviatsia)開展了一次成功的網絡行動。Rosaviatsia負責監督俄羅斯民航業并確保其安全。

GUR聲稱,該機構通過此次黑客攻擊獲取了“大量機密文件”,其中包括 Rosaviatsia一年半多來的每日報告清單。GUR未透露所謂的“網絡空間復雜特別行動”的任何技術細節,也未透露具體時間。

GUR聲稱,對泄露文件的分析表明,俄羅斯民航部門“正處于崩潰的邊緣”。為支持這一說法,GUR公布了幾份據稱被泄露的文件的屏幕截圖,并列出了從這些文件中了解到的一些情況。

GUR表示,“對收到的文件中航空事故性質的分析表明,一些故障,特別是與發動機、起落架和機翼機械化相關的故障,具有系統性。這一趨勢表明,俄羅斯民航領域正處于嚴重動蕩區,極有可能陷入高峰。相應的現實是制裁的直接后果,其中對侵略國俄羅斯來說最痛苦的是:禁止向其供應飛機及其零部件;完全拒絕提供維護和服務;拒絕更新軟件;在國外扣留俄羅斯飛機;限制獲取空中航行氣象信息。目前,莫斯科正將其人民置于致命危險中,并試圖以各種方式掩蓋無數的民航問題。”

此次攻擊似乎是烏克蘭政府首次宣布承擔針對俄羅斯目標的網絡行動的責任。自俄烏戰爭以來,親烏克蘭團體和黑客活動分子已對多起此類事件負責,其中包括對航空公司、銀行和互聯網提供商的攻擊。

第二攻:俄羅斯聯邦稅務局

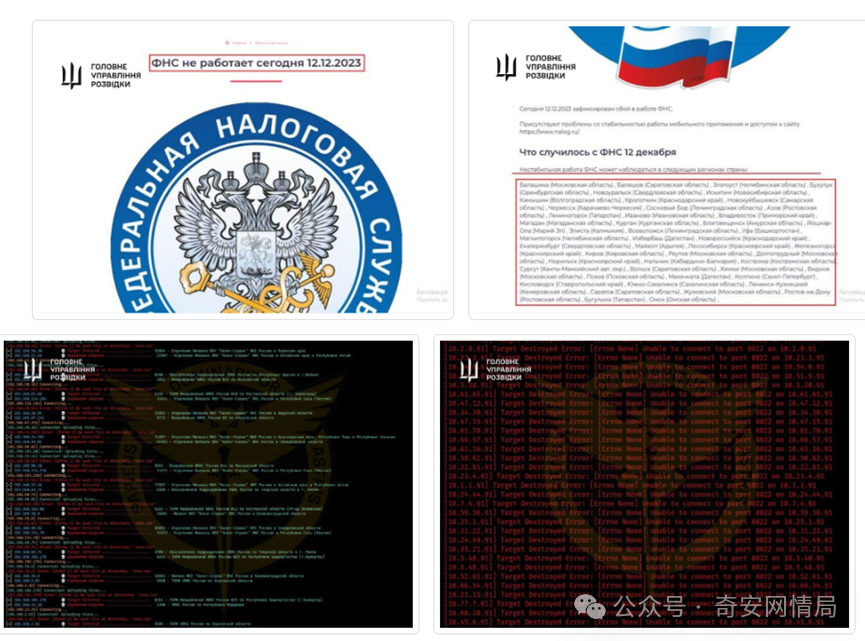

烏克蘭國防部情報總局(GUR)2023年12月12聲稱,該機構使用惡意軟件感染了俄羅斯聯邦稅務局(FNS)的數千臺服務器,并破壞了數據庫和備份。

GUR聲稱,“烏克蘭國防部情報總局的網絡部隊在俄羅斯領土上進行了另一次成功的特別行動 - 這次他們攻擊了侵略國的稅收系統。在這次特別行動中,軍事情報機構成功侵入了聯邦稅務局的一個受良好保護的關鍵中央服務器,并進一步侵入了俄羅斯各地和被占領克里米亞地區的 2300 多個地區服務器。由于網絡攻擊,所有服務器都收到了惡意軟件。”

GUR還聲稱,由于此次網絡攻擊,多年來確保俄羅斯聯邦廣泛的稅收系統正常運行的配置文件被完全消除,整個數據庫及其備份被摧毀;FNS莫斯科中央辦公室與其數千個地區分支機構之間的互聯網連接也“癱瘓”;根據烏克蘭情報,FNS“連續四天試圖恢復其服務工作均未成功”,但它可能會“癱瘓”至少1個月,并且“永遠不會從襲擊中完全恢復”;整個俄羅斯規模的稅務數據的互聯網流量最終落入烏克蘭軍事情報部門手中;此次網絡攻擊“是對克里姆林宮政權的又一次嚴重打擊,克里姆林宮政權暫時失去了對稅收和費用的控制”。

第三攻:俄羅斯供水公司Rosvodokanal

烏克蘭國際文傳電訊社和《烏克蘭真理報》2023年12月20日報道稱,親烏克蘭黑客組織Blackjack對俄羅斯水務公司Rosvodokanal開展黑客攻擊,并獲取了1.5TB的數據。

此次行動由烏黑客組織Blackjack實施,其在烏克蘭國家安全局(SBU)網絡專家的支持下“摧毀”了Rosvodokanal的IT基礎設施。攻擊后,總部位于莫斯科的自來水公用事業和管理公司Rosvodokanal的運營已停止。有執法部門消息人士表示,烏克蘭黑客加密了6000臺計算機,刪除了超過50TB的數據,其中包括內部文檔管理、公司電子郵件、備份,甚至網絡安全保護,另有1.5TB數據被查獲,目前正由SBU專家進行分析。

據報道,這次行動是烏克蘭和俄羅斯間網絡戰的一部分,旨在報復2023年12月12日對烏克蘭最大移動電信服務提供商Kyivstar發起的破壞性網絡攻擊。Rosvodokanal為700萬消費者供水,隸屬于總部位于莫斯科的阿爾法集團,該集團是俄羅斯最大的私營企業集團之一。

第四攻:俄羅斯電信公司M9 Telecom

烏克蘭執法機構消息人士2024年1月9日證實,親烏克蘭黑客Blackjack聲稱入侵了莫斯科一家互聯網提供商M9 Telecom,以報復俄羅斯對烏最大電信公司Kyivstar的網絡攻擊。

該消息人士表示,對M9 Telecom的攻擊是黑客與烏克蘭國家安全局(SBU)合作開展的;他們攻擊了M9 Telecom并摧毀了其服務器,攻擊導致莫斯科約一半人口的互聯網和電視服務中斷,并影響了M9 Telecom的官方網站、郵件服務器、網絡保護服務以及所有分支機構網站;作為對Kyivstar遇襲的報復,黑客稱這次襲擊只是“熱身攻擊”,未來將發動更大規模的攻擊。

Blackjack也在其Telegram頻道上表示將很快透露更多細節,并提供了疑似M9 Telecom被黑客入侵的系統屏幕截圖,以及在暗網發布了黑客攻擊期間獲得的一些數據。互聯網監控網站NetBlocks證實了該莫斯科互聯網提供商遭遇暫時中斷。烏克蘭國家通訊社報道稱,BlackJack聲稱已刪除約20TB數據,并從該公司的郵件服務器和客戶端數據庫中竊取超過10GB數據。

第五攻:俄羅斯網絡提供商Qwerty

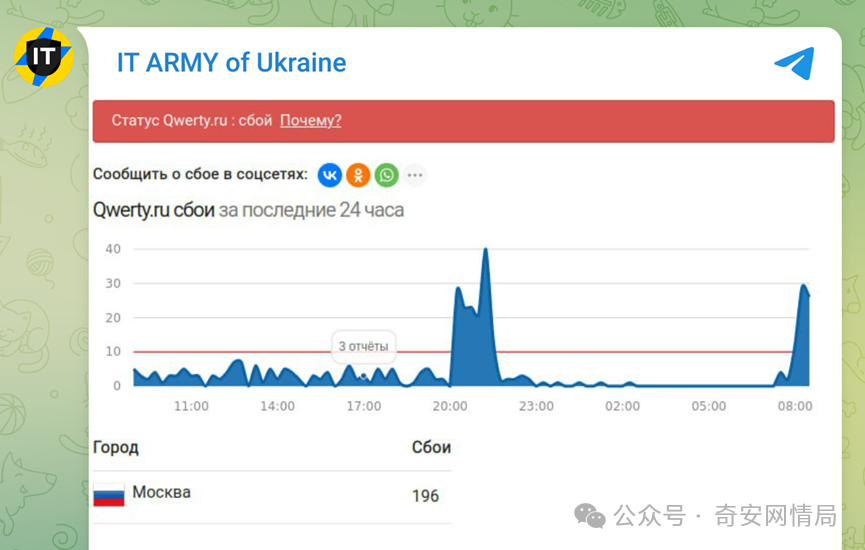

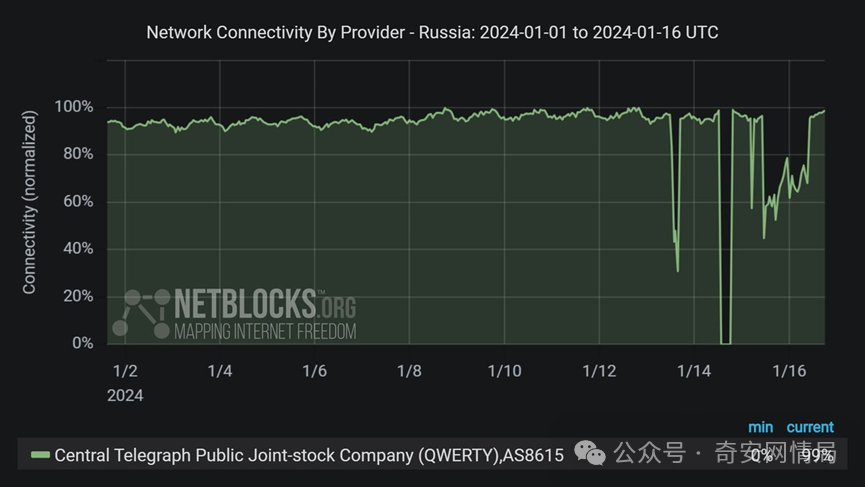

烏克蘭“IT軍隊”2024年1月16日其Telegram頻道上發帖稱,在對俄羅斯的最新攻擊中,該組織摧毀了總部位于莫斯科的互聯網提供商Qwerty。這是俄主要電信服務在不到1周內第2次受到攻擊。

烏克蘭“IT軍隊”表示,“在莫斯科,不僅很冷,而且沒有互聯網”;Qwerty是莫斯科最大的互聯網提供商之一,在其攻擊下已經3天無法恢復服務;Qwerty不僅被平民使用,“還供城市中的各種特殊機構使用”。該帖子稱,Qwerty的母公司Rostelecom及其另一家子公司Central Telegraph未能阻止攻擊,Central Telegraph宣布恢復電報服務,而非提供互聯網;“當然,只是開玩笑,但這對于一個建立在穴居人原則基礎上的國家來說,聽起來像是一個不錯的B計劃”。

全球互聯網監控網站NetBlocks證實,俄羅斯用戶的Qwerty服務已關閉,最嚴重的連接中斷發生在1月15日左右。據烏克蘭《基輔郵報》1月16日報道,俄羅斯網絡監控網站DownRadar稱,過去24小時內,Qwerty在莫斯科發生了至少127起崩潰事件,隨后俄羅斯用戶提出了一系列投訴。

第六攻:俄羅斯軍工企業

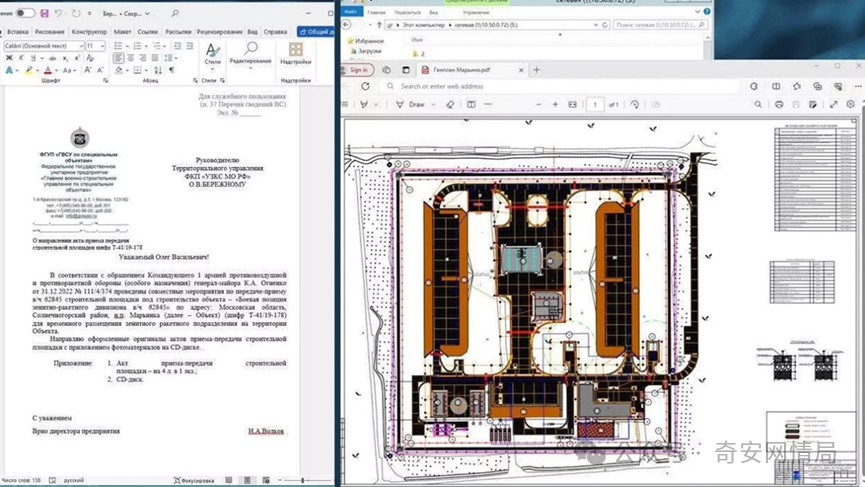

烏克蘭國防部情報總局(GUR)2024年1月19日表示,與烏克蘭國家安全局(SBU)有聯系的烏克蘭黑客組織Blackjack竊取了500多個俄羅斯軍事基地的建設計劃。

此次,該組織入侵了一家負責俄羅斯軍隊建設的俄羅斯國有企業的數據庫,獲取超過1.2TB機密數據,涉及俄境內和在烏占領區的500多個俄軍事基地地圖,其中包括俄陸軍的軍事總部、防空設施和武器庫。

GUR表示,有關已完工、處于建設和重建階段或計劃建設的俄軍事設施關鍵信息已移交給烏克蘭安全和國防部隊;作為Blackjack網絡行動的一部分,所有被盜數據已從7個俄服務器中刪除,并對該企業員工使用的150多臺計算機進行了加密。GUR還表達對Blackjack的感謝,聲稱“他們再次巧妙地擊敗了俄羅斯,并顯著增強了烏防御能力”。

烏克蘭國家通訊社(Ukrinform)報道稱,烏克蘭執法部門的消息人士認為俄特種建筑工人沒有了全套數據和信息備份副本后只能憑記憶建造新設施;另有消息人士表示這些攻擊是更大規模攻擊前的熱身,旨在報復2023年底俄黑客攻擊烏克蘭通信巨頭Kyivstar。

第七攻:俄羅斯遠東空間水文氣象

研究中心

烏克蘭國防部情報總局(GUR)2024年1月24日在其Facebook賬戶上發文稱,被稱為“BO Team”的“志愿愛國者”黑客對俄羅斯遠東空間水文氣象研究中心Planeta發起網絡攻擊,摧毀了該中心的數據庫和設備。

GUR表示,黑客據稱摧毀了280臺服務器和2PB數據,并使該中心丟失了價值至少1000萬美元的數字陣列;該中心從事衛星數據的接收和處理,向50多個俄國家實體提供相關產品;被摧毀的包括氣象和衛星數據,這些數據被俄國防部和緊急情況部、俄羅斯航天局和其他政府部門使用;攻擊進一步摧毀了該中心每臺價值35萬美元的超級計算機連同軟件,并使其無法恢復;黑客還禁用了中心大樓的空調和加濕系統以及應急電源調節;此次襲擊還切斷了俄羅斯在布爾什維克島上執行“軍事領域重要任務”的北極站的聯系。

GUR認為,此次襲擊后,俄聯邦數十家從事“國防”工作并在支持俄占領軍方面發揮關鍵作用的戰略公司將在很長一段時間內得不到至關重要的信息和服務。據悉,該研究中心位于俄羅斯遠東城市哈巴羅夫斯克,距離中俄邊境約30公里;遠東站由俄羅斯水文氣象局運營,是該研究中心3個分支機構中最大的一個;據其網站稱,該中心的主要活動包括“接收和處理來自俄羅斯和外國衛星的數據”。

第八攻:俄羅斯國防工業服務公司

IPL Consulting

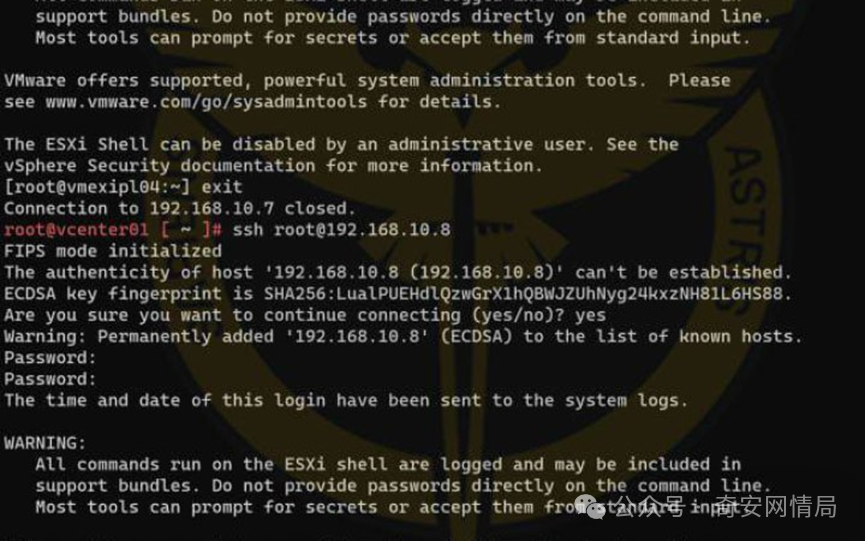

烏克蘭國防部情報總局(GUR)2024年1月27日表示,對為俄羅斯重工業和軍工聯合體提供服務的IPL Consulting公司發起了網絡攻擊。

GUR表示,IPL Consulting為參與汽車和航空零部件、重型工程和國防設計和生產的俄羅斯公司提供IT系統;GUR網絡專家的行動摧毀了該公司的“整個IT基礎設施”;在侵入IPL Consulting的內部網絡后,烏克蘭網絡專家刪除了超過60TB的數據,并摧毀了數十臺服務器和數據庫;俄羅斯丟失的數字數據陣列的成本正在計算中;在對俄羅斯持續制裁壓力的背景下,給俄羅斯帶來了令其痛苦的損害;還有數十家為國防工業工作的俄羅斯公司將遭受損失。

第九攻:俄羅斯國防部

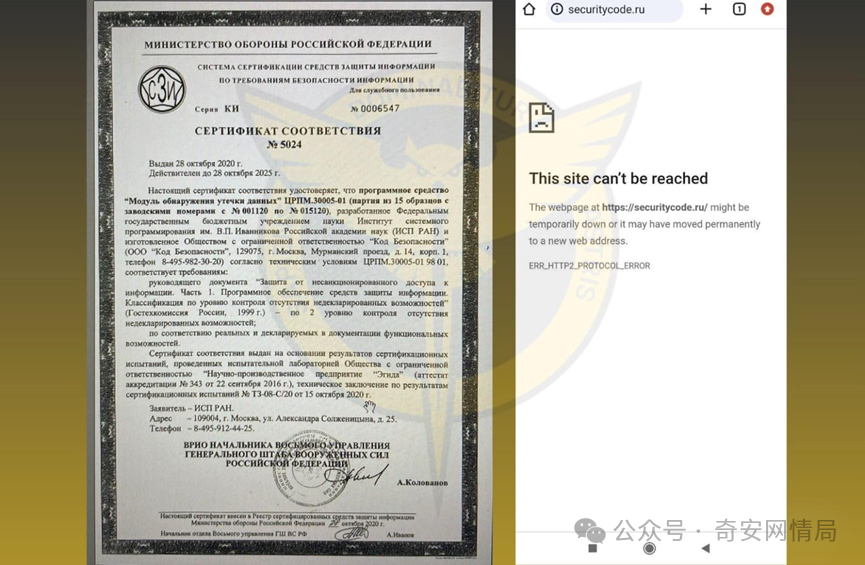

烏克蘭國防部情報總局(GUR)2024年1月30日發表聲明稱,其網絡專家發起的網絡攻擊成功“摧毀”俄國防部的關鍵通信服務器。

GUR表示,由于網絡攻擊,俄羅斯國防部用于特殊通信的服務器當日宕機;在“敵方網絡空間”開展的行動是由GUR實施的;由于網絡攻擊,俄國防部各單位間使用莫斯科服務器的信息交換被終止;受攻擊服務器上的軟件已獲得俄羅斯聯邦安全局(FSB)批準,被認為符合國家信息安全標準,并且該軟件安裝在包括軍事設施在內的俄公共部門的各種戰略設施中。

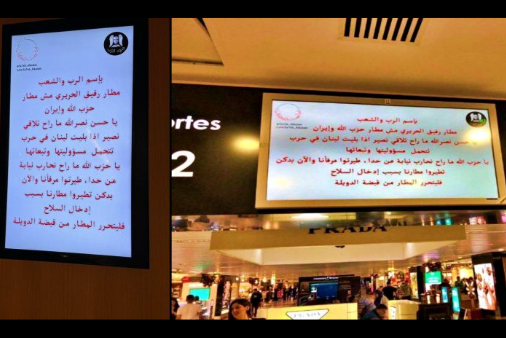

有報道稱,俄國家域名管理機構.ru/.рф域名協調中心承認俄域名“RU”內的網站經歷了大范圍的中斷。另據報道,此次互聯網中斷并不局限于單個地區;俄幾個主要城市出現嚴重中斷,包括圣彼得堡、莫斯科、葉卡捷琳堡、加里寧格勒、鄂木斯克和喀山等;Yandex和VK等俄羅斯主要網站以及各種媒體也面臨運營問題。

附1

烏克蘭國防部情報總局(GUR)情況介紹

根據烏克蘭國防部情報總局(GUR)官網,烏克蘭情報機構承擔以下任務:

- 根據烏克蘭《情報法》收集、分析處理情報信息并向使用者提供;

- 采取措施促進烏克蘭國家利益的實現,確保安全并參與法律規定領域的國家政策的制定和實施,加強國家國防能力、經濟和科技發展;

- 識別和確定對烏克蘭國家安全的外部威脅程度,包括網絡空間、生命、公民健康和烏克蘭境外政府財產的目標,針對此類威脅組織并采取特別(積極)措施,并打擊對烏克蘭國家安全構成外部威脅的其他活動;

- 參與打擊恐怖主義、打擊針對烏克蘭的情報和顛覆活動、跨國有組織犯罪和其他對烏克蘭國家安全構成外部威脅的犯罪活動;

- 與外國主管機構、國際組織開展合作;

- 行使法律規定的其他職能,以確保烏克蘭的國家安全。

情報工作的主要任務包括:

- 及時向使用者提供情報信息;

- 促進烏克蘭國家利益的實現;

- 在法律規定的范圍內應對烏克蘭國家安全面臨的外部威脅。

烏克蘭國防部情報總局(GUR)在國防、軍事能力發展、軍事和軍事技術以及網絡安全領域開展情報工作。GUR是軍事情報系統內的主要指揮控制機構。在烏克蘭“情報”法和烏克蘭總統法令規定的權力范圍內,GUR協調軍事情報主體的活動,并在特殊時期涉及其他明確的主體——國防軍的其他組成部分,以執行情報機構設定的任務。

附2

烏克蘭國家安全局(SBU)情況介紹

根據烏克蘭國家安全局(SBU)官網,SBU的優先事項包括:

- 反情報

- 保護民族國家地位

- 反恐

- 保護信息安全

- 保護國家秘密

安全圈

安全圈

ManageEngine卓豪

ManageEngine卓豪

尚思卓越

尚思卓越

RacentYY

RacentYY

X0_0X

X0_0X

安全俠

安全俠

Andrew

Andrew

安全俠

安全俠

尚思卓越

尚思卓越

RacentYY

RacentYY

Andrew

Andrew