請注意,一種名為GoldPickaxe的iOS木馬已經出現,它能夠竊取銀行數據、身份證件,甚至來自受感染設備的面部數據。這是第一個被發現竊取受害者面部數據的iOS木馬實例。

Group-IB發現了一種iOS木馬,名為GoldPickaxe,旨在竊取面部識別數據、身份證件和攔截短信。該公司的威脅情報部門將整個威脅集群歸因于一個名為GoldFactory的威脅行為者。

GoldPickaxe家族自2023年年中以來一直活躍,針對亞太地區,特別是泰國和越南,攻擊方式涉及冒充當地銀行和政府組織。

根據Group-IB的說法,威脅行為者利用人工智能驅動的換臉服務來利用被盜的生物識別數據來創建深度偽造品,從而允許未經授權訪問受害者的銀行賬戶,這是一種新的貨幣盜竊技術。

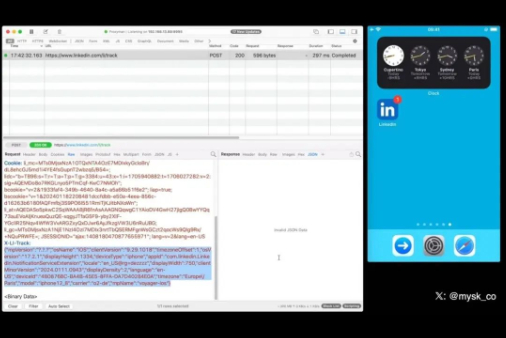

在此活動中,GoldFactory成功使用移動設備管理(MDM)來操縱Apple設備,并通過濫用TestFlight傳播其iOS木馬。受害者收到看似無辜的URL(例如testflight.apple.com/join/),從而導致安裝惡意軟件。

另一種復雜的方法是誘騙受害者與欺詐網站交互以安裝MDM配置文件,從而使網絡犯罪分子能夠完全控制受害者的設備。

泰國銀行業計算機緊急響應小組(TB-CERT)還報告稱 ,網絡犯罪分子正在通過通訊工具分發惡意鏈接,引誘受害者使用冒充“數字養老金”應用程序的欺詐性應用程序。該應用程序的可信度值得懷疑,因為Group-IB的調查證實了GoldPickaxe的多個版本冒充泰國官方服務,包括泰國的數字養老金應用程序。

研究人員認為,由于在網絡釣魚活動中發現了一條用泰語編寫的短信,該組織可能正在聘請精通泰語和越南語的操作員,或者可能運營著一個呼叫中心。在泰國,網絡犯罪分子冒充政府當局并說服受害者使用流行的消息應用程序LINE。

根據Group-IB的博客文章,據報道,該團伙結合使用網絡釣魚和網絡釣魚技術,在越南和泰國開展惡意活動。盡管有證據表明這是一個講中文的組織,但在檢查向受害者撥打的電話時,不能排除當地網絡犯罪分子的參與/作用。

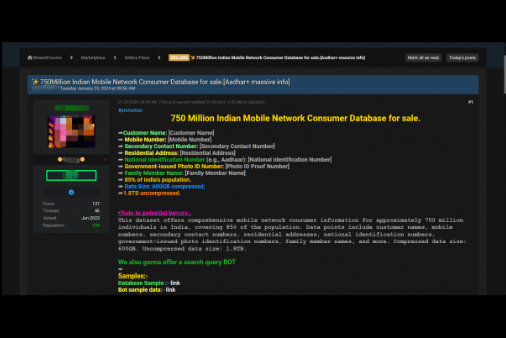

值得注意的是,Group-IB此前發現了一款??代號為GoldDigger的Android木馬,自2023年6月以來,該木馬竊取面部數據,針對超過50個越南銀行應用程序、電子錢包和加密貨幣錢包。

新發現的GoldPickaxe系列基于GoldDigger Android木馬。然而,研究人員聲稱GoldPickaxe iOS變種的感染鏈與GoldFactory家族中的其他木馬沒有顯著差異。

新發現的GoldPickaxe系列基于GoldDigger Android木馬。然而,研究人員聲稱GoldPickaxe iOS變種的感染鏈與GoldFactory家族中的其他木馬沒有顯著差異。

GoldPickaxe惡意軟件是使用與GoldDigger 相同的通信機制和云存儲桶URL開發的,但由于iOS的封閉性和更嚴格的權限,與其Android兄弟相比,其功能較少。

這兩個版本都使用虛假的登錄頁面來訪問虛假的數字養老金應用程序,從而可能避免檢測。另一種變體GoldDiggerPlus也被認為具有擴展的GoldDigger功能,允許通過專門設計的名為GoldKefu的APK進行實時通話。所有已識別的木馬目前都處于活躍的進化階段。

“總的來說,我們確定了網絡犯罪分子使用的四個木馬家族。我們保持了命名約定,對新發現的惡意軟件使用前綴Gold 作為它們是由同一威脅行為者開發的象征性表示,”Group-IB研究人員指出。

研究人員無法識別GoldFactory使用的工具集,這表明這是一個組織嚴密、技術先進的團隊。

供您參考,2023年3月,泰國銀行強制要求對超過50000泰銖和每天200000泰銖的交易進行面部生物識別驗證,并提高了移動設備上的信用轉賬限額。根據Group-IB的研究,GoldPickaxe很可能于2024年2月到達越南,當時一名越南公民進行了面部識別掃描,提取了超過40000美元。

越南國家銀行計劃從2024年4月起強制要求將面部驗證作為所有匯款的安全措施,這表明GoldPickaxe在該國可能被利用。GoldPickaxe在越南的使用預計將增加 IB 組的評估。

“GoldFactory是一個足智多謀的團隊,有很多伎倆:冒充、可訪問性鍵盤記錄、虛假銀行網站、虛假銀行警報、虛假呼叫屏幕、身份和面部識別數據收集。配備了多種工具,他們可以靈活地選擇和執行最適合場景的工具,”研究人員指出。

該報告強調了日益增長的網絡安全威脅和網絡犯罪分子使用的復雜技術。他們改進了GoldDigger惡意軟件,引入了面部識別數據收集的新類別,并開發了一種用于受害者和網絡犯罪分子之間通信的工具。Group-IB研究人員強調需要采取主動、多方面的網絡安全措施,包括用戶教育。

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Andrew

Andrew

Andrew

Andrew

Andrew

Andrew

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

X0_0X

X0_0X

安全俠

安全俠

Anna艷娜

Anna艷娜