CutOut.Pro是一個專門從事圖像和視頻編輯的人工智能平臺,于2024年2月27日面臨黑客聲稱的數據泄露。CutOut.Pro否認了此次泄露,并將此次泄露標記為“明顯的騙局”。

一

一

名自稱KryptonZambie的人挺身而出,聲稱他們已經成功攻破了CutOut.Pro,這是一家總部位于新加坡的平臺,以其人工智能驅動的工具而聞名,適合視覺設計和內容創作,特別是在圖像和視頻編輯領域。

從此次泄露中提取的數據已在臭名昭著的網絡犯罪和黑客論壇(包括Breach Forums)上泄露,目前正在俄語論壇中傳播。

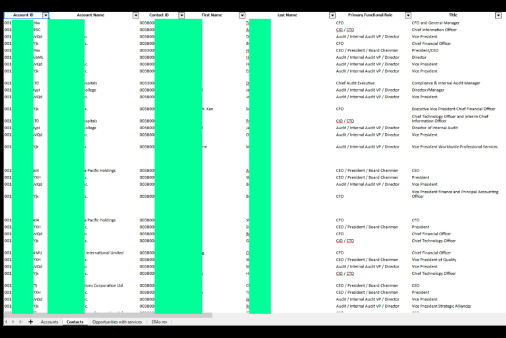

對于泄露數據的內容,深入分析發現,記錄包含以下信息:

1. 全名

2. IP地址

3. 電子郵件地址

4. 密碼哈希值

5. 帳戶注冊數據

與黑客在列表中的說法相反,進行的分析表明,泄露的數據不包括電話號碼、API訪問權限或應用程序密鑰。

自2024年2月27日黑客披露以來,一直在關注事態發展,并隨后聯系了CutOut.Pro尋求他們的觀點。該公司營銷部門第二天做出回應,否認任何數據泄露的證據,并將此次泄露標記為“明顯的騙局”。

此外,該公司反駁了黑客的說法,稱他們“從未收到過任何用戶聲稱其賬戶被黑客入侵或信息泄露的電子郵件”。

不過,向該公司部門提供了數據樣本,并強調,由于CutOut.Pro上密碼的加密性質,用戶可能沒有聯系過他們。這種加密可能會延長黑客嘗試破譯密碼的過程。

交換信息后,沒有收到CutOut.Pro關于此事的進一步溝通。

雖然CutOut.Pro尚未正式確認數據泄露的真實性,但有證據表明該泄露是合法的,并且數據可能屬于CutOut.Pro。泄露數據中@CutOut.Pro域上托管的大量電子郵件地址支持了這一結論。

我們還通過嘗試在CutOut.Pro網站上注冊來驗證泄露的20個電子郵件地址。然而,所有20次嘗試都提示一條消息,表明它們已經注冊。

此外,HaveIbeenPwned已對其平臺上的數據建立了索引,這一事實增加了影響CutOut.Pro 用戶的違規行為的可能性。作為預防措施,建議在CutOut.Pro上擁有帳戶的用戶更改平臺密碼并更新電子郵件密碼。

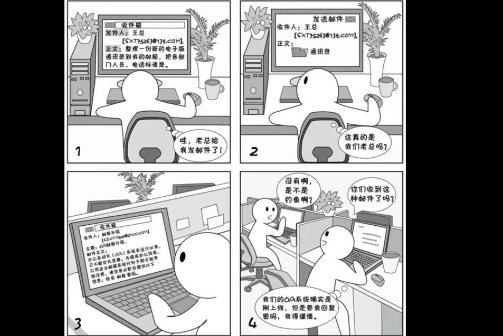

此外,用戶應該對可能偽裝成來自CutOut.Pro的通信的網絡釣魚嘗試保持警惕。這些電子郵件可能旨在欺騙用戶泄露其登錄憑據,從而對其安全構成風險。

為了獲得見解,我們聯系了Swimlane的首席安全自動化架構師Nick Tausek,他表示:“這一事件再次證明,管理數百萬人敏感個人信息的組織需要優先考慮網絡安全,從被動方法轉變為主動方法。通過利用自動化平臺,安全團隊可以消除復雜編碼的需要,標準化威脅檢測和警報監控,并提供跨系統的可見性。”

這并不是CutOut.Pro第一次因為錯誤的原因成為頭條新聞。2023年2月,他們的一臺Elasticsearch服務器泄露了高達9 GB的客戶數據。這些數據中有超過2200萬條日志條目,其中提到了個人用戶和企業帳戶的用戶名。

該服務器還包含有關用戶積分的詳細信息(充當游戲中的虛擬貨幣)以及存儲生成圖像的Amazon S3存儲桶的鏈接。

2024年初,影響企業實體和政府組織等不同部門的數據泄露事件顯著增加。2024年2月23日,一名化名IntelBroker的威脅行為者泄露了屬于與洛杉磯國際機場相關的私人飛機所有者的 240 萬條數據。

就在最近,Infosys披露了一次影響超過57000名美國銀行客戶的數據泄露事件。同月的最初幾周,兩家著名的美國保險公司(華盛頓國家保險公司和Bankers Life and Casualty Company)報告了因SIM卡交換事件而導致的違規事件,總共影響了超過66000名客戶。

一月份,Jason's Deli成為重大漏洞的受害者,由于一次成功的撞庫攻擊,超過344000名用戶的個人詳細信息被泄露。與此同時,黑客瞄準了印度ISP Hathway,泄露了超過400萬毫無戒心的客戶的個人信息和KYC記錄。

Anna艷娜

Anna艷娜

Andrew

Andrew

安全俠

安全俠

Anna艷娜

Anna艷娜

Andrew

Andrew

Andrew

Andrew

X0_0X

X0_0X

X0_0X

X0_0X

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Coremail郵件安全

Coremail郵件安全