2024年3月1日,南極熊獲悉,近日有Anycubic的國外用戶反映,有人入侵了他們的3D打印機,并警告3D打印機的系統存在安全漏洞。相關報道顯示,這些未透露身份的黑客已成功利用Anycubic的3D打印機系統漏洞,并悄悄在他們的設備中添加了一個名為"hackedmachine

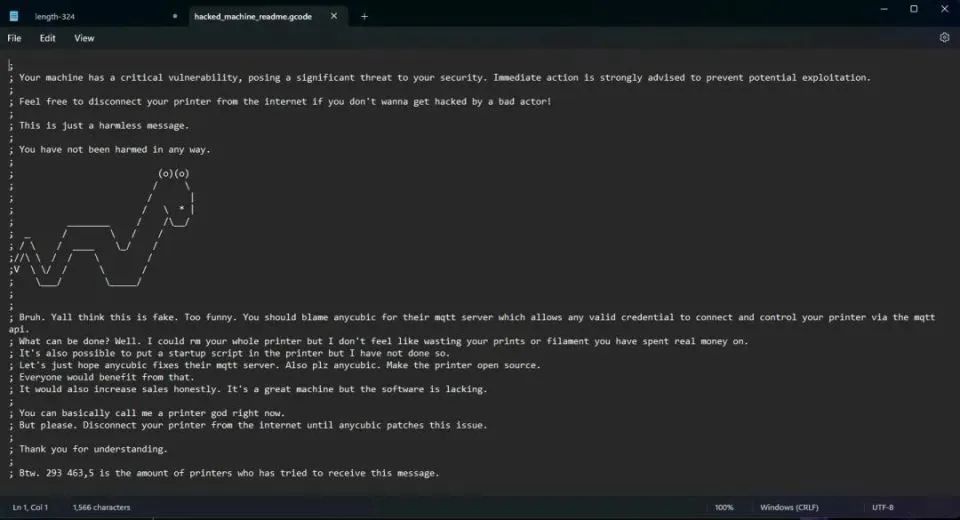

△被黑的Anycubic 3D打印機上留下的消息

那么,這段時間究竟發生了什么?南極熊聯系了Anycubic中國總部想了解清楚整個事件。

Anycubic負責人表示:“在2月26日(UTC-5),我們收到了一位用戶的電子郵件,提醒了Anycubic MQTT服務器的漏洞。在2月27日(UTC-5),多位用戶報告稱在他們的Anycubic Kobra 2 Pro/Plus/Max屏幕上出現了“hacked_machine_readme.gcode”。

截至本聲明發布時,共有237臺設備受到影響。初步調查結果表明,超過2,000臺設備已接收到此文件。

通過調查客戶發送給我們的日志,發現這些打印機收到了遠程命令,從另一個云服務器(非安信服務器)下載了“message.txt”文檔,并將其重命名為“hacked_machine_readme.gcode”。

我們確認,這一事件是由第三方利用MQTT服務器的安全漏洞訪問用戶打印機引起的。”

Anycubic計劃如何解決這個問題?

我們已經采取了以下措施:

- 加強了云服務器的安全驗證步驟

- 在云服務器中加強了授權/權限管理

- 目前正在改進固件的安全驗證(新固件將在3月5日前anycubic.com上提供)

進一步措施:

- 實施網絡分割措施,限制對服務的外部訪問

- 對系統、軟件和MQTT服務器進行定期審核和更新

用戶應該怎么做?

- 如果在屏幕上發現“hacked_machine_readme.gcode”文件,此文件無害,可通過打印機屏幕手動刪除。

- 如果在USB驅動器上發現“hacked_machine_readme.gcode”文件,請使用電腦刪除該文件。

- 如果在打印機上未找到“hacked_machine_readme.gcode”文件,則可以正常使用打印機,云服務也可以正常使用。

- 對于那些對云服務感到不安的用戶,可以通過打印機屏幕輕松禁用WiFi

進一步建議:

拓竹X1 3D打印機固件曾遭忠實用戶公開破解

2024年1月8日,南極熊獲悉,深圳消費級3D打印機制造商拓竹科技(Bambu)的打印系統遭忠實用戶公開破解,可實現功能進一步升級。

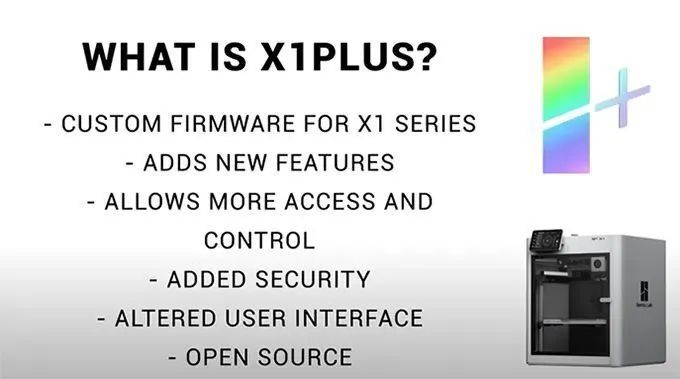

△被破解后的X1更加開源并允許用戶訪問更多的功能

拓竹科技的X1 3D打印機以其封閉固件而聞名,這主要是出于專利技術和網絡安全的考慮。然而,許多忠實客戶對原有功能感到滿意的同時,也期望能有更多新功能。基于這種需求,一些用戶對X1的固件進行了逆向工程研究,并開發出了名為“X1 Plus”的自定義開源固件,旨在提供額外的功能、增強控制能力,并在安全性方面做出改進。

根據油管博主“Teaching Tech”的測試視頻顯示,X1 Plus固件是開源的,并且開發人員盡可能的尊重拓竹的知識產權。它不僅保留了原有功能,例如不會影響手機app對于設備的控制等,還增加了一些新特性。這包括更詳細的床面調平狀態信息和震動補償值的圖形顯示,以及集成個性化的啟動圖標和鎖定屏幕功能。

2024年1月16日,拓竹科技聲稱它們的X1 FDM 3D打印機將允許用戶安裝第三方固件,但也有一定的前提條件。用戶訪問此更新需要簽署一份棄權協議。該協議被稱為 "單程票",官方會取消用戶的3D打印機保修政策。也就是說,簽署該協議的用戶將無法獲得拓竹科技的支持服務,并需自行承擔X1的安全責任。

Anna艷娜

Anna艷娜

X0_0X

X0_0X

安全俠

安全俠

Andrew

Andrew

007bug

007bug

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

安全俠

安全俠

安全俠

安全俠

一顆小胡椒

一顆小胡椒

FreeBuf

FreeBuf

Anna艷娜

Anna艷娜

安全俠

安全俠