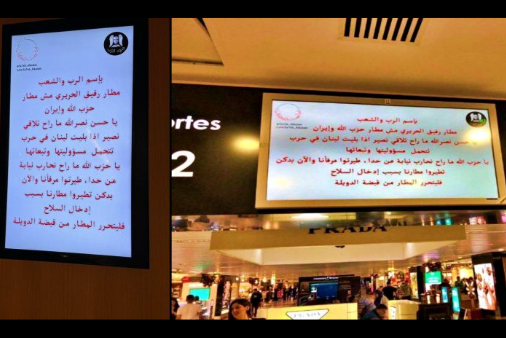

據報道,這架飛機飛越了伊朗支持的胡塞武裝居住的地區。以色列國家航空公司證實,“敵對分子”試圖接管以色列航空公司一架從泰國普吉島飛往本古里安機場的飛機的通信網絡。

據《耶路撒冷郵報》報道,過去一周,黑客瞄準了兩架飛往以色列的以色列航空公司航班,試圖劫持其通信網絡并改變飛機航線。這些航班正從泰國飛往以色列本古里安機場。值得注意的是,沒有任何組織聲稱對此次黑客攻擊負責。

在最近的事件中,以色列國家航空公司證實,“敵對分子”試圖接管以色列航空公司一架從泰國普吉島飛往本古里安機場的飛機的通信網絡,導致其改道離開目的地。敵對分子兩次聯系飛行員,一次是在普吉島和本古里安之間的航班上,一次是在曼谷的航班上。

據報道,這架飛機飛越了伊朗支持的胡塞武裝居住的地區。消息人士稱,此次黑客攻擊可能是索馬里蘭的一個組織所為。供您參考,索馬里蘭是非洲之角的一個國家。

以色列航空公司的飛行員起了疑心,決定忽略指令的突然變化,轉而使用另一個通信渠道,與空中交通管制員再次檢查他們的航線。該航空公司證實,飛行員接受過在空中發現和減輕威脅的培訓。該航空公司表示,由于飛行員的專業精神,此次中斷并未影響航班的正常飛行。

該航空公司的聲明中寫道:“由于飛行員使用替代通訊方式的專業精神,航班中斷并未影響航班的正常飛行,并允許航班繼續按計劃航線飛行。”

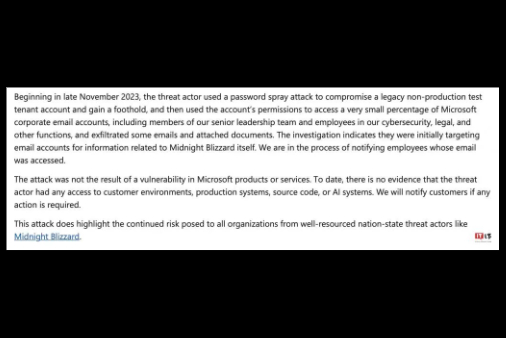

鑒于針對航空公司的事件數量不斷增加,飛機安全應該成為網絡安全界關注的一個問題。2022年9月,Necrum安全實驗室的研究人員在Contec的無線LAN設備中發現了 兩個嚴重漏洞,特別是在飛機上提供WiFi的Flexlan FXA3000和FXA2000系列。

飛機上的日本Flexlan LAN設備包含兩個嚴重漏洞:CVE-2022-36158和CVE-2022-36159,允許黑客入侵機上娛樂系統和其他高速互聯網接入點。

然后在2024年1月,Pen Test Partners的網絡安全研究人員發現了空客Flysmart+ Manager套件中的一個關鍵問題,該問題在首次披露后19個月得到了修復。

據Pen Test Partners稱,該應用程序由空客旗下IT服務公司NAVBLUE開發,其安全控制被禁用,導致與服務器的通信不安全,攻擊者可能會修改飛機性能數據或調整機場信息。

歐盟航空安全機構歐洲航空安全局(EASA)最近發布了首個信息安全輕松訪問規則 ,以在供應商、航空公司、機場、通信基礎設施提供商和航空塔等各個部門實施安全最佳實踐。

Andrew

Andrew

安全俠

安全俠

Anna艷娜

Anna艷娜

X0_0X

X0_0X

FreeBuf

FreeBuf

安全俠

安全俠

Andrew

Andrew

安全俠

安全俠

Andrew

Andrew

Andrew

Andrew

Andrew

Andrew