與俄羅斯有關聯的攻擊者TAG-70以烏克蘭、格魯吉亞和波蘭的郵件服務器為目標,旨在收集有關歐洲政治和軍事活動的情報,特別是與烏克蘭戰爭有關的情報。由于與俄羅斯有關的TAG-70組織針對歐洲政府,80個組織的電子郵件服務器遭到破壞。

Recorded Future的Insikt Group已識別出TAG-70,這是一個潛在的威脅參與者,據稱為白俄羅斯和俄羅斯工作,自2020年12月以來針對歐洲和中亞的政府、軍事和基礎設施實體。最新一輪攻擊是在2023年10月至12月期間觀察到的。

該組織也稱為Winter Vivern、TA-473和UAC-0114。根據Insikt Group的報告(PDF),Tag-70被發現利用歐洲Roundcube 網絡郵件服務器中的跨站腳本(XSS)漏洞。

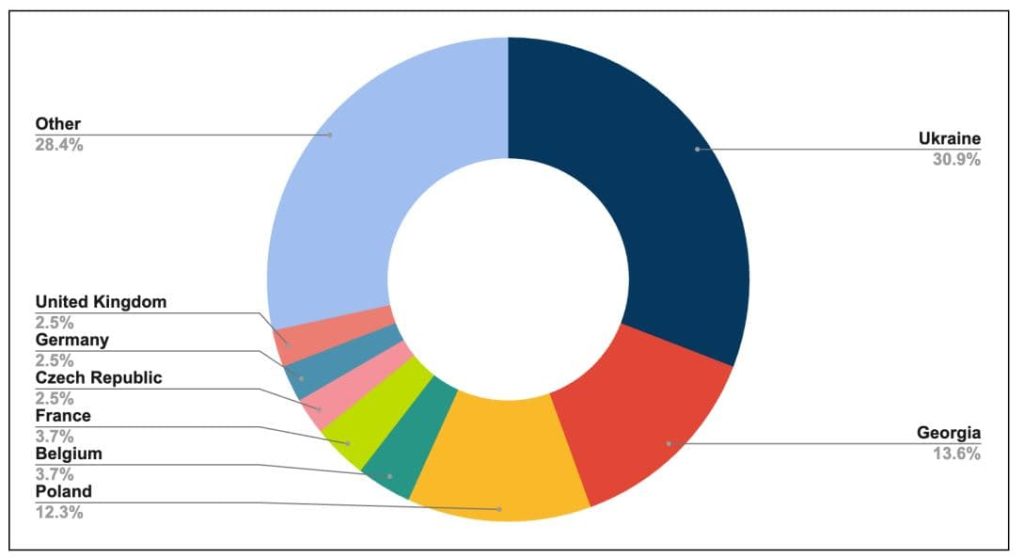

該組織主要針對格魯吉亞、波蘭和烏克蘭的政府、軍事和國家基礎設施,同時在比利時、法國、捷克共和國、德國和英國也發現了目標。

據報道,TAG-70使用社會工程技術未經授權訪問80個組織的郵件服務器,其中包括伊朗駐莫斯科和荷蘭大使館以及格魯吉亞駐瑞典大使館。

該活動旨在收集有關歐洲政治和軍事事務的情報,可能獲得戰略優勢或破壞歐洲安全和聯盟。服務器主要受到影響的是烏克蘭(30.9%)、格魯吉亞(13.6%)和波蘭(12.3%)。

此間諜攻擊使用魚叉式網絡釣魚電子郵件來傳遞JavaScript有效負載,利用跟蹤為CVE-2023-563的Roundcube漏洞。惡意代碼使用戶退出Roundcube,并顯示一個新的登錄窗口。

該零日漏洞允許對80個組織的郵件服務器進行未經授權的訪問,其中包括運輸、教育、化學和生物研究部門。該活動與 BlueDelta和Sandworm等其他與俄羅斯結盟的威脅組織之前的活動類似,這些組織也針對Roundcube等電子郵件解決方案。

受損的電子郵件服務器對烏克蘭的戰爭努力、外交關系和聯盟伙伴構成重大風險。研究人員警告說,針對包括Roundcube在內的網絡郵件軟件平臺的網絡間諜組織可能會泄露有關烏克蘭國防努力、伙伴國家和第三方合作的敏感信息。他們預測,隨著烏克蘭沖突的持續以及與歐盟和北約的緊張局勢加劇,這些組織將繼續針對這些平臺。

組織必須修補Roundcube安裝、檢測妥協指標(IoC),并實施強大的網絡安全措施來減輕威脅。其他有效的安全措施包括加強電子郵件安全、優先加密、安全電子郵件網關、定期審核、員工意識培訓和網絡分段。復雜的攻擊方法和潛在的國家安全影響凸顯了警惕和認識的必要性。

Andrew

Andrew

ManageEngine卓豪

ManageEngine卓豪

安全俠

安全俠

Anna艷娜

Anna艷娜

X0_0X

X0_0X

FreeBuf

FreeBuf

Andrew

Andrew

ManageEngine卓豪

ManageEngine卓豪

FreeBuf

FreeBuf

X0_0X

X0_0X