Microsoft Outlook中的#MonikerLink安全漏洞允許黑客在目標設備上執行任意代碼。#MonikerLink漏洞(CVE-2024-21413)的CVSS評分為9.8分(滿分10分),表明嚴重性非常高且可利用性很高,可能會在用戶交互最少的情況下導致系統受損。

Check Point Research(CPR)發現Microsoft Outlook中存在嚴重安全漏洞。被稱為#MonikerLink;該漏洞允許威脅行為者在其目標設備上執行任意代碼。博客文章中詳細介紹了這項研究,強調了該漏洞可能會利用Outlook處理某些超鏈接的方式。

該漏洞被跟蹤為CVE-2024-21413, CVSS評分為9.8(滿分10),這意味著該漏洞具有嚴重嚴重性且高度可利用,可能允許攻擊者通過最少的用戶交互來破壞系統。這可能會導致系統完全受損、拒絕服務和數據泄露。此外,攻擊者可以執行任意代碼、竊取數據和安裝惡意軟件。

該問題的發生是由于Outlook處理“file://”超鏈接的方式造成的,從而導致嚴重的安全隱患。威脅參與者可以在目標設備上執行未經授權的代碼。CPR的研究表明,#MonikerLink漏洞濫用了Windows上的組件對象模型(COM),從而允許執行未經授權的代碼并泄露本地NTLM憑據信息。

該漏洞利用用戶的NTLM憑據來通過Windows中的COM執行任意代碼。當用戶單擊惡意超鏈接時,它會連接到由攻擊者控制的遠程服務器,從而破壞身份驗證詳細信息并可能導致代碼執行。這使得攻擊者能夠繞過Office應用程序中的受保護視圖模式,遠程調用COM對象并在受害者的計算機上執行代碼。

研究人員研究了MS Windows-Outlook 2021的三種攻擊向量:“明顯”超鏈接攻擊向量、“正常”附件攻擊向量和“高級”攻擊向量。“明顯的”超鏈接攻擊媒介涉及發送帶有惡意Web超鏈接的電子郵件,從而在瀏覽器中造成安全風險。

“正常”附件攻擊媒介涉及攻擊者發送惡意電子郵件并引誘受害者打開附件。高級攻擊媒介(即電子郵件閱讀攻擊媒介)會在受害者在Outlook上閱讀電子郵件時觸發安全問題。

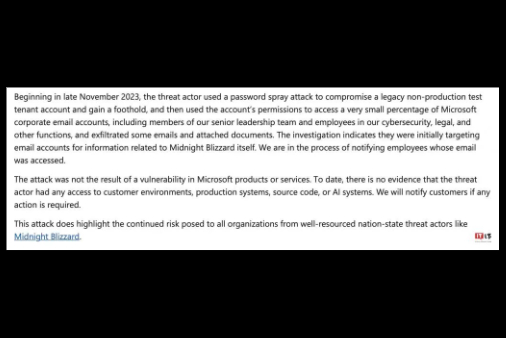

Microsoft Outlook是全球最受歡迎的Microsoft Office套件應用程序之一,已成為向組織引入網絡威脅的關鍵門戶。Microsoft的威脅防護情報團隊于2023年3月在Outlook中發現了一個嚴重漏洞(CVE-2023-23397),威脅參與者Forest Blizzard正在利用該漏洞竊取Net-NTLMv2哈希值并訪問用戶帳戶。

根據CPR的博文,該公司已經確認了Microsoft 365環境中的最新漏洞,并通知了微軟安全響應中心。微軟尚未對此問題做出回應。一旦與網絡安全社區分享更多詳細信息。

此漏洞超出了Outlook范圍,對組織安全構成重大風險。建議用戶和組織應用補丁、遵循安全實踐并對可疑電子郵件保持警惕。

Anna艷娜

Anna艷娜

安全圈

安全圈

Anna艷娜

Anna艷娜

安全俠

安全俠

Andrew

Andrew

Anna艷娜

Anna艷娜

安全俠

安全俠

Andrew

Andrew

上官雨寶

上官雨寶

上官雨寶

上官雨寶

一顆小胡椒

一顆小胡椒

Anna艷娜

Anna艷娜

007bug

007bug