FIRST 2022 議題速遞

FIRST 是成立于 1990 年的非營利組織,匯聚了全球的安全團隊和安全研究人員,旨在共同維護全球互聯網的安全。如今,已有全球 101 個國家的 635 個安全團隊加入了 FIRST,其中中國大陸參加的組織包括中國國家計算機網絡應急技術處理協調中心(CNCERT/CC)、中國移動、阿里、騰訊、奇安信等。

每年由 FIRST 牽頭舉辦一個為期 4-5 天的大型安全會議,匯集來自世界各地的安全專家,分享他們的經驗和專業知識。受疫情影響,2020 年與 2021 年的 FIRST 大會都是線上舉行的,2022 年的 FIRST 大會則來到了愛爾蘭的首都都柏林。

該會議遵循 TLP 規范,所以部分演講并沒有公開放出 PPT,或者有些演講者不希望公開 PPT 的也沒有相關材料。有些議題還是比較吸引人的,但是沒有相關材料不知道具體內容講了些什么,非常遺憾。例如,日本警察廳使用神經網絡等技術來進行攻擊歸因:

烏克蘭國家特殊通信和信息保護局與烏克蘭 CERT 講 2021 年烏克蘭遭受的大規模網絡攻擊:

Google 安全研究員講 2022 年的在野 0day 漏洞利用情況:

必須強調的是,在提供了公開材料的議題中,由于議題確實太多(50+),只選取了部分議題進行介紹。很多議題也只能選擇其中較為亮點的、重要的部分進行一筆帶過式的介紹,甚至有些議題沒有在本文中被提及,請各位讀者見諒。 感興趣的讀者可以點擊閱讀原文跳轉官網查看完整議程安排。

若是通過本文的介紹,或者是查看官網議程安排后,對其中某些議題感興趣的話,就可以在官網下載議題對應的材料進行擴展閱讀。(PS:筆者根據自身的認知局限與好惡為部分議題打了推薦查看的星級,不代表對議題實際內容高下的評判,只是為部分時間寶貴的讀者再節約些時間,這部分議題相對來說可能更加值得一看)

防御者視角下的 EDR 內部探析 ???

這個工作可以說是做 EDR 必看的內容不算過分,以微軟的 Microsoft Defender 為例剖析 EDR 的功能。Microsoft Defender 具備以下主要功能:

- 反病毒掃描

- 攻擊面縮減

- 漏洞利用防護

- 應用程序控制

- EDR 遙測

- 應急響應

- 漏洞管理

- 網絡傳感器

- 數據防泄漏

反病毒掃描

已經有安全研究員對 Microsoft Defender 使用的簽名庫做了深入的研究。

研究內容

https://github.com/commial/experiments/tree/master/windows-defender/VDM

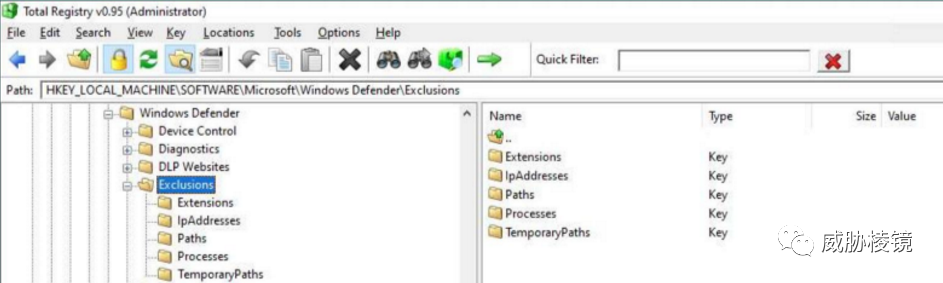

如下所示,攻擊者能夠通過特定的配置使惡意軟件繞過反病毒檢測,但這不影響 EDR 與 ASR 的功能。

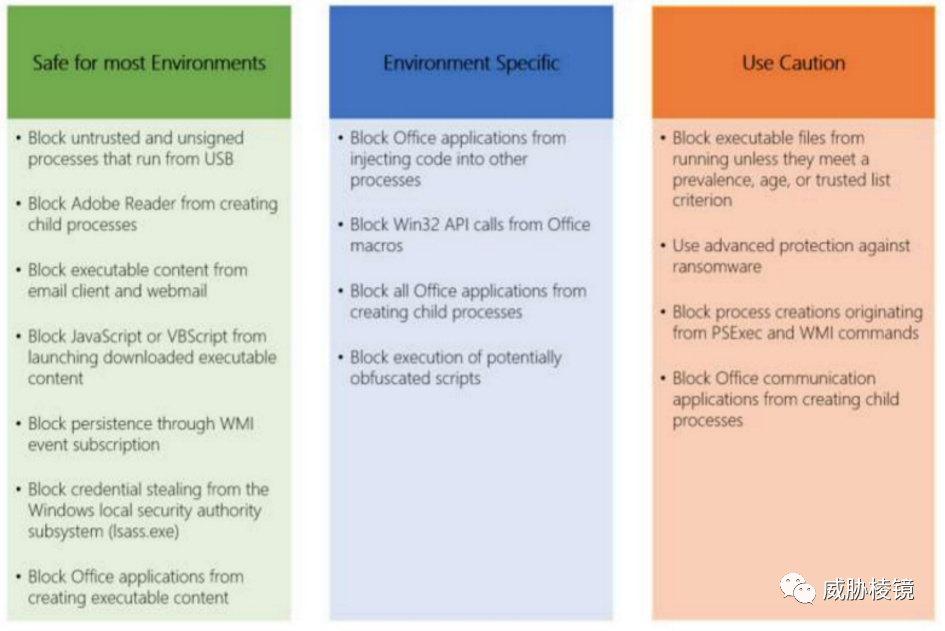

攻擊面減少

Microsoft Defender 一共使用十余條規則來減少攻擊面:

擴展閱讀

https://blog.palantir.com/microsoft-defender-attack-surface-reduction-recommendations-a5c7d41c3cf8

應用程序控制

屬于 AppLocker 的繼任者,可基于以下屬性進行阻拒:

- 代碼簽名證書

- PE 頭中的屬性

- 微軟全球安全圖譜中的信譽

- 啟動應用程序/文件的路徑

- 父進程

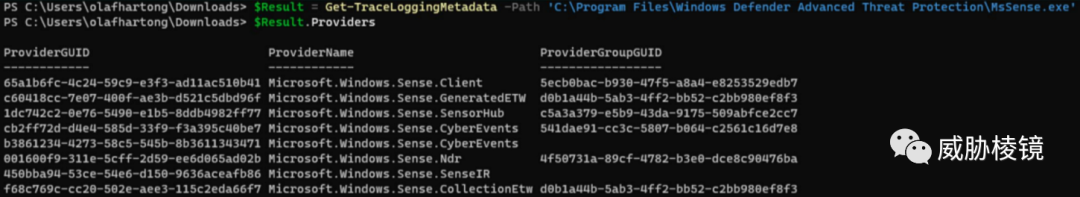

EDR 遙測

通過 MsSense.exe 實現的遙測服務,收集文件類事件、網絡類事件、可疑的 API 使用等。一些數量非常大的事件都會被采樣后再寫入日志。

MsSense.exe 是 MDE 的核?組件之?,收集遙測數據。查看跟蹤記錄元數據:

數據存儲

用戶要按照設備數量或者用戶數量付費,為用戶默認提供 30 天的詳細數據+ 180 天的濃縮數據。

將數據復制到 Azure Dataspaces 或 Azure Sentinel 等其他解決?案,可以延?保留時間,每臺設備每天大約產生 15-20MB 的數據。

配置數據

配置數據中包含對遙測數據源、過濾等的配置,大約 7 萬行 JSON 共計監控 500+ 注冊表路徑、使用 65 個 ETW Provider。

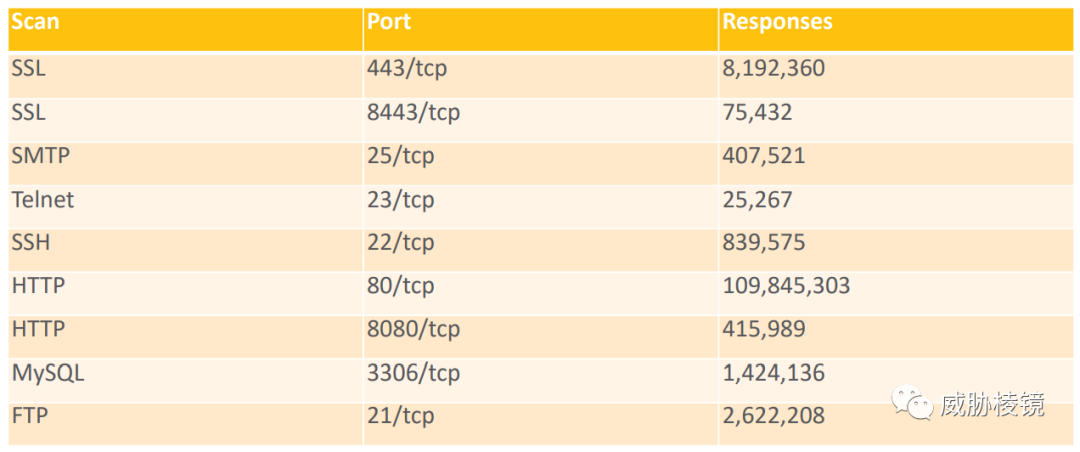

IPv6 掃描與設備指紋 ???

對 IPv4 空間來說,Shadow Server 每天要重復 209.7 萬億次 UDP 探測、221.6 萬億次 TCP 探測、5080 億次全協議連接。

- TCP 掃描將完整空間根據隨機種子分割成 250 份,使用整個集群對外掃描。HTCondor+Zmap+Zgrab。通常單服務掃描需要十分鐘到三個小時不等,

- UDP 掃描是單節點獨立運行的,利用定制化的 Railgun 進行掃描。通常單服務掃描需要四個小時。

針對 IPv6 空間來說,掃描完整空間不可行,需要根據 SSL 證書、IPv6 Hitlist 等整理 IPv6 的列表,目前 Shadow Server 已經掃描到 8.14 億 IPv6 地址,各家做網空探測引擎的可以對照一下自己的掃描能力。

- Passive DNS 中的 AAAA 記錄

- IPv6 Hitlist (https://ipv6hitlist.github.io/)

- 證書透明度日志

在 IPv6 空間中,可使用的掃描工具更少了,也就有 zmap6(https://github.com/tumi8/zmap)+zgrab/zgrab2。

- IPv4 掃描的潛在丟包速率為 500000 pps,極限 3500 并發。

- IPv6 掃描的潛在丟包速率為 100000 pps,極限 1500 并發。

故而平均每秒可處理的 IP 數來看,IPv4 為 243116 個/秒,IPv6 為 58542 個/秒。

IPv6 整體的掃描情況:

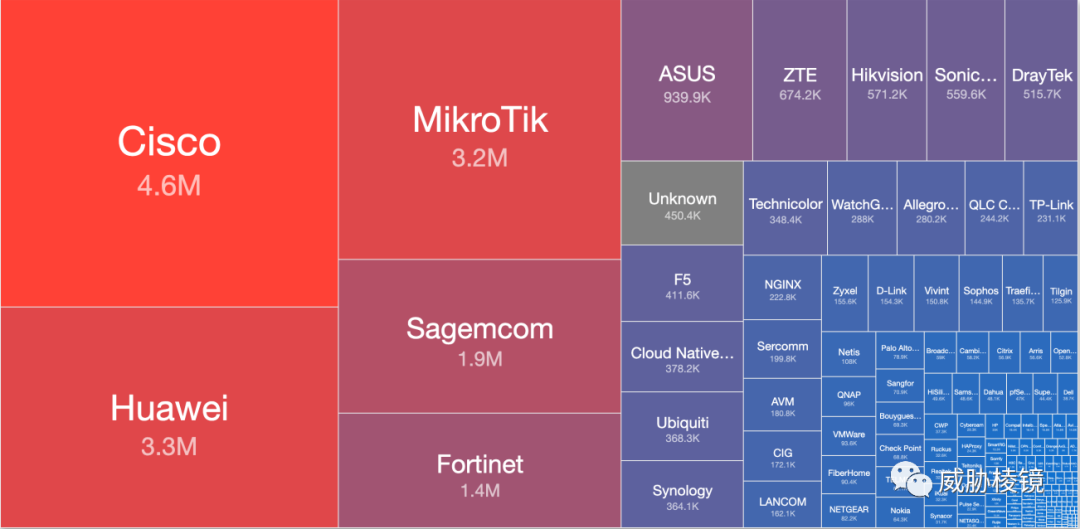

目前線上已經部署了 1200 條掃描規則,能夠識別 173 個供應商的設備,每天分類超過 2800 萬臺設備。

按照廠商進行統計:

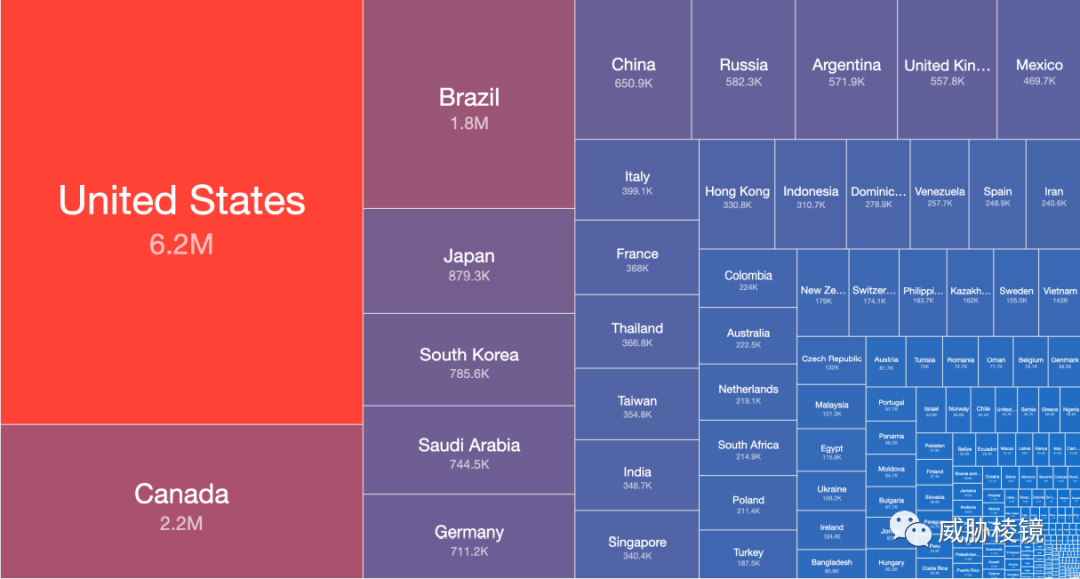

按照國家/地區進行統計:

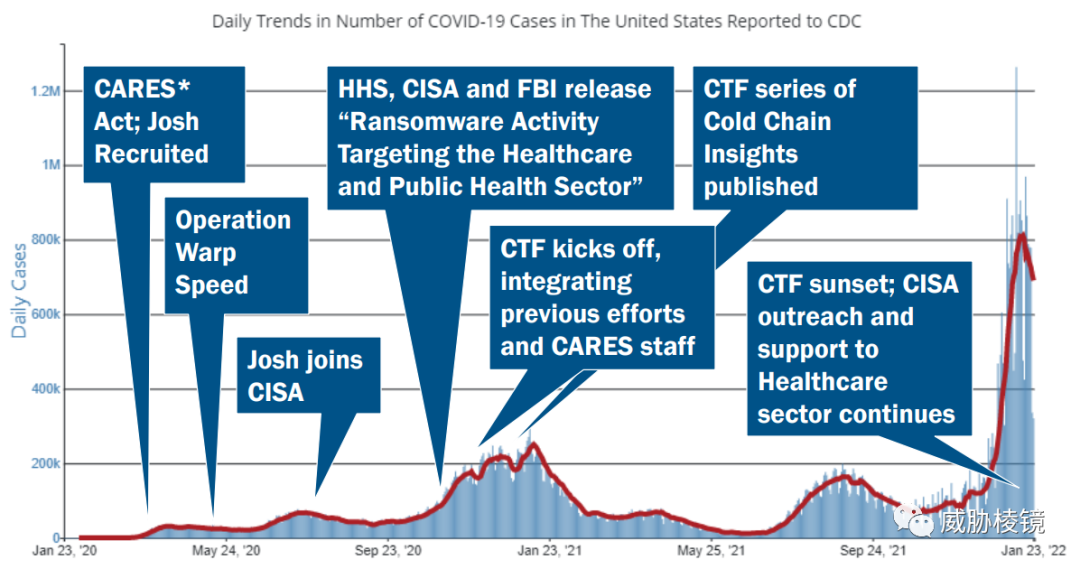

CISA 在疫情期間學到了什么????

隨著美國疫情的波動,美國網絡安全和基礎設施安全局(CISA)也在盡力開展相關基礎設施的保衛工作:

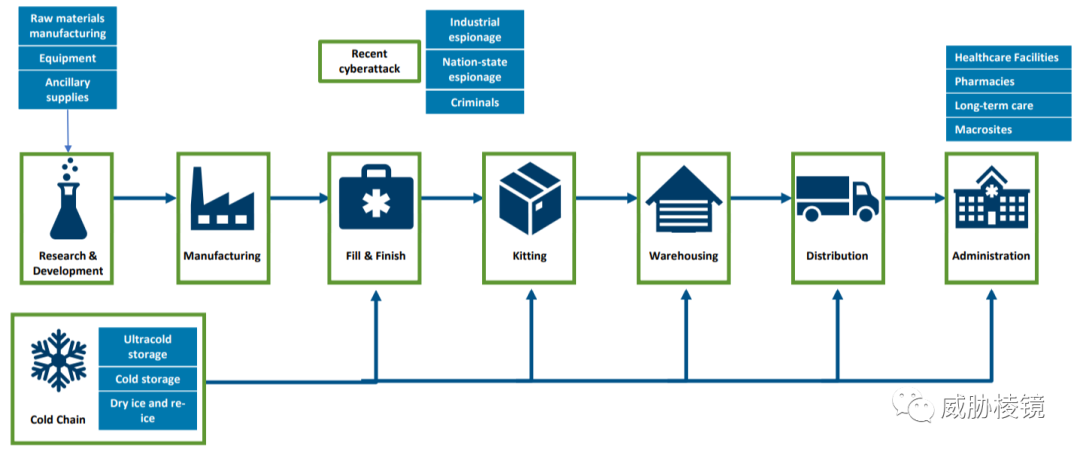

疫情大流行為疫苗生產的全流程都帶來了巨大的威脅:

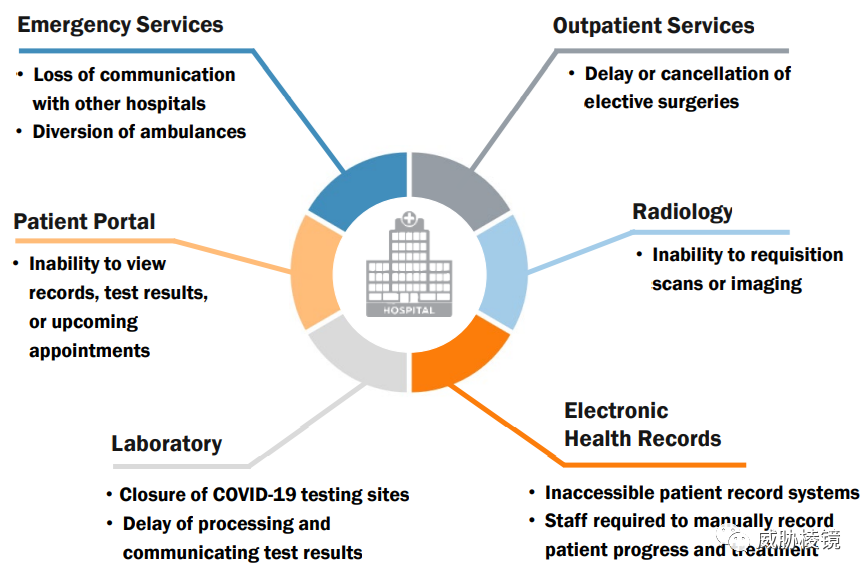

網絡攻擊對醫療服務的打擊是全方位的:

CISA 將相關組織按照重要程度進行了劃分:

- 對疫苗研發和制造非常關鍵,最核心的三十個組織。為其提供量身定制的服務(紅隊評估、網絡衛生評估、增強的信息共享、威脅狩獵等)。

- 對醫療物品供應鏈與物流很重要,中間的一百個組織。為其提供信息共享、國家態勢感知系統、網絡衛生評估等服務。

- 對維持提供醫療服務起到作用,外圍的六千個組織。為其提供持續不斷的基礎安全服務。

CISA 通過特殊的臨時機構招聘擁有專業知識的工作人員,在疫情大流行期間確保有盡可能多的專業人士在保障基礎設施安全。

數據科學視角下的勒索軟件 ??

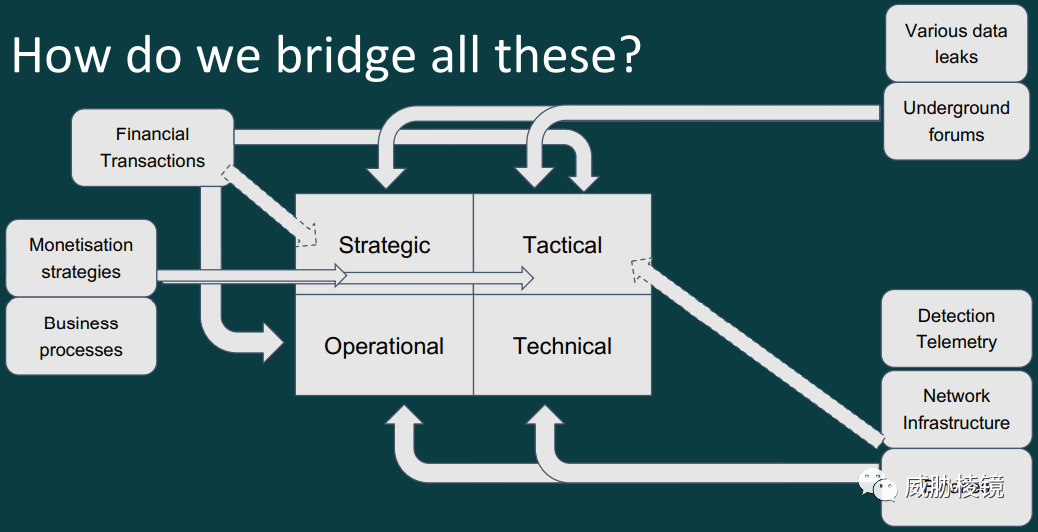

趨勢科技的分析人員匯集了所有可用數據:

根據地理位置查看檢出勒索軟件較多的國家/地區:

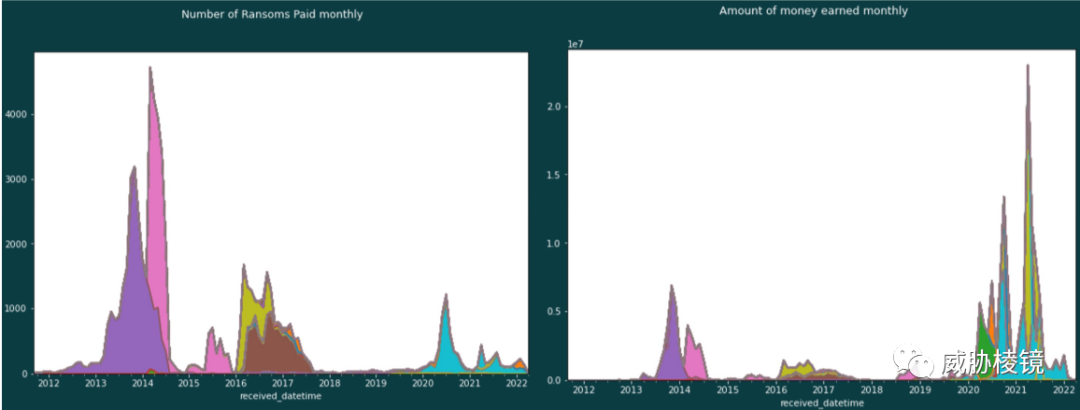

攻擊者掙到了數不盡的錢:

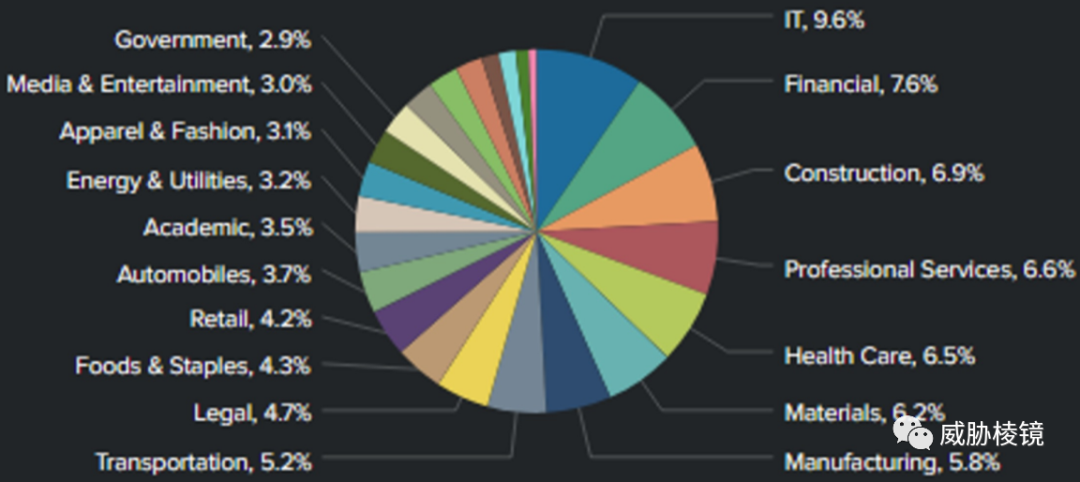

按行業進行統計, 科技與金融類企業高居榜首:

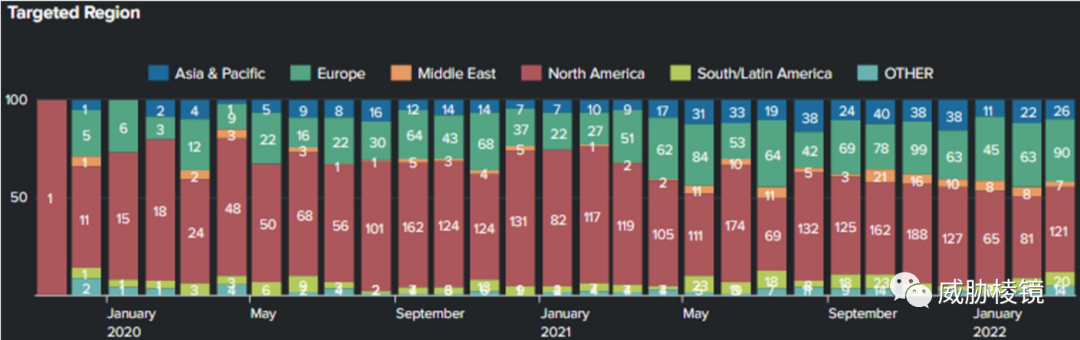

按地域進行統計, 北美與歐洲也是受到攻擊最多的:

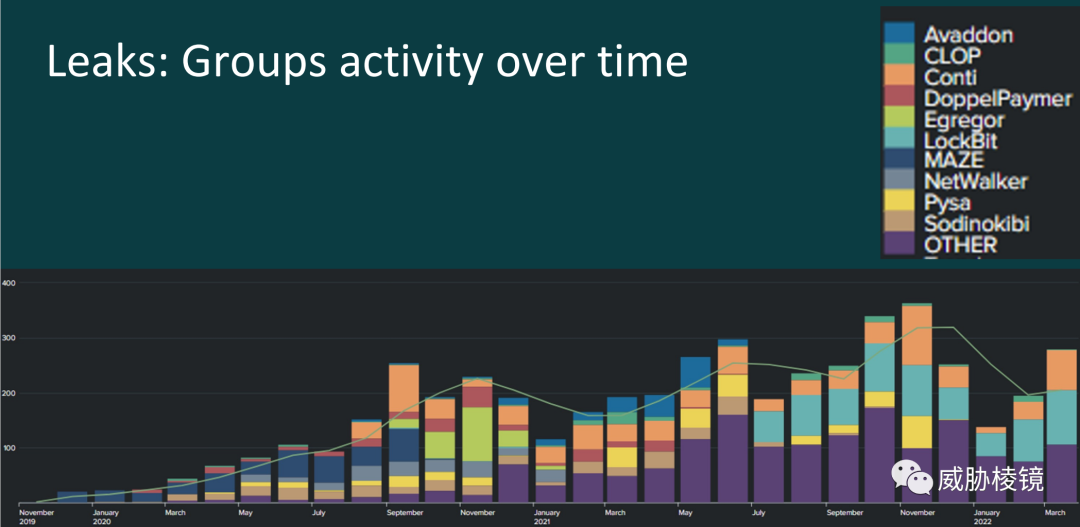

勒索軟件組織浮浮沉沉:

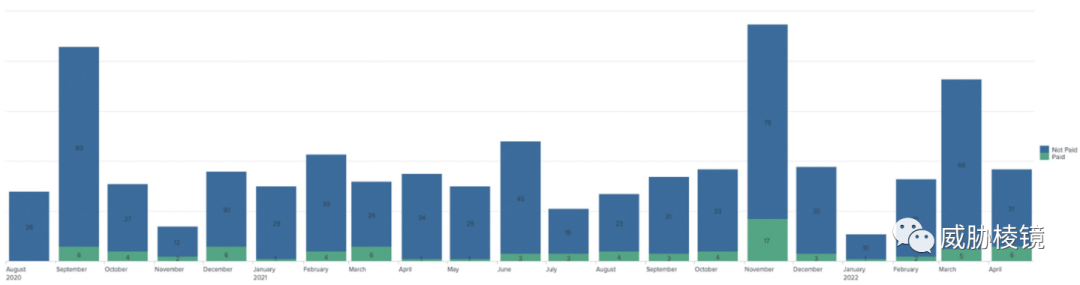

例如一直活躍的 Conti 組織,攻擊了很多組織但是大部分都未付款。

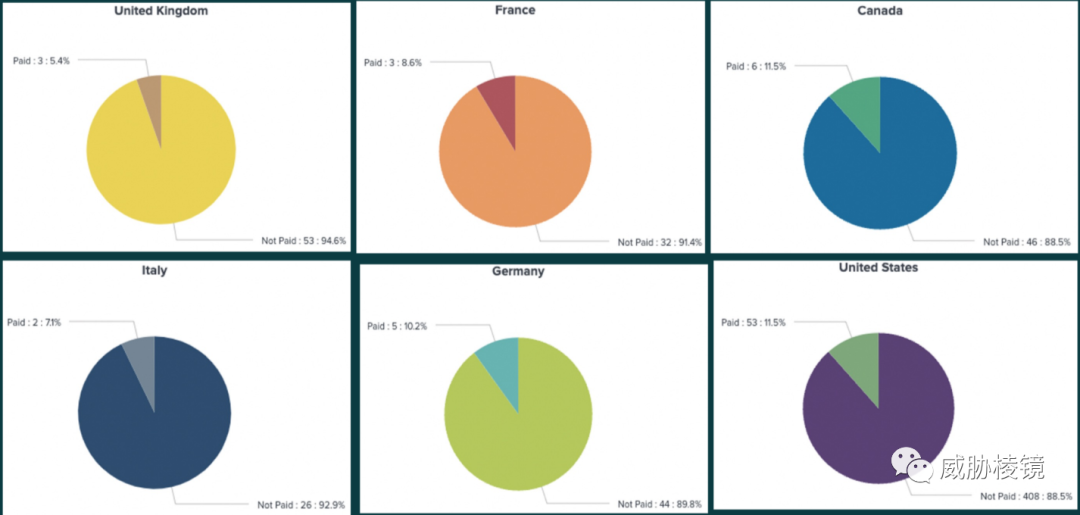

當然,各個國家都是未付款占絕大多數:

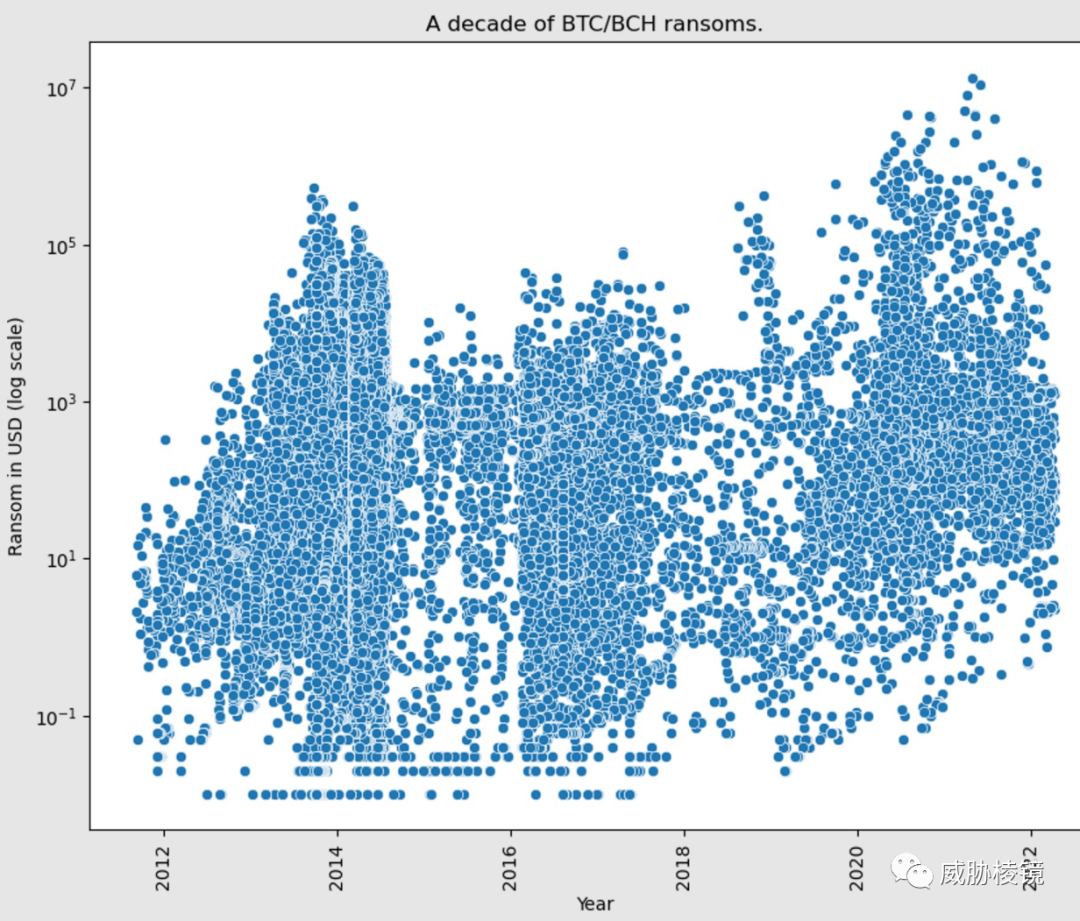

攻擊者的胃口越來越大, 贖金勒索越來越高:

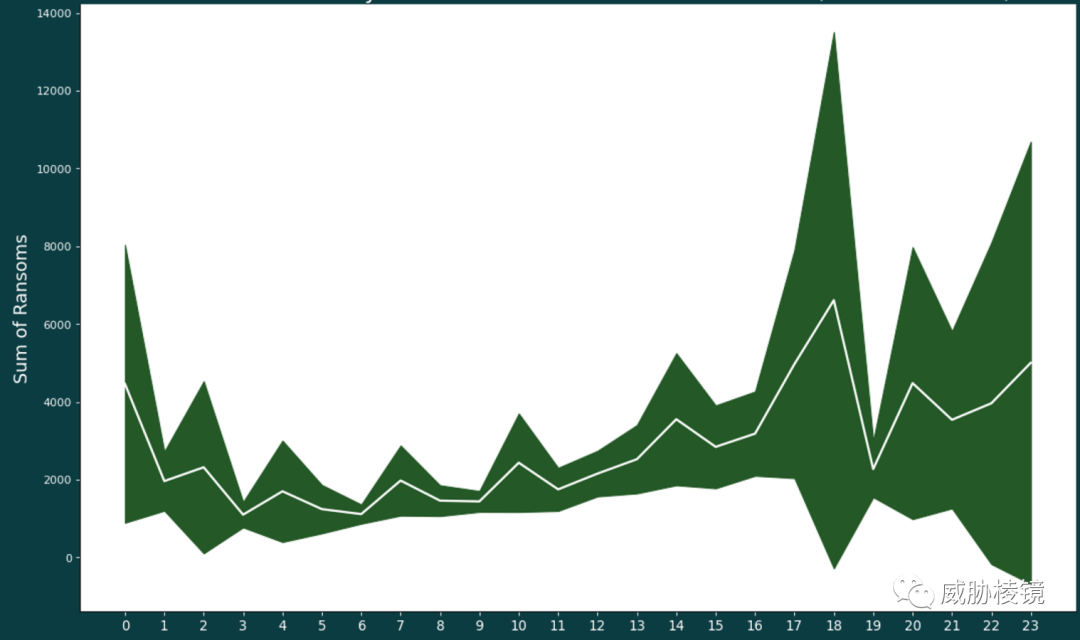

攻擊者總是傾向于在下班后動手攻擊:

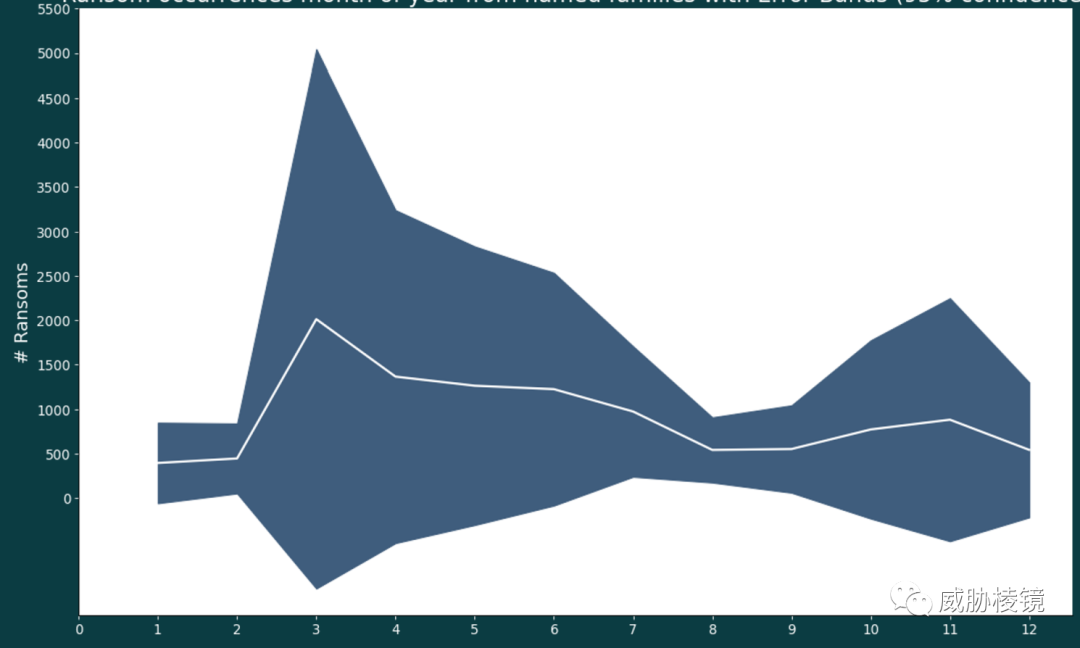

按照月份分析,似乎攻擊者也會休寒暑假:

在付款的案例中,大概一半都是在一周內完成付款的:

如何使用開源工具構建惡意軟件分析流水線 ??

波蘭 CERT 之前開源了許多分析工具:

- 在 2015 年左右建立第一個自動化惡意軟件分析流水線。

- 在 2020 年左右開始實時跟蹤多個僵尸網絡。

- 在 2020 年后逐漸將許多工具開源。

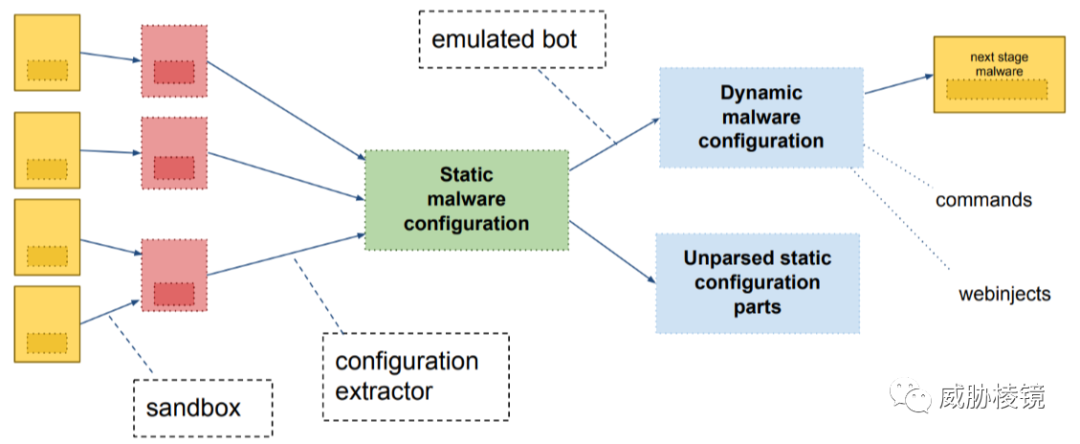

例如僵尸網絡跟蹤流水線:

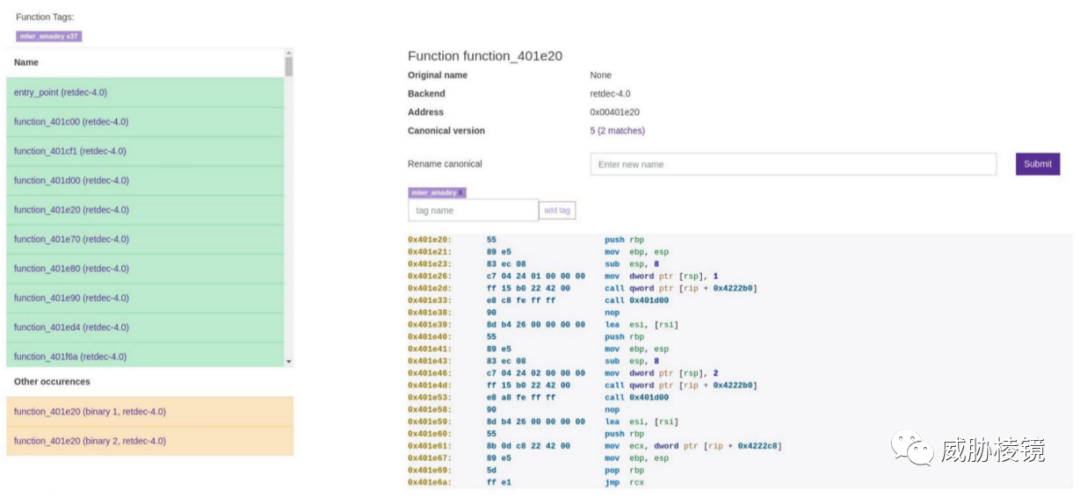

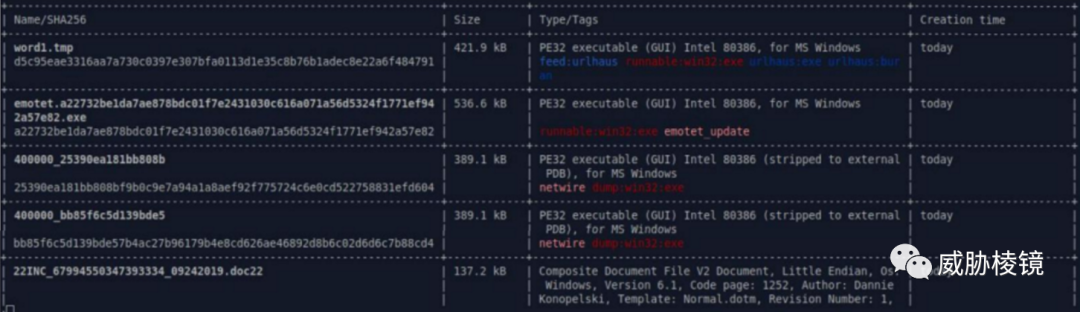

樣本頁面如下所示:

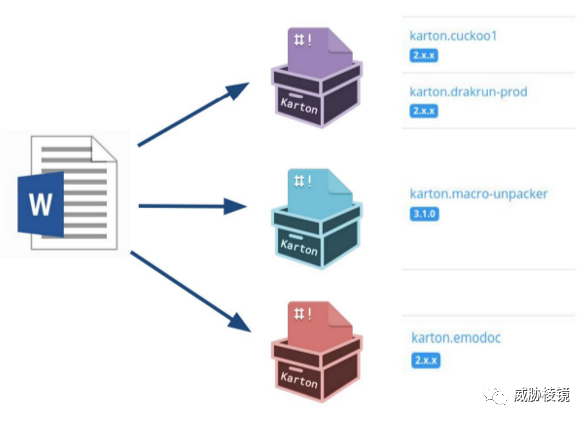

分析總集成組件 Karton

構建了基于隊列的數據處理流水線,由數據驅動的任務路由,這一靈感來自加拿大網絡安全中心。基于 Redis 和與 S3 兼容的 MinIO 提供服務。該組件通過微服務構建,每個處理模塊專注一項任務,同時保證了即插即用。

線上運行著 133 個惡意家族的配置提取。已經處理了 240 萬+ 惡意樣本,提取了 6.7 萬+ 配置信息,每天平均新增 700 個新樣本。

樣本相似

通過 Windows API 進行分類判斷:

后續將會集成函數級查找相似代碼的插件:

也提供 Python 庫作為底層接口來訪問數據:

Python 庫

https://github.com/CERT-Polska/mwdblib

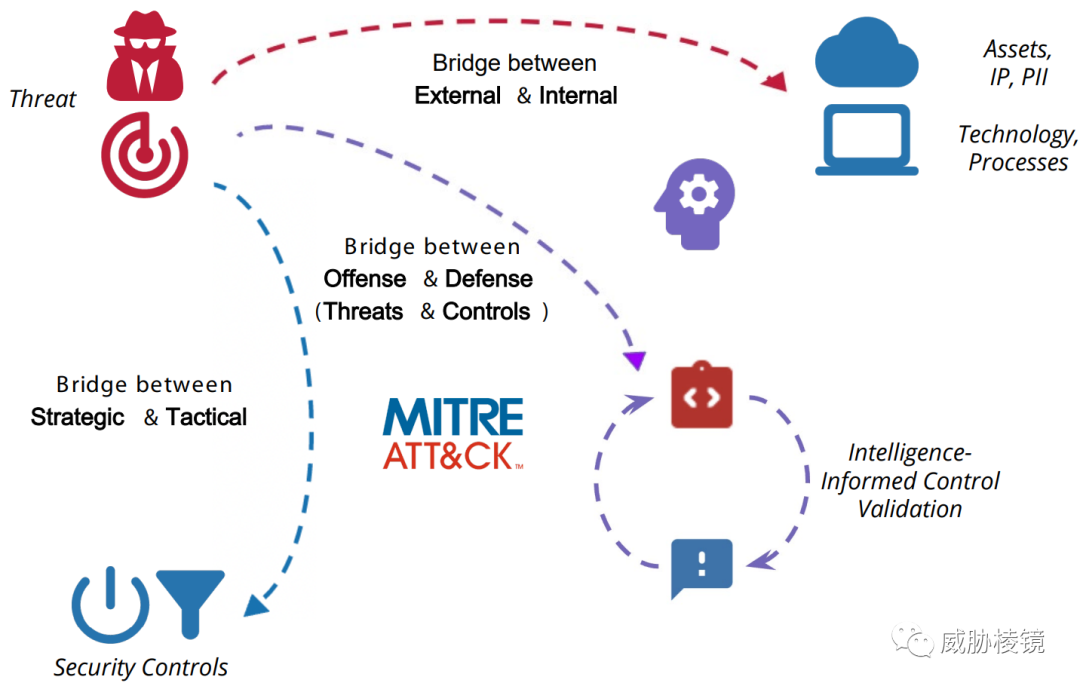

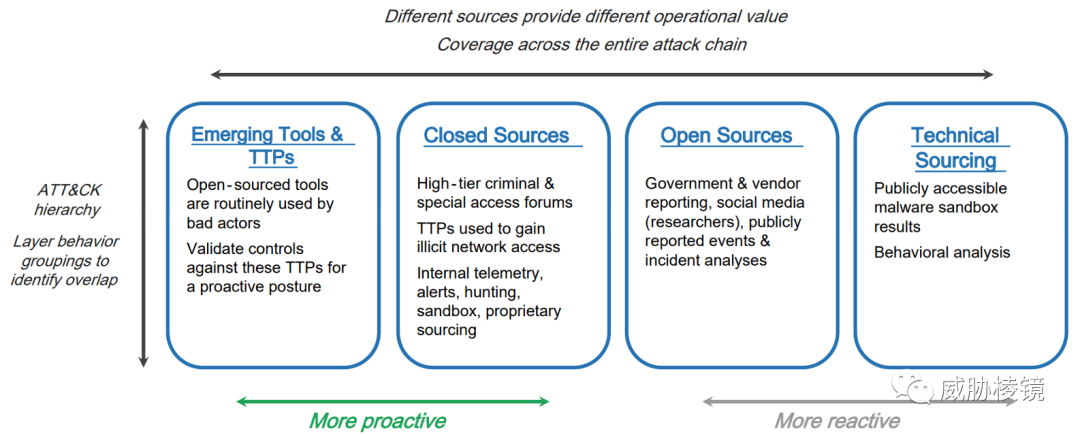

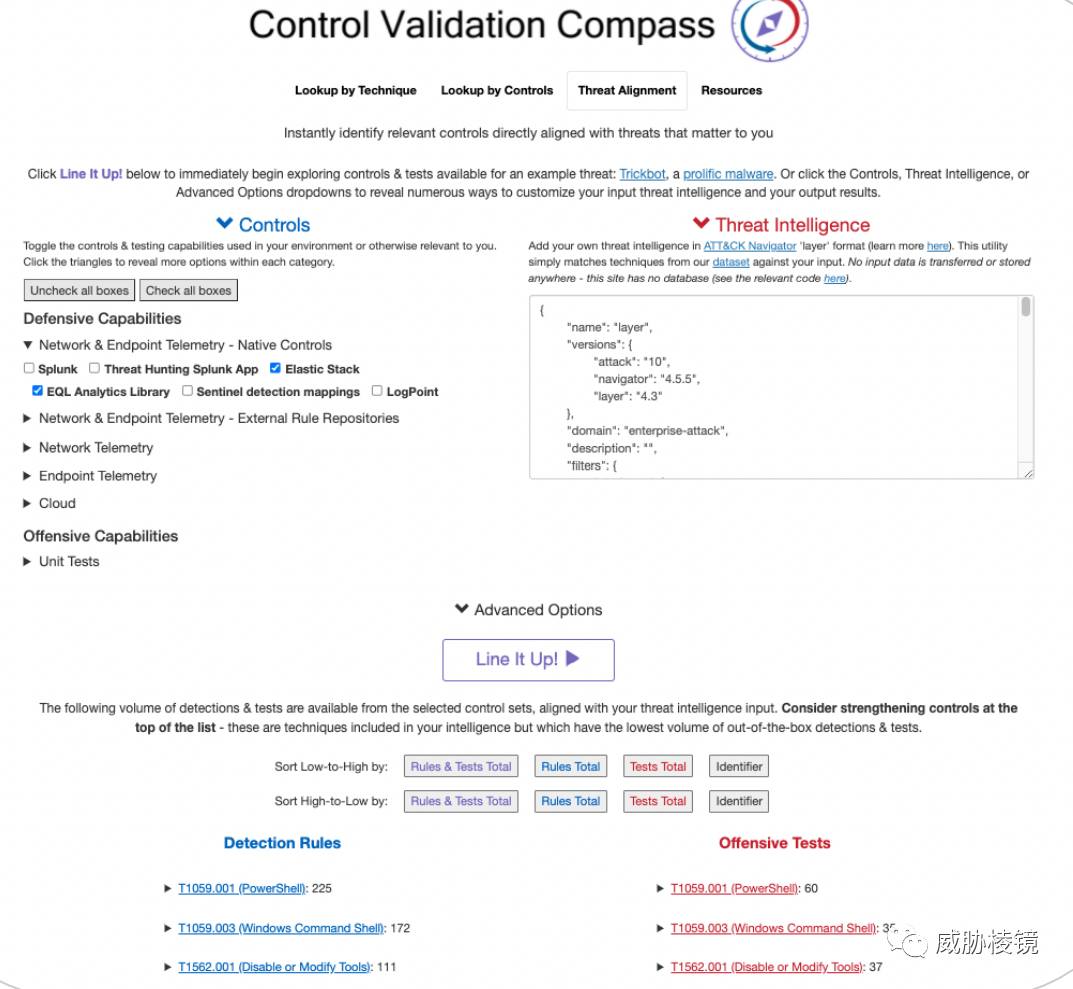

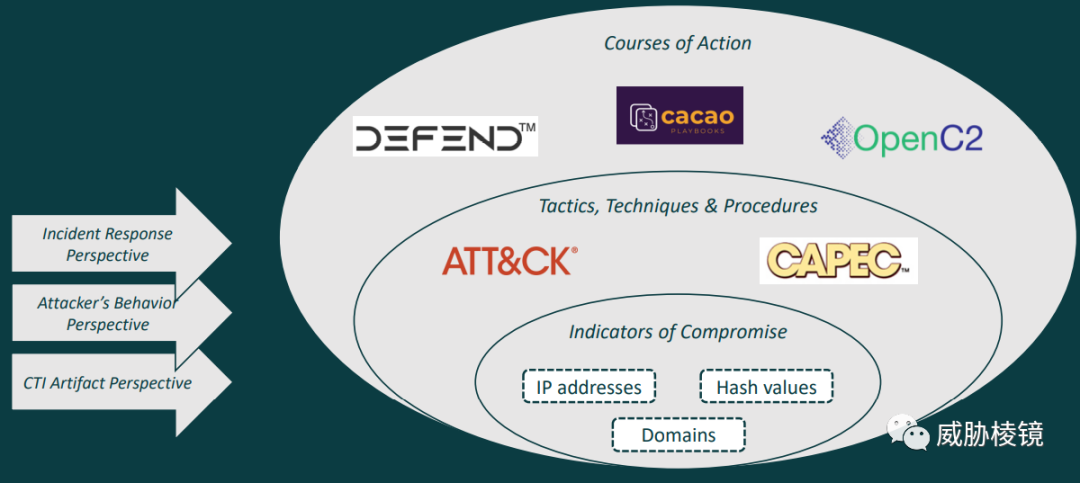

使用威脅情報與 ATT&CK 提升檢測能力 ??

目前新版本的 ATT&CK 已經有近六百種技術與子技術,情報可以作為縮小現有檢測與相關威脅之間差距的“最佳實踐”。

以 TTP 為中心的威脅情報構建:

依托社區的力量建成的 Control Validation Compass 提供了九千多技術控制策略、2100+ 安全測試,覆蓋五百余個 ATT&CK 子技術。

GitHub 地址

https://controlcompass.github.io/

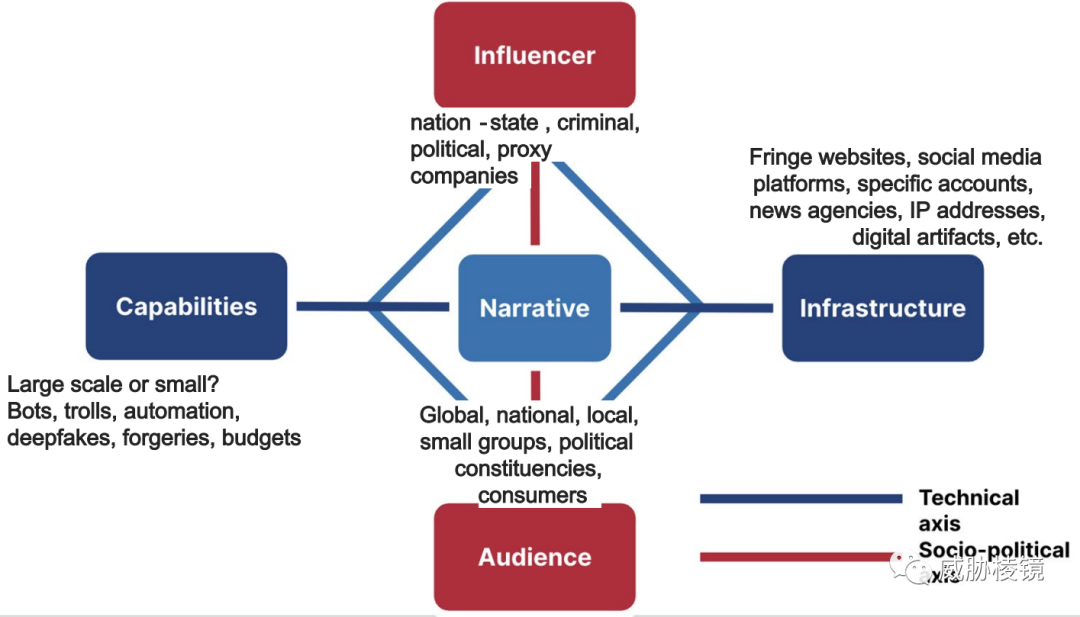

在信息戰分析中應用鉆石模型 ??

以前的分析圍繞著發布的內容、涉及的賬號、傳播的方式:

圍繞敘事,構建鉆石模型。也是 橫向技術軸,縱向社會-政治軸:

更詳細的可以參見 Recorded Future 的分析報告。

分析報告

https://go.recordedfuture.com/hubfs/white-papers/diamond-model-influence-operations-analysis.pdf

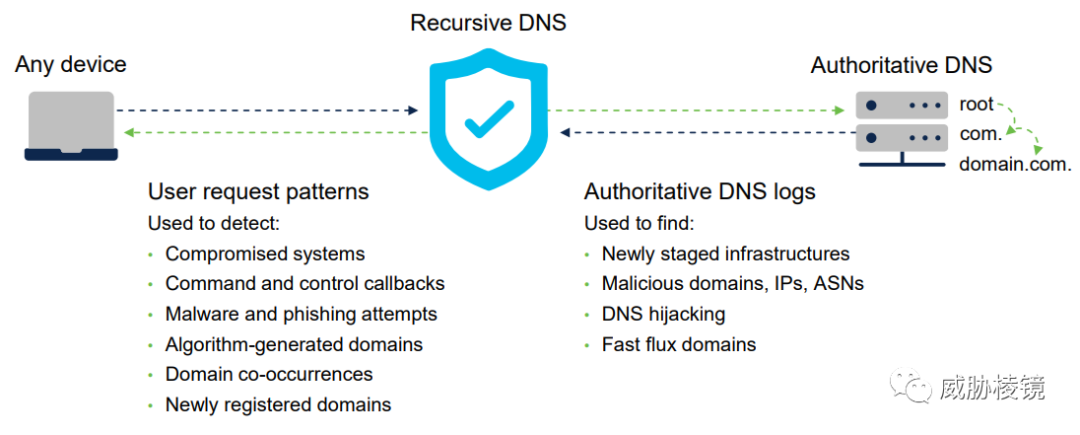

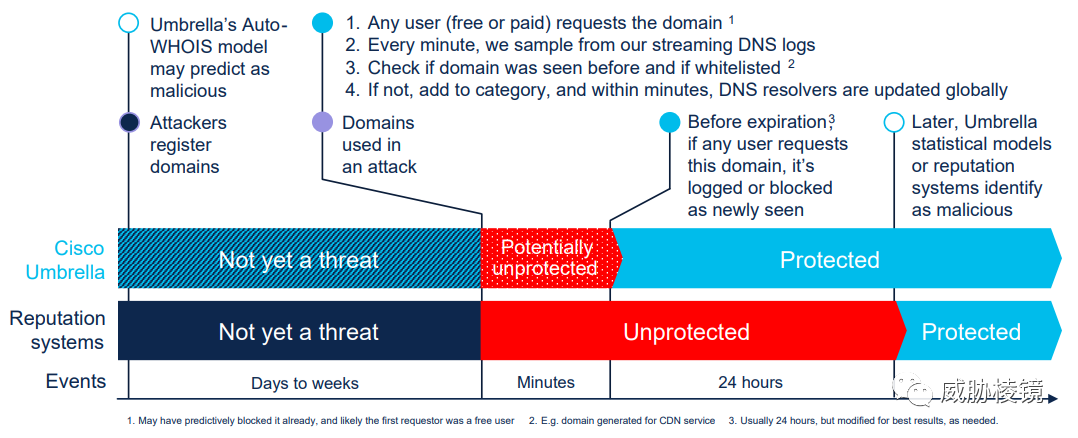

使用 DNS 防御勒索軟件攻擊 ?

論使用 DNS 數據發現威脅,思科也算是業界的先行者了,守著 OpenDNS 的數據入口可以玩出許多花樣。

在勒索軟件攻擊的多個階段中,都能夠利用 DNS 數據進行檢測與防御。

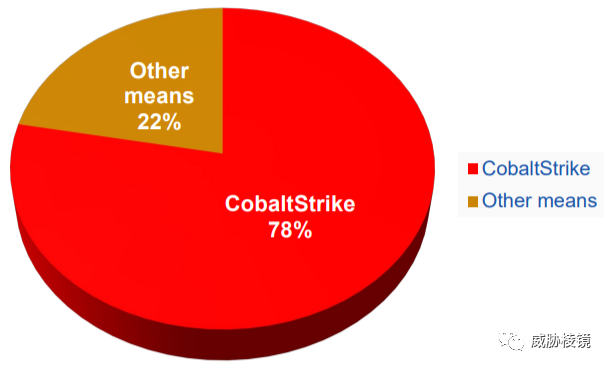

根據思科的數據, 在勒索軟件攻擊事件中,78% 都與 Cobalt Strike 有關。

Cobalt Strike 也會有 DNS 隱蔽信道的使用場景。在最后思科又老調重彈,強調了新發現域名的重要性,這塊思科已經在多個場合講過。

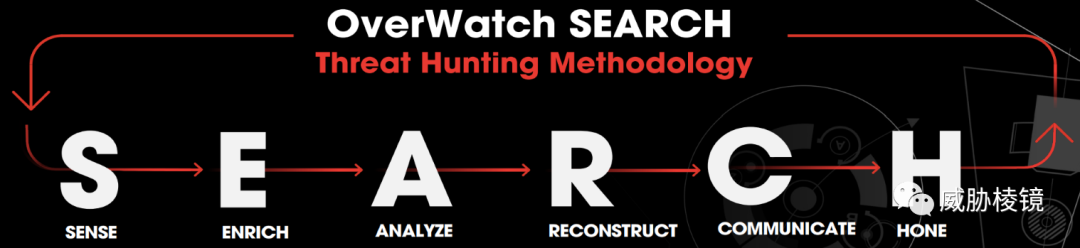

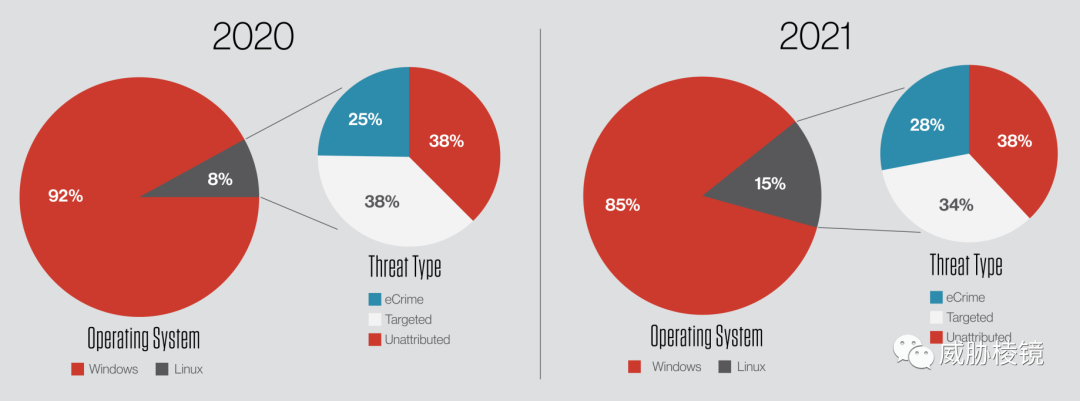

跟蹤基于 Linux 的入侵增強運營能力 ?

CrowdStrike 分析 Linux 入侵的威脅狩獵方法論:

挑戰之處

- Linux 與 Windows 平臺的遙測不同

- 進程的跟蹤更有挑戰

- 信噪比較高

- 對狩獵者提出了更高的要求

有利之處

- 惡意活動的來源通常有限,比如 SSH、WebShell、后門

- 通過命令行捕獲更完整

- 對攻擊者的攻擊也提出了要求

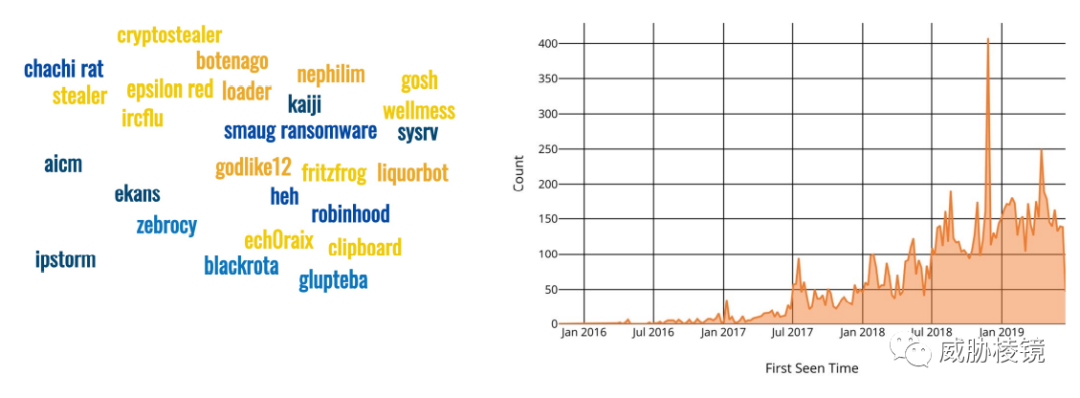

攻擊趨勢

生成可運營、帶有上下文的威脅情報 ?

在實踐中,需要對威脅情報去除誤報、添加上下文、驗證相關性/完整性與質量:

依托 MISP 的數據,NVISO 的實踐結果:

ELF 惡意軟件分析 ?

Intezer 帶來的這個議題是不錯的,想要入門分析 ELF 惡意軟件的可以閱讀。該議題此前 Intezer 也在博客上寫過一系列文章,可以查看:

博客文章

https://www.intezer.com/blog/malware-analysis/elf-malware-analysis-101-part-3-advanced-analysis/

相關材料也提供在 GitHub 中:

GitHub 地址

https://github.com/intezer/ELF-Malware-Analysis-101.git

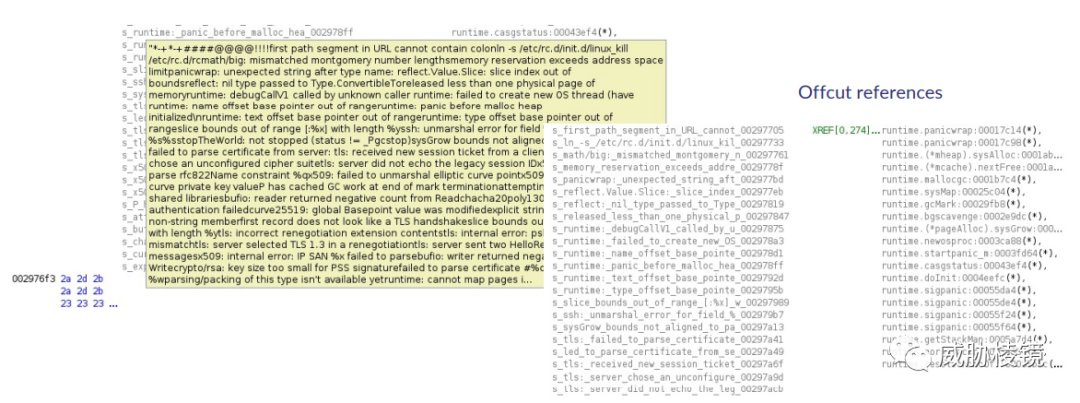

使用 Ghidra 逆向 Golang 樣本 ?

CUJO AI 帶來的這個議題也是不錯的,在 Go 惡意軟件越來越多的大背景下:

議題中講了有關字符串恢復、函數名恢復等常見的場景,建議學習。

分析 Cobalt Strike ?

Didier Stevens 大神介紹如何分析 Cobalt Strike,例如對 Beacon 進行分析、對流量進行分析等。Didier Stevens 寫過一系列關于分析 Cobalt Strike 的文章,都是值得一看的。相關的分析腳本,讀者可以嘗試自行分析實踐。

GitHub 地址

https://github.com/DidierStevens/Beta

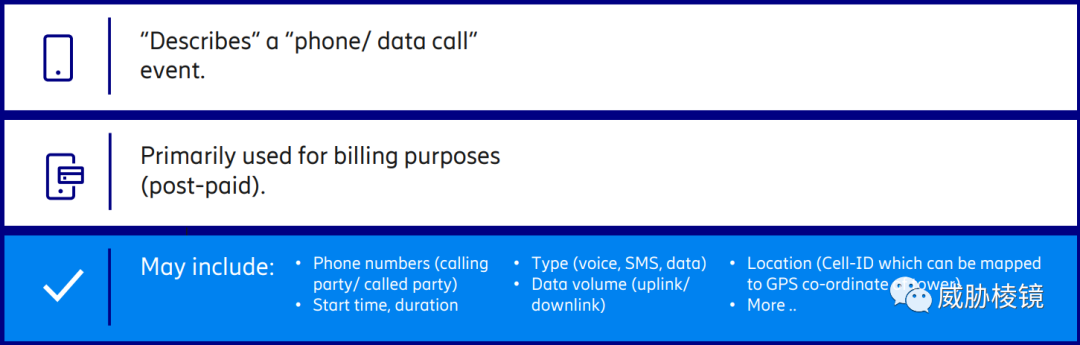

攻擊組織對電信企業的覬覦

愛立信這種電信巨頭一直是攻擊者青睞的攻擊目標,攻擊者想要獲取特殊數據,例如國家級黑客感興趣的 CDR 數據。

愛立信詳細介紹了自己被 LightBasin / UNC1945 攻擊的案例。

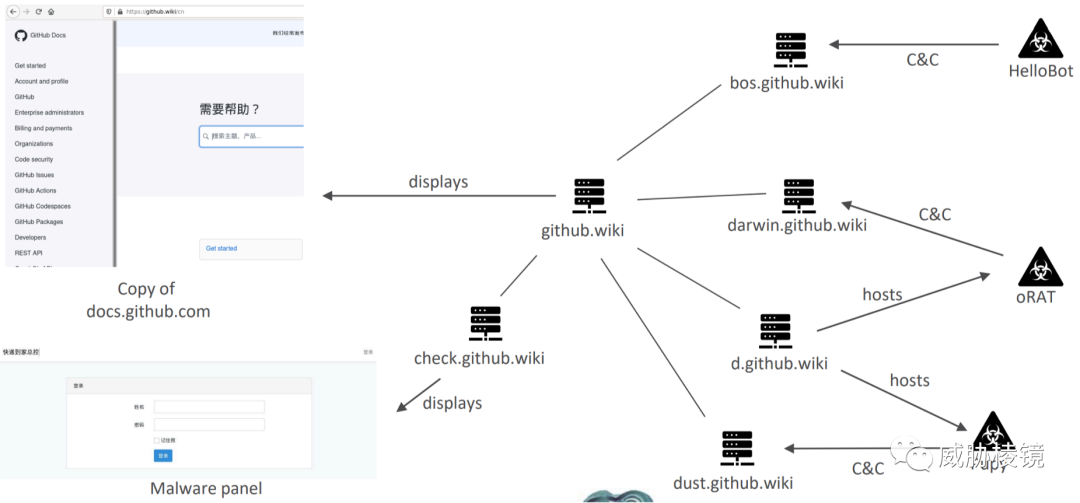

針對賭博行業攻擊的犯罪團伙

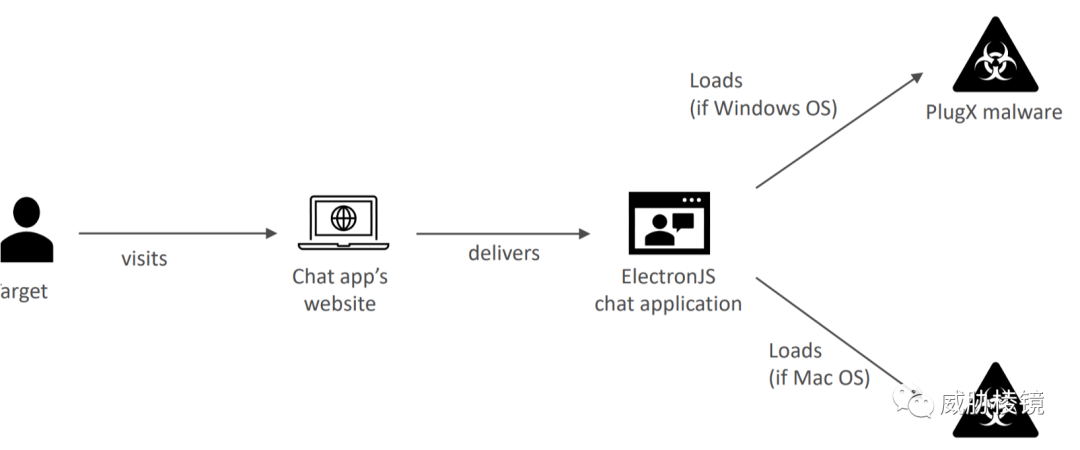

之前在 BotConf 中,趨勢科技也介紹了發現的專門攻擊賭博網站的 APT 組織 GamblingPuppet。趨勢科技也撰寫了一系列的博客進行介紹,這次在 FIRST 上披露了更多內容。

攻擊者通過對 App 植入后門:

攻擊者通過一個 Electron 實現的聊天軟件針對平臺分別加載對應的惡意軟件。

主要針對中國的博彩行業發起攻擊,也有其他目標受害,例如美國、俄羅斯的國防、教育、制造行業的各個公司。

攻擊者構建了龐大的攻擊基礎設施,包含 50 多個 C&C 域名,150 多個子域名,13 個不同的 RAT 家族背后都有獨立的后端。

通過協作和集群發展推動網絡安全產業高質量發展

說了一堆愛爾蘭網絡安全產業的好話,不加贅述了。

其中提到阻礙公司成長的主要因素:

- 技能短缺:60% 的公司都面臨此類問題

- 融資問題:26% 的公司受到規模擴張、現金流等問題的困擾

- 研發碎片化、項目規模小、協同研發水平低

- 小微企業數量多,但缺乏提供高價值服務的企業

以愛爾蘭的視角來看,在公司成長中容易成為阻礙的主要就是員工素質、資本融資和管理水平。各公司可以進行一下對照檢查,能不能擺脫這種阻礙,高速發展成為業界巨擘。

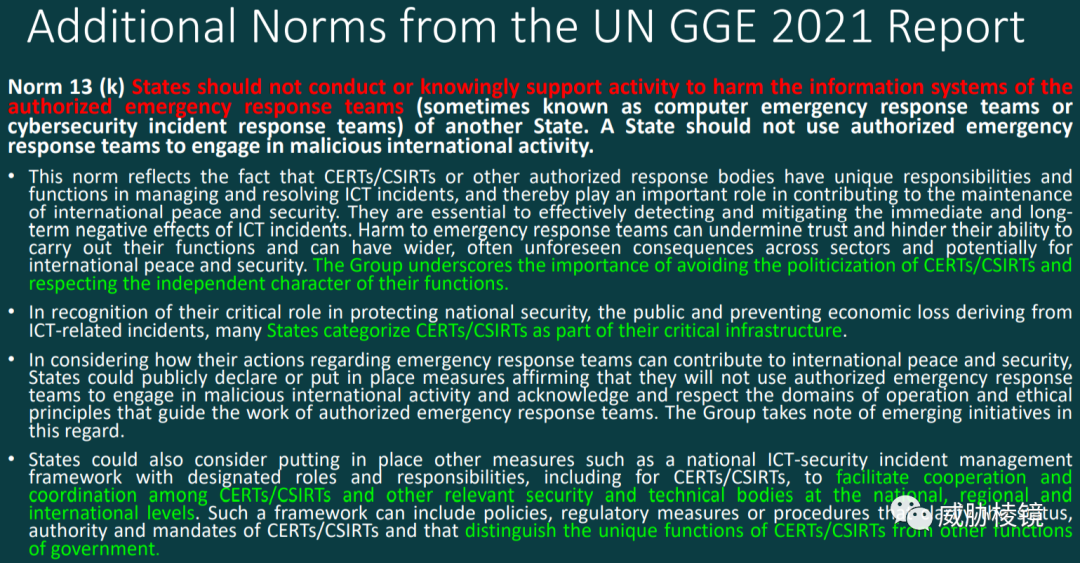

國際合作新規則

2004 年,聯合國成立聯合國政府間專家組(UN GGE),用以評估科學技術發展對國家安全與軍事事務的影響。2019 年起,聯合國成立不限成員名額工作組(OEWG),以支持 UN GGE 的工作。這兩個組織都隸屬于聯合國第一委員會,負責處理影響國際社會的裁軍、全球挑戰和和平威脅,并尋求國際安全制度挑戰的解決方案。

新規則里增加了“國家不應開展或故意支持破壞另一個國家授權的 CERT/CSRIT 的信息系統的行動”等和平性要求。

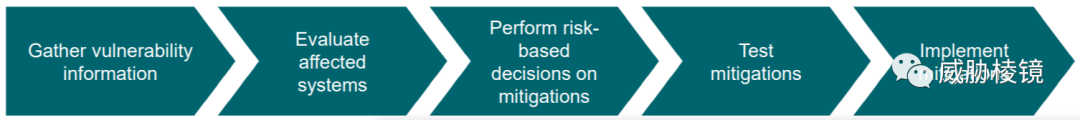

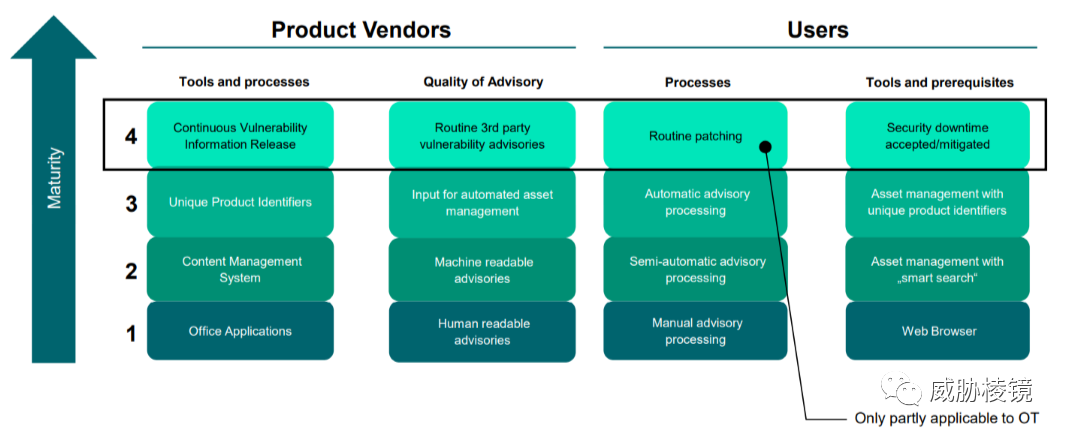

工業環境中漏洞處理的靈藥

傳統環境中的漏洞管理通常都是手動的:

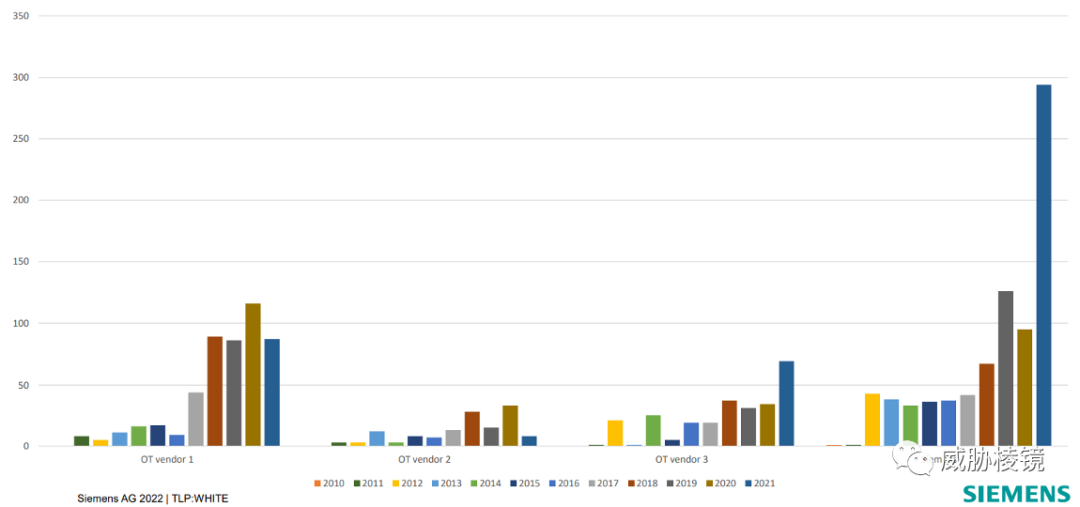

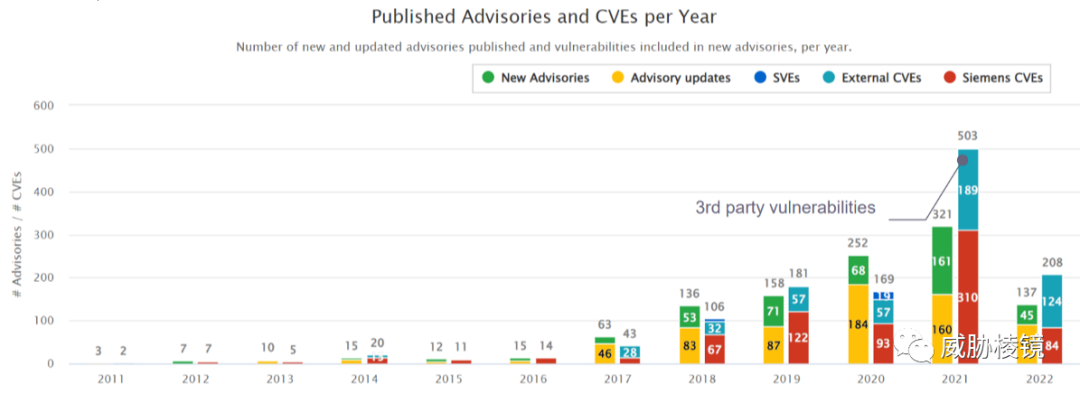

工業環境中的漏洞也越來越多:

以西門子自身為例,漏洞也在逐年攀升:

西門子作為工業巨頭,是如何和客戶進行處理的:

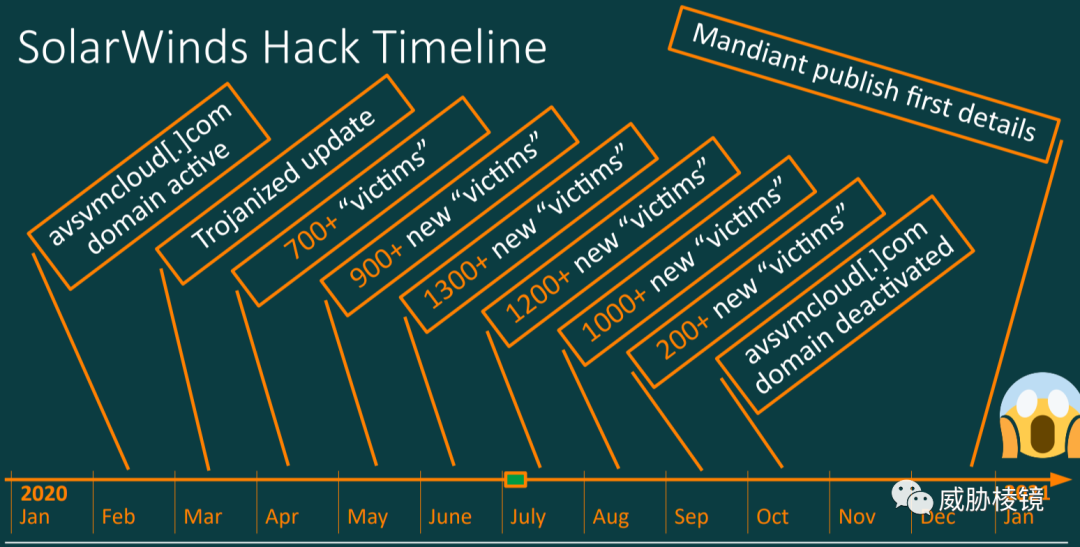

再談 SolarWinds 供應鏈攻擊

SolarWinds 的故事已經不稀奇了,短短半年多攻陷美國無數個重要單位,不再過多贅述。

作者提了一個問題很好, 如果 Mandiant 沒有被攻擊,美國政府還能夠發現 SolarWinds 攻擊嗎?

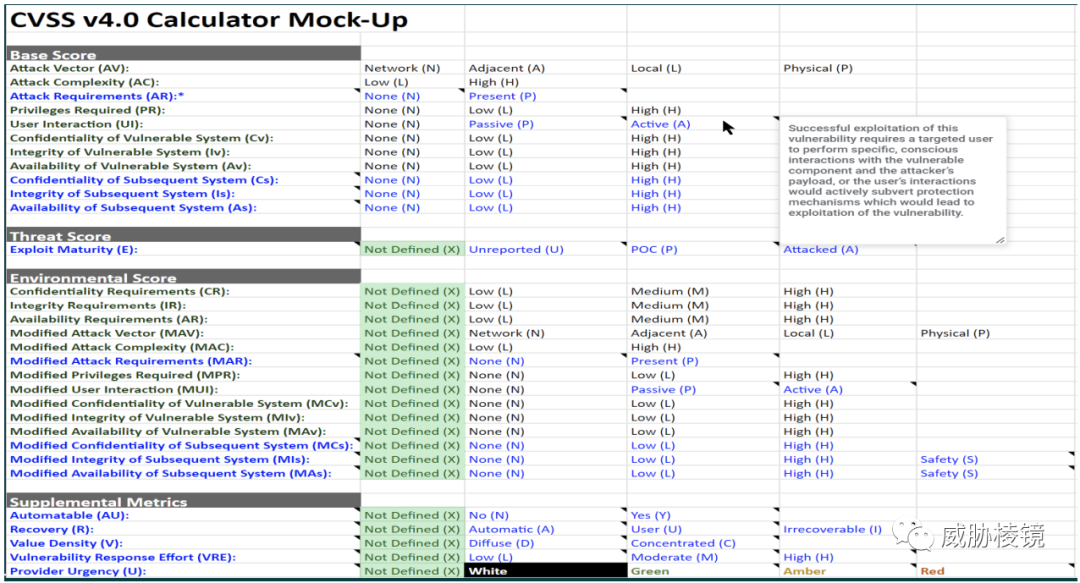

CVSS 4.0 即將發布

在新版本中,CVSS 增加了一批評估維度指標,例如價值密度、可自動化程度等。CVSS 4.0 版本將會在 2022 年 12 月正式對外發布。

提供了一個 CVSS 4.0 版本的計算器,可以進行試算。

CVSS 4.0 計算器

https://bit.ly/cvssv4-calculator

還有兩個與漏洞有關的議題,就都合并在此進行介紹了。有一個對通用漏洞報告框架(CVRF)的大修訂,命名為通用安全咨詢框架(CSAF)。詳情可參見:

CSAF

https://github.com/oasis-tcs/csaf

CSAF 文檔

https://oasis-open.github.io/csaf-documentation/

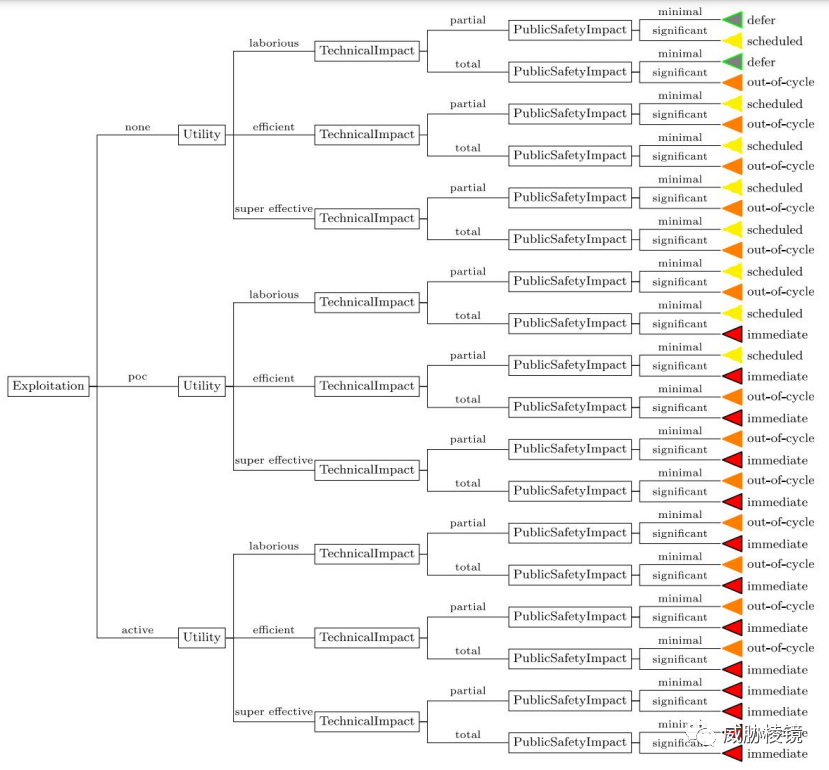

還有一個與 CVSS 區別的 SSVC,會區分不同角色對待漏洞的優先級:

詳細可見發表在 WEIS 2020 上的文章。

SSVC 文章

https://github.com/CERTCC/SSVC

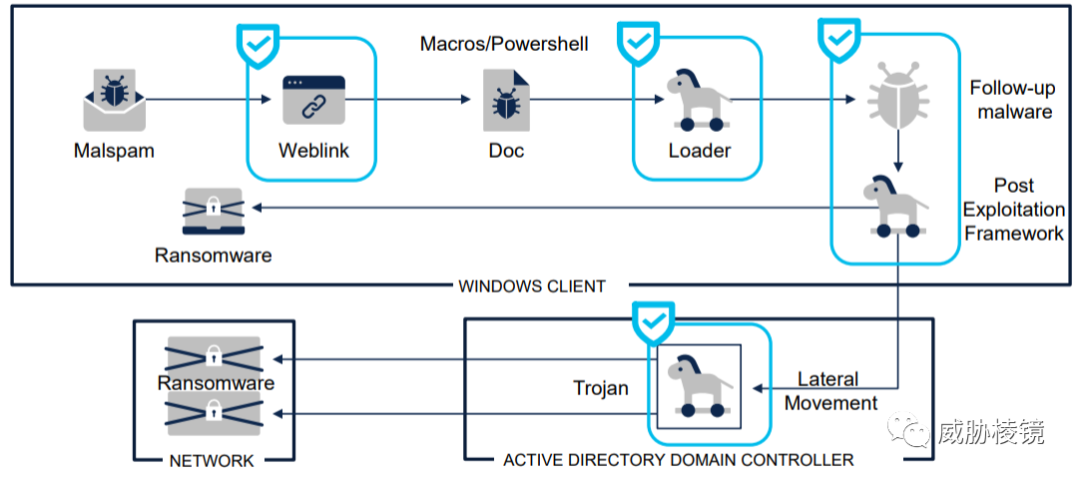

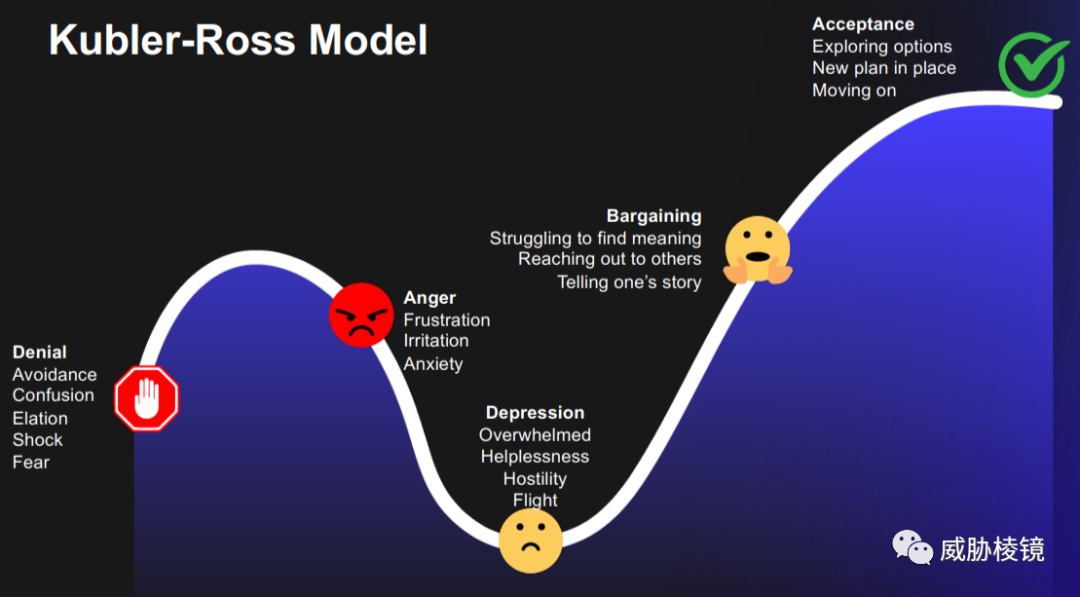

勒索軟件的各個階段

研究人員借鑒 Kubler-Ross 模型,將遭受勒索軟件攻擊也劃分為五個階段。

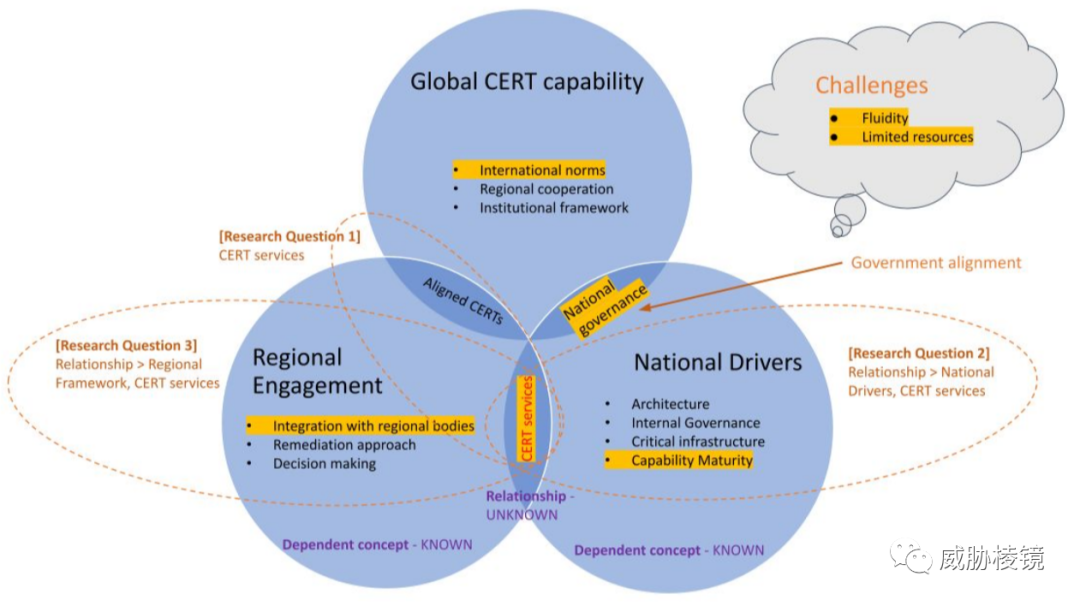

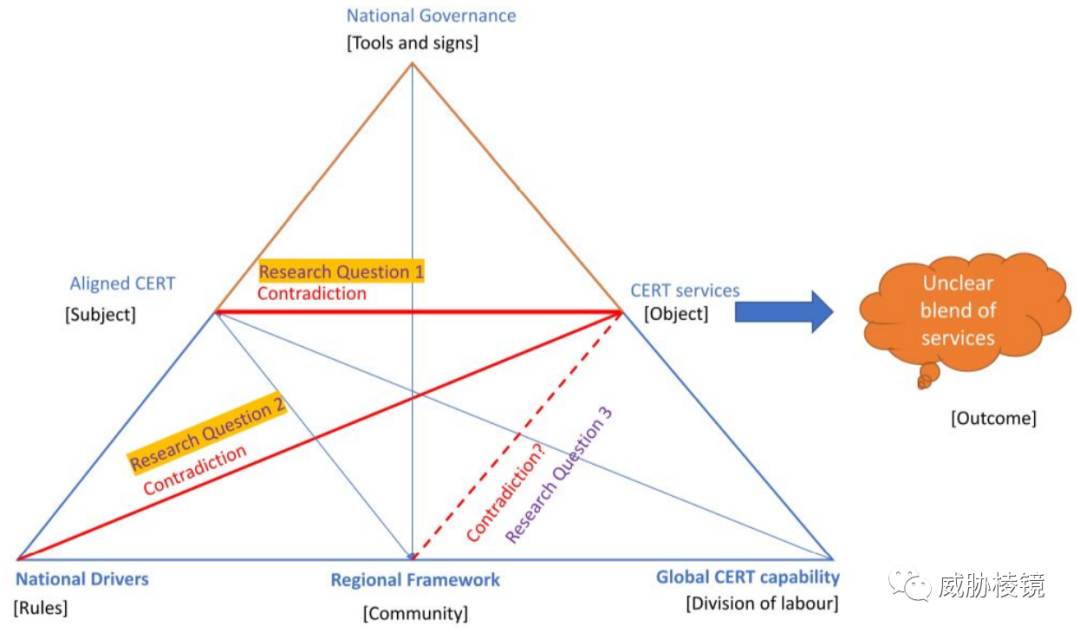

太平洋島國網絡安全成熟度

澳大利亞的議題,想要拉攏太平洋島國擴大自己的“影響圈”。可以看一下提出的概念模型:

提出的理論框架:

云時代下的應急響應調查

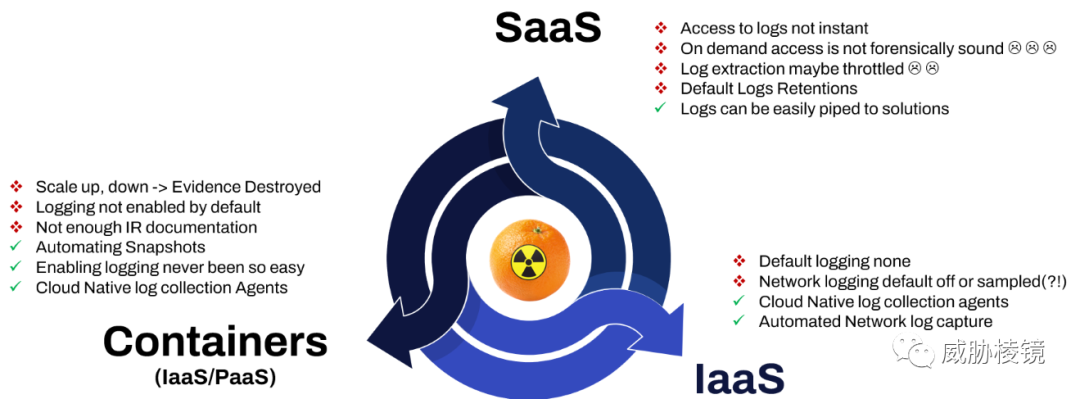

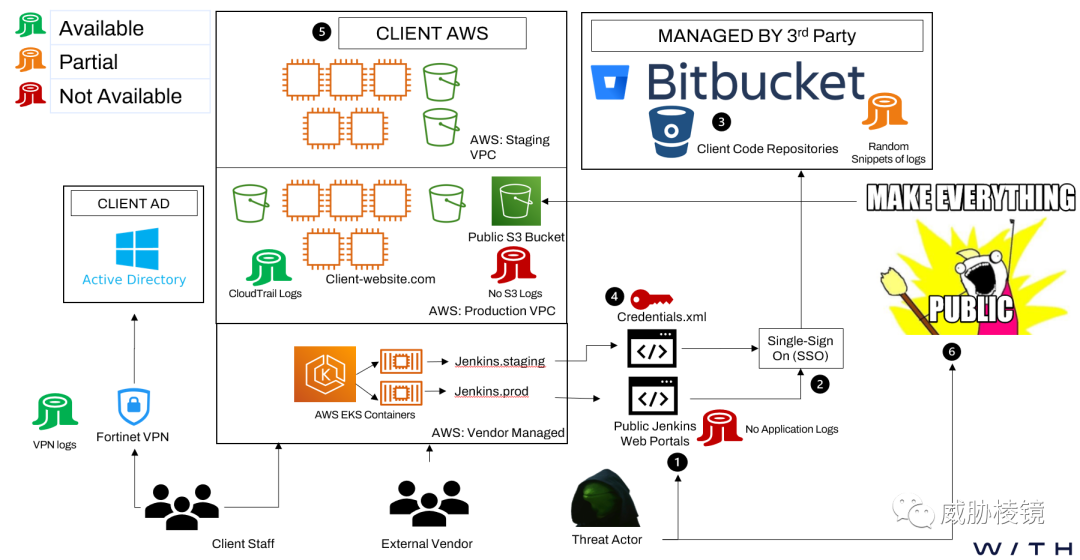

云時代的機遇與挑戰:

云時代下應急響應調查的典型場景如下所示:

制定情報驅動的威脅狩獵方法論

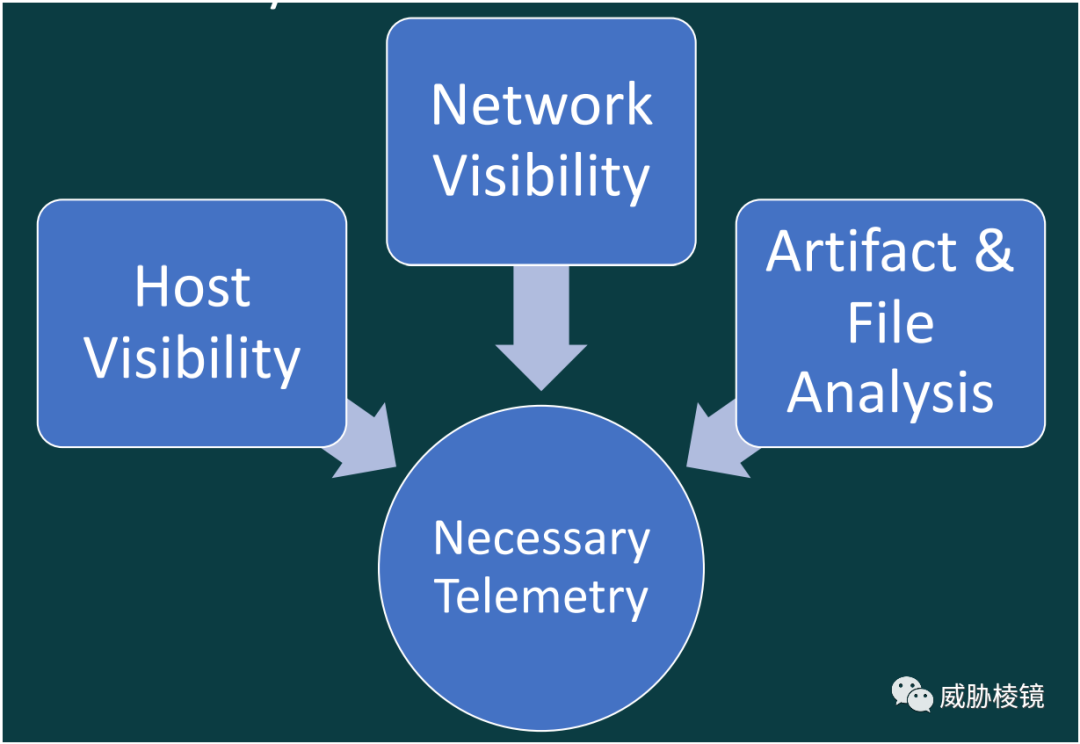

講了很多東西在威脅狩獵里也不新鮮了,有一個值得一提的是對可見度的三方面支撐:主機可見度、網絡可見度與文件分析可見度。

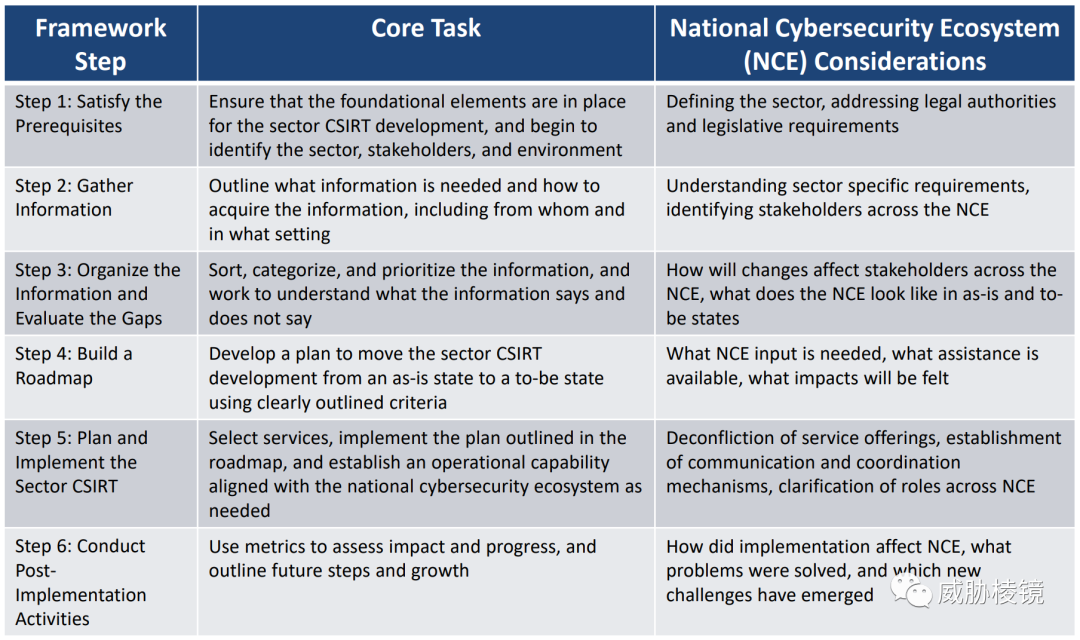

基于行業的應急響應

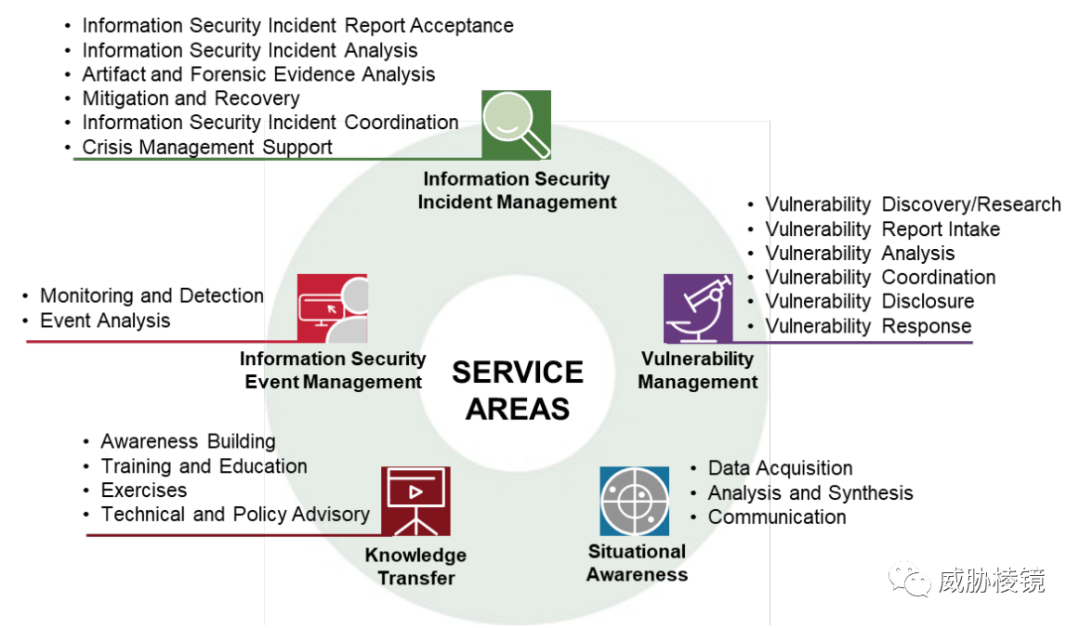

行業 CSIRT 是負責一個具體行業的應急響應機構:

相比國家 CERT 與行業 CSIRT 的差異所在:

演進路線圖:

應急響應的結構化表示

應急響應人員視角與其他人員的視角不同:

分析基于事件響應的核心概念:

CSIRT 與 SOC 的現代化實踐

基本步驟:

1、通過成熟度模型(SIM3、SOC-CMM)規劃路線圖

2、通過需求與資源來評估戰略,調整運營方向與重點

3、審查 CSIRT/SOC 的服務模型,明確有限級較高的服務

4、審查交付的 KPI 模型,改進對運營的跟蹤并提高自動化程度

5、審查組織技能和能力模型,改進培訓計劃

CSIRT 的服務框架:

不同的 CSIRT/SOC 技術棧:

不止步于 TTP

檢測成熟度如下所示:

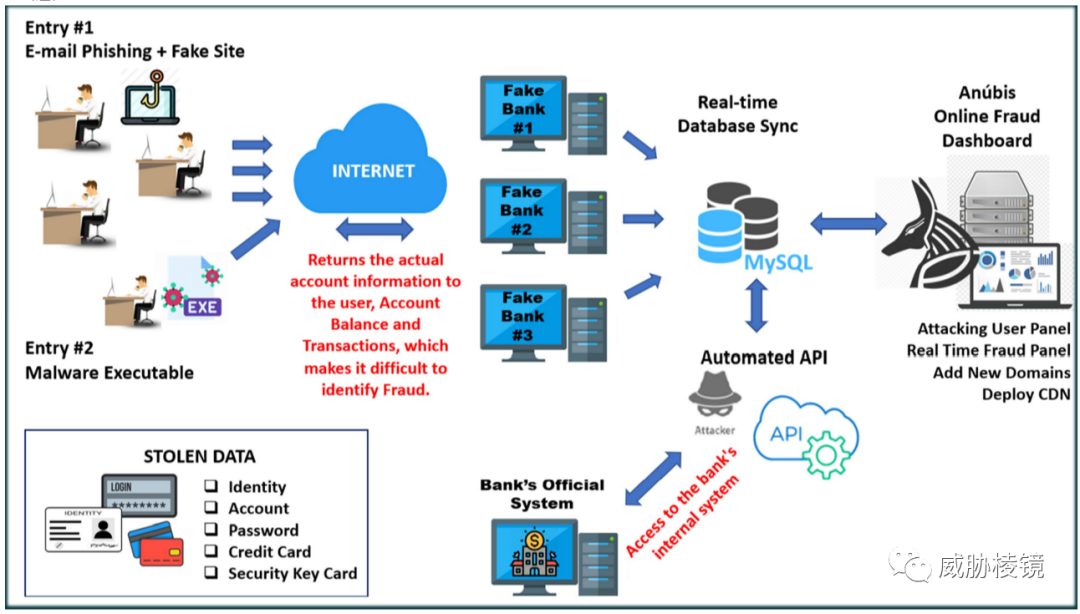

2020 年最大的銀行欺詐事件之一

攻擊過程:

新域名注冊到投入攻擊時間非常短,很難識別:

- 攻擊超過 15 家金融機構

- 超過一萬名客戶受到影響

- 泄露的電子郵件超過 14 個域名

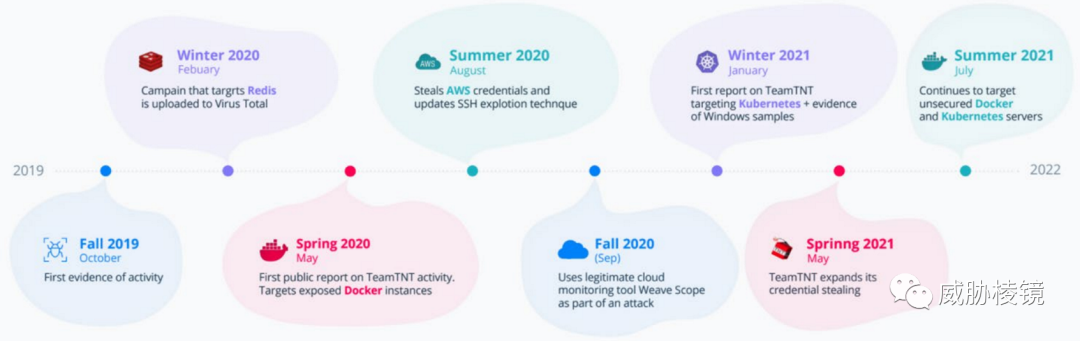

回顧 TeamTNT 的攻擊行動

Intezer 回顧了已經告別的 TeamTNT 從 2019 年以來的多次攻擊行動。

跨平臺的 Cobalt Strike:Vermilion

Intezer 本次帶來的好幾個議題都是炒冷飯,都是在博客中寫過的內容,就不再贅述了。

跨平臺的 Cobalt Strike:Vermilion

https://www.intezer.com/blog/malware-analysis/vermilionstrike-reimplementation-cobaltstrike/