奇安信威脅情報中心:本周高級威脅情報解讀(2021.11.04~11.11)

2021.11.04~11.11

攻擊團伙情報

- 起底國家級APT組織:摩訶草(APT-Q-36)

- APT活動中的Windows系統本地提權漏洞及技術分析

- Lazarus Group的NukeSped惡意軟件分析

- Lyceum APT組織針對中東和非洲的ISP、電信公司的攻擊活動披露

- Patchwork偽裝巴基斯坦聯邦稅務局的魚叉攻擊活動

- 烏克蘭確認俄羅斯FSB中五人為Gamaredon組織成員

- APT組織蔓靈花針對巴基斯坦政府機構展開定向攻擊

攻擊行動或事件情報

- 軟件供應鏈來源攻擊分析報告

- 新的Magecart組織利用瀏覽器腳本逃避虛擬機和沙箱

- Zebra2104為三個威脅組織提供初始訪問代理

- 釣魚郵件冒充Proofpoint收集用戶憑據

- 攻擊者利用ELF可執行文件針對WSL環境

- ITG23組織與TA551組織合作分發惡意軟件

- TeamTNT利用被盜的Docker Hub帳戶進行挖礦

- Npm官方倉庫遭遇coa等惡意包投毒攻擊

惡意代碼情報

- 利用呼叫中心分發BazaLoader惡意軟件

- 釣魚郵件偽裝供應清單傳播MirCop勒索軟件

- 2021 年 Buer Loader 活動回顧與分析

- 攻擊者利用DatopLoader分發QakBot木馬

漏洞情報

- 思科修復硬編碼憑據和默認SSH密鑰漏洞

- Linux內核的TIPC模塊中存在嚴重RCE漏洞

- 微軟發布11月更新,修復6個0day在內的55個漏洞

攻擊團伙情報

01、起底國家級APT組織:摩訶草(APT-Q-36)

披露時間:2021年11月10日

情報來源:http://www.6brc.com/p/7fygf3d296a4a678

相關信息:

虎符智庫特約奇安信集團旗下紅雨滴團隊,開設“起底國家級APT組織”欄目,逐個起底全球各地區活躍的主要APT組織。本次鎖定是在南亞地區且較為活躍的另一APT組織:摩訶草。

摩訶草是具有南亞背景的APT組織,持續活躍超過8年時間,最早攻擊活動可以追溯到2009年11月。摩訶草組織攻擊目標非常廣泛,除中國和巴基斯坦等主要目標,還包括以色列、孟加拉國、美國、英國、日本、韓國等國及中東和東南亞地區。奇安信內部跟蹤編號為APT-Q-36。

此外文中將介紹摩訶草組織的背景、攻擊手段、相關攻擊工具以及著名攻擊事件。詳情見情報來源鏈接。

02、APT 活動中的 Windows 系統本地提權漏洞及技術分析

披露時間:2021年11月08日

情報來源:http://www.6brc.com/p/7fygf3e49f971923

相關信息:

為了更加全面的理解漏洞在APT 攻擊中所扮演的角色。奇安信威脅情報中心紅雨滴團隊聚焦于部分真實APT 攻擊活動中所使用的各類Windows系統本地提權漏洞,簡要分析這些漏洞原理、利用方式。

在本報告中,奇安信威脅情報中心會以Windows權限提升漏洞作為論述主體,通過研究這些提權漏洞在APT 攻擊活動中所扮演的角色并對漏洞威脅性做出簡單評定。

最后,基于之前章節的分析和闡述,我們針對APT 組織使用漏洞發展趨勢進行總結并提出一些預防建議。由于所涉及到的APT 攻擊活動數量較多,且所涉及的APT 活動中使用的提權漏洞也存在一定的重復性,所以本報告以其中影響較大、知名度較高的幾次攻擊事件為例進行分析介紹。

03、Lazarus Group 的 NukeSped 惡意軟件分析

披露時間:2021年11月10日

情報來源:https://asec.ahnlab.com/wp-content/uploads/2021/11/Lazarus-???-NukeSped-????-??-???.pdf

相關信息:

研究人員發布了一份關于從 2020 年左右到最近確認的 Lazarus 組織攻擊的分析報告。報告里分析的惡意軟件稱為 NukeSped,是一種后門惡意軟件,可以在攻擊者的命令下執行各種惡意操作。文檔分析了使用 NukeSped 的整個攻擊流程,以及 NukeSped 的功能,從依次確認的分發方法開始,并從攻擊者收到的命令或額外安裝的惡意代碼中詳細組織每個步驟。

04、Lyceum APT組織針對中東和非洲的ISP、電信公司的攻擊活動披露

披露時間:2021年11月09日

情報來源:https://www.accenture.com/us-en/blogs/cyber-defense/iran-based-lyceum-campaigns

相關信息:

研究人員發現Lyceum組織新的攻擊活動,并在以色列、摩洛哥、突尼斯和沙特阿拉伯的電信公司和 ISP 以及非洲的 MFA 中確定了受害者。在這次活動中,Lyceum 使用了兩個主要的惡意軟件系列,稱為 Shark 和 Milan(又名 James)。兩個后門都可以通過 DNS 和 HTTP(S) 進行 C2 通信。

Shark 是用 C# 和 .NET 編寫的 32 位可執行文件。要運行 Shark,需要在命令行上傳遞一個包含可執行文件名的參數。Shark 生成一個互斥鎖,它使用可執行文件的文件名作為互斥鎖值。互斥鎖可能確保 Shark 不會在它已經運行的機器上執行,并且執行正確版本的 Shark。

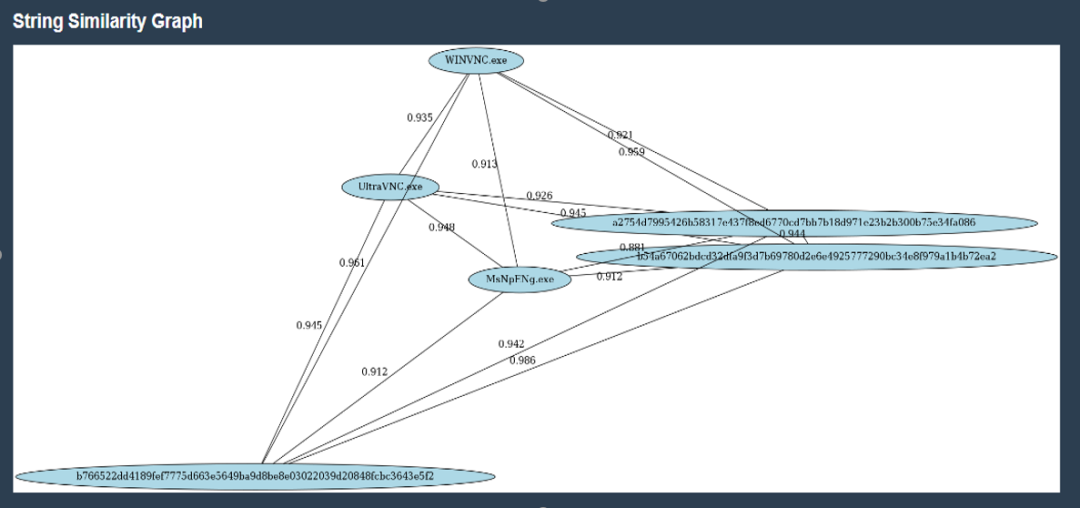

Milan是用 Visual C++ 和 .NET 編寫的 32 位遠程訪問木馬 (RAT),可以從受感染的系統中檢索數據,并將其泄露到源自域生成算法 (DGA) 的主機。盡管樣本之間存在某些差異,但研究人員進行了樣本比較,表明Milan樣本集群之間具有高度相似性。下圖描繪了五個米蘭樣本,其中每個樣本中的字符串與其他后門的代碼相似率超過 86%:

05、Patchwork偽裝巴基斯坦聯邦稅務局的魚叉攻擊活動

披露時間:2021年11月02日

情報來源:http://blog.nsfocus.net/apt-patchwork/

相關信息:

研究人員捕獲了一封疑似針對巴基斯坦新能源、高新技術等重點企業的釣魚文檔。經過分析,確認該釣魚文檔來自APT組織Patchwork在今年10月份發動的魚叉攻擊活動,文檔被偽裝成帶有巴基斯坦聯邦稅務局抬頭的稅收減免申請表,被用于竊取符合減稅條件的國家重點企業員工的個人信息。

該釣魚文檔內置了CVE-2017-11882漏洞利用代碼,內置的ole對象可以觸發Office應用中公式編輯器組件的棧溢出漏洞,從而執行指定的shellcode。通過Shellcode釋放Patchwork常用的BADNEWS木馬組件。相較以往版本,本次出現的BADNEWS變種木馬精簡了CnC地址獲取邏輯,通過降低行為的隱蔽度,使整體攻擊流程更加直接和迅速。

06、烏克蘭確認俄羅斯FSB中五人為Gamaredon組織成員

披露時間:2021年11月05日

情報來源:https://ssu.gov.ua/en/novyny/sbu-vstanovyla-khakeriv-fsb-yaki-zdiisnyly-ponad-5-tys-kiberatak-na-derzhavni-orhany-ukrainy

相關信息:

烏克蘭主要執法和反情報機構周四披露了涉嫌參與網絡攻擊的五人的真實身份,這些人被認為是一個名為Gamaredon的網絡間諜組織的成員,他們與俄羅斯聯邦安全局(FSB)有關聯。Gamaredon一直負責一些主要針對烏克蘭機構的惡意網絡釣魚活動,其目標是從為了地緣政治利益而破壞 Windows 系統。

據信,威脅行為者對該國的公共機構和關鍵基礎設施進行了不少于5,000次網絡攻擊,并試圖感染1,500多個政府計算機系統,其中大多數攻擊針對的是安全、國防和執法機構,以獲取情報信息。

07、APT組織蔓靈花針對巴基斯坦政府機構展開定向攻擊

披露時間:2021年11月10日

情報來源:http://www.6brc.com/p/7fygf364436052d5

相關信息:

研究人員捕獲了一批蔓靈花組織針對巴基斯坦的攻擊樣本,攻擊者仿冒 OpenVPN 的安裝包,命名為 “TelecomVPN” 或 “PTAOpenVPN”,其中 PTA疑似指巴基斯坦電信管理局(Pakistan Telecommunication Authority)。該安裝包會同時運行木馬與正常的 OpenVPN 安裝程序。

木馬運行過程中,會先刪除以往的舊版本木馬,再下載執行新的木馬。

攻擊者會依次判斷受害主機,并且只對部分感興趣的主機進行下發后續木馬操作。根據代碼來看,攻擊者只對運行了某些特定進程的用戶感興趣,并通過關鍵詞 “llll” 判斷返回內容中惡意 PE 文件的起始位置。

攻擊行動或事件情報

01、軟件供應鏈來源攻擊分析報告

披露時間:2021年11月09日

情報來源:https://mp.weixin.qq.com/s/aEU2E3Xt0-9tJ4TPpjAGkQ

相關信息:

2021年10月22日,在無錫舉辦的2021世界物聯網博覽會-物聯網信息安全高峰論壇上,奇安信威脅情報中心負責人汪列軍帶來了閉門會議議題《針對中國的供應鏈來源APT攻擊分析》的精彩分享。議題重點介紹了國內遭受的APT供應鏈攻擊的多個案例,披露了多個奇安信威脅情報中心紅雨滴團隊獨家發現的針對我國的APT供應鏈攻擊:包括針對某頂級虛擬貨幣交易所、某知名在線客服系統、多個國內網絡安全公司的APT供應鏈攻擊活動,影響面巨大。而這類來源于供應鏈并最終造成巨大危害的安全事件其實并不少見。

在本報告中,奇安信威脅情報中心對軟件供應鏈的概念進行了梳理,分析了各環節中已有的事件實例,最后提供一些從供應鏈安全角度對威脅進行防護的對策和建議。

02、新的 Magecart 組織利用瀏覽器腳本逃避虛擬機和沙箱

披露時間:2021年11月07日

情報來源:https://blog.malwarebytes.com/threat-intelligence/2021/11/credit-card-skimmer-evades-virtual-machines/

相關信息:

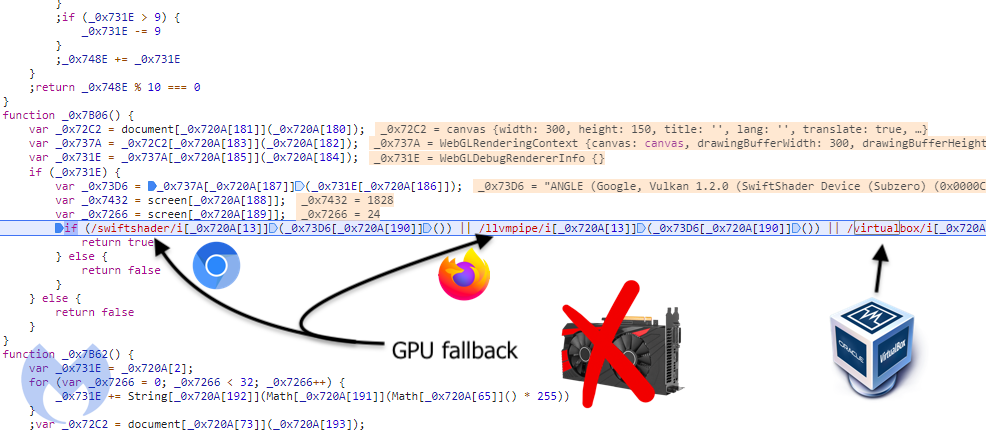

Malwarebytes 研究人員發現了一個新的Magecart 組織,該組織使用瀏覽器腳本來逃避安全研究人員用于威脅分析的虛擬化環境中的檢測和執行,并繼續以電子商店為目標,通過軟件竊取器竊取支付卡數據。

Google Chrome 使用SwiftShader,而 Firefox 依賴llvmpipe作為其后備渲染器。而skimmer 腳本會檢查swiftshader、llvmpipe和virtualbox等詞的存在。通過執行此瀏覽器內檢查,威脅行為者可以排除研究人員和沙箱,并且只允許skimmer 腳本將真正的受害者作為目標。

如果機器通過檢查,個人數據泄露過程可以正常進行。skimmer 腳本會抓取許多字段,包括客戶的姓名、地址、電子郵件和電話號碼以及他們的信用卡數據。

03、Zebra2104為三個威脅組織提供初始訪問代理

披露時間:2021年11月05日

情報來源:https://blogs.blackberry.com/en/2021/11/zebra2104

相關信息:

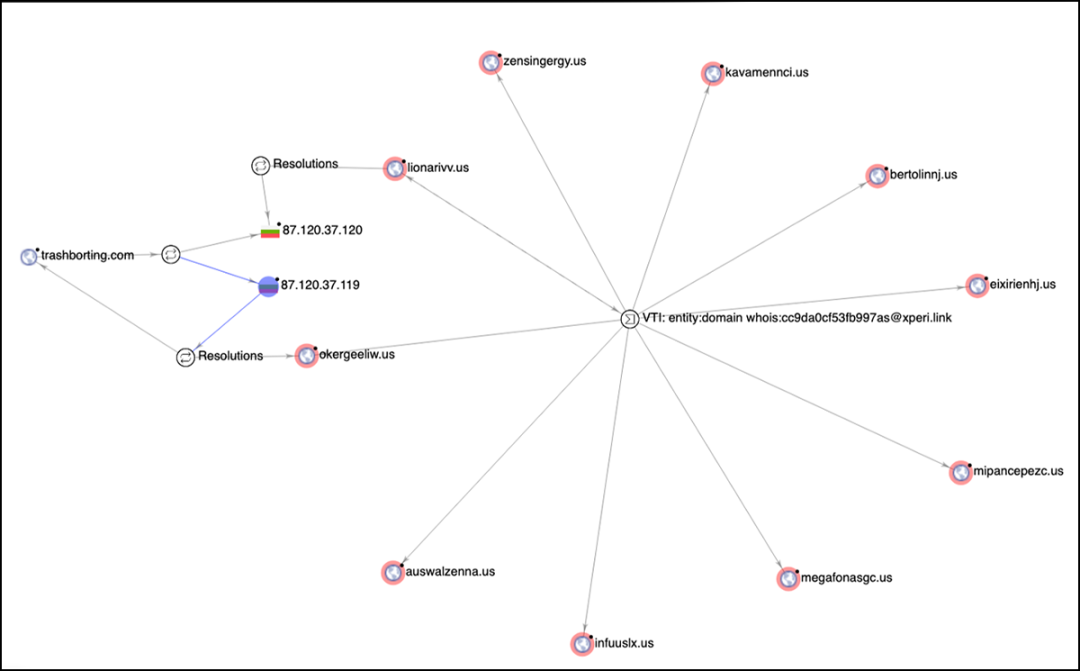

研究人員發現了三個不同威脅組織之間的不同尋常的聯系,包括MountLocker和Phobos等金融勒索軟件的幕后黑手,以及間諜相關的APT組織StrongPity。雖然犯罪組織共享資源似乎不太可能,但研究人員發現,這些集團之間的聯系是由第四方所促成的,他們稱這個威脅參與者為Zebra2104,研究人員認為它是一個初始訪問代理(IAB)。

04、釣魚郵件冒充Proofpoint收集用戶郵件憑據

披露時間:2021年11月04日

情報來源:https://www.armorblox.com/blog/proofpoint-credential-phishing/

相關信息:

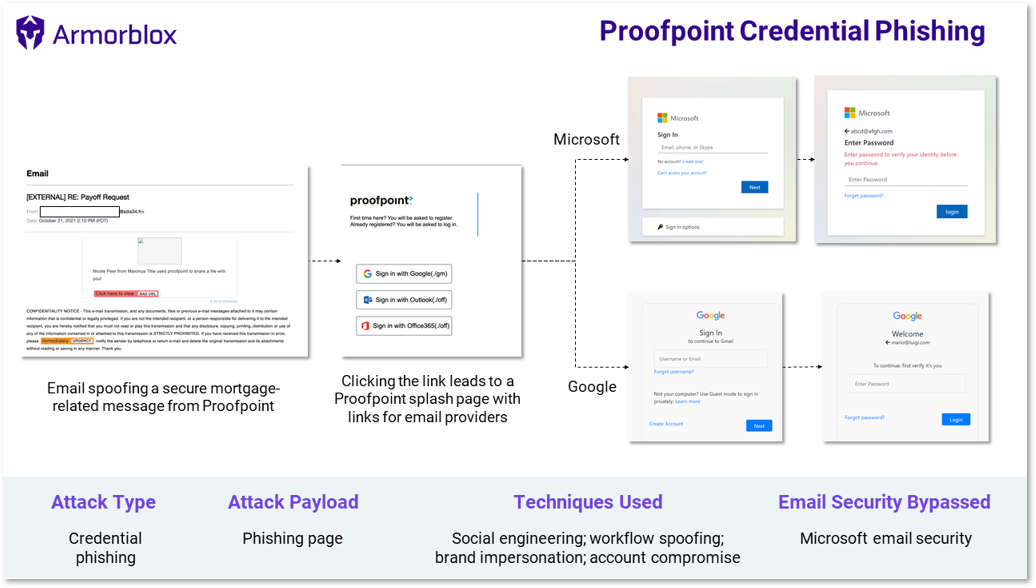

研究人員發現了一種冒充Proofpoint并試圖竊取受害者的微軟和谷歌電子郵件憑據的網絡釣魚攻擊。攻擊者通過被盜用的合法個人電子郵件賬戶發送釣魚郵件。該電子郵件聲稱包含一個通過Proofpoint作為鏈接發送的安全文件。單擊電子郵件鏈接會將受害者帶到含有Proofpoint品牌的啟動頁面。該頁面包含受害者可以選擇的特定電子郵件提供商的登錄鏈接。點擊谷歌和Office 365按鈕分別會導致谷歌和微軟專用的虛假登錄流程。這兩個信息流都要求提供受害者的電子郵件地址和密碼。

05、攻擊者利用ELF可執行文件針對WSL環境

披露時間:2021年11月02日

情報來源:https://blogs.quickheal.com/stay-alert-malware-authors-deploy-elf-as-windows-loaders-to-exploit-wsl-feature/

相關信息:

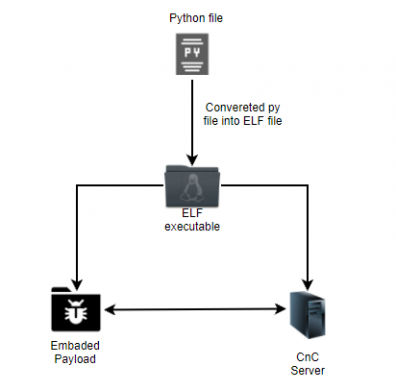

研究人員發現一個新的攻擊鏈,攻擊者以 WSL 環境為目標。這些文件是用 Python 3 編寫的,然后在 PyInstaller 的幫助下,轉換為 Debian Linux 的 ELF 可執行文件。這些文件充當加載器,運行嵌入在樣本中或從遠程服務器檢索的有效負載,然后注入到正在運行的進程中。這種技術可以使參與者在受感染的機器上獲得不被注意的立足點。ELF 加載器有兩種變體:第一種完全用 Python 編寫,而第二種使用 Python 通過 ctypes 調用多個 Windows API 并啟動 PowerShell 腳本以在主機上執行進一步的操作。其中一些示例包括由 Meterpreter 等開源工具生成的輕量級負載。在其他情況下,這些文件會嘗試從遠程 C2 下載 shellcode。

06、ITG23組織與TA551組織合作分發惡意軟件

披露時間:2021年11月09日

情報來源:https://www.cybereason.com/blog/threat-analysis-report-from-shatak-emails-to-the-conti-ransomware

相關信息:

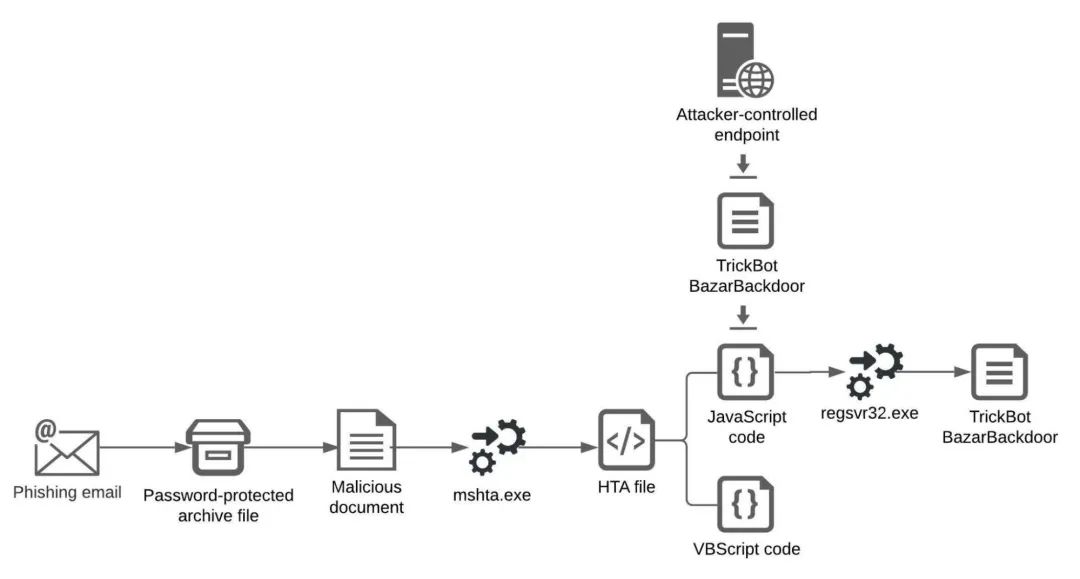

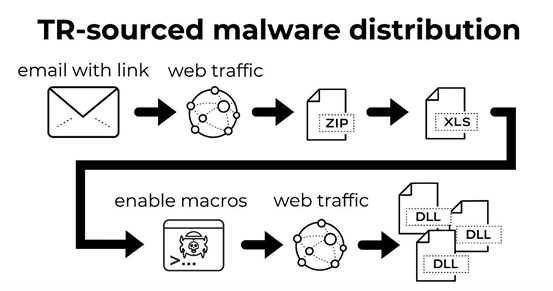

研究人員發現ITG23 組織正在與 TA551 (Shatak) 威脅組織合作分發 ITG23 的 TrickBot 和 BazarBackdoor 惡意軟件,惡意行為者使用這些惡意軟件在受感染的系統上部署 ITG23 的 Conti 勒索軟件。

攻擊者將 ITG23 的 TrickBot 和 BazarBackdoor 惡意軟件作為受密碼保護的存檔文件附加到網絡釣魚電子郵件中。附件包含惡意文檔,其宏下載并執行 TrickBot 或 BazarBackdoor 惡意軟件。惡意行為者積極使用此惡意軟件在受感染系統上部署 ITG23 的 Conti 勒索軟件。攻擊者通常會在部署 Conti 勒索軟件之前竊取數據。泄露的數據包含被盜憑證和其他數據,包括攻擊者可用于勒索的潛在敏感數據。

07、TeamTNT利用被盜的Docker Hub帳戶進行挖礦

披露時間:2021年11月09日

情報來源:https://www.trendmicro.com/en_us/research/21/k/compromised-docker-hub-accounts-abused-for-cryptomining-linked-t.html

相關信息:

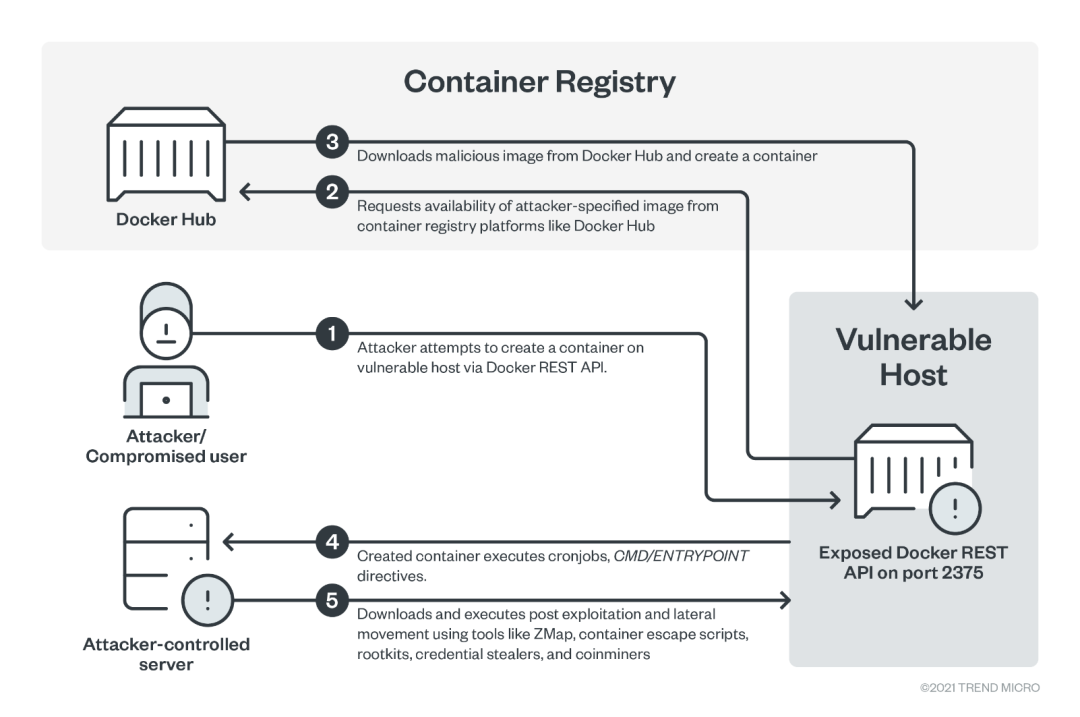

研究人員觀察到TeamTNT通過從執行惡意腳本的圖像中旋轉容器來攻擊配置不當的服務器,這些服務器暴露了 Docker REST API,執行以下操作:

- 下載或捆綁 Monero 加密貨幣礦工;

- 使用眾所周知的技術執行容器到主機的轉義;

- 對受感染容器中暴露的端口執行互聯網范圍的掃描。

研究人員確定了被盜用的 Docker Hub 注冊表帳戶屬于 TeamTNT。這些帳戶被用來托管惡意圖像,并且是濫用 Docker REST API 的僵尸網絡和惡意軟件活動的活躍組成部分。

08、NPM官方倉庫遭遇coa等惡意包投毒攻擊

披露時間:2021年11月04日

情報來源:https://mp.weixin.qq.com/s/7-z6jyZ1YX50oCTA66t7Kg

相關信息:

11月4日,npm倉庫中非常流行的coa、rc軟件包被攻擊者劫持,更新了數個版本,并在其中注入了惡意代碼,該惡意代碼只針對Windows服務器,且軟件包的攻擊手法相同,推測屬于同一團伙所為。coa和rc軟件包的周下載量接近千萬級別,并被數百萬開源項目所依賴,其中就包括著名前端框架react,因此影響范圍非常廣。

在安裝coa和rc軟件包時,會執行命令下載惡意DLL文件執行。該DLL加載后會根據不同參數執行竊取chrome/Firefox/Opera等瀏覽器的密碼、鍵盤記錄等功能,目前已經被各大殺軟查殺。

惡意代碼情報

01、利用呼叫中心分發BazaLoader惡意軟件

披露時間:2021年11月04日

情報來源:https://www.proofpoint.com/us/blog/threat-insight/caught-beneath-landline-411-telephone-oriented-attack-delivery

相關信息:

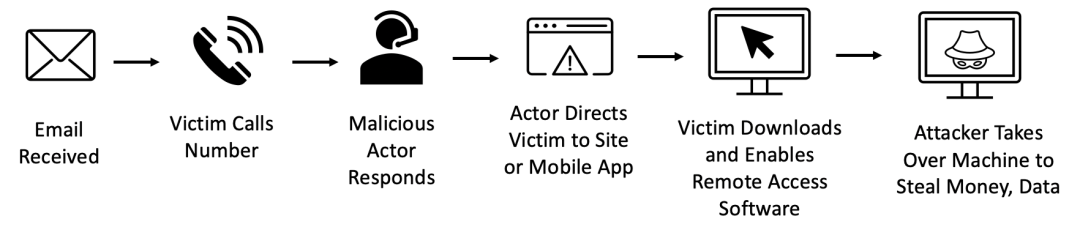

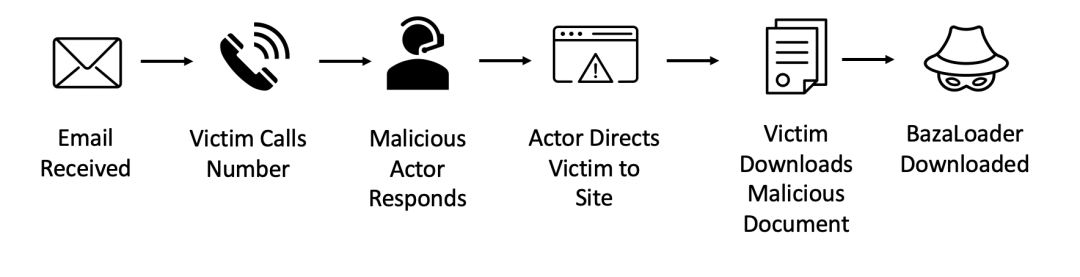

Proofpoint 研究人員發現兩種類型的呼叫中心威脅活動。一種是使用免費、合法的遠程協助軟件來竊取金錢。第二種利用偽裝成文檔的惡意軟件來危害計算機,并可能導致后續的惡意軟件。第二種攻擊類型經常與 BazaLoader 惡意軟件相關聯,通常稱為 BazaCall。Proofpoint 認為這兩種攻擊類型都是 面向電話的攻擊傳遞 (TOAD)。

在最近的攻擊中,威脅行為者向受害者發送電子郵件,聲稱自己是 Justin Bieber 售票員、計算機安全服務、COVID-19 救濟基金或在線零售商等實體的代表,承諾對錯誤購買、軟件更新或財務支持進行退款。電子郵件包含用于客戶幫助的電話號碼。當受害者撥打該號碼尋求幫助時,他們會直接與惡意的呼叫中心服務員聯系,攻擊就開始了。

出于經濟動機的攻擊路徑如下:

BazaCall 攻擊路徑如下:

02、釣魚郵件偽裝成供應清單傳播MirCop勒索軟件

披露時間:2021年11月04日

情報來源:https://cofense.com/blog/spooky-ransomware-past-segs/

相關信息:

研究人員發現一起網絡釣魚活動通過偽裝成供應清單,用MirCop勒索軟件感染用戶,該軟件在15分鐘內對目標系統進行加密。攻擊者通過向受害者發送未經請求的電子郵件,據稱是在跟進之前的訂單安排。郵件正文包含一個指向Google Drive URL的超鏈接,如果單擊該URL,則會將MHT文件(網頁存檔)下載到受害者的機器上。當MHT文件打開時,它會下載一個包含.NET惡意軟件下載器的RAR存檔。RAR存檔包含一個EXE文件,該文件使用VBS腳本將MirCop有效載荷投放到受感染的系統上并執行。勒索軟件會立即激活并開始截屏、鎖定文件、將背景更改為可怕的僵尸主題圖像,并為受害者提供下一步行動的說明。

03、2021 年 Buer Loader 活動回顧與分析

披露時間:2021年11月05日

情報來源:https://www.trendmicro.com/content/dam/trendmicro/global/en/research/21/k/a-review-and-analysis-of-2021-buer-loader-campaigns/TechnicalBrief-An-Analysis-of-Buer-Loader.pdf

相關信息:

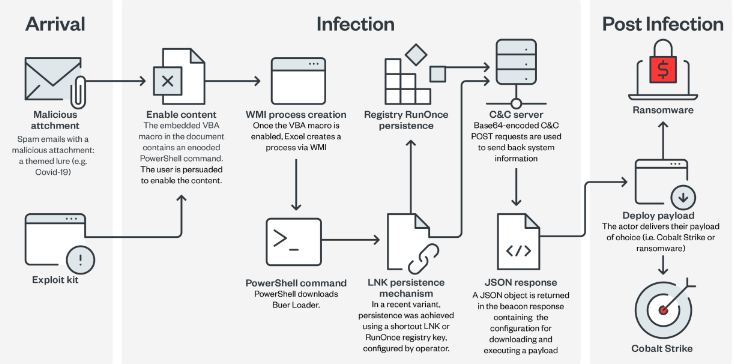

Buer Loader在2019年8月作為模塊化加載程序發布廣告時首次被發現。自那時以來,Buer Loader繼續其活動,并顯示出進一步發展的跡象。其主要功能是下載和執行額外的有效負載。它可以在受損網絡中用于分發二級有效載荷。

研究人員發布報告回顧了 Buer Loader 2021 活動和活動。為了更好地理解Buer Loader及其活動,報告首先給出了它的迭代時間和總體功能。如前所述,Buer Loader可追溯到2019年8月,自那時起已被更新并用于不同的活動。

04

攻擊者利用DatopLoader分發QakBot木馬

披露時間:2021年11月05日

情報來源:https://blog.minerva-labs.com/a-new-datoploader-delivers-qakbot-trojan

相關信息:

一個新的網絡釣魚活動使用 DatopLoader(又名 Squirrelwaffle)執行Qakbot(也稱為 Qbot 或 Quakbot)。 DatopLoader通過惡意垃圾郵件活動危害受害者,并為威脅參與者提供進入系統和受害者網絡環境的初始立足點。然后,這可用于促進進一步的妥協或額外的惡意軟件感染,這取決于攻擊者希望如何通過其訪問獲利。

研究人員在其捕獲的EXCEL樣本中發現了另外三個隱藏的工作表,包含了 Excel Macro 4;其中一張包含字母、數字和符號,另外兩張似乎負責使用 kerner32.dll!CreateDirectoryA 創建一個新文件夾,從三個不同的域下載Qakbot,并將其保存在本地磁盤上的創建文件夾中,使用 regsvr32.exe 執行。

漏洞情報

01、思科修復硬編碼憑據和默認SSH密鑰的問題

披露時間:2021年11月04日

情報來源:https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-cps-static-key-JmS92hNv

相關信息:

思科已發布安全更新以解決兩個關鍵漏洞,這些漏洞可能允許未經身份驗證的攻擊者使用硬編碼憑據或默認SSH密鑰登錄受影響的設備。其修復的第一個漏洞跟蹤為 CVE-2021-34795,影響思科Catalyst無源光網絡(PON)系列交換機光網絡終端 (ONT)。該漏洞的CVSS評分為10/10。第二個關鍵漏洞被跟蹤為CVE-2021-40119,它位于思科Policy Suite的基于密鑰的SSH身份驗證機制中。Cisco的產品安全事件響應團隊(PSIRT)未發現利用上述問題進行的攻擊。

02、Linux 內核的 TIPC 模塊中存在嚴重 RCE 漏洞

披露時間:2021年11月04日

情報來源:https://www.sentinelone.com/labs/tipc-remote-linux-kernel-heap-overflow-allows-arbitrary-code-execution/

相關信息:

SentinelOne安全研究人員披露了Linux內核的透明進程間通信(TIPC)模塊的一個安全漏洞CVE-2021-43267,該漏洞可能被本地和遠程利用,在內核中執行任意代碼,并控制易受攻擊的機器。

到目前為止,沒有證據表明該漏洞在攻擊中被濫用,在10月19日的披露之后,該問題已經在2021年10月31日發布的Linux Kernel 5.15版本中得到了解決。

03、微軟發布11月更新,修復6個0day在內的55個漏洞

披露時間:2021年11月10日

情報來源:https://mp.weixin.qq.com/s/2n0WFwdXAGxkvFphSjFGCQ

相關信息:

微軟在11月9日發布了本月的周二補丁,總計修復了55個漏洞。此次修復了6個0 day,包括Excel中安全功能繞過漏洞(CVE-2021-42292)、Exchange Server中RCE(CVE-2021-42321),RDP中信息泄露漏洞(CVE-2021-38631和CVE-2021-41371),以及3D中查看器RCE(CVE-2021-43208和CVE-2021-43209)。其中,CVE-2021-42292和CVE-2021-42321已被用于惡意攻擊活動。