Botconf 2023 議題速遞

2023 年的第十屆 Botconf 來到了法國的斯特拉斯堡,要不是 2021 年停辦了一年去年就應該是第十屆了。全世界數百位安全研究人員再一次齊聚一堂,包括 Intel 471、360、趨勢科技、Zscaler、Akamai、谷歌、卡巴斯基等,熱熱鬧鬧地討論相關議題。

下面只挑選部分議題進行介紹,感興趣的同學可以去官網查看全部議題進一步了解。一如既往要強調的是,會議要求參會人一定要遵守 TLP 要求,本文只簡要介紹了部分議題,完整、詳細的內容請查看官網或者聯系作者。

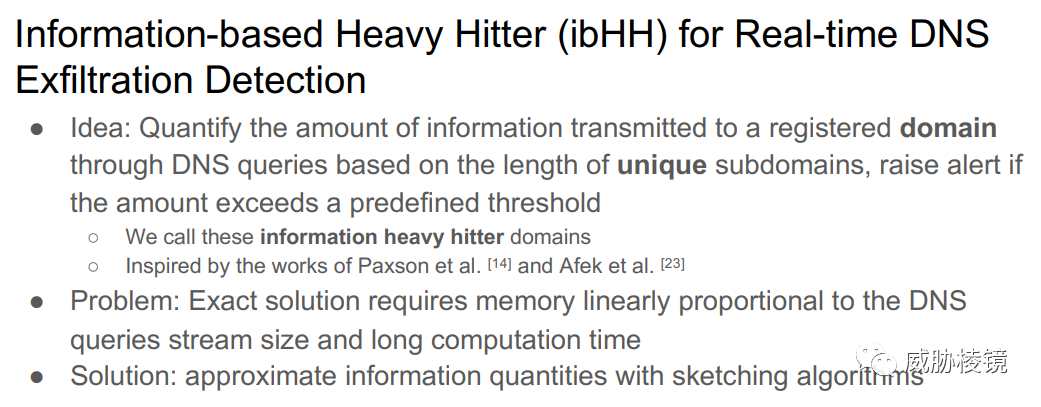

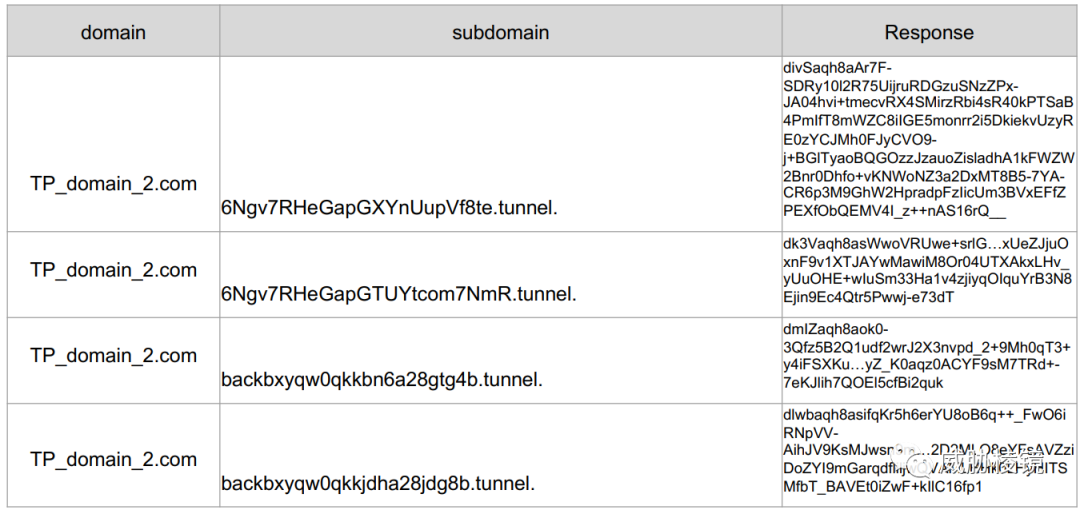

實時 DNS 數據外帶檢測

Akamai 去年在 Botconf 講的《根據通信模式檢測利用合法服務進行 C&C 的失陷主機》,今年又在域名數據上更進一步檢測數據外帶。

近年來相關的研究也比較多,主要分為兩類:一類基于 Payload,另一類基于流量。為了改進現有工作的局限,Akamai 提出了自己的方案:

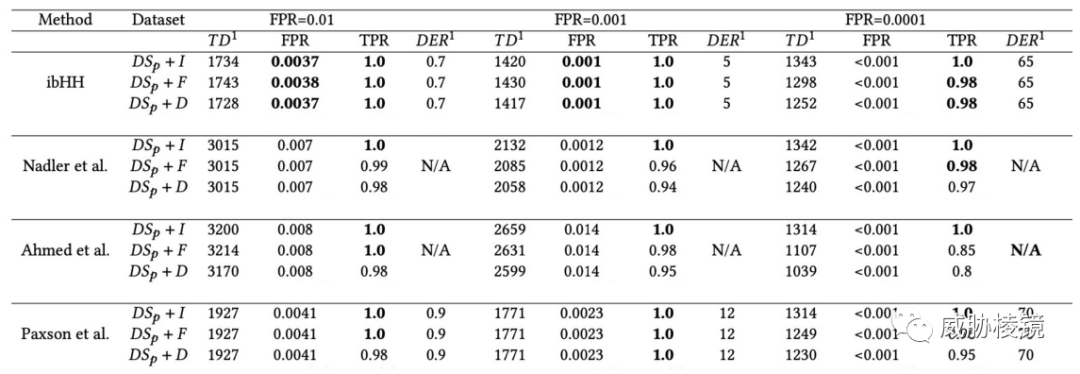

在數據集里評估對比的結果如下所示:

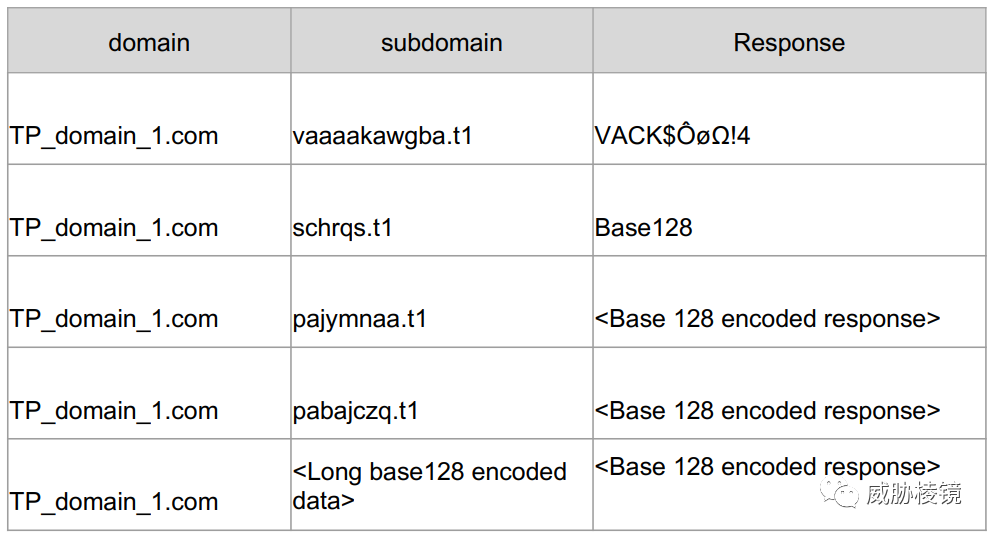

在實際數據下也檢出了具體的案例:

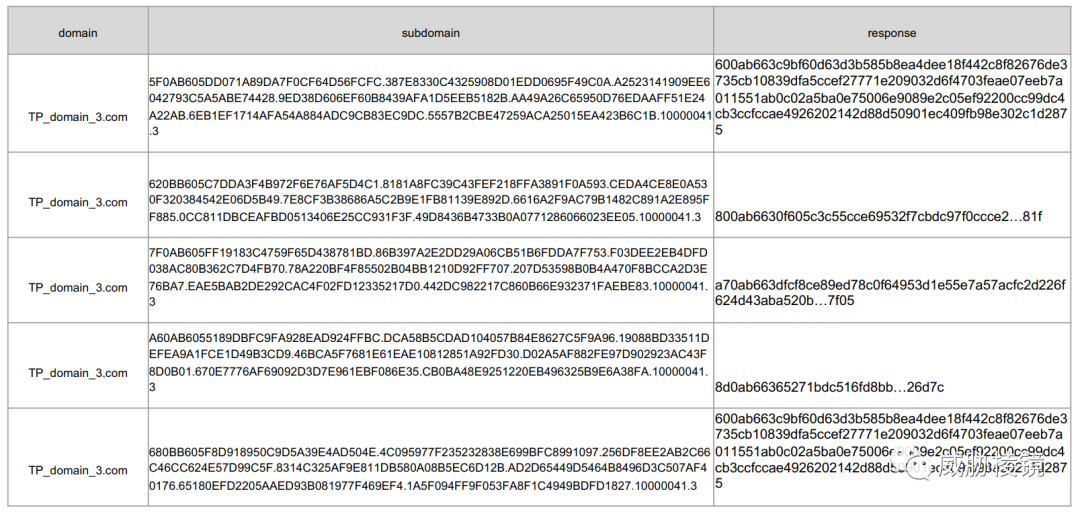

深入研究 Yara 掃描性能

這個議題后續會單獨寫一篇,著急的可以去看原文。

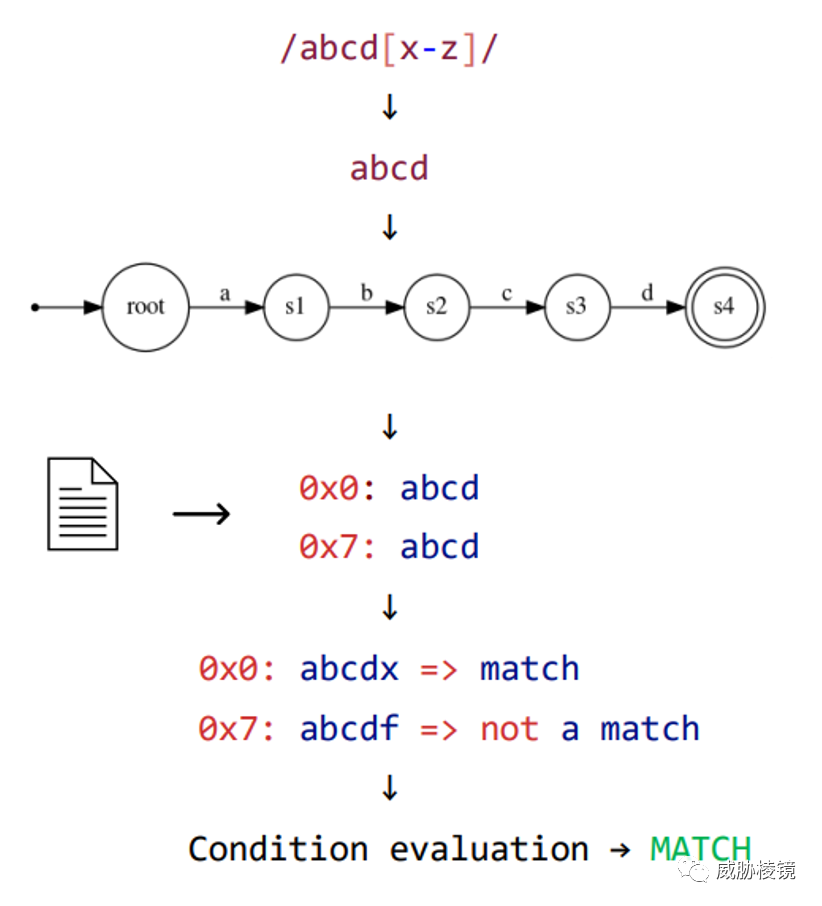

基于 MinHash 的代碼關系分析工具

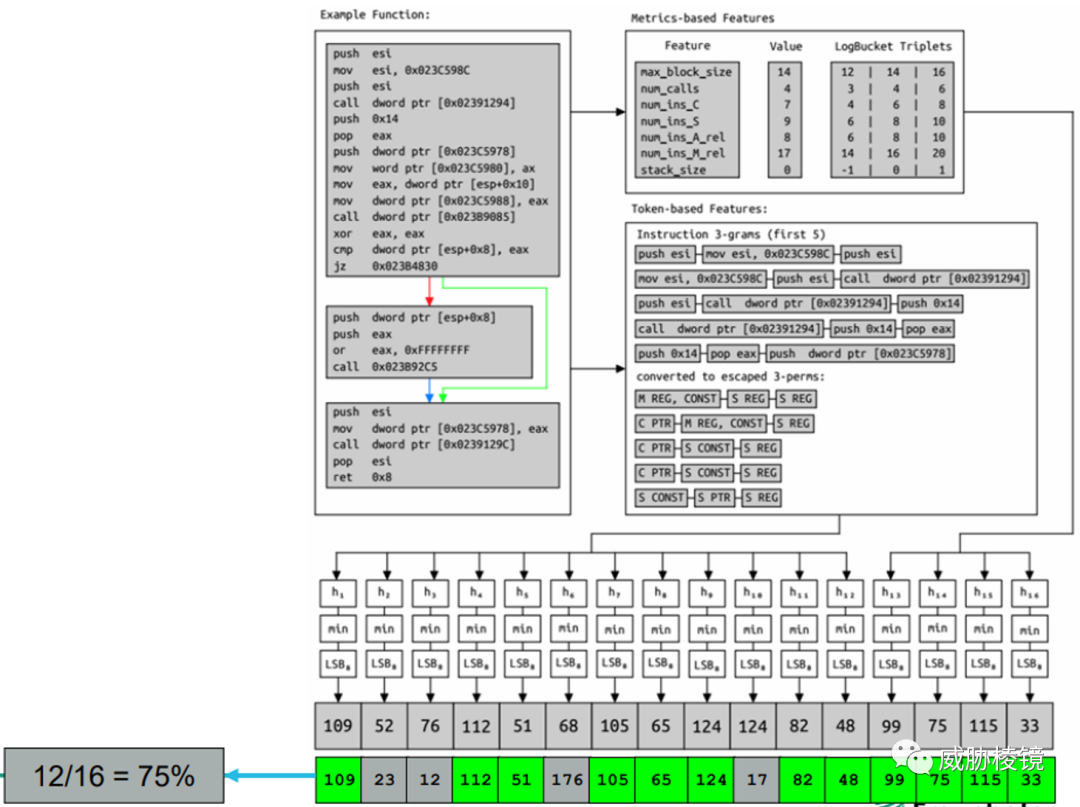

整體架構:

一方面使用 PicHash,另一方面使用 MinHash:

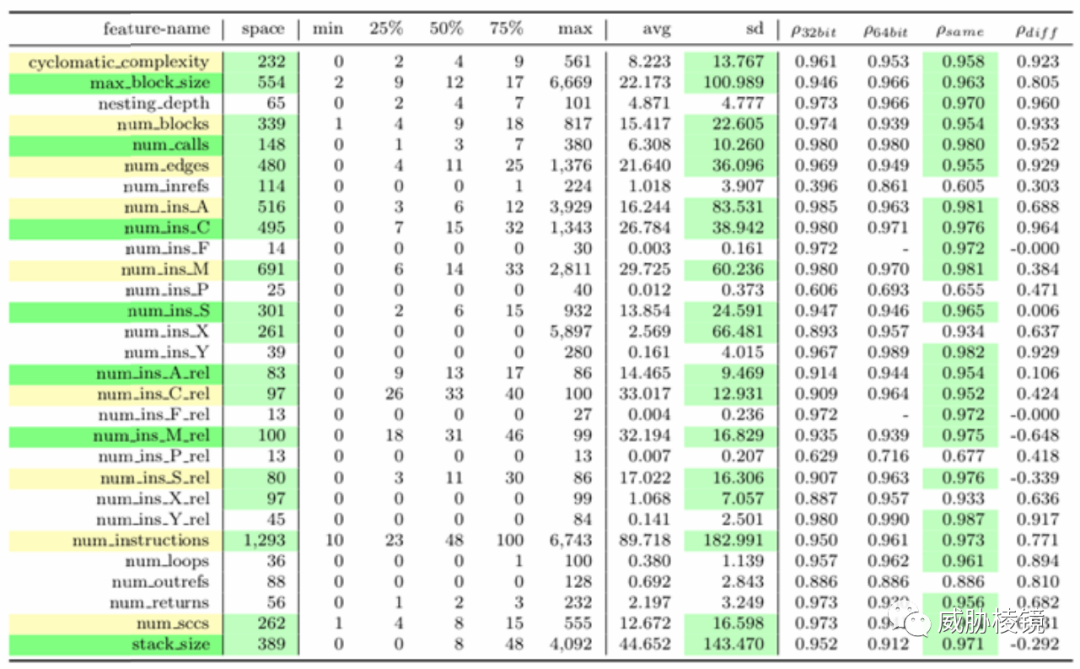

MinHash 特征工程:

為匹配項提供更多解釋信息:

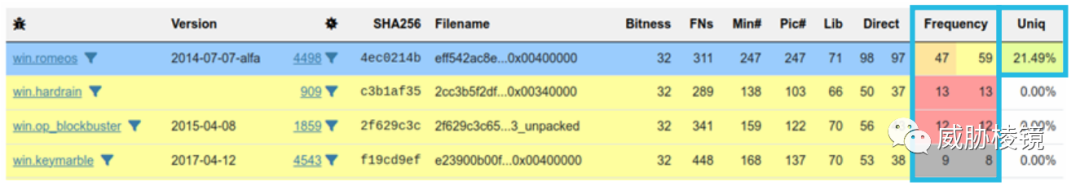

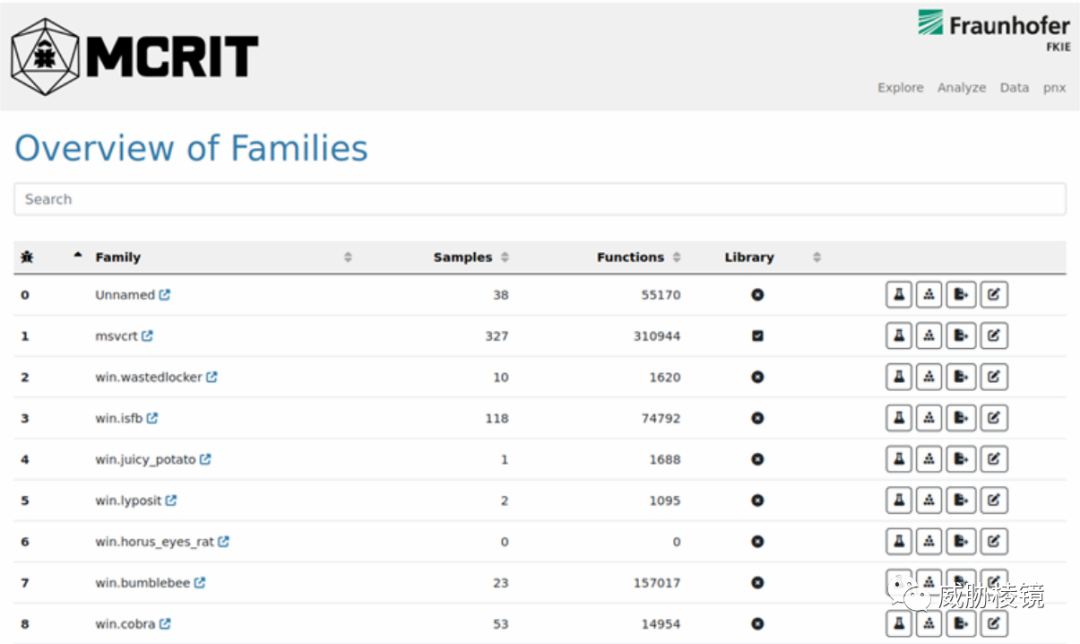

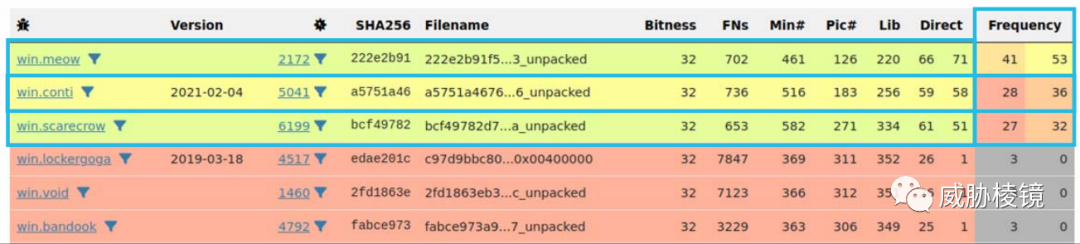

各個家族的基本情況:

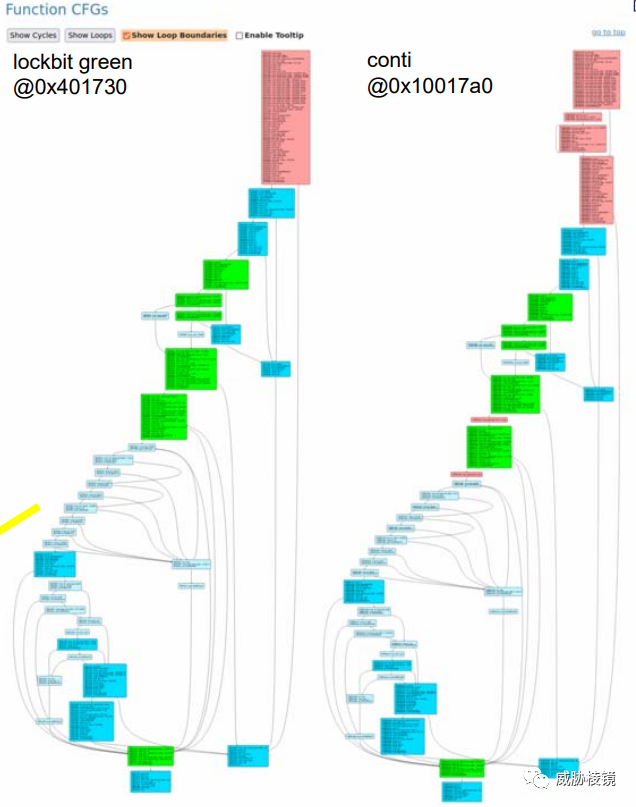

能發現 Lockbit 與 Conti 的相似:

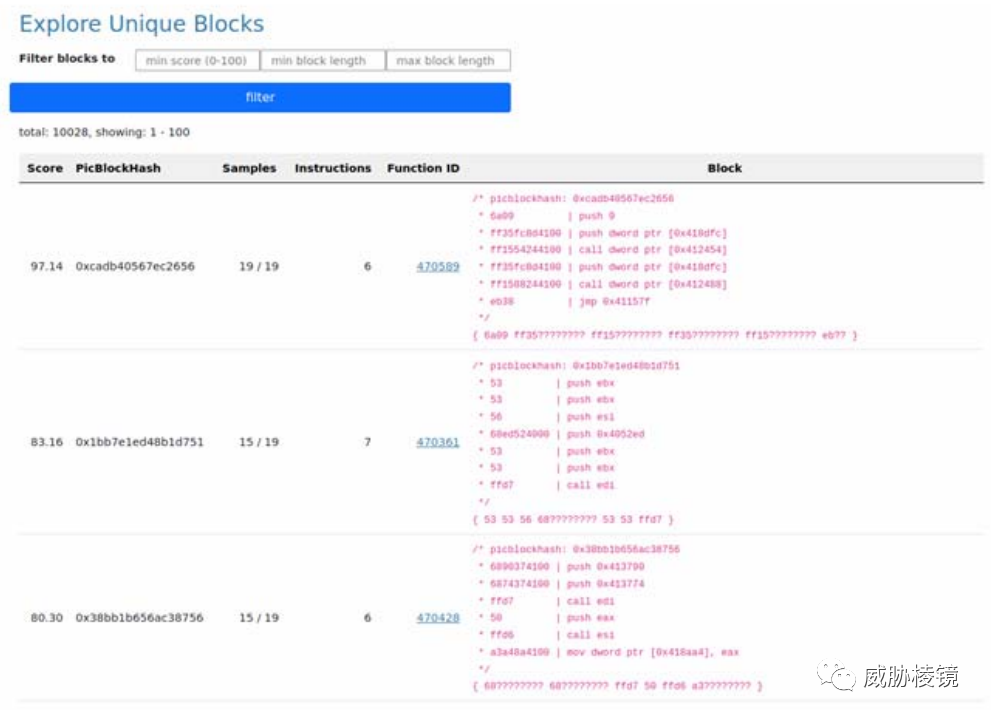

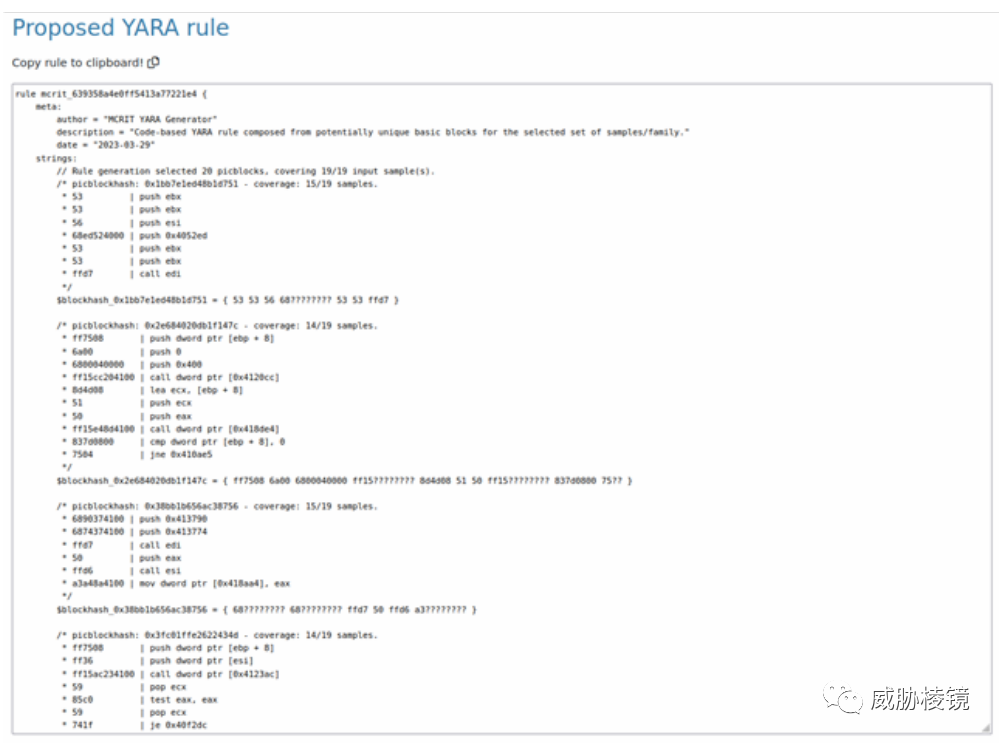

還可以用于生成 Yara 規則:

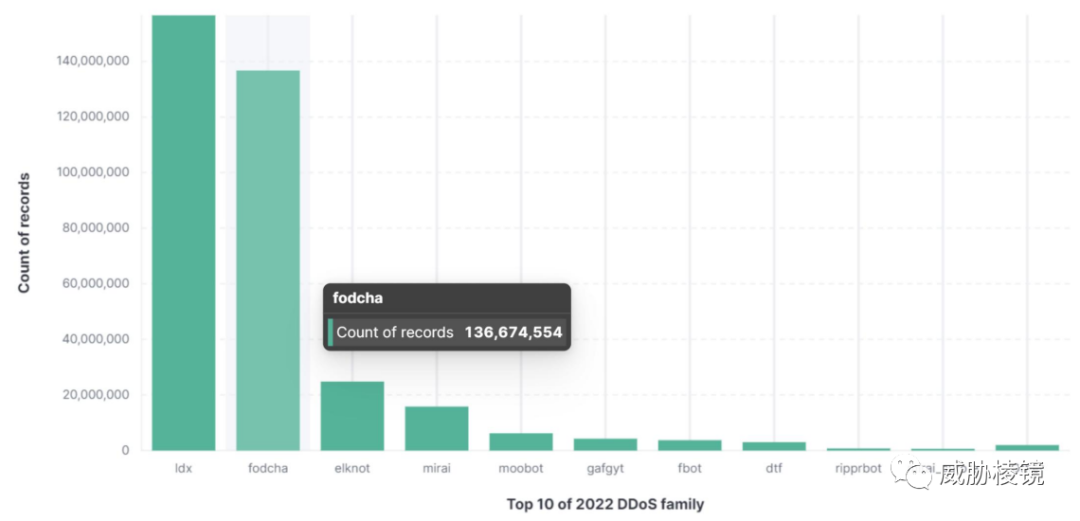

數據視野下的 Fodcha

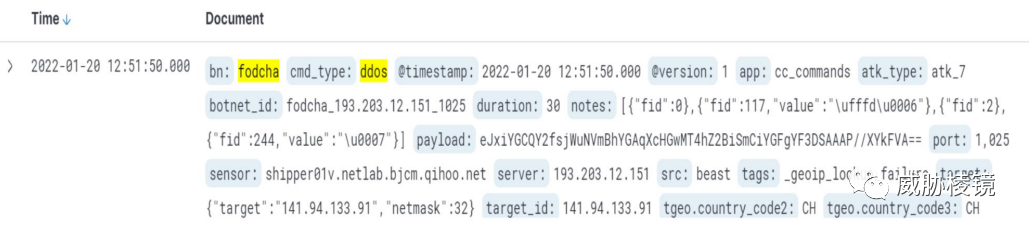

Fodcha 是 2022 年出現的 IoT 僵尸網絡,在 Mirai 之上形成了自己風格。在 1 月 12 日即被 360 Netlab 的蜜罐捕獲,1 月 20 日首次發現 DDoS 攻擊。

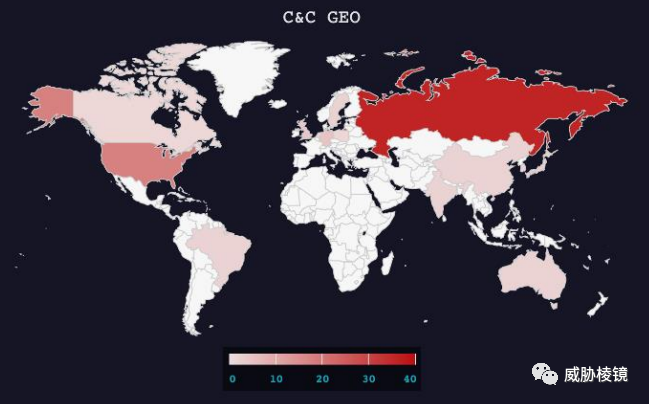

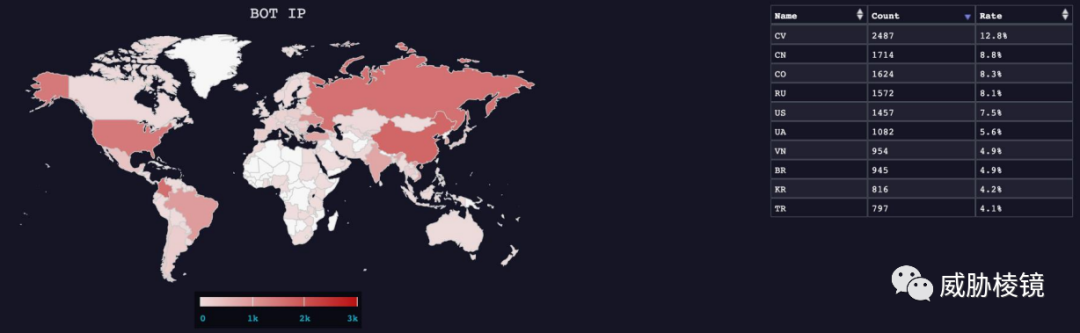

中國境內的上線數量較大:

- 4 月 19 日更新了版本 2.x,使用 OpenNIC 提供的頂級域名作為 C&C 域名。

- 4 月 24 日更新了版本 3,啟用 xxtea 加密配置信息,并且增加了反沙盒與反調試。

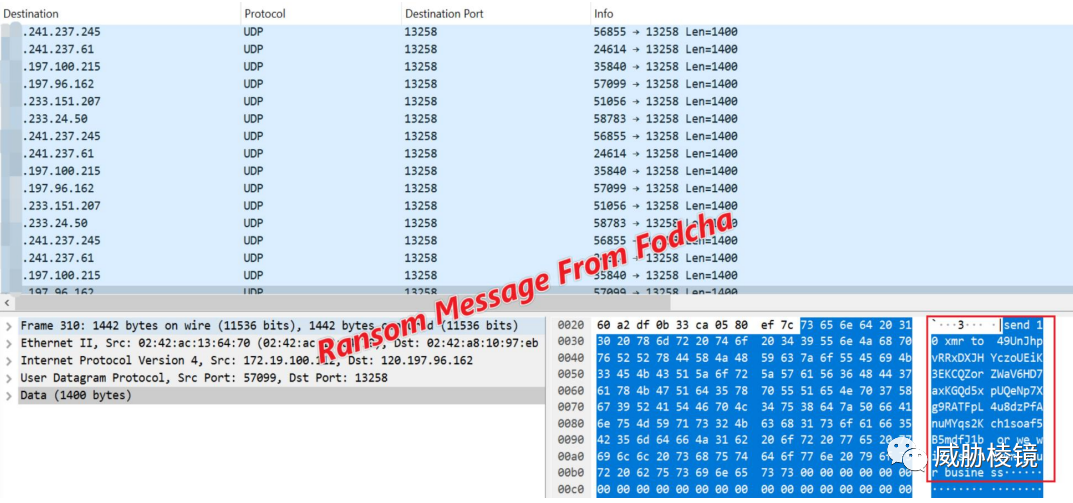

- 6 月 5 日更新了版本 4,去掉了反沙盒與反調試并且啟動了 DDoS 勒索。

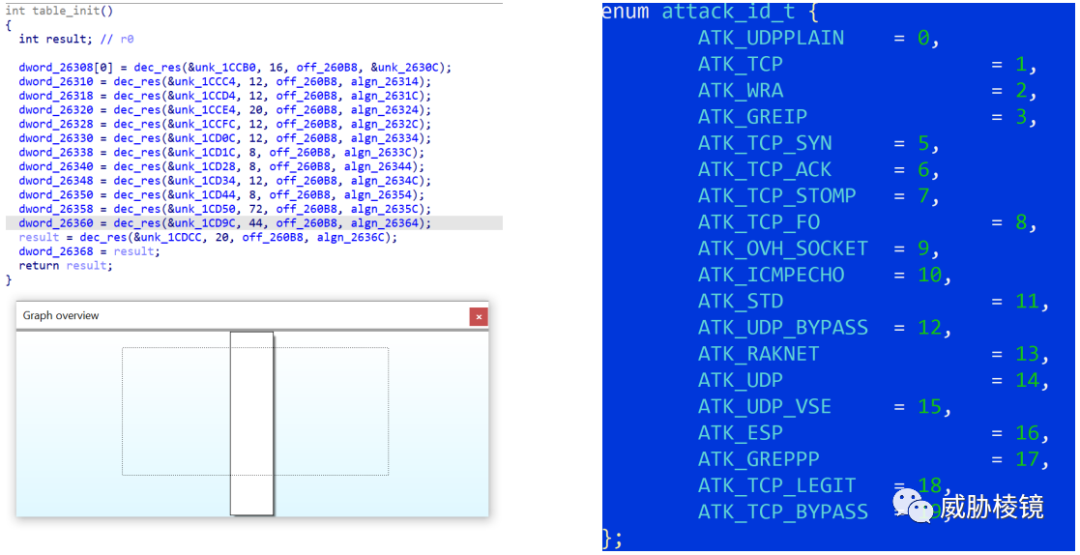

Mirai 與 Fodcha 的異同

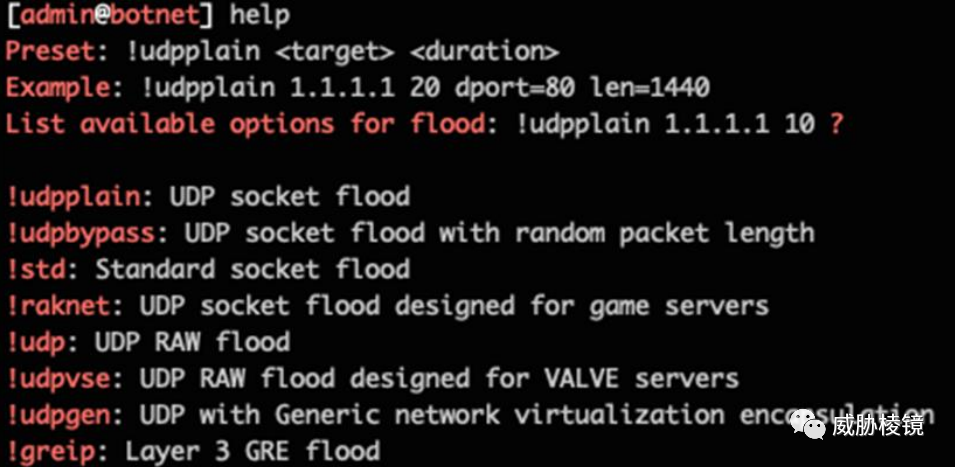

table_init 與 DDoS 攻擊類型基本相似:

Fodcha 使用 xxtea 算法來加密重要配置信息,使用 chacha20 算法來加密后續階段的通信。

C&C 通信協議:

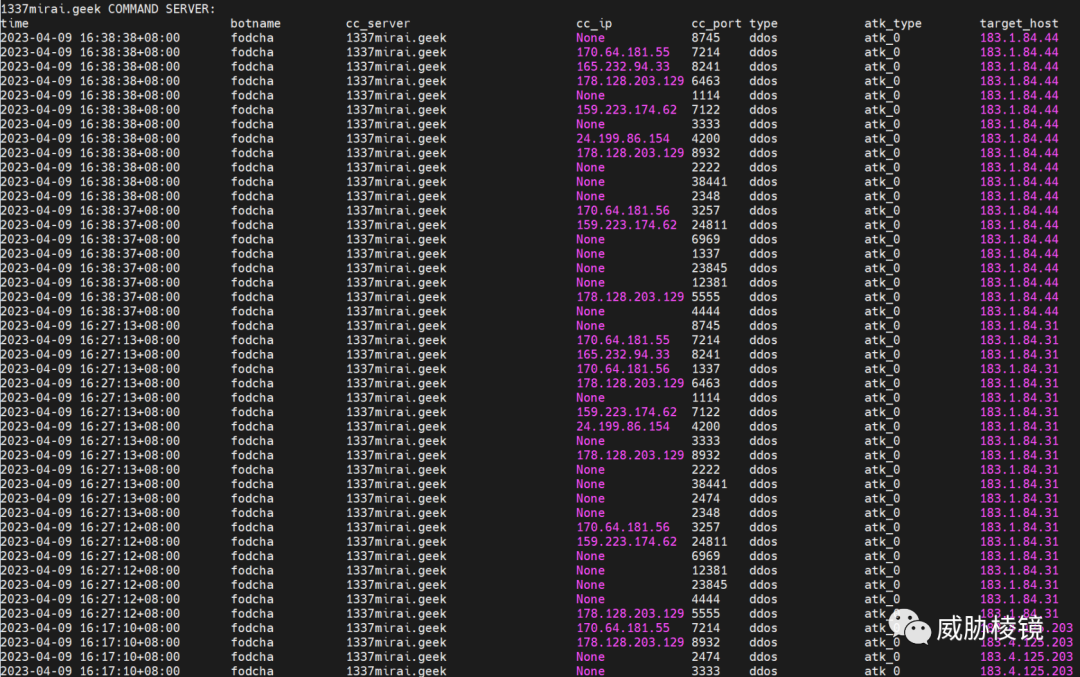

攻擊基礎設施

使用 OpenNIC 的域名:

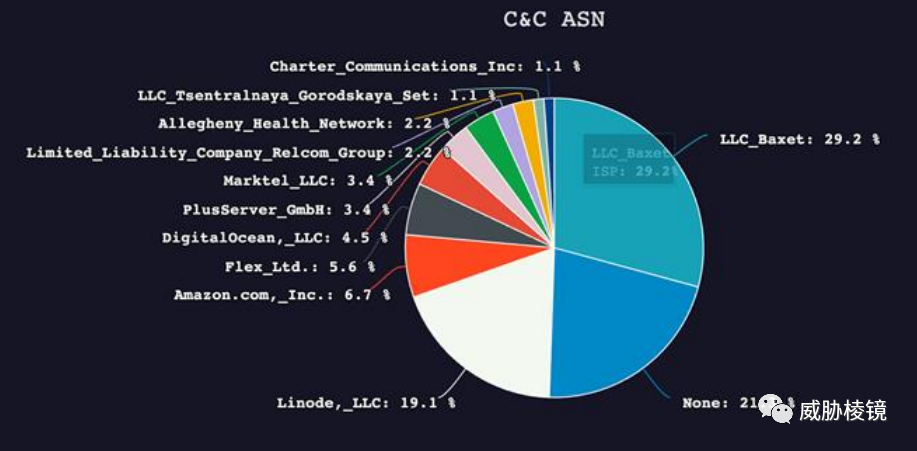

攻擊基礎設施的韌性很強,13 個域名對應 90 個 IP 且分布在十個國家的十余個自治系統中。

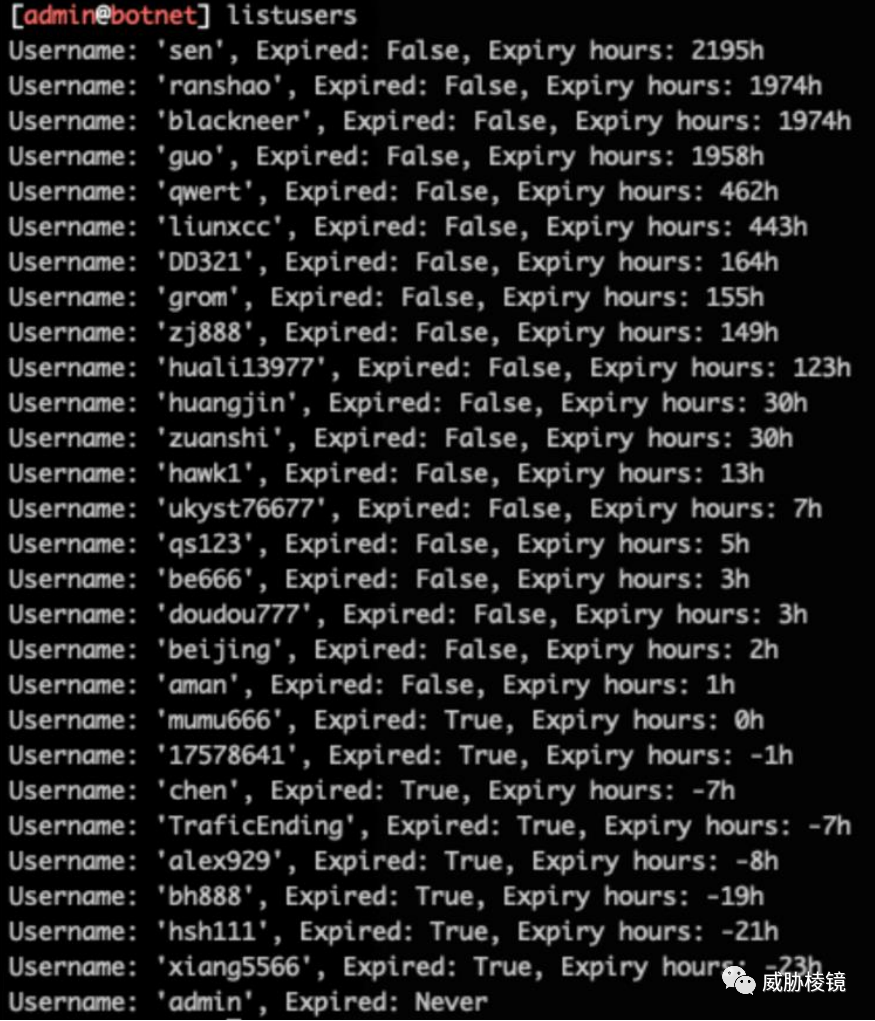

C&C 面板

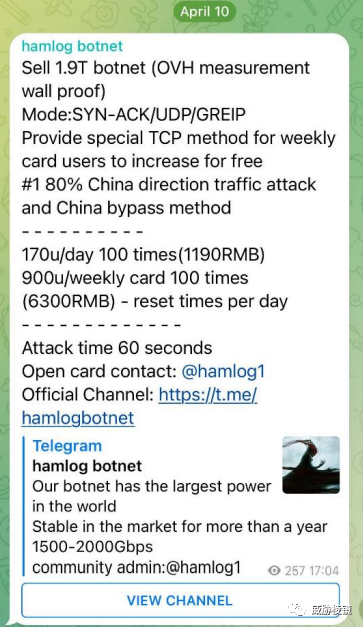

11 月 9 日,通過 Telegram 匿名消息來源獲取了 Fodcha 的 C&C 源碼與訪問終端。

持續跟蹤

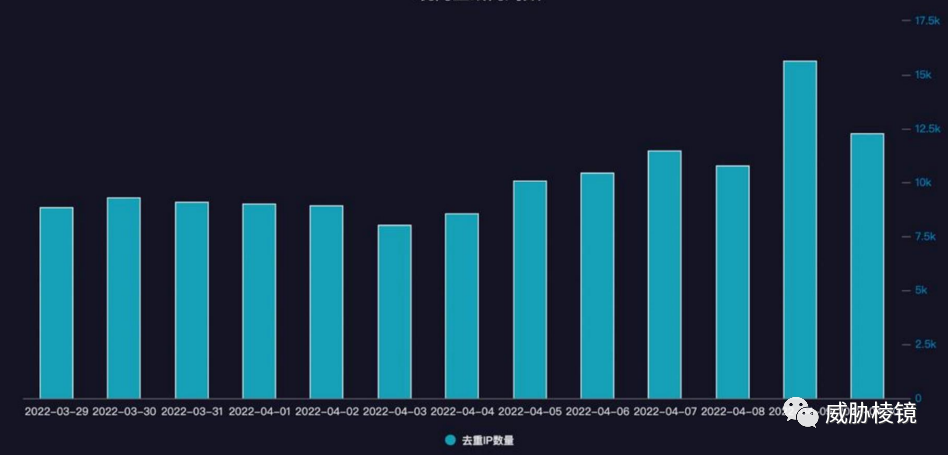

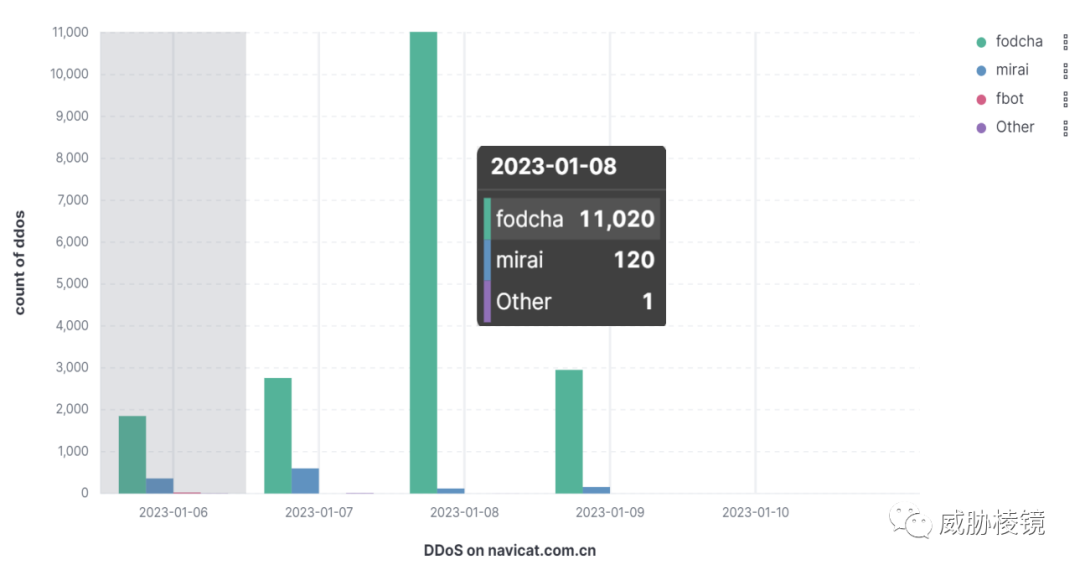

Fodcha 已經躋身 2022 年最活躍的新興 DDoS 家族:

在跟蹤期間瘋狂發動 DDoS 攻擊,總計控制近四萬臺失陷主機針對全球的五萬多個目標進行攻擊,平均每天攻擊超過一千個目標。從攻擊方式上來看,TCP_STOMP、UDPPLAIN、STD 為最受攻擊者青睞的攻擊方式。

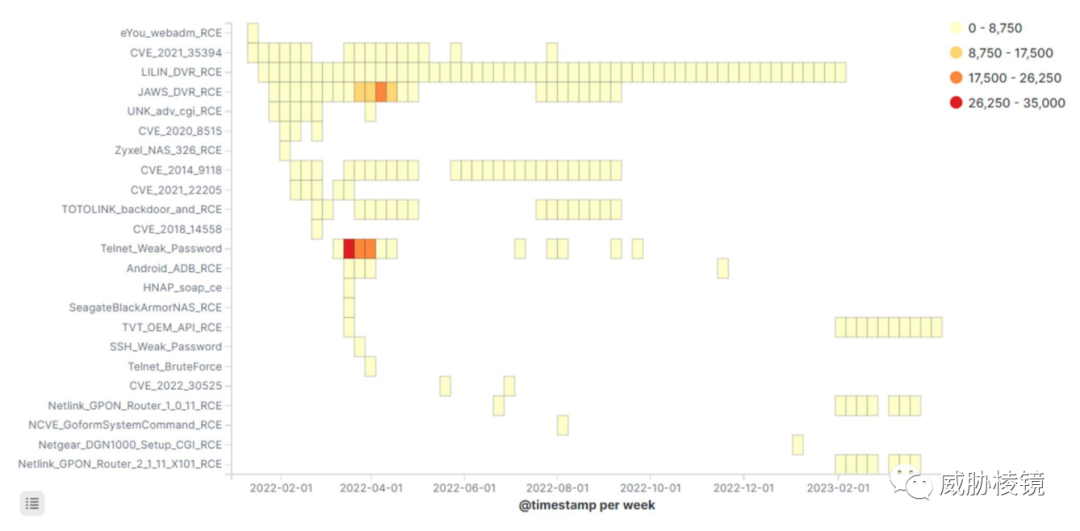

Fodcha 也使用了大量的漏洞進行擴張:

根據控制面板估計,全球的失陷主機規模在接近四萬臺:

健康碼、云服務廠商、Navicat 都經歷了攻擊的洗禮:

最后碎碎念一句,他們之前在地圖上就吃過虧,現在似乎還是 ... 。是不是建議前端重新處理一下,或者發布之前手動處理以下,以避免可能存在的各種爭議。

攻擊者盯上 OTA 升級

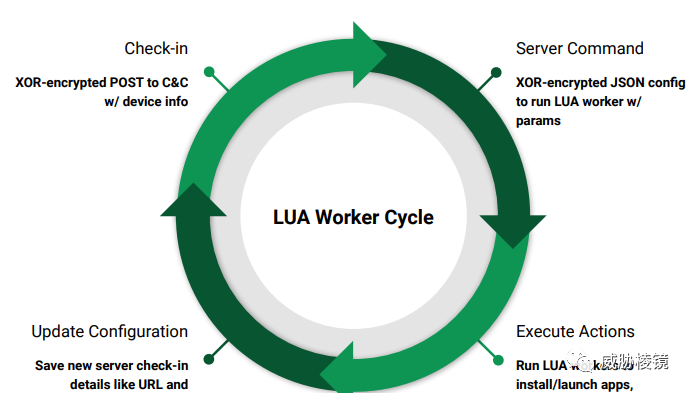

安卓系統中的 OTA 并不復雜,首先由 OEM 下載新系統鏡像到設備,再調用 RecoverySystem API 校驗簽名,最后安裝鏡像到恢復分區再重啟。

被攻擊者濫用的點主要集中在如下四類上:

Digitime OTA

詳細情況可以查看 MalwareBytes 與 Ninji 的文章,此處不多加贅述。

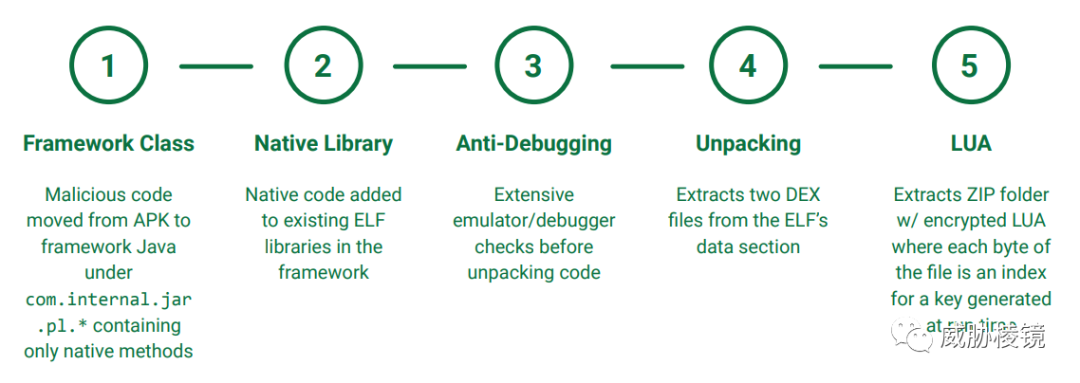

攻擊者為逃避檢測做了大量的工作:

RedStone OTA

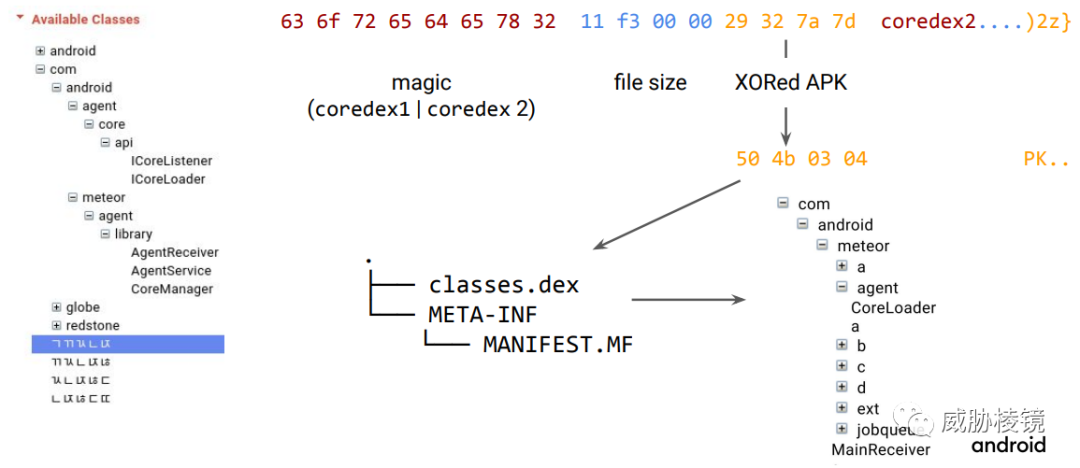

攻擊者的混淆更強力,甚至自定義了 coredex 文件格式:

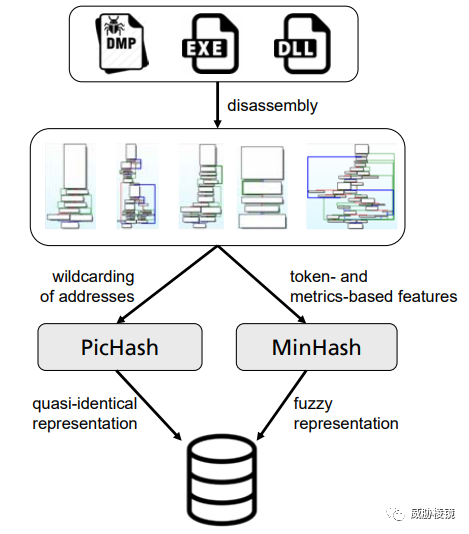

使用代碼重用創建可靠 Yara 規則

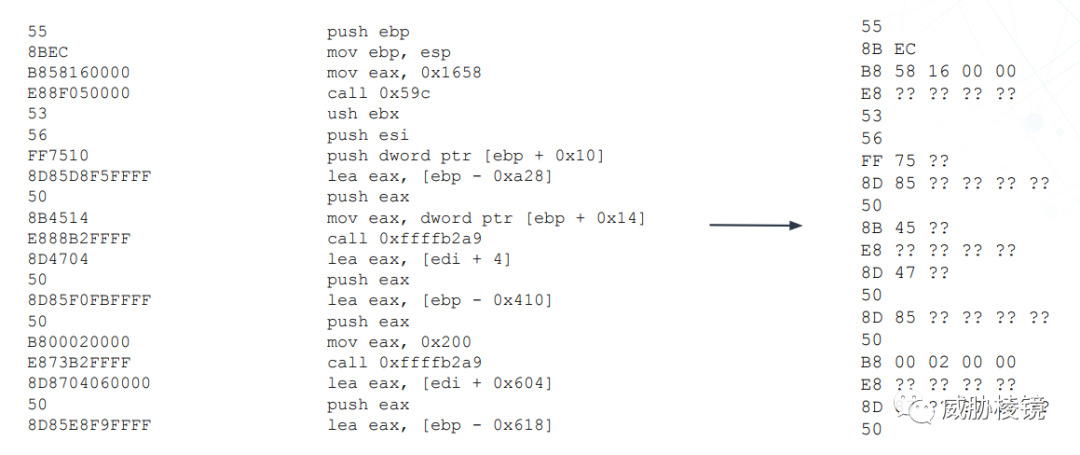

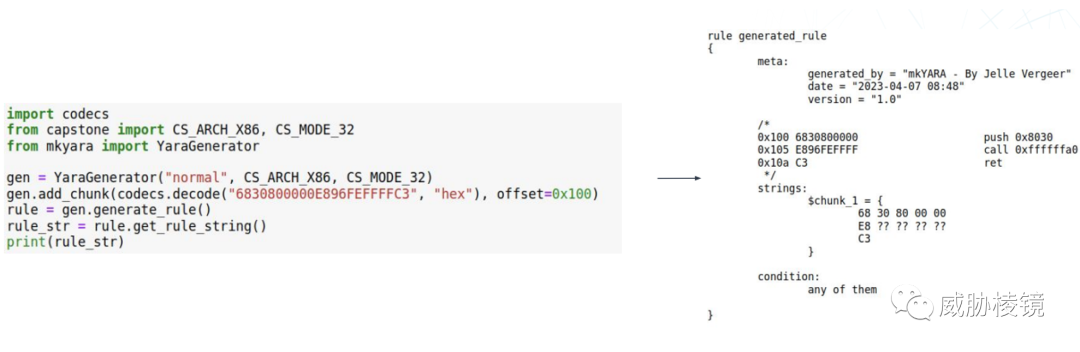

首先創建代碼:

再使用 mkyara(https://github.com/fox-it/mkYARA)規范化代碼:

以上千個惡意軟件家族大規模分析的經驗來看,即使是 10%-20% 的小程度代碼重用也能夠進行相當高質量的樣本識別,

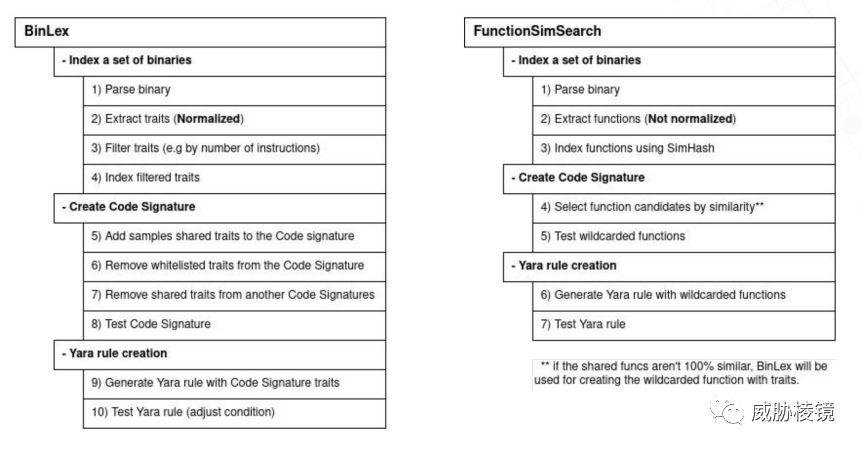

當然,整體架構都是千篇一律的:

里面介紹了幾種方式:ngram、指令序列、控制流圖等,也都常見不再贅述,感興趣可以查看原文或者本號之前的文章。

《狩獵樣本的哈希游戲》

Avenger,公眾號:威脅棱鏡狩獵樣本的哈希游戲

構建 Yara 規則創建流水線:

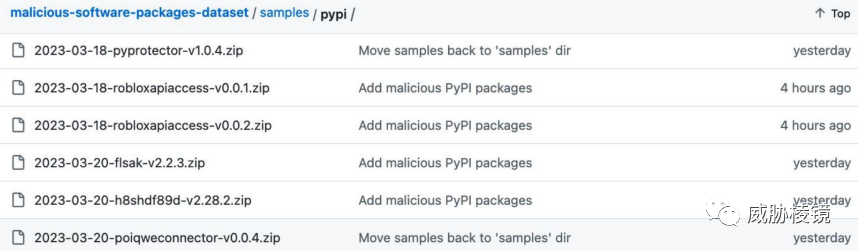

發現在野惡意 PyPI 包

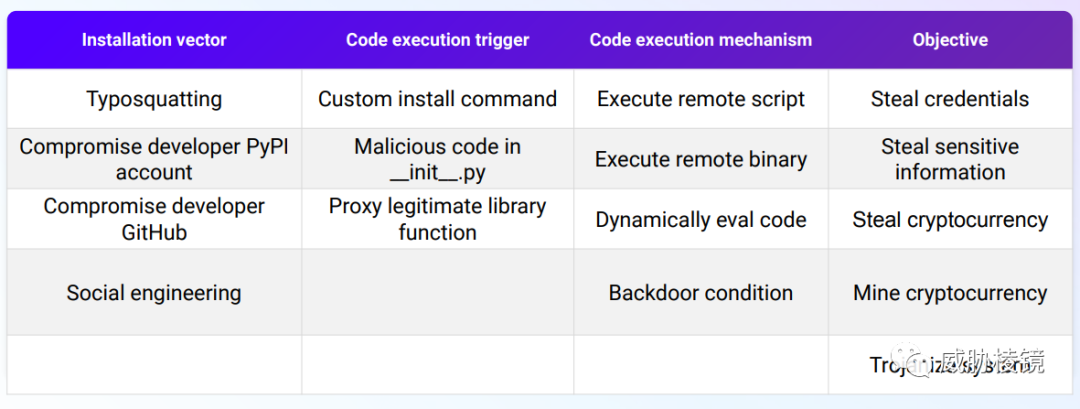

PyPI 上典型的供應鏈攻擊:

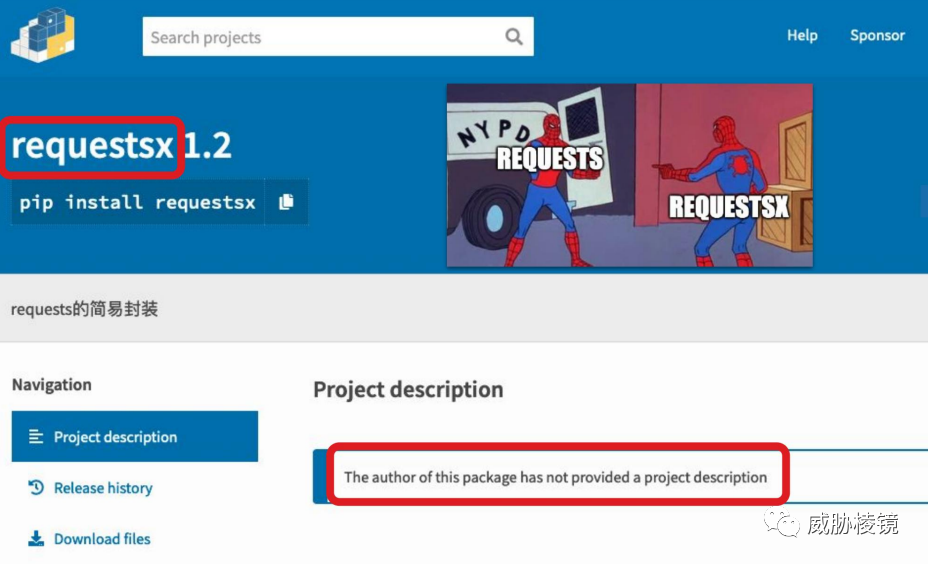

例如與常用庫名類似,但沒有任何描述信息的:

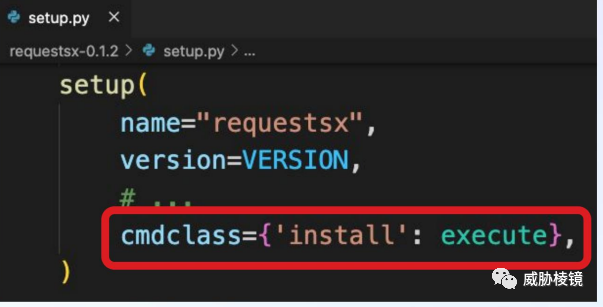

例如在 pip install 后自動運行自定義安裝腳本的:

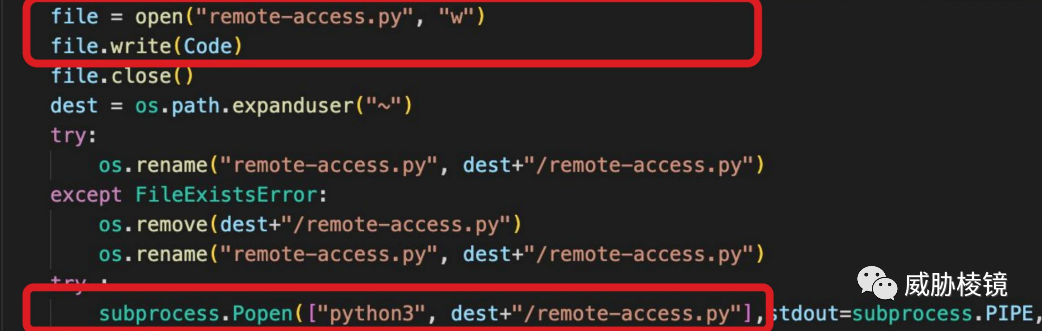

例如寫入 .py 文件并啟動新進程的:

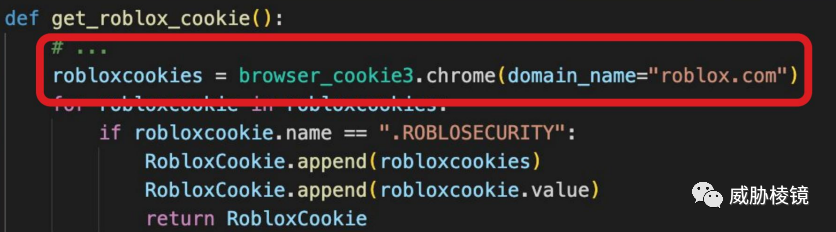

例如讀取瀏覽器 Cookie 的:

研究人員開發了 GuardDog 來檢測 PyPI 與 NPM 上的惡意包,主要應用包的元數據以及源代碼進行分析判斷。

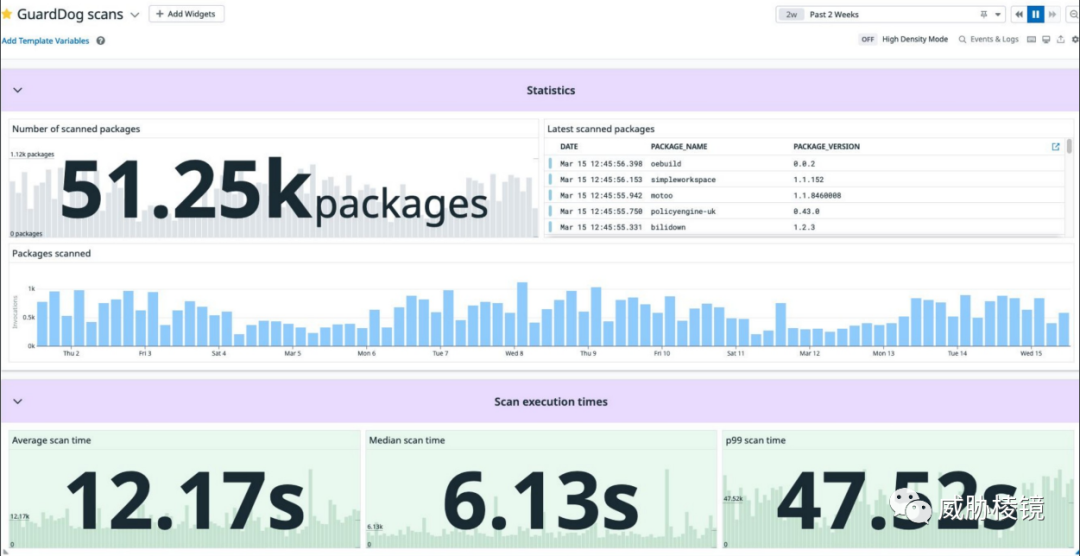

即使每天掃描數千個包的情況下:

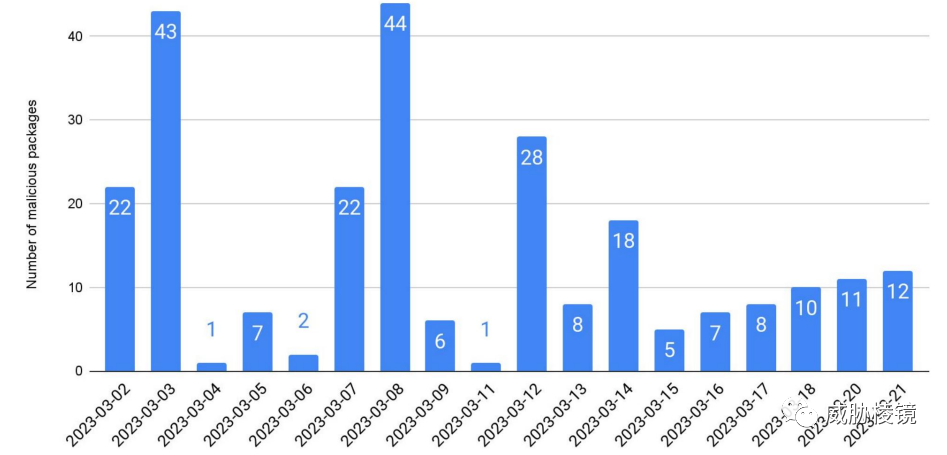

仍然能夠檢測出惡意包源源不斷地涌現:

各種惡意包上傳了數據集(https://github.com/datadog/malicious-software-packages-dataset),相關研究可以參考:

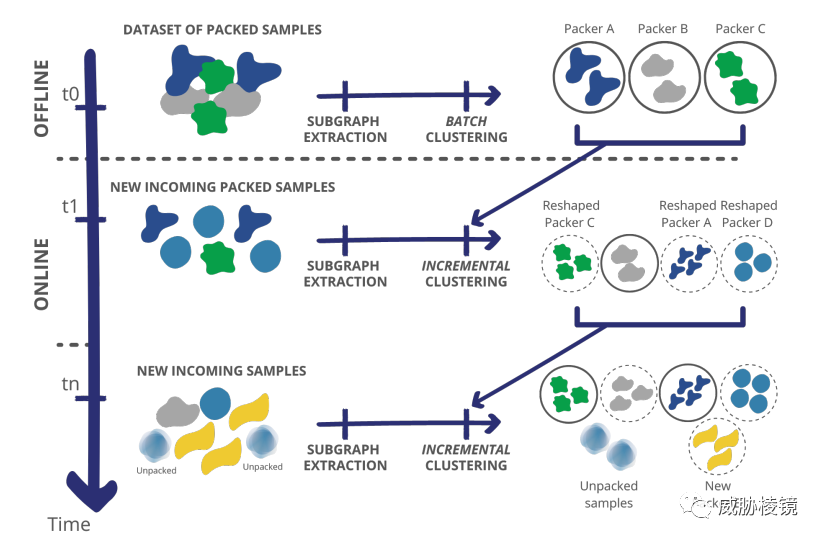

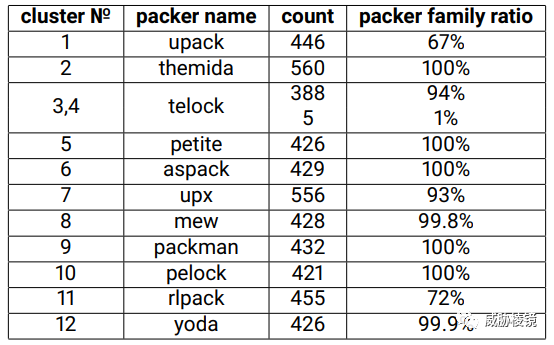

使用增量聚類算法識別殼

利用反匯編構建 CFG,再用類似 Gorille 的方式對 CFG 進行轉換,使其能發現二進制相似之處并且對抗代碼上的小修小改。

手動處理了 5912 個加殼樣本:

成功聚類了 85% 的加殼樣本:

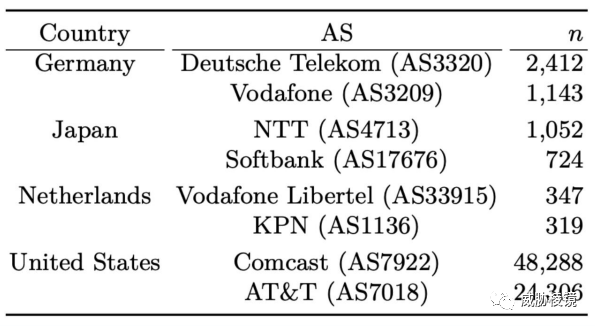

通過商業 VPN 解除地區限制

由于 Netflix 等流媒體或者 Steam 等游戲的全球價格不是統一的,跨國購買服務可能會更加便宜或者提供更多內容。想必大家對土區的車都十分熟悉,應該有很多人都上車了。

有云主機也有住宅掛的代理,例如后者:

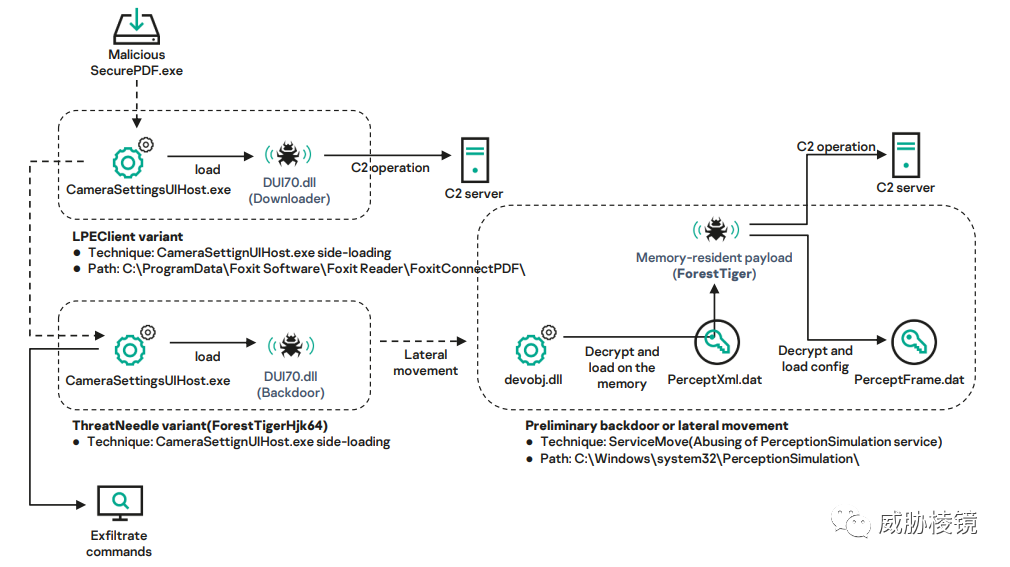

跟隨 Lazarus 的腳步看 DeathNote 攻擊行動

該組織的感染方式都是精心設計過的:

C&C 控制的架構也是雙層的:

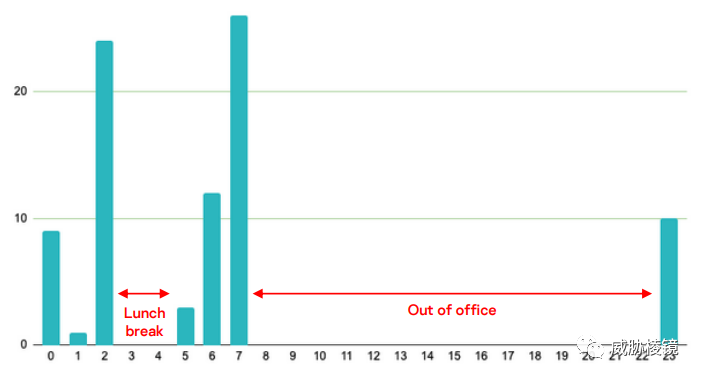

根據工作時間來看,攻擊者在 GMT+8 或者 GMT+9 時區:

惡意 Bot 的生態系統

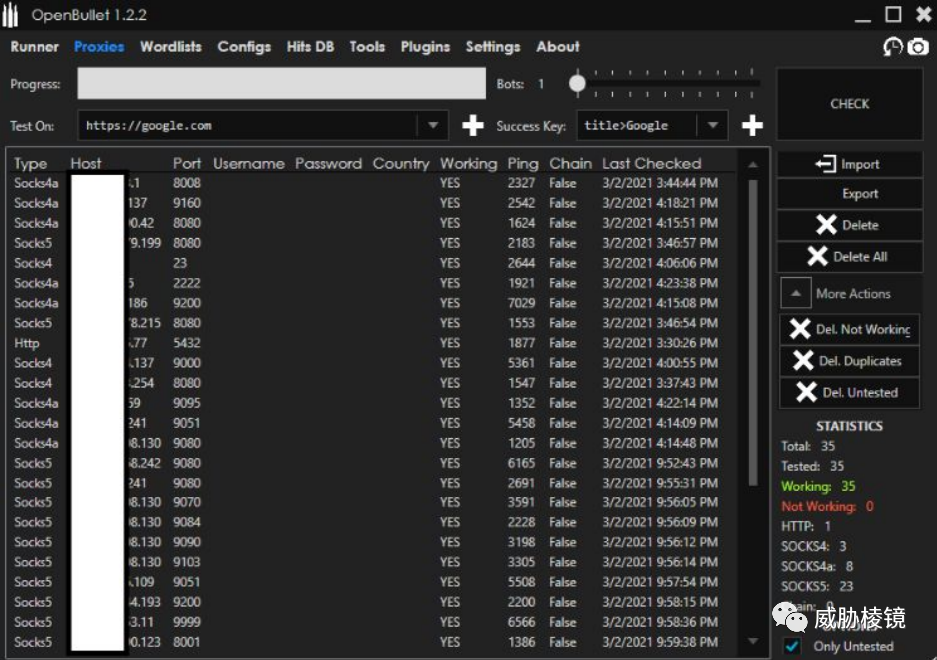

有各種各樣的惡意 Bot,例如憑據填充的 Bot(OpenBullet):

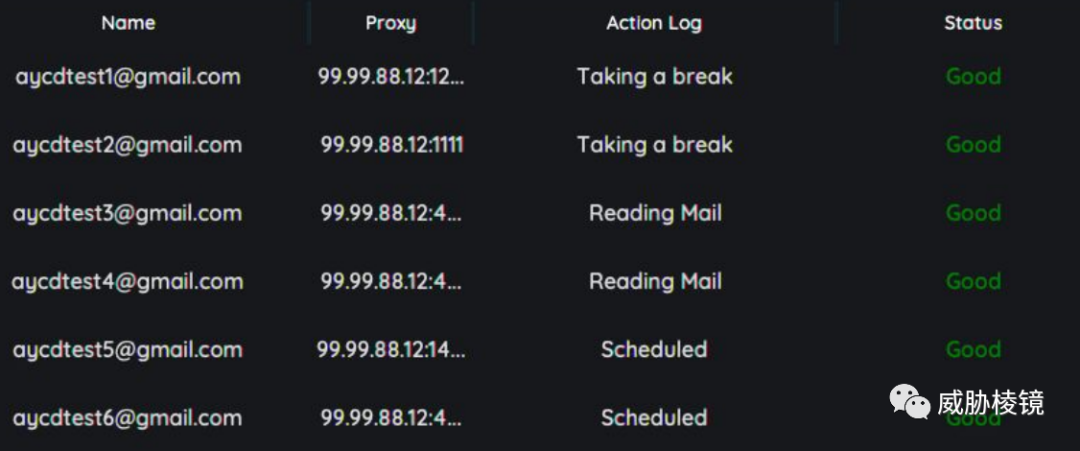

例如創建賬戶的 Bot(AYCD):

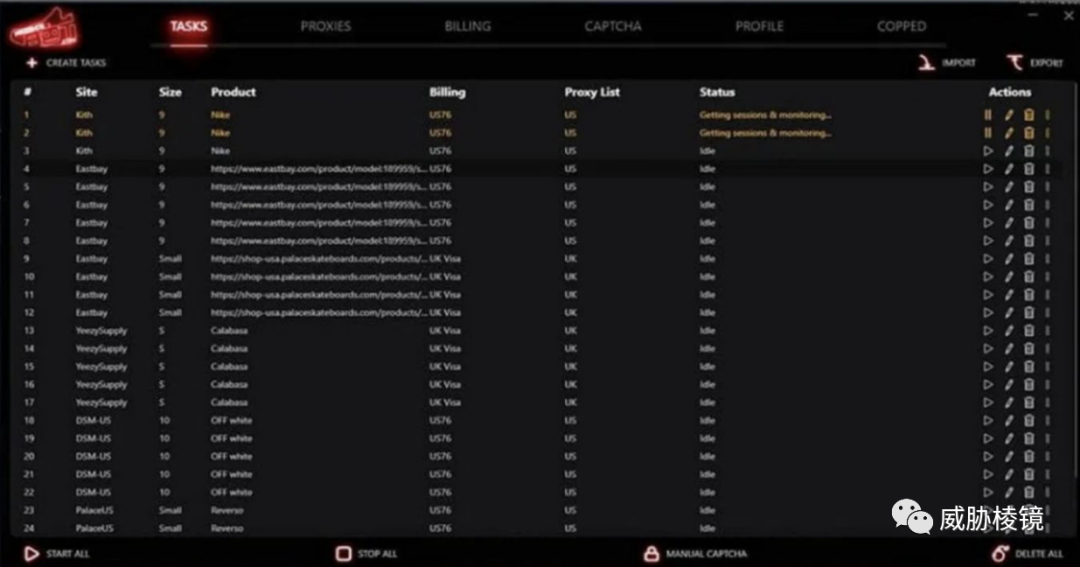

例如 Scalping Bot(NSB):

例如點擊 Bot:

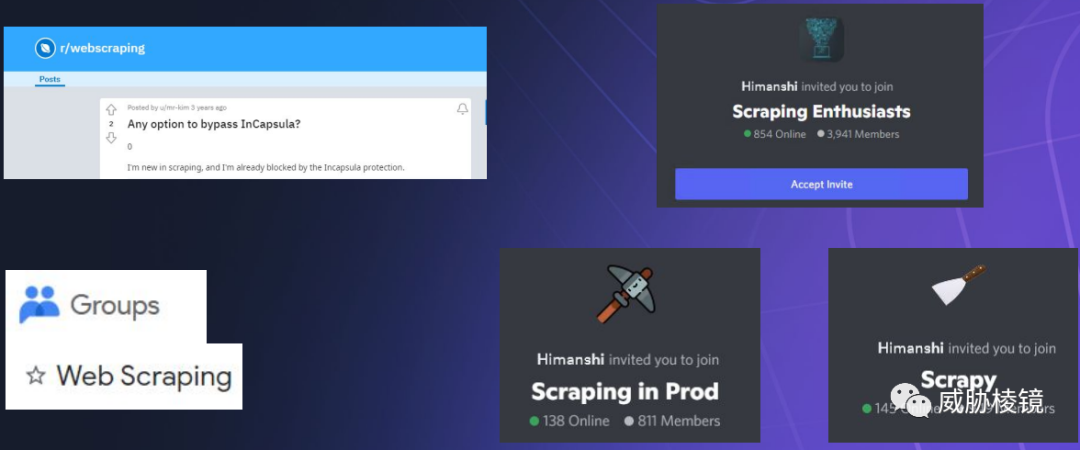

地下已經形成了完整的開發者社區:

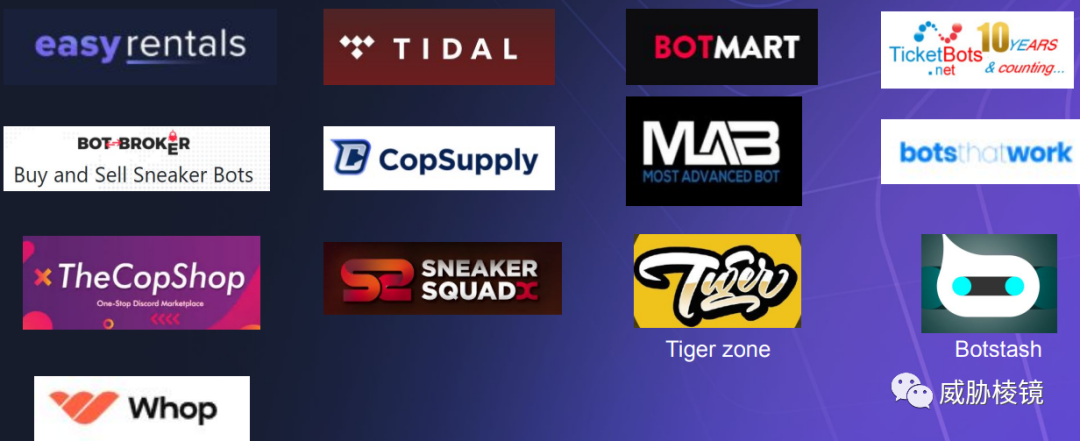

提供市場:

提供地下論壇:

提供破解信息:

提供自動化框架:

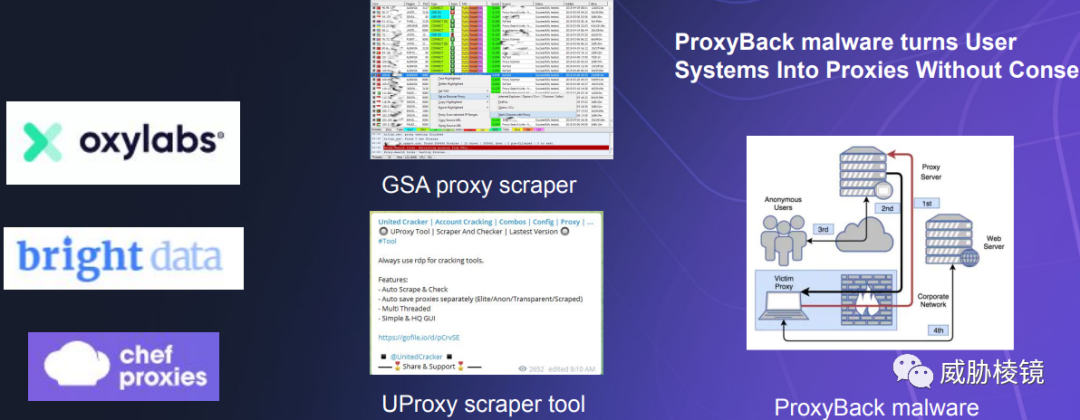

提供代理:

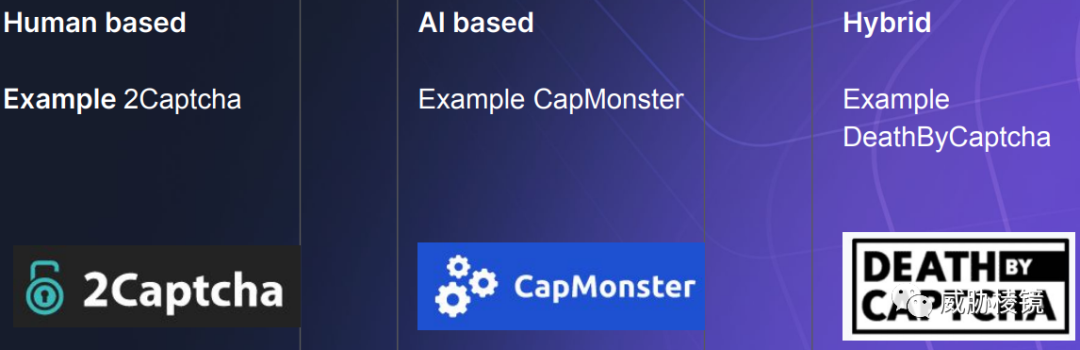

提供驗證碼對抗:

KmsdBot 崩潰始末

Golang 編寫的惡意軟件,相關細節的分析 Akamai 之前寫過文章不再贅述了,感興趣去看原文或者搜國內也有翻譯版本。

https://www.akamai.com/blog/security-research/kmdsbot-the-attack-and-mine-malwarehttps://www.akamai.com/blog/security-research/kmsdbot-part-two-crashing-a-botnet

該僵尸網絡攻擊目標遍布全球,后來攻擊者兩次錯誤使得僵尸網絡崩潰。

從 GhostNet 到 PseudoManuscrypt

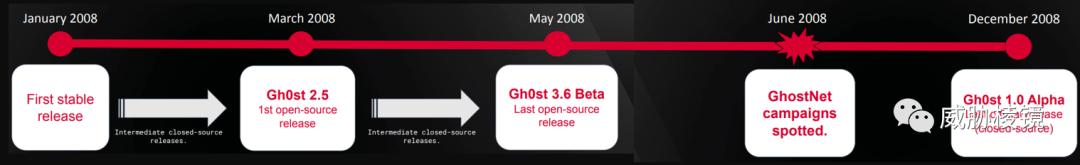

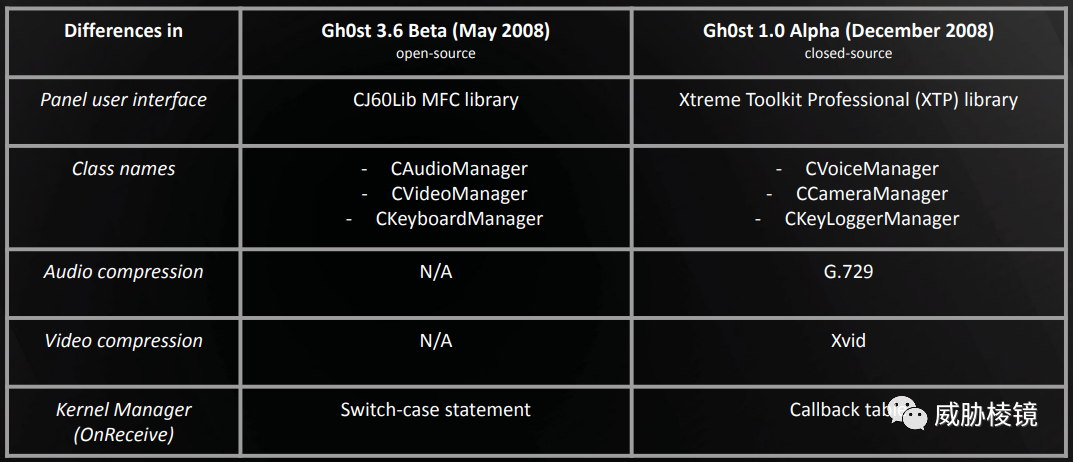

Ghost RAT 又名 Zegost 是從 2008 年開源的遠控木馬,長期以來一直保持活躍。

開源版本導致出現了許多變種:

后來在 2021 年出現了 PseudoManuscrypt,卡巴斯基認為是由 Lazarus 在背后運營。

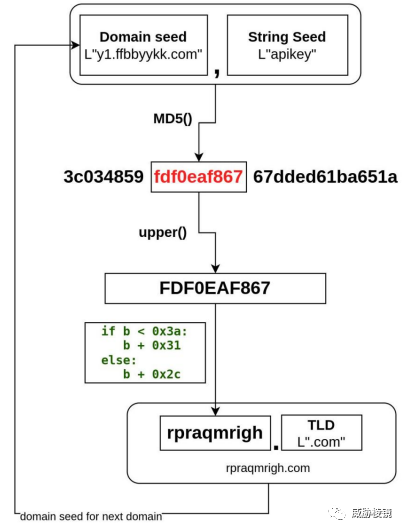

其使用的 DGA 算法如下所示:

研究人員認為是說中文的攻擊者在運營,有許多特征:

- 使用 Gh0st RAT 的變種

- 使用 HP-Socket 網絡通信框架

- 使用寶塔面板運營基礎設施

- C&C 基礎設施通常部署在東亞

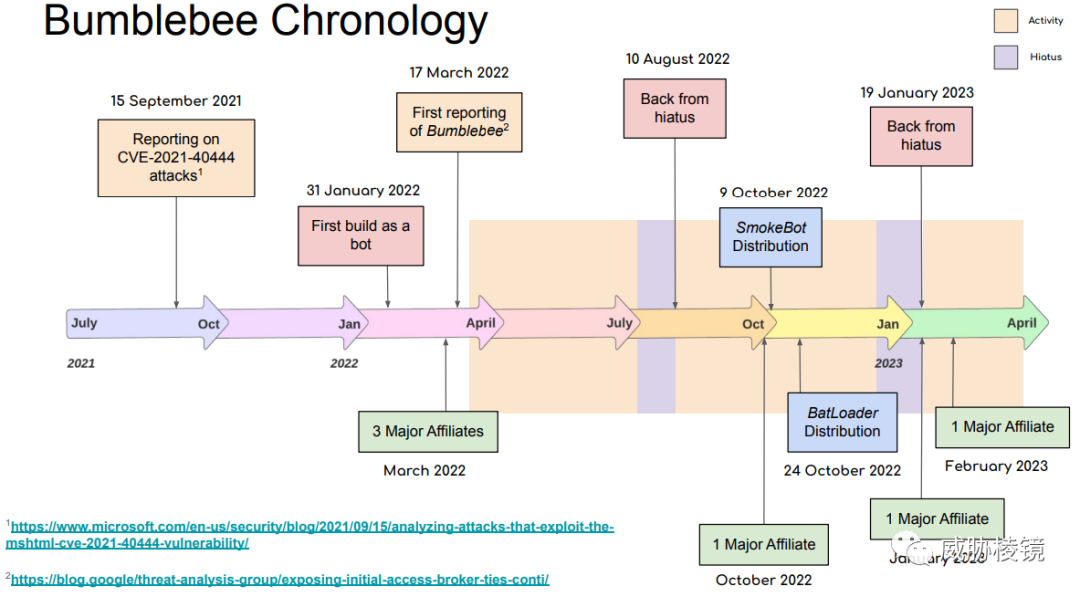

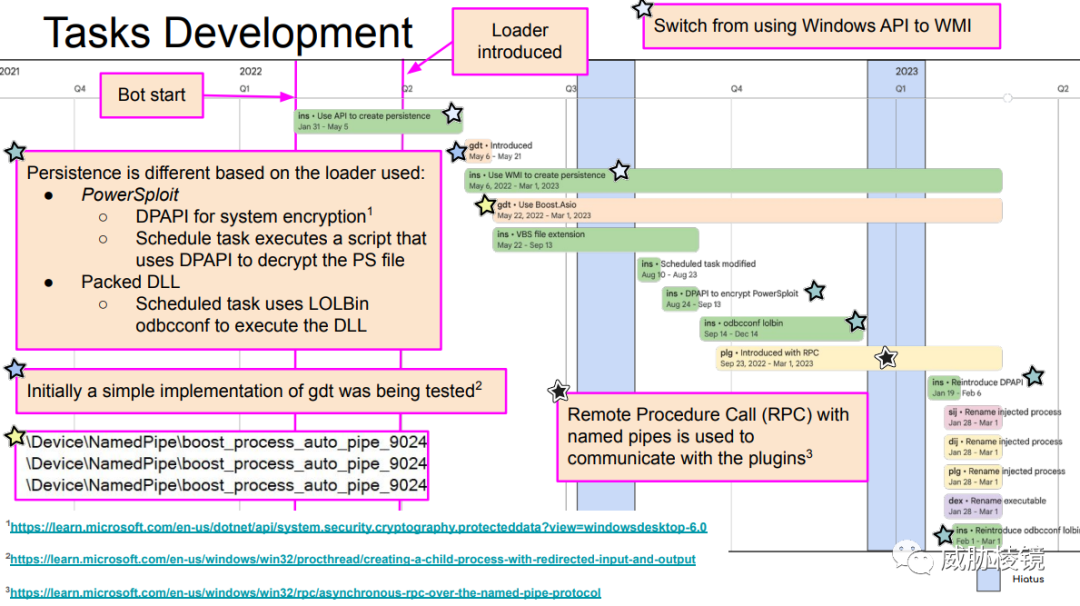

追蹤 Bumblebee 演化

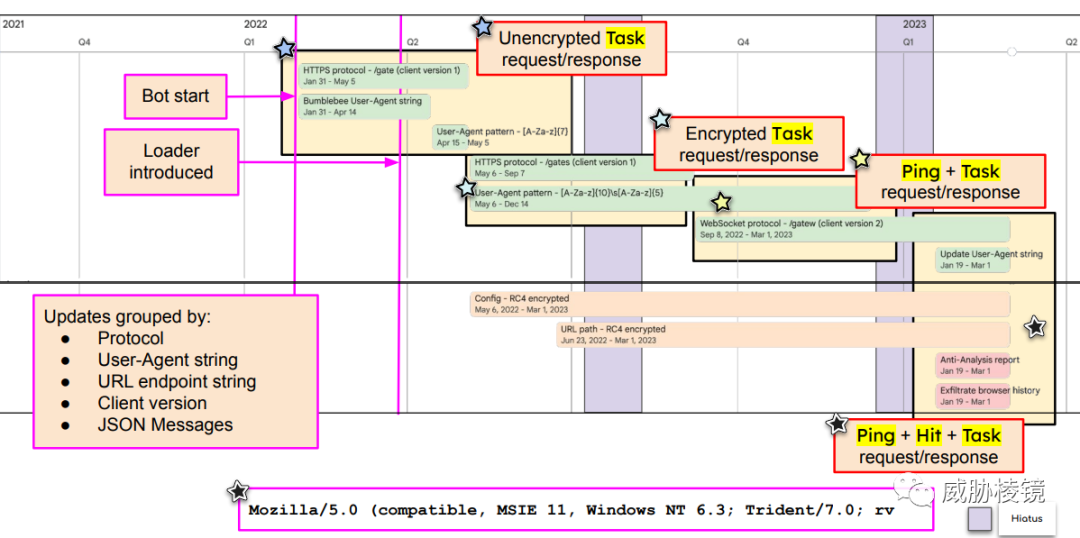

Bumblebee 一直在持續迭代:

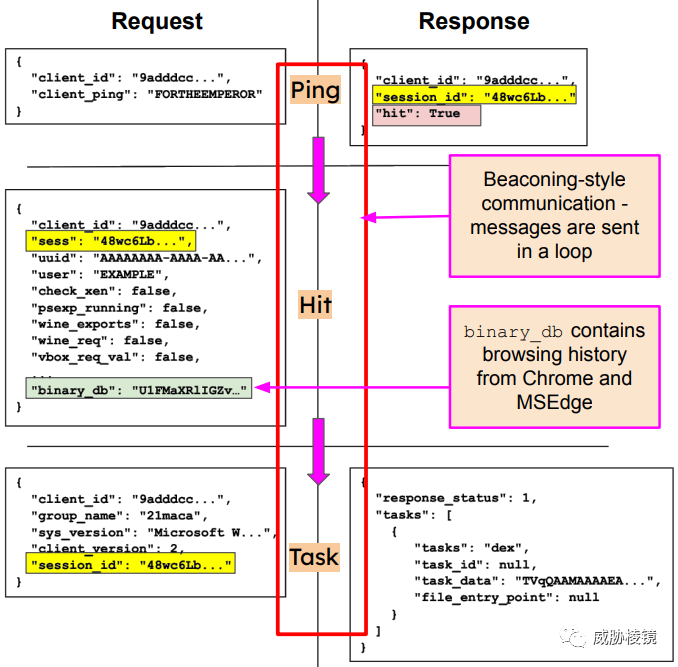

使用 WebSocket 作為 C&C 協議,并且經過 RC4 加密:

C&C 通信與任務下發也一直都在持續開發:

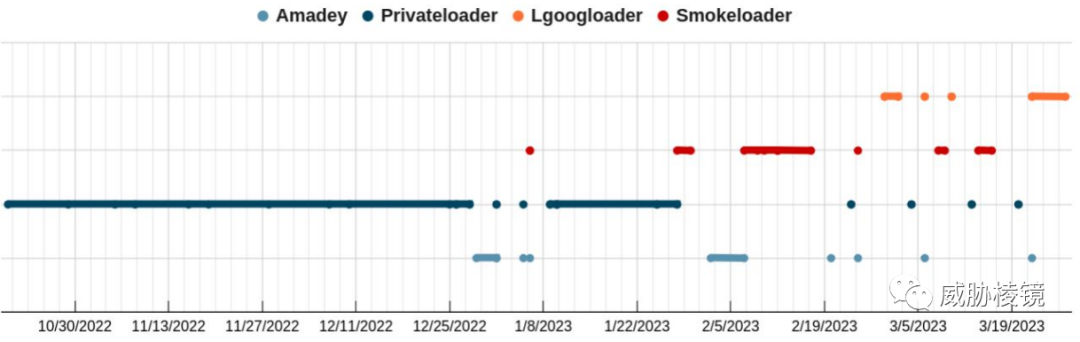

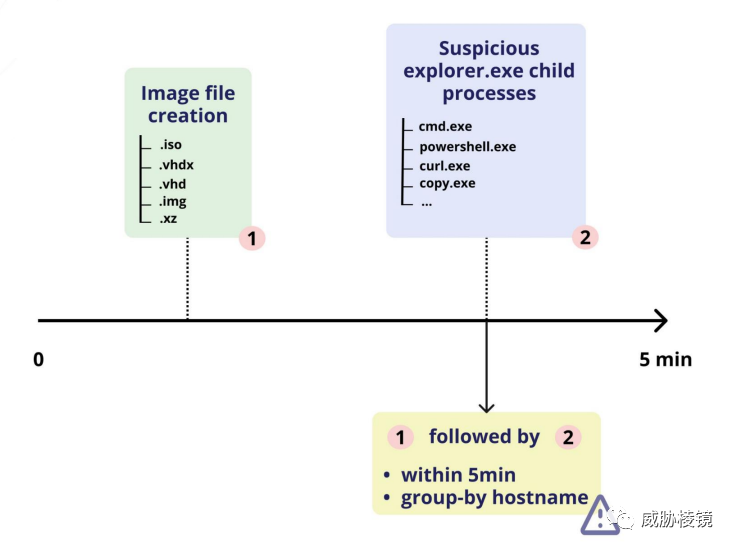

檢測僵尸網絡感染鏈

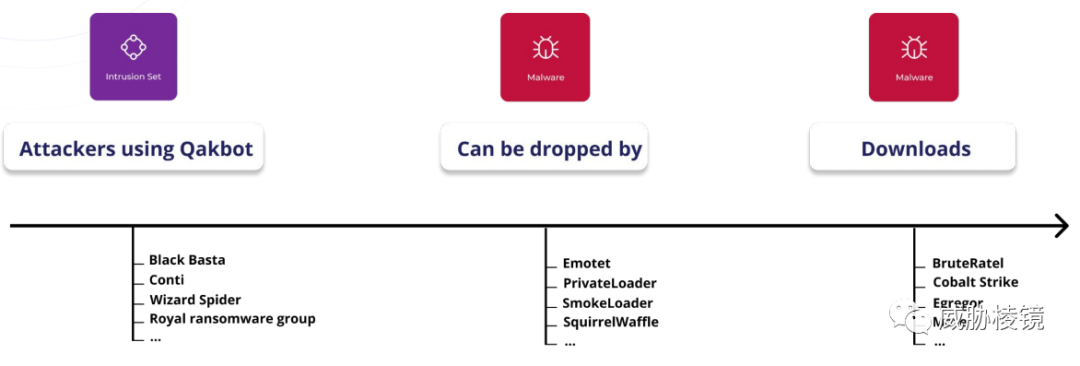

從 2022 年 2 月到 2023 年 2 月,Qakbot 有超過一百萬受害者:

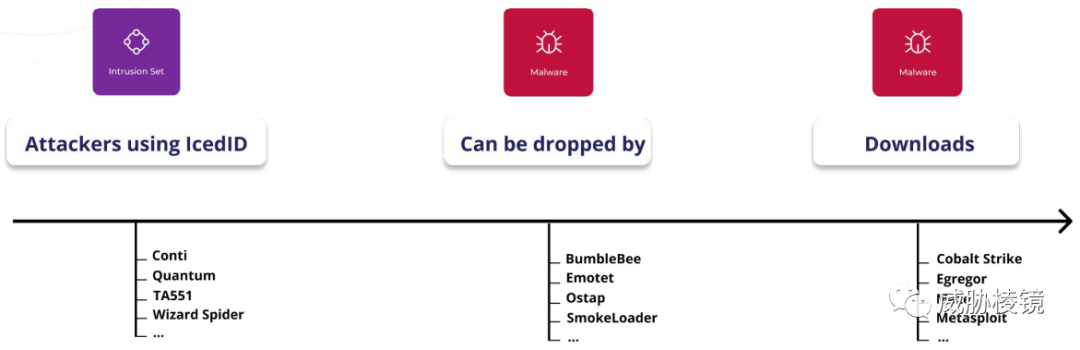

從 2022 年 8 月到 2022 年 12 月,IcedID 有超過兩萬受害者。

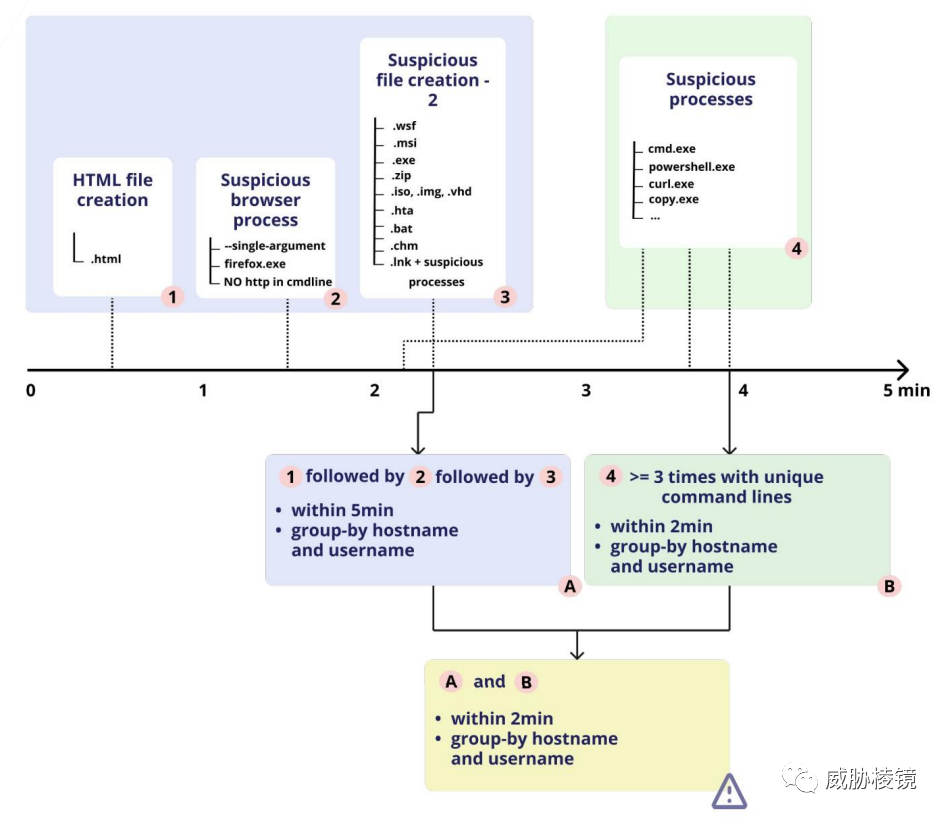

ISO 釋放 LNK 的關聯規則:

HTML Smuggling 的關聯規則:

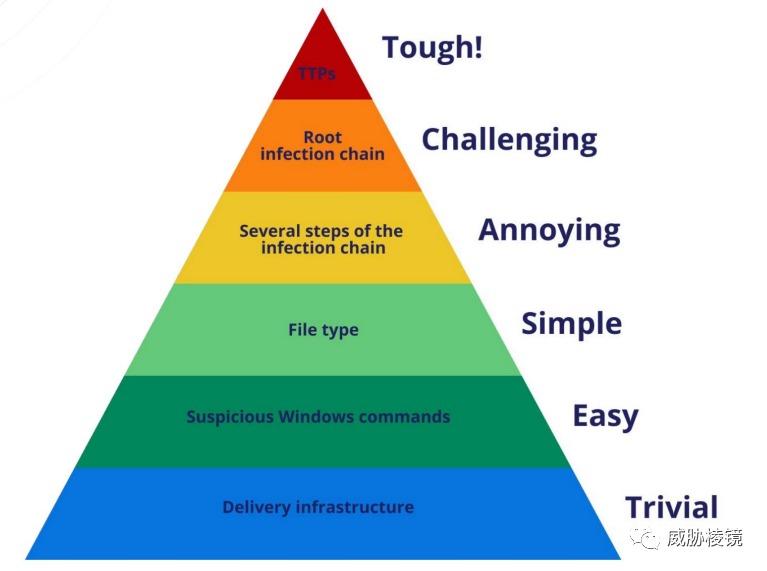

感染鏈痛苦金字塔:

RAT 作為勒索軟件

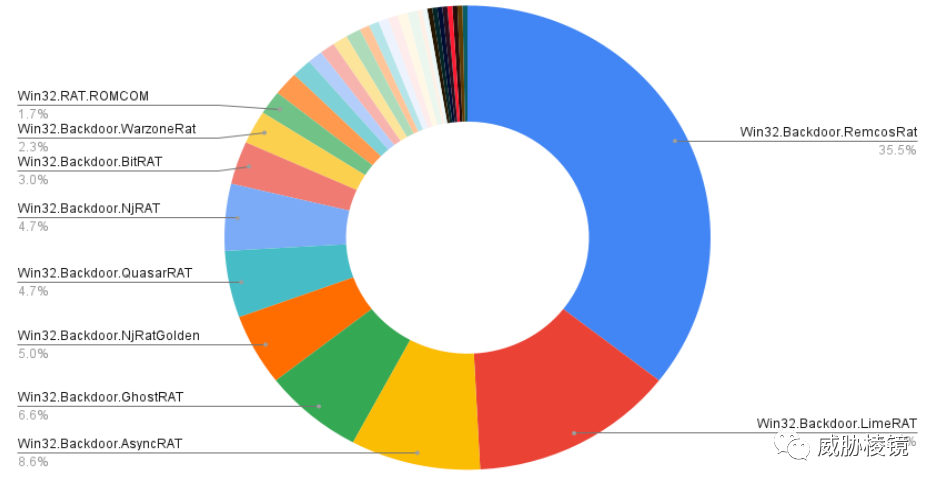

遠控木馬的情況:

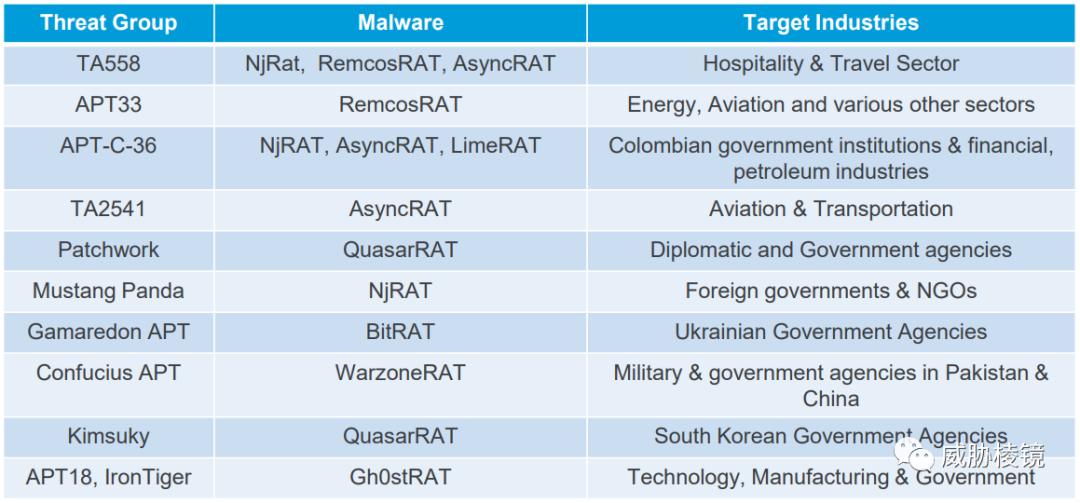

利用 RAT 的攻擊組織:

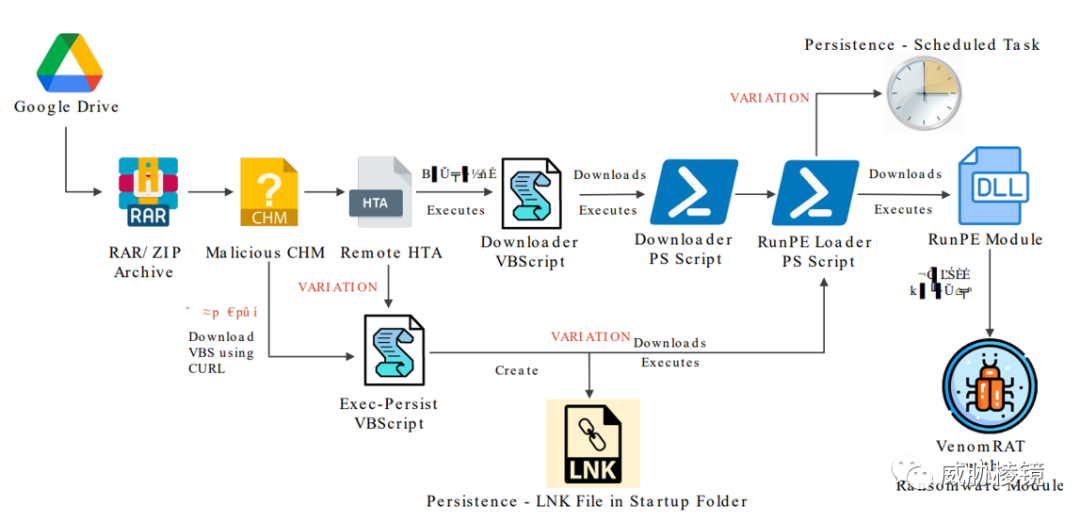

TA558 使用的遠控木馬 VenomRAT 都有勒索軟件模塊,VenomRAT 是 QuasarRAT 的變種。

感染鏈:

勒索信息:

該勒索軟件構建模塊是基于名為 Ransomware-Builder-v3.0 的開源項目修改而來。

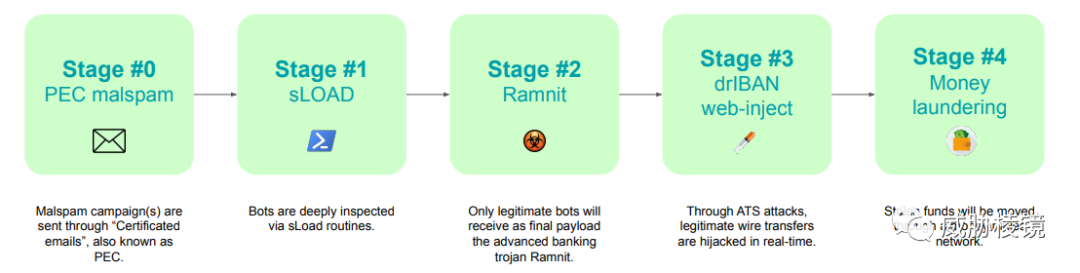

現代銀行欺詐的威脅洞察

從 2018 年開始,意大利出現了很多銀行欺詐攻擊行動的受害者。攻擊者入侵能夠直接訪問銀行的機器,在銀行轉賬時進行篡改。

整個流程如下所示:

攻擊整體的完成度非常高,甚至匯款完成后銀行給出的 PDF 電子憑條也都會被篡改,等到受害者發覺的時候就已經悔之晚矣。

攻擊者還利用失陷主機來對外提供進行洗錢服務。

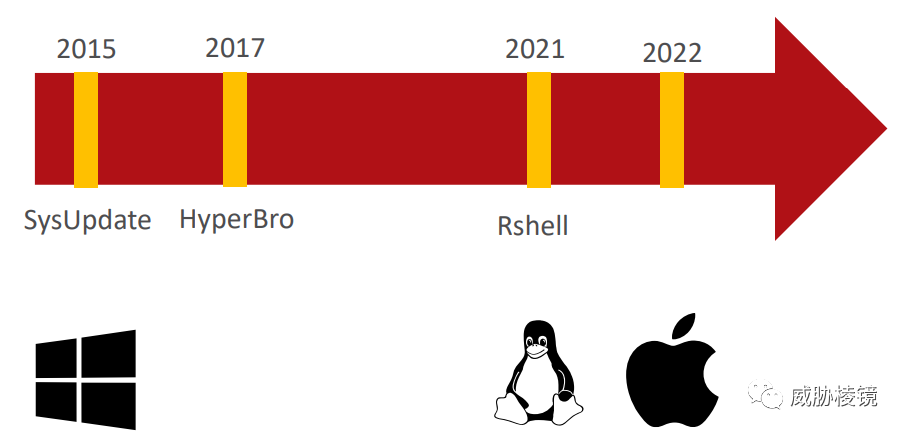

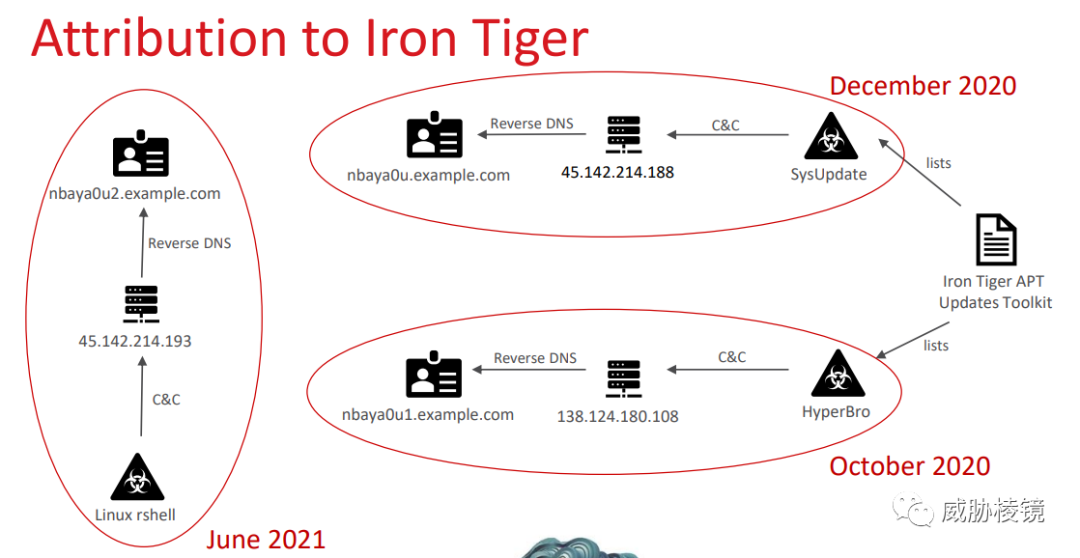

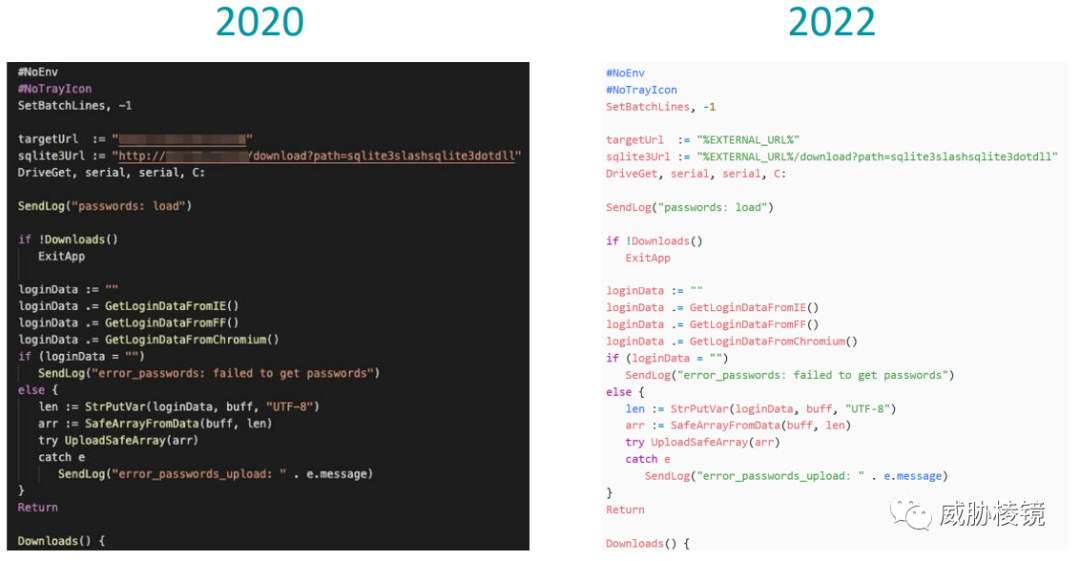

Iron Tiger 持續增強針對 Linux 與 macOS 用戶的攻擊

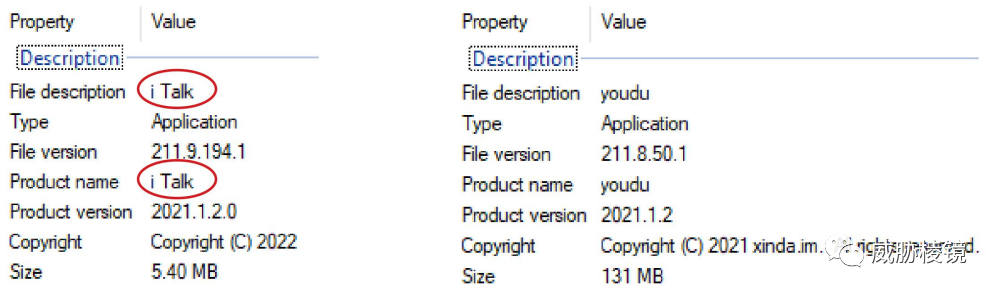

2020 年 12 月,ESET 發現針對蒙古政府使用的即時通信應用程序 Able Desktop 進行供應鏈攻擊。

2022 年 5 月,趨勢科技披露針對東南亞使用的即時通信應用程序 MiMi Chat 進行供應鏈攻擊。

2022 年 11 月,趨勢科技披露利用中國大陸使用的即時通信應用程序有度即時通進行攻擊,攻擊者將其重新打包包裝成 i Talk 進行分發:

攻擊者在網絡安全平臺 Wazuh 的帶簽名可執行文件中發現了兩個側加載漏洞,并且進行了武器化利用。

該團伙的胃口越來越大:

并且不局限于東南亞以及中國的目標,德國、美國與法國也都相繼發現了受害者。

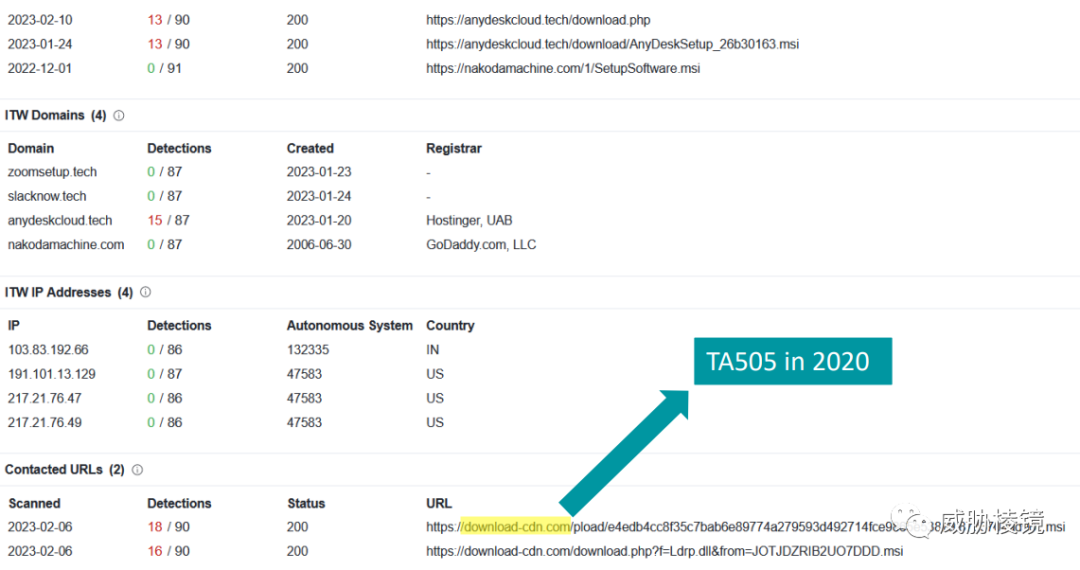

Asylum Ambuscade 的面紗

多個俄羅斯相關的網絡犯罪團伙也卷入俄烏沖突中:

該團伙以前針對美國與加拿大的金融行業進行攻擊:

是在地緣沖突期間從網絡犯罪轉向網絡間諜嗎?研究人員認為應該是新擴展的攻擊范圍。自 2022 年 1 月以來,一共發現了超過 4500 個受害者:

攻擊基礎設施中還發現了 2020 年 TA505 使用的域名,猜測是使用了相同的地下付費服務。

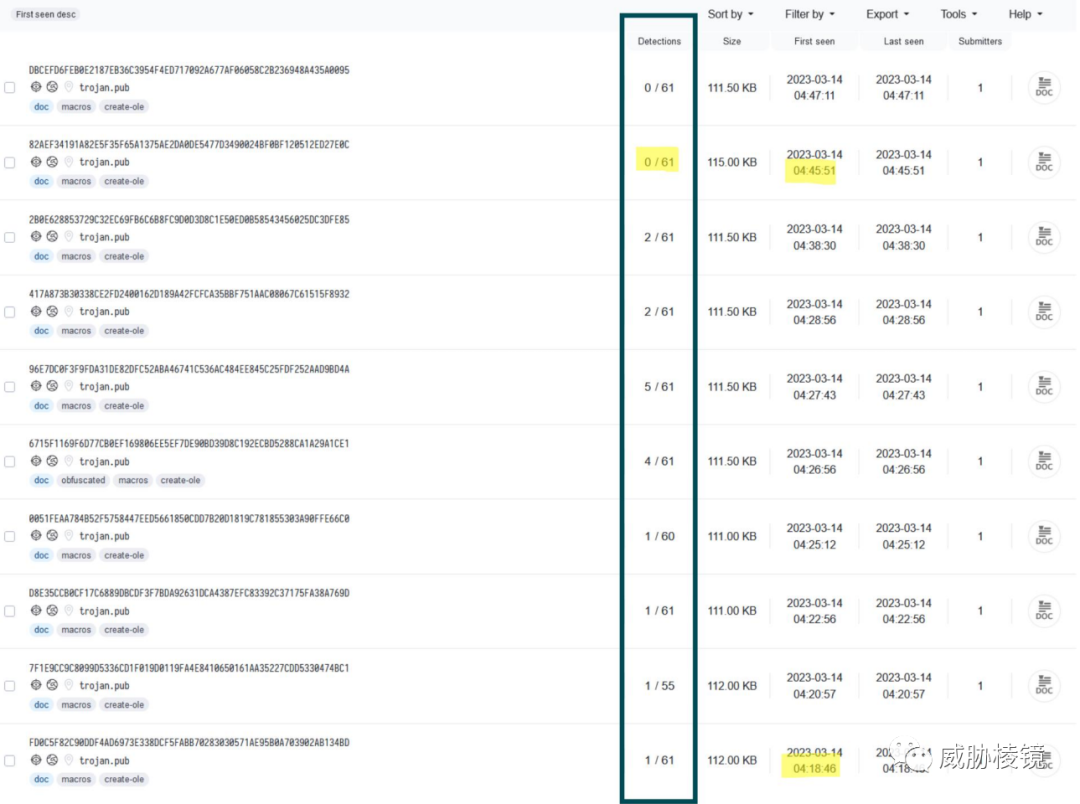

通過 VirusTotal 的狩獵發現樣本的檢出率都較低:

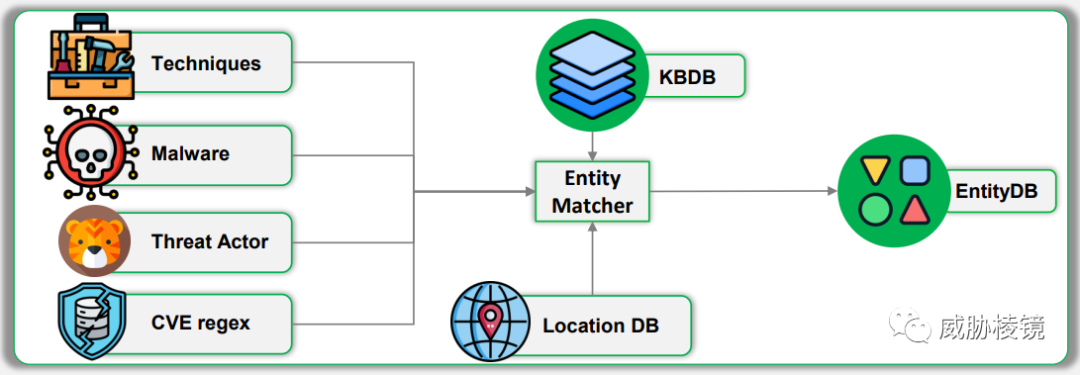

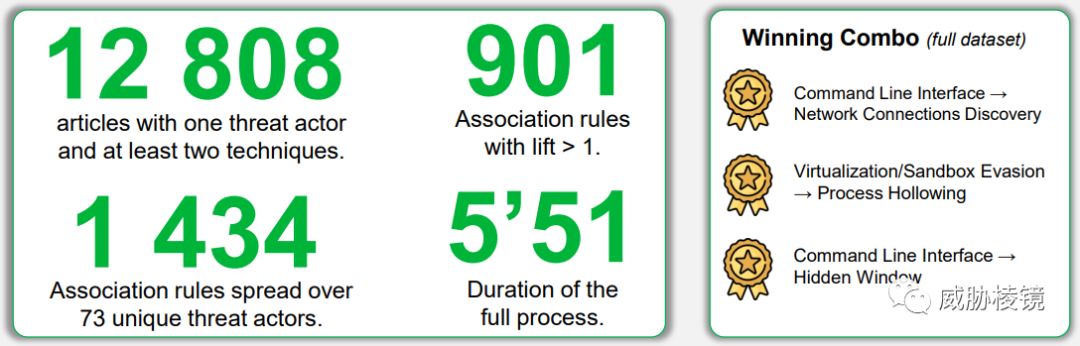

從內容到情報

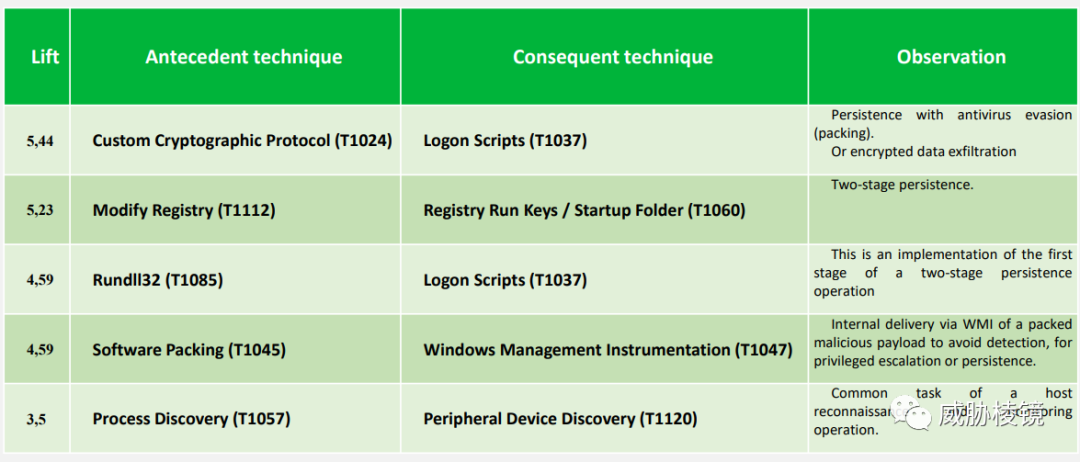

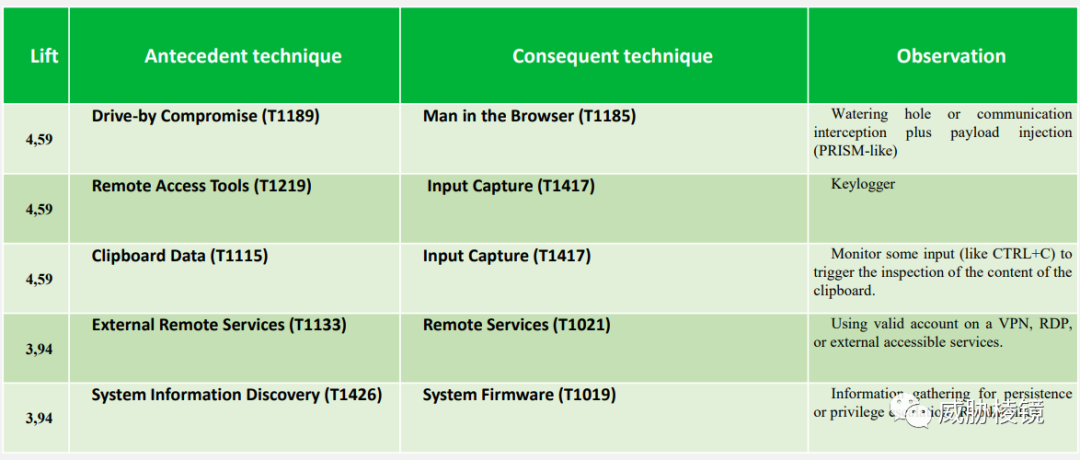

從 2007 年到 2020 年一共 17153 篇文章,包含一個攻擊者與至少兩個攻擊技術的文章有 12808 篇。頻繁項集挖掘最常見的技術如下所示:

與 APT28 有關的規則:

與 SandWorm 有關的規則:

與 Equation 有關的規則: