一次edu證書站的挖掘

VSole2022-07-04 17:15:47

聲明

本文僅限于技術討論與分享,嚴禁用于非法途徑。若讀者因此作出任何危害網絡安全行為后果自負,與本號及原作者無關。

前言

最近edusrc上了新證書,這不得安排他一手

確定目標

話不說信息收集一手,直接打開fofa,使用語法title="XXX大學",找到了一個系統

看到登錄框,可能大家都會先進行弱口令的爆破,可能是我臉黑,遇到這種我就沒有一次能爆破出來的,所以我比較喜歡測試未授權訪問,這里我隨便輸了個賬號密碼

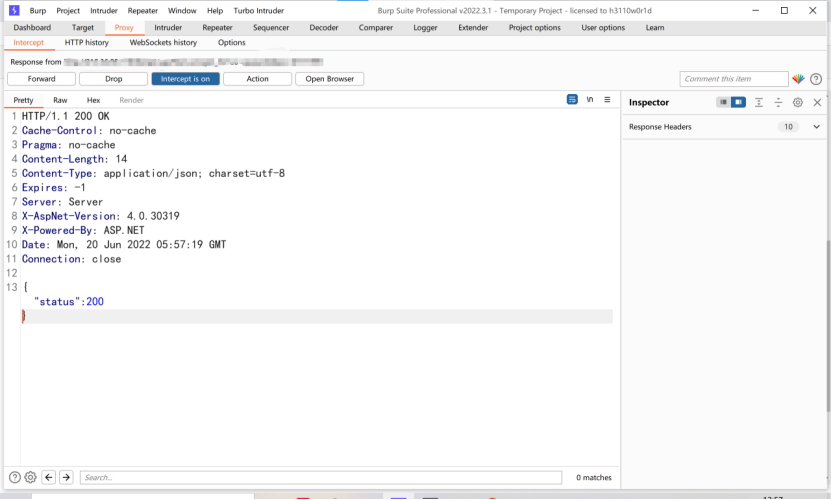

返回抓取這個接口的返回包,返回包里返回了500

這里我把它改成了兩百,能進去系統,但是沒有任何的數據信息

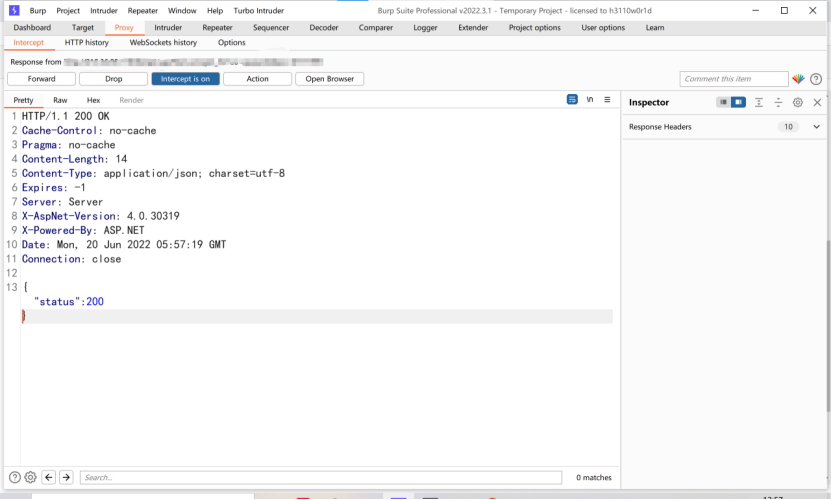

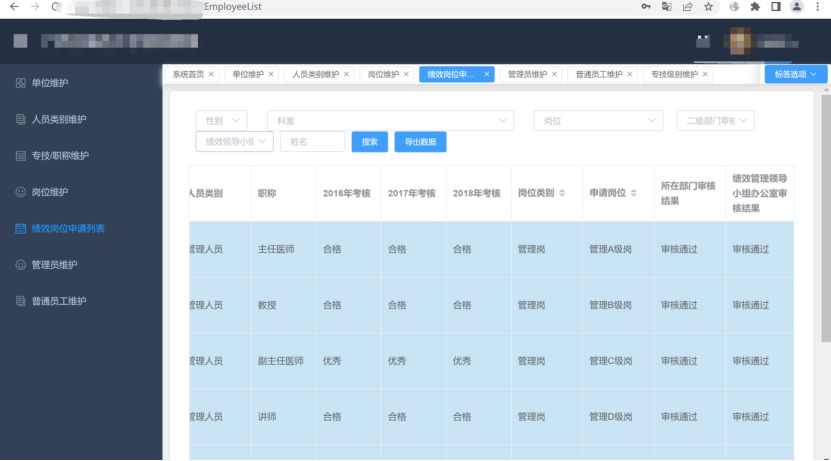

然后我直接F12查看源代碼,找到了一處路由,/EmployeeManager,將他拼接在網址后面訪問

直接一手未授權訪問,中危到手,原本想著提交上去手工了的,但一看證書兌換條件,得兩個中危,這不是為難我胖虎嗎,沒辦法就能繼續加班,于是我利用了剛才獲取到的用戶名密碼登錄

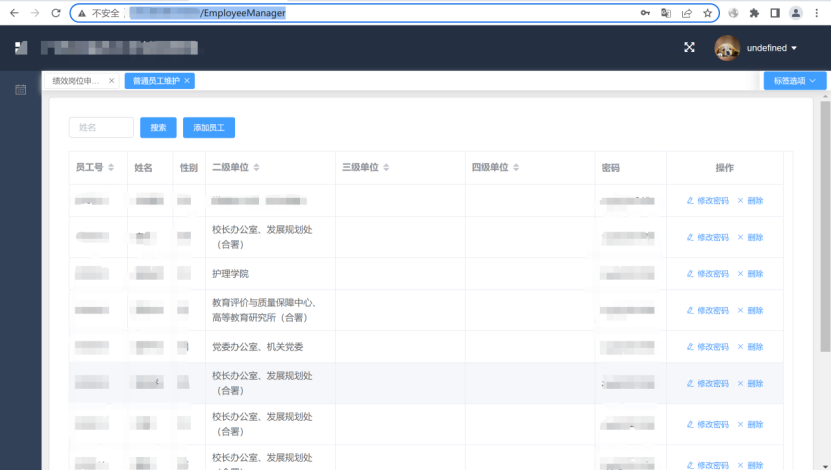

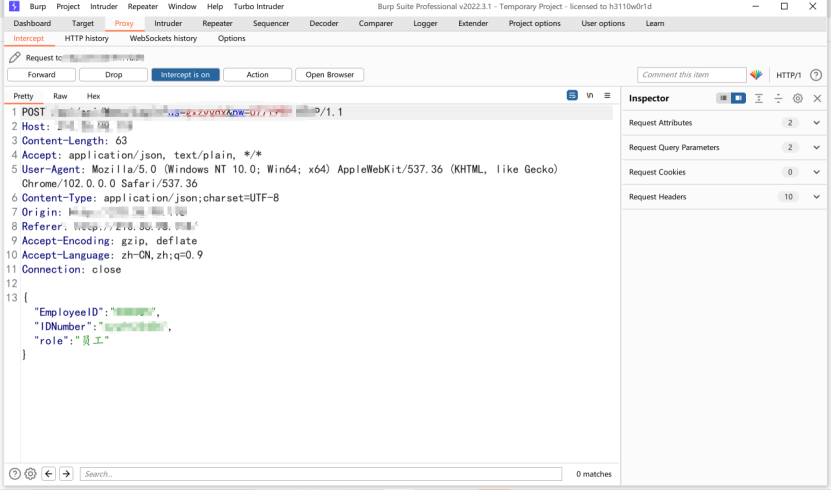

登錄進去后有一個個人承諾,需要點了同意才能下一步,讓后點擊同意進行抓包

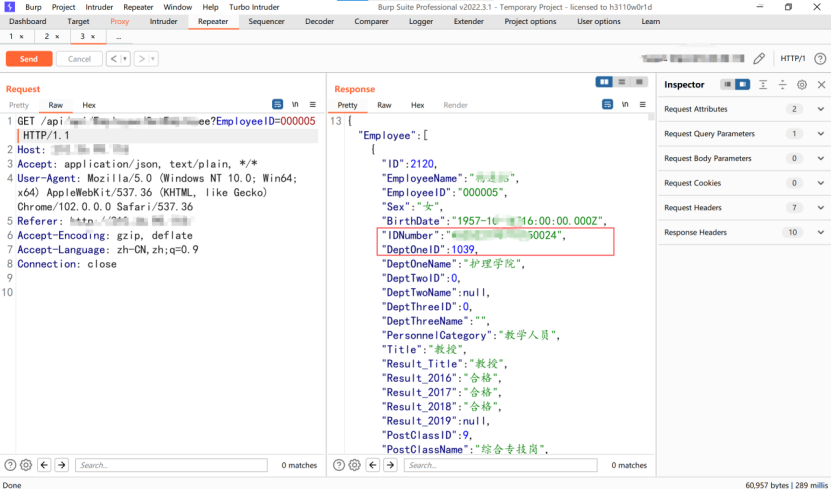

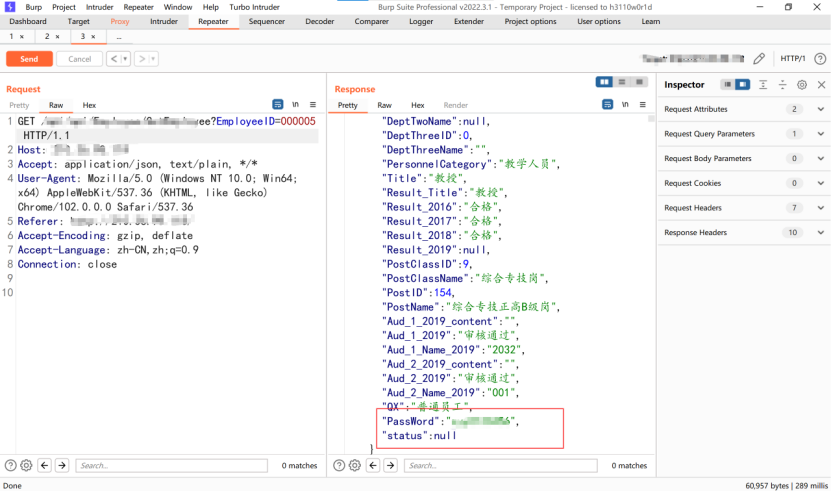

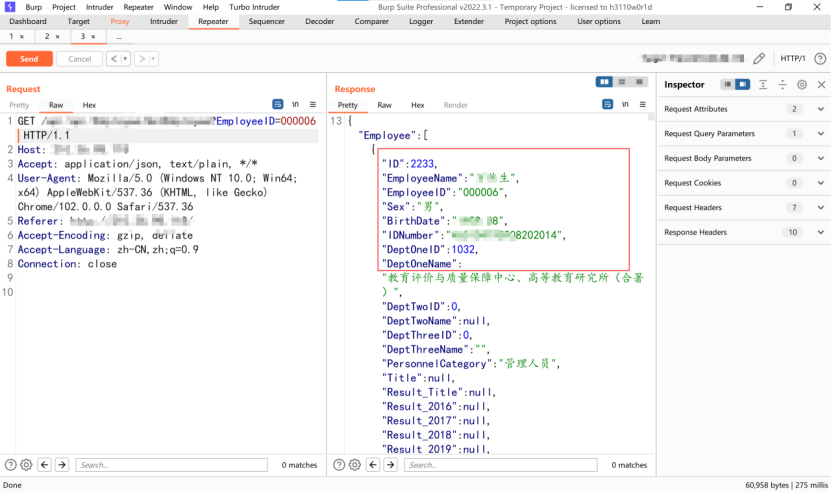

接口返回了用戶的身份證和密碼,接著把EmployeeID=000005 改成000006

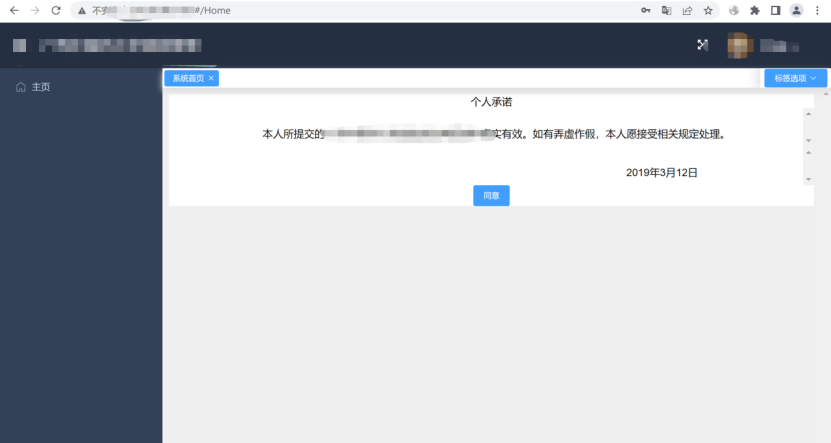

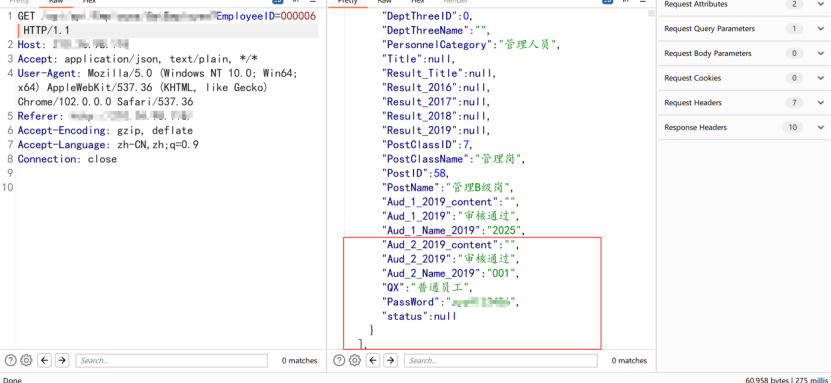

又是一個水平越權,泄露了用戶敏感信息,中危有應該是穩了,然后我注意到了這個系統是區分管里員和普通用戶的,就是一個前端可以選擇角色類型進行登錄,然后我想到能不能用普通用戶的賬號密碼登錄,然后越權到管理員的權限,在登錄時進行抓包

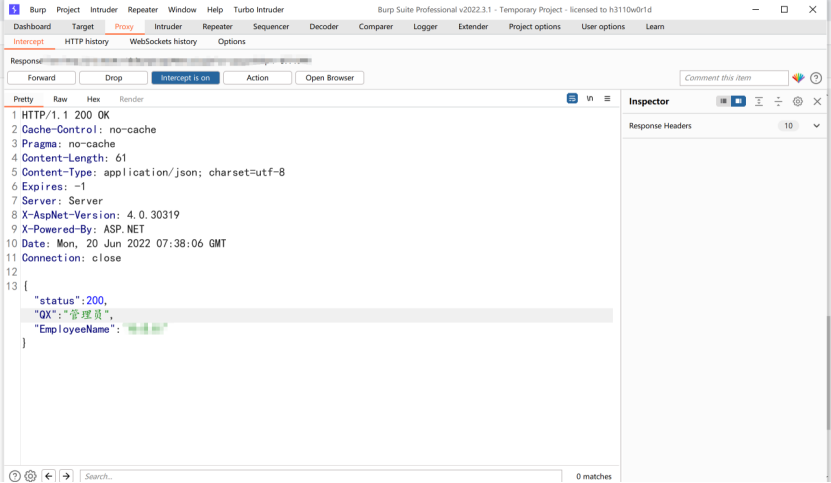

攔截這個接口的返回包

把QX改成管理員,然后放包

可以看到已經越權成了管理員的身份

結束

都是很常規的漏洞,最重要的就是細心了

本作品采用《CC 協議》,轉載必須注明作者和本文鏈接

VSole

網絡安全專家