隨著攻擊變得越來越復雜和頻繁,能給整個生態系統帶來大規模影響的大門已經打開,智能移動汽車利益相關者必須意識到新興威脅以及它們對網絡韌性的潛在影響。在2023年,網絡攻擊變得更加復雜和頻繁,針對各種車輛系統和組件,以及智能移動平臺、物聯網設備、應用程序,并使整個行業快速意識到任何連接點都有遭受攻擊的風險。

這種攻擊格局推動了自2022年以來出現的兩種新的攻擊途徑持續增長。這兩種途徑是智能移動生態系統的核心:移動應用和服務API,以及預計在未來十年取代內燃機的電動車充電基礎設施。

基于API的攻擊在2022年顯示出戲劇性的增長,占總事件的12%,增長卻達到了驚人的380%。展望未來,我們預計基于API的攻擊趨勢將逐漸擴大,各種攻擊者將利用API漏洞進行大規模攻擊。

在2023年,針對汽車和智能移動生態系統后端服務器(車聯網、應用程序等)以及信息娛樂系統的事件急劇增加。與服務器相關的事件從2022年的35%增長到2023年的43%;與信息娛樂系統相關的事件幾乎翻了一番,從2022年的8%增長到2023年的15%。

這也是汽車網絡安全領域成熟度的體現,以及攻擊者試圖獲取敏感數據,并可能在大規模移動資產上獲得車輛控制的結果。

攻擊途徑分類

車聯網和應用程序服務器

在車輛的整個使用壽命中,車聯網和應用程序服務器連接車輛從原始設備制造商(OEM)后端服務器,以及車主那里收集、傳輸和接收信息。這是通過使用兩種類型的服務器來實現的:與車輛通信的車聯網服務器,以及與車輛配套的應用程序服務器。

此外,一些車輛擁有與第三方通信的后端服務器,比如保險公司、汽車租賃公司、電動車充電網絡等。通過利用后端服務器中的漏洞,黑客可以在車輛行駛途中對其進行攻擊。

在2023年6月,汽車安全研究小組(ASRG)的一名安全研究員發現了MQTT中的多個漏洞,MQTT是一種在汽車中廣泛采用的網絡通信協議,這些漏洞允許攻擊者訪問甚至操縱普遍使用該協議的汽車遙測數據。

稱之為CVE-2023-3028的系列漏洞被識別出來:

MQTT后端不要求認證,允許攻擊者進行未授權連接。

車輛將其遙測數據(例如,GPS定位、速度、里程表、燃油等)作為消息發布在公共主題中。后端也在公共主題中以MQTT帖子的形式向車輛發送指令。因此,攻擊者可以訪問整個車隊的機密數據。

由車輛或后端發送的MQTT消息沒有進行加密或認證。攻擊者可以創建并發布消息,以冒充車輛或后端。例如,攻擊者可以向后端發送關于車輛位置的錯誤信息。

后端服務器可以通過在公共主題上發送特定的MQTT消息,將數據注入車輛的CAN總線。因為這些消息沒有經過認證或加密,攻擊者可以冒充后端,創建假消息,并將CAN數據注入后端管理的任何車輛。

無鑰匙進入系統

現代車輛使用無鑰匙進入系統來防止被盜,這些系統包括配備非常強大的加密技術和防盜器的智能鑰匙。但無鑰匙進入系統可能會適得其反,因為車輛盜竊和車內盜竊的情況在持續增加。

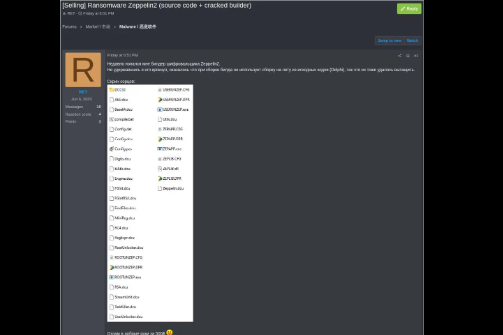

黑客利用無線鑰匙操縱自由進行攻擊。公開可獲取的黑客教程和在網上無需注冊就能銷售的設備使得這些攻擊變得流行。

無線鑰匙配備有短距離無線電發射器,當它靠近車輛時,它會向接收單元發送編碼的無線電信號。通過可以截取和中繼、重放或完全干擾無線電信號的設備,鑰匙和車輛之間的通信可以被操縱。

鑰匙遙控器機制與車輛之間的通信可以通過幾種不同的方式遭到攻擊:

使用“實時”信號進行中繼攻擊:在中繼攻擊中,黑客即使在鑰匙遙控器的信號超出范圍時,也能截獲鑰匙遙控器與車輛之間的正常通信。黑客可以使用放置在車輛附近的發射器或中繼器來放大無線電信號,這樣就能放大并中繼一條消息來解鎖并啟動車輛的引擎。小偷越來越多地使用這種攻擊方式來截取放在車主家中的鑰匙遙控器的信號。

使用存儲的信號進行重播攻擊:在另一種類型的中繼攻擊中,黑客截取鑰匙遙控器和車輛之間發送的信息,并將其存儲以供后用。獲取了相關信息后,黑客可以隨時解鎖車門或啟動車輛的引擎。

重新編排密鑰:一種更復雜且更昂貴的設備可以用來重新編程鑰匙遙控系統,使原來的鑰匙變得無用。這種重新編程設備連接到OBD端口,使得車輛小偷相對容易地完全控制車輛——它可以在網上合法購得,并且被授權的機械師和服務中心使用。

干擾密鑰卡和車輛之間的通信:車賊也可能使用信號干擾器進入車輛,該設備阻斷鑰匙遙控器和車輛之間的通訊。這種設備阻止車主鎖車,從而允許小偷自由進入。

使用CAN注入模擬無線密鑰卡EDU:黑客青睞的一種新型攻擊方法是CAN注入,犯罪分子廣泛使用它來盜竊車輛。攻擊者可以使用連接到CAN線路并模仿無線鑰匙遙控器ECU的CAN注入器設備,繞過整個無鑰匙進入系統。

2023年1月,一位安全研究人員發現了一個漏洞,該漏洞在CVE-2022-38766中有所描述,影響了一款法國原始設備制造商(OEM)車型的遠程無鑰匙系統。這個漏洞基于滾動碼,這是一系列用來防止重放攻擊的變化碼。在這個案例中,研究人員發現,系統并沒有生成新的滾動碼,而是對每一個開門請求使用相同的滾動碼。這個漏洞允許攻擊者攔截并重放信號,使用專門的設備,操縱無鑰匙系統。

2023年2月,在有28輛車被盜后,蘇格蘭格拉斯哥的警方向該市發出警告,提到無鑰匙車輛盜竊案件有所增加。同一天,英國薩福克的警方警告市民,無鑰匙汽車盜竊案件激增,一個月內有五輛來自英國原始設備制造商的豪華SUV被盜。2023年3月至5月期間,比利時滑鐵盧地區警察、英國伍斯特郡警察以及德國法蘭克尼亞警察也做出了類似的公告。2023年8月,英國政府宣布計劃禁止無鑰匙車輛黑客設備,以試圖打擊不斷上升的車輛盜竊案件,這些案件的年增長率已經飆升了25%。

2023年4月,一位網絡安全研究人員披露了一種新的攻擊方法,稱為CAN注入,它通過使用CAN注入器設備繞過了整個智能鑰匙系統。該設備可以從大燈連接器、尾燈連接器連接到控制CAN總線,甚至可以在CAN線旁邊打一個孔來冒充智能鑰匙ECU。研究人員在對2022年7月他的日本原始設備制造商車輛被盜進行了長時間的數字取證調查后,發現了這種方法,此前他已經遭遇過兩次失敗的嘗試。

電子控制單元

電子控制單元(ECUs)負責發動機、轉向、制動、窗戶、無鑰匙進入和各種關鍵系統,可能會受到干擾或操縱。黑客嘗試操縱ECUs并通過同時運行多個復雜系統來控制它們的功能。

2023年2月,美國國家公路交通安全管理局(NHTSA)下令召回了近17000輛于2019年11月至2021年6月期間制造的日本原始設備制造商的SUV。用于計算混合動力電池輸出的混合動力車輛控制ECU中的軟件可能無法按要求限制電池輸出,導致在某些條件下混合動力系統完全關閉。目前尚不清楚問題的原因,但它肯定可能演變成一個重大的網絡風險。

2023年11月,一名黑客使用帶有微控制器的設備讀取了一輛日本原始設備制造商車輛的CAN總線,使他能夠在發動機關閉時保持車輛的ACC(附件)繼電器通電,維持對立體聲和信息娛樂系統的供電。這種類型的攻擊可能導致隱私侵犯,以及潛在地利用其他車輛系統。

應用程序編程接口

聯網汽車以及智能移動物聯網和服務使用了廣泛的外部和內部應用程序編程接口(APIs),導致每月產生數十億次交易。遠程升級(OTA)和車聯網服務器、原始設備制造商的移動應用、信息娛樂系統、移動物聯網設備、電動汽車充電管理以及計費應用都嚴重依賴于APIs。

APIs也呈現出重大的、可導致整個車隊范圍內的大規模攻擊途徑,導致了各種網絡攻擊,例如敏感個人身份信息(PII)的盜竊、后端系統的操縱或惡意的遠程車輛控制。

與黑客攻擊其他類型的系統相比,API黑客攻擊相對成本效益高,且能夠實施大規模攻擊——它需要的技術專長相對較低,使用標準技術,并且可以在沒有特殊硬件的情況下遠程執行。在過去兩年中,汽車行業及其供應鏈以及移動設備和服務,由于基于API的攻擊而經歷了數據和隱私泄露的顯著增加。

2023年1月,一組安全研究人員發布了他們數月工作的詳細報告,探討了車聯網系統、汽車API以及支持它們的基礎設施的安全性。他們在19個主要全球原始設備制造商和供應商中發現了多個漏洞,這些漏洞允許他們遠程控制車輛并訪問敏感的原始設備制造商和消費者數據。

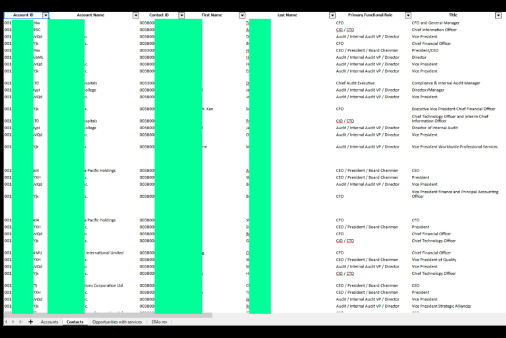

2023年3月,一位安全研究員披露,他通過修改開發者應用程序以使用生產API(這個API無意中通過加載旋轉器設置暴露出來)來訪問一個日本原始設備制造商的客戶關系管理數據庫。一個配置錯誤的API和缺乏適當的認證與驗證導致研究人員能夠訪問姓名、地址、電話號碼、電子郵件地址、稅號以及該原始設備制造商客戶的車輛/服務/所有權歷史。

2023年7月,安全研究人員報告了一個在瑞士供應商的充電站管理系統(CSMS)平臺的API接口中發現的三個關鍵漏洞,允許攻擊者訪問其他用戶上傳的文件,繞過所需的配置PIN碼(認證),并劫持充電器的OCPP連接。

2023年11月,ASRG的安全研究人員披露了一個漏洞,該漏洞在CVE-2023-6073中有描述,它允許攻擊者通過REST API調用使安裝在德國原始設備制造商車輛中的特定電子控制單元崩潰,并不可逆轉地將音量調至最大。

同月,一個流行的汽車平臺芯片二級供應商披露了一個多模式呼叫處理器內存損壞漏洞,在CVE-2023-22388中有描述,該漏洞在處理位掩碼API時發生,導致意外行為和系統崩潰。

移動應用程序

日益互聯和軟件定義的車輛使原始設備制造商能夠通過車輛伴侶應用程序和第三方應用程序提供遠程服務,允許車主方便地使用智能手機和設備控制關鍵功能。使用移動應用程序,用戶可以追蹤車輛位置、打開車門、啟動引擎、打開輔助設備等等,提供給駕駛員數字體驗的同一應用程序也可能被黑客利用來訪問車輛和后端服務器。伴侶應用程序也可能存在常見的軟件漏洞,包括開源漏洞、硬編碼憑證和API/后端服務器弱點。

原始設備制造商的伴侶和智能移動應用程序也可以被用來實施身份盜竊,黑客可以利用移動設備和應用服務器中的漏洞,獲得憑證并大規模侵害私人用戶信息。

2023年5月,安全研究人員報告了一個漏洞(CVE-2023-29857),被發現于某美國電動車原始設備制造商的第三方應用程序中,該漏洞允許攻擊者通過直接訪問應用程序鏈接來獲取敏感信息。

2023年6月,巴基斯坦一個擁有超過1000萬用戶的熱門叫車服務遭到黑客攻擊,導致消費者收到辱罵性信息和通知,據該公司稱,一個第三方通信API已經被破壞。

信息娛樂系統

車載信息娛樂系統(IVI)是最常見的攻擊途徑之一,它可以連接到互聯網,可與移動電話和藍牙設備進行短程通信,因此它可以訪問個人身份信息(PII)。此外IVI系統通常會連接到車輛的內部網絡,構成對車輛的嚴重風險,成為惡意軟件滲透內部系統的最小抵抗路徑。

2023年5月,一名倡導在汽車行業實施開源的黑客成功地使用在線銷售的工具破解了一家日本原始設備制造商的信息娛樂系統,并在GitHub上發布了利用該漏洞的證據。黑客通過USB驅動器成功安裝了多個應用程序,包括文件管理器和一個使用傳輸控制協議的第三方應用程序。

2023年8月,來自德國的研究人員利用芯片制造商處理器上的電壓故障注入攻擊,成功執行了一家美國電動車原始設備制造商的IVI系統越獄,這給了他們幾乎不可撤銷的根權限。該攻擊允許研究人員在信息娛樂系統上運行任意軟件,并解鎖付費功能,如更快加速和加熱座椅。此外,該漏洞促進了車輛唯一密鑰(加密系統公鑰)的提取,該密鑰用于在原始設備制造商的內部服務網絡上進行認證和授權。通過漏洞獲得的根權限,惡意行為者可以訪問私人用戶數據,解密加密的NVMe(非易失性內存快速)存儲,并操縱汽車的身份。

電動車充電基礎設施

提供可靠和安全的充電基礎設施對于加速電動車的發展至關重要。但今天許多充電器、充電基礎設施組件以及相關應用程序容易受到物理和遠程操縱,這可能會導致它們無法可靠地工作,使電動車用戶面臨欺詐和勒索攻擊的風險,并對充電網絡、當地電網甚至大量汽車造成廣泛影響。

2023年1月,一名黑客利用一款流行的屏幕共享程序,獲得了一家美國電動車充電公司新推出的350千瓦充電器的底層操作系統(OS)的訪問權限。黑客能夠訪問OS菜單,打開網頁瀏覽器,并導航到競爭對手的網站,而充電器應用程序仍在后臺運行。在此之前,發生了另一起事件,另一名黑客獲得了充電器關鍵設置的訪問權限,可以查看過熱保護等設置。

2023年6月,安全研究人員發現了一個托管在公共云平臺的內部數據庫,約有1TB的日志數據沒有任何密碼保護。該數據庫屬于一家全球電動車充電服務提供商,在全球擁有數十萬個電動車充電站的網絡,數據庫中包含了用戶的敏感信息:客戶姓名、電子郵件地址、電話號碼、帶有在網絡上充電的車輛運營商的姓名、車輛識別號(VIN)、公共和住宅電動車充電點的位置。

藍牙

藍牙是一種無線通信技術,使用無線電頻率連接設備和共享數據。藍牙低功耗(BLE)是廠商為近距離通信而采納的標準協議,用于解鎖車輛、住宅智能鎖、商業建筑訪問控制系統、智能手機、智能手表、筆記本電腦等設備之間的數據共享。

2023年3月,一組法國安全研究人員在一次黑客比賽中展示了,如何利用漏洞入侵美國電動車原始設備制造商(OEM)的車載信息娛樂系統(IVI)。該漏洞涉及到藍牙芯片組中的堆溢出漏洞和越界寫入錯誤,使研究人員獲得了對其他子系統的根訪問權限。更有意思的是,這個漏洞贏得了該比賽首個針對特別影響力大的漏洞和利用技術的二級獎,并獲得了25萬美元的獎金。

OTA更新

遠程空中編程(Over-the-Air, OTA)是一種遠程管理軟件的方法,允許從中心位置通過網絡無線分發新軟件、固件或配置設置。隨著軟件定義架構的擴展,OTA更新使原始設備制造商(OEM)及其一級和二級供應商能夠不斷更新軟件物料清單(SBOM),以提高車輛質量、安全性、功能性,并引入新功能。

然而遠程更新比物理更新更具風險,因為無線通信可能影響大量的車輛,甚至是整個品牌的網絡攻擊的大門。

此外,更新對車輛的功能性至關重要。OTA更新的失敗可能會導致嚴重的車輛故障,正如2023年11月美國一家電動車原始設備制造商所發生的那樣。該OEM發布了一個提供錯誤修復和對特定功能的改進的OTA更新,然后突然取消了這個更新。由于更新失敗,兩款車型的信息娛樂系統直接宕機。OEM表示,問題是由人為錯誤造成的,工作人員發送了錯誤的版本和安全證書,并表示將提供一個OTA更新來解決問題。

V2X攻擊現在還處于起步階段,但預計在未來幾年將變得更加頻繁

車聯網、智能出行、車載/移動物聯網以及其他服務要求連接車輛與服務器、應用程序和各種車輛組件共享數據。

車聯網(V2X)是一個集合術語,指的是利用現有蜂窩網絡基礎設施,使車輛、基礎設施和其他活躍的道路使用者能夠通過技術不斷進行通信。

在未來幾年內,車輛將通過應用程序編程接口(API)、傳感器、攝像頭、雷達、移動物聯網模塊等不斷與周圍環境通信和互動,通過處理來自環境的各種輸入來增強車輛操作。最強大的新增功能將是車輛與道路上的其他車輛(設備)之間通信的能力,以及從外部來源(電動車充電器或道路基礎設施)接收數據的能力。

因此車輛將與周圍的整體環境進行互動,包括進入車道的行人、騎自行車的人、前方的交通狀況,以及交叉路口交通信號、控制系統等數據。V2X的未來將依賴于新的無線通信技術,如DSRC和蜂窩V2X(C-V2X),這些技術在過去幾年已經進行了測試。C-V2X使用3GPP標準化的4G LTE或5G移動蜂窩連接來交換車輛、行人和路邊交通控制設備(如交通信號燈)之間的信息。雖然DSRC和C-V2X都支持V2X的未來,但C-V2X使用的長期演進(LTE)被認為是連接車輛生態系統的潛在規則改變者,使用現有的蜂窩基礎設施將減少加速采用所需的努力,同時保證在高密度地點的高速通訊。

安全俠

安全俠

安全俠

安全俠

安全圈

安全圈

cayman

cayman

X0_0X

X0_0X

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

007bug

007bug

安全俠

安全俠

FreeBuf

FreeBuf