獲取edusrc證書的小竅門

這里是為了給想挖掘證書站的師傅們提供一些思路且以下涉及到的漏洞已提交至edusrc及相關官方平臺且及時修復

思路

1.對于這些證書站我一般為分這幾個方向來進行展開的:外網,內網,公眾號,小程序。

2.外網:其一我們要收集子域名。比如:oneforall,fofa找取外網開放的端口和系統。尋找薄弱的系統,從弱口令,js代碼找到未授權頁面中來突破,然后尋找sql注入或者文件上傳等一些漏洞。

3.內網:這里就要靠谷歌語法,與其校學生交流等一些手段來獲取賬號密碼,從而進入到統一認證或者vpn登入,然后在來找取內網系統的sql注入,越權,文件上傳等一些漏洞。

4.公眾號:這種是我打的最多的一種方法。公眾號其實也是以另一種web方式來展現的,而且這種地方學校也沒有做很多的防范。

5.微信小程序:這方面也如公眾號一樣。其實有些學校做的防范很少。

信息收集

1.對于這些證書站我們獲取某號和某某證是極其重要的,這也是我們必不可少的收集流程。就比如谷歌語法來收集某號或者身份證

site:xxxx.edu.cn x號 xx證 filetype:xls xlsx pdf

2.其二就是與其校學生交流一下,這個本人不怎么愛交流所以就沒提議。這也是種獲取賬號密碼的思路。

3.其三就是通過貴校的表白墻,迎新群的qq號來獲取一些信息。

過程

此證書也是通過聽Blame老哥一節課之后醍醐灌頂立馬挖到的,也感謝秋風斷落葉師傅提醒。

1.確定好目標,第一眼看著挺不錯的,就確定了是他.

2.我前面說過,從內網和外網這兩方面來打,問題很大。其一,信息收集不到關鍵信息進不了統一認證中。其二:估計外網資產都被師傅們打光了,所以當時沒有對這方面有太多的想法。所以我的目光轉向為公眾號。

3.然后來查看這個學校的公眾號資產,對外暴露的一些系統

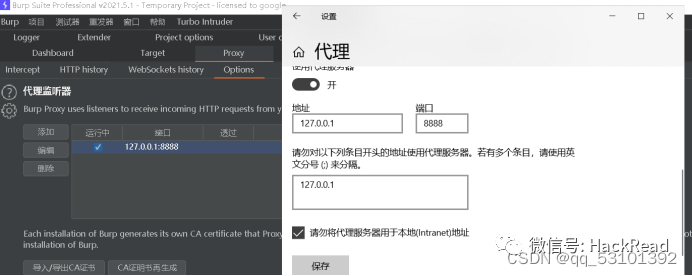

4.這里的公眾號抓包有一個小細節,我們需要將本機的代理地址和端口跟burp設置為一樣的。從而可以抓取公眾號的數據包(小程序不能抓取)

5.其中我發現了此學校公眾號有一個系統存在邏輯漏洞,一個系統存在sql注入。

邏輯漏洞:

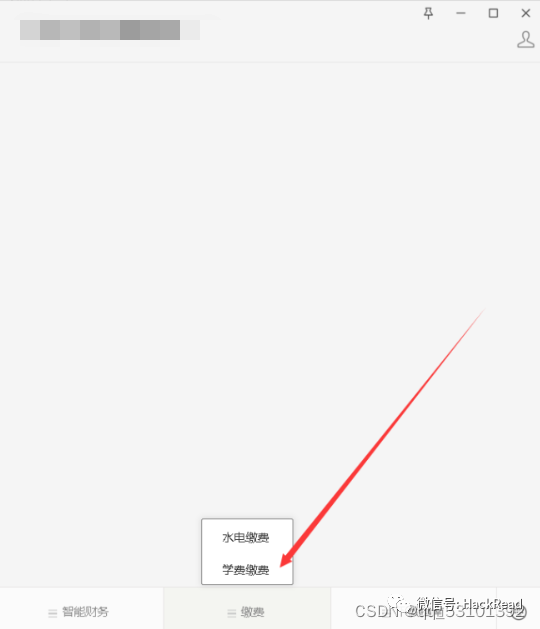

1.發現公眾號的一個系統

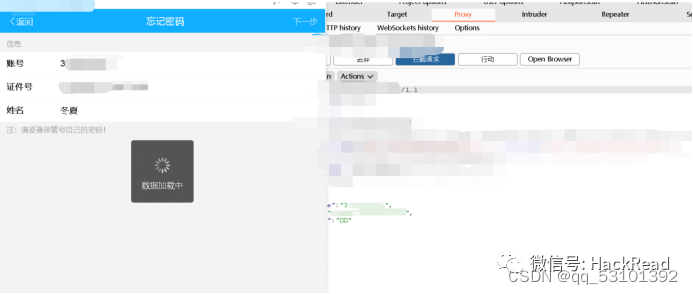

2.這里賬號密碼不知道,就算知道賬號來爆破密碼也是不成的,因為這里有驗證碼,每一次爆破都得校驗。所以我將眼光放在忘記密碼處。

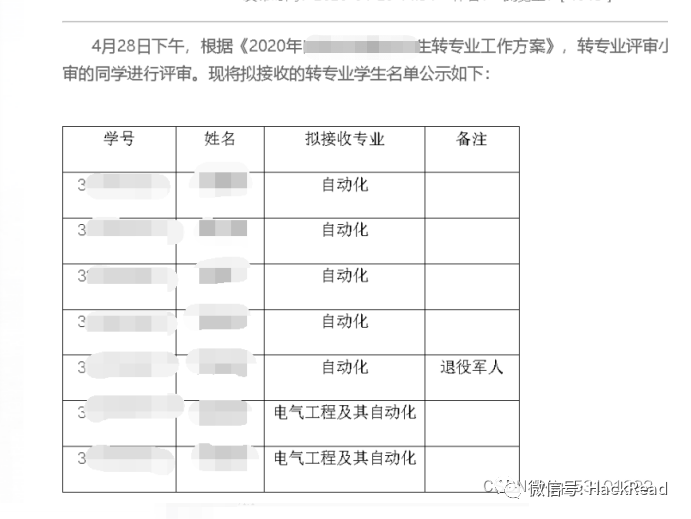

3.上面提醒到賬號就是貴校的學生學號,然后在從這里開始下手,官網上找到學號

4.賬號和姓名都知道,但是不知道身份證號,我們可以隨意輸入,看看前后端校驗的是否嚴格。

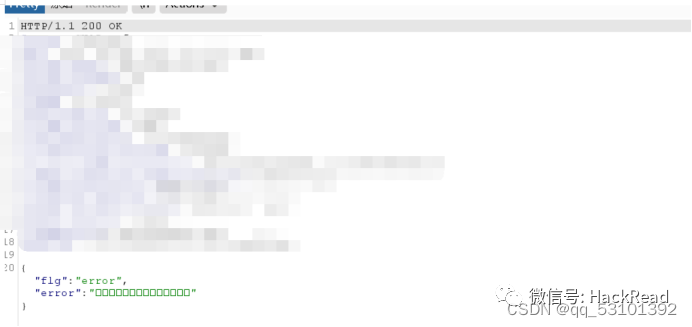

5.之后就是抓取前端的數據包遇見error,false,404等其他感覺敏感的參數,我們可以將其修改為true,sucess,0,200等一些返回正確數據包的參數。

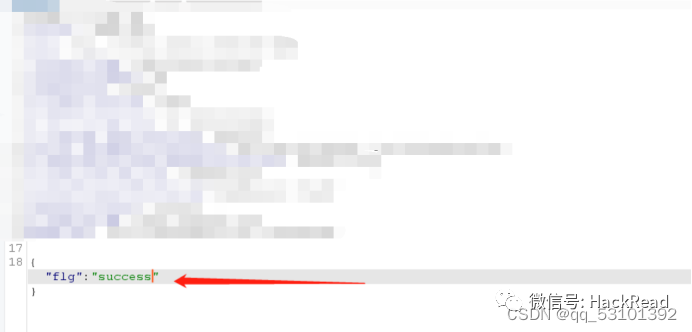

這里也是將flg中的error修改為success,進行逃逸。

6.然后就能進到重置密碼處,他的前后端沒有嚴格的校驗。

7.之后再將修改后的數據包進行提交抓包。這里的newpsd參數為修改后的密碼,yhbh則是學號,這里也可以任意修改學號密碼(這也是后話了)

8.之后在將前端的回顯包flg參數改為success

9.就會返回成功登陸的數據包

10.這里登陸成功之后,此微信號則會綁定這個賬號,不需要其他微信號進行綁定登陸。所以只需要知道學號,xx證和名字都不需要知道,就可以任意登陸學生賬號。

至此也是拿到中危,兌換其大學證書

————————————————

聲明:?中所涉及的技術、思路和?具僅供以安全為?的的學習交流使?,任何?不得將其?于?法?途以及盈利等?的,否則后果??承擔。