深信服XDR實戰出招丨火眼金睛,如何煉成?

2022年6月13號早上,

深信服XDR安全專家小李像往常一樣,

查看某大型消費電子集團用戶的相關告警信息。

“用戶最近正在參與市級實戰攻防演練,

千萬不能掉以輕心。”

一條告警引起他的注意:

某OA服務器(192.168.2.X)存在

非法外聯下載CS遠控木馬的惡意行為。

警報拉響!是時候展現真正的技術了!

通過深信服SaaS XDR 的IOA行為檢測引擎,

結合告警詳情的可視化進程鏈界面,

小李發現原來是某OA服務器被植入CS后門。

深信服SaaS XDR可視化進程鏈界面展示告警詳情

若不是深信服SaaS XDR精準發現攻擊,

紅隊很快就可以通過橫向移動,拿下靶標。

事不宜遲,小李召集安全專家團隊,

聯動安全感知管理平臺SIP深度研判,

經多次驗證確認:

此次事件大概率為0day漏洞攻擊。

后經某OA原廠工程師證實,的確為0day漏洞!

深信服安服團隊隨即進行應急響應,

徹底清除了服務器后門文件,

輸出溯源處置報告,并及時向用戶同步信息。

至此,

一場關于0day的“攻防大戰”神速落下帷幕,

深信服SaaS XDR深藏功與名。

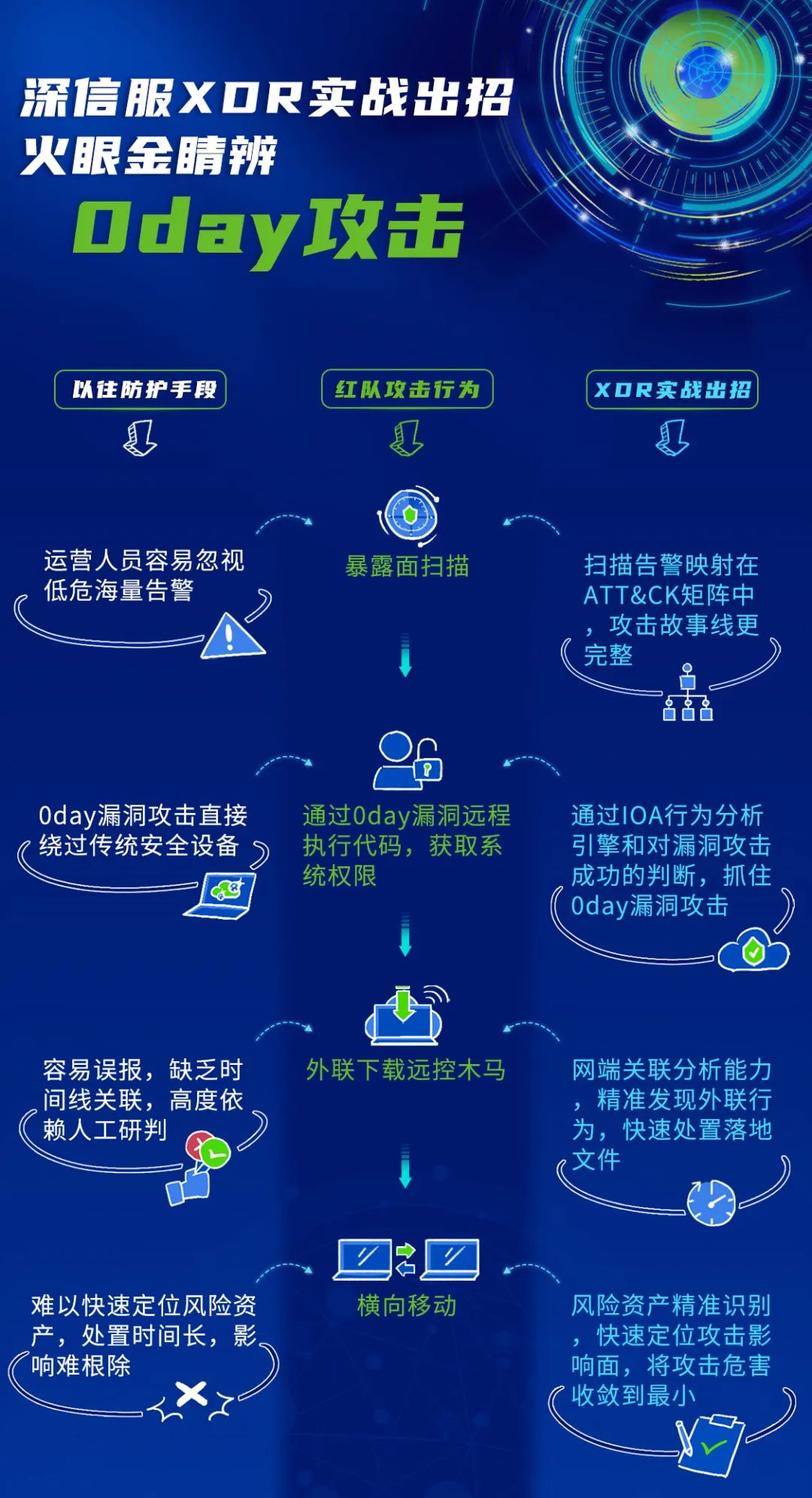

一張圖片,簡單還原這場“攻防大戰”

0day漏洞攻擊到底藏得有多深?

0day漏洞指未公開、沒有補丁的高危漏洞,攻擊者利用0day漏洞可以輕易獲取服務器控制權限。

目前,大部分的傳統安全設備對0day漏洞不具備防護能力。

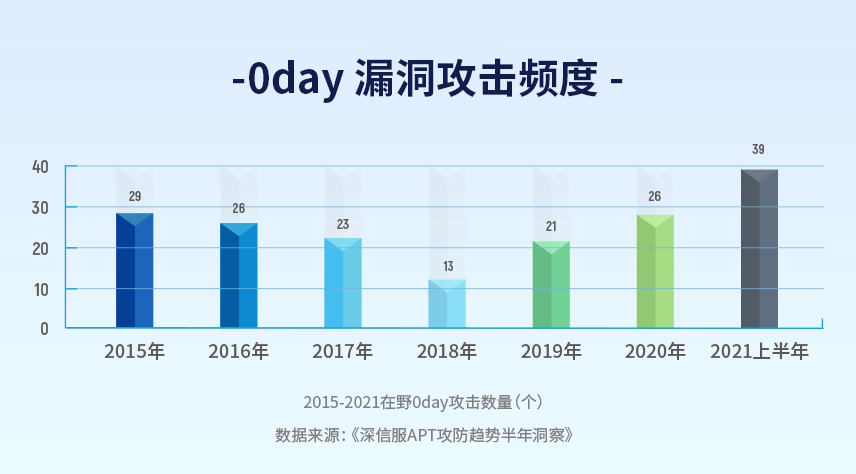

當前利用0day的攻擊趨勢愈演愈烈,且0day漏洞在攻防演練期間被大量利用,其中大量為國外漏洞庫并不收錄的國產軟件漏洞。

根據深信服深瞻情報實驗室統計,僅2021 年上半年,在野 0day多達39個,遠超2020/2019全年數量。

需要指出的是,這些已被發現的 0day 并非全部,還有很多 0day漏洞攻擊未被發現或公開!

0day漏洞攻擊到底藏得有多深?

如果把漏洞攻擊比喻成小偷偷竊,安全設備比喻成警察,已知漏洞相當于慣犯,警察早就對其外貌特征了然于胸,可能“只是因為在人群中多看了一眼”,就能當場抓獲。

而0day漏洞是從沒有被抓住過的頂級逃犯,警察對其形象缺乏一定的認知,沒辦法根據基本外貌特征去分辨,由此產生了一種新的抓捕思路——基于偷竊行為進行判斷。

那么,深信服SaaS XDR如何基于行為檢測捕獲0day漏洞攻擊呢?

深信服SaaS XDR精準檢測0day攻擊有絕招

通過IOA行為檢測引擎,深信服SaaS XDR將威脅檢測從靜態特征匹配轉為攻擊行為識別,能夠從根本上應對不斷更新的攻擊手段。

IOA行為檢測引擎主動監控所有外來者進入終端后的行為,火眼金睛識別一舉一動;再通過網端聯合溯源取證,識別完整攻擊手法。

結合XTH云端專家鑒定,深信服SaaS XDR降低誤報漏報,不僅可以應對常規威脅,更可以識別并還原0day攻擊,確保高達99%的精準度。

深信服IOA行為檢測引擎的“火眼金睛”如何煉成?

深信服IOA行為引擎基于先進的數據編織(Data Fabric)框架,以及多事件復雜關聯規則匹配算法,依靠泛化行為規則提高未知高級威脅攻擊檢測能力,能關聯復雜的、時間跨度大的攻擊行為,精準、詳細、真實地描繪攻擊者行為,在進程層面形成可視化攻擊鏈。

深信服SaaS XDR 還原出木馬程序調用進程鏈

除了0day漏洞,在此之前,深信服XDR已經幫助該用戶發現過挖礦、木馬遠控等多種高級威脅,頻頻獲得認可。