CNVD漏洞周報2022年第29期

本周漏洞態勢研判情況

本周信息安全漏洞威脅整體評價級別 為中。

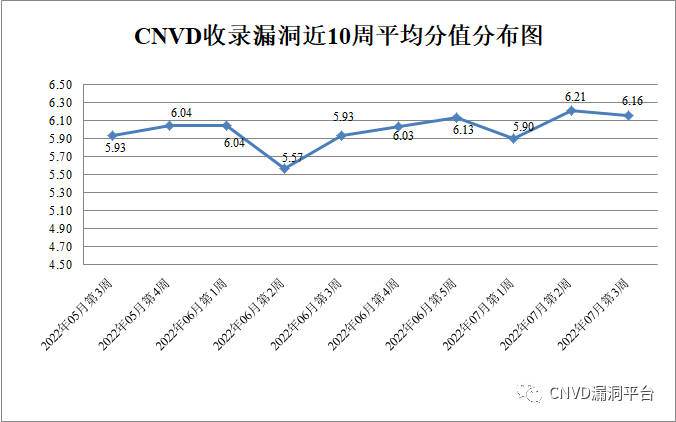

國家信息安全漏洞共享平臺(以下簡稱CNVD)本周共收集、整理信息安全漏洞347個,其中高危漏洞130個、中危漏洞180個、低危漏洞37個。漏洞平均分值為6.16。本周收錄的漏洞中,涉及0day漏洞280個(占81%),其中互聯網上出現“Tenda M3 formSetStoreWeb函數緩沖區溢出漏洞、Taocms SQL注入漏洞(CNVD-2022-53257)”等零日代碼攻擊漏洞。本周CNVD接到的涉及黨政機關和企事業單位的事件型漏洞總數10876個,與上周(6909個)環比增加57%。

圖1 CNVD收錄漏洞近10周平均分值分布圖

圖2 CNVD 0day漏洞總數按周統計

本周漏洞事件處置情況

本周, CNVD向銀行、保險、能源等重要行業單位通報漏洞事件40起,向基礎電信企業通報漏洞事件13起,協調CNCERT各分中心驗證和處置涉及地方重要部門漏洞事件1367起,協調教育行業應急組織驗證和處置高校科研院所系統漏洞事件190起,向國家上級信息安全協調機構上報涉及部委門戶、子站或直屬單位信息系統漏洞事件115起。

圖3 CNVD各行業漏洞處置情況按周統計

圖4 CNCERT各分中心處置情況按周統計

圖5 CNVD教育行業應急組織處置情況按周統計

此外, CNVD通過已建立的聯系機制或涉事單位公開聯系渠道向以下單位通報了其信息系統或軟硬件產品存在的漏洞,具體處置單位情況如下所示:

深圳市網域科技技術有限公司、深圳市前海歡雀科技有限公司、深圳市農博創新科技有限公司、深圳市尼高企業形象設計有限公司、深圳市臉萌科技有限公司、深圳市藍凌軟件股份有限公司、深圳市聚網捷科技有限公司、深圳市捷順科技實業股份有限公司、深圳市吉祥騰達科技有限公司、申甌通信設備有限公司、上海縱之格科技有限公司、上海卓卓網絡科技有限公司、上海盈策信息技術有限公司、上海軍慧醫療管理有限公司、上海金電網安科技有限公司、上海貨鳥網絡科技有限公司、上海華測導航技術股份有限公司、上海泛微網絡科技股份有限公司、上海布雷德科技有限公司、廈門圓古網絡科技有限公司、廈門網中網軟件有限公司、廈門市靈鹿谷科技有限公司、普聯技術有限公司、寧夏鏈點互聯網醫院有限公司、朗坤智慧科技股份有限公司、江蘇天瑞儀器股份有限公司、貨披發(廈門)信息科技有限公司、惠普貿易(上海)有限公司、華碩電腦(上海)有限公司、湖南美食流智能科技有限公司、恒鋒信息科技股份有限公司、河南可中信息技術有限公司、河北藍蜂信息科技有限公司、河北華厚天成環保技術有限公司、杭州雄偉科技開發股份有限公司、杭州吾游吾旅信息科技有限公司、杭州瑞成信息技術有限公司、杭州九麒科技有限公司、杭州今奧信息科技股份有限公司、杭州宏服軟件有限公司、杭州合言信息科技有限公司、杭州海康威視數字技術股份有限公司、杭州迪普科技股份有限公司、杭州燦越網絡科技股份有限公司、廣州網易計算機系統有限公司、廣州快塑電子商務有限公司、廣東天宸網絡科技有限公司、富士施樂(中國)有限公司、東華軟件股份公司、東莞市通天星軟件科技有限公司、德施曼機電(中國)有限公司、成都智一云科科技有限公司、成都青軟青之軟件有限公司、北京字節跳動科技有限公司、北京卓易訊暢科技有限公司、北京中科華博科技有限公司、北京致遠互聯軟件股份有限公司、北京云帆互聯科技有限公司、北京星網銳捷網絡技術有限公司、北京小米科技有限責任公司、北京網御星云信息技術有限公司、北京網醫聯盟科技有限公司、北京平凱星辰科技發展有限公司、北京獵鷹安全科技有限公司、北京快手科技有限公司、北京九思協同軟件有限公司、北京競業達數碼科技股份有限公司、北京華夏創新科技有限公司、北京國棟科技有限公司、北京點為信息科技有限公司、北京棣南新宇科技有限公司、北京邦永科技有限公司、北京百卓網絡技術有限公司、北京安盟信息技術股份有限公司、北京安博通科技股份有限公司、北京愛奇藝科技有限公司、騰訊安全應急響應中心、美團安全應急響應中心、熊海CMS、若依、狂雨小說cms、webcamx、UCMS、TRENDnet、seacms、Python Software Foundation、PortSwigger、PHPGurukul、Percona LLC.、NETGEAR、Kong Inc.、Grafana Labs、Cypress Solutions Inc.、ChurchCRM、Cambium Networks和Belkin International,Inc。

本周,CNVD發布了《Oracle發布2022年7月的安全公告》。詳情參見CNVD網站公告內容。

https://www.cnvd.org.cn/webinfo/show/7916

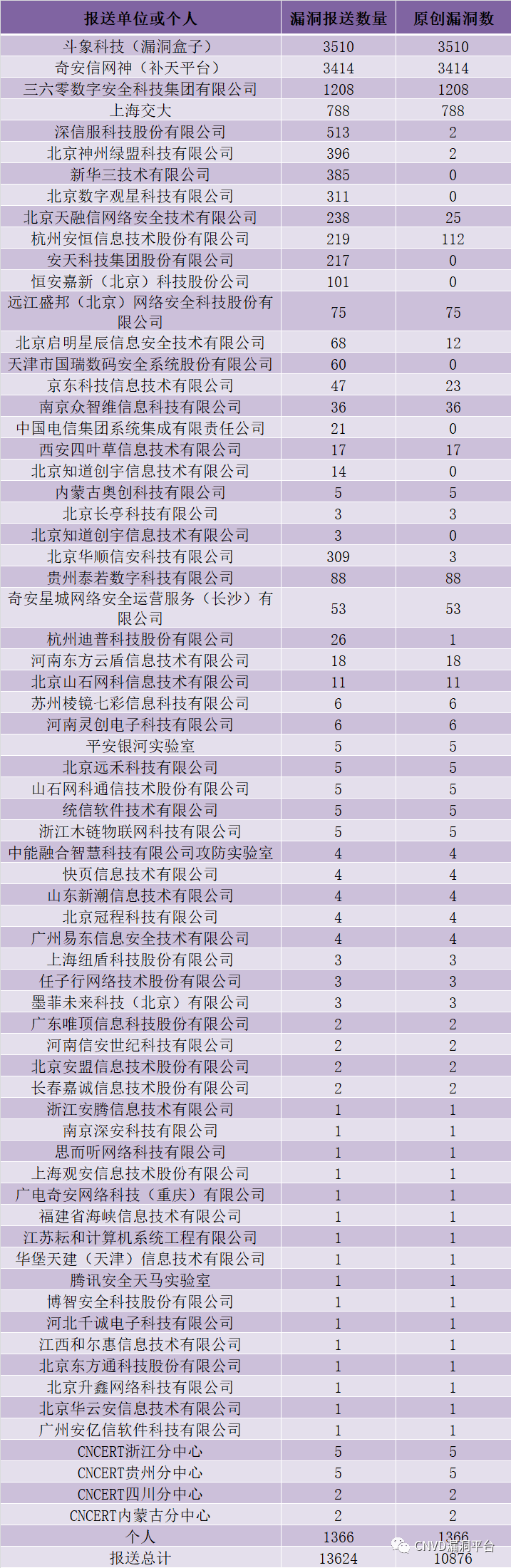

本周漏洞報送情況統計

本周報送情況如表1所示 。深信服科技股份有限公司、北京神州綠盟科技有限公司、新華三技術有限公司、北京數字觀星科技有限公司、北京天融信網絡安全技術有限公司等單位報送公開收集的漏洞數量較多。北京華順信安科技有限公司、貴州泰若數字科技有限公司、奇安星城網絡安全運營服務(長沙)有限公司、杭州迪普科技股份有限公司、河南東方云盾信息技術有限公司、北京山石網科信息技術有限公司、蘇州棱鏡七彩信息科技有限公司、河南靈創電子科技有限公司、平安銀河實驗室、北京遠禾科技有限公司、山石網科通信技術股份有限公司、統信軟件技術有限公司、浙江木鏈物聯網科技有限公司、中能融合智慧科技有限公司攻防實驗室、快頁信息技術有限公司、山東新潮信息技術有限公司、北京冠程科技有限公司、廣州易東信息安全技術有限公司、上海紐盾科技股份有限公司、任子行網絡技術股份有限公司、墨菲未來科技(北京)有限公司、廣東唯頂信息科技股份有限公司、河南信安世紀科技有限公司、北京安盟信息技術股份有限公司、長春嘉誠信息技術股份有限公司、浙江安騰信息技術有限公司、南京深安科技有限公司、思而聽網絡科技有限公司、上海觀安信息技術股份有限公司、廣電奇安網絡科技(重慶)有限公司、福建省海峽信息技術有限公司、江蘇耘和計算機系統工程有限公司、華堡天建(天津)信息技術有限公司、騰訊安全天馬實驗室、博智安全科技股份有限公司、河北千誠電子科技有限公司、江西和爾惠信息技術有限公司、北京東方通科技股份有限公司、北京升鑫網絡科技有限公司、北京華云安信息技術有限公司、廣州安億信軟件科技有限公司及其他個人白帽子向CNVD提交了10876個以事件型漏洞為主的原創漏洞,其中包括斗象科技(漏洞盒子)、上海交大、奇安信網神(補天平臺)和三六零數字安全科技集團有限公司向CNVD共享的白帽子報送的8920條原創漏洞信息。

表1 漏洞報 送情況統計表

本周漏洞按類型和廠商統計

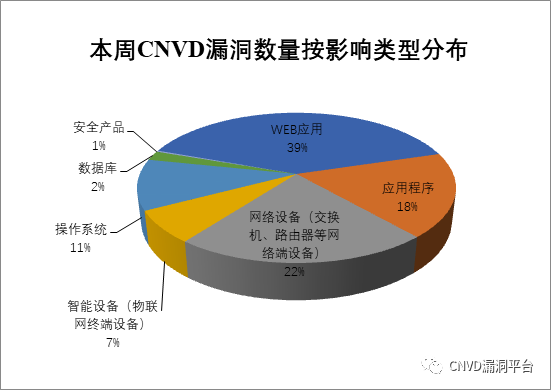

本周 ,CNVD收錄了347個漏洞。WEB應用138個,網絡設備(交換機、路由器等網絡端設備)76個,應用程序63個,操作系統38個,智能設備(物聯網終端設備)24個,數據庫7個,安全產品1個。

表2 漏洞按影響類型統計表

圖6 本周漏洞按影響類型分布

CNVD整理和發布的漏洞涉及Google、新華三技術有限公司、Oracle等多家廠商的產品,部分漏洞數量按廠商統計如表3所示。

表3 漏洞產品涉及廠商分布統計表

本周行業漏洞收錄情況

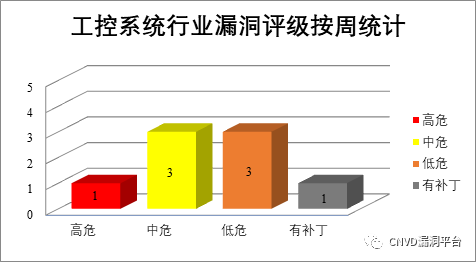

本 周 ,CNVD收錄了57個電信行業漏洞,28個移動互聯網行業漏洞,7個工控行業漏洞(如下圖所示)。其中,“Google Android資源管理錯誤漏洞(CNVD-2022-52275)、Google Android任意代碼執行漏洞”等漏洞的綜合評級為“高危”。相關廠商已經發布了漏洞的修補程序,請參照CNVD相關行業漏洞庫鏈接。

電信行業漏洞鏈接: http://telecom.cnvd.org.cn/

移動互聯網行業漏洞鏈接: http://mi.cnvd.org.cn/

工控系統行業漏洞鏈接: http://ics.cnvd.org.cn/

圖7 電信行業漏洞統計

圖8 移動互聯網行業漏洞統計

圖9 工控系統行業漏洞統計

本周重要漏洞安全告警

本周,CNVD整理和發布以下重要安全漏洞信息。

1、Adobe產品安全漏洞

Adobe Character Animator是美國奧多比(Adobe)公司的一款動作捕捉和動畫制作工具。Adobe Photoshop是美國奧多比(Adobe)公司的一套圖片處理軟件。該軟件主要用于處理圖片。Adobe Media Encoder是美國奧多比(Adobe)公司的一款音、視頻編碼應用程序。Adobe Acrobat是一套PDF文件編輯和轉換工具。Adobe Reader是一套PDF文檔閱讀軟件。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞導致敏感內存泄露,在當前用戶的上下文中執行任意代碼等。

CNVD收錄的相關漏洞包括:Adobe Character Animator越界寫入漏洞、Adobe Photoshop越界寫入漏洞(CNVD-2022-52087)、Adobe Media Encoder內存破壞漏洞(CNVD-2022-52098)、多款Adobe資源管理錯誤漏洞(CNVD-2022-52291)、多款Adobe產品緩沖區溢出漏洞(CNVD-2022-52922)、多款Adobe產品越界寫入漏洞(CNVD-2022-52921)、多款Adobe產品資源管理錯誤漏洞(CNVD-2022-52920)、多款Adobe產品越界讀取漏洞(CNVD-2022-52924)。其中,除“多款Adobe產品越界讀取漏洞(CNVD-2022-52924)”外,其余漏洞的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52081

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52087

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52098

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52291

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52922

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52921

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52920

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52924

2、Huawei產品安全漏洞

Huawei MindSpore Community是中國華為(Huawei)公司的開源深度學習框架。HUAWEI EMUI是中國華為(HUAWEI)公司的一款基于Android開發的移動端操作系統。HUAWEI HarmonyOS是中國華為(HUAWEI)公司的一個操作系統。提供一個基于微內核的全場景分布式操作系統。Honor Magic Ui是中國Honor公司的一款基于Android開發的移動端操作系統。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞獲取敏感信息,導致設備崩潰等。

CNVD收錄的相關漏洞包括:Huawei MindSpore Community SparseToDense信息泄露漏洞、Huawei MindSpore Community Transpose信息泄露漏洞、HUAWEI EMUI信息泄露漏洞、HUAWEI HarmonyOS緩沖區溢出漏洞(CNVD-2022-52823)、HUAWEI HarmonyOS拒絕服務漏洞、HUAWEI HarmonyOS安全模塊授權問題漏洞、HUAWEI HarmonyOS SystemUI模塊權限管理漏洞、Huawei Emui和Honor Magic Ui緩沖區溢出漏洞(CNVD-2022-52826)。其中,“HUAWEI HarmonyOS拒絕服務漏洞、Huawei Emui和Honor Magic Ui緩沖區溢出漏洞(CNVD-2022-52826)”的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52099

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52100

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52818

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52823

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52822

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52821

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52820

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52826

3、Google產品安全漏洞

Google Android是美國谷歌(Google)公司的一套以Linux為基礎的開源操作系統。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞導致本地權限升級。

CNVD收錄的相關漏洞包括:Google Android權限提升漏洞(CNVD-2022-52264、CNVD-2022-52265、CNVD-2022-52268、CNVD-2022-52267、CNVD-2022-52271、CNVD-2022-52270)、Google Android緩沖區溢出漏洞(CNVD-2022-52274)、Google Android輸入驗證錯誤漏洞(CNVD-2022-52273)。上述漏洞的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52264

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52265

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52268

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52267

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52271

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52270

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52274

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52273

4、Oracle產品安全漏洞

Oracle PeopleSoft Enterprise PRTL Interaction Hub是美國甲骨文(Oracle)公司的一個企業門戶交互中心組件。Oracle Fusion Middleware(Oracle融合中間件)是美國甲骨文(Oracle)公司的一套面向企業和云環境的業務創新平臺。該平臺提供了中間件、軟件集合等功能。Oracle Access Manager是美國甲骨文(Oracle)公司的提供創新的新服務來補充傳統的訪問管理功能。Oracle Database Server是美國甲骨文(Oracle)公司的一套關系數據庫管理系統。該數據庫管理系統提供數據管理、分布式處理等功能。Oracle MySQL是美國甲骨文(Oracle)公司的一套開源的關系數據庫管理系統。MySQL Server是其中的一個數據庫服務器組件。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞破壞或刪除數據,導致拒絕服務,執行任意代碼等。

CNVD收錄的相關漏洞包括:Oracle MySQL輸入驗證錯誤漏洞(CNVD-2022-52562)、Oracle PeopleSoft Enterprise PRTL Interaction Hub訪問控制錯誤漏洞、Oracle Fusion Middleware Helidon輸入驗證錯誤漏洞、Oracle Access Manager存在輸入驗證錯誤漏洞、Oracle Database Server輸入驗證錯誤漏洞(CNVD-2022-52564)、Oracle WebLogic Server輸入驗證錯誤漏洞(CNVD-2022-52566)、Oracle MySQL輸入驗證錯誤漏洞(CNVD-2022-53246、CNVD-2022-53249)。其中“Oracle WebLogic Server存在拒絕服務漏洞、Oracle WebLogic Server輸入驗證錯誤漏洞(CNVD-2022-52566)、Oracle MySQL輸入驗證錯誤漏洞(CNVD-2022-53246)”漏洞的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52562

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52561

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52560

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52565

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52564

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52566

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53246

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53249

5、Juniper Networks Junos OS輸入驗證錯誤漏洞(CNVD-2022-53250)

Juniper Networks Junos OS是美國瞻博網絡(Juniper Networks)公司的一套專用于該公司的硬件設備的網絡操作系統。該操作系統提供了安全編程接口和Junos SDK。本周,Juniper Networks Junos OS被披露存在輸入驗證錯誤漏洞。攻擊者利用該漏洞通過MPLS IPv6 Packet引起Jonos OS的致命錯誤導致其拒絕服務。目前,廠商尚未發布上述漏洞的修補程序。CNVD提醒廣大用戶隨時關注廠商主頁,以獲取最新版本。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53250

小結:本周,Adobe產品被披露存在多個漏洞,攻擊者可利用漏洞導致敏感內存泄露,在當前用戶的上下文中執行任意代碼等。此外,Huawei、Google、Oracle等多款產品被披露存在多個漏洞,攻擊者可利用漏洞獲取敏感信息,導致設備崩潰,執行任意代碼等。另外,Juniper Networks Junos OS被披露存在輸入驗證錯誤漏洞。攻擊者可利用漏洞通過MPLS IPv6 Packet引起Jonos OS的致命錯誤導致其拒絕服務。建議相關用戶隨時關注上述廠商主頁,及時獲取修復補丁或解決方案。本周重要漏洞攻擊驗證情況

本周,CNVD建議注意防范以下已公開漏洞攻擊驗證情況。

1、 Tenda M3 formSetStoreWeb函數緩沖區溢出漏洞

驗證描述

Tenda M3是中國騰達(Tenda)公司的一款門禁控制器。

Tenda M3 V1.0.0.12版本存在緩沖區溢出漏洞,該漏洞源于formSetStoreWeb函數的ssidList, storeName, trademark參數對輸入數據不檢查其長度。攻擊者可利用該漏洞導致拒絕服務攻擊。

驗證信息

POC鏈接:

https://github.com/d1tto/IoT-vuln/tree/main/Tenda/M3/formSetStoreWeb

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-52124