CNVD漏洞周報2021年第38期

本周漏洞態勢研判情況

本周信息安全漏洞威脅整體評價級別 為中。

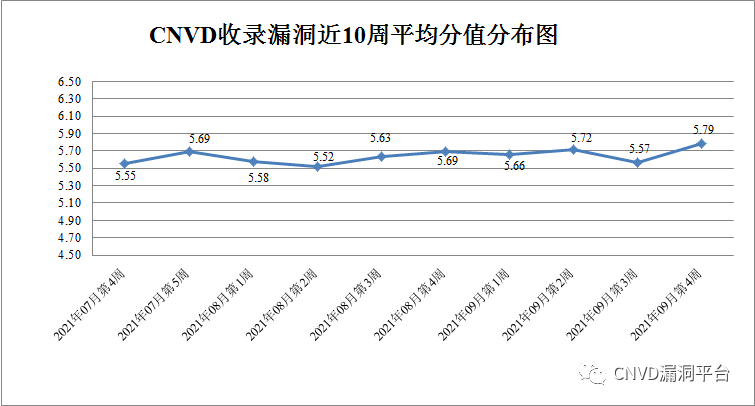

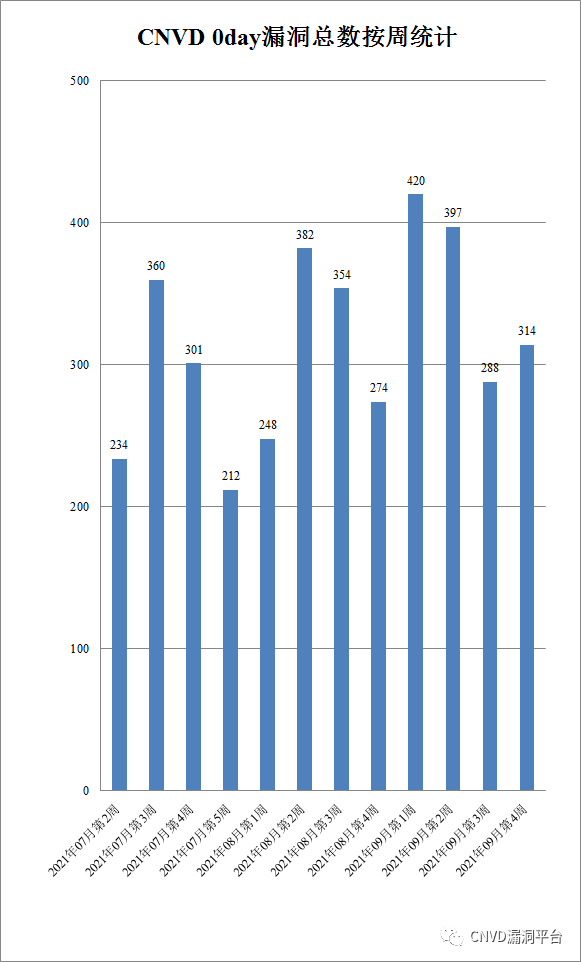

國家信 息安全漏洞共享平臺(以下簡稱CNVD)本周共收集、整理信息安全漏洞420個,其中高危漏洞128個、中危漏洞253個、低危漏洞39個。漏洞平均分值為5.79。本周收錄的漏洞中,涉及0day漏洞314個(占75%),其中互聯網上出現“WordPressModern Events Calendar遠程代碼執行漏洞、ToaruOS權限提升漏洞”等零日代碼攻擊漏洞。本周CNVD接到的涉及黨政機關和企事業單位的原創漏洞總數4843個,與上周(5176個)環比減少6%。

圖1 CNVD收錄漏洞近10周平均分值分布圖

圖2 CNVD 0day漏洞總數按周統計

本周漏洞事件處置情況

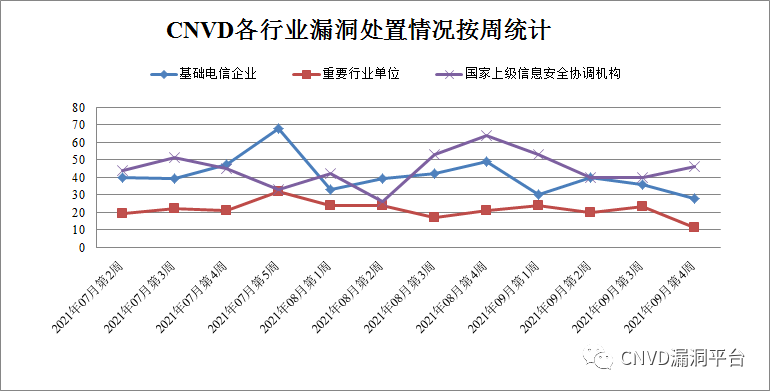

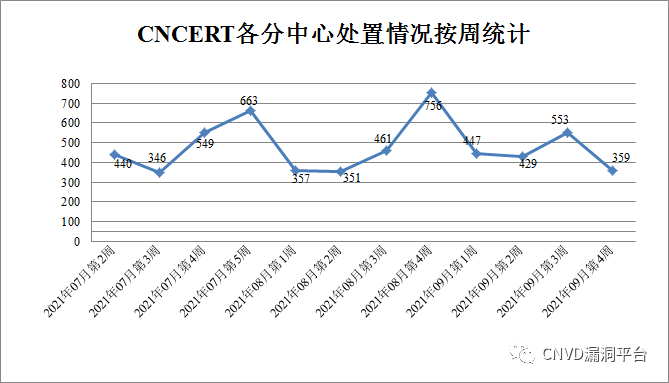

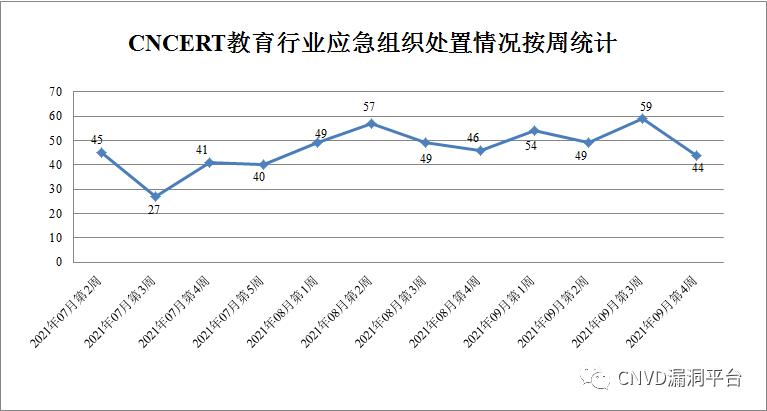

本周 ,CNVD向銀行、保險、能源等重要行業單位通報漏洞事件11起,向基礎電信企業通報漏洞事件28起,協調CNCERT各分中心驗證和處置涉及地方重要部門漏洞事件359起,協調教育行業應急組織驗證和處置高校科研院所系統漏洞事件44起,向國家上級信息安全協調機構上報涉及部委門戶、子站或直屬單位信息系統漏洞事件46起。

圖3 CNVD各行業漏洞處置情況按周統計

圖4 CNCERT各分中心處置情況按周統計

圖5 CNVD教育行業應急組織處置情況按周統計

此外,CNVD通過已建立的聯系機制或涉事單位公開聯系渠道向以下單位通報了其信息系統或軟硬件產品存在的漏洞,具體處置單位情況如下所示:

淄博閃靈網絡科技有限公司、中國電信集團有限公司、鄭州維維信息技術有限公司、浙江大華技術股份有限公司、長沙冠訊網絡科技有限公司、友訊電子設備(上海)有限公司、優酷信息技術(北京)有限公司、研華科技(中國)有限公司、兄弟(中國)商業有限公司、小米科技有限責任公司、武漢小碼聯城科技有限公司、武漢天地偉業科技有限公司、微軟(中國)有限公司、萬洲電氣股份有限公司、天津神舟通用數據技術有限公司、天津南大通用數據技術股份有限公司、太原公共交通控股(集團)有限公司、蘇州國網電子科技有限公司、四創科技有限公司、世邦通信股份有限公司、沈陽明致軟件有限公司、深圳市迅雷網絡技術有限公司、深圳市吉祥騰達科技有限公司、深圳市共濟科技股份有限公司、深圳市安佳威視信息技術有限公司、上海穆云智能科技有限公司、上海二三四五移動科技有限公司、廈門四信通信科技有限公司、廈門市靈鹿谷科技有限公司、三星(中國)投資有限公司、青島全民網絡科技有限公司、普聯技術有限公司、內蒙古浩海商貿有限公司、零視技術(上海)有限公司、臨沂市公共交通集團有限公司、金蝶軟件(中國)有限公司、佳能(中國)有限公司、華碩電腦(上海)有限公司、湖南壹拾捌號網絡技術有限公司、湖南建研信息技術股份有限公司、河南省新星科技有限公司、杭州九麒科技有限公司、杭州粉盟科技有限公司、杭州迪普科技股份有限公司、杭州博采網絡科技股份有限公司、廣州職迅信息科技有限公司、廣州網易計算機系統有限公司、廣州市奧威亞電子科技有限公司、廣州齊博網絡科技有限公司、廣州南方衛星導航儀器有限公司、廣州安網通信技術有限公司、成都市公共交通集團有限公司、成都飛魚星科技股份有限公司、北京映翰通網絡技術股份有限公司、北京億賽通科技發展有限責任公司、北京網康科技有限公司、北京搜狐互聯網信息服務有限公司、北京碩人時代科技股份有限公司、北京世紀超星信息技術發展有限責任公司、北京神州數碼云科信息技術有限公司、北京企牛網絡科技有限公司、北京派網軟件有限公司、北京口袋時尚科技有限公司、北京華宇信息技術有限公司、北京多點在線科技有限公司、北京棣南新宇科技有限公司、安徽省科迅教育裝備有限公司、帝國軟件、施耐德(Schneider Electric)、百度安全應急響應中心、魅思視頻系統、XnSoft、VMware,Inc.、The Apache SoftwareFoundation、PHPMyWind、phpgurukul、Lexmark、kyan、Heybbs、Greatek、Eclipse、devolo、bluecms和AKCMS

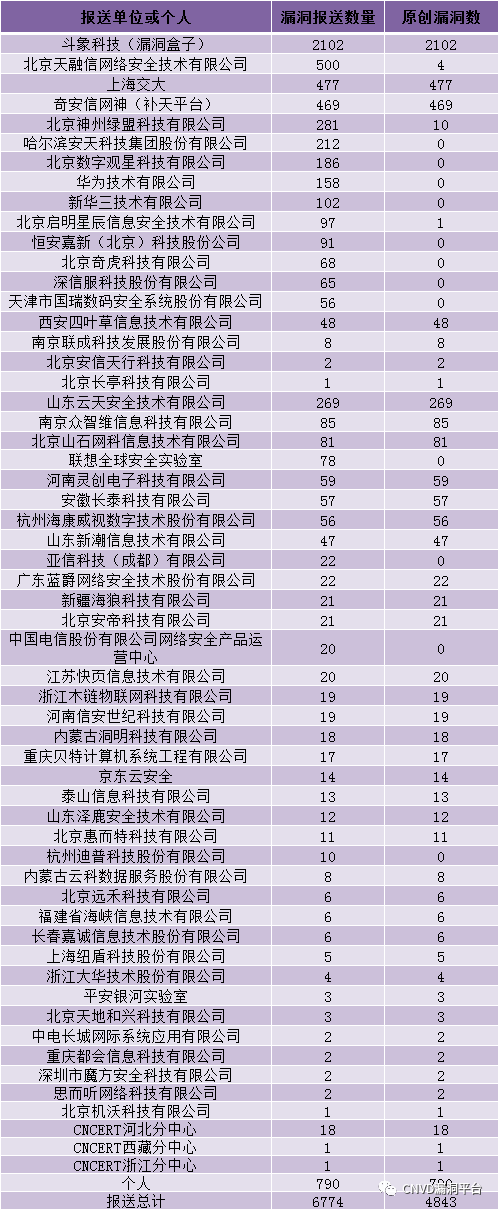

本周漏洞報送情況統計

本周報送情況如表1所示。 其中 , 北京天融信網絡安全技術有限公司、北京神州綠盟科技有限公司、哈爾濱安天科技集團股份有限公司、北京數字觀星科技有限公司、華為技術有限公司等單位報送公開收集的漏洞數量較多。山東云天安全技術有限公司、南京眾智維信息科技有限公司、北京山石網科信息技術有限公司、河南靈創電子科技有限公司、安徽長泰科技有限公司、杭州海康威視數字技術股份有限公司、山東新潮信息技術有限公司、廣東藍爵網絡安全技術股份有限公司、新疆海狼科技有限公司、北京安帝科技有限公司、江蘇快頁信息技術有限公司、浙江木鏈物聯網科技有限公司、河南信安世紀科技有限公司、內蒙古洞明科技有限公司、重慶貝特計算機系統工程有限公司、京東云安全、泰山信息科技有限公司、山東澤鹿安全技術有限公司、北京惠而特科技有限公司、杭州迪普科技股份有限公司、內蒙古云科數據服務股份有限公司、北京遠禾科技有限公司、福建省海峽信息技術有限公司、長春嘉誠信息技術股份有限公司、上海紐盾科技股份有限公司、浙江大華技術股份有限公司、平安銀河實驗室、北京天地和興科技有限公司、中電長城網際系統應用有限公司、重慶都會信息科技有限公司、深圳市魔方安全科技有限公司、思而聽網絡科技有限公司、北京機沃科技有限公司及其他個人白帽子向CNVD提交了4843個以事件型漏洞為主的原創漏洞,其中包括斗象科技(漏洞盒子)、上海交大和奇安信網神(補天平臺)向CNVD共享的白帽子報送的3048條原創漏洞信息。

表1 漏洞報 送情況統計表

本周漏洞按類型和廠商統計

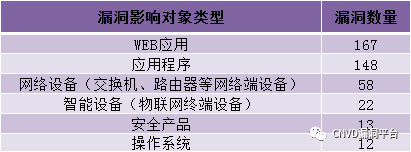

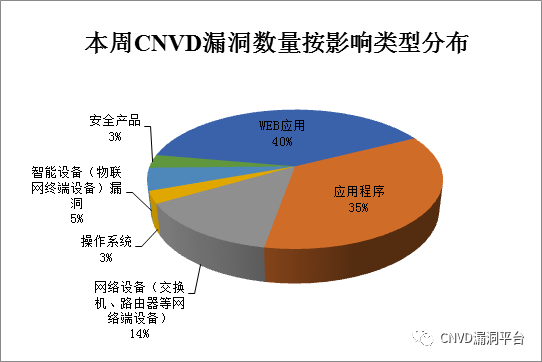

本周, C NVD收錄了420個漏洞。WEB應用167個,應用程序148個,網絡設備(交換機、路由器等網絡端設備)58個,智能設備(物聯網終端設備)22個,安全產品13個,操作系統12個。

表2 漏洞按影響類型統計表

圖6 本周漏洞按影響類型分布

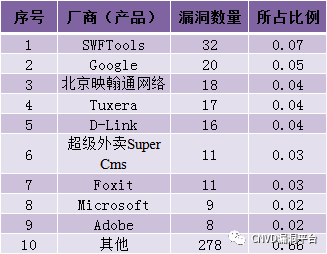

CNVD整理和 發布的漏洞涉及SWFTools、Google、北京映翰通網絡技術股份有限公司等多家廠商的產品, 部分漏洞數量按廠商統計如表3所示。

表3 漏洞產品涉及廠商分布統計表

本周行業漏洞收錄情況

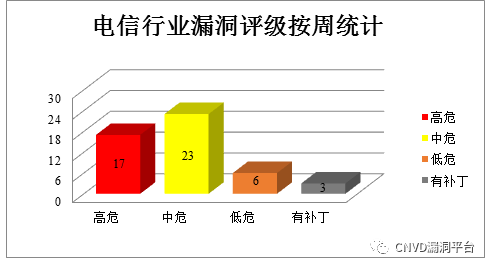

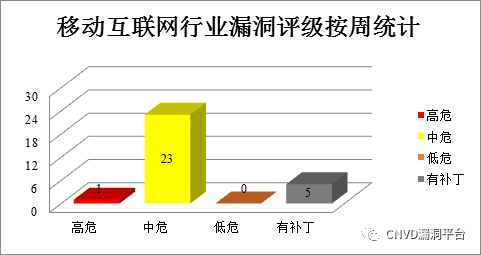

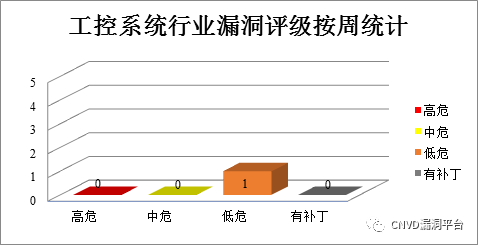

本周, CNVD收錄了 46個電信行業漏洞,24個移動互聯網行業漏洞,1個工控行業漏洞(如下圖所示)。其中,“ASUS RT-AX3000拒絕服務漏洞、多款Cisco SD-WAN產品緩沖區溢出漏洞”的綜合評級為“高危”。相關廠商已經發布了漏洞的修補程序,請參照CNVD相關行業漏洞庫鏈接。

電信行業漏洞鏈接:http://telecom.cnvd.org.cn/

移動互聯網行業漏洞鏈接:http://mi.cnvd.org.cn/

工控系統行業漏洞鏈接:http://ics.cnvd.org.cn/

圖7 電信行業漏洞統計

圖8 移動互聯網行業漏洞統計

圖9 工控系統行業漏洞統計

本周重要漏洞安全告警

本周,CNVD整理和發布以下重要安全漏洞信息。

1、Google產品安全漏洞

Google Chrome是美國谷歌(Google)公司的一款Web瀏覽器。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞獲取敏感信息,繞過安全限制,在系統上執行任意代碼或造成拒絕服務。

CNVD收錄的相關漏洞包括:Google Chrome libjpeg-turbo信息泄露漏洞、Google Chrome Background Fetch API安全繞過漏洞、Google Chrome Blink graphics安全繞過漏洞、Google Chrome Tab Strip代碼執行漏洞、Google Chrome Performance Manager代碼執行漏洞、Google Chrome Offline代碼執行漏洞、Google Chrome WebGPU代碼執行漏洞、Google Chrome Navigation安全繞過漏洞。上述漏洞的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73414

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73421

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73426

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73425

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73424

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73430

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73429

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73428

2、Adobe產品安全漏洞

Adobe FrameMaker是一款文檔處理程序,用于編寫和編輯包括結構化文檔在內的大型或復雜文檔。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞讀取任意文件系統,執行任意代碼。

CNVD收錄的相關漏洞包括:Adobe Framemaker越界寫入漏洞(CNVD-2021-73434)、Adobe Framemaker內存越界訪問漏洞(CNVD-2021-73437、CNVD-2021-73436)、Adobe Framemaker越界寫入漏洞(CNVD-2021-73435)、Adobe Framemaker釋放后重用漏洞、Adobe Framemaker越界讀取漏洞(CNVD-2021-73440、CNVD-2021-73439、CNVD-2021-73438)。其中,“Adobe Framemaker越界寫入漏洞(CNVD-2021-73434)、Adobe Framemaker內存越界訪問漏洞(CNVD-2021-73437、CNVD-2021-73436)、Adobe Framemaker越界寫入漏洞(CNVD-2021-73435)”的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73434

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73437

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73436

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73435

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73441

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73440

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73439

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73438

3、Microsoft產品安全漏洞

Microsoft Windows是一套個人設備使用的操作系統。Microsoft Windows Server是一套服務器操作系統。本周,上述產品被披露存在權限提升漏洞,攻擊者可利用漏洞以提升的權限運行任意代碼,從而可安裝程序,查看、更改或刪除數據,或創建具有完全用戶權限的新帳戶。

CNVD收錄的相關漏洞包括:Microsoft Windows和Windows Server權限提升漏洞(CNVD-2021-73129、CNVD-2021-73128、CNVD-2021-73127、CNVD-2021-73132、CNVD-2021-73131、CNVD-2021-73130、CNVD-2021-73134、CNVD-2021-73133)。其中,“Microsoft Windows和Windows Server權限提升漏洞(CNVD-2021-73130、CNVD-2021-73134、CNVD-2021-73133)”的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73129

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73128

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73127

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73132

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73131

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73130

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73134

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73133

4、Tuxera產品安全漏洞

Tuxera NTFS-3G是芬蘭Tuxera公司的一套開源的、跨平臺的用于支持NTFS分區讀寫的驅動程序。本周,上述產品被披露存在緩沖區溢出漏洞,攻擊者可利用漏洞導致緩沖區溢出,從而允許執行代碼和提升權限等。

CNVD收錄的相關漏洞包括:Tuxera NTFS-3G緩沖區溢出漏洞(CNVD-2021-72267、CNVD-2021-72266、CNVD-2021-72269、CNVD-2021-72268、CNVD-2021-72271、CNVD-2021-72272、CNVD-2021-72273、CNVD-2021-72275)。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-72267

https://www.cnvd.org.cn/flaw/show/CNVD-2021-72266

https://www.cnvd.org.cn/flaw/show/CNVD-2021-72269

https://www.cnvd.org.cn/flaw/show/CNVD-2021-72268

https://www.cnvd.org.cn/flaw/show/CNVD-2021-72271

https://www.cnvd.org.cn/flaw/show/CNVD-2021-72272

https://www.cnvd.org.cn/flaw/show/CNVD-2021-72273

https://www.cnvd.org.cn/flaw/show/CNVD-2021-72275

5、Totolink A720R堆棧溢出漏洞

Totolink A720R是中國臺灣吉翁電子(Totolink)公司的一款無線路由器。本周,Totolink A720R被披露存在堆棧溢出漏洞。該漏洞源于軟件中的checkLoginUser函數對數據的錯誤處理,攻擊者可利用該漏洞造成拒絕服務(DOS)。目前,廠商尚未發布上述漏洞的修補程序。CNVD提醒廣大用戶隨時關注廠商主頁,以獲取最新版本。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73657

小結:本周,Google產品被披露存在多個漏洞,攻擊者可利用漏洞獲取敏感信息,繞過安全限制,在系統上執行任意代碼或造成拒絕服務。此外,Adobe、Microsoft、Tuxera等多款產品被披露存在多個漏洞,攻擊者可利用漏洞讀取任意文件系統,導致緩沖區溢出,執行任意代碼,提升權限等。另外,Totolink A720R被披露存在堆棧溢出漏洞。攻擊者可利用該漏洞造成拒絕服務(DOS)。建議相關用戶隨時關注上述廠商主頁,及時獲取修復補丁或解決方案

本周重要漏洞攻擊驗證情況

本周,CNVD建議注意防范以下已公開漏洞攻擊驗證情況。

1、WordPress Modern EventsCalendar遠程代碼執行漏洞

驗證描述

WordPress是基于PHP語言開發的博客平臺,可以用于在支持PHP和MySQL數據庫的服務器上架設網站,也可當做一個內容管理系統(CMS)。

WordPress Modern Events Calendar存在遠程代碼執行漏洞,攻擊者可以利用該漏洞執行任意代碼。

驗證 信息

POC鏈接:

https://cxsecurity.com/issue/WLB-2021070157

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-73650

信息提供者

深信服科技股份有限公司

注:以上驗證信息(方法)可能帶有攻擊性,僅供安全研究之用。請廣大用戶加強對漏洞的防范工作,盡快下載相關補丁。

關于CNVD

國家信息安全漏洞共享平臺(China National Vulnerability Database,簡稱CNVD)是CNCERT聯合國內重要信息系統單位、基礎電信運營商、網絡安全廠商、軟件廠商和互聯網企業建立的信息安全漏洞信息共享知識庫,致力于建立國家統一的信息安全漏洞收集、發布、驗證、分析等應急處理體系。

關于CNCERT

國家計算機網絡應急技術處理協調中心(簡稱“國家互聯網應急中心”,英文簡稱是CNCERT或CNCERT/CC),成立于2002年9月,為非政府非盈利的網絡安全技術中心,是我國網絡安全應急體系的核心協調機構。

作為國家級應急中心,CNCERT的主要職責是:按照“積極預防、及時發現、快速響應、力保恢復”的方針,開展互聯網網絡安全事件的預防、發現、預警和協調處置等工作,維護國家公共互聯網安全,保障基礎信息網絡和重要信息系統的安全運行。

網址:www.cert.org.cn

郵箱:vreport@cert.org.cn

電話:010-82991537