CNVD漏洞周報2021年第36期

本周漏洞態勢研判情況

本周信息安全漏洞威脅整體評價級別 為中。

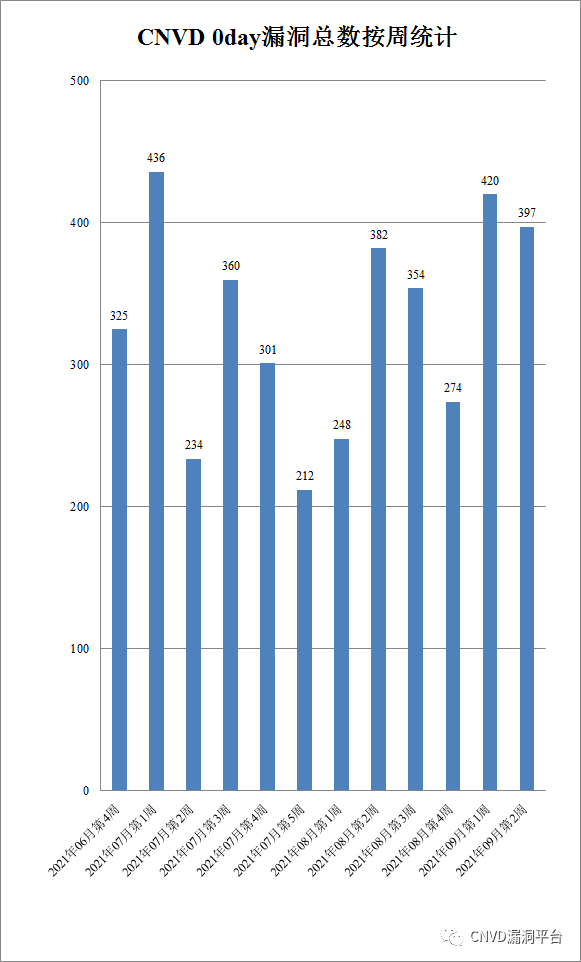

國家信息安全漏洞共享平臺(以下簡稱CNVD)本周共收集、整理信息 安全漏 洞562個,其中高危漏洞144個、中危漏洞377個、低危漏洞41個。漏洞平均分值為5.72。本周收錄的漏洞中,涉及0day漏洞397個(占71%),其中互聯網上出現“WordPressSP Project And Document遠程代碼執行漏洞、MIK.starlight輸入驗證錯誤漏洞”等零日代碼攻擊漏洞。本周CNVD接到的涉及黨政機關和企事業單位的原創漏洞總數6218個,與上周(12712個)環比減少51%。

圖1 CNVD收錄漏洞近10周平均分值分布圖

圖2 CNVD 0day漏洞總數按周統計

本周漏洞事件處置情況

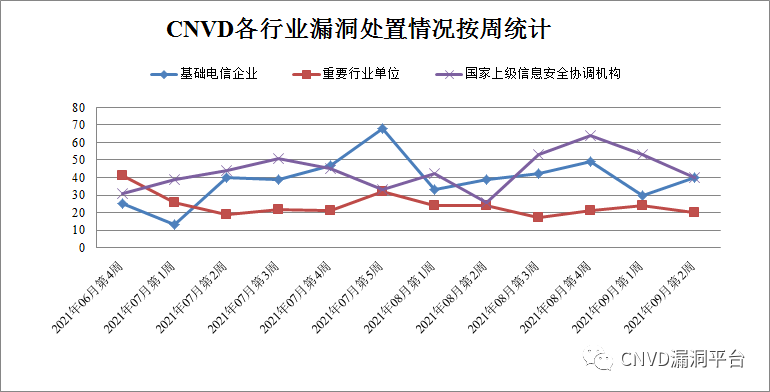

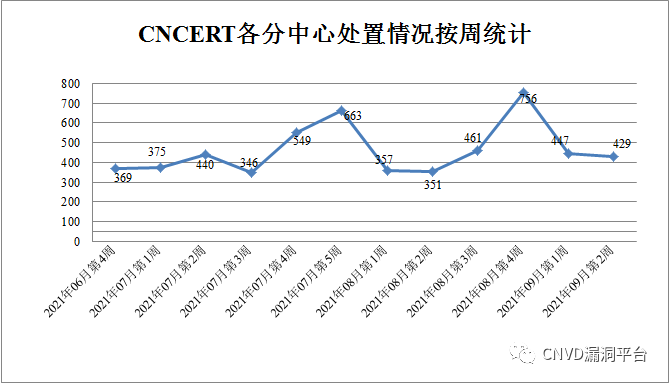

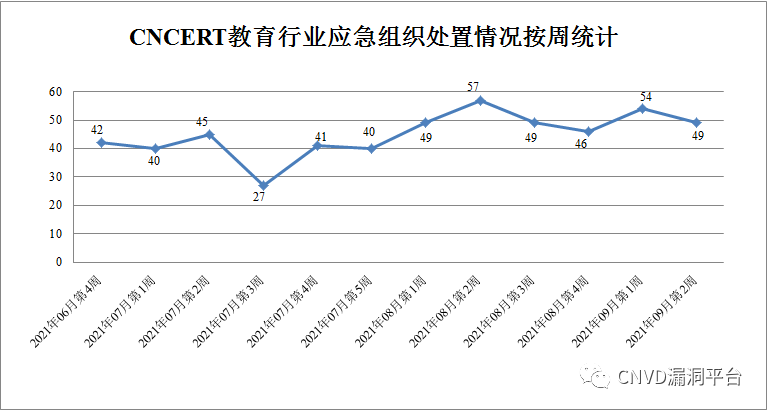

本周 CNVD向銀行、保險、能源等重要行 業單位通報漏 洞事件20起,向基礎電信企業通報漏洞事件40起,協調CNCERT各分中心驗證和處置涉及地方重要部門漏洞事件429起,協調教育行業應急組織驗證和處置高校科研院所系統漏洞事件49起,向國家上級信息安全協調機構上報涉及部委門戶、子站或直屬單位信息系統漏洞事件40起。

圖3 CNVD各行業漏洞處置情況按周統計

圖4 CNCERT各分中心處置情況按周統計

圖5 CNVD教育行業應急組織處置情況按周統計

此外,CNVD通過已建立的聯系機制或涉事單位公開聯系渠道向以下單位通報了其信息系統或軟硬件產品存在的漏洞,具體處置單位情況如下所示:

紫光軟件系統有限公司、淄博閃靈網絡科技有限公司、株洲漢諾網絡科技有限公司、珠海新華通軟件股份有限公司、珠海玖時光科技有限公司、珠海高凌信息科技股份有限公司、重慶遠秋科技有限公司、眾陽健康科技集團有限公司、中煤(西安)地下空間科技發展有限公司、中國電信股份有限公司上海分公司、鄭州方果電子科技有限公司、鎮江市云優網絡科技有限公司、浙江環鑫信息技術有限公司、長沙德尚網絡科技有限公司、友訊電子設備(上海)有限公司、徐州億優網架鋼結構工程有限公司、新天科技股份有限公司、小米科技有限責任公司、夏普商貿(中國)有限公司、希捷科技有限公司、西安眾邦網絡科技有限公司、西安交大捷普網絡科技有限公司、西安嘉客信息科技有限責任公司、武漢微問網絡科技有限公司、無錫醫庫軟件科技有限公司、統信軟件技術有限公司、索尼(中國)有限公司、蘇州科達科技股份有限公司、四平市九州易通科技有限公司、四川迅游網絡科技股份有限公司、世邦通信股份有限公司、神州數碼控股有限公司、深圳市唯德科創信息有限公司、深圳市萬網博通科技有限公司、深圳市騰訊計算機系統有限公司、深圳市模擬科技有限公司、深圳市米亞印樂科技有限公司、深圳市美科星通信技術有限公司、深圳市磊科實業有限公司、深圳齊心好視通云計算有限公司、上海卓卓網絡科技有限公司、上海易教科技股份有限公司、上海新網程信息技術股份有限公司、上海明牛云科技有限公司、上海巨子信息科技有限公司、上海井星信息科技有限公司、上海漢得信息技術股份有限公司、上海泛微網絡科技股份有限公司、上海頂想信息科技有限公司、山東科德電子有限公司、山東金鐘科技集團股份有限公司、廈門四信通信科技有限公司、任子行網絡技術股份有限公司、普生(中國)有限公司、邳州天目網絡科技有限公司、寧波華碩網絡服務有限公司、南寧比優網絡科技有限公司、南京同享網絡科技有限公司、南京龍媒網絡科技有限公司、茉柏枘(上海)軟件科技有限公司、邁普通信技術股份有限公司、獵豹移動公司、聯奕科技股份有限公司、樂元素科技(北京)股份有限公司、朗坤智慧科技股份有限公司、酷藝文化科技發展有限公司、江蘇卓易信息科技股份有限公司、江蘇匯文軟件有限公司、濟南步天網絡技術有限公司、濟南愛程網絡科技有限公司、霍尼韋爾(中國)有限公司、惠普貿易(上海)有限公司、華平信息技術股份有限公司、華大半導體有限公司、湖南壹拾捌號網絡技術有限公司、湖南青果軟件有限公司、湖北索拓星藍科技有限公司、湖北點點點科技有限公司、黑龍江立高科技股份有限公司、杭州圣喬科技有限公司、杭州宏服軟件有限公司、杭州海康威視數字技術股份有限公司、杭州冠航科技有限公司、杭州飛暢科技有限公司、漢王科技股份有限公司、海南贊贊網絡科技有限公司、廣州視睿電子科技有限公司、廣州市小彈殼網絡科技有限公司、廣州市國萬電子科技有限公司、廣州市成格信息技術有限公司、廣州市奧威亞電子科技有限公司、廣州齊博網絡科技有限公司、廣州本盈計算機科技有限公司、廣州安網通信技術有限公司、廣聯達科技股份有限公司、廣東力拓網絡科技有限公司、高通企業管理(上海)有限公司、福州網鈦軟件科技有限公司、福建福昕軟件開發股份有限公司、帆軟軟件有限公司、大漢軟件股份有限公司、程景(北京)科技有限公司、成都億友科技有限公司、成都萬江港利科技有限公司、成都佳發安泰教育科技股份有限公司、暢捷通信息技術股份有限公司、北京致遠互聯軟件股份有限公司、北京兆易創新科技股份有限公司、北京映翰通網絡技術股份有限公司、北京醫百科技有限公司、北京星網銳捷網絡技術有限公司、北京網御星云信息技術有限公司、北京通達信科科技有限公司、北京時空智友科技有限公司、北京神州數碼云科信息技術有限公司、北京平凱星辰科技發展有限公司、北京派網軟件有限公司、北京寬廣智通信息技術有限公司、北京快手科技有限公司、北京九思協同軟件有限公司、北京江民新科技術有限公司、北京火木科技有限公司、北京燈果網絡科技有限公司、北京愛奇藝科技有限公司、臺達集團、上海布雷德網絡科技、桂林崇勝網絡科技、上海程江科技中心、優效軟件工作室、帝國軟件、捷微、信呼、無憂網絡、百家CMS微商城、魚躍CMS、狂雨小說cms、WMCMS團隊、MIP建站系統、ZZCMS、xycms、ucms、SEMCMS、RTCMS、phpaaCMS、Oracle、Nitro Software、NetSarang、Monstra、Lexmark、ExtractNow、Classcms、catfishcms、BelkinInternational,Inc、Apache和AKCMS。

本周,CNVD發布了《關于MicrosoftMSHTML存在遠程代碼執行漏洞的安全公告》。詳情參見CNVD網站公告內容。

https://www.cnvd.org.cn/webinfo/show/6821

本周漏洞報送情況統計

本周報送情況如表1所示。 其中 ,阿里云計算有限公司、哈爾濱安天科技集團股份有限公司、廈門服云信息科技有限公司、新華三技術有限公司、北京神州綠盟科技有限公司等單位報送公開收集的漏洞數量較多。山東云天安全技術有限公司、北京華云安信息技術有限公司、南京眾智維信息科技有限公司、河南靈創電子科技有限公司、內蒙古洞明科技有限公司、亞信科技(成都)有限公司、北京信聯科匯科技有限公司、北京安帝科技有限公司、內蒙古云科數據服務股份有限公司、安徽長泰科技有限公司、廣東藍爵網絡安全技術股份有限公司、河南信安世紀科技有限公司、北京遠禾科技有限公司、平安銀河實驗室、浙江木鏈物聯網科技有限公司、上海紐盾科技股份有限公司、山東澤鹿安全技術有限公司、北京云科安信科技有限公司(Seraph安全實驗室)、北京天地和興科技有限公司、星云博創科技有限公司、泰山信息科技有限公司、杭州美創科技有限公司、阿里巴巴網絡技術有限公司、廣州安億信軟件科技有限公司、北京惠而特科技有限公司、河南天祺信息安全技術有限公司、重慶都會信息科技有限公司、博智安全科技股份有限公司、浙江國利網安科技有限公司、深圳市魔方安全科技有限公司、北京山石網科信息技術有限公司、武漢綠色網絡信息服務有限責任公司、南京樹安信息技術有限公司、杭州海康威視數字技術股份有限公司、匯安信息科技有限公司、北京頂象技術有限公司、杭州安信檢測技術有限公司、貴州多彩寶互聯網服務有限公司、山石網科通信技術股份有限公司、賽爾網絡有限公司山東分公司其他個人白帽子向CNVD提交了6218個以事件型漏洞為主的原創漏洞,其中包括斗象科技(漏洞盒子)、奇安信網神(補天平臺)和上海交大向CNVD共享的白帽子報送的3755條原創漏洞信息。

表1 漏洞報 送情況統計表

本周漏洞按類型和廠商統計

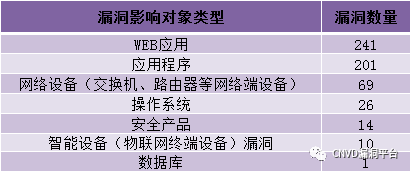

本周, CNV D 收錄了562個漏洞。WEB應用241個,應用程序201個,網絡設備(交換機、路由器等網絡端設備)69個,操作系統26個,安全產品14個,智能設備(物聯網終端設備)漏洞10個,數據庫1個。

表2 漏洞按影響類型統計表

圖6 本周漏洞按影響類型分布

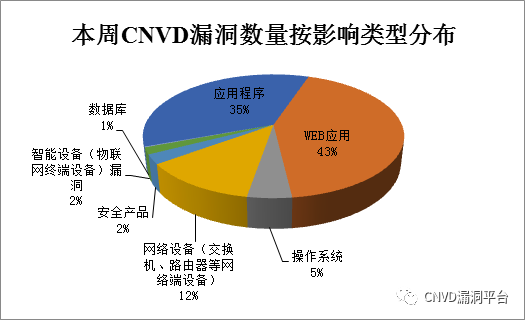

CNVD 整理和發布的漏洞涉 及SWFTools、Microsoft、libredwg等多 家廠商 的產品,部分漏洞數量按廠商統計如表3所示。

表3 漏洞產品涉及廠商分布統計表

本周行業漏洞收錄情況

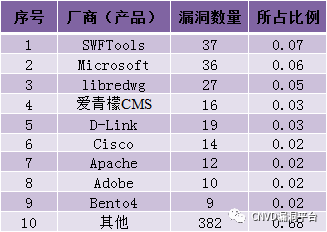

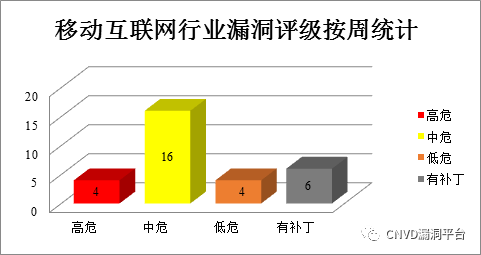

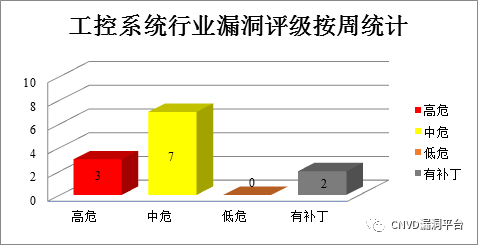

本周, CN VD收錄了 52個電信行業漏洞,24個移動互聯網行業漏洞,10個工控行業漏洞(如下圖所示)。其中,“Delta Electronics DOPSoft越界讀取漏洞、Ypsomed mylife App信任管理問題漏洞、Cisco IOS XR Software命令注入漏洞”等漏洞的相關廠商已經發布了漏洞的修補程序, 請參照CNVD相關行業漏洞庫鏈接。

電信行業漏洞鏈接:http://telecom.cnvd.org.cn/

移動互聯網行業漏洞鏈接:http://mi.cnvd.org.cn/

工控系統行業漏洞鏈接:http://ics.cnvd.org.cn/

圖7 電信行業漏洞統計

圖8 移動互聯網行業漏洞統計

圖9 工控系統行業漏洞統計

本周重要漏洞安全告警

本周,CNVD整理和發布以下重要安全漏洞信息。

1、Microsoft產品安全漏洞

Microsoft Windows是一套個人設備使用的操作系統。Microsoft Windows Server是一套服務器操作系統。MSHTML(又稱為Trident)是微軟旗下的Internet Explorer瀏覽器引擎,雖然MHTML主要用于已被棄用的Internet Explorer瀏覽器,但該組件也用于Office應用程序,以在 Word、Excel或PowerPoint文檔中呈現Web托管的內容。本周,上述產品被披露存在權限提升和遠程執行代碼漏洞,攻擊者可利用漏洞實現權限提升,執行任意代碼。

CNVD收錄的相關漏洞包括:Microsoft Windows/Windows Server權限提升漏洞(CNVD-2021-68742、CNVD-2021-68741、CNVD-2021-68743、CNVD-2021-68748、CNVD-2021-68749)、Microsoft MSHTML遠程代碼執行漏洞、Microsoft HEVC Video Extensions遠程代碼執行漏洞(CNVD-2021-70142、CNVD-2021-70141)。上述漏洞的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68742

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68741

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68743

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68748

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68749

https://www.cnvd.org.cn/flaw/show/CNVD-2021-69088

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70142

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70141

2、Cisco產品安全漏洞

Cisco NX-OS Software是美國思科(Cisco)公司的一套交換機使用的數據中心級操作系統軟件。Cisco Application Policy Infrastructure Controller(APIC)是美國思科(Cisco)公司的一款自動化的基礎架構部署和治理解決方案。Cisco Evolved Programmable Network Manager是美國思科(Cisco)公司的一套網絡管理解決方案。Cisco SD-WAN Solution是Cisco的一套網絡擴展解決方案,vManage是其中的控制臺。本周,上述產品被披露存在多個漏洞,攻擊者可利用該漏洞獲取敏感信息,提升權限,在受影響的設備上讀取或寫入任意文件,導致拒絕服務攻擊等。

CNVD收錄的相關漏洞包括:Cisco NX-OS Software拒絕服務漏洞(CNVD-2021-68723、CNVD-2021-68721、CNVD-2021-68727)、Cisco Application Policy Infrastructure Controller任意文件讀寫漏洞、Cisco Application Policy Infrastructure Controller權限提升漏洞(CNVD-2021-68725、CNVD-2021-68724)、Cisco Evolved Programmable Network Manager信息泄露漏洞、Cisco SD-WAN vManage Software信息泄露漏洞(CNVD-2021-68733)。其中,“Cisco Application Policy Infrastructure Controller權限提升漏洞(CNVD-2021-68725、CNVD-2021-68724)”的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68723

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68722

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68721

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68727

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68725

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68724

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68731

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68733

3、Apache產品安全漏洞

Apache jUDDI是一個服務于WebServices 的UDDI的java實現開源包。Apache CXF是美國阿帕奇(Apache)基金會的一個開源的Web服務框架。該框架支持多種Web服務標準、多種前端編程API等。Apache ServiceComb Service-Center是Apache基金會的一個基于Restful的服務注冊中心,提供微服務發現和微服務管理。Apache Pulsar是美國阿帕奇(Apache)基金會的一個用于云環境種,集消息、存儲、輕量化函數式計算為一體的分布式消息流平臺。Apache HTTP Server是美國阿帕奇(Apache)基金會的一款開源網頁服務器。Apache Zeppelin是美國阿帕奇(Apache)基金會的一款基于Web的開源筆記本應用程序,該程序支持交互式數據分析和協作文檔。本周,上述產品被披露存在多個漏洞,攻擊者可利用該漏洞繞過身份驗證過程,注入惡意腳本,導致拒絕服務攻擊。

CNVD收錄的相關漏洞包括:Apache jUDDI代碼問題漏洞、Apache CXF資源管理錯誤漏洞(CNVD-2021-70100)、Apache ServiceComb Service-Center路徑遍歷漏洞、Apache Pulsar數據偽造問題漏洞、Apache HTTP Server拒絕服務漏洞(CNVD-2021-70103)、Apache Zeppelin跨站腳本漏洞、Apache Zeppelin命令注入漏洞、Apache Zeppelin身份驗證繞過漏洞。其中,“Apache Pulsar數據偽造問題漏洞、Apache HTTP Server拒絕服務漏洞(CNVD-2021-70103)、Apache Zeppelin命令注入漏洞”的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-69948

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70100

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70099

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70104

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70103

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70121

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70120

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70119

4、Adobe產品安全漏洞

Adobe Acrobat是由Adobe公司開發的一款PDF編輯軟件。Adobe Reader(也被稱為Acrobat Reader)是由Adobe公司開發的一款PDF文件閱讀軟件。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞獲取敏感信息,執行任意代碼等。

CNVD收錄的相關漏洞包括:Adobe Acrobat/Reader越界寫入漏洞(CNVD-2021-70144)、Adobe Acrobat/Reader類型混淆漏洞(CNVD-2021-70147)、Adobe Acrobat/Reader釋放后重用漏洞(CNVD-2021-70146、CNVD-2021-70145、CNVD-2021-70148)、Adobe Acrobat/Reader越界讀取漏洞(CNVD-2021-70151、CNVD-2021-70152、CNVD-2021-70149)。其中,“Adobe Acrobat/Reader釋放后重用漏洞(CNVD-2021-70145)、Adobe Acrobat/Reader路徑遍歷漏洞(CNVD-2021-70149)”的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70144

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70147

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70146

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70145

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70151

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70149

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70148

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70152

5、DIAEnergie跨站請求偽造漏洞

DIAEnergie是DeltaElectronics推出的一款工業能源管理系統。本周,DIAEnergie被披露存在跨站請求偽造漏洞。攻擊者可利用該漏洞執行未授權操作。目前,廠商尚未發布上述漏洞的修補程序。CNVD提醒廣大用戶隨時關注廠商主頁,以獲取最新版本。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-68442

小結:本周,Microsoft產品被披露存在權限提升和遠程執行代碼漏洞,攻擊者可利用漏洞實現權限提升,執行任意代碼。此外,Cisco、Apache、Adobe等多款產品被披露存在多個漏洞,攻擊者可利用該漏洞繞過身份驗證過程,獲取敏感信息,注入惡意腳本,提升權限,在受影響的設備上讀取或寫入任意文件,執行任意代碼,導致拒絕服務攻擊等。另外,DIAEnergie被披露存在跨站請求偽造漏洞。攻擊者可利用該漏洞執行未授權操作。建議相關用戶隨時關注上述廠商主頁,及時獲取修復補丁或解決方案。

本周重要漏洞攻擊驗證情況

本周,CNVD建議注意防范以下已公開漏洞攻擊驗證情況。

1、WordPress SP Project AndDocument遠程代碼執行漏洞

驗證描述

WordPress是基于PHP語言開發的博客平臺,可以用于在支持PHP和MySQL數據庫的服務器上架設網站,也可當做一個內容管理系統(CMS)。

WordPress SP Project And Document存在遠程代碼執行漏洞,攻擊者可利用該漏洞執行任意代碼。

驗證 信息

POC鏈接:

https://cxsecurity.com/issue/WLB-2021070159

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2021-70161

信息提供者

深信服科技股份有限公司

注:以上驗證信息(方法)可能帶有攻擊性,僅供安全研究之用。請廣大用戶加強對漏洞的防范工作,盡快下載相關補丁。

關于CNVD

國家信息安全漏洞共享平臺(China National Vulnerability Database,簡稱CNVD)是CNCERT聯合國內重要信息系統單位、基礎電信運營商、網絡安全廠商、軟件廠商和互聯網企業建立的信息安全漏洞信息共享知識庫,致力于建立國家統一的信息安全漏洞收集、發布、驗證、分析等應急處理體系。

關于CNCERT

國家計算機網絡應急技術處理協調中心(簡稱“國家互聯網應急中心”,英文簡稱是CNCERT或CNCERT/CC),成立于2002年9月,為非政府非盈利的網絡安全技術中心,是我國網絡安全應急體系的核心協調機構。

作為國家級應急中心,CNCERT的主要職責是:按照“積極預防、及時發現、快速響應、力保恢復”的方針,開展互聯網網絡安全事件的預防、發現、預警和協調處置等工作,維護國家公共互聯網安全,保障基礎信息網絡和重要信息系統的安全運行。

網址:www.cert.org.cn

郵箱:vreport@cert.org.cn

電話:010-82991537