CNVD漏洞周報2022年第30期

本周漏洞態勢研判情況

本周信息安全漏洞威脅整體評價級別 為中。

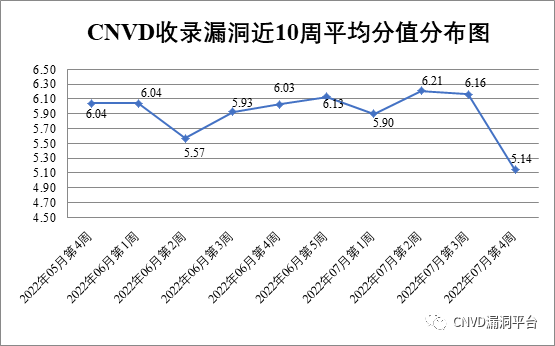

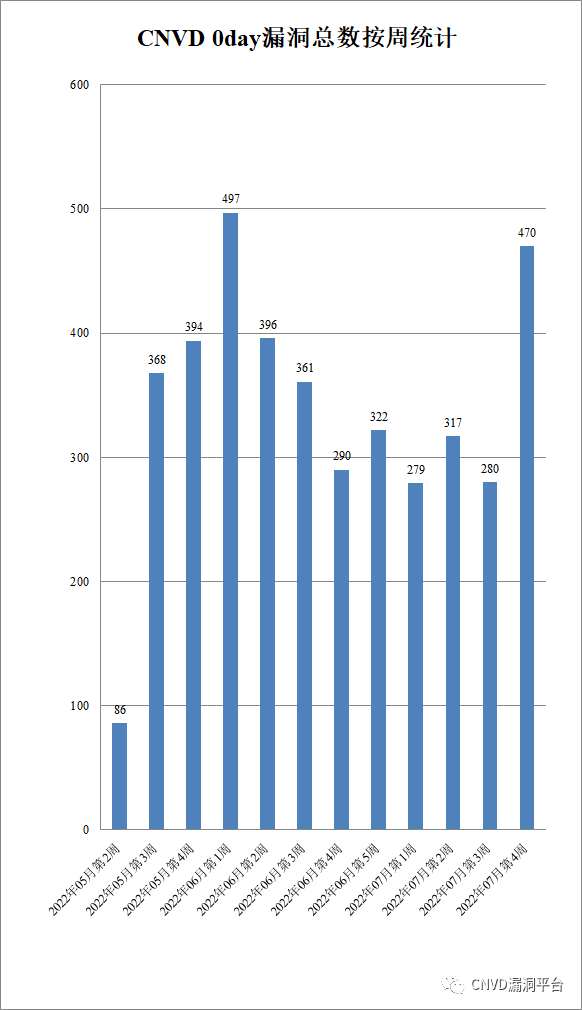

國家信息安全漏洞共享平臺(以下簡稱CNV D)本周共收集、整理信息安全漏洞622個,其中高危漏洞181個、中危漏洞243個、低危漏洞198個。漏洞平均分值為5.14。本周收錄的漏洞中,涉及0day漏洞470個(占76%),其中互聯網上出現“Rescue Dispatch Management System SQL注入漏洞(CNVD-2022-53913)、TOTOLINK EX1200T命令注入漏洞”等零日代碼攻擊漏洞。本周CNVD接到的涉及黨政機關和企事業單位的事件型漏洞總數7660個,與上周(10876個)環比減少30%。

圖1 CNVD收錄漏洞近10周平均分值分布圖

圖2 CNVD 0day漏洞總數按周統計

本周漏洞事件處置情況

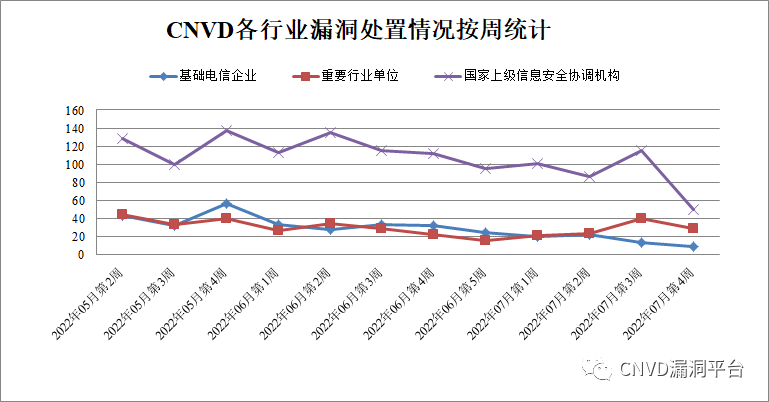

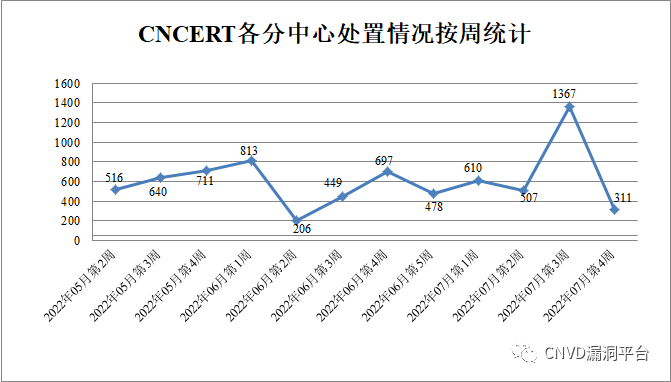

本周,CNVD向銀行、保險、能源等重要行業單位通報漏洞事件28起,向基礎電信企業通報漏洞事件8起,協調CNCERT各分中心驗證和處置涉及地方重要部門漏洞事件311起,協調教育行業應急組織驗證和處置高校科研院所系統漏洞事件70起,向國家上級信息安全協調機構上報涉及部委門戶、子站或直屬單位信息系統漏洞事件50起。

圖3 CNVD各行業漏洞處置情況按周統計

圖4 CNCERT各分中心處置情況按周統計

圖5 CNVD教育行業應急組織處置情況按周統計

此外, CNVD通過已建立的聯系機制或涉事單位公開聯系渠道向以下單位通報了其信息系統或軟硬件產品存在的漏洞,具體處置單位情況如下所示:

珠海高凌信息科技有限公司、重慶遠秋科技股份有限公司、重慶米未科技有限公司、中興通訊股份有限公司、中通客車股份有限公司、中聯重科股份有限公司、中科宇圖科技股份有限公司、智點匯融科技發展(北京)有限公司、浙江大華技術股份有限公司、長沙市同迅計算機科技有限公司、友訊電子設備(上海)有限公司、用友網絡科技股份有限公司、銀川方達電子系統工程有限公司、徐州海派科技有限公司、兄弟(中國)商業有限公司、小米科技有限責任公司、維沃移動通信有限公司、宿州市濤盛網絡科技有限公司、宿遷鑫潮信息技術有限公司、蘇州科達科技股份有限公司、蘇州漢明科技有限公司、石家莊博士德軟件科技開發有限公司、神州數碼集團股份有限公司、深圳微羽智能科技有限公司、深圳市藍凌軟件股份有限公司、深圳市吉祥騰達科技有限公司、深圳市昂捷信息技術股份有限公司、上海卓卓網絡科技有限公司、上海上業信息科技股份有限公司、上海商湯智能科技有限公司、上海茸易科技有限公司、山西供銷農芯樂電子商務有限公司、三未信安科技股份有限公司、任子行網絡技術股份有限公司、普聯技術有限公司、南京小巨人信息技術有限公司、南京安元科技有限公司、美國谷歌(Google)公司、吉翁電子(深圳)有限公司、惠普貿易(上海)有限公司、華碩電腦(上海)有限公司、弘揚軟件股份有限公司、恒盛致遠(北京)金融信息服務有限公司、河南云拓智能科技有限公司、杭州敘簡科技股份有限公司、杭州新視窗信息技術有限公司、杭州海康威視數字技術股份有限公司、海納醫信(北京)軟件科技有限責任公司、哈爾濱偉成科技有限公司、國電聯合動力技術有限公司、廣州網易計算機系統有限公司、廣州圖創計算機軟件開發有限公司、廣州紅帆科技有限公司、廣東軒轅網絡科技股份有限公司、東北中油石化有限公司、成都云祺科技有限公司、郴州帝云網絡科技有限公司、北京紫荊視通科技有限公司、北京云帆互聯科技有限公司、北京星網銳捷網絡技術有限公司、北京網康科技有限公司、北京世紀超星信息技術發展有限責任公司、北京神州綠盟科技有限公司、北京巧巧時代網絡科技有限公司、北京派網軟件有限公司、北京九思協同軟件有限公司、北京捷思銳科技股份有限公司、北京火星高科數字科技有限公司、北京華耀科技有限公司、北京海騰時代科技有限公司、北京富邦融信國際貿易有限公司、北京百卓網絡技術有限公司、北京愛奇藝科技有限公司、帝國軟件、Zebra Technologies、XpdfReader、TRENDnet、The Apache Software Foundation、Python Software Foundation、Nginx、Catfish CMS和Axis Communications AB。

本周漏洞報送情況統計

本周報送情況如表1所示 。 新華三技術有限公司、深信服科技股份有限公司、北京啟明星辰信息安全技術有限公司、安天科技集團股份有限公司、恒安嘉新(北京)科技股份公司等單位報送公開收集的漏洞數量較多。北京華順信安科技有限公司、杭州默安科技有限公司、山東新潮信息技術有限公司、河南東方云盾信息技術有限公司、山石網科通信技術股份有限公司、河南信安世紀科技有限公司、河南靈創電子科技有限公司、北京冠程科技有限公司、西安交大捷普網絡科技有限公司、蘇州棱鏡七彩信息科技有限公司、北京安帝科技有限公司、重慶都會信息科技有限公司、長春嘉誠信息技術股份有限公司、廣州易東信息安全技術有限公司、中國煙草總公司湖北省公司、湖北珞格科技發展有限公司、任子行網絡技術股份有限公司、北京安盟信息技術股份有限公司、貴州泰若數字科技有限公司、廣州安億信軟件科技有限公司、墨菲未來科技(北京)有限公司、北京山石網科信息技術有限公司、博智安全科技股份有限公司、南瑞集團公司(國網電力科學研究院)、江蘇國泰新點軟件有限公司、北京賽博網安科技有限責任公司、上海紐盾科技股份有限公司、奇安星城網絡安全運營服務(長沙)有限公司、中國銀行及其他個人白帽子向CNVD提交了7660個以事件型漏洞為主的原創漏洞,其中包括奇安信網神(補天平臺)、斗象科技(漏洞盒子)、三六零數字安全科技集團有限公司和上海交大向CNVD共享的白帽子報送的6091條原創漏洞信息。

表1 漏洞報 送情況統計表

本周漏洞按類型和廠商統計

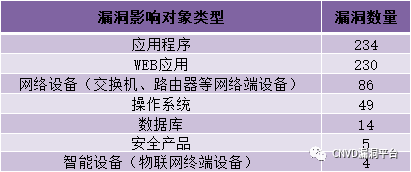

本周 ,CNVD收 錄了622個漏洞。應用程序234個,WEB應用230個,網絡設備(交換機、路由器等網絡端設備)86個,操作系統49個,數據庫14個,安全產品5個,智能設備(物聯網終端設備)4個。

表2 漏洞按影響類型統計表

圖6 本周漏洞按影響類型分布

本周行業漏洞收錄情況

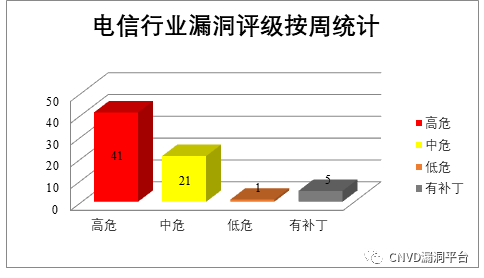

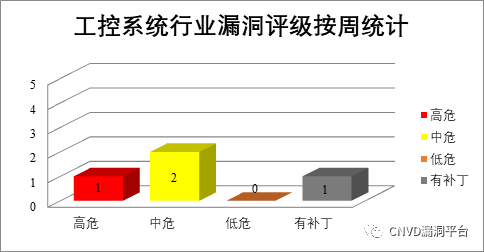

本 周 ,CNVD收錄了 63個電信行業漏洞,55個移動互聯網行業漏洞,3個工控行業漏洞(如下圖所示)。其中,“Google Android緩沖區溢出漏洞(CNVD-2022-53367)、TOTOLINK N600R命令注入漏洞(CNVD-2022-53559)”等漏洞的綜合評級為“高危”。相關廠商已經發布了漏洞的修補程序,請參照CNVD相關行業漏洞庫鏈接。

電信行業漏洞鏈接: http://telecom.cnvd.org.cn/

移動互聯網行業漏洞鏈接: http://mi.cnvd.org.cn/

工控系統行業漏洞鏈接: http://ics.cnvd.org.cn/

圖7 電信行業漏洞統計

圖8 移動互聯網行業漏洞統計

圖9 工控系統行業漏洞統計

本周重要漏洞安全告警

本周,CNVD整理和發布以下重要安全漏洞信息。

1 、Google產品安全 漏洞

Google Android是美國谷歌(Google)公司的一套以Linux為基礎的開源操作系統。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞獲取敏感信息,使用解析代碼中的錯誤來遠程使調制解調器崩潰,導致遠程權限提升等。

CNVD收錄的相關漏洞包括:Google Android越界讀取漏洞(CNVD-2022-53368、CNVD-2022-53384)、Google Android緩沖區溢出漏洞(CNVD-2022-53367)、Google Android越界寫入漏洞(CNVD-2022-53369、CNVD-2022-53385)、Google Android信息泄露漏洞(CNVD-2022-53372、CNVD-2022-53381、CNVD-2022-53380)。其中, “Google Android越界讀取漏洞(CNVD-2022-53368)、Google Android緩沖區溢出漏洞(CNVD-2022-53367)、Google Android越界寫入漏洞(CNVD-2022-53369、CNVD-2022-53385)”的綜合評級為“高危”。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53368

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53367

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53369

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53372

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53381

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53380

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53384

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53385

2、Cybozu產品安全漏洞

Cybozu Garoon是日本才望子(Cybozu)公司的一套門戶型OA辦公系統。該系統提供門戶、E-mail、書簽、日程安排、公告欄、文件管理等功能。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞獲取敏感信息,禁用添加類別,更改數據,并在用戶瀏覽器中在易受攻擊的網站上下文中執行任意HTML和腳本代碼等。

CNVD收錄的相關漏洞包括:Cybozu Garoon授權問題漏洞(CNVD-2022-53804、CNVD-2022-54300、CNVD-2022-54304)、Cybozu Garoon輸入驗證錯誤漏洞(CNVD-2022-53806、CNVD-2022-54301、CNVD-2022-54303)、Cybozu Garoon操作限制繞過漏洞(CNVD-2022-54299)、Cybozu Garoon跨站腳本漏洞(CNVD-2022-54343)。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53804

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53806

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54299

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54301

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54300

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54303

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54304

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54343

3、Huawei產品安全漏洞

Huawei HarmonyOS是中國華為(Huawei)公司的一個操作系統。提供一個基于微內核的全場景分布式操作系統。Huawei Emui是中國Huawei公司的一款基于Android開發的移動端操作系統。Honor Magic Ui是中國Honor公司的一款基于Android開發的移動端操作系統。本周,上述產品被披露存在多個漏洞,攻擊者可利用漏洞提交特殊的請求,越界訪問,進行拒絕服務攻擊等。

CNVD收錄的相關漏洞包括:Huawei HarmonyOS拒絕服務漏洞(CNVD-2022-53575、CNVD-2022-53574)、Huawei HarmonyOS資源管理錯誤漏洞(CNVD-2022-53578、CNVD-2022-53579)、Huawei HarmonyOS權限控制錯誤漏洞、Huawei HarmonyOS拒絕服務漏洞(CNVD-2022-53576)、Huawei Emui和Honor Magic Ui緩沖區溢出漏洞、Huawei EMUI輸入驗證拒絕服務漏洞。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53575

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53574

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53578

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53577

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53576

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53581

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53580

https://www.cnvd.org.cn/flaw/show/CNVD-2022-53579

4、Oracle產品安全漏洞

Oracle MySQL Server是美國甲骨文(Oracle)公司的一款關系型數據庫。本周,上述產品被披露存在拒絕服務漏洞,攻擊者可利用漏洞通過多種協議訪問網絡破壞MySQL Server,進而導致MySQL Server掛起或頻繁重復崩潰(完全拒絕服務)。

CNVD收錄的相關漏洞包括:Oracle MySQL Server拒絕服務漏洞(CNVD-2022-54312、CNVD-2022-54311、CNVD-2022-54310、CNVD-2022-54313、CNVD-2022-54315、CNVD-2022-54314、CNVD-2022-54317、CNVD-2022-54316)。目前,廠商已經發布了上述漏洞的修補程序。CNVD提醒用戶及時下載補丁更新,避免引發漏洞相關的網絡安全事件。

參考鏈接:

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54312

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54311

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54310

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54313

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54315

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54314

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54317

https://www.cnvd.org.cn/flaw/show/CNVD-2022-54316

5、Apache HTTP Server輸入驗證錯誤漏洞

Apache HTTP Server是美國阿帕奇(Apache)基金會的一款開源網頁服務器。該服務器具有快速、可靠且可通過簡單的API進行擴充的特點。本周,Apache HTTP Server被披露存在輸入驗證錯誤漏洞,該漏洞源于對調用r:parsebody(0)的lua腳本的惡意請求輸入未能限制,攻擊者利用該漏洞導致拒絕服務。目 前,廠商尚未發布上述漏洞的修補程序。CNVD提醒廣大用戶隨時關注廠商主頁,以獲取最新版本。

參考鏈接:

htt ps://www.cnvd.org.cn/flaw/show/CNVD-2022-53584

小結:本周, Google產品被披露存在多個漏洞,攻擊者可利用漏洞獲取敏感信息,使用解析代碼中的錯誤來遠程使調制解調器崩潰,導致遠程權限提升等。此外,Cybozu、Huawei、Oracle等多款產品被披露存在多個漏洞,攻擊者可利用漏洞獲取敏感信息,禁用添加類別,更改數據,并在用戶瀏覽器中在易受攻擊的網站上下文中執行任意HTML和腳本代碼,進行拒絕服務攻擊等。另外,Apache HTTP Server被披露存在輸入驗證錯誤漏洞,攻擊者利用該漏洞導致拒絕服務。建議相關用戶隨時關注上述廠商主頁,及時獲取修復補丁或解決方案 。

本周重要漏洞攻擊驗證情況

本周,CNVD建議注意防范以下已公開漏洞攻擊驗證情況。

1、 Rescue Dispatch Management System SQL注入漏洞(CNVD-2022-53913)

驗證描述

Rescue Dispatch Management System是Carlo Montero個人開發者的一個救援調度管理系統。

Rescue Dispatch Management System v1.0版本存在SQL注入漏洞,該漏洞源于/rdms/classes/Master.php?f=delete_report頁面缺少對外部輸入SQL語句的驗證,攻擊者可利用該漏洞執行非法SQL命令竊取數據庫敏感數據。