向日葵遠程控制回應服務器崩潰|男子非法入侵電商平臺篡改數據……

1向日葵遠程控制回應服務器崩潰

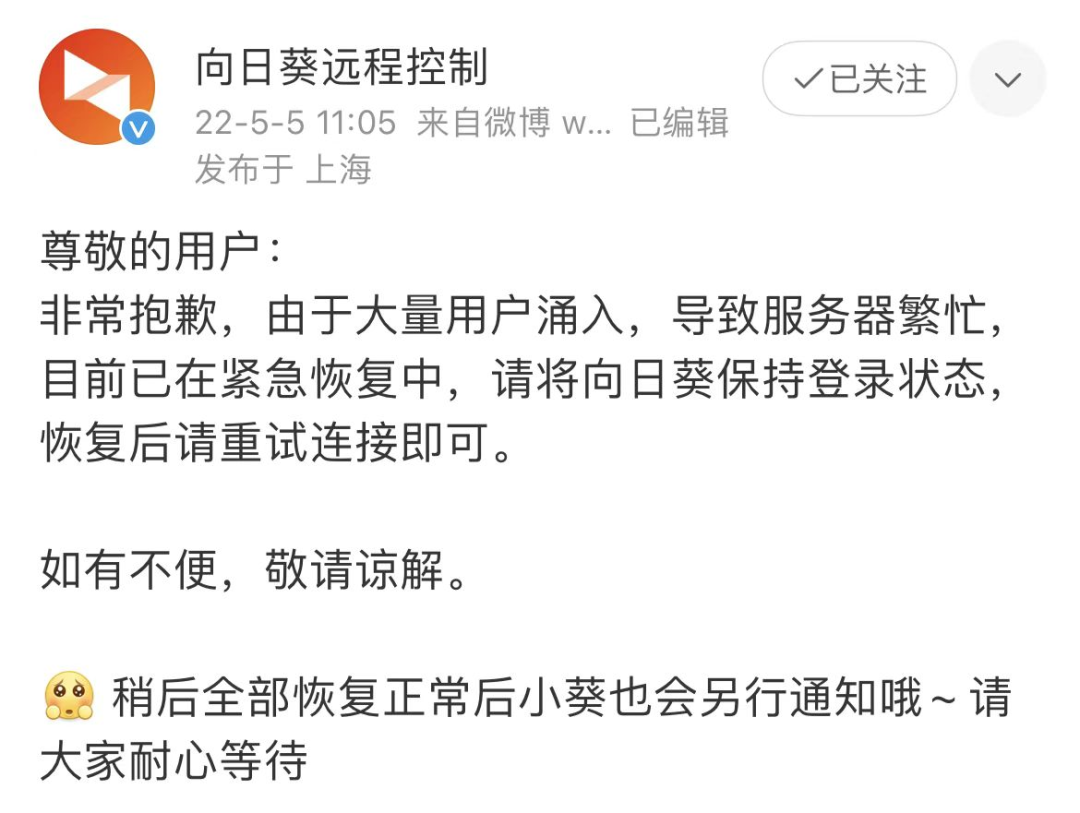

向日葵遠程控制回應服務器崩潰:大量用戶涌入導致,已在緊急恢復

據IT之家 消息,今日上午,多位網友反饋稱,向日葵遠程控制應用崩潰,無法登錄。

對此,向日葵遠程控制官方向用戶致歉,稱由于大量用戶涌入,導致服務器繁忙,目前已在緊急恢復中,請將向日葵保持登錄狀態,恢復后請重試連接即可。

向日葵官網顯示,向日葵遠程控制軟件是一款集遠程控制電腦手機、遠程桌面連接、遠程開機、遠程管理、支持內網穿透的一體化遠程控制管理工具軟件。

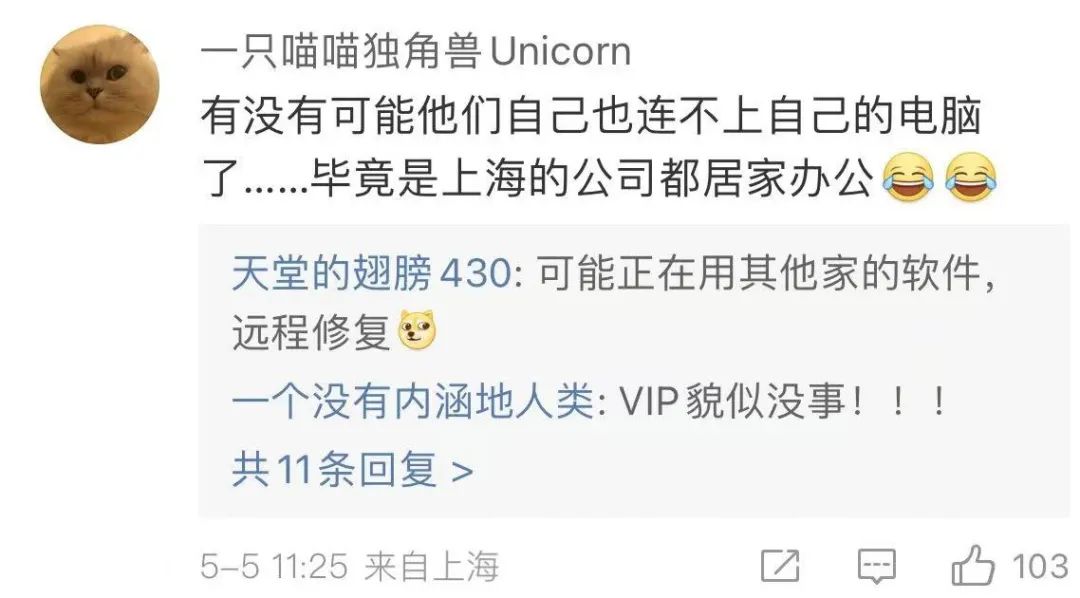

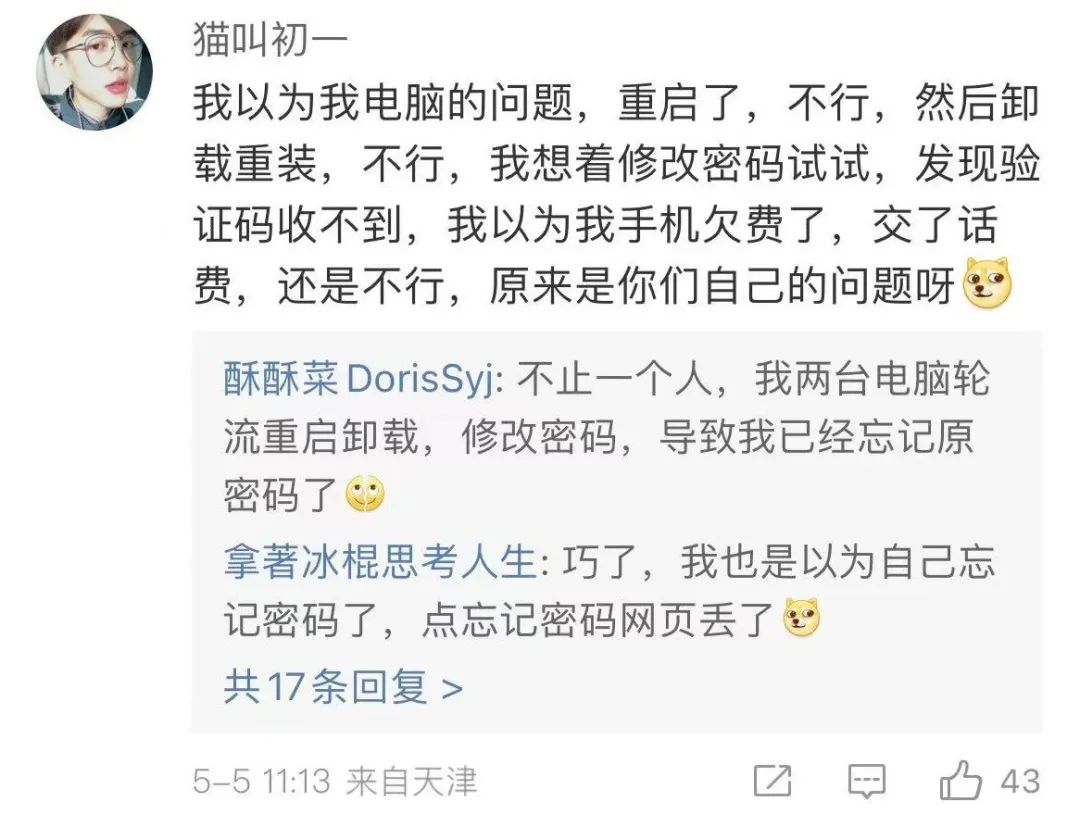

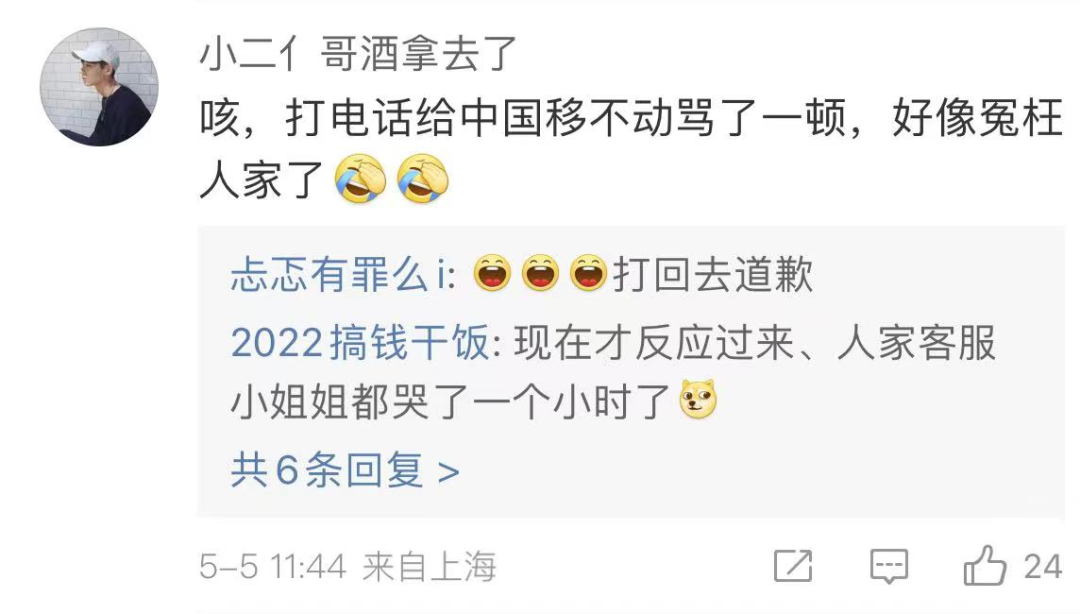

網友表示:

2男子非法入侵電商平臺篡改數據 售價100元的充值卡被改成50元

2022年5月5日,一團伙利用技術手段非法入侵電商平臺,修改交易數據,進而牟利。經河南省南陽高新技術產業開發區檢察院(下稱高新區檢察院)提起公訴,張某強等17名被告人因犯提供侵入、非法控制計算機信息系統程序、工具罪,非法獲取計算機信息系統數據、非法控制計算機信息系統罪,分別被法院判處有期徒刑四年至六個月不等的刑罰,各并處罰金。被告人周某不服一審判決遂上訴。近日,法院駁回上訴,維持原判。

提前介入研判 幕后黑客露真容

2020年12月,南陽市城鄉一體化示范區公安分局(下稱示范區公安分局)接到上級公安機關的線索核查指令:近期,市內有不少用戶在購買游戲裝備或充值時,經銷商會使用一款名為魔童的App軟件,通過入侵電商平臺數據接口,修改交易信息,賺取游戲裝備或充值費差價牟利。示范區公安分局將案情通報高新區檢察院,并商請檢察機關提前介入,引導偵查取證。

鑒于該案專業性高、隱蔽性強、案情復雜,高新區檢察院報請南陽市檢察院后,派出蔣文等檢察官提前介入偵查活動,并與公安機關建立案件溝通協調機制。

蔣文認為,犯罪嫌疑人具備專業的制作侵害計算機程序插件以及非法侵入計算機信息系統的能力,形成了一條軟件開發、銷售、控制手機、入侵攔截、篡改信息、轉移資金等各個環節分工合作的利益鏈條。后經過大量線索比對、甄別、追蹤,偵查人員將目標鎖定在其中兩名犯罪嫌疑人的所在地——河北石家莊和江蘇南京。為進一步查明疑犯身份,偵查人員先后趕赴廣東深圳、江蘇宿遷、湖南郴州等地,通過大量走訪摸排,最終查明了犯罪嫌疑人張某強,北京某網站技術總監、程序員毛某鋒等6人的真實身份。這條以張某強、毛某鋒為主,利用惡意App軟件牟取暴利的黑色產業鏈條浮出水面。

轉變策略跟進偵查 挖出背后同伙

2019年8月,張某強委托北京某網站技術總監毛某鋒,開發了具有入侵性質的魔童App軟件。軟件開發完成后,張某強、毛某鋒伙同王某華、黃某旭等人,組成犯罪團伙,分別負責該軟件的維護、推廣等工作。“作為犯罪團伙的主謀,張某強到案后不完全供述,不愿交代其下線犯罪行為,目的是隱瞞其犯罪所得,建議從張某強或毛某鋒身上打開缺口。”在審查該案筆錄時,蔣文向偵查人員提出了偵查意見。張某強認為與同伙定下“攻守同盟”的計謀被識破,終于低頭認罪。

2021年5月,偵查人員奔赴湖南,在當地警方通力協作下一舉收網,順利挖出該網絡犯罪團伙,并以涉嫌非法控制計算機信息系統罪對6人采取強制措施,扣押作案電腦23臺、手機59部、銀行卡28張。經查,該犯罪團伙通過微信群向游戲充值代理商推廣魔童App軟件,代理商購買軟件安裝后,在給客戶辦理游戲充值時,將平臺售價100元的充值卡,通過軟件非法入侵到電商平臺的數據接口,攔截篡改交易價格為50元,然后按原價100元收取客戶費用,通過低買高賣賺取客戶的充值差價。

后又查證,廣東省汕頭市星空網絡公司經營者黃某旭從張某強處購買了魔童App軟件,張某強收取220元月租及交易額5%的軟件使用費,黃某旭通過該軟件,利用上述手段給用戶充值,從中非法獲利37萬余元。

邊審查邊補證 17名犯罪分子被依法判刑

2021年6月,該案移送高新區檢察院審查起訴。高新區檢察院邀請信息網絡安全、網信犯罪偵查、電子數據取證、公安技偵大隊的業務專家成立涉計算機專家咨詢組,及時提供技術支持。

蔣文在審查中發現,與毛某鋒有關的數據不連貫,便向公安機關發出調取證據材料通知書,要求公安機關恢復、調取相關數據,最終找到2020年1月至9月被毛某鋒刪除的價值達32.78萬元的電子憑證。由于張某強所涉犯罪數額的證據不充分,2021年7月,蔣文向公安機關再次送達補充相關證據的文書。警方從查獲的電腦中及時調取了張某強等6人聊天記錄和微信轉賬、網銀交易明細,最終補全了對張某強量刑的證據材料。

針對該案,高新區檢察院邀請專家咨詢組召開案件討論會,結合專家建議,辦案人員對該犯罪團伙組織體系、運作模式、資金流向等進行認真梳理。最終查實,該網絡犯罪團伙共有17名犯罪嫌疑人,張某強等6人負責開發、維護、推廣魔童App軟件;黃某旭等11人利用上述App非法入侵電商平臺數據接口,通過修改交易數據、賺取差價等方式,獲取利潤220萬余元。檢察機關依法對張某強等人提起公訴,法院作出上述判決。

3攻擊者劫持英國NHS電子郵件帳戶以竊取Microsoft登錄信息

據調查,在近半年的時間里,英國國家衛生系統(NHS)的100多名員工的工作電子郵件帳戶被多次用于網絡釣魚活動,其中一些活動旨在竊取Microsoft登錄信息。在劫持合法的NHS電子郵件帳戶后,這些攻擊者于去年10月開始使用它們,并至少在今年4月之前將其繼續用于網絡釣魚活動。據電子郵件安全INKY的研究人員稱,已經從英格蘭和蘇格蘭員工的NHS電子郵件帳戶發送出1000多條網絡釣魚郵件。

研究人員跟蹤了來自NHS的兩個IP地址的欺詐性消息,這些IP地址來自139名NHS員工的電子郵件帳戶。INKY在其客戶中檢測到來自這兩個地址的1,157封欺詐性電子郵件。隨后NHS也確認這兩個地址是用于管理大量賬戶的郵件系統。

在大多數情況下,網絡釣魚郵件帶有虛假鏈接,根據郵件提示需要點擊鏈接才能執行下一步操作,而虛假鏈接則會跳轉到要求填寫Microsoft憑據的釣魚網站上面。為了使電子郵件更加可信,攻擊者在郵件底部添加了NHS保密免責聲明。

在INKY研究人員收集的其他樣本中,網絡釣魚郵件通過添加公司徽標來冒充Adobe和Microsoft等品牌。并且釣魚活動的范圍很廣泛,除了試圖竊取憑證之外,還有一些預付費用的情況,比如攻擊者告知接受者有200萬美元的巨額捐款。當然,接收資金需要潛在受害者以個人詳細信息(例如全名和地址、手機號碼)的形式支付費用。

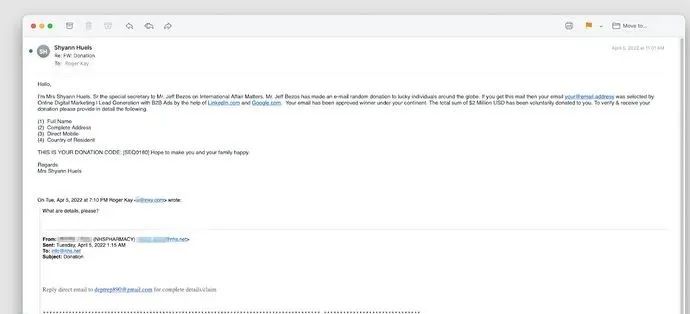

甚至還有人使用了Shyann Huels 的名字并假裝自己是“杰夫·貝索斯先生的國際事務特別秘書”。

上圖中的相同名稱和消息已在4月初的詐騙中出現,該操作背后的個人擁有一個加密貨幣錢包地址,該地址收到了大約4.5個比特幣,目前價值約 171,000 美元。

自從發現網絡釣魚活動以來,INKY一直與NHS保持聯系。這家英國機構在4月中旬之后通過從本地 Microsoft Exchange 部署切換到云服務來解決風險。這一舉措確實起到了不錯的效果,雖然INKY客戶繼續收到欺詐信息,但數量要少得多。這是由于NHS為該國數以萬計依賴各種技術解決方案的組織(例如醫院、診所、供應商、醫生辦公室)提供了基礎設施。INKY的安全戰略副總裁Roger Kay強調說,這些活動不是入侵 NHS電子郵件服務器的結果,而是單獨劫持了帳戶。

文章來源:安全圈、正義網、FreeBuf;如有侵權請聯系我們刪除