漏洞復現|WSO2 API 遠程代碼執行漏洞

0x01

漏洞狀態

漏洞細節 漏洞POC 漏洞EXP 在野利用 已公開 已公開 已公開 未知 |

0x02

漏洞描述

WSO2 API Manager是美國WSO2公司的一套API生命周期管理解決方案。

360漏洞云監測到WSO2 API Manager中存在任意文件上傳和遠程代碼執行漏洞。該漏洞源于某些 WSO2 產品中對用戶輸入的驗證不當,攻擊者可以將任意文件上傳到服務器的任意位置。通過利用任意文件上傳漏洞,可以進一步在服務器上實現遠程代碼執行。

WSO2 API 遠程代碼執行漏洞 漏洞編號 CVE-2022-29464 漏洞類型 遠程代碼執行漏洞等級 嚴重 公開狀態 已公開 在野利用 未知 漏洞描述 某些 WSO2 產品允許無限制的文件上傳,攻擊者可利用該漏洞實現任意代碼執行。 |

0x03

漏洞復現

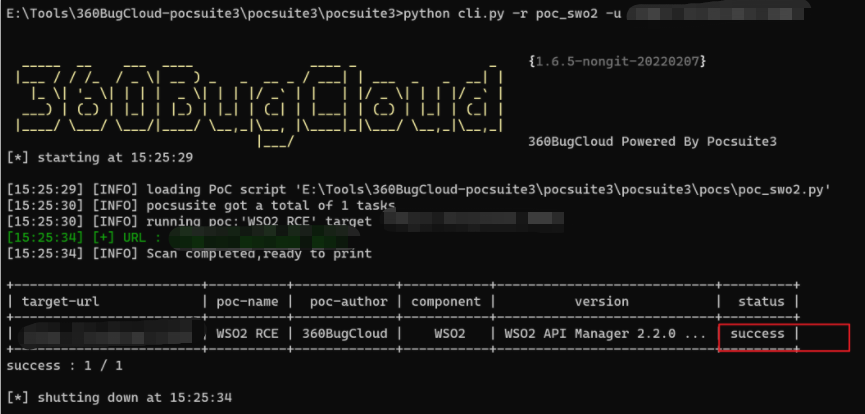

2022年4月22日,360漏洞云安全專家已復現上述漏洞,演示如下:

CVE-2022-29464

完整POC代碼已在360漏洞云情報平臺(https://loudongyun.#/)發布,360漏洞云情報平臺用戶可通過平臺下載進行安全自檢。

0x04

影響版本

WSO2 API Manager 2.2.0 and above

WSO2 Identity Server 5.2.0 and above

WSO2 Identity Server Analytics 5.4.0, 5.4.1, 5.5.0, 5.6.0

WSO2 Identity Server as Key Manager 5.3.0 and above

WSO2 Enterprise Integrator 6.2.0 and above

0x05

修復建議

廠商已分別發布補丁修復漏洞,用戶請盡快更新至安全版本。

官方下載地址:

https://github.com/wso2/product-apim/releases

與此同時,請做好資產自查以及預防工作,以免遭受黑客攻擊。