Fastjson遠程代碼執行漏洞安全風險通告

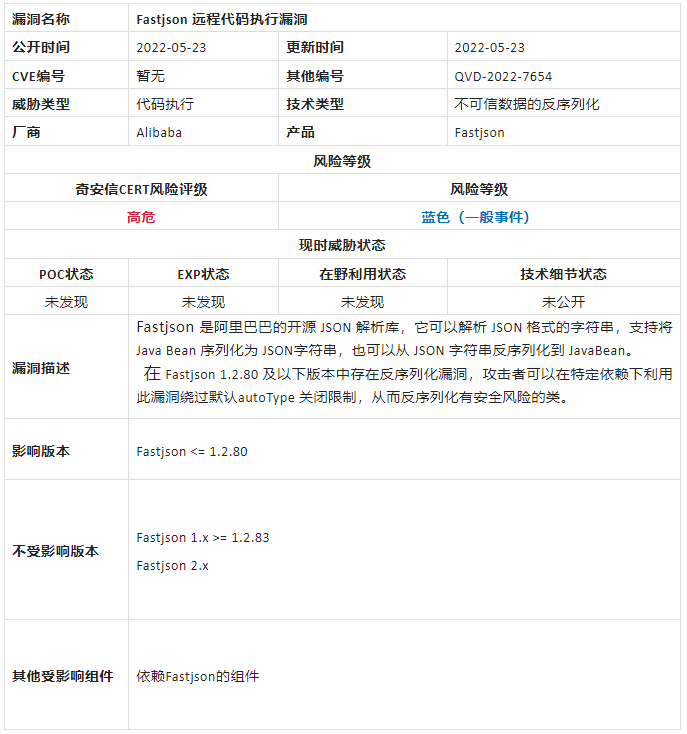

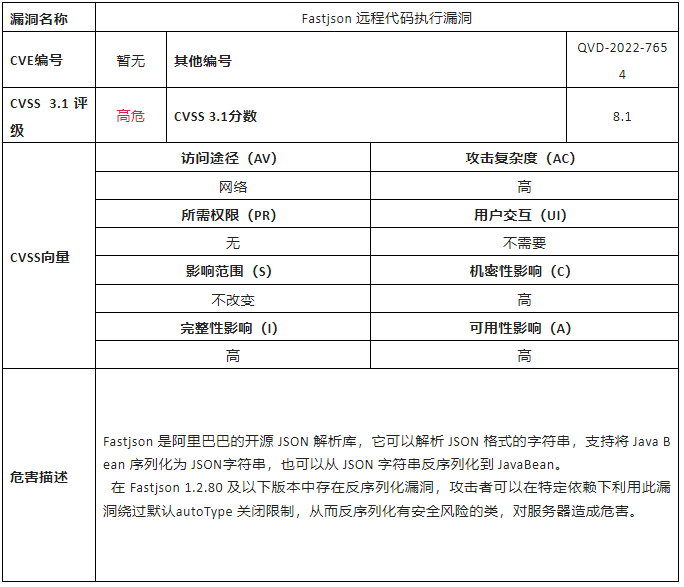

近日,奇安信CERT監測到 Fastjson 遠程代碼執行漏洞,在 Fastjson 1.2.80 及以下版本中存在反序列化漏洞,攻擊者可以在特定依賴下利用此漏洞繞過默認autoType 關閉限制,從而反序列化有安全風險的類。在特定條件下這可能導致遠程代碼執行。鑒于該漏洞影響范圍極大,建議客戶盡快做好自查及防護。

威脅評估

處置建議

1、版本升級

目前Fastjson已發布修復版本,用戶可升級至最新版本 Fastjson 1.2.83:https://github.com/alibaba/Fastjson/releases/tag/1.2.83

Fastjson 2的AutoType沒有內置白名單,必須顯式打開才能使用。故用戶可以升級至 Fastjson v2 版本:https://github.com/alibaba/Fastjson2/releases

2、緩解措施

在Fastjson 1.2.68 版本及之后的版本可通過開啟safeMode 功能來關閉autoType功能從而杜絕反序列化 Gadgets 類變種攻擊。

開啟方法請參見: https://github.com/alibaba/Fastjson/wiki/Fastjson_safemode

需要注意的是開啟該功能后,將不支持autoType,可能會對業務產生影響。

參考資料

[1]https://github.com/alibaba/Fastjson/wiki/security_update_20220523

[2]https://github.com/alibaba/fastjson2/releases

[3]https://github.com/alibaba/fastjson/releases/tag/1.2.83

時間線

2022年5月23日,奇安信CERT發布安全風險通告。