騰訊安全威脅情報中心推出2022年4月必修安全漏洞清單

騰訊安全威脅情報中心推出2022年4月份必修安全漏洞清單,所謂必修漏洞,就是運維人員必須修復、不可拖延、影響范圍較廣的漏洞,不修復就意味著黑客攻擊入侵后會造成十分嚴重的后果。

騰訊安全威脅情報中心參考“安全漏洞的危害及影響力、漏洞技術細節披露情況、該漏洞在安全技術社區的討論熱度”等因素,綜合評估該漏洞在攻防實戰場景的風險。當漏洞綜合評估為風險嚴重、影響面較廣、技術細節已披露,且被安全社區高度關注時,就將該漏洞列為必修安全漏洞候選清單。

騰訊安全威脅情報中心定期發布安全漏洞必修清單,以此指引政企客戶安全運維人員修復漏洞,從而避免重大損失。

以下是2022年4月份必修安全漏洞清單詳情:

1.ATLASSIAN Jira 身份認證繞過漏洞

概述:

2022年4月22日騰訊安全監測發現, Atlassian 官方發布安全通告,提示其 Jira Seraph 存在漏洞,漏洞編號CVE-2022-0540。可影響包括Jira、Jira Service Management等產品,導致攻擊者可繞過身份驗證等危害。

JIRA是Atlassian公司開發的項目與工作管理工具,被廣泛應用于項目跟蹤和敏捷管理等領域。

Jira 和 Jira Service Management 使用了Jira Seraph作為web身份認證框架。

未經身份驗證的遠程攻擊者可利用Jira Seraph中的該漏洞,通過發送特制的 HTTP 請求繞過身份驗證。

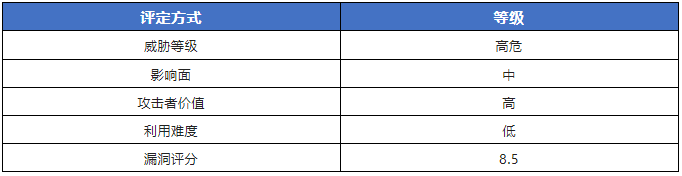

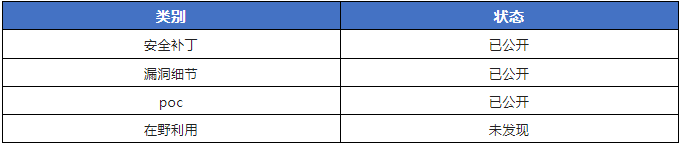

漏洞狀態:

風險等級:

影響版本:

- 受影響的Jira版本:

- Jira < 8.13.18

- Jira 8.14.x、8.15.x、8.16.x、8.17.x、8.18.x、8.19.x

- Jira 8.20.x < 8.20.6

- Jira 8.21.x

受影響的Jira Service Management版本:

- Jira Service Management < 4.13.18

- Jira Service Management 4.14.x、4.15.x、4.16.x、4.17.x、4.18.x、4.19.x

- Jira Service Management 4.20.x < 4.20.6

- Jira Service Management 4.21.x

修復建議:

官方已發布漏洞補丁及修復版本,請評估業務是否受影響后,酌情升級至安全版本:

- Jira 8.13.x >= 8.13.18

- Jira 8.20.x >= 8.20.6

- Jira >= 8.22.0

- Jira Service Management 4.13.x >= 4.13.18

- Jira Service Management 4.20.x >= 4.20.6

- Jira Service Management >= 4.22.0

【備注】:建議您在升級前做好數據備份工作,避免出現意外

參考鏈接:

https://confluence.atlassian.com/jira/jira-security-advisory-2022-04-20-1115127899.html

https://jira.atlassian.com/browse/JRASERVER-73650

https://nvd.nist.gov/vuln/detail/CVE-2022-0540

2.Apache Struts2 遠程代碼執行漏洞

概述:

2022年4月13日,騰訊安全監測發現 Apache官方發布安全通告,披露了其Struts2框架存在遠程代碼執行漏洞,漏洞編號CVE-2021-31805。可導致遠程代碼執行等危害。

Struts2是一個基于MVC設計模式的Web應用框架,它本質上相當于一個servlet,在MVC設計模式中,Struts2作為控制器(Controller)來建立模型與視圖的數據交互。

據官方描述,由于對 CVE-2020-17530 (S2-061) 的修復不完善。導致一些標簽的屬性仍然可以執行 OGNL 表達式,最終可導致遠程執行任意代碼。

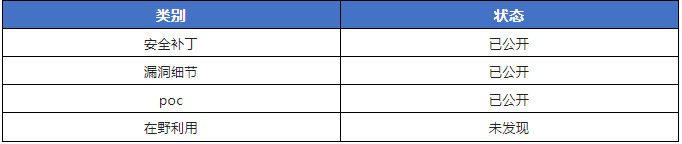

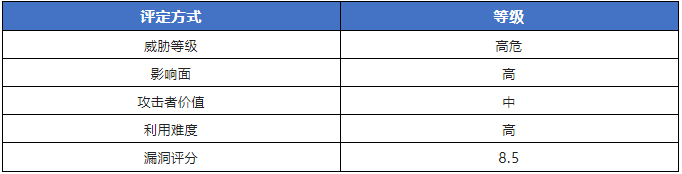

漏洞狀態:

風險等級:

影響版本:

- Struts 2.0.0 - Struts 2.5.29

修復建議:

根據影響版本中的信息,排查并升級到安全版本:

Struts >= 2.5.30

【備注】:建議您在升級前做好數據備份工作,避免出現意外

參考鏈接:

https://cwiki.apache.org/confluence/display/WW/S2-062

3.Gitlab 硬編碼漏洞

概述:

2022年4月7日,騰訊安全監測到 Gitlab官方發布安全通告,披露了其gitlab產品存在硬編碼漏洞,漏洞編號CVE-2022-1162。可導致攻擊者接管賬戶等危害。

騰訊安全專家建議受影響用戶盡快升級,漏洞威脅等級:高危。

GitLab 是一個用于代碼倉庫管理系統的開源項目,使用Git作為代碼管理工具,并在此基礎上搭建起來的Web服務。

據官方描述,系統會默認給使用了 OmniAuth 程序(例如 OAuth、LDAP、SAML)注冊的帳戶設置一個硬編碼密碼,從而允許攻擊者可直接通過該硬編碼密碼登錄并接管帳戶。

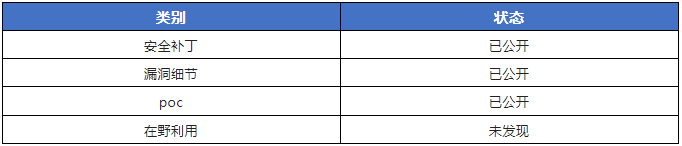

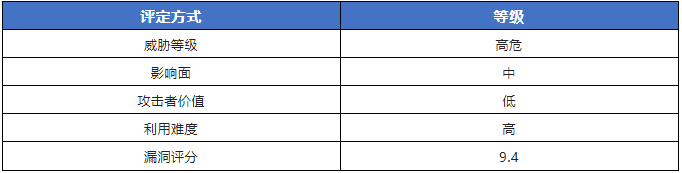

漏洞狀態:

風險等級:

影響版本:

- Gitlab CE/EE >=14.7, <14.7.7

- Gitlab CE/EE >=14.8, <14.8.5

- Gitlab CE/EE >=14.9, <14.9.2

修復建議:

- Gitlab CE/EE >=14.7.7

- Gitlab CE/EE >=14.8.5

- Gitlab CE/EE >=14.9.2

【備注】:建議您在升級前做好數據備份工作,避免出現意外

參考鏈接:

https://about.gitlab.com/releases/2022/03/31/critical-security-release-gitlab-14-9-2-released/#static-passwords-inadvertently-set-during-omniauth-based-registration

https://gitlab.com/gitlab-org/cves/-/blob/master/2022/CVE-2022-1162.json

4.Apache CouchDB 遠程代碼執行漏洞

概述:

2022年4月27日,騰訊安全近期監測發現Apache CouchDB 官方發布安全通告,公告中修復了一個遠程代碼執行漏洞,漏洞編號CVE-2022-24706。可導致遠程攻擊者獲得管理員權限等危害。

Apache CouchDB數據庫,它類似于Redis,Cassandra和MongoDB,也是一個NoSQL數據庫。CouchDB將數據存儲為非關系性的JSON文檔。這使得CouchDB的用戶可以以與現實世界相似的方式來存儲數據。

據官方描述,由于CouchDB的默認安裝配置存在缺陷,最終可導致攻擊者通過訪問特定端口,繞過權限校驗并獲得管理員權限。

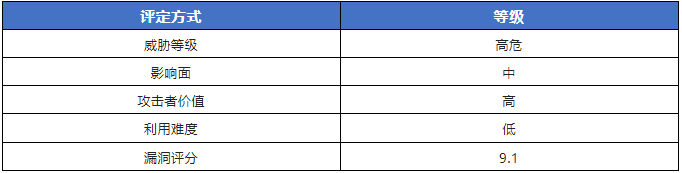

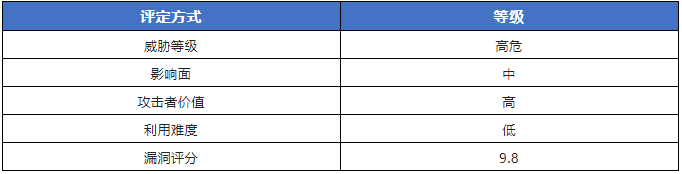

漏洞狀態:

風險等級:

影響版本:

- CouchDB < 3.2.2

修復建議:

CouchDB 3.2.2 及更高版本將強制修改默認的 Erlang cookie 值,并將所有 CouchDB 分發端口綁定到 `127.0.0.1` 或 `::1`,來緩解此問題。

請評估業務是否受影響后,酌情升級至安全版本

【備注】:建議您在升級前做好數據備份工作,避免出現意外

參考鏈接:

https://lists.apache.org/thread/w24wo0h8nlctfps65txvk0oc5hdcnv00

5.Google Chrome V8類型混淆漏洞

概述:

近期騰訊安全檢測發現Google 披露了基于 Chromium 的瀏覽器中存在遠程代碼執行漏洞,漏洞編號CVE-2022-1364。該漏洞是一個類型混淆漏洞,目前正被野外威脅者利用——使所有基于 Chromium 的瀏覽器都容易受到攻擊。包括的瀏覽器有:Google Chrome、Microsoft's Edge、Amazon Silk、Brave、Opera、Samsung Internet、Vivaldi 和 Yandex。

Google Chrome是美國谷歌(Google)公司的一款Web瀏覽器。

該漏洞是位于 Chrome V8 JavaScript 和 WebAssembly 引擎中的類型混淆漏洞。此漏洞允許威脅行為者在受害者設備上執行任意代碼,并允許威脅行為者誘騙 Chrome 運行惡意代碼。V8 是 Chrome 中處理 JavaScript 的組件,JavaScript 是 Chrome 的核心引擎。

漏洞狀態:

風險等級:

影響版本:

- Google Chrome < 100.0.4896.127

修復建議:

官方已發布漏洞補丁及修復版本,請及時升級至安全版本 >= 100.0.4896.127。

參考鏈接:

https://chromereleases.googleblog.com/2022/04/stable-channel-update-for-desktop_14.html

6. WSO2 API 遠程代碼執行漏洞

概述:

騰訊安全監測發現WSO2 API Manager 中存在任意文件上傳漏洞。編號為CVE-2022-29464,該漏洞源于某些 WSO2 產品中對用戶輸入的驗證不當: fileupload不受 IAM 保護,攻擊者可以將任意文件上傳到服務器的任意位置。通過利用任意文件上傳漏洞,可以進一步在服務器上實現遠程代碼執行。

WSO2 API Manager 是一個完全開源的 API 管理平臺。它支持API設計、API發布、生命周期管理、應用程序開發、API安全、速率限制、API的查看統計,以及連接API、API產品和端點。

漏洞狀態:

風險等級:

影響版本:

- WSO2 API Manager 2.2.0 and above

- WSO2 Identity Server 5.2.0 and above

- WSO2 Identity Server Analytics 5.4.0, 5.4.1, 5.5.0, 5.6.0

- WSO2 Identity Server as Key Manager 5.3.0 and above

- WSO2 Enterprise Integrator 6.2.0 and above

修復建議:

官方已發布漏洞補丁及修復版本,請及時升級至安全版本。

參考鏈接:

http://packetstormsecurity.com/files/166921/WSO-Arbitrary-File-Upload-Remote-Code-Execution.html

7.SonicWall SonicOS緩沖區溢出

概述:

騰訊安全監測發現sonicwall 中存在未經身份驗證的緩沖區溢出漏洞。編號為CVE-2022-22274,SonicOS 中通過 HTTP 請求的緩沖區溢出漏洞允許未經身份驗證的遠程攻擊者進行攻擊,可能造成拒絕服務 (DoS) 或任意代碼執行。

SonicOS是SonicWall防火牆所使用的操作系統。

漏洞狀態:

風險等級:

影響版本:

修復建議:

官方已發布漏洞補丁及修復版本,請及時升級至安全版本

參考鏈接:

https://psirt.global.sonicwall.com/vuln-detail/SNWLID-2022-0003

8.VMware服務端模板注入漏洞

概述:

2022年4月6日騰訊安全監測發現, Vmware官方發布了CVE-2022-22954漏洞的安全公告,稱攻擊者可以利用該漏洞可以觸發服務端的模板注入,最終實現遠程代碼執行。

CVE-2022-22954漏洞是VMware Workspace ONE Access和Identity Manager中的一個遠程代碼執行漏洞,CVSS評分9.8分,影響VMware Workspace ONE Access和VMware Identity Manager 2個廣泛使用的軟件產品。

Workspace ONE Access(以前稱為 VMware Identity Manager)旨在讓客戶借助多因素身份驗證、條件訪問和單點登錄更快地訪問 SaaS、Web 和原生移動應用。

漏洞狀態:

風險等級:

影響版本:

- VMware Workspace ONE Access Appliance 21.08.0.1

- VMware Workspace ONE Access Appliance 21.08.0.0

- VMware Workspace ONE Access Appliance 20.10.0.1

- VMware Workspace ONE Access Appliance 20.10.0.0

- VMware Identity Manager Appliance 3.3.6

- VMware Identity Manager Appliance 3.3.5

- VMware Identity Manager Appliance 3.3.4

- VMware Identity Manager Appliance 3.3.3

- VMware Realize Automation 7.6

修復建議:

請安裝 VMware 安全公告VMSA-2022-0011中列出的補丁版本之一 ,或使用 VMSA 中列出的解決方法。

【備注】:建議您在升級前做好數據備份工作,避免出現意外

參考鏈接:

https://www.vmware.com/security/advisories/VMSA-2022-0011.html

https://kb.vmware.com/s/article/88099

通用的漏洞修復、防御方案建議

安全專家推薦用戶參考相關安全漏洞風險通告提供的建議及時升級修復漏洞,推薦企業安全運維人員通過騰訊云原生安全產品檢測漏洞、防御漏洞武器攻擊。

具體操作步驟可參考以下文章指引:https://s.tencent.com/research/report/157