新型詐騙工具-土炮的破解之道

今年以來,國內不斷出現一種利用一條雙頭音頻轉接線和兩部手機進行網絡詐騙的新型詐騙案件。4月26日,莆田荔城警方抓獲一名涉嫌幫助信息網絡犯罪活動罪嫌疑人,并查獲作案手機兩部、音頻線一條,該案揭開了境外電詐團伙尋找境內電話轉接呼叫的新手法。

土炮詐騙案例

4月中旬,在莆田市區經營一家快餐店的劉某的手機上突然接到一條兼職短信,短信內容顯示:“找兼職,輕松每個小時賺300元”,劉某隨即添加了短信上的客服QQ號碼。添加對方客服QQ后,客服表示,只需要劉某準備一條35MM雙頭音頻轉接線、兩部安卓系統手機、買幾張屬地手機卡和新申請幾個QQ號碼即可滿足兼職的需求。劉某聽后怦然心動,按對方的指示購置35MM雙頭音頻轉接線,并申請了多個新QQ號。

4月24日,當劉某把兼職所需的物件都準備到位的消息告知客服時,客服要求劉某通過音頻轉接線將兩部手機連接在一起,一部手機負責與客服QQ語音通話,另外一部手機則由劉某負責撥打客服QQ所發來的電話號碼。期間,劉某一直按照客服的指示操作撥打號碼,很快第一單兼職1.5小時,劉某從對方客服處收取到了450元的兼職費用。很快,嘗到甜頭的劉某,第二天便又開始了接單。

4月26日中午,劉某在快餐店內正忙著配餐時,荔城公安分局反詐中心的民警走進店內。民警向劉某表明身份后,劉某一臉錯愕,并不明白民警找他的意圖。“我現在十分后悔,為了一點小錢成為電詐團伙的幫兇”。在接受民警訊問時,劉某不斷表示悔意。經查,劉某在兩天時間內通過QQ語音連接境外電詐團伙,并按對方指示操作撥打手機號碼,供電詐團伙實施電信詐騙通話,累計撥打電話次數達80次,獲利750元。

除了上述案件,國內其它地區也陸續出現了類似作案手法的案件。比如,6月初,寶山公安分局破獲了一起利用普通的音頻線和手機實施詐騙的另外一起電信網絡詐騙案件。

土炮工作原理

上述使用一條雙頭音頻轉接線和兩部手機進行詐騙的手法被稱作土炮,正式的名稱為簡易組網GOIP。

該詐騙手法產生的背景是國內民眾對境外電話警覺性不斷提高,以及國內電詐反制手段的不斷提升。因此,境外電詐團伙衍生出了通過尋找第三方個人提供語音電話轉接服務,實施撥打電信詐騙電話的新方法。該手法與“GOIP”、“貓池”等語音轉接手法不同的是,此類型的語音轉接不再需要大型的硬件設備和大量的手機卡,僅僅只需要兩部手機和一條音頻轉接線。

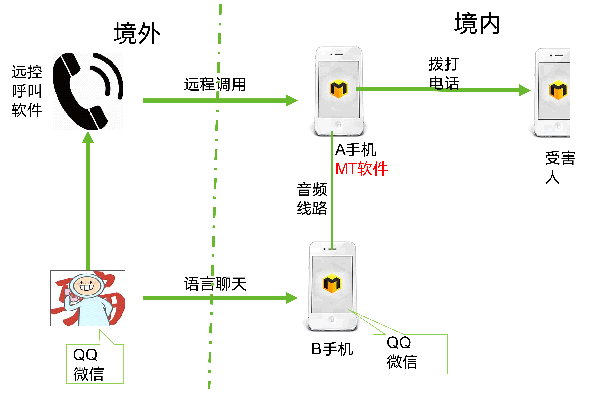

土炮的具體操作為,只要將兩部手機通過音頻轉接線相連接后,由一部手機開通QQ或微信語音通話功能后,用另外一部手機撥打電話號碼即可實現QQ語音與電話撥號語音互通。電詐潛在受害者接聽到的電話號碼則顯示的是用于撥打電話的手機號碼和歸屬地,以此達到迷惑電信詐騙潛在受害者的目的。在真正實施詐騙時,詐騙分子通常人在國外,為了能夠控制另外一部手機,該手機上通常還會安裝遠控呼叫軟件(包括MT、水果、向日葵、todesk等)。

土炮工作原理如下圖所示:

1)手機A安裝遠程受控軟件APP

2)手機B安裝微信或者QQ

3)詐騙分子在境外用一部手機和手機B通過QQ或微信建立聊天。

4)詐騙分子在境外用另一部手機登錄MT并遠程控制境內的手機A,并對受害人實施詐騙。

土炮監測方法

土炮的監測思路放在如何識別手機A和手機B的通信特征上。對于手機B,其上安裝了微信和QQ,由于國內基本上每個人都會使用QQ或微信,正常用戶和手機B上的使用時間、流量特征等無差別,因此較難從QQ和微信上入手來判斷手機B是否涉詐。

對于手機A,經過研究發現其具備兩個明顯的特征:

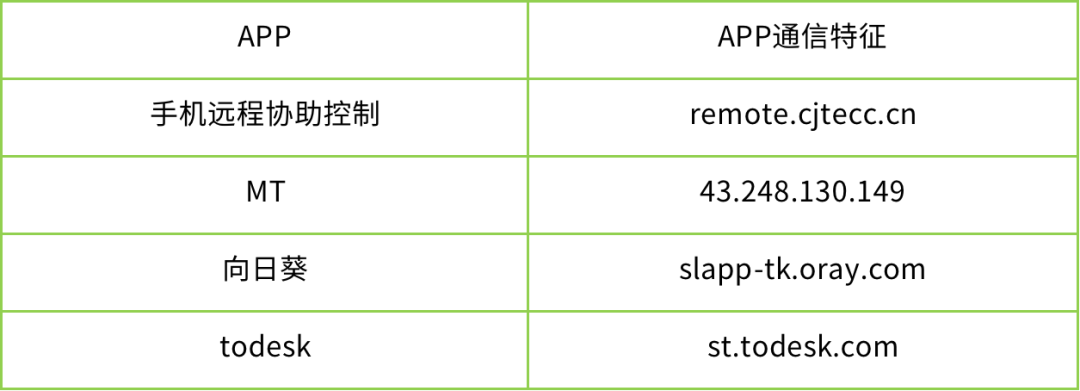

1)其上安裝了MT等APP,在MT等APP運行的過程中,該APP作為客戶端會和MT服務器進行通信,可以從這些通信上發現一些通信特征。以下為當前綠盟科技在研究中發現的一些遠程APP特征(這里僅列舉一些,尚未列舉全面)。

對DPI等探針結合這些特征,能夠實時的發現安裝了MT等APP的手機用戶,這些用戶將作為可疑詐騙分子。

2)手機A會作為詐騙電話的發起方,對不同的用戶不斷撥打詐騙電話。通過建立詐騙電話呼叫模型,提取該類電話的特征,可以識別到此類電話具備離散度高,頻度高、主叫率高、回報率低等特點。基于這些特征可以使用決策樹等機器學習算法建立詐騙電話模型,結合話單數據進行檢測。

基于以上兩個技術的結合可以發現實施了簡易GOIP的手機用戶。在檢測到詐騙手機用戶后,下一步是如何對該手機進行定位和畫像,以便于公安民警可以快速對詐騙分子進行抓捕。通過結合運營商的信令數據和話單數據,并使用大數據分析技術,能夠快速輸出詐騙分子的畫像,包括:位置(具體到街道)、IMEI等內容。民警拿到這些信息后,可以快速對詐騙分子實施抓捕。

綠盟破解之道

針對土炮這一新型詐騙工具與場景,綠盟反詐團隊積極鍛造技術反制“殺手锏”,綠盟電信網絡反欺詐平臺(NSFOCUS AFP)已成功落地多個省級運營商,在預警關停詐騙卡、挖掘土炮線索、協助公安機關落地打擊詐騙窩點等方面卓有成效。

隨著電信網絡詐騙呈現出專業化、職業化、團伙化、作案手段不斷豐富的特點,反詐技術對抗更迭速度也會越來越快。詐騙團伙已具備更強的反打擊、反偵查能力,作案手段也從利用單一工具,轉向結合電話、短信、網址、APP、社交工具等多維度組合方式,導致建立在單一數據源上的反詐騙系統逐步失效。綠盟科技將憑借多年的技術和產品積累,繼續在防治新型網絡犯罪領域進行探索和創新,不斷對抗GOIP、土炮等新型詐騙工具,以應對不斷變化的新型網絡犯罪形勢,為數字化轉型時代背景下的國家和人民的人身財產安全護航。