中國黑客使用類似于 Cobalt Strike 的新 Manjusaka 黑客框架

研究人員披露了一個名為 Manjusaka 的新攻擊框架,他們稱之為“Sliver 和 Cobalt Strike 的中國兄弟”。

“命令和控制 (C2) 的全功能版本,用 Golang 編寫,帶有簡體中文用戶界面,免費提供,可以輕松生成具有自定義配置的新植入程序,增加了更廣泛采用該框架的可能性惡意行為者,”思科 Talos在一份新報告中說。

Sliver和Cobalt Strike是合法的對手仿真框架,已被威脅參與者重新利用以執行諸如網絡偵察、橫向移動和促進后續有效載荷部署等利用后活動。

Manjusaka 用 Rust 編寫——意思是“牛花”——被宣傳為相當于 Cobalt Strike 框架,具有針對 Windows 和 Linux 操作系統的功能。據信其開發商位于中國廣東地區。

研究人員指出:“該植入程序包含大量遠程訪問木馬 (RAT) 功能,其中包括一些標準功能和專用文件管理模塊。”

一些受支持的功能包括執行任意命令、從 Google Chrome、Microsoft Edge、奇虎 360、騰訊 QQ 瀏覽器、Opera、Brave 和 Vivaldi 收集瀏覽器憑據、收集 Wi-Fi 密碼、捕獲屏幕截圖以及獲取全面的系統信息。

它還旨在啟動文件管理模塊以執行廣泛的活動,例如枚舉文件以及管理受感染系統上的文件和目錄。

另一方面,后門的 ELF 變體雖然包含與 Windows 對應的大部分功能,但不包含從基于 Chromium 的瀏覽器收集憑據和收集 Wi-Fi 登錄密碼的能力。

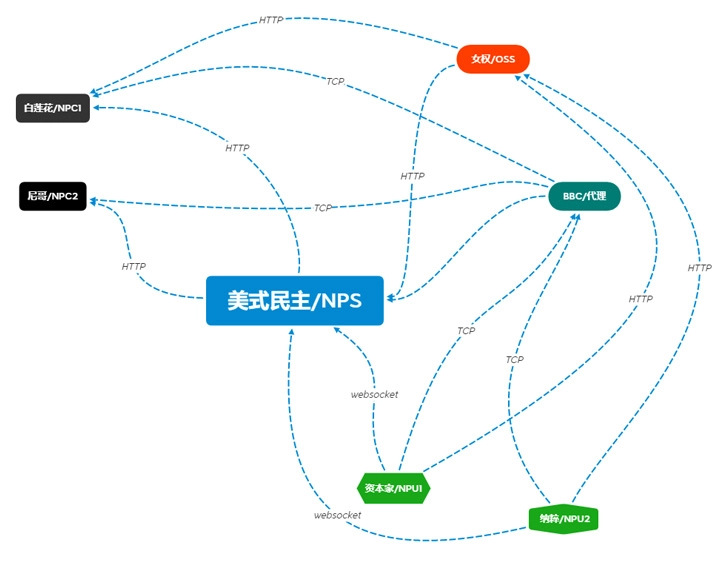

中文框架的一部分還有一個 C2 服務器可執行文件,它是用 Golang 編碼的,可以在 GitHub 上的“hxxps://github[.]com/YDHCUI/manjusaka”上獲得。第三個組件是基于Gin Web 框架構建的管理面板,使操作員能夠創建自定義版本的 Rust 植入。

就其本身而言,服務器二進制文件旨在監控和管理受感染的端點,此外還根據操作系統生成適當的 Rust 植入程序并發出必要的命令。

也就是說,證據鏈表明它要么正在積極開發中,要么它的組件作為服務提供給其他參與者。

Talos 表示,它是在調查 Maldoc 感染鏈時發現的,該感染鏈利用中國以 COVID-19 為主題的誘餌在受感染的系統上提供 Cobalt Strike 信標,并補充說,該活動背后的未具名威脅行為者還使用了 Manjusaka 框架中的植入物野生。

在發現惡意行為者在其攻擊中濫用另一個名為Brute Ratel (BRc4) 的合法對手模擬軟件以試圖躲避雷達并逃避檢測的幾周后,調查結果就出現了。

研究人員說:“Manjusaka 攻擊框架的可用性表明犯罪軟件和 APT 運營商廣泛使用的攻擊技術很受歡迎。”

“這個新的攻擊框架包含人們期望從植入程序中獲得的所有功能,但是,它是用最現代和可移植的編程語言編寫的。框架的開發人員可以輕松集成新的目標平臺,如 MacOSX 或更異國情調的 Linux就像在嵌入式設備上運行的一樣。”