黑客利用向日葵漏洞部署 Sliver C2 框架

The Hacker News 網站披露,AhnLab 安全應急響應中心發現某些網絡攻擊者正在利用向日葵中存在的安全漏洞,部署 Sliver C2 框架,以期開展后續“入侵攻擊”活動。

安全研究人員指出,網絡攻擊者不僅僅使用了 Sliver 后門,還部署了 BYOVD(自帶易受攻擊的驅動程序)惡意軟件,意圖破壞安全產品并安裝反向 shell。

整個攻擊鏈條中,攻擊者首先利用向日葵 v11.0.0.33 及更早版本中存在的兩個遠程代碼執行漏洞 CNVD-2022-03672 和 CNVD-2022-10270 獲得權限,然后傳送 Sliver 或其它類似 Gh0st RAT 和 XMRig 的惡意加密貨幣挖礦軟件。

攻擊者“武器化”向日葵中存在的安全漏洞

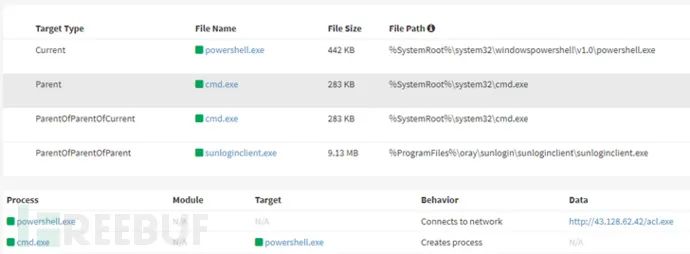

在一個案例中,研究人員發現攻擊者疑似將向日葵漏洞“武器化”。首先利用向日葵軟件漏洞安裝了一個 PowerShell 腳本,該腳本又利用 BYOVD 技術使系統中安裝的安全軟件失去作用,最后再使用 Powercat 投放一個反向 shell。

注:BYOVD 技術濫用合法但易受攻擊的 Windows 驅動程序 mhyprot2.sys,該驅動程序經過有效證書簽名,能夠獲得更高的權限并終止系統防病毒進程。

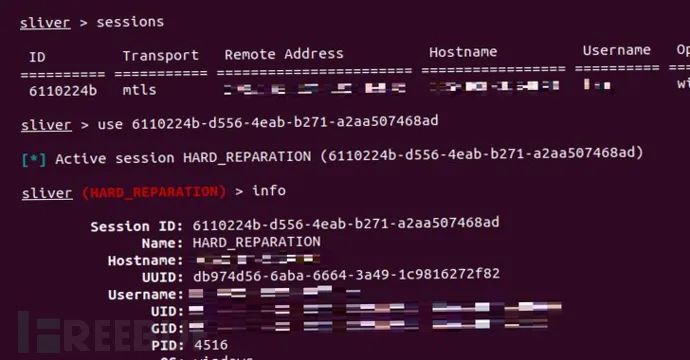

值得注意的是,此前 Trend Micro 曾透露 Genshin Impact(原神)游戲的反作弊驅動程序也被用來部署勒索軟件,研究人員強調,目前尚未確認兩者是否由同一批攻擊者所為,后續一份日志顯示,攻擊者是通過向日葵 RCE 漏洞,在受害系統上安裝了一個 Sliver 后門。

這一發現證實,威脅攻擊者正在準備采用基于 Go 語言編寫的合法滲透測試工具 Sliver 作為 Cobalt Strike 和 Metasploit 的替代品。

最后,研究人員指出,Sliver 提供了賬戶信息竊取、內部網絡橫移、企業內網越界等和 Cobalt Strike 類似的功能。