撥開俄烏網絡戰迷霧,代碼倉庫測繪篇

一、前言

源代碼安全一直是網絡信息安全中至關重要的一環;對于一個網絡系統來說,源代碼就是其生命的化身,無論是前期的研發還是后期的運營,源代碼安全對于任何一個組織機構而言都有著舉足輕重的意義。

2022年2月24日,俄羅斯針對烏克蘭開展了特別軍事行動,在物理戰場之外,是以俄烏為主的多方勢力在網絡空間這個看不見硝煙的第二戰場上的激烈較量。下文將主要講述:1.在俄烏戰爭期間,我們發現的境外黑客組織攻擊源代碼倉庫的案例;2.在俄烏戰爭期間,我們發現的存在嚴重漏洞的源代碼倉庫;3.ATW境外黑客組織對源代碼倉庫安全所造成的威脅。

二、境外黑客攻擊案例

基于云上風險發現技術的積累,我們在俄烏戰爭期間監測到了某些源代碼倉庫,發現其受到了疑似境外黑客組織的攻擊。

圖1為被攻擊的代碼倉庫部分詳情信息,這四個暴露的倉庫屬于科教領域,倉庫中的源代碼很可能還在被這些科教機構使用。

圖1 被攻擊代碼倉庫的部分詳情

在俄烏戰爭期間,圖中的幾個倉庫便被疑似境外黑客所盯上。觀察發現,疑似境外黑客不僅刪除了所有倉庫的源代碼,且新建了“倉庫名稱”和“倉庫描述”信息為侮辱性語句的倉庫,詳情見圖2。

圖2 境外黑客攻擊后的倉庫

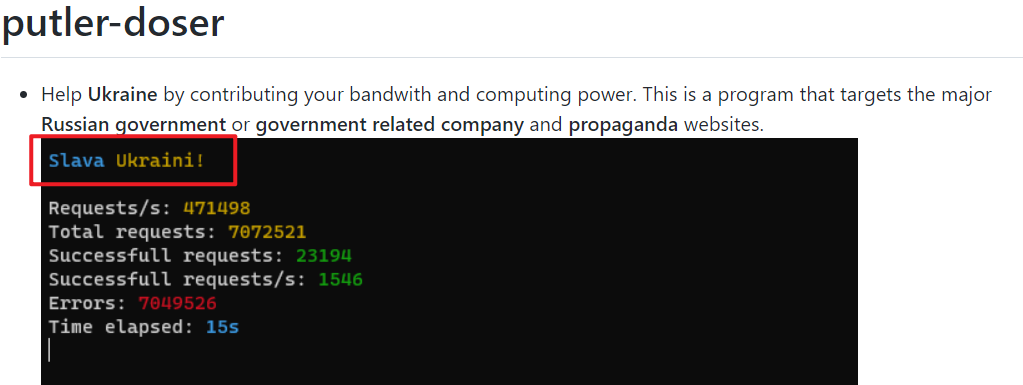

根據圖2中“slavaukraini”的用戶名字段,我們基本可以判斷此次攻擊來自境外支持烏克蘭

的黑客。從這個線索順藤摸瓜,我們在GitHub找到了疑似黑客組織的發文,詳情見圖3。鏈接地址:https://github.com/metastck/putler-doser

圖3 疑似此境外黑客組織的發文

上述倉庫被黑客組織所攻擊后不久,倉庫便不可訪問。據我們所分析,這些倉庫被攻擊者發現的主要原因之一是存在著未授權訪問漏洞。針對于此,我們對此類漏洞進行了深入的研究,發現了大量源代碼倉庫存在著類似的未授權訪問漏洞。下文將列舉3個不同領域存在類似漏洞的案例。

三、存在類似漏洞的倉庫

3.1 運營商相關案例

在俄烏戰爭期間,我們發現了部分運營商相關的倉庫存在著類似未授權訪問漏洞,除了源代碼泄露可能造成的危險外,代碼中還有許多敏感信息。如圖4,代碼倉庫中出現“姓名”、“證書編號”、“身份證”之類的個人隱私數據。

圖4 代碼倉庫中存在的個人信息

3.2 銀行相關案例

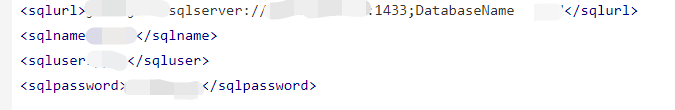

在俄烏戰爭期間,我們還發現了部分銀行相關的倉庫存在著類似未授權訪問漏洞,除了源代碼泄露可能造成的危險外,代碼中還有許多敏感信息。如圖5,代碼倉庫中SQL服務器的“用戶名”和“密碼”;如圖6,代碼倉庫中其他服務的“用戶名”和“密碼”。

圖5 SQL服務器的“用戶名”和“密碼”

圖6 其他服務的“用戶名”和“密碼”

3.3

政府相關案例

在俄烏戰爭期間,我們還發現了部分政府相關的倉庫存在著類似未授權訪問漏洞,除了源代碼泄露可能造成的危險外,代碼中還有許多敏感信息。如圖7中,代碼倉庫中記錄了相關數據庫的“url”、“用戶名”和“密碼”。

圖7 相關數據庫的“url”、“用戶名”和“密碼”

3.4 小結

以上僅為部分示例,在俄烏戰爭期間,我們發現了大量類似上述存在未授權訪問漏洞的倉庫,這些源代碼倉庫覆蓋了眾多領域,潛在風險較大。

四、ATW組織的潛在威脅

在前不久,源代碼倉庫Gitblit已經被境外黑客組織AgainstTheWest(ATW)所攻擊。自2022年1月20日以來,該黑客組織利用Gitblit漏洞,對我國多家關鍵信息基礎設施單位發起攻擊,竊取重要信息系統源代碼數據,并在國外黑客論壇RaidForums上進行非法售賣,具體情況請見綠盟此前文章:http://blog.nsfocus.net/gitblit-snoarqube/。

ATW組織自2021年10月以來,便針對暴露在公網上的SonarQube平臺進行了攻擊,竊取了我國多家企業單位信息系統源代碼,并在國外黑客論壇RaidForums上進行非法售賣,具體情況請見綠盟此前文章:https://mp.weixin.qq.com/s/LDZQZF-nMCvPFZc6DqRuQw。

五、總結與建議

源代碼倉庫是軟件供應鏈的重要一環,俄烏戰爭的沖突已經蔓延到了網絡空間,網絡戰已成為現代戰爭中不可分割的戰場之一。上述源代碼倉庫存在的未授權訪問漏洞,可能會導致污染源碼、敏感數據泄露等系列問題,這會對戰爭雙方、輿論宣傳產生諸多影響。

無論是2022年1月份境外勢力ATW組織對我國源代碼Gitblit的攻擊、還是這次俄烏戰爭期間,境外黑客組織入侵我們的源代碼倉庫并發表侮辱性言語,我們可以發現境外黑客組織已經盯上了源代碼倉庫資產。因此,源代碼倉庫安全急需得到我們共同的重視。

針對于此,綠盟科技創新中心提出了從源代碼泄露發現、到源代碼風險性評估、再到代碼所屬機構及業務機構的確認,最后到持續監測反饋的全流程解決方案(見圖8)。我們將持續守護源代碼安全,為網絡安全建設貢獻力量。

圖8 源代碼安全解決方案流程示意圖

關于星云實驗室

星云實驗室專注于云計算安全、解決方案研究與虛擬化網絡安全問題研究。基于IaaS環境的安全防護,利用SDN/NFV等新技術和新理念,提出了軟件定義安全的云安全防護體系。承擔并完成多個國家、省、市以及行業重點單位創新研究課題,已成功孵化落地綠盟科技云安全解決方案。

內容編輯:星云實驗室 陳佛忠 責任編輯:高深

本公眾號原創文章僅代表作者觀點,不代表綠盟科技立場。所有原創內容版權均屬綠盟科技研究通訊。未經授權,嚴禁任何媒體以及微信公眾號復制、轉載、摘編或以其他方式使用,轉載須注明來自綠盟科技研究通訊并附上本文鏈接。